Сьогодні у більшості з нас є телефони, на яких відображається номер телефону, перш ніж ми відповімо.

Ця «функція» фактично сягає корінням у 1960-ті роки, і вона відома північноамериканською англійською як Caller ID, хоча він насправді не ідентифікує абонента, а лише номер абонента.

В інших країнах англомовного світу ви побачите цю назву CLI замість цього використовується скорочення від Ідентифікація телефонної лінії, що на перший погляд здається кращим і точним терміном.

Але ось у чому справа: чи ви це називаєте Caller ID or CLI, це не більше користі для ідентифікації фактичного номера телефону абонента, ніж From: заголовок в електронному листі полягає в ідентифікації відправника електронного листа.

Покажіть, що вам подобається

Грубо кажучи, шахрай, який знає, що робить, може обманом змусити ваш телефон відображати майже будь-який номер, який їм подобається, як джерело своїх дзвінків.

Давайте подумаємо, що це означає.

Якщо ви отримуєте вхідний дзвінок із незнайомого вам номера, це майже напевно не було здійснено з телефону, який належить будь-кому, кого ви достатньо добре знаєте, щоб мати його у своєму списку контактів.

Таким чином, як засіб кібербезпеки, спрямований на уникнення дзвінків від людей, від яких ви не хочете чути, або які можуть бути шахраями, ви можете використовувати жаргонну фразу низький рівень помилкових позитивних результатів описати ефективність CLI.

Помилковий позитивний результат у цьому контексті означає дзвінок від когось, кого ви знаєте, дзвінок із номера, якому можна було б безпечно довіряти, помилкове виявлення та помилкове блокування, оскільки це номер, який ви не впізнаєте.

Така помилка малоймовірна, оскільки ні друзі, ні шахраї навряд чи прикинуться кимось, кого ви не знаєте.

Але ця корисність працює лише в одному напрямку.

Як засіб кібербезпеки, який допоможе вам ідентифікувати абонентів, яким ви довіряєте, CLI має крайність помилково негативна проблема, що означає, що якщо надходить виклик із Dadабо Auntie Gladys, або, можливо, більш істотно, від Your Bank...

…тоді існує значний ризик того, що це шахрайський дзвінок, яким навмисно маніпулювали, щоб пройти повз ваш «Чи знаю я абонента?» тест.

Ніяких доказів

Простіше кажучи: номери, які відображаються на вашому телефоні до того, як ви відповісте на дзвінок, лише підказують, хто телефонує, і повинні ніколи не використовувати як «доказ» особи абонента.

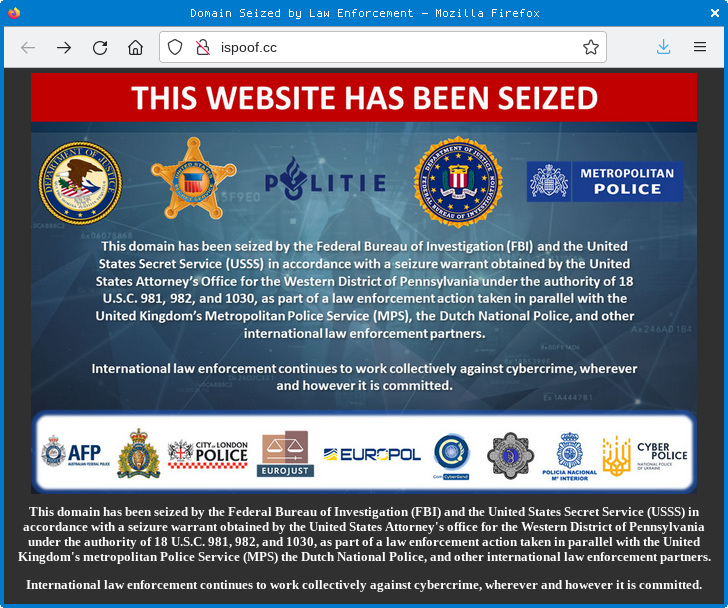

Дійсно, до початку цього тижня існувала онлайн-система злочинного програмного забезпечення як послуги, доступна через веб-сайт із невибагливою назвою ispoof.cc, де потенційні зловмисники-вішини (голосовий фішинг) могли придбати телефонні послуги через Інтернет із підробкою номерів.

Іншими словами, за скромні початкові витрати шахраї, які самі не були достатньо технічними, щоб налаштувати власні шахрайські сервери інтернет-телефонії, але мали навички соціальної інженерії, які допомагали їм зачаровувати, вводити в оману чи залякувати жертв телефон…

…проте може відображатися на вашому телефоні як податкова служба, як ваш банк, як ваша страхова компанія, як ваш провайдер чи навіть як та сама телефонна компанія, у якої ви купували власну послугу.

Вище ми написали «до початку цього тижня», оскільки сайт iSpoof зараз конфісковано завдяки глобальній операції по боротьбі з кіберзлочинністю, за участю команд правоохоронних органів принаймні в десяти різних країнах (Австралія, Канада, Франція, Німеччина, Ірландія, Литва, Нідерланди). , Україна, Великобританія та США):

Мегабуст проведено

Захоплення домену clearweb і переведення його пропозицій в автономний режим часто недостатньо, не в останню чергу тому, що злочинці, якщо вони залишаться на волі, часто зможуть діяти в темній мережі, де видалити набагато важче через труднощі з відстеженням того, де насправді знаходяться сервери.

Або шахраї просто знову з’являться з новим доменом, можливо, під новою «фірмовою назвою», який обслуговує навіть менш скрупульозна хостингова компанія.

Але в цьому випадку арешту домену незадовго передувала велика кількість арештів – 142, насправді, за даними Європолу:

Судові та правоохоронні органи в Європі, Австралії, Сполучених Штатах, Україні та Канаді ліквідували веб-сайт, який дозволяв шахраям видавати себе за довірені корпорації або контакти для доступу до конфіденційної інформації від жертв, тип кіберзлочинності, відомий як «спуфінг». Вважається, що веб-сайт завдав збитків у всьому світі на суму понад 100 мільйонів фунтів стерлінгів (115 мільйонів євро).

У скоординованих акціях під керівництвом Великої Британії та за підтримки Європолу та Євроюсту було заарештовано 142 підозрюваних, у тому числі головного адміністратора веб-сайту.

За даними столичної поліції Лондона, понад 100 із цих арештів було затримано лише у Великій Британії. 200,000 XNUMX британських жертв обкрадають на багато мільйонів фунтів:

iSpoof дозволяв користувачам, які платили за послугу в біткойнах, маскувати свій номер телефону, щоб здавалося, що вони телефонують з надійного джерела. Цей процес відомий як «спуфінг».

Злочинці намагаються обманом змусити людей передати гроші або надати конфіденційну інформацію, як-от одноразові паролі до банківських рахунків.

Вважається, що середня втрата тих, хто повідомив, що став ціллю, становить 10,000 XNUMX фунтів стерлінгів.

За 12 місяців до серпня 2022 року в усьому світі через iSpoof було здійснено близько 10 мільйонів шахрайських дзвінків, причому близько 3.5 мільйона з них – у Великобританії.

З них 350,000 200,000 дзвінків тривали більше однієї хвилини і були зроблені XNUMX XNUMX особам.

Як повідомляє ВВС, в передбачуваний ватажок був 34-річний чоловік на ім’я Тіджай Флетчер, який перебував під вартою до суду в Саутворку, Лондон, 2022 грудня 12 року.

Що ж робити?

- ПОРАДА 1. Ставтеся до ідентифікатора абонента як до підказки.

Найважливіша річ, про яку слід пам’ятати (і пояснити друзям і родині, які, на вашу думку, можуть бути вразливими до такого роду шахрайства), полягає в наступному: НОМЕР АВОНЕРТА, ЯКИЙ ВІДОБРАЖАЄТЬСЯ НА ВАШОМУ ТЕЛЕФОНІ ПЕРЕД ТИШЕ ВИ ВІДПОВІДЕТЕ, НІЧОГО НЕ ДОВІДЧАЄ.

Ці ідентифікаційні номери абонентів є не чим кращим, як розпливчастим натяком на особу чи компанію, яка, здається, вам телефонує.

Коли ваш телефон дзвонить і називає дзвінок словами Your Bank's Name Here, пам’ятайте, що слова, які з’являються, походять із вашого власного списку контактів, а це означає, що номер, наданий абонентом, відповідає запису, який ви самі додали до своїх контактів.

Іншими словами, номер, пов’язаний із вхідним дзвінком, надає не більше «підтвердження особи», ніж текст у Subject: рядок електронного листа, який містить все, що відправник вирішив ввести.

- ПОРАДА 2. Завжди ініціюйте офіційні дзвінки самостійно, використовуючи номер, якому можна довіряти.

Якщо вам справді потрібно зв’язатися з такою організацією, як ваш банк, телефоном, переконайтеся, що ви ініціюєте дзвінок і використовуйте номер, який ви визначили для себе.

Наприклад, подивіться на нещодавню офіційну виписку з банківського рахунку, перевірте зворотний бік вашої банківської картки або навіть відвідайте відділення та запитайте в співробітника віч-на-віч офіційний номер, за яким вам слід телефонувати в майбутніх екстрених ситуаціях.

- ПОРАДА 3. Не дозволяйте випадковості переконати вас, що дзвінок справжній.

Ніколи не використовуйте випадковість як «доказ» того, що дзвінок був справжнім, наприклад, припускаючи, що дзвінок «мабуть» був з банку просто тому, що у вас були якісь прикрі проблеми з інтернет-банкінгом сьогодні вранці або ви заплатили новому постачальнику за перший час тільки сьогодні вдень.

Пам’ятайте, що шахраї iSpoof здійснили принаймні 3,500,000 6.5 12 дзвінків лише у Великій Британії (і XNUMX млн дзвінків в інших країнах) протягом XNUMX місяців, причому шахраї здійснюють в середньому один дзвінок кожні три секунди в найбільш ймовірний час доби, тому збіги як це не просто можливо, вони настільки ж неминучі.

Ці шахраї не мають на меті обдурити 3,500,000 10 10,000 людей із XNUMX фунтів стерлінгів кожен… насправді, їм набагато менше роботи обдурити XNUMX XNUMX фунтів стерлінгів кожен із кількох тисяч людей, якщо їм пощастить і вони зв’яжуться з цими кількома тисячами людей на сайті. саме в той момент, коли вони найбільш вразливі.

- ПОРАДА 4. Будьте поруч із вразливими друзями та родиною.

Переконайтеся, що друзі та родина, які, на вашу думку, можуть бути вразливими до солодких балачок (або побиття лоба, збентеження та залякування) шахраями, незалежно від того, як з ними вперше зв’язалися, знають, що вони можуть і повинні звернутися до вас за порадою, перш ніж погоджуватися до будь-чого по телефону.

І якщо хтось попросить їх зробити щось, що явно є вторгненням у їхній особистий цифровий простір, як-от встановити Teamviewer, щоб дозволити їм підключитися до комп’ютера, прочитати секретний код доступу з екрана або повідомити їм персональний ідентифікаційний номер чи пароль…

…переконайтеся, що вони знають, що це нормально просто покласти трубку, не сказавши більше жодного слова, і спочатку зв’язатися з вами, щоб перевірити факти.

О, ще одна річ: лондонські поліцейські сказали, що під час цього розслідування вони отримали файл бази даних (ми припускаємо, що це з якоїсь системи реєстрації викликів), що містить 70,000,000 59,000 100 рядків, і що вони ідентифікували величезну кількість XNUMX XNUMX підозрюваних, з яких приблизно XNUMX вже заарештовано.

Очевидно, що підозрювані не такі анонімні, як вони могли подумати, тому поліцейські спершу зосереджуються на «ті, хто витратив принаймні 100 фунтів стерлінгів біткойнів на використання сайту».

Можливо, шахраї нижчого рівня ще не стукають у двері, але це може бути лише питанням часу...

ДІЗНАЙТЕСЯ БІЛЬШЕ ПРО ДИВЕРСИФІКАЦІЮ КІБЕРЗЛОЧИННОСТІ ТА ЯК ЕФЕКТИВНО ЇМ ПРОТИСИТИСЯ У НАШОМУ ПОДКАСТІ ЗВІТУ ПРО ЗАГРОЗИ

Натисніть і перетягніть звукові хвилі нижче, щоб перейти до будь-якої точки. Ви також можете слухати безпосередньо на Soundcloud.

Повна стенограма для тих, хто надає перевагу читанню, ніж слуханню.

З Полом Дакліном і Джоном Широм.

Вступна та кінцева музика Едіт Мадж.

Ви можете послухати нас на Soundcloud, Apple Podcasts, Підкасти Google, Spotify, брошюровщик і скрізь, де можна знайти хороші подкасти. Або просто скиньте URL-адреса нашого каналу RSS у ваш улюблений подкечер.

- blockchain

- coingenius

- крипто-валютні кошельки

- криптообмін

- кібер-безпеки

- кіберзлочинці

- Кібербезпека

- управління внутрішньої безпеки

- цифрові гаманці

- Європол

- fbi

- брандмауер

- iSpoof

- Kaspersky

- Закон і порядок

- шкідливих програм

- Макафі

- Столична поліція

- Гола безпека

- NexBLOC

- phishing

- plato

- платон ai

- Інформація про дані Платона

- Гра Платон

- PlatoData

- platogaming

- недоторканність приватного життя

- бідність

- vishing-as-a-service

- VPN

- безпеки веб-сайтів

- зефірнет

![S3 Ep110: У центрі уваги кіберзагрози – говорить експерт [Аудіо + текст] S3 Ep110: У центрі уваги кіберзагрози – говорить експерт [Аудіо + текст] PlatoBlockchain Data Intelligence. Вертикальний пошук. Ai.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3 Ep113: Розробка ядра Windows – шахраї, які обдурили Microsoft [Аудіо + текст] S3 Ep113: Розробка ядра Windows – шахраї, які обдурили Microsoft [Audio + Text] PlatoBlockchain Data Intelligence. Вертикальний пошук. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/s3-ep113-1200-360x188.png)

![S3 Ep92: Log4Shell4Ever, поради для подорожей і шахрайство [Аудіо + текст] S3 Ep92: Log4Shell4Ever, поради для подорожей і шахрайство [Аудіо + текст] PlatoBlockchain Data Intelligence. Вертикальний пошук. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep130: Open the garage bay doors, HAL [Аудіо + текст] S3 Ep130: Open the garage bay doors, HAL [Аудіо + текст]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)