Час читання: 4 протокол

Вивчення аспекту безпеки web3 для підприємств.

Web 3.0 – перевага безпеки

Маючи таку кількість переваг, ми впевнені, що Web 3.0 стане найбільш опрацьованою технологією в найближчому майбутньому, і однією з головних причин цього є безпека, яку ми забезпечуємо завдяки гнучкості Web 3.0.

Не можна давати сокиру дитині. Так само створювати в Web 3.0 можна лише з кваліфікованими розробниками. Що стосується аспекту безпеки вашого бізнесу, вам потрібні такі експерти, як QuillAudits, щоб допомогти вам отримати максимальну віддачу від безпеки. Тепер давайте розглянемо деякі підходи та рішення, які допомагають моделям безпеки Web 3.0 перевершити попередні веб-версії.

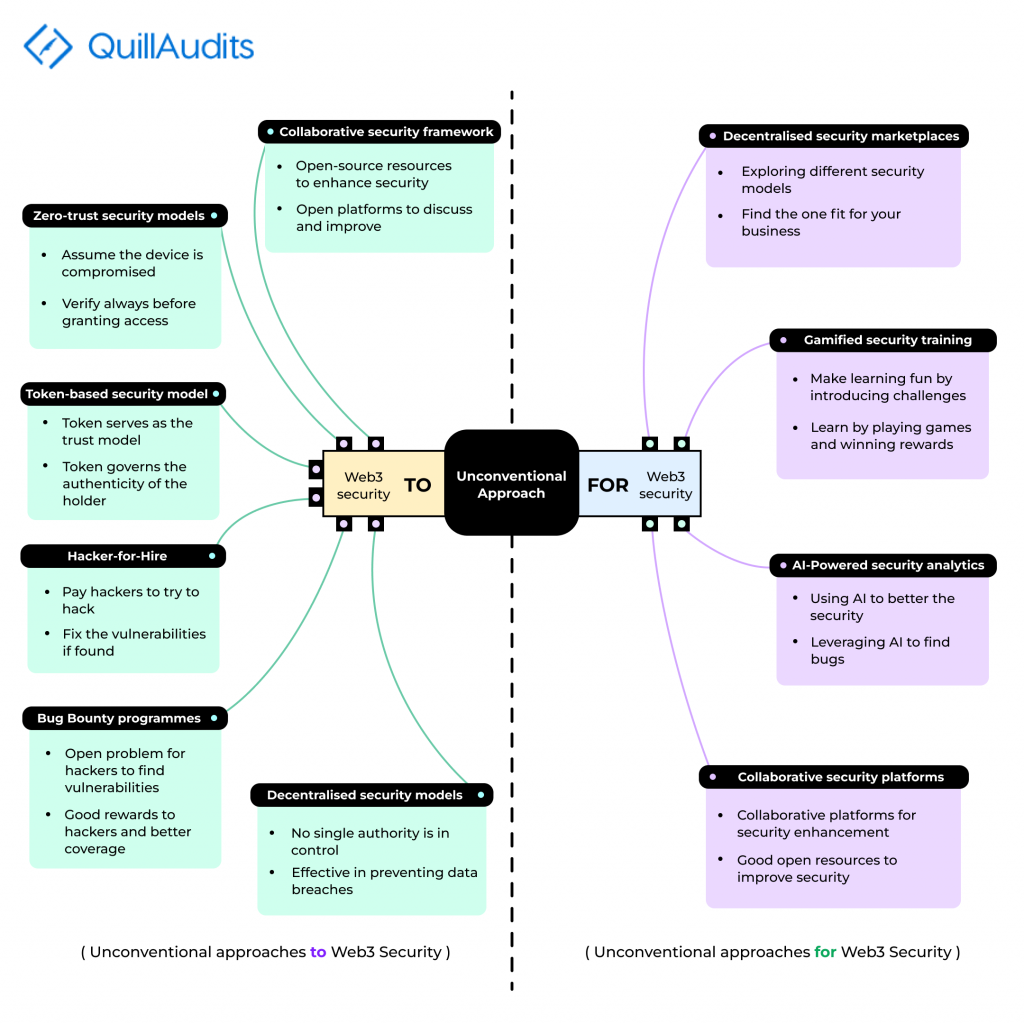

Нетрадиційні підходи до безпеки Web3 для підприємств

Моделі безпеки без довіри

Ця модель припускає, що будь-який користувач або пристрій, який намагається отримати доступ до мережі, може бути скомпрометований і повинен бути перевірений перед наданням доступу. А такі функції Web3, як технологія блокчейн і децентралізовані програми, відіграють важливу роль у методології нульової довіри, надаючи додаткові рівні безпеки та прозорості.

Спільні рамки безпеки

Спільнота Web3 забезпечує співпрацю для розробки, орієнтованої на безпеку. Web3 — це в основному відкрите джерело, яке допомагає вам вирішувати проблеми, пов’язані з безпекою, навчаючись на помилках і висновках інших, загальнодоступних в Інтернеті.

Децентралізована модель безпеки

Децентралізована безпека робить інформаційну безпеку відповідальністю кожного, а не лише одного центрального органу. Це допомагає побудувати міцну культуру безпеки та захисту даних у всіх організаціях. Це дуже ефективно для запобігання витоку даних і допомагає позиціонувати вашу компанію як компанію, яка дуже серйозно ставиться до захисту даних клієнтів.

Програми для найнятих хакерів

Це один із способів, як компанії Web3 захищають своїх користувачів, наймаючи хакера, щоб спробувати зламати їхній бізнес. Якщо виявлено будь-яку вразливість або проблему, вона усувається за допомогою розробників.

Програми Bug Bounty

Це схоже на хакера за наймом, але єдина різниця полягає у виборі хакера та винагороді для хакера, у цьому виклик відкрито, кажучи, що той, хто зможе знайти вразливість у бізнес-протоколі, буде присуджується на основі серйозності вразливості. Таким чином забезпечується більше охоплення з точки зору тестування порівняно з програмою Hacker for hire.

Модель безпеки на основі токенів

Маркер безпеки працює як електронний ключ для доступу до чогось. Це може бути відкриття незамкнених дверей або банківський токен, який використовується як цифровий автентифікатор. В основному це знак довіри, який гарантує автентичність власника.

Нетрадиційні рішення для безпеки Web3 на підприємствах

Ми побачили різні підходи, якими ми були обдаровані, коли працювали над проектами, пов’язаними з Web3. Ця частина блогу познайомить вас із різними рішеннями та способами, якими ми можемо розширити можливості Web3 для забезпечення безпеки, і обговоримо кілька можливостей разом із деякими вже існуючими методами.

Спільні платформи безпеки

Оскільки Web3 є такою дивовижною спільнотою, вона має перевагу бути частиною. Неважко уявити, що люди з усього світу діляться матеріалами, пов’язаними з безпекою, на платформі, навчаються, розвиваються та створюють безпечніше майбутнє. Саме тут Web3 вирізняється з-поміж інших. Це спільнота, і тут ми добре співпрацюємо, а платформа, де всі деталі, пов’язані з безпекою, обмінюються між однолітками, не є чужою концепцією Web3. Особливо, якщо ви є частиною QuillAcademy 🙂

Децентралізовані ринки безпеки

Уявіть собі платформу з різними типами децентралізованих моделей безпеки, які ми можемо вибрати для нашої організації на свій розсуд. Наприклад, скажімо, ми хочемо створити децентралізовану систему безпеки для даних про продажі. Тут ми можемо застосувати такі моделі безпеки, де люди з відділу продажів, маркетингу та кадрів можуть отримати до нього доступ із розподілом безпеки між різними відділами, які мають відношення до цього, і посилення безпеки.

Гейміфіковані навчальні програми безпеки

У наш час навчання асоціюється з розвагою, а грати в ігри завжди було весело, то чому б не розважитися під час навчання? Це не нова концепція. Це та сама концепція, яку ми використовуємо з дітьми. Ми робимо навчання веселим, щоб діти швидше адаптувалися та споживали, те саме ми можемо зробити з навчальними програмами безпеки, і крок у цьому напрямку веде нас до CTF. QuillAudit має деякі проблеми CTF світового рівня; перевірте їх на веб-сайті.

Аналітика безпеки на основі ШІ

Коли мова йде про нові революційні технології, як не говорити про ШІ? Забезпечує живлення багатьох секторів сучасного світу. Його можна використовувати для посилення безпеки в Інтернеті. Щоб це стало реальністю, проводяться постійні дослідження та розробки.

Висновок

З web3-фокусована дискусія про підприємства в частині 1, ми дізналися про багато переваг. Компанії, що базуються на Web3, отримають більше задоволення від традиційних. Людство сьогодні там, де воно є, лише тому, що деякі з нас пішли нетрадиційним шляхом. Тепер настав час зробити це знову.

Обговорення підходів і рішень на основі безпеки web3 виявило багато можливостей, які чекають на вивчення під егідою безпеки. Навіщо вагатися? Це ідеальний час, щоб почати. Я впевнений, що перевага першого учасника все ще актуальна.

Нарешті, давайте подякуємо тому, хто зробив цей блог можливим для вас. Ми QuillAudits надаємо вам найновіші оновлення, виправлення та освітній вміст, пов’язані з безпекою, щоб ви могли бути попереду в безпеці та допомогти нам зробити світ web3 безпечнішим. Не забудьте відвідати наш веб-сайт і зареєструватися на аудит, якщо ви будуєте в web3. Довірся мені; Деякі проекти заощадили б мільйони, якби вони це зробили

17 думки

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://blog.quillhash.com/2023/03/20/web-3-0-security-for-enterprise-approaches-and-solutions-part-2/

- :є

- 7

- a

- МЕНЮ

- доступ

- через

- пристосовувати

- Додатковий

- Перевага

- Переваги

- попереду

- AI

- ВСІ

- вже

- завжди

- серед

- та

- крім

- застосування

- підхід

- підходи

- ЕСТЬ

- AS

- зовнішній вигляд

- аспекти

- асоційований

- спроба

- аудит

- справжність

- влада

- доступний

- нагороджений

- Banking

- заснований

- В основному

- BE

- оскільки

- перед тим

- буття

- blockchain

- Технологія блокчейна

- Блог

- щедрість

- порушення

- приносити

- приніс

- будувати

- Створюємо

- бізнес

- підприємства

- by

- CAN

- не може

- центральний

- виклик

- перевірка

- дитина

- діти

- вибір

- Вибирати

- співпрацювати

- співробітництво

- співтовариство

- Компанії

- порівняний

- Компрометація

- концепція

- споживати

- зміст

- безперервний

- звичайний

- створювати

- створення

- культура

- дані

- Порушення даних

- захист даних

- децентралізований

- відділ

- відомства

- деталі

- розробників

- розвивається

- розробка

- пристрій

- різниця

- різний

- цифровий

- напрям

- обговорювати

- обговорення

- розподіл

- Не знаю

- Двері

- освітній

- ефективний

- Electronic

- уповноважувати

- підвищена

- користуватися

- підприємство

- підприємств

- особливо

- НІКОЛИ

- все це

- приклад

- існуючий

- experts

- дослідити

- Розвіданий

- швидше

- риси

- кілька

- знайти

- Перший

- відповідати

- фіксованою

- Гнучкість

- потім

- для

- іноземні

- знайдений

- від

- веселощі

- майбутнє

- гра

- Games

- отримати

- Давати

- земну кулю

- буде

- Надання

- гарантії

- зламати

- хакер

- Жорсткий

- Мати

- допомога

- допомагає

- тут

- прокат

- Наймання

- утримувач

- Як

- hr

- HTTPS

- людина

- i

- in

- інформація

- інформаційна безпека

- інтернет

- вводити

- питання

- питання

- IT

- ЙОГО

- ключ

- останній

- шарів

- Веде за собою

- вчений

- вивчення

- світло

- як

- made

- головний

- зробити

- РОБОТИ

- багато

- Маркетинг

- макс-ширина

- Методологія

- методика

- мільйони

- помилки

- модель

- Моделі

- більше

- найбільш

- Близько

- Необхідність

- мережу

- Нові

- of

- on

- ONE

- відкрити

- з відкритим вихідним кодом

- відкриття

- Можливості

- організація

- організації

- інші

- пропаганда

- частина

- Люди

- ідеальний

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- Play

- ігри

- положення

- можливостей

- це можливо

- Живлення

- попередження

- попередній

- проблеми

- програма

- програми

- проектів

- захист

- протокол

- за умови

- забезпечує

- забезпечення

- Квілхаш

- Гонки

- Реальність

- Причини

- про

- реєструвати

- пов'язаний

- дослідження

- дослідження і розробка

- відповідальність

- революційний

- Винагороджувати

- Роль

- безпечніше

- продажів

- то ж

- Сектори

- безпечний

- безпеку

- токен безпеки

- загальні

- поділ

- аналогічний

- Аналогічно

- один

- кваліфікований

- So

- Рішення

- деякі

- що в сім'ї щось

- Source

- стенди

- почалася

- залишатися

- Крок

- Як і раніше

- сильний

- вивчення

- такі

- система

- приймає

- балаканина

- Технології

- Технологія

- terms

- Тестування

- Що

- Команда

- їх

- Їх

- річ

- час

- до

- сьогодні

- сьогоднішній

- знак

- Навчання

- прозорість

- Довіряйте

- Типи

- парасолька

- нетрадиційний

- при

- Updates

- us

- використання

- користувач

- користувачі

- перевірено

- візит

- вразливість

- Очікування

- шлях..

- способи

- Web

- Веб-3

- Веб-3.0

- Web3

- Спільнота Web3

- Пов’язані з Web3

- веб-сайт

- ДОБРЕ

- який

- в той час як

- ВООЗ

- волі

- з

- працював

- працює

- світ

- Світовий клас

- б

- Ти

- вашу

- зефірнет