Атаки з отруєнням адреси – це зловмисна тактика, яку використовують зловмисники, які можуть перенаправляти трафік, переривати служби або отримувати несанкціонований доступ до конфіденційних даних, вставляючи фальшиві дані або змінюючи таблиці маршрутизації. Цілісність даних і безпека мережі серйозно загрожують цими атаками, які використовують недоліки в мережевих протоколах.

У цій статті пояснюється, що таке атаки отруєння адресою, їх типи та наслідки, а також як захиститися від таких атак.

Роз’яснення щодо боротьби з атаками отруєння криптовалюти

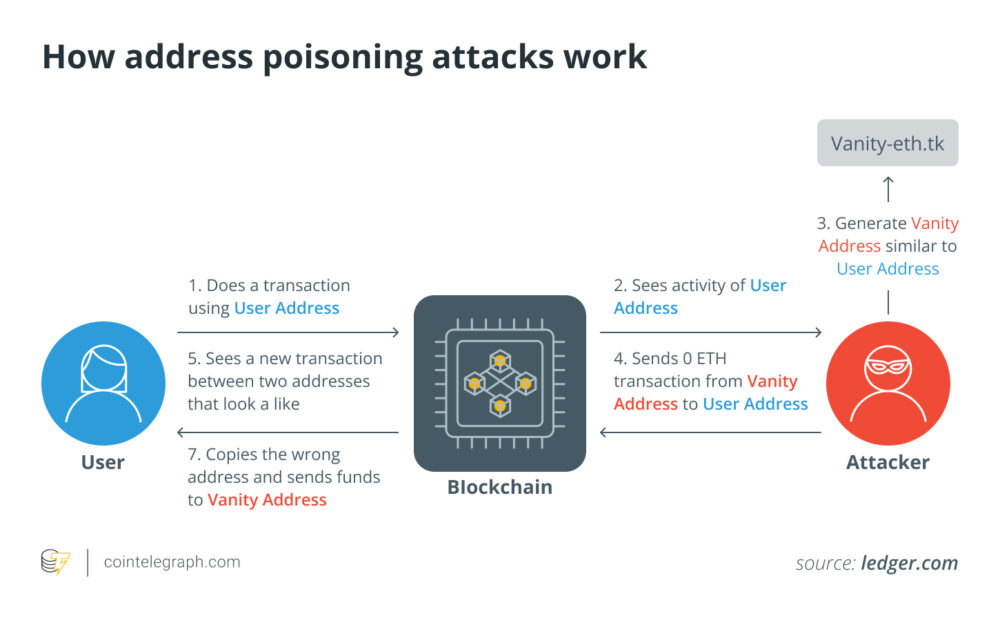

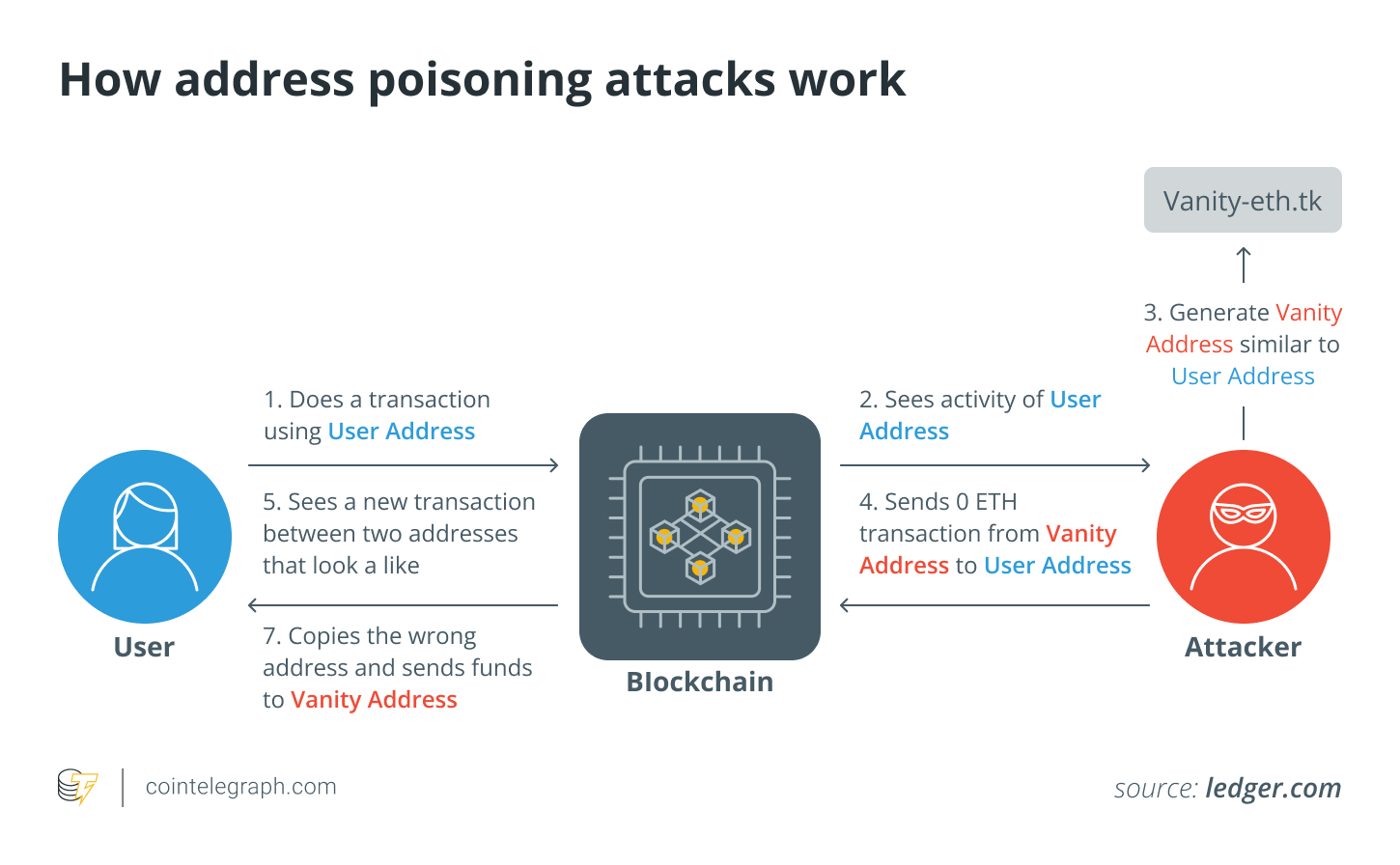

У світі криптовалют ворожі дії, під час яких зловмисники впливають або обманюють споживачів шляхом підробки адрес криптовалюти, називаються боротися з нападами отруєння.

У мережі блокчейн ці адреси, які складаються з окремих буквено-цифрових рядків, служать джерелом або одержувачем транзакцій. Ці атаки використовують різноманітні методи для підриву цілісності та безпеки криптографічних гаманців і транзакцій.

Атаки з отруєнням адрес у криптопросторі здебільшого використовуються або для незаконного придбання цифрових активів, або для порушення безперебійної роботи мереж блокчейн. Ці атаки можуть охоплювати:

Крадіжка

Зловмисники можуть обманом змусити користувачів переказати їхні кошти на зловмисні адреси, використовуючи такі стратегії, як фішинг, перехоплення транзакцій або маніпулювання адресами.

Зрив

Отруєння адресами може бути використано для порушення нормальної роботи мереж блокчейнів шляхом введення перевантажень, затримок або перерв у транзакціях і смарт-контрактах, що знижує ефективність мережі.

Обман

Зловмисники часто намагаються ввести в оману користувачів криптовалюти, видаючи себе за добре відомих осіб. Це підриває довіру спільноти до мережі та може призвести до помилкових транзакцій або плутанини серед користувачів.

Для захисту цифрових активів і загальної цілісності технології блокчейн атаки з отруєнням адрес підкреслюють важливість суворих процедур безпеки та постійної уваги в екосистемі криптовалюти.

За темою: Як зменшити ризики безпеки, пов’язані з криптоплатежами

Типи адресних атак з отруєнням

Атаки з отруєнням адрес у крипто включають фішинг, перехоплення транзакцій, повторне використання адрес, атаки Sybil, підроблені QR-коди, підробку адрес і вразливості смарт-контрактів, кожна з яких створює унікальний ризик для активів користувачів і цілісності мережі.

Фішингові атаки

У сфері криптовалют, фішинг-атаки є поширеним типом отруєння адрес, у якому злочинці створюють фальшиві веб-сайти, електронні листи чи повідомлення, які дуже нагадують авторитетні компанії, такі як біржі криптовалют або постачальники гаманців.

Ці шахрайські платформи намагаються обманом змусити нічого не підозрюючих користувачів розкрити їхню інформацію для входу, закриті ключі або мнемонічні фрази (фрази відновлення/початкові фрази). Отримавши зловмисники, вони можуть здійснювати незаконні транзакції та отримувати несанкціонований доступ до біткойнів жертв (БТД) активи, наприклад.

Наприклад, хакери можуть створити фальшивий веб-сайт біржі, який виглядає так само, як справжній, і просити споживачів увійти. Щойно вони це зроблять, зловмисники можуть отримати доступ до коштів клієнтів на фактичній біржі, що призведе до значних фінансових втрат.

Перехоплення транзакцій

Іншим методом отруєння адрес є перехоплення транзакцій, під час якого зловмисники перехоплюють дійсні транзакції криптовалюти та змінюють адресу призначення. Кошти, призначені для справжнього одержувача, перенаправляються шляхом зміни адреси одержувача на адресу під контролем зловмисника. Цей вид атаки часто включає зловмисне програмне забезпечення, яке компрометує пристрій або мережу користувача або обидва.

Звернення до повторного використання

Зловмисники перевіряють блокчейн на наявність випадків повторення адреси, перш ніж використовувати такі випадки на свою користь. Повторне використання адрес може бути ризикованим для безпеки, оскільки може виявити історію транзакцій адреси та вразливості. Ці недоліки використовуються зловмисниками для доступу до гаманців користувачів і крадіжки коштів.

Наприклад, якщо користувач постійно отримує кошти з однієї і тієї ж адреси Ethereum, зловмисник може помітити цей шаблон і скористатися недоліком програмного забезпечення гаманця користувача, щоб отримати доступ до коштів користувача без авторизації.

Напади Сибіла

Здійснювати непропорційний контроль над функціонуванням криптовалютної мережі, Напади Сибіла тягне за собою створення кількох фальшивих ідентифікацій або вузлів. За допомогою цього контролю зловмисники можуть змінювати дані, обманювати користувачів і, можливо, ставити під загрозу безпеку мережі.

Зловмисники можуть використовувати велику кількість шахрайських вузлів у контексті доказ частки (PoS) мереж блокчейнів, щоб істотно вплинути на механізм консенсусу, надаючи їм можливість змінювати транзакції та потенційно подвійно витрачати криптовалюти.

Підроблені QR-коди або платіжні адреси

Отруєння адреси також може статися, коли розповсюджуються підроблені платіжні адреси або QR-коди. Зловмисники часто доставляють ці фіктивні коди у фізичній формі необережним користувачам, щоб обманом змусити їх надіслати криптовалюту в неплановане місце.

Наприклад, хакер може поширювати QR-коди для гаманців криптовалюти, які виглядають справжніми, але насправді містять незначні зміни в закодованій адресі. Користувачі, які сканують ці коди, ненавмисно надсилають гроші на адресу зловмисника, а не на адресу одержувача, що спричиняє фінансові збитки.

Підробка адреси

Зловмисники, які використовують підробку адрес, створюють адреси криптовалюти, які дуже схожі на справжні. Ідея полягає в тому, щоб змусити користувачів переказати гроші на адресу зловмисника, а не на ту, яка належить одержувачу. У цьому методі адресного отруєння використовується візуальна схожість між фальшивою адресою та справжньою.

Зловмисник може, наприклад, створити біткойн-адресу, яка точно імітує адресу пожертвувань авторитетної благодійної організації. Необізнані донори можуть ненавмисно переказати гроші на адресу зловмисника під час надсилання пожертвувань організації, відволікаючи кошти від цільового використання.

Уразливості смарт-контракту

Зловмисники користуються недоліки або вразливі місця in децентралізовані програми (DApps) або смарт-контракти в системах блокчейн для здійснення отруєння адрес. Зловмисники можуть перенаправити гроші або спричинити ненавмисну поведінку контракту, втручаючись у те, як здійснюються транзакції. В результаті користувачі можуть зазнати грошових втрат і децентралізовані фінанси (DeFi) служби можуть мати збої.

Наслідки адресних отруєнь

Атаки з отруєнням адреси можуть мати руйнівні наслідки як для окремих користувачів, так і для стабільності мереж блокчейн. Оскільки зловмисники можуть викрасти криптохолдинги або змінити транзакції, щоб перенаправити гроші на власні гаманці, ці напади часто спричиняють великі фінансові втрати для їхніх жертв.

Крім грошових втрат, ці атаки також можуть призвести до зниження довіри серед користувачів криптовалюти. Довіра користувачів до безпеки та надійності блокчейн-мереж і пов’язаних з ними послуг може бути зруйнована, якщо вони попадуться на шахрайські схеми або їх цінні речі викрадуть.

Крім того, деякі стосуються нападів отруєння, таких як напади на Сибіл або зловживання розумний контракт недоліки можуть перешкоджати нормальному функціонуванню мереж блокчейну, що призводить до затримок, перевантажень або непередбачуваних наслідків, які впливають на всю екосистему. Ці ефекти підкреслюють необхідність надійного контролю безпеки та обізнаності користувачів у криптоекосистемі, щоб зменшити ризики атак з отруєнням адреси.

За темою: Як вставити слова в біткойн-адресу? Ось як працюють адреси марнославства

Як уникнути нападів отруєння

Щоб захистити цифрові активи користувачів і забезпечити безпеку мереж блокчейну, важливо уникати нападів на адреси у світі криптовалют. Наступні способи можуть допомогти запобігти стати ціллю таких атак:

Використовуйте нові адреси

Створюючи свіжу адресу криптогаманця для кожної транзакції, можна зменшити ймовірність того, що зловмисники зв’яжуть адресу з ідентичністю людини або минулими транзакціями. Наприклад, атаки адресного отруєння можна зменшити за допомогою ієрархічні детерміновані (HD) гаманці, які створюють нові адреси для кожної транзакції та зменшують передбачуваність адрес.

Використання гаманця HD підвищує захист користувача від атак з отруєнням адреси, оскільки автоматична ротація адреси гаманця ускладнює перенаправлення коштів для хакерів.

Використовуйте апаратні гаманці

У порівнянні з програмними гаманцями, апаратні кошельки є більш безпечною альтернативою. Вони мінімізують ризик, зберігаючи закриті ключі в автономному режимі.

Будьте обережні, розголошуючи публічні адреси

Люди повинні проявляти обережність, розкриваючи свої криптоадреси в публічній сфері, особливо на сайтах соціальних мереж, і повинні використовувати псевдоніми.

Вибирайте надійні гаманці

Важливо використовувати відомих постачальників гаманців, які відомі своїми функціями безпеки та регулярними оновленнями програмного забезпечення, щоб захистити себе від отруєння адреси та інших атак.

Регулярні оновлення

Щоб залишатися захищеним від атак з отруєнням адреси, важливо оновлювати програмне забезпечення гаманця відповідно до найновіших виправлень безпеки.

Впровадити білий список

Скористайтесь білий список для обмеження транзакцій до авторитетних джерел. Деякі гаманці або служби дозволяють користувачам додавати в білий список певні адреси, які можуть надсилати кошти на їхні гаманці.

Розгляньте гаманці з кількома підписами

Гаманці, які вимагають кількох приватних ключів для схвалення транзакції, відомі як гаманці з мультипідписом (multisig).. Ці гаманці можуть забезпечити додатковий ступінь захисту, вимагаючи кількох підписів для схвалення транзакції.

Використовуйте інструменти аналізу блокчейну

Щоб виявити потенційно шкідливу поведінку, люди можуть відстежувати та перевіряти вхідні транзакції за допомогою інструментів аналізу блокчейну. Посилання, здавалося б, дріб'язкове, невелика кількість крипто (пилу) на численні адреси є звичайною практикою, відомою як видалення пилу. Аналітики можуть помітити потенційні спроби отруєння, вивчивши ці схеми торгівлі пилом.

Невитрачені результати транзакцій (UTXO) з крихітними сумами криптовалюти часто є наслідком пилових транзакцій. Аналітики можуть знайти ймовірно отруєні адреси, знайшовши UTXO, підключені до пилових транзакцій.

Повідомте про підозри в нападах

Особи повинні негайно реагувати на підозрювану атаку з отруєнням адреси, зв’язавшись із компанією, яка надає їхній крипто-гаманець, через офіційні канали підтримки та детально опишіть подію.

Крім того, вони можуть повідомити про подію відповідним правоохоронним або регуляторним органам для подальшого розслідування та потенційних судових позовів, якщо атака спричинила значну фінансову шкоду або злий намір. Щоб зменшити можливі ризики та захистити як індивідуальні, так і групові інтереси в екосистемі криптовалют, своєчасне звітування має важливе значення.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. Автомобільні / електромобілі, вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- ChartPrime. Розвивайте свою торгову гру за допомогою ChartPrime. Доступ тут.

- BlockOffsets. Модернізація екологічної компенсаційної власності. Доступ тут.

- джерело: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :є

- : ні

- :де

- $UP

- a

- здатність

- Здатний

- зловживання

- доступ

- набувати

- дію

- дії

- актори

- фактичний

- насправді

- Додатковий

- адреса

- адреси

- Перевага

- впливати

- проти

- дозволяти

- Також

- альтернатива

- серед

- суми

- an

- аналіз

- аналітики

- та

- застосування

- схвалювати

- ЕСТЬ

- стаття

- AS

- запитати

- Активи

- асоційований

- атака

- нападки

- увагу

- Влада

- авторизації

- автоматичний

- уникнути

- обізнаність

- геть

- BE

- оскільки

- перед тим

- буття

- між

- Біткойн

- біткойн-адреса

- blockchain

- Аналіз блокчейнів

- Блокчай мережі

- Блокчейн мережі

- Технологія блокчейна

- обидва

- будувати

- Створюємо

- але

- by

- CAN

- carried

- нести

- Викликати

- Причини

- обережність

- шанс

- зміна

- Зміни

- заміна

- канали

- благодійність

- тісно

- Коди

- Монеттелеграф

- загальний

- зв'язку

- співтовариство

- Компанії

- компанія

- порівняний

- компрометуючі

- Проводити

- довіра

- замішання

- скупчення

- підключений

- З'єднувальний

- Консенсус

- механізм консенсусу

- Наслідки

- значний

- послідовно

- постійна

- Споживачі

- контекст

- контракт

- контрактів

- контроль

- управління

- створювати

- створення

- створення

- Кримінальну

- вирішальне значення

- крипто

- Крипто-екосистема

- крипто простір

- Крипто гаманець

- cryptocurrencies

- криптовалюта

- криптовалютна екосистема

- Обмін криптовалют

- крипто-валютні кошельки

- криптографічні

- клієнт

- Кошти клієнтів

- DApps

- дані

- Відмова прийняти

- знизився

- Defi

- Ступінь

- затримки

- доставляти

- призначення

- призначено

- Деталізація

- руйнівний

- пристрій

- DID

- важкий

- цифровий

- Цифрові активи

- Розкриття

- непропорційний

- Зривати

- збої

- чіткий

- розподілений

- do

- пожертвування

- пожертвувань

- Пилу

- кожен

- екосистема

- ефект

- ефективність

- ефекти

- зусилля

- зусилля

- або

- повідомлення електронної пошти

- охоплювати

- примус

- Весь

- особливо

- істотний

- Ефіріума

- Event

- точно

- досліджувати

- Вивчення

- приклад

- обмін

- Біржі

- Здійснювати

- досвід

- Пояснювати

- експлуатація

- експонування

- підроблений

- Падати

- false

- риси

- цифри

- фінансування

- фінансовий

- недолік

- недоліки

- після

- для

- форма

- шахрайський

- часто

- свіжий

- від

- функціонування

- засоби

- далі

- Отримувати

- отримала

- Загальне

- справжній

- отримати

- отримання

- дає

- Group

- хакер

- хакери

- траплятися

- апаратні засоби

- шкодити

- шкідливий

- Мати

- допомога

- Виділіть

- історія

- Авуари

- Як

- How To

- HTTPS

- ідея

- тотожності

- Особистість

- if

- незаконно

- важливо

- in

- ненавмисно

- включати

- Вхідний

- Збільшує

- індивідуальний

- вплив

- інформація

- екземпляр

- цілісність

- призначених

- намір

- інтереси

- в

- введення

- дослідження

- залучений

- IT

- Піддають небезпеці

- JPG

- тримати

- зберігання

- ключі

- Дитина

- відомий

- великий

- закон

- правозастосування

- провідний

- легальний

- Юридична дія

- як

- МЕЖА

- розташування

- журнал

- Логін

- подивитися

- ВИГЛЯДИ

- втрати

- made

- РОБОТИ

- шкідливих програм

- Маніпуляція

- Може..

- може бути

- механізм

- Медіа

- метод

- методика

- може бути

- незначний

- Пом'якшити

- змінювати

- Грошові

- гроші

- монітор

- більше

- в основному

- множинний

- Мультисиг

- Необхідність

- мережу

- мережева безпека

- мереж

- Нові

- новітній

- вузли

- нормальний

- нормально

- Зверніть увагу..

- номер

- численний

- отримувати

- виникнення

- of

- офіційний

- offline

- часто

- on

- один раз

- ONE

- ті,

- операційний

- операція

- операції

- or

- організація

- Інше

- з

- над

- власний

- приватність

- Минуле

- Викрійки

- моделі

- оплата

- Люди

- phishing

- фальшивий

- фрази

- фізичний

- план

- Платформи

- plato

- Інформація про дані Платона

- PlatoData

- PoS

- це можливо

- можливо

- потенціал

- потенційно

- практика

- поширений

- запобігати

- приватний

- Приватні ключі

- Процедури

- захист

- захищений

- захист

- протоколи

- забезпечувати

- провайдери

- забезпечує

- громадськість

- put

- qr-коди

- швидше

- реальний

- царство

- переадресовувати

- зменшити

- Знижений

- зниження

- називають

- регулярний

- регуляторні

- пов'язаний

- доречний

- звітом

- Звітність

- шановний

- вимагати

- Реагувати

- результат

- знову використовувати

- показувати

- право

- ризики

- Ризикований

- Маршрутизація

- то ж

- сканування

- схеми

- безпечний

- безпеку

- ризики для безпеки

- мабуть

- послати

- відправка

- чутливий

- серйозно

- служити

- Послуги

- кілька

- Повинен

- Signatures

- значення

- істотно

- сайти

- розумний

- розумний контракт

- Спритні контракти

- згладити

- So

- соціальна

- соціальні медіа

- Софтвер

- деякі

- Source

- Джерела

- Простір

- Spot

- Стабільність

- залишатися

- вкрали

- стратегії

- Strict

- сильний

- істотний

- такі

- підтримка

- Systems

- тактика

- Приймати

- Мета

- Технологія

- ніж

- Що

- Команда

- Джерело

- світ

- їх

- Їх

- Ці

- вони

- річ

- це

- через

- своєчасно

- до

- інструменти

- торкатися

- трек

- торгувати

- трафік

- угода

- Transactions

- переклад

- Передача

- Довіряйте

- намагатися

- тип

- Типи

- несанкціонований

- при

- підривати

- непередбачений

- створеного

- Оновити

- Updates

- використання

- використовуваний

- користувач

- користувачі

- використання

- ТОРМІСТЬ

- різноманітність

- жертви

- Уразливості

- Wallet

- Гаманці

- способи

- веб-сайт

- веб-сайти

- добре відомі

- Що

- коли

- який

- в той час як

- Білий список

- ВООЗ

- волі

- з

- в

- без

- слова

- світ

- б

- зефірнет