Час читання: 6 протокол

У світі web3 спроби фішингу мають різні форми. Оскільки технологія все ще розвивається, можуть виникати нові види атак. Деякі атаки, як-от льодовий фішинг, є специфічними для Web3, тоді як інші нагадують більш поширені атаки фішингу облікових даних у Web2.

Перш ніж дізнатися, що саме таке льодовий фішинг і як він працює, давайте спочатку розберемося, як підписуються транзакції в Blockchain і що таке токени.

Підписання угоди

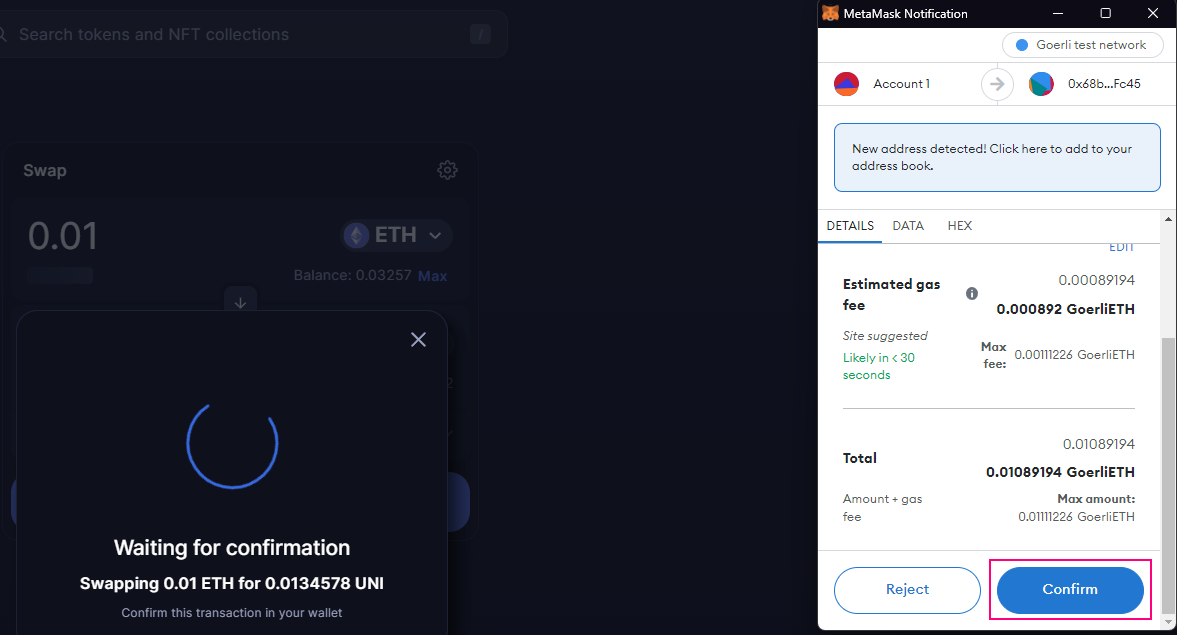

Ми можемо підключитися до децентралізованих програм за допомогою гаманців, як Метамаска для виконання таких дій, як кредитування, позичання, купівля NFT тощо. Зловмисники намагаються скористатися тим фактом, що користувачі повинні підписувати транзакції за допомогою своєї метамаски для виконання цих дій.

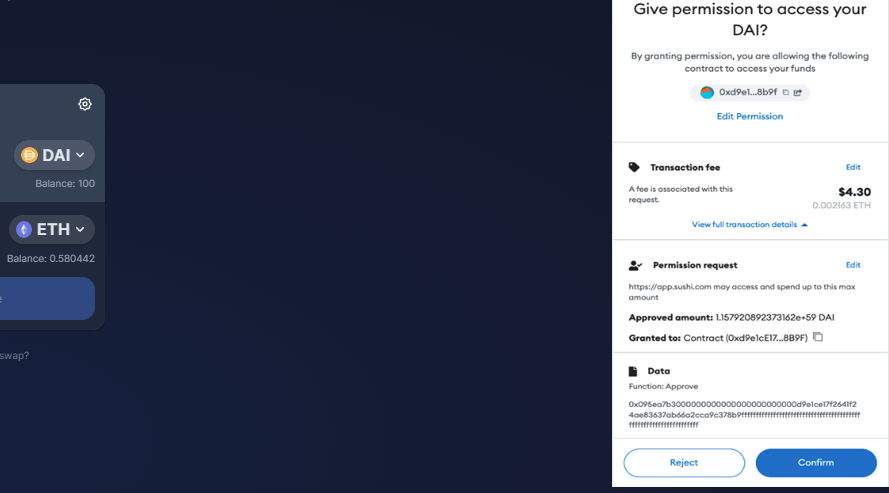

З’явиться спливаюче вікно Metamask із запитом у користувача, чи бажає він підтвердити чи скасувати транзакцію, коли програмі потрібно виконати операцію в ланцюжку. Дивіться зображення нижче.

У наведеному вище прикладі ми бачимо, що metamask запитує нас про підтвердження, коли ми міняємо ETH на токени UNI. Транзакцію буде виконано, коли ми її підтвердимо. Як наслідок, може бути складніше зрозуміти, які дії ви дозволяєте в деяких транзакціях, особливо якщо ми дозволяємо низку дій, а не одну негайну дію. Зловмисники прагнуть скористатися цією неясністю, коли вдадуться до прихованого фішингу.

Символічна допомога

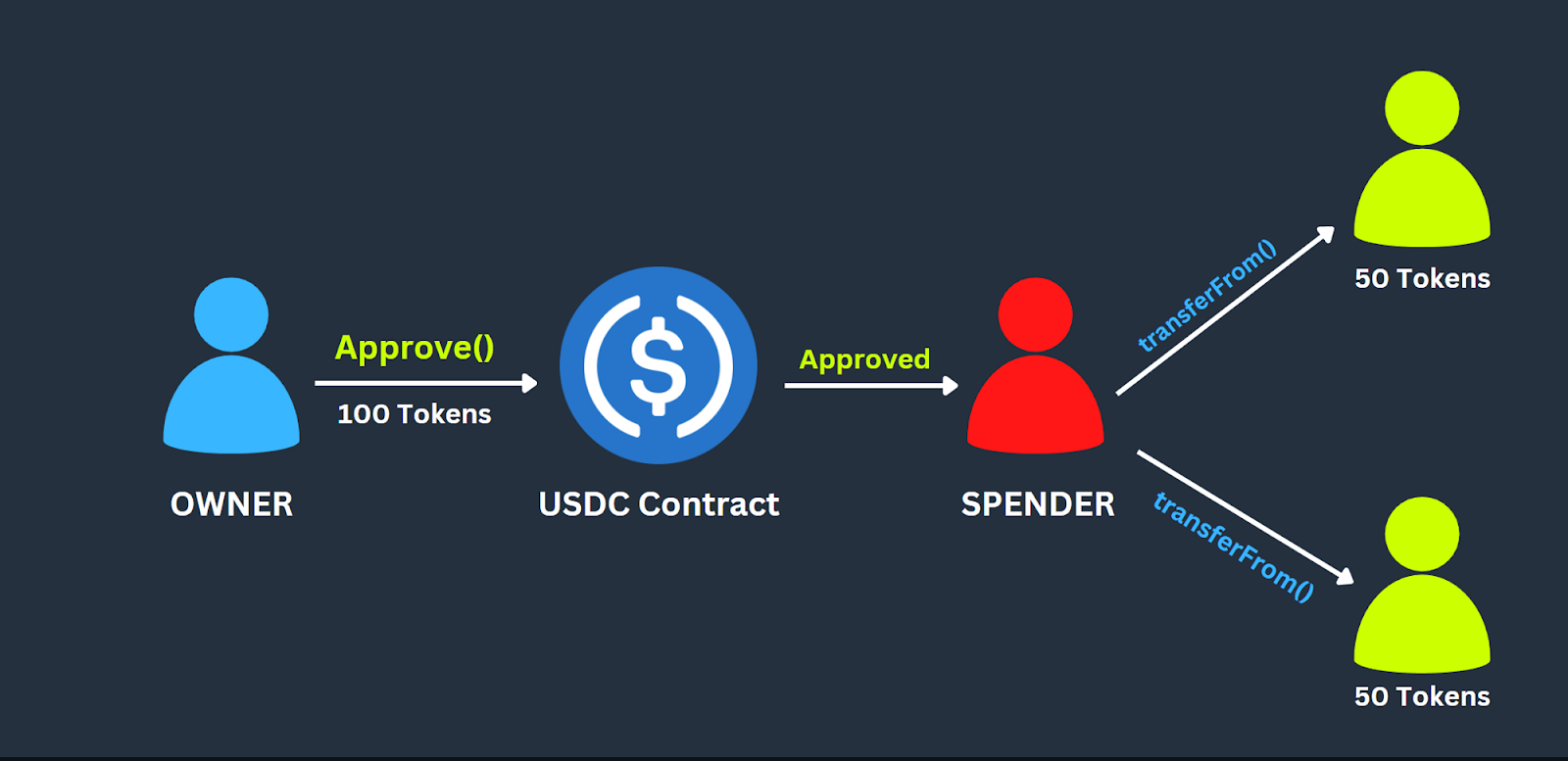

Транзакція, у якій власник токена уповноважує споживача токена витратити суму токена від імені власника токена. Власник може надати символічну надбавку за незамінні та взаємозамінні токени. Власник — це обліковий запис, який володіє токенами та надає особі, яка витрачає кошти.

Що таке Ice Phishing

Простіше кажучи, Ice Phishing полягає в тому, що обманним шляхом змушують користувача підписати зловмисну транзакцію, щоб зловмисник міг отримати контроль над криптоактивами.

Метод «крижаного фішингу» не передбачає викрадення чужих закритих ключів. Замість цього потрібно спробувати обманом змусити користувача схвалити транзакцію, яка надає зловмиснику контроль над токенами користувача.

Схвалення є частим типом транзакцій, які дозволяють користувачам взаємодіяти з протоколами DeFi. Це робить льодовий фішинг значною загрозою для інвесторів Web3, оскільки для взаємодії з протоколами DeFi потрібно надати дозвіл на взаємодію.

Як працює атака?

Зловмисник виконує цю атаку в два етапи:

1. Змушення жертви підписати транзакції схвалення:

Зловмисники створюють шахрайські веб-сайти, які видають себе за DEX, наприклад SushiSwap, або як довідкову сторінку для криптопродукту.

Зловмисник зазвичай розсилає ці зловмисні посилання на рекламні розіграші та «ексклюзивні» монетні двори NFT, фішингові електронні листи, твіти, Discords тощо, спонукаючи людей переходити на ці шкідливі веб-сайти, створюючи хибне відчуття терміновості та провокуючи FOMO (страх). пропущених) серед користувачів. Дивіться приклад нижче:

Шахраї досягають успіху, коли їм вдається обманом змусити користувачів підключити гаманці до їхніх шкідливих веб-сайтів і маніпулювати користувачами, щоб підписати дозволи на витрачання їхніх активів.

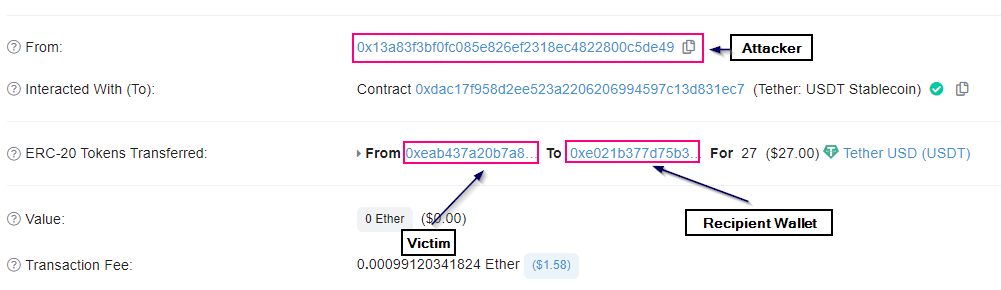

2. Крадіжка токенів з гаманців користувачів:

Як тільки користувач схвалить токени на адресу зловмисника. Зловмисник викликає функцію transferFrom і переносить усі токени на свій гаманець. Шахрайство зазвичай включає щонайменше два гаманці. Спочатку гаманець Ice Phishing, який користувачі схвалили, а потім гаманець одержувача, куди зловмисник передав токени.

Приклад використання Badger DAO

Badger — це протокол DeFi, який дозволяє отримувати відсотки за депозитами. 2 грудня 2021 року BadgerDAO піддався фішинговій атаці. Ключ Badger Cloudflare API був зламаний, що дозволило зловмиснику заволодіти зовнішньою інфраструктурою.

Таким чином зловмисник зміг впровадити шкідливий сценарій у інтерфейс. Тепер користувачі намагалися підключитися до BadgerDAO, вважаючи, що вони вносять токени, щоб отримати дохід. Тим не менш, фактична транзакція, яку вони підписали, надала зловмисникам повний доступ до їхніх активів.

Зловмисники забирали мільйони з рахунків жертв і спеціально обирали для нападу осіб із більшим балансом. Протягом дня вони змінювали свій сценарій, намагаючись залишитися непоміченими. Згодом BadgerDAO розпізнала атаку та призупинила смарт-контракт, але експлуататори вже вкрали близько 121 мільйона доларів із 200 облікових записів.

Як захистити себе

Не натискайте на підозрілі посилання: Щоб уникнути фішингових URL-адрес і сквотерів домену, використовуйте лише підтверджену URL-адресу для доступу до dApps і служб. Якщо є сумніви, URL-адреса проекту зазвичай доступна в їх перевіреному обліковому записі Twitter.

Перевірте транзакцію перед підписанням: Важливо прочитати деталі транзакції, перш ніж підписувати її в Metamask або будь-якому іншому гаманці, щоб переконатися, що дії, які ви збираєтеся, будуть виконані.

Керуйте своїми криптоактивами через кілька гаманців: Розподіліть свої криптовалютні авуари, зберігаючи довгострокові інвестиції та цінні NFT у холодних сховищах, як апаратні гаманці, зберігаючи кошти для регулярних транзакцій і більш активних dApps в іншому гарячому гаманці.

Періодично переглядайте та скасовуйте Дозвіл: періодично переглядати та скасовувати свої дозволи — це завжди гарна ідея, особливо для ринків NFT, коли ви не використовуєте активно програму. Це мінімізує ваші шанси втратити гроші через експлойти чи атаки та зменшує вплив фішингу. Ви можете використовувати Відкликати.готівку or Перевірка затвердження токенів Etherscan за це.

Будьте в курсі шахрайства, щоб уникнути його: Стежте за шахрайством і повідомляйте про будь-яку незвичну поведінку. Повідомлення про шахрайство допоможе фахівцям із безпеки та правоохоронним органам упіймати шахраїв, перш ніж вони завдадуть великої шкоди.

Висновок

Криві фішингові атаки та інше шахрайство з криптовалютою, ймовірно, стануть більш поширеними, оскільки криптовалютний ринок продовжує зростати. Увага та освіта є найкращими заходами безпеки. Користувачі повинні знати, як діють ці шахрайства, щоб вони могли вжити відповідних запобіжних заходів, щоб убезпечити себе. Завжди варто приділити додаткову хвилину, щоб підтвердити, що URL-адресу, з якою ви взаємодієте, було перевірено як у мережі, так і надійним джерелом.

Питання і відповіді

Що робити, якщо я підозрюю спробу льодового фішингу?

Перевірте та відкликайте свої дозволи для будь-яких адрес, які могли скомпрометувати ваш гаманець. https://etherscan.io/tokenapprovalchecker. Також переведіть усі свої кошти на інші гаманці.

Як я можу захиститися від льодового фішингу?

Щоб захистити себе від атаки льодового фішингу, слід бути обережними з небажаними електронними листами, повідомленнями та телефонними дзвінками, навіть якщо вони надійшли з надійного джерела. Перевірте транзакцію перед її підписанням.

Як відкликати погодження на адресу?

Ви можете використовувати Відкликати.готівку or Перевірка затвердження токенів Etherscan для видалення дозволів на адресу.

24 думки

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Здатний

- вище

- доступ

- рахунки

- Рахунки

- дію

- дії

- активний

- активно

- діяльності

- акти

- адреса

- адреси

- Перевага

- ВСІ

- Дозволити

- дозволяє

- вже

- завжди

- серед

- кількість

- та

- API

- додаток

- з'являтися

- застосування

- відповідний

- твердження

- навколо

- Активи

- атака

- нападки

- Спроби

- увагу

- доступний

- баланси

- перед тим

- нижче

- blockchain

- Запозичення

- Виклики

- випадок

- готівкові гроші

- Викликати

- обережний

- шанс

- вибрав

- ясність

- CloudFlare

- зберігання в холодильнику

- Приходити

- загальний

- повний

- Компрометація

- підтвердити

- З'єднуватися

- З'єднувальний

- значний

- будувати

- триває

- контракт

- контроль

- обкладинка

- створення

- ІНТЕРЕНЦІЙНИЙ

- крипто

- Крипто Маркет

- крипто-активи

- криптовалюта

- DAO

- dapp

- DApps

- день

- Грудень

- Децентралізований

- Децентралізовані програми

- Defi

- ПРОТОКОЛ DEFI

- Протоколи DeFi

- депозити

- деталі

- розвивається

- Dex

- різний

- важкий

- поширювати

- домен

- сумніваюся

- заробляти

- Освіта

- зусилля

- В іншому

- повідомлення електронної пошти

- примус

- забезпечувати

- особливо

- істотний

- і т.д.

- ETH

- ефіри

- Навіть

- врешті-решт

- точно

- приклад

- виконувати

- Виконує

- Експлуатувати

- подвигів

- додатково

- очей

- страх

- Перший

- Фомо

- форми

- шахраї

- шахрайський

- частий

- від

- перед

- передня частина

- функція

- засоби

- Замінний

- Отримувати

- отримати

- отримання

- подарунками

- даний

- Go

- добре

- надавати

- надається

- гранти

- Рости

- апаратні засоби

- Ключниці для обладнання

- допомога

- вище

- Авуари

- ГАРЯЧА

- Гарячий гаманець

- Як

- How To

- HTTPS

- ICE

- ідея

- зображення

- Негайний

- Impact

- in

- осіб

- Інфраструктура

- спочатку

- замість

- взаємодіяти

- взаємодіючих

- Взаємодії

- інтерес

- інвестиції

- Інвестори

- залучати

- IT

- стрибати

- тримати

- зберігання

- ключ

- ключі

- Знання

- відсутність

- закон

- правозастосування

- кредитування

- зв'язку

- довгостроковий

- шукати

- програш

- РОБОТИ

- ринок

- ринки

- повідомлення

- MetaMask

- метод

- мільйона

- мільйони

- відсутній

- момент

- гроші

- більше

- множинний

- Нові

- НФТ

- Ринки NFT

- NFT

- На ланцюжку

- ONE

- працювати

- операція

- Інше

- інші

- власник

- володіє

- особливо

- Люди

- Виконувати

- дозвіл

- phishing

- фішинг-атака

- фішинг-атаки

- фішинг Шахрайство

- телефон

- телефонні дзвінки

- plato

- Інформація про дані Платона

- PlatoData

- спливаючий

- поширений

- приватний

- Приватні ключі

- ймовірно

- Product

- професіонали

- проект

- рекламний

- захист

- протокол

- протоколи

- забезпечувати

- покупка

- Натискання

- Квілхаш

- Читати

- визнаний

- знижує

- регулярний

- надійний

- залишатися

- видалення

- звітом

- Звітність

- шановний

- Вимагається

- результат

- огляд

- Зростання

- сейф

- Шахрайство

- шахрайство

- безпеку

- сенс

- Серія

- Послуги

- Повинен

- підпис

- підписаний

- підписання

- простий

- з

- один

- розумний

- розумний контракт

- So

- деякі

- Хтось

- Source

- конкретний

- конкретно

- витрачати

- заходи

- Як і раніше

- вкрали

- зберігання

- процвітати

- такі

- сушіп

- підозрілі

- Приймати

- Мета

- Технологія

- terms

- Команда

- їх

- самі

- Мислення

- загроза

- через

- по всьому

- час

- до

- знак

- Жетони

- занадто

- угода

- Transactions

- переклад

- передані

- переклади

- правда

- твітів

- при

- розуміти

- UNI

- незатребуваної

- оновлений

- терміновість

- URL

- us

- використання

- користувач

- користувачі

- зазвичай

- підтверджено

- Цінний

- різноманітність

- перевірено

- перевірити

- Жертва

- Wallet

- Гаманці

- Web2

- Web3

- Світ Web3

- веб-сайти

- Що

- Чи

- який

- в той час як

- волі

- працює

- світ

- варто

- вихід

- Ти

- вашу

- себе

- зефірнет