Час читання: 5 протоколІснує дилема щодо збору подій продуктів виявлення та реагування кінцевих точок (EDR). Збір всіх подій, створених кінцевими точками, означає вузькі місця на кінцевій точці та в мережі. Збір менше може призвести до пропуску важливих подій; збирання більше може призвести до низькопродуктивних кінцевих точок.

Поточні постачальники EDR, включаючи Crowdstrike, використовують попередньо визначену схему подій, де всі вони жорстко закодовані в їхніх агентах. Crowdstrike оголошує, що вони використовують 400 різних подій (де відсоток з них є їхніми власними подіями для агентів), які є статичними, із заздалегідь визначеними правилами, такими як перевірка певних місць розташування файлів реєстру тощо.

Нижче наведено їх основні категорії подій:

- Події реєстру

- Файлові події

- Події поведінки

- Події браузера

- Операції з буфером обміну

- Процесні події

- Заплановані події

- Сервісні події

- Події потоку

- Змінні оточення

- FW Події

- Події правил IOA

- Події NetShare

- Події USB

- Події ін’єкції

- Мережні події

- Журнал подій Windows

- FS Події

- Установити події

- Події Java

- Події ядра

- Події модуля

- Події LSASS

- Карантинні дії

- Дії програм-вимагачів

- Події для малого та середнього бізнесу

Для кожної категорії генеруються певні події, такі як PdfFileWritten, DmpFileWritten, DexFileWritten тощо, але це всі операції запису файлів, у яких було змінено лише тип файлу. Те саме стосується подій реєстру, подій служби тощо.

Але як щодо операції запису файлу до невідомого чи загального типу файлу? Як щодо не однієї події, а серії подій? Або частота подій? Або шаблони тих самих подій, які важливі? У таких випадках статична модель подій, як-от Crowdstrike, має дуже обмежені можливості виявлення цих нових типів атак APT. Ми можемо розглядати модель події Crowdstrike як «колекцію подій на основі підписів», яка дуже нагадує старі AV-сканери на основі підписів.

Представляємо Comodo's Dragon Enterprise «Адаптивне моделювання подій» де події визначаються з базових дескрипторів, наприклад

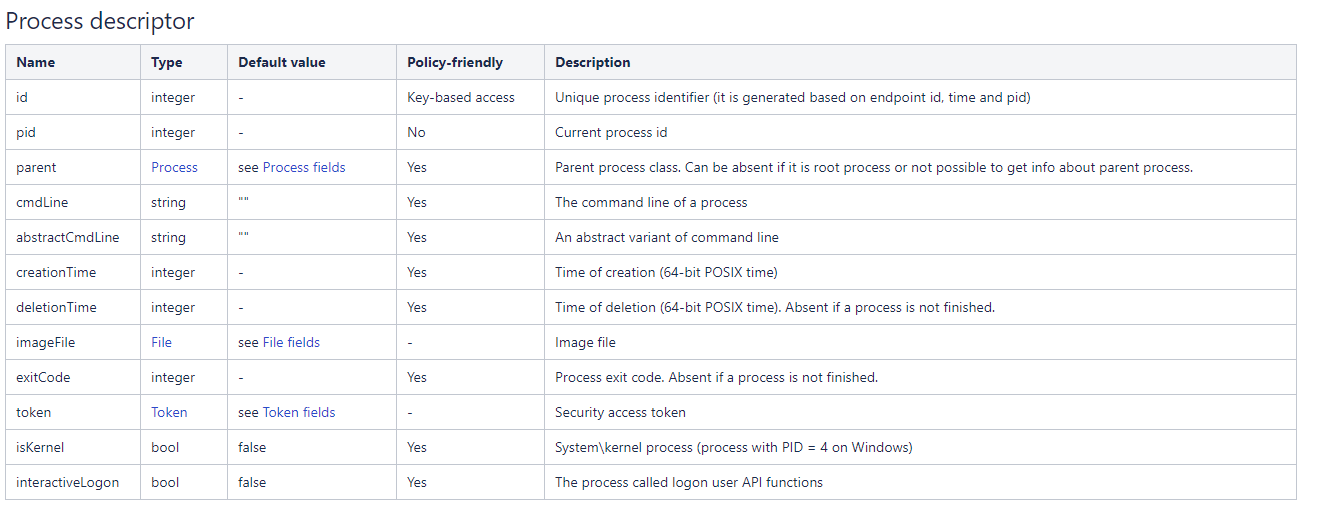

Процес:

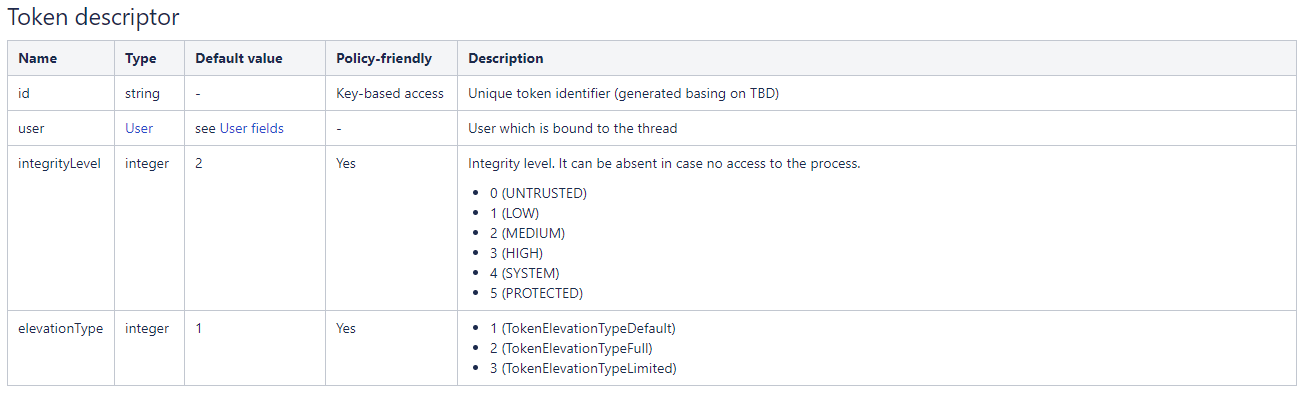

Маркерів:

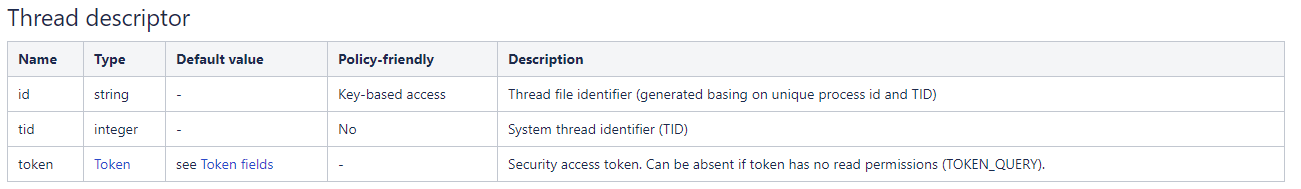

тема:

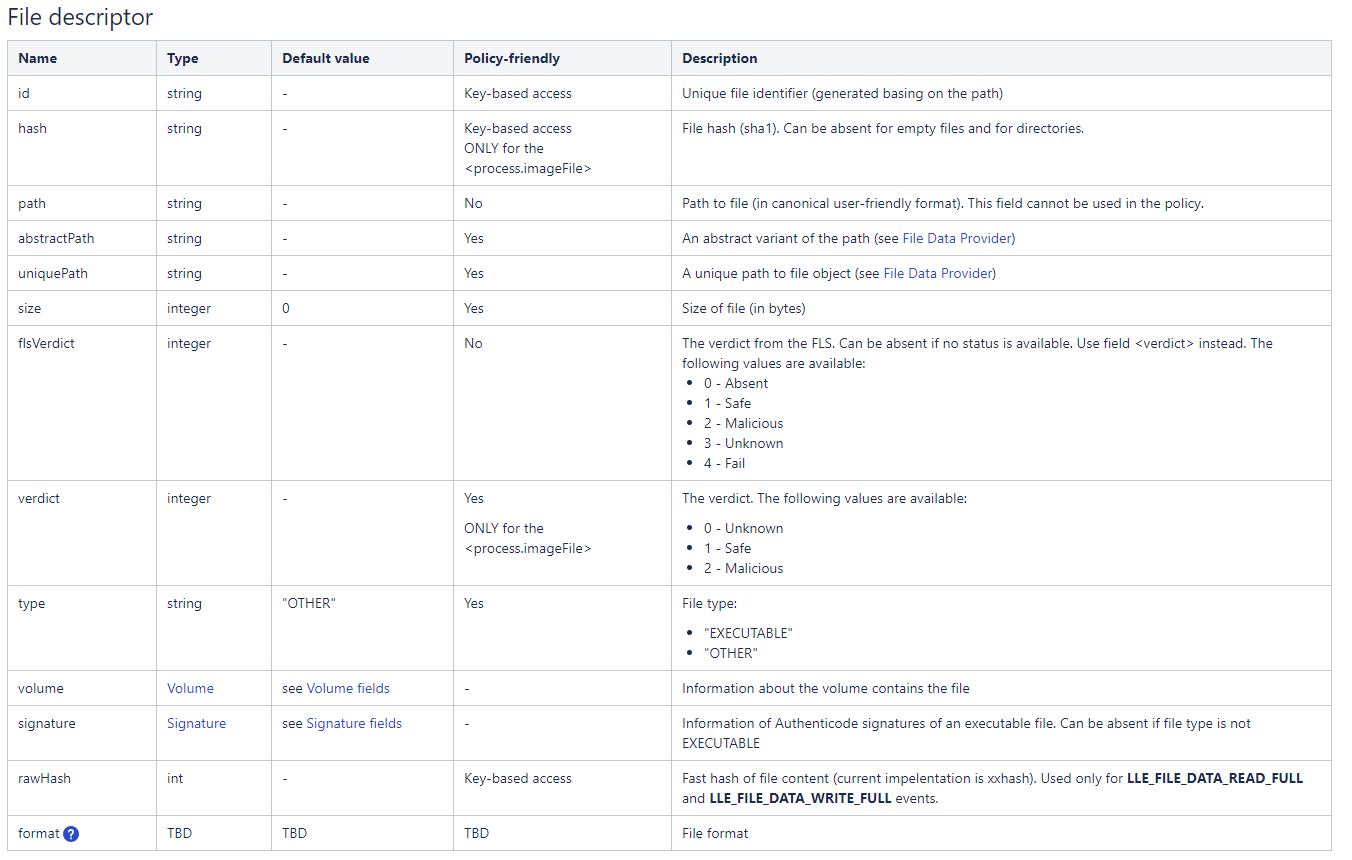

Файл:

Деякі інші дескриптори:

- користувач

- реєстру

- пам'ять

- мережу

- сервіс,

- обсяг,

- IP тощо.

а події низького рівня (LLE) генеруються в результаті однієї елементарної діяльності. Вони засновані на необроблених подіях з різних компонентів, але забезпечують певний рівень абстракції від джерела подій і даних, специфічних для API та контролера. Наприклад, різні вихідні події з різних контролерів і з різним набором полів можна конвертувати в LLE одного типу.

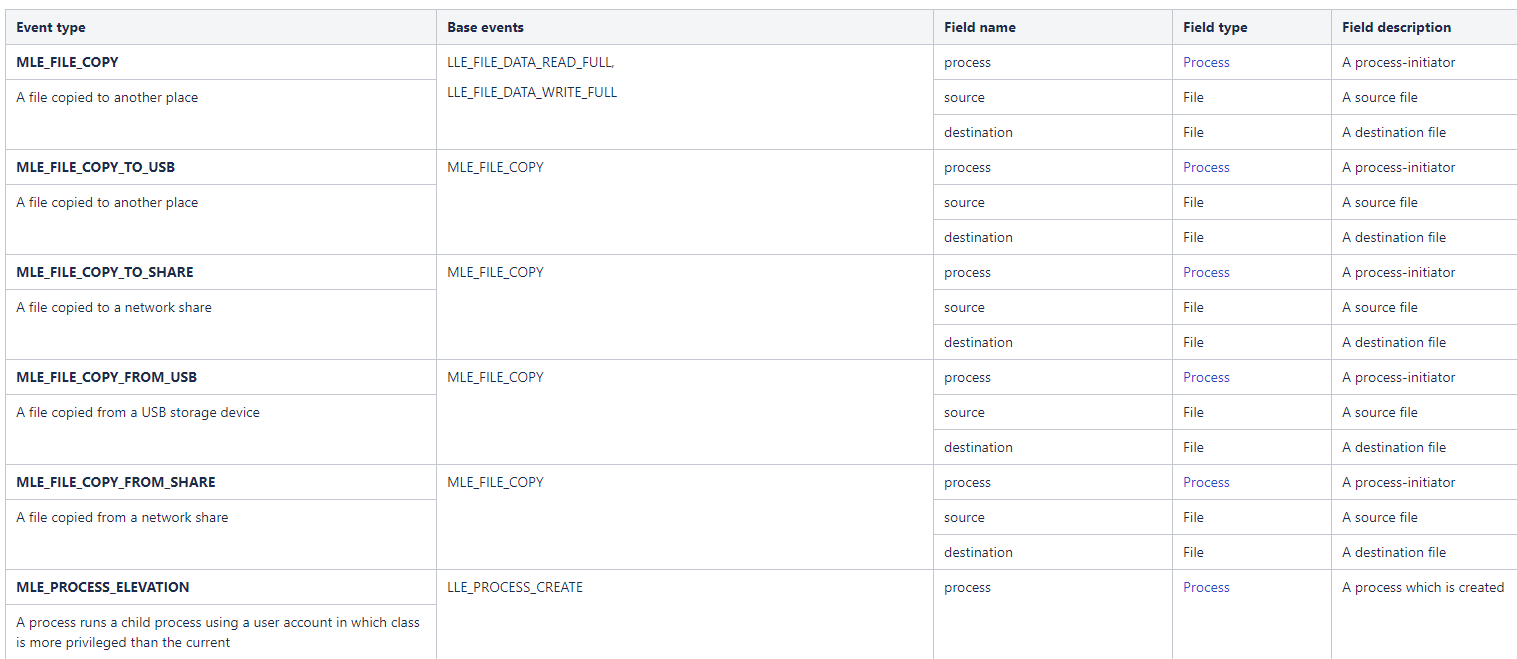

Події середнього рівня (MLE) - це події, які генеруються в результаті послідовності LLE. Нижче наведено деякі приклади:

Зазвичай вони генеруються компонентами, що відповідають локальним шаблонам. Кожен дескриптор події має власний набір полів. Однак події мають стандартні загальні поля.

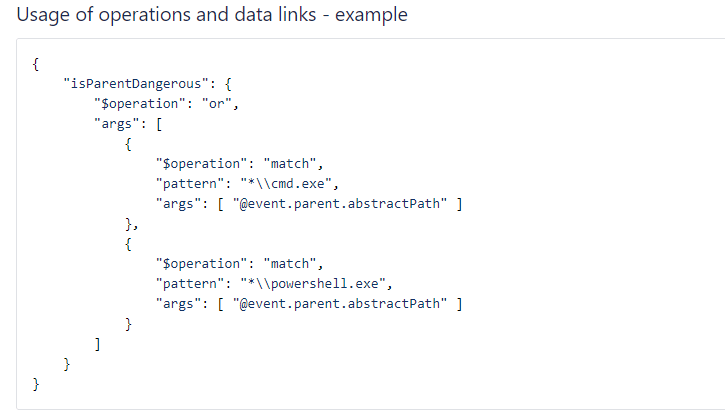

Дескриптор події використовується в політиці відповідності. Політика може отримати доступ до полів у правилах умов і порівняти їх із попередньо визначеними значеннями. Однак не всі поля подій можна використовувати для перевірки політики.

Деякі поля є не скалярними типами, а складними типами (словники та послідовності). Доступ до полів словника здійснюється за допомогою «.». Доступ до полів послідовності надається за допомогою нотації «[]». Нижче наведено приклади:

process.pid

process.parent.pid

process.accessMask[0]

Малюнок 1 Приклад політики адаптивного моделювання подій

Логічні об’єкти (наприклад, процес, файл, користувач) у подіях представлені у вигляді словників із попередньо визначеним форматом. Формат кожного об’єкта описується, а його поля можна використовувати для узгодження політики, якщо він заданий. Дескриптор об'єкта може містити поля, які посилаються на інші об'єкти.

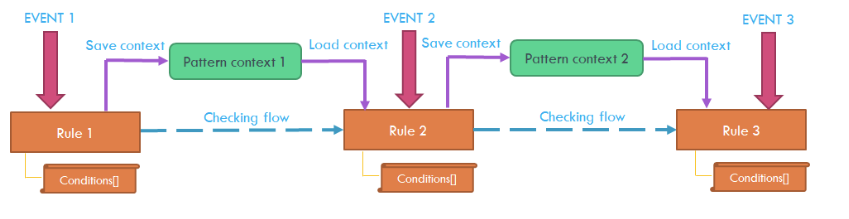

Рисунок 2. Створення ланцюжків

Використовуючи це визначення, Comodo Dragon Platform визначає збір подій на основі політик, який може застосовуватися не тільки до самої кінцевої точки, але може відрізнятися для кожного процесу, служби або дій користувача. Завдяки цьому ми не тільки можемо зібрати все, що збирає Crowdstrike, але й адаптуємось під час інцидентів. Чому ми повинні збирати та надсилати всі події Fire write для довіреного процесу, якщо він ще не впроваджений? Якщо відбувається ін’єкція або відбувається інший форк, Dragon Platform починає збирати всі деталі для цього процесу, залишаючи інший збір процесу недоторканим. Ось кілька прикладів подій, на яких Crowdstrike не збирається:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise виконує всі відповідні шаблони динамічно на кінцевій точці, контролює, що збирати, що співвідносити, і хоче надсилати на основі визначень адаптивної політики.

З іншого боку, Dragon Enterprise також аналізує часові ряди відповідних подій. Наше адаптивне моделювання подій також досліджує різні ступені періодичності в даних, включаючи систематичний процес користувача, процес-процес, процес-системну інтеграцію, а також ефекти дня тижня та часу доби, і робить висновки про виявлені події (наприклад, популярність або рівень відвідуваності).

Як і розширені постійні загрози (APT), інсайдерські загрози також слід розглядати в рамках EDR. Сукупна поведінка окремих людей зазвичай демонструє періодичність у часі на кількох шкалах (щодня, щотижня тощо), що відображає ритми основної людської діяльності та робить дані неоднорідними. У той же час дані часто псуються кількома «сплесками» періодів незвичайної поведінки. Проблема пошуку та вилучення цих аномальних подій ускладнюється обома елементами. У цьому контексті Dragon Enterprises використовує навчання без нагляду на основі змінних у часі моделей процесів, які також можуть врахувати аномальні події. Ми адаптивно й автономно навчалися відокремлювати незвичайні «вибухи» від слідів нормальної людської діяльності.

Для отримання додаткової інформації про Comodo Dragon Enterprise проти Crowdstrike відвідайте сторінку https://bit.ly/3fWZqyJ

Виявлення кінцевої точки та відповідь

Повідомлення Що таке адаптивне моделювання подій Comodo Dragon Platform і чому ми вважаємо, що це краще, ніж Crowdstrike вперше з'явився на Новини Comodo та інформація про безпеку в Інтернеті.

- Coinsmart. Найкраща в Європі біржа біткойн та криптовалют.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. БЕЗКОШТОВНИЙ ДОСТУП.

- CryptoHawk. Альткойн Радар. Безкоштовне випробування.

- Джерело: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- МЕНЮ

- доступ

- рахунки

- дії

- діяльність

- просунутий

- агенти

- ВСІ

- оголошує

- прикладної

- APT

- відвідуваність

- AV

- буття

- нижче

- Блокувати

- випадків

- Категорія

- контроль

- Перевірки

- збирати

- Збір

- збір

- загальний

- комплекс

- Компоненти

- комп'ютер

- стан

- управління

- може

- щодня

- дані

- описаний

- деталі

- виявлено

- Виявлення

- різний

- важкий

- дисплей

- дракон

- під час

- ефекти

- елементи

- Кінцева точка

- підприємство

- підприємств

- і т.д.

- Event

- Події

- все

- приклад

- Приклади

- експонати

- Поля

- виявлення

- Пожежа

- Перший

- після

- вилка

- формат

- від

- тут

- Однак

- HTTPS

- людина

- зображення

- важливо

- У тому числі

- індивідуальний

- інформація

- Інсайдер

- інтеграція

- інтернет

- Internet Security

- IT

- сам

- тільки один

- шар

- вивчення

- рівень

- обмеженою

- місцевий

- місць

- made

- РОБОТИ

- узгодження

- засоби

- модель

- Моделі

- більше

- мережу

- новини

- нормальний

- операція

- операції

- Інше

- власний

- Викрійки

- відсотків

- періодів

- платформа

- політика

- популярність

- Проблема

- процес

- Продукти

- забезпечувати

- за умови

- Сировина

- Відображає

- решті

- представлений

- відповідь

- Правила

- то ж

- безпеку

- Серія

- обслуговування

- комплект

- кілька

- деякі

- конкретний

- standard

- починається

- Команда

- загрози

- час

- топ

- Типи

- типово

- використання

- зазвичай

- постачальники

- Проти

- тижні

- Що

- Що таке