КОМЕНТАР

Ера інтелектуальних операцій уже настала, але деякі операційні процеси кібербезпеки залишилися в минулому. Оскільки найстарші представники покоління Z починають свою кар’єру, вони привносять нові очікування щодо цифрового досвіду на робочому місці. Ця тенденція має важливі та багатообіцяючі наслідки для безпеки операційних технологій (OT), що може спонукати організації стати більш безпечними, стійкими та ефективними.

Досі вхід у системи OT, які використовуються у виробництві, енергетиці та галузях критичної інфраструктури, часто був повільним, громіздким процесом, який не є особливо безпечним. Системи OT — деякі з технологією десятиліттями — використовують промислові протоколи з обмеженими можливостями безпеки та слабкі протоколи віддаленого доступу. Ці застарілі компоненти мають обмежені можливості керування доступом користувачів, які потребують додаткових рішень для керування доступом. У результаті авторизовані користувачі повинні виконати додаткові кроки автентифікації, часто з іншими обліковими даними, щоб отримати доступ.

Чому це все ще так в епоху розпізнавання обличчя та відбитків пальців? Одним словом, систему обслуговували більш досвідчені працівники, тому ніхто не бачив причини її змінювати. Проте, коли на роботу приходять молоді працівники, застарілі системи не відповідають технологічним звичкам, навичкам і очікуванням їхнього покоління. Організації, які приступають до задоволення своїх потреб, можуть отримати численні переваги.

Кращий досвід співробітників може покращити утримання

Співробітники, які розчаровані або збентежені застарілими процесами безпеки, з меншою ймовірністю будуть повністю залучені до своєї роботи та, швидше за все, звільняться. Особливо це стосується молодих працівників. Половина працівників покоління Z каже вони кинуть роботу що забезпечує погано функціонуючу або застарілу технологію.

Підвищення рівня утримання співробітників завжди може допомогти компаніям контролювати витрати, але в сучасному виробничому секторі утримання працівників є більш актуальним. Більше, ніж 80% виробників повідомили про нестачу робочої сили у 2023 році, а залучення нового та підрядного персоналу вимагає інвестицій у спеціалізоване навчання, унікальні процеси, безпеку та ефективність роботи. Розпочавши модернізацію процесів і методів безпеки OT зараз, виробники можуть отримати конкурентну перевагу в наборі та утриманні молодших кваліфікованих працівників порівняно з компаніями, які використовують вичікувальний підхід.

Покращений захист, безпека та відповідність

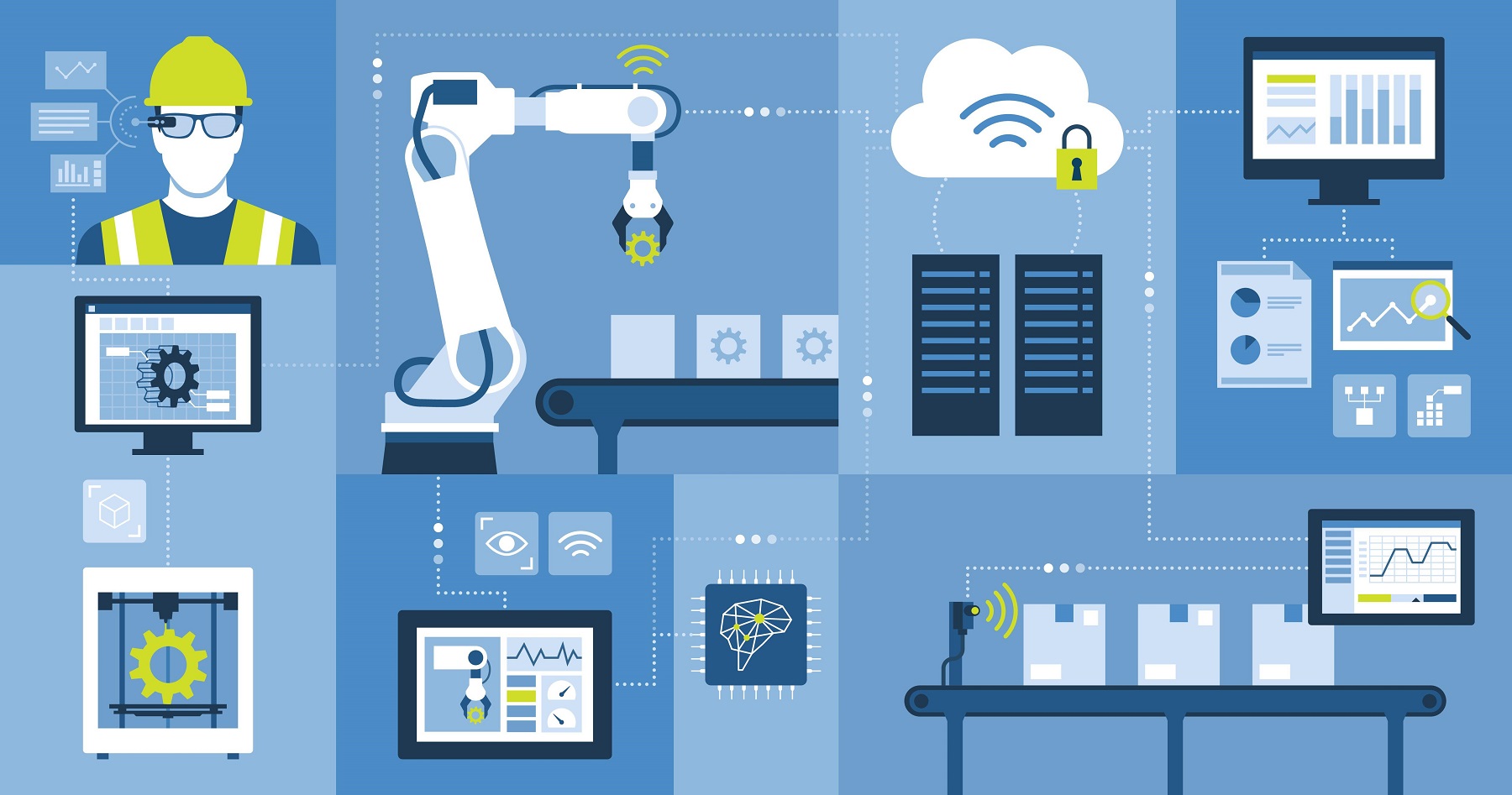

Трансформація розумної фабрики — за допомогою індустріального Інтернету речей (IoT), хмарних обчислень, індустрії 4.0 та конвергенції OT-IT — підтримує швидші й частіші сеанси доступу користувачів. Це збільшує потребу надавати віддалений доступ до критично важливих даних і пристроїв для віддалених співробітників і третіх осіб. Він також створює нові шаблони доступу, які вимагають більш просунутих рішень для керування доступом, таких як тонкий доступ із найменшими привілеями.

Поліпшення контролю доступу має вирішальне значення для роботи та безпеки. Такі випадки, як повторні кібератаки на національні електромережі і навіть заводи фасованих споживчих товарів (СПТ). показали, що застарілих практик безпеки вже недостатньо для захисту систем OT, особливо зараз, коли OT та IT нерозривно пов’язані. Такі атаки зазнають не тільки високопоставлені цілі; у 2021 році повідомили 73% організацій, які працюють за розумною фабрикою хоча б одну кібератаку протягом попередніх 12 місяців.

У той час як кібербезпека має розширюватися, щоб контролювати та захищати обладнання та системи OT, працівники також мають бути підключеними та видимими. Наприклад, критично важливі для безпеки роботи, такі як робота на нафтопереробному заводі та на нафтовій платформі, можуть відстежувати місцезнаходження та стан здоров’я працівників у режимі реального часу. Цей моніторинг вимагає автоматизованої автентифікації особи та геолокації, а також доступу до особистої інформації про здоров’я та інших конфіденційних даних.

Комплексна, оптимізована кібербезпека є важливою для таких функцій, захисту даних, відповідності та кращого досвіду користувача. Окрім покращення досвіду роботи співробітників і полегшення роботи технічно підкованих співробітників, покращені процеси безпеки можуть зменшити витік даних і простої, спричинені тертям доступу та часом, витраченим на очікування облікових даних.

Створення сучасної програми кібербезпеки OT

На основі даних, зібраних від лідерів безпеки OT у низці галузей, організації з найбільш зрілими програмами кібербезпеки OT дотримуються послідовного набору найкращих практик. Вони починаються з оцінки повного профілю кібербезпеки організації, щоб визначити області, які потребують покращення.

Крім того, ці організації виховують культуру обізнаності щодо загроз кібербезпеці для розумних фабрик, конвергентних підприємств і операцій OT. Оскільки існує так багато потенційних точок входу для загроз, безпека — це зусилля всіх рук, яке часто безпосередньо пов’язане з безпекою.

Завдяки зростаючій культурі безпеки та набору контрольних показників кібербезпеки організація готова вирішувати, кому належить управління ризиками для кібератак OT. Він також готовий для застосування фреймворку, наприклад NIST or MITER ATT&CK до захисних засобів контролю, які відстежують кібербезпеку та визначають сфери, які потрібно покращити. Участь у галузевих групах з обміну розвідданими, наприклад MFG-ISAC також може допомогти організаціям дізнатися про нові загрози сектору, коли вони з’являються. Тоді власники ризиків можуть використовувати галузеві знання з перевіреною структурою для впровадження відповідних засобів захисту для своїх конвергентних середовищ OT/IT.

Нарешті, зріла кібербезпека OT вимагає комплексного управління, нагляду та періодичних оцінок, щоб допомогти інструментам безпеки, процесам і доступу йти в ногу з мінливим ландшафтом загроз — а також з потребами та очікуваннями співробітників.

Прогнозна безпека OT підтримує майбутні інновації

Оскільки очікування покоління Z спонукають роботодавців покращувати й оновлювати безпеку OT, вони також допомагають рухати галузь до нових можливостей. Оскільки OT, IT, IoT та інші інфраструктури продовжуватимуть зближуватися та використовувати нові технології, організації матимуть нові можливості для більшої автоматизації процесів, інновацій у розумних фабриках та будівлях, а також оптимізації ланцюжка поставок. Усі ці зміни вимагають сучасних, ефективних і зручних процесів безпеки, яких очікує покоління Z.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.darkreading.com/ics-ot-security/why-genz-new-force-reshaping-ot-security

- : має

- :є

- : ні

- $UP

- 12

- 12 місяців

- 2021

- 2023

- a

- МЕНЮ

- доступ

- через

- Додатковий

- адреса

- просунутий

- вік

- ВСІ

- по

- вже

- Також

- завжди

- an

- та

- Застосовувати

- підхід

- відповідний

- ЕСТЬ

- області

- навколо

- AS

- Оцінювання

- оцінки

- нападки

- Authentication

- уповноважений

- Автоматизований

- Автоматизація

- обізнаність

- BE

- оскільки

- ставати

- було

- тести

- Переваги

- крім

- КРАЩЕ

- передового досвіду

- Краще

- Приведення

- Створюємо

- але

- by

- CAN

- можливості

- Capgemini

- кар'єра

- випадок

- викликаний

- ланцюг

- зміна

- Зміни

- хмара

- хмарних обчислень

- Приходити

- Компанії

- порівняний

- конкурентоспроможний

- повний

- дотримання

- Компоненти

- всеосяжний

- обчислення

- спутаний

- підключений

- послідовний

- продовжувати

- Підрядник

- контроль

- управління

- сходяться

- Зближення

- витрати

- cpg

- створює

- Повноваження

- критичний

- Критична інфраструктура

- культура

- громіздкий

- кібератаки

- Кібербезпека

- дані

- витоку даних

- захист даних

- вирішувати

- оборонний

- прилади

- різний

- цифровий

- безпосередньо

- час простою

- управляти

- легше

- край

- ефективність

- ефективний

- зусилля

- з'являтися

- з'являються

- новітні технології

- Співробітник

- співробітників

- роботодавців

- включіть

- енергія

- зайнятий

- підвищена

- підвищення

- досить

- підприємство

- запис

- середовищах

- обладнання

- Епоха

- особливо

- Навіть

- еволюціонує

- приклад

- Розширювати

- очікування

- чекає

- досвід

- досвідчений

- Досліди

- лицьової

- швидше

- відбиток пальця

- стежити

- для

- Примусово

- перспективний

- Рамки

- частий

- тертя

- від

- розчарування

- повністю

- функціональні можливості

- функціонування

- майбутнє

- Отримувати

- зібраний

- Gen

- Генерал З.

- покоління

- товари

- управління

- Групи

- Зростання

- звички

- Половина

- Мати

- здоров'я

- інформація про стан здоров'я

- допомога

- допомогу

- тут

- гучний

- HTTPS

- ідентифікувати

- Особистість

- здійснювати

- наслідки

- важливо

- удосконалювати

- поліпшений

- поліпшення

- in

- Збільшує

- промислові

- промисловості

- промисловість

- промисловість 4.0

- інформація

- Інфраструктура

- інфраструктура

- інновація

- Розумний

- інтернет

- Інтернет речей

- в

- інвестування

- КАТО

- IT

- Джобс

- JPG

- тримати

- Дитина

- види

- знання

- праця

- ландшафт

- Лідери

- витік

- УЧИТЬСЯ

- найменш

- залишити

- Legacy

- менше

- Важіль

- як

- Ймовірно

- обмеженою

- пов'язаний

- ll

- розташування

- довше

- підтримується

- Робить

- управління

- Виробники

- виробництво

- багато

- зрілий

- члени

- сучасний

- модернізувати

- монітор

- моніторинг

- місяців

- більше

- найбільш

- рухатися

- множинний

- повинен

- Необхідність

- потреби

- Нові

- Новий доступ

- немає

- зараз

- номер

- виховання

- of

- часто

- Нафта

- найстаріший

- on

- Onboard

- На борту

- ONE

- ті,

- тільки

- оперативний

- операції

- Можливості

- оптимізація

- or

- організація

- організації

- Інше

- з

- застарілий

- застаріла технологія

- Нагляд

- Власники

- володіє

- алюр

- упаковані

- участь

- особливо

- Сторони

- Минуле

- моделі

- періодичний

- персонал

- Персонал

- plato

- Інформація про дані Платона

- PlatoData

- точок

- потенціал

- влада

- практики

- попередній

- процес

- Автоматизація процесів

- процеси

- профіль

- програма

- програми

- перспективний

- захист

- захист

- протоколи

- доведений

- забезпечує

- ставки

- RE

- готовий

- реальний

- реального часу

- причина

- визнання

- набір

- зменшити

- пов'язаний

- віддалений

- Віддалений доступ

- віддалені працівники

- повторний

- Повідомляється

- вимагати

- Вимагається

- переформатування

- пружний

- результат

- утримання

- установка

- Risk

- управління ризиками

- s

- Безпека

- бачив

- say

- сектор

- безпечний

- безпеку

- побачити

- чутливий

- сесіях

- комплект

- Короткий

- дефіцит

- показаний

- підписання

- кваліфікований

- навички

- сповільнювати

- So

- Рішення

- деякі

- спеціалізований

- відпрацьований

- Рекламні

- старт

- Починаючи

- Статус

- Крок

- заходи

- Як і раніше

- обтічний

- такі

- поставка

- ланцюжка поставок

- Оптимізація ланцюга поставок

- Опори

- система

- Systems

- Приймати

- цілі

- Технології

- Технологія

- ніж

- Що

- Команда

- їх

- потім

- Там.

- Ці

- вони

- речі

- третій

- треті сторони

- це

- ті

- загроза

- загрози

- час

- до

- сьогодні

- інструменти

- до

- Навчання

- Перетворення

- Trend

- правда

- створеного

- Оновити

- терміново

- використання

- використовуваний

- користувач

- User Experience

- зручно

- користувачі

- використання

- видимий

- Очікування

- ВООЗ

- чому

- волі

- з

- в

- Work

- робочі

- Робоче місце

- ще

- молодший

- зефірнет