Час читання: 4 протоколБільшість людей вже знають про програму-вимагач, особливо ті, хто регулярно читає розділ блогу Comodo та подібні публікації. Для тих, хто цього не робить, програма-вимагач – це атака, за допомогою якої зловмисник шифрує всі файли на комп’ютері чи сервері жертви, роблячи їх повністю непридатними. Потім зловмисник вимагає плату, зазвичай викуп у біткойнах, за дешифрування файлів. Принадність атаки з точки зору злочинця полягає в тому, що майже ніколи немає рішення для жертви після шифрування. Ні антивірус, ні допомога технічних експертів, ні поліція, ні плач не зможуть відновити ці файли. Ви повинні мати ключ розшифровки або попрощатися зі своїми файлами.

Дивлячись на невблаганний ствол цієї рушниці, багато відомих жертв виявляють, що у них немає іншого вибору, окрім як заплатити гонорар. Їм потрібні ці файли, щоб продовжувати бізнес або надавати свої послуги суспільству, і вони взагалі не можуть дозволити собі простоїв. Лікарні, урядові департаменти, благодійні організації, університети, магістратські суди та редакції газет – це лише кілька прикладів великих установ, які поступилися та заплатили викуп.

Програми-вимагачі зазвичай поширюються в форма програми троянського коня. Це програми, які під час інсталяції змушують вас думати, що вони звичайні програми, але насправді є зловмисним виконуваним файлом, який шифрує ваші диски. Кожна частина програми-вимагача має власний унікальний спосіб зараження цільової машини, і кожна використовує кілька рівнів обфускації, щоб уникнути виявлення. Цей блог є глибоким зануренням одного з провідних інженерів Comodo у внутрішню роботу однієї з таких частин вимагачів – ВОНСИС.

Що таке WONSYS Ransomware?

Wonsys — це різновид зловмисного програмного забезпечення, яке або обфусковано програмним забезпеченням для шифрування, або упаковано у файл, наприклад UPX, ASPROTECT або VMPROTECT. Фактично виконуваний файл, wonsys.exe, похований глибоко всередині іншої, очевидно невинної, програми, тому це один із тих троянів, про які ми згадували раніше. Це поширений метод, який використовує злочинець, щоб уникнути виявлення антивірус продукції.

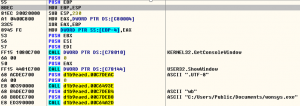

Зловмисне програмне забезпечення потрапляє на цільовий комп’ютер і запускається за допомогою API SHELL32, ShellExecuteW:

Коли програмне забезпечення-вимагач запускається користувачем, воно створює ключ «RunOnce» у реєстрі:

Він також підраховує всі диски на цільовій машині, щоб зашифрувати їх усі:

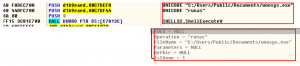

Потім Wonsys створює «список ліквідації» процесів, які потрібно завершити. Це програми, які, якщо їх залишити запущеними, потенційно можуть перешкодити Wonsys заразити всю систему. Зокрема, це такі програми, як Word, PowerPoint, Notepad, Thunderbird, які можуть «заблокувати» файли та таким чином запобігти їх шифруванню. Після закриття цих програм Wonsys також видаляє тіньові копії файлів, щоб користувач не міг їх відновити:

Вікно командного рядка відкривається через COMSPEC в папці system32 з правами адміністратора:![]()

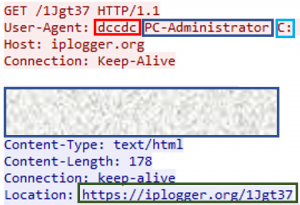

Зловмисник також збирає дату, формат часу, назву системи та інформацію про локаль за допомогою функцій API та перевіряє на сайт iplogger.org, таким чином збираючи детальну інформацію про машину.

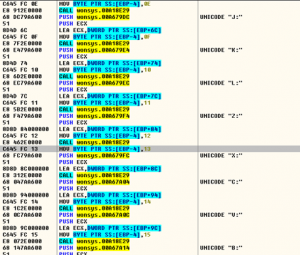

Wonsys тепер має всю необхідну інформацію. На знімку екрана нижче показано, що «dccdc» — це розширення, яке додається до всіх імен файлів після шифрування, «PC-Administrator» — це ім’я комп’ютера, а диск «C:» — це диск, який він буде інфікувати:

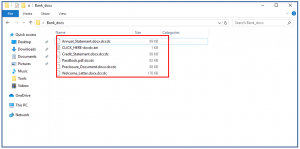

Нарешті, WONSYS вимагачів вивільняє своє корисне навантаження, шифруючи всі файли на машині. Усі файли залишаються з розширенням «.dccdc», крім одного незашифрованого файлу, який користувач може відкрити – «CLICK_HERE-dccdc.txt»:

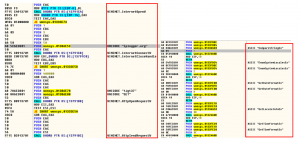

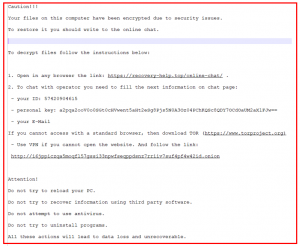

Цей файл .txt – це те, як зловмисник повідомляє жертві, що робити далі. Кожній зараженій машині надається власний ідентифікатор та персональний ключ. У примітці користувачеві пропонується відвідати веб-сторінку, де йому знадобиться ця інформація для входу в службу чату:

Замітка намагається створити враження, що чат — це дружня служба з привітним оператором, який допоможе відновити файли. Насправді в чаті хакер вимагає оплати в біткойнах, інакше файли жертви будуть втрачені назавжди.

Сканер шкідливих програм для веб-сайтів

Програмне забезпечення для захисту від вимагаючих програм

Повідомлення WONSYS – Анатомія атаки програм-вимагачів вперше з'явився на Новини Comodo та інформація про безпеку в Інтернеті.

- a

- ВСІ

- кількість

- аналіз

- анатомія

- Інший

- антивірус

- крім

- API

- Краса

- нижче

- Біткойн

- Блокувати

- Блог

- бізнес

- вибір

- закриття

- Збір

- загальний

- повністю

- комп'ютер

- продовжувати

- може

- Суди

- створювати

- створює

- Кримінальну

- плаче

- глибокий

- запити

- докладно

- Виявлення

- дисплей

- вниз

- час простою

- управляти

- кожен

- шифрування

- Інженери

- Приклади

- experts

- Перший

- назавжди

- формат

- від

- Функції

- Уряд

- хакер

- допомога

- Кінь

- лікарні

- Як

- HTTPS

- інформація

- інформація

- встановлювати

- установи

- інтернет

- Internet Security

- IT

- сам

- ключ

- провідний

- рівні

- машина

- основний

- Робить

- шкідливих програм

- згаданий

- потреби

- новини

- наступний

- нормальний

- офіси

- відкрити

- оператор

- власний

- упакований

- оплачувану

- Платити

- оплата

- Люди

- персонал

- частина

- точка

- Точка зору

- Police

- процеси

- Продукти

- програма

- програми

- захист

- забезпечувати

- публікаціям

- Викуп

- вимагачів

- Вимагальна програма

- Реальність

- Відновлювати

- прогін

- біг

- безпеку

- обслуговування

- Послуги

- кілька

- тінь

- аналогічний

- один

- сайт

- So

- суспільство

- Софтвер

- рішення

- конкретно

- поширення

- система

- Мета

- технічний

- розповідає

- Команда

- Мислення

- через

- час

- троянець

- створеного

- університети

- зазвичай

- жертви

- вид

- Web

- Що

- ВООЗ

- вашу