ان کے محدود حفاظتی بجٹ اور غیر منظم آئی ٹی سسٹمز پر زیادہ انحصار کی وجہ سے، چھوٹے کاروبار اکثر کمزور رہ جاتے ہیں اور اکثر سائبر کرائمینلز کا نشانہ بنتے ہیں۔ جب کہ بڑے ادارے عام طور پر حملے سے ٹھیک ہو سکتے ہیں، بہت سے چھوٹے کاروبار ہیں۔ بند کرنے پر مجبور اگر وہ تاوان ادا کرنے یا اپنے نیٹ ورک سسٹم کے کام کو بحال کرنے کے متحمل نہیں ہیں۔ یہ ransomware حملے لاکھوں کے نقصانات کو پیچھے چھوڑ سکتے ہیں۔ تاہم، اپنے چھوٹے سے درمیانے سائز کے کاروبار (SMB) کو ممکنہ حد تک حملے سے محفوظ رکھنے کے لیے، اندرونی کمزوریوں کو سمجھنا اور اپنی تنظیم کی سائبرسیکیوریٹی پوزیشن کو اوپر سے نیچے سے کیسے مضبوط کرنا ضروری ہو جاتا ہے۔

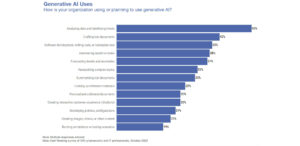

SMBs کی جانب سے رینسم ویئر کے حملوں میں اضافہ دیکھنے میں آنے والی وجوہات میں سے ایک سراسر آسانی ہے جس کے ساتھ مجرم اپنے دفاع میں کامیابی کے ساتھ گھس سکتے ہیں۔ دھمکی دینے والے اداکاروں کو خلاف ورزی میں مدد کے لیے مہنگے اور انتہائی تکنیکی گروہوں کو ملازمت دینے کی ضرورت نہیں ہے۔ اس کے بجائے، وہ مصنوعی ذہانت اور مشین لرننگ کے ساتھ سافٹ ویئر کے استعمال کے ذریعے آسانی سے اندرونی نیٹ ورکس میں گھس جاتے ہیں۔ ایک بار داخل ہونے کے بعد، وہ ڈیٹا ضبط کر سکتے ہیں، مستقبل کے استحصال کے لیے پچھلے دروازے کھول سکتے ہیں، اور پورے IT سسٹم کو منجمد کر سکتے ہیں۔

مزید برآں، SMBs ایک بہت بڑی تصویر کا حصہ ہیں۔ SMBs اکثر بڑی کمپنیوں کی سپلائی چینز کے کلیدی ممبر ہوتے ہیں، اور بڑی کمپنیوں کے ساتھ ان تعلقات سے حاصل ہونے والی آمدنی ان کی فلاح و بہبود کے لیے ضروری ہے۔ وہ بڑی کمپنیاں اپنے چھوٹے ہم منصبوں کی حفاظتی پوزیشن پر سخت قوانین یا پالیسیاں نافذ کر رہی ہیں تاکہ اپنی سپلائی چینز میں موجود خطرات سے خود کو بچایا جا سکے۔ SMBs جو اس مطالبہ کو پورا کرنے میں سست ہیں وہ کاروبار کھونا شروع کر سکتے ہیں چاہے وہ واقعی ہیک ہو جائیں یا نہ ہوں۔ اور اگر وہ ہیک ہو جاتے ہیں، تو بڑی کمپنیاں پہلے سے کہیں زیادہ کاروباری تعلقات منقطع کر سکتی ہیں۔

ایک اچھی سوچ قائم کرنا آفت کی بحالی کا منصوبہ جو کہ روٹین اور مناسب جانچ کی اجازت دیتا ہے تنظیم کے عمل کی حفاظت کے لیے ضروری ہے۔ سائبر انفراسٹرکچر مینجمنٹ کے لیے ایک جامع نقطہ نظر ایک تنظیم کو مؤثر تحفظات کو مناسب طریقے سے تعینات کرنے کے قابل بناتا ہے۔ ان تحفظات پر عمل درآمد شروع کرنے کے لیے یہاں تین اقدامات ہیں۔

1. اپنے رسک مینجمنٹ کو تیار کرتے رہیں

ناکافی حفاظتی اقدامات نہ صرف حملے کے خطرے کو بڑھاتے ہیں بلکہ یہ تعمیل کی اہم خلاف ورزیوں کے خطرے کو بھی بڑھاتے ہیں۔ خطرہ مسلسل تیار ہو رہا ہے، اور اس خطرے کا انتظام ہر سائبر سکیورٹی پروگرام کا ایک لازمی حصہ ہے اور کاروباری لچک کے لیے اہم ہے۔ لیکن یہ اکثر نظر انداز کیا جاتا ہے اور اچھی طرح سے عمل نہیں کیا جاتا ہے۔ اکثر، SMBs پرانے سافٹ ویئر چلاتے ہیں جو حملہ آوروں کو معروف کمزوریوں کو نشانہ بنانے کے لیے مدعو کرتے ہیں۔ خوش قسمتی سے، انٹیل کو شیئر کرنے کی صلاحیت نے سمجھوتہ کے اشارے کو مسلسل تلاش کرنے کی صلاحیت کو بہت بہتر بنایا ہے، جس سے آئی ٹی ٹیموں کو فوری طور پر نفیس اداکاروں کو کم کرنے کی اجازت دی گئی ہے اس سے پہلے کہ وہ کمپنی کو نقصان پہنچا سکیں۔

2. مسلسل خطرے کی نگرانی قائم کریں۔

کمزوریوں کو پہچاننے کا سب سے مؤثر طریقہ ایک نگرانی کا نظام ہے جو حملوں کا جلد از جلد پتہ لگاتا ہے، جس میں فوری تدارک کی حکمت عملی موجود ہے۔ سیکیورٹی مانیٹرنگ سے مراد عام طور پر سیکیورٹی کے ممکنہ واقعات کے لیے متعدد لاگز یا نیٹ ورک ڈیوائسز (فائر والز، سرورز، سوئچز وغیرہ) کا تجزیہ کرنے کا عمل ہے۔

اکثر، ایک سیکورٹی واقعہ اور ایونٹ مینجمنٹ (SIEM) سسٹم اس ڈیٹا کو جمع کرنے، مضبوط کرنے اور معمول پر لانے کے لیے استعمال کیا جاتا ہے۔ اعلی درجے کے طرز عمل کے تجزیات SIEM الرٹس کو بڑھاتے ہیں اور گاہک کے منظر نامے کا ایک جامع نظارہ فراہم کرتے ہیں۔ اس نظام کے اندر، مشکوک سرگرمی کی نشاندہی کی جا سکتی ہے اور اسے فوری طور پر IT اہلکاروں کی توجہ میں لایا جا سکتا ہے تاکہ یہ تعین کیا جا سکے کہ آیا یہ حقیقی خطرے کی نمائندگی کرتی ہے۔ SMBs انٹرپرائز گریڈ سیکیورٹی ٹیکنالوجی اور مہارت تک رسائی حاصل کرنے کے لیے اس فنکشن کو آؤٹ سورس کر سکتے ہیں بصورت دیگر وہ اپنی طرف متوجہ کرنے، برداشت کرنے یا برقرار رکھنے کے قابل نہیں ہو سکتے تھے۔ مسلسل نگرانی کا مطلب ہے کہ خطرات کو اکثر وقت سے پہلے کم کیا جا سکتا ہے، اور کمزوریوں کو چوبیس گھنٹے تیزی سے حل کیا جا سکتا ہے۔

3. مناسب سیکورٹی وینڈرز کو منتخب کریں۔

زیادہ تر SMBs کے پاس حفاظتی حل/فراہم کنندہ کا صحیح اندازہ لگانے کے لیے تکنیکی مہارت کی کمی ہے۔ اگر آپ کی تنظیم کے ساتھ ایسا ہے تو، جانچ میں مدد کے لیے فریق ثالث کے زیر انتظام سیکیورٹی فراہم کنندہ کو شامل کرنے پر غور کریں۔ حفاظتی حل/پارٹنر کا انتخاب ایک سوچ سمجھ کر فیصلہ ہونا چاہیے جو نتائج پر مرکوز ہو۔ آپ کو اپنے آپ سے پوچھنا چاہیے کہ آیا فراہم کنندہ آپ کے کاروبار کو زیادہ سے زیادہ زاویوں سے محفوظ رکھتا ہے۔ یہ پارٹنر کون سے مخصوص ٹولز استعمال کرنے جا رہا ہے؟ اور وہ ان مسلسل پیشرفت کو کیسے برقرار رکھے ہوئے ہیں جنہیں برے اداکار آپ کے ڈیٹا تک رسائی حاصل کرنے کے لیے استعمال کر رہے ہیں؟

سیکورٹی وینڈرز کو کئی ذرائع سے ڈیٹا ہضم کرنے کے قابل ہونا چاہیے، بشمول فائر والز، اینڈ پوائنٹس، ورچوئل پرائیویٹ نیٹ ورکس، فلو ڈیٹا، DNS، DHCP، دخل اندازی کا پتہ لگانے اور روک تھام کے نظام، اور کلاؤڈ لاگ ڈیٹا۔ مختلف طریقوں کا استعمال کرتے ہوئے تجزیات کی ایک وسیع رینج ہونی چاہیے، جیسے شماریاتی ماڈل جو تلاش کرتے ہیں۔ اعلی درجے کی بیکننگ اور ڈومین بیکننگ. لاگو ریاضی اکاؤنٹ کی گنتی، ہم آہنگی کی بے ضابطگیوں، ڈیٹا کے نقصان، پیٹرن کی مماثلت، بازی کا تجزیہ، اور شماریاتی تغیرات کی شناخت میں مدد کرتا ہے۔ مشین لرننگ کو دو طرفہ طور پر طویل مدتی اور قلیل مدتی جانچنے کے لیے بھی استعمال کیا جا سکتا ہے تاکہ امکان، اریما ماڈلنگ، اور نیورل نیٹ ورکس کا استعمال کرتے ہوئے طویل اور سست سرگرمی کو تلاش کیا جا سکے۔ یہ تجزیاتی عمل مسلسل اس ڈیٹا سے سیکھتے ہیں جو وہ کھاتے ہیں اور وقت کے ساتھ ساتھ زیادہ طاقتور ہو جاتے ہیں۔

سیکورٹی میں سرفہرست رہنا نقصان دہ حملوں کے خلاف دفاع کے لیے لچک پیدا کر سکتا ہے جو شٹ ڈاؤن پر مجبور ہو سکتے ہیں یا کاروبار میں بڑی رکاوٹیں پیدا کر سکتے ہیں۔ جارحانہ خطرے کے منظر نامے کے خلاف مضبوط دفاع تیار کر کے، کاروبار قانونی اور معاہدے کے تقاضوں کے مطابق اور حقیقی دنیا کے خطرات کے لیے لچکدار رہ سکتے ہیں۔