بدنام زمانہ "Gh0st RAT" میلویئر کی ایک نئی شکل کی نشاندہی حالیہ حملوں میں ہوئی ہے جو جنوبی کوریائی باشندوں اور ازبکستان میں وزارت خارجہ کو نشانہ بنا رہے ہیں۔

چینی گروپ "سی روفس سیکورٹی ٹیم" کھلی ویب پر پہلی بار جاری کردہ Gh0st RAT مارچ 2008 میں۔ قابل ذکر بات یہ ہے کہ یہ آج بھی استعمال میں ہے، خاص طور پر چین میں اور اس کے آس پاس، اگرچہ ترمیم شدہ شکلوں میں.

اگست کے آخر سے، مثال کے طور پر، مضبوط چینی روابط کے ساتھ ایک گروپ ایک ترمیم شدہ Gh0st RAT تقسیم کر رہا ہے جسے "SugarGh0st RAT" سمجھا جاتا ہے۔ Cisco Talos کی تحقیق کے مطابق، یہ دھمکی آمیز اداکار اپنی مرضی کے مطابق ڈیکوی دستاویزات کے ساتھ اہداف کو بھٹکاتے ہوئے جاوا اسکرپٹ سے لیس ونڈوز شارٹ کٹس کے ذریعے مختلف قسم کو چھوڑ دیتا ہے۔

میلویئر خود اب بھی بڑی حد تک وہی ہے، موثر ٹول جو کبھی رہا ہے، حالانکہ اب یہ ماضی کے اینٹی وائرس سافٹ ویئر کو چھپانے میں مدد کے لیے کچھ نئے ڈیکلز کھیلتا ہے۔

شوگر Gh0st RAT کے جال

SugarGh0st کے چار نمونے، ممکنہ طور پر فشنگ کے ذریعے ڈیلیور کیے گئے، ٹارگٹڈ مشینوں پر Windows LNK شارٹ کٹ فائلوں کے ساتھ سرایت شدہ آرکائیوز کے طور پر پہنچتے ہیں۔ LNKs بدنیتی پر مبنی JavaScript کو چھپاتے ہیں جو، کھولنے پر، ایک ڈیکوی دستاویز گرا دیتا ہے — جس کا ہدف کوریا یا ازبک حکومت کے ناظرین کے لیے ہے — اور پے لوڈ۔

اس کے پیشوا کی طرح — چینی نژاد ریموٹ ایکسیس ٹروجن، جو پہلی بار مارچ 2008 میں عوام کے لیے جاری کیا گیا تھا — SugarGh0st ایک صاف ستھری، ملٹی ٹولڈ جاسوسی مشین ہے۔ ایک 32 بٹ ڈائنامک لنک لائبریری (DLL) جو C++ میں لکھی گئی ہے، یہ سسٹم ڈیٹا اکٹھا کرنے سے شروع ہوتی ہے، پھر ریموٹ رسائی کی مکمل صلاحیتوں کا دروازہ کھول دیتی ہے۔

حملہ آور اپنی سمجھوتہ شدہ مشین کے بارے میں کسی بھی معلومات کو بازیافت کرنے کے لیے SugarGh0st کا استعمال کر سکتے ہیں، یا اس کے چلنے والے عمل کو شروع، ختم، یا حذف کر سکتے ہیں۔ وہ اسے فائلوں کو تلاش کرنے، نکالنے اور حذف کرنے کے لیے استعمال کر سکتے ہیں، اور نتیجے میں آنے والے فرانزک شواہد کو چھپانے کے لیے کسی بھی ایونٹ لاگ کو مٹا سکتے ہیں۔ بیک ڈور میں کیلاگر، اسکرین شاٹر، ڈیوائس کے کیمرہ تک رسائی کا ایک ذریعہ، اور ماؤس کو ہیرا پھیری کرنے، ونڈوز کے مقامی آپریشن کو انجام دینے، یا محض صوابدیدی احکامات چلانے کے لیے بہت سے دوسرے مفید افعال کے ساتھ آتا ہے۔

سسکو ٹالوس کے آؤٹ ریچ کے سربراہ نک بیاسینی کہتے ہیں، "میرے لیے سب سے زیادہ تشویشناک چیز یہ ہے کہ اسے خاص طور پر پچھلے پتہ لگانے کے طریقوں سے بچنے کے لیے کیسے بنایا گیا ہے۔" اس نئی قسم کے ساتھ، خاص طور پر، "انہوں نے ایسے کام کرنے کی کوشش کی جس سے بنیادی کھوج کے کام کرنے کا طریقہ بدل جائے۔"

ایسا نہیں ہے کہ SugarGh0st کے پاس چوری کا کوئی خاص طریقہ کار ہے۔ بلکہ، معمولی جمالیاتی تبدیلیاں اسے پہلے کی مختلف حالتوں سے مختلف ظاہر کرتی ہیں، جیسے کمانڈ اینڈ کنٹرول (C2) کمیونیکیشن پروٹوکول کو تبدیل کرنا اس طرح کہ 5 بائٹس کے بجائے، نیٹ ورک پیکٹ ہیڈر پہلے 8 بائٹس کو میجک بائٹس کے طور پر محفوظ رکھتے ہیں (ایک فہرست فائل کے دستخط، جو فائل کے مواد کی تصدیق کے لیے استعمال ہوتے ہیں)۔ بیاسینی کا کہنا ہے کہ "یہ کوشش کرنے اور اس بات کو یقینی بنانے کا صرف ایک بہت ہی مؤثر طریقہ ہے کہ آپ کی موجودہ سیکیورٹی ٹولنگ اس پر فوری طور پر کام نہیں کرے گی۔"

Gh0st RAT's Old Haunts

ستمبر 2008 میں، دلائی لامہ کے دفتر نے ایک سیکورٹی محقق سے رابطہ کیا (نہیں، یہ ایک برا مذاق کا آغاز نہیں ہے)۔

اس کے ملازمین کو فشنگ ای میلز سے بھرا جا رہا تھا۔ مائیکروسافٹ ایپلیکیشنز، بغیر کسی وضاحت کے، پوری تنظیم میں کریش ہو رہی تھیں۔ ایک راہب واپس بلا لیا اپنے کمپیوٹر کو مائیکروسافٹ آؤٹ لک کو خود ہی کھولتے ہوئے دیکھتا ہے، دستاویزات کو ای میل کے ساتھ منسلک کرتا ہے، اور اس ای میل کو کسی غیر شناخت شدہ پتے پر بھیجتا ہے، یہ سب کچھ اس کے ان پٹ کے بغیر۔

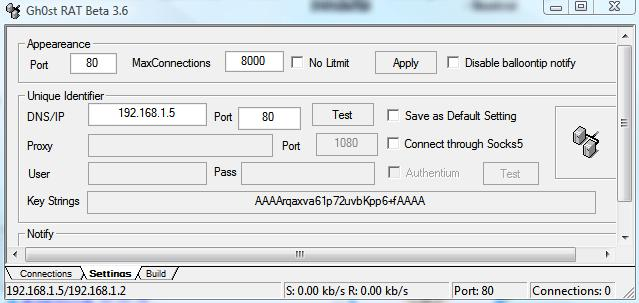

Gh0st RAT بیٹا ماڈل کا انگریزی زبان کا UI۔ ماخذ: Trend Micro EU بذریعہ Wayback Machine

بیاسینی کا کہنا ہے کہ چند وجوہات کی بنا پر تبتی راہبوں کے خلاف چینی فوج سے منسلک مہم میں استعمال ہونے والا ٹروجن وقت کی کسوٹی پر کھڑا ہے۔

"اوپن سورس میلویئر کے خاندان طویل عرصے تک زندہ رہتے ہیں کیونکہ اداکاروں کو میلویئر کا ایک مکمل طور پر فعال حصہ ملتا ہے جسے وہ مناسب دیکھتے ہوئے ہیرا پھیری کر سکتے ہیں۔ یہ ان لوگوں کو بھی اجازت دیتا ہے جو میلویئر کو لکھنا نہیں جانتے ہیں۔ اس چیز کو مفت میں استعمال کریں۔، ”وہ بتاتا ہے۔

Gh0st RAT، وہ مزید کہتے ہیں، خاص طور پر "ایک بہت فعال، بہت اچھی طرح سے تعمیر شدہ RAT" کے طور پر نمایاں ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/threat-intelligence/new-spookier-gh0st-rat-uzbekistan-south-korea

- : ہے

- : ہے

- $UP

- 2008

- 7

- 8

- a

- ہمارے بارے میں

- تک رسائی حاصل

- تک رسائی حاصل

- کے پار

- اداکار

- پتہ

- جوڑتا ہے

- جمالیاتی

- معاملات

- کے خلاف

- تمام

- کی اجازت دیتا ہے

- بھی

- an

- اور

- ینٹیوائرس

- کوئی بھی

- ظاہر

- ایپلی کیشنز

- ابلیھاگار

- ارد گرد

- AS

- منسلک کریں

- حملے

- سماعتوں

- اگست

- دور

- پچھلے دروازے

- برا

- کیونکہ

- رہا

- شروع

- کیا جا رہا ہے

- بیٹا

- by

- C ++

- کیمرہ

- مہم

- کر سکتے ہیں

- صلاحیتوں

- تبدیل

- تبدیلیاں

- تبدیل کرنے

- چین

- چینی

- سسکو

- صاف

- جمع

- آتا ہے

- مواصلات

- سمجھوتہ کیا

- کمپیوٹر

- بارہ

- کی توثیق

- مندرجات

- کور

- کرشنگ

- اپنی مرضی کے مطابق

- سائبر

- اعداد و شمار

- decals

- سمجھا

- ڈیلیور

- ڈیزائن

- خواہش

- کھوج

- آلہ

- مختلف

- تقسیم

- do

- دستاویز

- دستاویزات

- ڈان

- دروازے

- قطرے

- متحرک

- موثر

- کوشش

- ای میل

- ای میل

- ایمبیڈڈ

- ملازمین

- انگریزی

- جاسوسی

- EU

- فرار

- چوری

- واقعہ

- کبھی نہیں

- ثبوت

- موجودہ

- بیان کرتا ہے

- وضاحت

- خاندانوں

- چند

- فائل

- فائلوں

- مل

- پہلا

- فٹ

- کے لئے

- غیر ملکی

- فرانزک

- چار

- سے

- مکمل

- مکمل طور پر

- فنکشنل

- افعال

- حاصل

- گلوبل

- جا

- حکومت

- گروپ

- he

- سر

- ہیڈر

- مدد

- ذاتی ترامیم چھپائیں

- ان

- کس طرح

- کیسے

- HTML

- HTTP

- HTTPS

- کی نشاندہی

- تصویر

- in

- بدنام

- معلومات

- ان پٹ

- مثال کے طور پر

- کے بجائے

- نہیں

- IT

- میں

- خود

- جاوا سکرپٹ

- صرف

- جان

- کوریا

- زبان

- بڑے پیمانے پر

- مرحوم

- لائبریری

- امکان

- LINK

- لنکس

- لسٹ

- رہتے ہیں

- لانگ

- مشین

- مشینیں

- ماجک

- بنا

- میلویئر

- جوڑ توڑ

- مارچ

- ماسک

- me

- کا مطلب ہے کہ

- نظام

- طریقوں

- مائکرو.

- مائیکروسافٹ

- شاید

- وزارت

- معمولی

- ماڈل

- نظر ثانی کی

- سب سے زیادہ

- مقامی

- نیٹ ورک

- نئی

- نک

- نہیں

- ناول

- اب

- of

- دفتر

- پرانا

- on

- ایک

- کھول

- اوپن سورس

- کھولنے

- کھولتا ہے

- آپریشن

- or

- تنظیم

- اصل

- دیگر

- باہر

- آؤٹ لک

- آؤٹ ریچ

- خود

- خاص طور پر

- خاص طور پر

- گزشتہ

- لوگ

- کارکردگی کا مظاہرہ

- فشنگ

- لینے

- ٹکڑا

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کافی مقدار

- پچھلا

- پہلے

- عمل

- پروٹوکول

- عوامی

- چوہا

- بلکہ

- وجوہات

- حال ہی میں

- جاری

- ریموٹ

- دور دراز تک رسائی

- تحقیق

- محقق

- ریزرو

- نتیجے

- ٹھیک ہے

- چل رہا ہے

- s

- اسی

- کا کہنا ہے کہ

- سیکورٹی

- دیکھنا

- بھیجنے

- ستمبر

- دستخط

- صرف

- چپکے سے

- سافٹ ویئر کی

- کچھ

- ماخذ

- جنوبی

- خاص طور پر

- اسپورٹس

- کھڑا ہے

- شروع کریں

- ابھی تک

- مضبوط

- اس طرح

- اس بات کا یقین

- کے نظام

- talos

- ھدف بنائے گئے

- ھدف بندی

- اہداف

- ٹیم

- ٹیسٹ

- کہ

- ۔

- ان

- تو

- وہ

- بات

- چیزیں

- اس

- اگرچہ؟

- خطرہ

- وقت

- کرنے کے لئے

- آج

- لیا

- کے آلے

- رجحان

- ٹروجن

- کوشش

- ui

- صلی اللہ علیہ وسلم

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- ازبک

- ازبکستان

- مختلف

- بہت

- کی طرف سے

- دیکھ

- راستہ..

- تھے

- جس

- جبکہ

- ڈبلیو

- کھڑکیاں

- ساتھ

- بغیر

- کام

- گا

- لکھنا

- لکھا

- اور

- زیفیرنیٹ