پڑھنا وقت: 2 منٹ

پڑھنا وقت: 2 منٹ

آپ کے نیٹ ورک سے منسلک ہر کمپیوٹر، لیپ ٹاپ، ٹیبلیٹ اور موبائل فون وائرس، کیڑے، اسپائی ویئر، روٹ کٹس، ٹروجن ہارسز اور دیگر نقصان دہ سافٹ ویئر کے لیے ایک خطرناک اختتامی نقطہ کی نمائندگی کرتا ہے - یہ سب یا تو آپ کے کاموں میں خلل ڈالنے یا ملکیتی ڈیٹا اور معلومات تک رسائی حاصل کرنے کے لیے ڈیزائن کیا گیا ہے۔ .

2012 کی ایک رپورٹ میں کمپیوٹر سیکیورٹی کی خلاف ورزیوں کی اوسط عالمی قیمت $136 فی ریکارڈ کی بلند ترین سطح پر رکھی گئی ہے۔ چوری شدہ معلومات کی مثالوں میں ادائیگی کے لین دین، ملازمین کے ریکارڈ، سوشل سیکورٹی نمبرز، مالیاتی ڈیٹا اور ملکیتی تحقیق۔ اس میں صارفین، امکانات اور کاروباری شراکت داروں کے ساتھ ساکھ کے نقصان کو شامل کریں اور یہ دیکھنا آسان ہے کہ آخر پوائنٹ سیکیورٹی اب آپشن نہیں بلکہ فرنٹ لائن ترجیح کیوں بن گئی ہے۔

اینٹی وائرس سسٹم اس طرح کے حملوں کو روکنے کے لیے "بلیک لسٹ" نامی فائل کا استعمال کرتے ہیں اس بات کا تعین کرکے کہ کون سے پروگرام چلانے کے لیے محفوظ ہیں۔ مسئلہ یہ ہے کہ بلیک لسٹ کے لیے ضروری ہے کہ خطرے کی پہلے ہی شناخت، تشخیص اور اینٹی وائرس سسٹم کی بلیک لسٹ فائل کو اپ ڈیٹ کیا جائے۔ میلویئر حملوں کی نامعلوم نوعیت کے پیش نظر، بلیک لسٹ کا 100% خطرات کے لیے 100% اپ ٹو ڈیٹ ہونا ناممکن ہے۔

اس کا مطلب یہ ہے کہ کوئی بھی تحفظ اس وقت تک مکمل نہیں ہو سکتا جب تک کہ وہ گرے ایریا کو ایڈریس نہ کرے جہاں کوئی پروگرام بلیک لسٹ میں نہیں ہے ایک معروف خطرے کے طور پر اور وائٹ لسٹ میں بھی نہیں جیسا کہ تصدیق شدہ محفوظ ہے۔

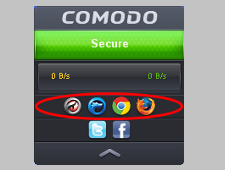

ایک سینڈ باکس آپ کو مجازی ماحول میں مشتبہ پروگراموں کو محفوظ طریقے سے چلانے کے قابل بنا کر اس گرے ایریا کو ایڈریس کرتا ہے۔ کسی پروگرام کو سینڈ باکسنگ کرکے، آپ اسے اپنی فائلوں یا سسٹم میں مستقل تبدیلیاں کرنے سے روکتے ہیں۔ اگر پروگرام بدنیتی پر مبنی نکلا، تو کوئی نقصان نہیں ہوا ہے۔

بلیک لسٹوں کے علاوہ، حفاظتی نظام جو سینڈ باکسز کا استعمال کرتے ہیں شامل ہوتے ہیں۔ اینٹی وائرس سکیننگ ممکنہ خطرات کا پتہ لگانے کے لیے۔ ینٹیوائرس اسکین لیوریج ہیورسٹکس، ایک ایسا عمل جو کسی پروگرام کے رویے کے ساتھ ساتھ معلوم وائرسز کے ساتھ مماثلت کا تجزیہ کرتا ہے۔ اگر کسی پروگرام کو خطرناک سمجھا جاتا ہے، تو اسے الگ کر دیا جاتا ہے اور سینڈ باکس میں محفوظ طریقے سے چلایا جاتا ہے۔

Heuristics اچھی طرح سے کام کرتے ہیں لیکن پھر بھی مکمل تحفظ کی ضمانت دینے کے قابل نہیں ہیں۔ بلیک لسٹ کی طرح، انہیں اس سے نمٹنے کے لیے پہلے کسی خطرے کا پتہ لگانا چاہیے - اور ہمیشہ کچھ فیصد خطرات ایسے ہوں گے جن کی شناخت سکینر سے نہیں ہو سکتی۔

سینڈ باکس کو یقینی بنانے کا واحد طریقہ آپ کو مکمل اور ضمانتی تحفظ فراہم کرنا ہے ڈیفالٹ انکار حکمت عملی کو شامل کرنا۔

پہلے سے طے شدہ انکار تمام فائلوں کو سینڈ باکس کے باہر انسٹال کرنے یا اس پر عمل کرنے کی اجازت سوائے اس کے کہ جب صارف کی طرف سے خاص طور پر اجازت دی گئی ہو یا جب فائل ایک قائم شدہ وائٹ لسٹ میں ظاہر ہوتی ہے جو بائنریز کی شناخت کرتی ہے جو محفوظ ہیں۔

Default Deny کا فائدہ یہ ہے کہ یہ اس سوراخ کو بند کر دیتا ہے جسے دوسرے اینٹی وائرس سسٹم کھلا چھوڑ دیتے ہیں۔ جہاں اور ینٹیوائرس حل ان فائلوں سے آپ کی حفاظت کرنے تک محدود ہیں جو وہ خطرناک کے طور پر پہچان سکتے ہیں، ڈیفالٹ انکار ہے۔ صرف حکمت عملی جو آپ کی حفاظت کرتی ہے۔ کوئی بھی فائل کی مکمل طور پر محفوظ ہونے کی تصدیق نہیں ہوئی۔ Default Deny آپ کے کمپیوٹر پر چلنے والے ہر قابل عمل اور عمل کی تصدیق کرتا ہے اور انہیں ایسی کارروائیوں سے روکتا ہے جو آپ کی فائلوں کو نقصان پہنچا سکتے ہیں۔

یکساں طور پر اہم، ڈیفالٹ انکار حکمت عملی آپ کو فائلوں تک رسائی اور کام کرنے کے قابل بناتی ہے کیونکہ وہ سینڈ باکس کے ورچوئل ماحول میں کام کرتی ہیں۔ نتیجہ وقت، پیسے یا پیداواری صلاحیت کے نقصان کے بغیر مکمل ضمانت شدہ تحفظ ہے۔

مفت آزمائش شروع کریں اپنا فوری سیکیورٹی سکور کارڈ مفت حاصل کریں۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- چارٹ پرائم۔ ChartPrime کے ساتھ اپنے ٹریڈنگ گیم کو بلند کریں۔ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://blog.comodo.com/pc-security/cyber-crime-and-the-case-for-auto-sandboxing/

- : ہے

- : ہے

- : نہیں

- :کہاں

- 2012

- 225

- a

- قابلیت

- تک رسائی حاصل

- اعمال

- شامل کریں

- اس کے علاوہ

- پتے

- کے خلاف

- تمام

- کی اجازت

- پہلے ہی

- بھی

- ہمیشہ

- an

- تجزیہ کرتا ہے

- اور

- ینٹیوائرس

- کوئی بھی

- ظاہر ہوتا ہے

- کیا

- رقبہ

- AS

- At

- حملے

- توثیق کرتا ہے

- آٹو

- AV

- اوسط

- بینر

- BE

- بن

- رہا

- رویے

- کیا جا رہا ہے

- فائدہ

- بلاگ

- پایان

- خلاف ورزیوں

- کاروبار

- لیکن

- by

- کہا جاتا ہے

- کر سکتے ہیں

- نہیں کر سکتے ہیں

- کیس

- تبدیلیاں

- کلک کریں

- بند ہوجاتا ہے

- مکمل

- کمپیوٹر

- کمپیوٹر سیکورٹی

- منسلک

- منسلک

- سمجھا

- قیمت

- سکتا ہے

- جرم

- گاہکوں

- سائبر

- سائبر جرم

- خطرناک

- اعداد و شمار

- نمٹنے کے

- پہلے سے طے شدہ

- ڈیزائن

- کا پتہ لگانے کے

- کا تعین کرنے

- خلل ڈالنا

- کیا

- ڈاؤن لوڈ، اتارنا

- آسان

- یا تو

- ملازم

- کے قابل بناتا ہے

- کو فعال کرنا

- اختتام پوائنٹ

- اختتام پوائنٹ سیکورٹی

- کو یقینی بنانے کے

- ماحولیات

- قائم

- واقعہ

- ہر کوئی

- مثال کے طور پر

- اس کے علاوہ

- عملدرآمد

- گر

- فائل

- فائلوں

- پہلا

- کے لئے

- مفت

- سے

- مکمل طور پر

- حاصل کرنا

- حاصل

- دی

- گلوبل

- بھوری رنگ

- سرمئی علاقہ

- اس بات کی ضمانت

- بات کی ضمانت

- نقصان پہنچانے

- ہائی

- چھید

- HTTPS

- کی نشاندہی

- شناخت

- if

- اہم

- ناممکن

- in

- شامل

- شامل

- معلومات

- انسٹال

- فوری

- IT

- فوٹو

- جانا جاتا ہے

- لیپ ٹاپ

- چھوڑ دو

- لیوریج

- کی طرح

- لمیٹڈ

- اب

- بند

- بنانا

- میلویئر

- کا مطلب ہے کہ

- موبائل

- موبائل فون

- قیمت

- ضروری

- فطرت، قدرت

- نیٹ ورک

- نہیں

- nt

- تعداد

- of

- on

- صرف

- کھول

- آپریشنز

- اختیار

- or

- حکم

- دیگر

- باہر

- باہر

- شراکت داروں کے

- ادائیگی

- ادائیگی کے لین دین

- فی

- فیصد

- مستقل

- اجازت

- فون

- پی ایچ پی

- مقامات

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- ممکنہ

- کی روک تھام

- روکتا ہے

- ترجیح

- مسئلہ

- عمل

- مصنوعات

- پیداوری

- پروگرام

- پروگرام

- ملکیت

- امکانات

- حفاظت

- تحفظ

- فراہم کرنے

- تسلیم

- ریکارڈ

- ریکارڈ

- رپورٹ

- کی نمائندگی کرتا ہے

- شہرت

- کی ضرورت ہے

- تحقیق

- نتیجہ

- رن

- چل رہا ہے

- محفوظ

- محفوظ طریقے سے

- سینڈباکس

- سینڈ باکسز

- سکور کارڈ

- سیکورٹی

- سیکیورٹی کی خلاف ورزی

- دیکھنا

- الگ الگ

- بھیجنے

- مختصر

- مماثلت

- سماجی

- سافٹ ویئر کی

- کچھ

- خاص طور پر

- کمرشل

- سپائیویئر

- ابھی تک

- چوری

- حکمت عملی

- اس طرح

- کے نظام

- سسٹمز

- گولی

- لینے

- کہ

- ۔

- سینڈ باکس

- ان

- وہاں.

- وہ

- اس

- خطرہ

- خطرات

- وقت

- کرنے کے لئے

- کل

- معاملات

- ٹروجن

- دیتا ہے

- اپ ڈیٹ کرنے کے لئے

- اپ ڈیٹ

- استعمال کی شرائط

- رکن کا

- استعمال

- مجازی

- وائرس

- قابل اطلاق

- راستہ..

- اچھا ہے

- جب

- جس

- وائٹسٹسٹ

- کیوں

- گے

- کھڑکیاں

- ساتھ

- کے اندر

- بغیر

- کام

- کیڑے

- تم

- اور

- زیفیرنیٹ