پڑھنا وقت: 3 منٹمجموعی جائزہ

پہلی بار جب عوام نے رینسم ویئر کی طاقت کا مشاہدہ کیا اور 2017 میں WannaCry کا آغاز ہوا تو حکومت، تعلیم، ہسپتال، توانائی، مواصلات، مینوفیکچرنگ اور دیگر بہت سے اہم معلوماتی انفراسٹرکچر کے شعبوں کو بے مثال نقصانات کا سامنا کرنا پڑا۔ پیچھے مڑ کر دیکھیں تو یہ صرف شروعات تھی۔ ، جیسا کہ اس کے بعد سے بہت سے ورژن آچکے ہیں، جیسے SimpleLocker، SamSam اور WannaDecryptor مثال کے طور پر۔

Comodo's Threat Research Labs کو خبر ملی ہے کہ 'Black Rose Lucy' ransomware کے نئے ورژن ہیں جو AndroidOS پر حملہ کر رہے ہیں۔

ستمبر 2018 میں چیک پوائنٹ کے ذریعے دریافت کرنے کے وقت بلیک روز لوسی میلویئر میں رینسم ویئر کی صلاحیتیں نہیں تھیں۔ اس وقت، لوسی اینڈرائیڈ ڈیوائسز کے لیے مالویئر-ایس-اے-سروس (ماس) بوٹ نیٹ اور ڈراپر تھی۔ اب، یہ رینسم ویئر کی نئی صلاحیتوں کے ساتھ واپس آ گیا ہے جو اسے نئے میلویئر ایپلیکیشنز میں ترمیم اور انسٹال کرنے کے لیے متاثرہ آلات کو کنٹرول کرنے کی اجازت دیتا ہے۔

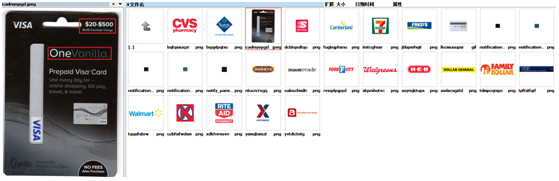

ڈاؤن لوڈ ہونے پر، لوسی متاثرہ ڈیوائس کو انکرپٹ کرتی ہے اور براؤزر میں تاوان کا ایک پیغام پاپ اپ ہوتا ہے، جس میں دعویٰ کیا جاتا ہے کہ یہ ڈیوائس پر پائے جانے والے فحش مواد کی وجہ سے امریکی فیڈرل بیورو آف انویسٹی گیشن (ایف بی آئی) کا پیغام ہے۔ متاثرہ شخص کو $500 جرمانہ ادا کرنے کی ہدایت کی گئی ہے۔ زیادہ عام بٹ کوائن طریقہ کے بجائے کریڈٹ کارڈ کی معلومات درج کرکے۔

تصویر 1. لوسی رینسم ویئر نے وسائل کی تصاویر کا استعمال کیا۔

تجزیہ

کوموڈو تھریٹ ریسرچ سینٹر نے نمونے اکٹھے کیے اور تجزیہ کیا جب ہمیں معلوم ہوا کہ بلیک روز لوسی واپس آ گئی ہے۔

ٹرانسمیشن

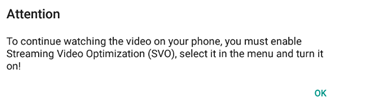

میڈیا شیئر لنکس کے ذریعے ایک عام ویڈیو پلیئر ایپلی کیشن کے روپ میں، جب صارف کلک کرتا ہے تو یہ خاموشی سے انسٹال ہو جاتا ہے۔ اینڈرائیڈ سیکیورٹی ایک پیغام دکھاتی ہے جس میں صارف سے سٹریمنگ ویڈیو آپٹیمائزیشن (SVO) کو فعال کرنے کی درخواست کی جاتی ہے۔ 'اوکے' پر کلک کرنے سے، میلویئر ایکسیسبیلٹی سروس کی اجازت حاصل کر لے گا۔ ایک بار ایسا ہونے کے بعد، لوسی متاثرہ کے آلے پر ڈیٹا کو خفیہ کر سکتی ہے۔

تصویر 2. لوسی پاپ اپ دھوکہ دہی کا پیغام

لوڈ

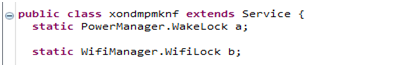

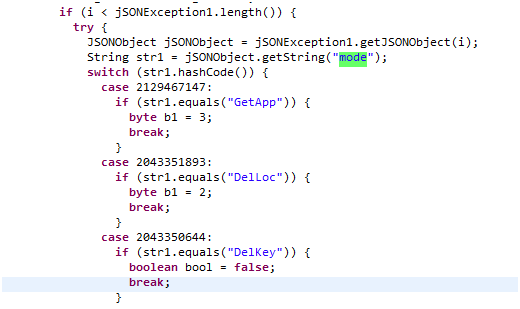

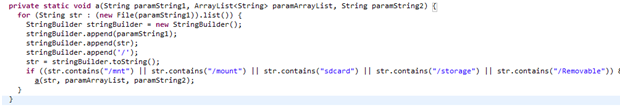

مین ایکٹیویٹی ماڈیول کے اندر، ایپلیکیشن نقصان دہ سروس کو متحرک کرتی ہے، جو پھر ایک براڈکاسٹ ریسیور کو رجسٹر کرتی ہے جسے کمانڈ ایکشن کے ذریعہ بلایا جاتا ہے۔ SCREEN_ON اور پھر خود کو کال کرتا ہے۔

یہ 'WakeLock' اور 'WifiLock' سروس حاصل کرنے کے لیے استعمال کیا جاتا ہے:

ویک لاک: جو ڈیوائس کی اسکرین کو آن رکھتا ہے۔

وائی فائی لاک: جو وائی فائی کو آن رکھتا ہے۔

چترا 3 ہے.

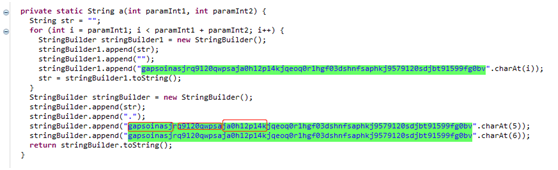

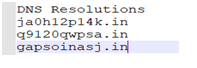

سی اینڈ سی

میلویئر کے پچھلے ورژن کے برعکس، TheC&Cservers ایک ڈومین ہے، IP ایڈریس نہیں۔ یہاں تک کہ اگر سرور مسدود ہے، تو یہ آسانی سے ایک نئے IP ایڈریس کو حل کر سکتا ہے۔

شکل 4. C&C سرورز

شکل 5۔ لوسی C&C سرورز کا استعمال کرتی ہے۔

تصویر 6: لوسی کمانڈ اینڈ کنٹرول

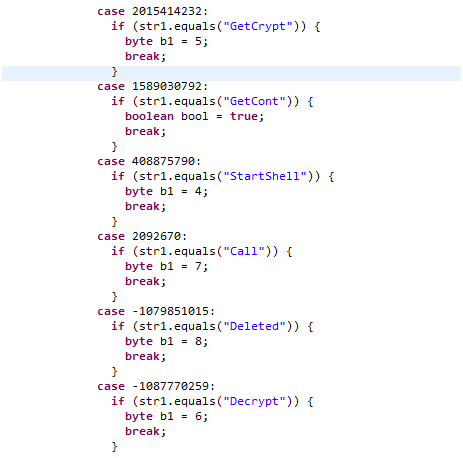

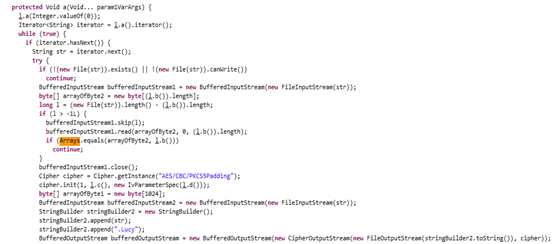

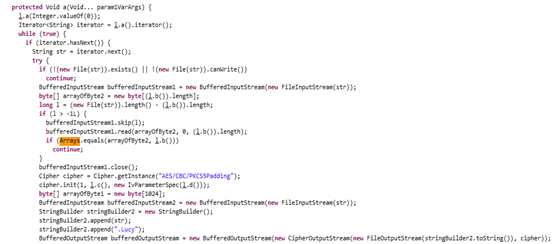

خفیہ کاری/ڈیکرپشن

شکل 7: گٹ ڈیوائس ڈائرکٹری

شکل 8: لوسی انکرپشن/ڈیکرپشن فنکشن

تاوان

لوسی نے متاثرہ ڈیوائس کو انکرپٹ کرنے کے بعد، براؤزر میں تاوان کا ایک پیغام پاپ اپ ہوتا ہے، جس میں دعویٰ کیا جاتا ہے کہ یہ پیغام امریکی فیڈرل بیورو آف انویسٹی گیشن (ایف بی آئی) کا ہے، جس کی وجہ ڈیوائس پر فحش مواد پایا جاتا ہے۔ زیادہ عام بٹ کوائن طریقہ کے بجائے کریڈٹ کارڈ کی معلومات۔

خلاصہ

بدنیتی پر مبنی وائرس تیار ہو رہے ہیں۔ وہ پہلے سے کہیں زیادہ متنوع اور موثر ہیں۔ جلد یا بدیر، موبائل رینسم ویئر کے حملے کا ایک بڑا پلیٹ فارم ہوگا۔

روک تھام کے لئے تجاویز

1. صرف بھروسہ مند ایپلیکیشنز ڈاؤن لوڈ اور انسٹال کریں۔

2. نامعلوم اصل کی کسی بھی درخواست پر کلک نہ کریں،

3. اہم فائلوں کا باقاعدہ، غیر مقامی بیک اپ بنائیں،

4. اینٹی وائرس سافٹ ویئر انسٹال کریں۔

متعلقہ وسائل

پیغام Black Rose Lucy Back-Ransomware AndroidOS پہلے شائع کوموڈو نیوز اور انٹرنیٹ سیکیورٹی کی معلومات.

- "

- &

- 7

- a

- حاصل

- عمل

- پتہ

- تجزیہ

- لوڈ، اتارنا Android

- درخواست

- ایپلی کیشنز

- بیک اپ

- شروع

- بٹ کوائن

- سیاہ

- بلاک

- کی botnet

- براؤزر

- صلاحیتوں

- کامن

- کموینیکیشن

- مواد

- کنٹرول

- کریڈٹ

- کریڈٹ کارڈ

- اعداد و شمار

- آلہ

- کے الات

- DID

- دریافت

- دکھائیں

- ڈومین

- ڈاؤن لوڈ، اتارنا

- آسانی سے

- تعلیم

- ہنر

- کو چالو کرنے کے

- خفیہ کاری

- توانائی

- تیار ہوتا ہے

- مثال کے طور پر

- ایف بی آئی

- وفاقی

- تحقیقات کے وفاقی بیورو

- اعداد و شمار

- آخر

- پہلا

- ملا

- سے

- تقریب

- جاؤ

- حکومت

- ہسپتالوں

- HTTPS

- تصاویر

- اہم

- معلومات

- انفراسٹرکچر

- انسٹال

- انٹرنیٹ

- انٹرنیٹ سیکورٹی

- تحقیقات

- IP

- IP ایڈریس

- IT

- خود

- کلیدی

- لیبز

- لنکس

- تلاش

- قسمت

- بنا

- میلویئر

- مینوفیکچرنگ

- بڑے پیمانے پر

- میڈیا

- زیادہ

- خبر

- عام

- اصلاح کے

- دیگر

- ادا

- پلیٹ فارم

- کھلاڑی

- پوائنٹ

- طاقت

- پچھلا

- عوامی

- تاوان

- ransomware کے

- رینسم ویئر حملہ

- احساس ہوا

- موصول

- رجسٹر

- باقاعدہ

- تحقیق

- وسائل

- سکرین

- سیکٹر

- سیکورٹی

- سروس

- سیکنڈ اور

- بعد

- محرومی

- ۔

- وقت

- اوقات

- بے مثال

- us

- استعمال کی شرائط

- ویڈیو

- وائرس

- وائی فائی