بلیک لوٹس، مائیکروسافٹ کے سیکیور بوٹ کو نظرانداز کرنے والا پہلا ان-دی-وائلڈ میلویئر (حتی کہ مکمل طور پر پیچ شدہ سسٹمز پر بھی)، کاپی کیٹس کو جنم دے گا اور، ڈارک ویب پر استعمال میں آسان بوٹ کٹ میں دستیاب، فرم ویئر حملہ آوروں کو اپنی سرگرمی بڑھانے کی ترغیب دیتا ہے، سیکورٹی ماہرین نے اس ہفتے کہا.

اس کا مطلب یہ ہے کہ کمپنیوں کو اپنے سرورز، لیپ ٹاپس اور ورک سٹیشنز کی سالمیت کی توثیق کرنے کے لیے کوششیں بڑھانے کی ضرورت ہے، ابھی سے۔

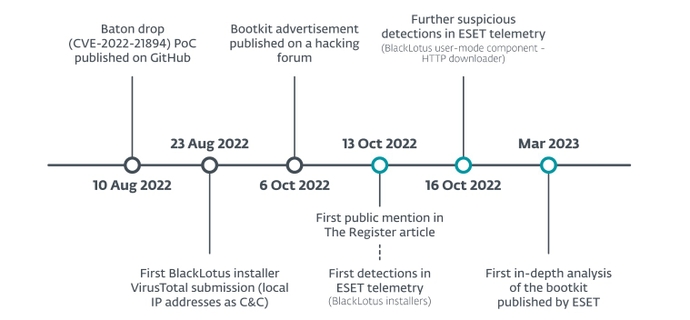

1 مارچ کو، سائبرسیکیوریٹی فرم ESET نے ایک تجزیہ شائع کیا۔ بلیک لوٹس بوٹ کٹ، جو ونڈوز کی ایک بنیادی حفاظتی خصوصیت کو نظرانداز کرتا ہے جسے یونیفائیڈ ایکسٹینسیبل فرم ویئر انٹرفیس (UEFI) سیکیور بوٹ کہا جاتا ہے۔ مائیکروسافٹ نے ایک دہائی سے زیادہ عرصہ قبل سیکیور بوٹ متعارف کرایا تھا، اور اب اسے ان میں سے ایک سمجھا جاتا ہے۔ ونڈوز کے لیے اس کے زیرو ٹرسٹ فریم ورک کی بنیادیں۔ اس کو ختم کرنے میں دشواری کی وجہ سے۔

اس کے باوجود دھمکی دینے والے اداکاروں اور سیکیورٹی محققین نے سیکیور بوٹ کے نفاذ کو زیادہ سے زیادہ نشانہ بنایا ہے، اور اچھی وجہ سے: چونکہ UEFI کسی سسٹم پر فرم ویئر کی سب سے نچلی سطح ہے (بوٹنگ اپ کے عمل کے لیے ذمہ دار ہے)، اس لیے انٹرفیس کوڈ میں کمزوری کا پتہ لگانا اس کی اجازت دیتا ہے۔ آپریٹنگ سسٹم کے کرنل، سیکیورٹی ایپس، اور کسی دوسرے سافٹ ویئر کے حرکت میں آنے سے پہلے میلویئر پر عمل درآمد کرنے کے لیے حملہ آور۔ یہ مسلسل میلویئر کی امپلانٹیشن کو یقینی بناتا ہے جس کا عام سیکورٹی ایجنٹ پتہ نہیں لگائیں گے۔ یہ کرنل موڈ میں عمل کرنے، مشین پر موجود ہر دوسرے پروگرام کو کنٹرول کرنے اور اسے ختم کرنے کی صلاحیت بھی پیش کرتا ہے — OS کے دوبارہ انسٹال ہونے اور ہارڈ ڈرائیو کی تبدیلی کے بعد بھی — اور کرنل کی سطح پر اضافی میلویئر لوڈ کرتا ہے۔

بوٹ ٹیکنالوجی میں کچھ پچھلی کمزوریاں رہی ہیں، جیسے بوٹ ہول کی خرابی کا انکشاف 2020 میں ہوا۔ جس نے لینکس بوٹ لوڈر GRUB2 کو متاثر کیا، اور پانچ Acer لیپ ٹاپ ماڈلز میں فرم ویئر کی خرابی۔ جو محفوظ بوٹ کو غیر فعال کرنے کے لیے استعمال کیا جا سکتا ہے۔ امریکی محکمہ ہوم لینڈ سیکیورٹی اور محکمہ تجارت نے حال ہی میں مسلسل خطرے کے بارے میں خبردار کیا سپلائی چین سیکیورٹی کے مسائل پر ایک مسودہ رپورٹ میں فرم ویئر روٹ کٹس اور بوٹکٹس کے ذریعہ پیش کیا گیا ہے۔ لیکن بلیک لوٹس فرم ویئر کے مسائل پر نمایاں طور پر داؤ پر لگا دیتا ہے۔

اس کی وجہ یہ ہے کہ جب مائیکروسافٹ نے اس خامی کو ٹھیک کیا جو بلیک لوٹس کو نشانہ بناتا ہے (ایک کمزوری جسے بیٹن ڈراپ یا CVE-2022-21894)، پیچ صرف استحصال کو مزید مشکل بناتا ہے - ناممکن نہیں۔ اور اس خطرے کے اثرات کی پیمائش کرنا مشکل ہو گا، کیونکہ متاثرہ صارفین ممکنہ طور پر سمجھوتے کے آثار نہیں دیکھ پائیں گے، اس ہفتے شائع ہونے والی ایکلیپسیم کی ایک وارننگ کے مطابق۔

"اگر کوئی حملہ آور قدم جمانے میں کامیاب ہو جاتا ہے، تو کمپنیاں اندھی ہو سکتی ہیں، کیونکہ ایک کامیاب حملے کا مطلب یہ ہے کہ حملہ آور آپ کے تمام روایتی حفاظتی دفاع کو حاصل کر رہا ہے،" ایکلیپسیم کے پرنسپل سکیورٹی مبشر پال اسدورین کہتے ہیں۔ "وہ لاگنگ کو بند کر سکتے ہیں، اور بنیادی طور پر آپ کو یہ بتانے کے لیے کہ سب کچھ ٹھیک ہے۔"

محققین نوٹ کرتے ہیں کہ اب جبکہ بلیک لوٹس کو تجارتی بنا دیا گیا ہے، یہ اسی طرح کے سامان کی ترقی کی راہ ہموار کرتا ہے۔ ESET کے مالویئر محقق، مارٹن سمولر کہتے ہیں، "ہم مستقبل میں مزید خطرے والے گروہوں کو اپنے ہتھیاروں میں محفوظ بوٹ بائی پاسز کو شامل کرنے کی توقع کرتے ہیں۔" "ہر خطرے والے اداکار کا حتمی مقصد سسٹم پر استقامت ہے، اور UEFI استقامت کے ساتھ، وہ کسی بھی دوسری قسم کی OS سطح کی استقامت کے مقابلے میں زیادہ چپکے سے کام کر سکتے ہیں۔"

پیچ کرنا کافی نہیں ہے۔

اگرچہ مائیکروسافٹ نے ایک سال سے زیادہ عرصہ قبل بیٹن ڈراپ کو پیچ کیا تھا، لیکن کمزور ورژن کا سرٹیفکیٹ برقرار ہے، Eclypsium کے مطابق. سمجھوتہ کرنے والے نظام تک رسائی کے حامل حملہ آور ایک کمزور بوٹ لوڈر انسٹال کر سکتے ہیں اور پھر کمزوری کا فائدہ اٹھاتے ہوئے استقامت حاصل کر سکتے ہیں اور زیادہ مراعات یافتہ کنٹرول حاصل کر سکتے ہیں۔

مائیکروسافٹ جائز سیکیور بوٹ بوٹ لوڈرز کی کرپٹوگرافک ہیش کی فہرست کو برقرار رکھتا ہے۔ کمزور بوٹ لوڈر کو کام کرنے سے روکنے کے لیے، کمپنی کو ہیش کو منسوخ کرنا پڑے گا، لیکن اس سے جائز — اگرچہ بغیر پیچ شدہ — سسٹمز کو کام کرنے سے روکا جائے گا۔

اسدورین کا کہنا ہے کہ "اس کو ٹھیک کرنے کے لیے آپ کو اس سافٹ ویئر کی ہیشز کو منسوخ کرنا ہو گا تاکہ سیکیور بوٹ اور مائیکروسافٹ کے اپنے اندرونی عمل کو بتایا جا سکے کہ وہ سافٹ ویئر اب بوٹ کے عمل میں درست نہیں ہے۔" "انہیں منسوخی جاری کرنا ہوگی، منسوخی کی فہرست کو اپ ڈیٹ کرنا ہوگا، لیکن وہ ایسا نہیں کر رہے ہیں، کیونکہ اس سے بہت سی چیزیں ٹوٹ جائیں گی۔"

ایکلیپسیم نے اپنی ایڈوائزری میں کہا کہ کمپنیاں جو سب سے بہتر کام کر سکتی ہیں وہ یہ ہے کہ وہ اپنے فرم ویئر اور تنسیخ کی فہرستوں کو مستقل بنیادوں پر اپ ڈیٹ کریں، اور ان اشارے کے لیے اینڈ پوائنٹس کی نگرانی کریں کہ حملہ آور نے ترمیم کی ہے۔

ESET کا Smolár، جو پہلے تحقیقات کی قیادت کی۔ بلیک لوٹس میں 1 مارچ کے ایک بیان میں کہا استحصال میں اضافے کی توقع کرنا۔

انہوں نے کہا کہ "بلیک لوٹس کے نمونوں کی کم تعداد، جو ہم عوامی ذرائع اور ہماری ٹیلی میٹری دونوں سے حاصل کرنے میں کامیاب رہے ہیں، ہمیں یہ یقین کرنے کی طرف راغب کرتے ہیں کہ ابھی تک بہت سے خطرناک اداکاروں نے اسے استعمال کرنا شروع نہیں کیا ہے"۔ "ہمیں تشویش ہے کہ اگر یہ بوٹ کٹ کرائم ویئر گروپس کے ہاتھ میں آجائے، تو بوٹ کٹ کی آسان تعیناتی اور کرائم ویئر گروپس کے بوٹ نیٹ کا استعمال کرتے ہوئے مالویئر پھیلانے کی صلاحیتوں کی بنیاد پر چیزیں تیزی سے بدل جائیں گی۔"

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/threat-intelligence/blacklotus-secure-boot-bypass-malware-set-to-ramp-up

- : ہے

- $UP

- 1

- 7

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- تک رسائی حاصل

- کے مطابق

- ایسر

- عمل

- سرگرمی

- اداکار

- ایڈیشنل

- مشاورتی

- کے بعد

- ایجنٹ

- تمام

- کی اجازت دیتا ہے

- اگرچہ

- تجزیہ

- اور

- ایپس

- کیا

- ارد گرد

- ہتھیار

- AS

- At

- حملہ

- دستیاب

- کی بنیاد پر

- بنیاد

- BE

- کیونکہ

- اس سے پہلے

- یقین ہے کہ

- BEST

- botnets

- توڑ

- by

- کر سکتے ہیں

- صلاحیتوں

- سرٹیفکیٹ

- چین

- تبدیل

- کوڈ

- کامرس

- کمپنیاں

- کمپنی کے

- سمجھوتہ

- سمجھوتہ کیا

- متعلقہ

- سمجھا

- کنٹرول

- سکتا ہے

- مخلوق

- cryptographic

- سائبر سیکیورٹی

- گہرا

- گہرا ویب

- دہائی

- دفاعی

- شعبہ

- محکمہ داخلی سیکورٹی

- تعیناتی

- ترقی

- مشکل

- مشکلات

- کر

- ڈرافٹ

- ڈرائیو

- چھوڑ

- اس سے قبل

- استعمال میں آسان

- کوششوں

- یقینی بناتا ہے

- بنیادی طور پر

- سے Evangelist

- بھی

- ہر کوئی

- سب کچھ

- عملدرآمد

- توقع ہے

- ماہرین

- دھماکہ

- استحصال

- نمایاں کریں

- تلاش

- فرم

- پہلا

- درست کریں

- غلطی

- پیچھے پیچھے

- کے لئے

- بنیادیں

- فریم ورک

- سے

- مکمل طور پر

- بنیادی

- مستقبل

- حاصل کرنا

- حاصل

- حاصل کرنے

- مقصد

- اچھا

- گروپ کا

- ہاتھوں

- ہارڈ

- ہارڈ ڈرائیو

- ہیش

- ہے

- وطن

- ہوم لینڈ سیکورٹی

- HTTPS

- اثر

- ناممکن

- in

- شامل کرنا

- اضافہ

- اشارہ

- حوصلہ افزائی

- انسٹال

- سالمیت

- انٹرفیس

- اندرونی

- متعارف

- مسئلہ

- مسائل

- IT

- میں

- فوٹو

- بچے

- جانا جاتا ہے

- لیپ ٹاپ

- لیپ ٹاپ

- لیڈز

- سطح

- امکان

- لینکس

- لسٹ

- فہرستیں

- لوڈ

- بارک

- اب

- بہت

- لو

- نچلی سطح

- مشین

- بنا

- برقرار رکھتا ہے

- بناتا ہے

- میلویئر

- انتظام

- بہت سے

- مارچ

- مارچ 1

- مارٹن

- زیادہ سے زیادہ چوڑائی

- کا مطلب ہے کہ

- پیمائش

- مائیکروسافٹ

- شاید

- موڈ

- ترمیم

- کی نگرانی

- زیادہ

- ضرورت ہے

- عام

- تعداد

- حاصل

- of

- تجویز

- ٹھیک ہے

- on

- ایک

- کام

- کام

- آپریٹنگ سسٹم

- اصل

- OS

- دیگر

- خود

- پیچ

- پال

- مسلسل

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کی روک تھام

- پچھلا

- پرنسپل

- امتیازی سلوک

- عمل

- پروگرام

- عوامی

- شائع

- پبلشنگ

- جلدی سے

- ریمپ

- میں تیزی سے

- RE

- وجہ

- حال ہی میں

- باقاعدہ

- باقی

- رپورٹ

- محقق

- محققین

- ذمہ دار

- چل رہا ہے

- s

- کہا

- کا کہنا ہے کہ

- محفوظ بنانے

- سیکورٹی

- سرورز

- مقرر

- ہونا چاہئے

- نمایاں طور پر

- نشانیاں

- اسی طرح

- سافٹ ویئر کی

- کچھ

- ماخذ

- ذرائع

- پھیلانا

- شروع

- شروع

- کامیاب

- اس طرح

- فراہمی

- فراہمی کا سلسلہ

- کے نظام

- سسٹمز

- ھدف بنائے گئے

- اہداف

- ٹیکنالوجی

- کہ

- ۔

- مستقبل

- ان

- چیزیں

- اس ہفتے

- خطرہ

- دھمکی دینے والے اداکار

- ٹائم لائن

- کرنے کے لئے

- روایتی

- بھروسہ رکھو

- ٹرسٹ فریم ورک

- ٹرن

- حتمی

- متحد

- اپ ڈیٹ کریں

- UPS

- us

- صارفین

- تصدیق کریں۔

- ورژن

- نقصان دہ

- خطرے کا سامنا

- قابل اطلاق

- انتباہ

- راستہ..

- ویب

- ہفتے

- جس

- جبکہ

- ڈبلیو

- گے

- کھڑکیاں

- ساتھ

- کام کر

- گا

- سال

- تم

- اور

- زیفیرنیٹ

- صفر

- صفر اعتماد