آپریشن ڈریم جاب میں استعمال ہونے والے نئے دریافت شدہ لینکس میلویئر کے ساتھ مماثلتیں اس نظریہ کی تصدیق کرتی ہیں کہ 3CX سپلائی چین حملے کے پیچھے شمالی کوریا سے منسلک بدنام زمانہ گروپ ہے۔

ESET کے محققین نے لینکس کے صارفین کو نشانہ بنانے والی ایک نئی Lazarus Operation DreamJob مہم دریافت کی ہے۔ آپریشن ڈریم جاب مہموں کی ایک سیریز کا نام ہے جہاں گروپ اپنے اہداف سے سمجھوتہ کرنے کے لیے سوشل انجینئرنگ کی تکنیکوں کا استعمال کرتا ہے، جس میں نوکری کی جعلی پیشکشوں کو لالچ دیا جاتا ہے۔ اس معاملے میں، ہم مکمل زنجیر کو دوبارہ تشکیل دینے میں کامیاب ہو گئے، زپ فائل سے جو کہ ڈیکوی کے طور پر HSBC جاب آفر فراہم کرتی ہے، حتمی پے لوڈ تک: SimplexTea Linux بیک ڈور کے ذریعے تقسیم OpenDrive کلاؤڈ اسٹوریج اکاؤنٹ۔ ہمارے علم کے مطابق، اس آپریشن کے حصے کے طور پر لینکس میلویئر استعمال کرنے والے شمالی کوریا سے منسلک اس بڑے خطرے والے اداکار کا یہ پہلا عوامی ذکر ہے۔

مزید برآں، اس دریافت نے ہمیں اعلیٰ سطح کے اعتماد کے ساتھ اس بات کی تصدیق کرنے میں مدد کی کہ حالیہ 3CX سپلائی چین حملہ درحقیقت Lazarus کے ذریعے کیا گیا تھا – ایک ایسی کڑی جس پر شروع سے ہی شبہ تھا اور اس کے بعد سے کئی سیکورٹی محققین نے اس کا مظاہرہ کیا۔ اس بلاگ پوسٹ میں، ہم ان نتائج کی تصدیق کرتے ہیں اور Lazarus اور 3CX سپلائی چین حملے کے درمیان تعلق کے بارے میں اضافی ثبوت فراہم کرتے ہیں۔

3CX سپلائی چین حملہ

3CX ایک بین الاقوامی VoIP سافٹ ویئر ڈویلپر اور ڈسٹری بیوٹر ہے جو بہت سی تنظیموں کو فون سسٹم کی خدمات فراہم کرتا ہے۔ اس کی ویب سائٹ کے مطابق، 3CX کے 600,000 سے زیادہ صارفین اور 12,000,000 صارفین ہیں جن میں ایرو اسپیس، صحت کی دیکھ بھال اور مہمان نوازی شامل ہیں۔ یہ ویب براؤزر، موبائل ایپ، یا ڈیسک ٹاپ ایپلیکیشن کے ذریعے اپنے سسٹم کو استعمال کرنے کے لیے کلائنٹ سافٹ ویئر فراہم کرتا ہے۔ مارچ 2023 کے آخر میں، یہ پتہ چلا کہ ونڈوز اور میک او ایس دونوں کے لیے ڈیسک ٹاپ ایپلیکیشن میں بدنیتی پر مبنی کوڈ موجود ہے جس نے حملہ آوروں کے ایک گروپ کو ان تمام مشینوں پر صوابدیدی کوڈ ڈاؤن لوڈ کرنے اور چلانے کے قابل بنایا جہاں ایپلی کیشن انسٹال کی گئی تھی۔ تیزی سے، یہ طے پایا کہ یہ بدنیتی پر مبنی کوڈ کوئی ایسی چیز نہیں تھی جسے 3CX نے خود شامل کیا تھا، لیکن یہ کہ 3CX سے سمجھوتہ کیا گیا تھا اور یہ کہ اس کے سافٹ ویئر کو سپلائی چین حملے میں استعمال کیا گیا تھا جو بیرونی خطرے والے عناصر کے ذریعے مخصوص 3CX صارفین کو اضافی میلویئر تقسیم کرنے کے لیے استعمال کیا گیا تھا۔

یہ سائبر واقعہ حالیہ دنوں میں سرخیوں میں ہے۔ ابتدائی طور پر 29 مارچ کو اطلاع دی گئی۔th، 2023 میں ایک اٹ ایک CrowdStrike انجینئر کی طرف سے دھاگہ، اس کے بعد ایک سرکاری رپورٹ کی طرف سے CrowdStrike, بڑے اعتماد کے ساتھ یہ بتاتے ہوئے کہ Lazarus کے لیے کمپنی کا کوڈ نام LABIRINTH CHOLLIMA، اس حملے کے پیچھے تھا (لیکن دعوے کی حمایت کرنے والے کسی بھی ثبوت کو چھوڑ کر)۔ واقعے کی سنگینی کی وجہ سے، متعدد سیکیورٹی کمپنیوں نے اپنے واقعات کے خلاصے میں حصہ ڈالنا شروع کر دیا، یعنی Sophos, پوائنٹ چیک کریں, Broadcom کی, رجحان مائیکرو، اور مزید.

مزید، میکوس چلانے والے نظاموں کو متاثر کرنے والے حملے کے حصے کا تفصیل سے احاطہ کیا گیا ہے۔ ٹویٹر دھاگہ اور a بلاگ پوسٹ پیٹرک وارڈل کے ذریعہ۔

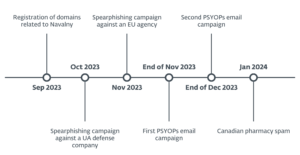

واقعات کی ٹائم لائن

ٹائم لائن سے پتہ چلتا ہے کہ مجرموں نے پھانسی سے بہت پہلے حملوں کی منصوبہ بندی کی تھی۔ دسمبر 2022 کے اوائل میں۔ اس سے پتہ چلتا ہے کہ پچھلے سال کے آخر میں وہ پہلے ہی 3CX کے نیٹ ورک کے اندر قدم جما چکے تھے۔

جبکہ trojanized 3CX macOS ایپلیکیشن ظاہر کرتی ہے کہ اس پر جنوری کے آخر میں دستخط ہوئے تھے، ہمیں 14 فروری تک اپنی ٹیلی میٹری میں خراب ایپلی کیشن نظر نہیں آئیth, 2023۔ یہ واضح نہیں ہے کہ آیا macOS کے لیے نقصاندہ اپ ڈیٹ اس تاریخ سے پہلے تقسیم کیا گیا تھا۔

اگرچہ ESET ٹیلی میٹری فروری کے اوائل میں macOS دوسرے مرحلے کے پے لوڈ کے وجود کو ظاہر کرتی ہے، لیکن ہمارے پاس خود نمونہ نہیں تھا، اور نہ ہی میٹا ڈیٹا ہمیں اس کی بدنیتی کے بارے میں بتانے کے لیے تھا۔ ہم یہ معلومات شامل کرتے ہیں تاکہ محافظوں کو اس بات کا تعین کرنے میں مدد ملے کہ کتنے پیچھے والے نظاموں سے سمجھوتہ کیا گیا ہے۔

اس حملے کے عوامی طور پر سامنے آنے سے کئی دن پہلے، ایک پراسرار لینکس ڈاؤنلوڈر VirusTotal پر جمع کرایا گیا تھا۔ یہ لینکس کے لیے ایک نیا Lazarus بدنیتی پر مبنی پے لوڈ ڈاؤن لوڈ کرتا ہے اور ہم بعد میں متن میں حملے سے اس کے تعلق کی وضاحت کرتے ہیں۔

3CX سپلائی چین حملے کا انتساب لازارس سے

جو پہلے ہی شائع ہو چکا ہے۔

ایک ڈومین ہے جو ہماری انتساب استدلال میں اہم کردار ادا کرتا ہے: journalide[.]org. اس کا ذکر اوپر سے منسلک کچھ وینڈر رپورٹس میں ہے، لیکن اس کی موجودگی کی کبھی وضاحت نہیں کی گئی ہے۔ دلچسپ بات یہ ہے کہ مضامین سینٹینیل اور مقصد دیکھیں اس ڈومین کا ذکر نہ کریں۔ نہ ہی کوئی بلاگ پوسٹ کرتا ہے۔ ولکسیٹی، جس نے انتساب فراہم کرنے سے بھی گریز کیا، بیان کیا۔ "Volexity فی الحال کسی بھی خطرے والے اداکار سے انکشاف شدہ سرگرمی کا نقشہ نہیں بنا سکتا". اس کے تجزیہ کار پہلے ان لوگوں میں شامل تھے جنہوں نے حملے کی گہرائی سے تحقیقات کیں اور انہوں نے GitHub پر انکرپٹڈ آئیکنز سے C&C سرورز کی فہرست نکالنے کے لیے ایک ٹول بنایا۔ یہ ٹول کارآمد ہے، کیونکہ حملہ آوروں نے درمیانی مراحل میں براہ راست C&C سرورز کو سرایت نہیں کیا، بلکہ GitHub کو ڈیڈ ڈراپ ریزولور کے طور پر استعمال کیا۔ درمیانی مراحل Windows اور macOS کے لیے ڈاؤنلوڈرز ہیں جنہیں ہم IconicLoaders کے طور پر ظاہر کرتے ہیں، اور وہ پے لوڈز جو وہ بالترتیب IconicStealer اور UpdateAgent کے طور پر حاصل کرتے ہیں۔

مارچ 30 پرth, Joe Desimone, سے ایک سیکورٹی محقق لچکدار سیکورٹی, فراہم کرنے والے پہلے لوگوں میں شامل تھا، a میں ٹویٹر تھریڈ، کافی اشارے کہ 3CX سے چلنے والے سمجھوتوں کا تعلق شاید لازارس سے ہے۔ اس نے مشاہدہ کیا کہ ایک شیل کوڈ سٹب سے پے لوڈ پر پہلے سے موجود ہے۔ d3dcompiler_47.dll ایپل جیوس لوڈر اسٹبس سے ملتا جلتا ہے جو لعزر سے منسوب ہے۔ سی آئی ایس اے اپریل 2021 میں واپس.

مارچ 31 پرst یہ تھا کیا جا رہا ہے رپورٹ کے مطابق کہ 3CX نے مینڈیئنٹ کو سپلائی چین حملے سے متعلق واقعے کے ردعمل کی خدمات فراہم کرنے کے لیے برقرار رکھا تھا۔

اپریل 3 پر۔rd, Kasperskyاس کی ٹیلی میٹری کے ذریعے، 3CX سپلائی چین متاثرین اور بیک ڈور ڈب گوپورم کی تعیناتی کے درمیان براہ راست تعلق ظاہر کیا، دونوں میں ایک مشترکہ نام کے ساتھ پے لوڈ شامل ہیں، guard64.dll. کاسپرسکی ڈیٹا سے پتہ چلتا ہے کہ گوپورم لازارس سے جڑا ہوا ہے کیونکہ یہ شکار مشینوں کے ساتھ ساتھ موجود تھا۔ ایپل جیس, میلویئر جو پہلے ہی Lazarus سے منسوب تھا۔ گوپورم اور AppleJeus دونوں کو کرپٹو کرنسی کمپنی کے خلاف حملوں میں دیکھا گیا۔

پھر گیارہ اپریل کوth، 3CX کے CISO نے مینڈینٹ کے عبوری نتائج کا خلاصہ a میں کیا۔ بلاگ پوسٹ. اس رپورٹ کے مطابق، ونڈوز کے دو میلویئر کے نمونے، ایک شیل کوڈ لوڈر جسے TAXHAUL کہا جاتا ہے اور ایک پیچیدہ ڈاؤنلوڈر جس کا نام COLDCAT ہے، 3CX کے سمجھوتے میں ملوث تھے۔ کوئی ہیش فراہم نہیں کی گئی تھی، لیکن Mandiant کا YARA قاعدہ، جس کا نام TAXHAUL ہے، وائرس ٹوٹل پر پہلے سے موجود دیگر نمونوں پر بھی متحرک ہوتا ہے:

- SHA-1: 2ACC6F1D4656978F4D503929B8C804530D7E7CF6 (ualapi.dll),

- SHA-1: DCEF83D8EE080B54DC54759C59F955E73D67AA65 (wlbsctrl.dll)

فائل کے نام، لیکن MD5s نہیں، ان نمونوں کے کاسپرسکی کے بلاگ پوسٹ سے مطابقت رکھتے ہیں۔ تاہم، 3CX واضح طور پر کہتا ہے کہ COLDCAT گوپورم سے مختلف ہے۔

اگلے حصے میں نئے Lazarus نقصان دہ لینکس پے لوڈ کی ایک تکنیکی وضاحت ہے جس کا ہم نے حال ہی میں تجزیہ کیا ہے، اور ساتھ ہی اس نے ہمیں Lazarus اور 3CX سمجھوتے کے درمیان موجودہ لنک کو مضبوط بنانے میں کس طرح مدد کی۔

لینکس پے لوڈ کے ساتھ آپریشن ڈریم جاب

Lazarus گروپ کے آپریشن DreamJob میں LinkedIn کے ذریعے اہداف تک پہنچنا اور صنعت کے رہنماؤں کی طرف سے ملازمت کی پیشکشوں کے ذریعے انہیں راغب کرنا شامل ہے۔ یہ نام ClearSky نے ایک میں وضع کیا تھا۔ کاغذ اگست 2020 میں شائع ہوا۔ اس مقالے میں دفاع اور ایرو اسپیس کمپنیوں کو نشانہ بنانے والی لازارس سائبر جاسوسی مہم کی وضاحت کی گئی ہے۔ سرگرمی اس کے ساتھ اوورلیپ ہو گئی ہے جسے ہم آپریشن ان(ٹر)سیپشن کہتے ہیں، سائبر جاسوسی حملوں کا ایک سلسلہ جو کم از کم اس وقت سے جاری ہے۔ ستمبر 2019. یہ ایرو اسپیس، ملٹری اور دفاعی کمپنیوں کو نشانہ بناتا ہے اور مخصوص نقصان دہ، ابتدائی طور پر صرف ونڈوز ٹولز کا استعمال کرتا ہے۔ جولائی اور اگست 2022 کے دوران، ہمیں میک او ایس کو نشانہ بنانے والے آپریشن ان (ٹر) سیپشن کے دو واقعات ملے۔ ایک میلویئر کا نمونہ جمع کرایا گیا تھا۔ VirusTotal کی برازیل سے، اور دوسرے حملے میں ارجنٹائن میں ایک ESET صارف کو نشانہ بنایا گیا۔ کچھ ہفتے پہلے، وائرس ٹوٹل پر ایک مقامی لینکس پے لوڈ پایا گیا تھا جس میں HSBC تھیمڈ پی ڈی ایف لالچ تھا۔ یہ Lazarus کی تمام بڑے ڈیسک ٹاپ آپریٹنگ سسٹمز کو نشانہ بنانے کی صلاحیت کو مکمل کرتا ہے۔

مارچ 20 پرth، جارجیا کے ملک میں ایک صارف نے VirusTotal کو ایک زپ آرکائیو جمع کرایا جسے کہا جاتا ہے۔ HSBC نوکری کی پیشکش.pdf.zip. Lazarus کی طرف سے دیگر DreamJob مہمات کو دیکھتے ہوئے، یہ پے لوڈ غالباً LinkedIn پر سپیئر فشنگ یا براہ راست پیغامات کے ذریعے تقسیم کیا گیا تھا۔ آرکائیو میں ایک فائل ہے: ایک مقامی 64 بٹ انٹیل لینکس بائنری گو میں لکھی گئی ہے اور اس کا نام ہے ایچ ایس بی سی ملازمت کی پیشکش۔ پی ڈی ایف.

دلچسپ بات یہ ہے کہ فائل کی توسیع نہیں ہے۔ پی ڈی ایف. اس کی وجہ یہ ہے کہ فائل کے نام میں ظاہر ڈاٹ کریکٹر a ہے۔ لیڈر ڈاٹ جس کی نمائندگی U+2024 یونیکوڈ کریکٹر سے ہوتی ہے۔ فائل کے نام میں لیڈر ڈاٹ کا استعمال شاید فائل مینیجر کو پی ڈی ایف کے بجائے ایک ایگزیکیوٹیبل کے طور پر فائل کو ٹریٹ کرنے کی چال تھی۔ یہ فائل کو پی ڈی ایف ویور کے ساتھ کھولنے کے بجائے ڈبل کلک کرنے پر چلانے کا سبب بن سکتا ہے۔ عمل درآمد پر، استعمال کرنے والے کو ایک ڈیکو پی ڈی ایف دکھایا جاتا ہے۔ XDG کھلے، جو صارف کے پسندیدہ پی ڈی ایف ویور کا استعمال کرتے ہوئے دستاویز کو کھولے گا (شکل 3 دیکھیں)۔ ہم نے اس ELF ڈاؤنلوڈر کو OdicLoader کہنے کا فیصلہ کیا، کیونکہ اس کا دوسرے پلیٹ فارمز پر IconicLoaders جیسا کردار ہے اور پے لوڈ OpenDrive سے حاصل کیا جاتا ہے۔

OdicLoader ایک decoy PDF دستاویز کو ڈراپ کرتا ہے، اسے سسٹم کے ڈیفالٹ پی ڈی ایف ویور کا استعمال کرتے ہوئے دکھاتا ہے (شکل 2 دیکھیں)، اور پھر اس سے دوسرے مرحلے کے بیک ڈور کو ڈاؤن لوڈ کرتا ہے۔ OpenDrive کلاؤڈ سروس. ڈاؤن لوڈ کی گئی فائل اس میں محفوظ ہے۔ ~/.config/guiconfigd (sha-1: 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF)۔ ہم اسے دوسرے مرحلے کے بیک ڈور SimplexTea کہتے ہیں۔

اس کے نفاذ کے آخری مرحلے کے طور پر، OdicLoader ترمیم کرتا ہے۔ ~ / .bash_profile، لہذا SimplexTea کو Bash کے ساتھ لانچ کیا گیا ہے اور اس کا آؤٹ پٹ خاموش ہے (~/.config/guiconfigd >/dev/null 2>&1).

SimplexTea ایک لینکس بیک ڈور ہے جو C++ میں لکھا گیا ہے۔ جیسا کہ جدول 1 میں روشنی ڈالی گئی ہے، اس کے کلاس کے نام فائل نام کے ساتھ نمونے میں پائے جانے والے فنکشن کے ناموں سے بہت ملتے جلتے ہیں۔ sysnetd، رومانیہ سے VirusTotal کو جمع کرایا گیا (SHA-1: F6760FB1F8B019AF2304EA6410001B63A1809F1D)۔ SimplexTea اور کے درمیان کلاس کے ناموں اور فنکشن کے ناموں میں مماثلت کی وجہ سے sysnetdہمیں یقین ہے کہ SimplexTea ایک تازہ ترین ورژن ہے، جسے C سے C++ میں دوبارہ لکھا گیا ہے۔

ٹیبل 1. VirusTotal کو جمع کرائے گئے دو لینکس کے پچھلے دروازوں سے اصل علامت کے ناموں کا موازنہ

|

guiconfigd |

sysnetd |

| CMsgCmd::شروع (باطل) | MSG_Cmd |

| Cایس ایسمحفوظکی::شروع (باطل) | MSG_Del |

| CMsgDir::شروع (باطل) | MSG_Dir |

| CMsgDown::شروع (باطل) | MSG_Down |

| CMsgExit::شروع (باطل) | MSG_Exit |

| CMsgReadConfig::شروع (باطل) | MSG_ReadConfig |

| CMsgRun::شروع (باطل) | MSG_Run |

| CMsgSetPath::شروع (باطل) | MSG_SetPath |

| Cمیسج سلیپ::شروع (باطل) | MSG_Sleep |

| CMsgTest::شروع (باطل) | MSG_Test |

| CMsgUp::شروع (باطل) | MSG_Up |

| CMsgWriteConfig::شروع (باطل) | MSG_WriteConfig |

| MSG_GetComInfo | |

| CMsgHibernate::Start(void) | |

| CMsgKeepCon::Start(void) | |

| CMsgZipDown::Start(void) | |

| CMsgZip::StartZip(void*) | |

| CMsgZip::Start(void) | |

| CHttpWrapper::RecvData(uchar*&,uint*,uint, signed char) | |

| RecvMsg | |

| CHttpWrapper::میسج بھیجیں۔(_MSG_STRUCT *) | میسج بھیجیں۔ |

| CHttpWrapper::SendData(uchar*,uint,uint) | |

| CHttpWrapper::SendMsg(uint,uint,uchar*,uint,uint) | |

| CHttpWrapper::SendLoginData(uchar*,uint,uchar*&,uint*) |

کیسا ہے sysnetd لعزر سے متعلق؟ مندرجہ ذیل سیکشن لازارس کے ونڈوز بیک ڈور کے ساتھ مماثلت دکھاتا ہے جسے BADCALL کہتے ہیں۔

لینکس کے لیے BADCALL

ہم منسوب کرتے ہیں۔ sysnetd لعزر کو درج ذیل دو فائلوں کے ساتھ اس کی مماثلت کی وجہ سے (اور ہم اس پر یقین رکھتے ہیں۔ sysnetd ونڈوز کے لیے گروپ کے بیک ڈور کا ایک لینکس ویرینٹ ہے جسے BADCALL کہتے ہیں:

- P2P_DLL.dll (sha-1: 65122E5129FC74D6B5EBAFCC3376ABAE0145BC14)، جو کوڈ کی مماثلت دکھاتا ہے۔ sysnetd جعلی TLS کنکشن کے لیے ایک محاذ کے طور پر استعمال ہونے والے ڈومینز کی شکل میں (شکل 4 دیکھیں)۔ اسے CISA نے لعزر سے منسوب کیا تھا۔ دسمبر 2017. سے ستمبر 2019، CISA نے اس میلویئر کے نئے ورژن کو کال کرنا شروع کر دیا BADCALL (SHA-1: D288766FA268BC2534F85FD06A5D52264E646C47).

شکل 4. ونڈوز اور BADCALL کے لینکس ویرینٹ کے درمیان مماثلتیں (جعلی TLS کنکشن کے لیے سامنے کے طور پر استعمال ہونے والے ڈومینز کی فہرست)

- prtspool (sha-1: 58B0516D28BD7218B1908FB266B8FE7582E22A5F)، جو کوڈ کی مماثلت دکھاتا ہے۔ sysnetd (شکل 5 دیکھیں)۔ یہ لعزر کی طرف سے منسوب کیا گیا تھا سی آئی ایس اے فروری 2021 میں۔ یہ بھی نوٹ کریں کہ SIMPLESEA، ایک macOS بیک ڈور جو 3CX واقعہ کے ردعمل کے دوران پایا جاتا ہے، لاگو کرتا ہے اکینکس / ایکس این ایم ایکس ایکس سٹریم سائفر.

شکل 5. MacOS کے لیے AppleJeus اور BADCALL کے لینکس ویرینٹ کے درمیان مماثلتیں (A5/1 سٹریم سائفر کے لیے کلید)

BADCALL بیک ڈور کا یہ لینکس ورژن، sysnetd، نام کی فائل سے اس کی ترتیب کو لوڈ کرتا ہے۔ /tmp/vgauthsvclog. چونکہ Lazarus آپریٹرز نے پہلے اپنے پے لوڈ کو چھپا لیا ہے، اس نام کا استعمال، جو VMware گیسٹ توثیق سروس کے ذریعہ استعمال کیا جاتا ہے، یہ بتاتا ہے کہ ہدف شدہ نظام ایک Linux VMware ورچوئل مشین ہو سکتا ہے۔ دلچسپ بات یہ ہے کہ اس معاملے میں XOR کلید وہی ہے جو 3CX تحقیقات سے SIMPLESEA میں استعمال ہوتی ہے۔

تین 32 بٹ انٹیجرز پر ایک نظر ڈالتے ہوئے، 0xC2B45678۔, 0x90ABCDEF، اور 0xFE268455 شکل 5 سے، جو A5/1 سائفر کے حسب ضرورت نفاذ کے لیے ایک کلید کی نمائندگی کرتا ہے، ہم نے محسوس کیا کہ ونڈوز میلویئر میں وہی الگورتھم اور یکساں کلیدیں استعمال کی گئی تھیں جو 2014 کے آخر تک ہیں اور ان میں سے ایک میں شامل تھی۔ Lazarus کے بدنام زمانہ کیسز: سونی پکچرز انٹرٹینمنٹ کی سائبر سبوٹیج (SHA-1: 1C66E67A8531E3FF1C64AE57E6EDFDE7BEF2352D).

شکل 7. لینکس کے لیے BADCALL اور 2014 سے ونڈوز کے لیے ہدف بنائے گئے تباہ کن مالویئر کے درمیان اشتراک کردہ ڈکرپشن روٹین

اضافی انتساب ڈیٹا پوائنٹس

ہم نے اب تک جو کچھ احاطہ کیا ہے اس کو دوبارہ حاصل کرنے کے لیے، ہم 3CX سپلائی چین حملے کو اعلیٰ سطح کے اعتماد کے ساتھ Lazarus گروپ سے منسوب کرتے ہیں۔ یہ مندرجہ ذیل عوامل پر مبنی ہے:

- میلویئر ( دخل اندازی کا سیٹ):

- آئیکونک لوڈر (samcli.dll) اسی قسم کی مضبوط خفیہ کاری کا استعمال کرتا ہے – AES-GCM – جیسا کہ SimplexTea (جس کا انتساب Lazarus سے لینکس کے لیے BALLCALL کے ساتھ مماثلت کے ذریعے قائم کیا گیا تھا)؛ صرف چابیاں اور ابتدائی ویکٹر مختلف ہیں۔

- پی ای رچ ہیڈرز کی بنیاد پر، دونوں آئیکونک لوڈر (samcli.dll) اور IconicStealer (sechost.dll) ایک جیسے سائز کے پروجیکٹ ہیں اور اسی ویژول اسٹوڈیو ماحول میں مرتب کیے گئے ہیں جیسے کہ ایگزیکیوٹیبل iertutil.dll (sha-1: 5B03294B72C0CAA5FB20E7817002C600645EB475) اور iertutil.dll (sha-1: 7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC) کی طرف سے Lazarus cryptocurrency مہموں میں اطلاع دی گئی ولکسیٹی اور مائیکروسافٹ. ہم YARA کے اصول کے نیچے شامل ہیں۔ RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023، جو ان تمام نمونوں کو جھنڈا دیتا ہے، اور کوئی غیر متعلقہ بدنیتی پر مبنی یا صاف فائلیں نہیں، جیسا کہ موجودہ ESET ڈیٹا بیسز اور حالیہ VirusTotal گذارشات پر تجربہ کیا گیا ہے۔

- SimplexTea پے لوڈ اپنی کنفیگریشن کو 3CX آفیشل واقعے کے ردعمل سے SIMPLESEA میلویئر سے بالکل اسی طرح لوڈ کرتا ہے۔ XOR کلید مختلف ہے (0x5E بمقابلہ 0x7E)، لیکن ترتیب ایک ہی نام رکھتی ہے: apdl.cf (شکل 8 دیکھیں)

- انفراسٹرکچر:

- SimplexTea کے ساتھ مشترکہ نیٹ ورک انفراسٹرکچر ہے، جیسا کہ یہ استعمال کرتا ہے۔ https://journalide[.]org/djour.php جیسا کہ یہ C&C، جس کے ڈومین میں رپورٹ کیا گیا ہے۔ سرکاری نتائج Mandiant کی طرف سے 3CX سمجھوتے کے واقعے کے ردعمل کا۔

نتیجہ

3CX سمجھوتے نے 29 مارچ کو اپنے انکشاف کے بعد سے سیکورٹی کمیونٹی کی طرف سے کافی توجہ حاصل کی ہےth. یہ سمجھوتہ کرنے والا سافٹ ویئر، جو مختلف IT انفراسٹرکچرز پر تعینات ہے، جو کسی بھی قسم کے پے لوڈ کو ڈاؤن لوڈ کرنے اور اس پر عمل درآمد کرنے کی اجازت دیتا ہے، تباہ کن اثرات مرتب کر سکتا ہے۔ بدقسمتی سے، کوئی بھی سافٹ ویئر پبلشر سمجھوتہ کرنے اور نادانستہ طور پر اپنی ایپلی کیشنز کے ٹروجنائزڈ ورژن تقسیم کرنے سے محفوظ نہیں ہے۔

سپلائی چین حملے کی چپکے سے میلویئر تقسیم کرنے کے اس طریقے کو حملہ آور کے نقطہ نظر سے بہت دلکش بنا دیتا ہے۔ لعزر پہلے ہی استعمال کر چکا ہے۔ یہ تکنیک ماضی میں، 2020 میں WIZVERA VeraPort سافٹ ویئر کے جنوبی کوریائی صارفین کو نشانہ بنانا۔

یہ نوٹ کرنا بھی دلچسپ ہے کہ Lazarus تمام بڑے ڈیسک ٹاپ آپریٹنگ سسٹمز: Windows, macOS اور Linux کے لیے مالویئر تیار اور استعمال کر سکتا ہے۔ 3CX واقعہ کے دوران Windows اور macOS دونوں سسٹمز کو نشانہ بنایا گیا، دونوں آپریٹنگ سسٹمز کے لیے 3CX کے VoIP سافٹ ویئر کو من مانی پے لوڈز حاصل کرنے کے لیے بدنیتی پر مبنی کوڈ کو شامل کرنے کے لیے ٹروجنائز کیا گیا۔ 3CX کے معاملے میں، Windows اور macOS دوسرے مرحلے کے مالویئر ورژن دونوں موجود ہیں۔ یہ مضمون لینکس کے بیک ڈور کی موجودگی کو ظاہر کرتا ہے جو شاید 3CX واقعے میں نظر آنے والے SIMPLESEA macOS میلویئر سے مطابقت رکھتا ہے۔ ہم نے لینکس کے اس جزو کا نام SimplexTea رکھا ہے اور ظاہر کیا ہے کہ یہ آپریشن ڈریم جاب کا حصہ ہے، لازارس کی فلیگ شپ مہم جو غیر مشکوک متاثرین کو راغب کرنے اور سمجھوتہ کرنے کے لیے ملازمت کی پیشکشوں کا استعمال کرتی ہے۔

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سیز

فائلوں

| ان شاء 1 | فائل کا نام | ESET پتہ لگانے کا نام | Description |

|---|---|---|---|

| 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF | guiconfigd | Linux/NukeSped.E | لینکس کے لیے SimplexTea. |

| 3A63477A078CE10E53DFB5639E35D74F93CEFA81 | HSBC_job_offer. pdf | Linux/NukeSped.E | اوڈیک لوڈر، لینکس کے لیے ایک 64 بٹ ڈاؤنلوڈر، گو میں لکھا گیا ہے۔ |

| 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 | HSBC_job_offer.pdf.zip | Linux/NukeSped.E | VirusTotal سے لینکس پے لوڈ کے ساتھ زپ آرکائیو۔ |

| F6760FB1F8B019AF2304EA6410001B63A1809F1D | sysnetd | Linux/NukeSped.G | لینکس کے لیے BADCALL۔ |

| پہلی بار دیکھا | 2023-03-20 12:00:35 |

|---|---|

| MD5 | CEDB9CDBAD254F60CFB215B9BFF84FB9 |

| ان شاء 1 | 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF |

| ان شاء 256 | EEBB01932DE0B5605DD460CC82844D8693C00EA8AB5FFDF8DBEDE6528C1C18FD |

| فائل کا نام | guiconfigd |

| Description | لینکس کے لیے SimplexTea. |

| سی اینڈ سی | https://journalide[.]org/djour.php |

| سے ڈاؤن لوڈ | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| کھوج | Linux/NukeSped.E |

| PE تالیف کا ٹائم اسٹیمپ | N / A |

| پہلی بار دیکھا | 2023-03-16 07:44:18 |

|---|---|

| MD5 | 3CF7232E5185109321921046D039CF10 |

| ان شاء 1 | 3A63477A078CE10E53DFB5639E35D74F93CEFA81 |

| ان شاء 256 | 492A643BD1EFDACA4CA125ADE1B606E7BBF00E995AC9115AC84D1C4C59CB66DD |

| فائل کا نام | HSBC_job_offer. pdf |

| Description | اوڈیک لوڈر، گو میں لینکس کے لیے ایک 64 بٹ ڈاؤنلوڈر۔ |

| سی اینڈ سی | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| سے ڈاؤن لوڈ | N / A |

| کھوج | Linux/NukeSped.E |

| PE تالیف کا ٹائم اسٹیمپ | N / A |

| پہلی بار دیکھا | 2023-03-20 02:23:29 |

|---|---|

| MD5 | FC41CB8425B6432AF8403959BB59430D |

| ان شاء 1 | 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 |

| ان شاء 256 | F638E5A20114019AD066DD0E856F97FD865798D8FBED1766662D970BEFF652CA |

| فائل کا نام | HSBC_job_offer.pdf.zip |

| Description | VirusTotal سے لینکس پے لوڈ کے ساتھ زپ آرکائیو۔ |

| سی اینڈ سی | N / A |

| سے ڈاؤن لوڈ | N / A |

| کھوج | Linux/NukeSped.E |

| PE تالیف کا ٹائم اسٹیمپ | N / A |

| پہلی بار دیکھا | 2023-02-01 23:47:05 |

|---|---|

| MD5 | AAC5A52B939F3FE792726A13FF7A1747 |

| ان شاء 1 | F6760FB1F8B019AF2304EA6410001B63A1809F1D |

| ان شاء 256 | CC307CFB401D1AE616445E78B610AB72E1C7FB49B298EA003DD26EA80372089A |

| فائل کا نام | sysnetd |

| Description | لینکس کے لیے BADCALL۔ |

| سی اینڈ سی | tcp://23.254.211[.]230 |

| سے ڈاؤن لوڈ | N / A |

| کھوج | Linux/NukeSped.G |

| PE تالیف کا ٹائم اسٹیمپ | N / A |

نیٹ ورک

| IP پتہ | ڈومین | ہوسٹنگ فراہم کنندہ | پہلی بار دیکھا | تفصیلات دیکھیں |

|---|---|---|---|---|

| 23.254.211[.]230 | N / A | ہوسٹ ونڈز ایل ایل سی۔ | N / A | لینکس کے لیے BADCALL کے لیے C&C سرور |

| 38.108.185[.]79 38.108.185[.]115 |

od[.]lk | کوگرنٹ مواصلات | 2023-03-16 | ریموٹ اوپن ڈرائیو اسٹوریج جس میں SimplexTea (/d/NTJfMzg4MDE1NzJf/vxmedia) |

| 172.93.201[.]88 | journalide[.]org | Nexeon Technologies, Inc. | 2023-03-29 | SimplexTea کے لیے C&C سرور (/djour.php) |

MITER ATT&CK تکنیک

| حربہ | ID | نام | Description |

|---|---|---|---|

| دوبارہ ملاقات | T1593.001 | اوپن ویب سائٹس/ڈومینز تلاش کریں: سوشل میڈیا | Lazarus کے حملہ آوروں نے ممکنہ طور پر ایک جعلی HSBC تھیم والی نوکری کی پیشکش کے ساتھ ہدف تک رسائی حاصل کی جو ہدف کی دلچسپی کے مطابق ہو۔ یہ زیادہ تر ماضی میں LinkedIn کے ذریعے کیا گیا ہے۔ |

| وسائل کی ترقی | T1584.001 | انفراسٹرکچر حاصل کریں: ڈومینز | آپریشن ڈریم جاب میں استعمال ہونے والے سمجھوتہ شدہ C&Cs کے بہت سے سابقہ واقعات کے برعکس، Lazarus آپریٹرز نے Linux کے ہدف کے لیے اپنا ڈومین رجسٹر کیا۔ |

| T1587.001 | صلاحیتوں کو تیار کریں: میلویئر | حملے کے اپنی مرضی کے اوزار حملہ آوروں کے ذریعہ تیار کیے گئے ہیں۔ | |

| T1585.003 | اکاؤنٹس قائم کریں: کلاؤڈ اکاؤنٹس | حملہ آوروں نے کلاؤڈ سروس OpenDrive پر آخری مرحلے کی میزبانی کی۔ | |

| T1608.001 | اسٹیج کی صلاحیتیں: مالویئر اپ لوڈ کریں۔ | حملہ آوروں نے کلاؤڈ سروس OpenDrive پر آخری مرحلے کی میزبانی کی۔ | |

| پھانسی | T1204.002 | صارف پر عملدرآمد: نقصان دہ فائل | OdicLoader ہدف کو بے وقوف بنانے کے لیے پی ڈی ایف فائل کے طور پر نقاب کرتا ہے۔ |

| ابتدائی رسائی | T1566.002 | فشنگ: سپیئر فشنگ لنک | ہدف کو ممکنہ طور پر ایک نقصان دہ ZIP آرکائیو کے ساتھ تھرڈ پارٹی ریموٹ سٹوریج کا لنک موصول ہوا، جسے بعد میں VirusTotal پر جمع کرایا گیا۔ |

| مسلسل | T1546.004 | واقعہ کو متحرک کیا گیا عمل: یونکس شیل کنفیگریشن میں ترمیم | OdicLoader متاثرہ کے Bash پروفائل میں ترمیم کرتا ہے، لہذا جب بھی Bash کو گھورا جاتا ہے اور اس کے آؤٹ پٹ کو خاموش کیا جاتا ہے تو SimplexTea کو لانچ کیا جاتا ہے۔ |

| دفاعی چوری | T1134.002 | ٹوکن ہیرا پھیری تک رسائی: ٹوکن کے ساتھ عمل تخلیق کریں۔ | SimplexTea ایک نیا عمل تشکیل دے سکتا ہے، اگر اس کے C&C سرور کی طرف سے ہدایت کی جائے۔ |

| T1140 | فائلوں یا معلومات کو ڈیوبفسکیٹ/ڈی کوڈ کریں۔ | SimplexTea اپنی کنفیگریشن کو ایک انکرپٹڈ میں اسٹور کرتی ہے۔ apdl.cf. | |

| T1027.009 | مبہم فائلیں یا معلومات: ایمبیڈڈ پے لوڈز | تمام بدنیتی پر مبنی زنجیروں کے ڈراپرز میں اضافی اسٹیج کے ساتھ ایمبیڈڈ ڈیٹا کی صف ہوتی ہے۔ | |

| T1562.003 | دفاع کو خراب کریں: کمانڈ ہسٹری لاگنگ کو خراب کریں۔ | OdicLoader متاثرہ کے Bash پروفائل میں ترمیم کرتا ہے، لہذا SimplexTea سے آؤٹ پٹ اور ایرر میسیجز خاموش ہو جاتے ہیں۔ SimplexTea اسی تکنیک کے ساتھ نئے عمل کو انجام دیتا ہے۔ | |

| T1070.004 | اشارے کو ہٹانا: فائل کو حذف کرنا | SimplexTea میں فائلوں کو محفوظ طریقے سے حذف کرنے کی صلاحیت ہے۔ | |

| T1497.003 | ورچوئلائزیشن/سینڈ باکس چوری: وقت پر مبنی چوری | SimplexTea اس کے نفاذ میں متعدد حسب ضرورت نیند میں تاخیر کو لاگو کرتا ہے۔ | |

| ڈسکوری | T1083 | فائل اور ڈائرکٹری کی دریافت | SimplexTea ڈائریکٹری کے مواد کو ان کے نام، سائز اور ٹائم اسٹیمپ کے ساتھ درج کر سکتا ہے ls -la کمانڈ). |

| کمانڈ اور کنٹرول | T1071.001 | ایپلیکیشن لیئر پروٹوکول: ویب پروٹوکول | SimplexTea اپنے C&C سرور کے ساتھ مواصلت کے لیے HTTP اور HTTPS استعمال کر سکتی ہے، ایک مستحکم طور پر منسلک کرل لائبریری کا استعمال کر کے۔ |

| T1573.001 | خفیہ کردہ چینل: ہم آہنگ خفیہ نگاری | SimplexTea AES-GCM الگورتھم کا استعمال کرتے ہوئے C&C ٹریفک کو خفیہ کرتا ہے۔ | |

| T1132.001 | ڈیٹا انکوڈنگ: معیاری انکوڈنگ | SimplexTea بیس 64 کا استعمال کرتے ہوئے C&C ٹریفک کو انکوڈ کرتا ہے۔ | |

| T1090 | پراکسی | SimplexTea مواصلات کے لیے ایک پراکسی استعمال کر سکتی ہے۔ | |

| جلاوطنی | T1041 | C2 چینل کے اوپر Exfiltration | SimplexTea اپنے C&C سرور پر زپ آرکائیوز کے طور پر ڈیٹا کو نکال سکتا ہے۔ |

معاہدہ

YARA کا یہ اصول IconicLoader اور IconicStealer دونوں پر مشتمل کلسٹر کو جھنڈا دیتا ہے، نیز دسمبر 2022 سے کرپٹو کرنسی مہموں میں تعینات پے لوڈز۔

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

/* The following rule will only work with YARA version >= 3.11.0 */ import “pe” rule RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023 { meta: description = ” Rich Headers-based rule covering the IconicLoader and IconicStealer from the 3CX supply chain incident, and also payloads from the cryptocurrency campaigns from 2022-12″ author = “ESET Research” date = “2023-03-31” hash = “3B88CDA62CDD918B62EF5AA8C5A73A46F176D18B” hash = “CAD1120D91B812ACAFEF7175F949DD1B09C6C21A” hash = “5B03294B72C0CAA5FB20E7817002C600645EB475” hash = “7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC” condition: pe.rich_signature.toolid(259, 30818) == 9 and pe.rich_signature.toolid(256, 31329) == 1 and pe.rich_signature.toolid(261, 30818) >= 30 and pe.rich_signature.toolid(261, 30818) <= 38 and pe.rich_signature.toolid(261, 29395) >= 134 and pe.rich_signature.toolid(261, 29395) <= 164 and pe.rich_signature.toolid(257, 29395) >= 6 and pe.rich_signature.toolid(257, 29395) <= 14 } |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ایڈریین ایشلے کے ساتھ مستقبل کا نقشہ بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/2023/04/20/linux-malware-strengthens-links-lazarus-3cx-supply-chain-attack/

- : ہے

- : ہے

- : نہیں

- $UP

- 000

- 000 صارفین

- 1

- 11

- 20

- 2014

- 2020

- 2021

- 2022

- 2023

- 39

- 7

- 8

- 9

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- اوپر

- کے مطابق

- اکاؤنٹ

- اکاؤنٹس

- سرگرمی

- اداکار

- شامل کیا

- ایڈیشنل

- ایرواسپیس

- کو متاثر

- کے خلاف

- یلگورتم

- تمام

- کی اجازت دیتا ہے

- شانہ بشانہ

- پہلے ہی

- بھی

- کے درمیان

- an

- تجزیہ کار کہتے ہیں

- اور

- ایک اور

- کوئی بھی

- اپلی کیشن

- واضح

- اپیل

- درخواست

- ایپلی کیشنز

- قریب

- اپریل

- اے پی ٹی

- محفوظ شدہ دستاویزات

- کیا

- ارجنٹینا

- لڑی

- مضمون

- مضامین

- AS

- At

- حملہ

- حملے

- توجہ

- اگست

- کی توثیق

- مصنف

- واپس

- پچھلے دروازے

- گھر کے دروازے

- حمایت

- برا

- کی بنیاد پر

- مار

- BE

- ریچھ

- کیونکہ

- رہا

- اس سے پہلے

- شروع

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- نیچے

- کے درمیان

- دونوں

- برازیل

- براؤزر

- by

- C ++

- فون

- کہا جاتا ہے

- مہم

- مہمات

- کر سکتے ہیں

- نہیں کر سکتے ہیں

- صلاحیتوں

- کیس

- مقدمات

- کیونکہ

- چین

- زنجیروں

- چینل

- کردار

- سائپر

- CISO

- کا دعوی

- طبقے

- کلائنٹ

- بادل

- بادل سٹوریج

- کلسٹر

- کوڈ

- سنبھالا

- COM

- کامن

- مواصلات

- کموینیکیشن

- کمیونٹی

- کمپنیاں

- کمپنی کے

- کمپنی کی

- موازنہ

- مکمل کرتا ہے

- پیچیدہ

- جزو

- سمجھوتہ

- سمجھوتہ کیا

- شرط

- منعقد

- آپکا اعتماد

- ترتیب

- کی توثیق

- منسلک

- کنکشن

- رابطہ کریں

- پر مشتمل ہے

- پر مشتمل ہے

- مواد

- شراکت

- مساوی ہے

- ہم آہنگی

- سکتا ہے

- ملک

- احاطہ کرتا ہے

- ڈھکنے

- تخلیق

- بنائی

- cryptocurrency

- موجودہ

- اس وقت

- اپنی مرضی کے

- گاہکوں

- اعداد و شمار

- ڈیٹا بیس

- تاریخ

- تواریخ

- دن

- مردہ

- دسمبر

- فیصلہ کیا

- پہلے سے طے شدہ

- دفاع

- دفاع

- تاخیر

- فراہم کرتا ہے

- demonstrated,en

- ثبوت

- تعینات

- تعیناتی

- گہرائی

- تفصیل

- ڈیسک ٹاپ

- تفصیل

- کھوج

- اس بات کا تعین

- کا تعین

- تباہ کن

- ترقی یافتہ

- ڈیولپر

- DID

- مختلف

- براہ راست

- براہ راست

- انکشاف

- دریافت

- دریافت

- دکھاتا ہے

- تقسیم کرو

- تقسیم کئے

- تقسیم

- تقسیم

- دستاویز

- ڈومین

- ڈومینز

- ڈاٹ

- ڈاؤن لوڈ، اتارنا

- ڈاؤن لوڈز

- کارفرما

- چھوڑ

- قطرے

- ڈوب

- کے دوران

- ہر ایک

- ابتدائی

- ایمبیڈڈ

- چالو حالت میں

- خفیہ کردہ

- خفیہ کاری

- انجینئر

- انجنیئرنگ

- تفریح

- ماحولیات

- خرابی

- ای ایس ای ٹی ریسرچ

- قائم

- بھی

- واقعات

- ثبوت

- پھانسی

- پھانسی

- موجودہ

- وضاحت

- وضاحت کی

- مدت ملازمت میں توسیع

- بیرونی

- نکالنے

- عوامل

- جعلی

- فروری

- بازیافت

- چند

- اعداد و شمار

- فائل

- فائلوں

- فائنل

- پہلا

- فٹ

- پرچم

- فلیگ شپ

- پیچھے پیچھے

- کے بعد

- کے لئے

- فارم

- فارمیٹ

- ملا

- سے

- سامنے

- مکمل

- تقریب

- جارجیا

- حاصل

- GitHub کے

- دی

- Go

- گروپ

- گروپ کا

- مہمان

- ہیش

- ہے

- he

- ہیڈر

- خبروں کی تعداد

- صحت کی دیکھ بھال

- مدد

- مدد

- ذاتی ترامیم چھپائیں

- ہائی

- روشنی ڈالی گئی

- تاریخ

- مہمان نوازی

- میزبانی کی

- کس طرح

- تاہم

- یچایسبیسی

- HTML

- HTTP

- HTTPS

- ایک جیسے

- اثرات

- نفاذ

- عمل

- درآمد

- in

- واقعہ

- واقعہ کا جواب

- شامل

- سمیت

- صنعت

- بدنام

- معلومات

- انفراسٹرکچر

- بنیادی ڈھانچہ

- ابتدائی طور پر

- انکوائری

- نصب

- کے بجائے

- انٹیل

- انٹیلی جنس

- دلچسپی

- دلچسپ

- بین الاقوامی سطح پر

- میں

- کی تحقیقات

- تحقیقات

- ملوث

- IT

- میں

- خود

- جنوری

- ایوب

- JOE

- جولائی

- Kaspersky

- کلیدی

- چابیاں

- بچے

- علم

- کوریا

- آخری

- آخری سال

- مرحوم

- شروع

- پرت

- لاجر

- لازر گروپ

- رہنما

- رہنماؤں

- سطح

- لائبریری

- امکان

- LINK

- منسلک

- لنکڈ

- لنکس

- لینکس

- لسٹ

- LLC

- بارک

- لوڈ کر رہا ہے

- بوجھ

- لانگ

- دیکھو

- بہت

- مشین

- مشینیں

- MacOS کے

- بنا

- اہم

- بناتا ہے

- میلویئر

- مینیجر

- ہیرا پھیری

- بہت سے

- نقشہ

- مارچ

- زیادہ سے زیادہ چوڑائی

- مئی..

- ذکر کیا

- پیغامات

- میٹا

- میٹا ڈیٹا

- طریقہ

- مائیکروسافٹ

- شاید

- فوجی

- موبائل

- موبائل اپلی کیشن

- زیادہ

- سب سے زیادہ

- ایک سے زیادہ

- پراسرار

- نام

- نامزد

- یعنی

- نام

- مقامی

- نہ ہی

- نیٹ ورک

- نئی

- اگلے

- شمالی

- بدنام

- of

- پیش کرتے ہیں

- تجویز

- سرکاری

- on

- ایک

- جاری

- صرف

- کھول

- کھولنے

- کام

- آپریٹنگ سسٹم

- آپریشن

- آپریٹرز

- or

- حکم

- تنظیمیں

- اصل

- دیگر

- ہمارے

- پیداوار

- پر

- خود

- پی اینڈ ای

- صفحہ

- کاغذ.

- حصہ

- گزشتہ

- نقطہ نظر

- فون

- تصاویر

- منصوبہ بنایا

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- کو ترجیح دی

- کی موجودگی

- پچھلا

- پہلے

- پہلے

- نجی

- شاید

- عمل

- عمل

- پیدا

- پروفائل

- منصوبوں

- پروٹوکول

- فراہم

- فراہم

- فراہم کرتا ہے

- فراہم کرنے

- پراکسی

- عوامی

- عوامی طور پر

- شائع

- پبلیشر

- میں تیزی سے

- بلکہ

- احساس ہوا

- ریپپ

- موصول

- حال ہی میں

- حال ہی میں

- اٹ

- رجسٹرڈ

- متعلقہ

- تعلقات

- ریموٹ

- ہٹانے

- رپورٹ

- اطلاع دی

- رپورٹیں

- کی نمائندگی

- نمائندگی

- تحقیق

- محقق

- محققین

- جواب

- انکشاف

- امیر

- کردار

- رومانیہ

- حکمرانی

- رن

- چل رہا ہے

- اسی

- سیکنڈ

- سیکشن

- سیکٹر

- محفوظ طریقے سے

- سیکورٹی

- سیریز

- سرورز

- سروس

- سروسز

- مقرر

- کئی

- مشترکہ

- شیل

- شوز

- دستخط

- اہم

- اسی طرح

- مماثلت

- بعد

- ایک

- سائز

- سائز

- سو

- So

- اب تک

- سماجی

- معاشرتی انجینرنگ

- سافٹ ویئر کی

- کچھ

- کچھ

- سونی

- جنوبی

- جنوبی کوریا کا

- مخصوص

- اسٹیج

- مراحل

- معیار

- شروع

- امریکہ

- مرحلہ

- ذخیرہ

- ذخیرہ

- پردہ

- سٹریم

- مضبوط بنانے

- مضبوط کرتا ہے

- مضبوط

- سختی

- سٹوڈیو

- عرضیاں

- جمع کرائی

- کافی

- پتہ چلتا ہے

- فراہمی

- فراہمی کا سلسلہ

- علامت

- نحو

- کے نظام

- سسٹمز

- ٹیبل

- ہدف

- ھدف بنائے گئے

- ھدف بندی

- اہداف

- ٹیکنیکل

- تکنیک

- ٹیکنالوجی

- سے

- کہ

- ۔

- ان

- ان

- خود

- یہ

- تیسری پارٹی

- اس

- خطرہ

- دھمکی دینے والے اداکار

- تین

- کے ذریعے

- وقت

- ٹائم لائن

- ٹپ

- کرنے کے لئے

- مل کر

- ٹوکن

- کے آلے

- اوزار

- ٹریفک

- علاج

- متحرک

- ٹھیٹھ

- نوع ٹائپ

- یونیکس

- اپ ڈیٹ کریں

- اپ ڈیٹ

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- استعمال

- مختلف

- مختلف

- وینڈر

- ورژن

- کی طرف سے

- وکٹم

- متاثرین

- مجازی

- مجازی مشین

- دورہ

- vmware

- vs

- وارڈ

- تھا

- راستہ..

- we

- ویب

- ویب براؤزر

- ویب سائٹ

- مہینے

- اچھا ہے

- تھے

- کیا

- چاہے

- جس

- وسیع

- وکیپیڈیا

- گے

- کھڑکیاں

- ساتھ

- کام

- گا

- لپیٹو

- لکھا

- سال

- زیفیرنیٹ

- زپ