انٹرو

۔ سیفٹی ڈیٹیکٹوز سیکیورٹی ٹیم نے فرانسیسی بچوں کی فیشن ای کامرس ویب سائٹ melijoe.com کو متاثر کرنے والے ڈیٹا کی خلاف ورزی کا پتہ لگایا۔

میلیجو فرانس میں مقیم ایک اعلیٰ درجے کے بچوں کا فیشن خوردہ فروش ہے۔ کمپنی کی ملکیت میں ایک Amazon S3 بالٹی کو بغیر تصدیق کے کنٹرول کے قابل رسائی چھوڑ دیا گیا تھا، جس سے ممکنہ طور پر لاکھوں صارفین کے لیے حساس اور ذاتی ڈیٹا کو بے نقاب کیا گیا تھا۔

میلیجو کی عالمی رسائی ہے اور اس کے نتیجے میں، یہ واقعہ دنیا بھر میں موجود صارفین کو متاثر کرتا ہے۔

Melijoe کیا ہے؟

2007 میں قائم کیا گیا، melijoe.com ایک ای کامرس فیشن خوردہ فروش ہے جو بچوں کے لگژری لباس میں مہارت رکھتا ہے۔ کمپنی لڑکیوں، لڑکوں اور بچوں کے لیے کپڑے پیش کرتی ہے۔ Melijoe.com میں سرفہرست برانڈز بھی شامل ہیں، جیسے کہ رالف لارین، ورساسی، ٹومی ہلفیگر، اور پال سمتھ جونیئر۔

"Melijoe" کو باضابطہ طور پر BEBEO کے نام سے رجسٹرڈ کمپنی چلاتی ہے، جس کا صدر دفتر پیرس، فرانس میں ہے۔ MELIJOE.COM کے مطابق، BEBEO کا رجسٹرڈ سرمایہ تقریباً €950,000 (~US$1.1 ملین) ہے۔ Melijoe سروس نے فنڈنگ کے 12.5 راؤنڈز (Crunchbase کے مطابق) سے زیادہ €14 ملین ($2 ملین) کمائے ہیں۔

Melijoe 2020 کے آخر میں بچوں کے ممتاز سویڈش فیشن گروپ Babyshop Group (BSG) کے ساتھ ضم ہو گیا — ایک کمپنی جس کا سالانہ کاروبار 1 بلین SEK (~US$113 ملین) ہائی اسٹریٹ اور ای کامرس اسٹورز کی ایک حد میں ہے۔

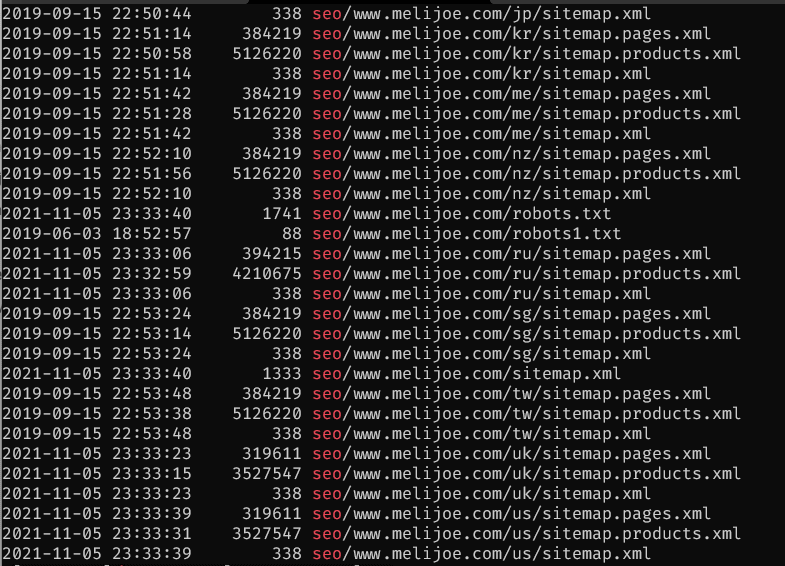

کئی اشارے اس بات کی تصدیق کرتے ہیں کہ Melijoe/BEBEO کا کھلی Amazon S3 بالٹی پر اثر ہے۔ اگرچہ بالٹی میں موجود برانڈز، تاریخ پیدائش اور دیگر مشمولات سے پتہ چلتا ہے کہ مالک فرانسیسی بچوں کا فیشن خوردہ فروش ہے، وہاں ہر جگہ "بیبیو" کے حوالے بھی موجود ہیں۔ سب سے اہم بات، بالٹی میں melijoe.com کے لیے سائٹ کے نقشے شامل ہیں:

کھلی بالٹی حوالہ melijoe.com کے اندر پائے گئے سائٹ کے نقشے۔

بے نقاب کیا تھا؟

مجموعی طور پر، melijoe.com کی غلط کنفیگرڈ Amazon S3 بالٹی نے تقریباً 2 ملین فائلوں کو بے نقاب کیا ہے، جس کا کل ڈیٹا تقریباً 200 GB ہے۔

بالٹی پر موجود چند فائلوں نے سیکڑوں ہزاروں لاگز کو بے نقاب کیا جس میں حساس ڈیٹا اور ذاتی طور پر قابل شناخت معلومات (PII) of میلیجو کے گاہک۔

ان فائلوں میں مختلف ڈیٹا سیٹ شامل تھے: ترجیحات، خواہش کی فہرستیں، اور خریداری.

بالٹی پر فائل کی دوسری قسمیں بھی تھیں، بشمول شپنگ لیبل اور melijoe.com کی مصنوعات کی انوینٹری سے متعلق کچھ ڈیٹا۔

ترجیحات

ترجیحات ڈیٹا کسٹمر اکاؤنٹس سے برآمد کیا گیا تھا۔ ڈیٹا نے صارفین کے ذوق، پسندیدگی اور ان کے خریداری کے فیصلوں سے متعلق ناپسندیدگی کی تفصیلات کو ظاہر کیا۔ وہاں تھے دسیوں ہزار نوشتہ جات ایک فائل پر پایا۔

ترجیحات کی بے نقاب شکلیں کسٹمر PII اور حساس کسٹمر ڈیٹا، سمیت:

- ای میل ایڈریس

- بچوں کے نام

- صنف

- تاریخ پیدائش

- برانڈز کی ترجیحات

ترجیحات کا ڈیٹا خریداری کے ڈیٹا اور آن سائٹ کلکس کے ذریعے جمع کیا جا سکتا ہے۔ ترجیحات اکثر ہر صارف کی مصنوعات کی سفارشات کو ذاتی بنانے کے لیے استعمال کی جاتی ہیں۔

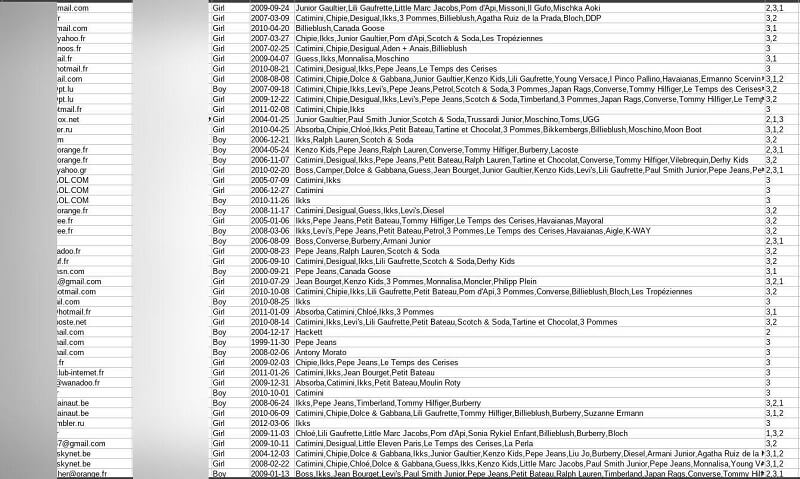

آپ ترجیحات کا ثبوت دیکھ سکتے ہیں۔ ذیل میں.

گاہک کی ترجیحات کے نوشتہ جات بالٹی پر تھے۔

خواہش مند

خواہش مند ڈیٹا نے صارفین کی آن سائٹ خواہش کی فہرستوں کے بارے میں تفصیلات کا انکشاف کیا - ہر صارف کے ذریعہ تیار کردہ مطلوبہ مصنوعات کے مجموعے۔ ایک بار پھر، ایسا معلوم ہوتا ہے کہ یہ معلومات کسٹمر کے اکاؤنٹس سے لی گئی ہیں۔ وہاں تھے 750,000 سے زیادہ لاگز اوور سے تعلق رکھنے والے ڈیٹا کے ساتھ ایک فائل پر 63,000 منفرد صارفین کے ای میل پتے۔

خواہش مند کی بے نقاب شکلیں کسٹمر PII اور حساس کسٹمر ڈیٹا:

- ای میل ایڈریس

- تاریخ کی مصنوعات خواہش کی فہرست میں شامل کی گئیں۔

- خواہش کی فہرستوں سے تاریخ کی مصنوعات کو ہٹا دیا گیا تھا (اگر ہٹا دیا گیا ہے)

- آئٹم کوڈز، مصنوعات کو اندرونی طور پر شناخت کرنے کے لیے استعمال کیا جاتا ہے۔

خواہش کی فہرستیں صارفین نے خود بنائی تھیں نہ کہ سائٹ کے رویے سے باخبر رہنے کے ذریعے۔ خواہش کی فہرستیں ایک آئٹم لمبی سے لے کر ہزاروں آئٹمز تک مختلف ہوتی ہیں۔ طویل خواہش کی فہرستیں صارفین کی پسندیدہ اشیاء کے بارے میں مزید جاننے کی اجازت دے سکتی ہیں۔

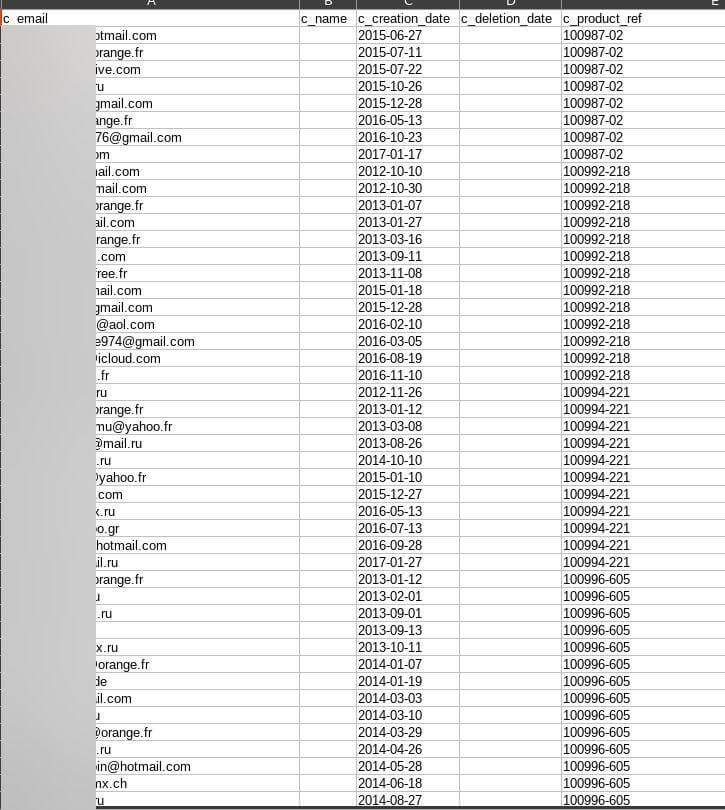

درج ذیل اسکرین شاٹس خواہش کی فہرست کا ثبوت دکھاتے ہیں۔

گاہک کی خواہش کی فہرستوں کے وسیع لاگ ایک فائل پر نمایاں ہیں۔

خریداری

خریداری اعداد و شمار ظاہر ہوئے 1.5 ملین اشیاء میں خریدا سینکڑوں ہزاروں احکامات. کی طرف سے احکامات تھے۔ 150,000 سے زیادہ منفرد ای میل پتے ایک فائل پر۔

خریداری ظاہر کسٹمر PII اور حساس کسٹمر ڈیٹا، جس میں شامل ہیں:

- ای میل ایڈریس

- آرڈر کردہ آئٹمز کا SKU کوڈ

- آرڈر کا وقت

- آرڈرز کی مالی تفصیلات، بشمول ادا شدہ قیمتیں اور کرنسی

- ادائیگی کے طریقے، یعنی ویزا، پے پال، وغیرہ

- حوالگی کی معلومات، inc. ترسیل کے پتے اور ترسیل کی تاریخیں۔

- بلنگ پتے

خریداری بظاہر ڈیٹا نے دیگر دو ڈیٹا سیٹس کے مقابلے صارفین کی سب سے بڑی تعداد کو متاثر کیا۔ یہ لاگز میلیجو کے صارفین کے خریداری کے رویے کی وسیع پیمانے پر تفصیل دیتے ہیں۔ ایک بار پھر، یہ نجی معلومات کو ظاہر کرتا ہے جو صارفین کے خلاف استعمال کیا جا سکتا ہے.

کچھ صارفین نے بڑی تعداد میں پروڈکٹس خریدے، جبکہ دوسرے صارفین نے صرف ایک یا دو اشیاء خریدیں۔ پسند کی فہرستوں کی طرح، زیادہ اشیاء کا آرڈر دینے والے صارفین کے پاس اپنی پسندیدہ مصنوعات کے بارے میں مزید معلومات موجود تھیں۔

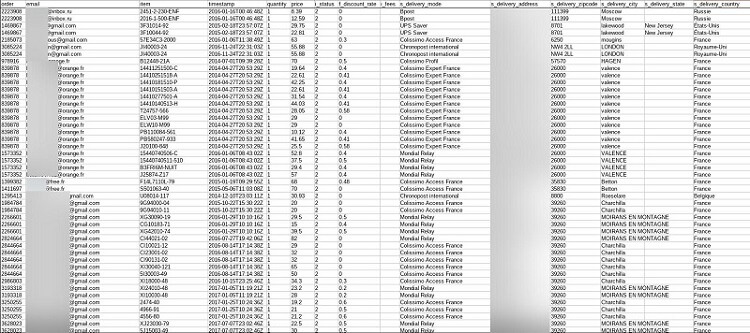

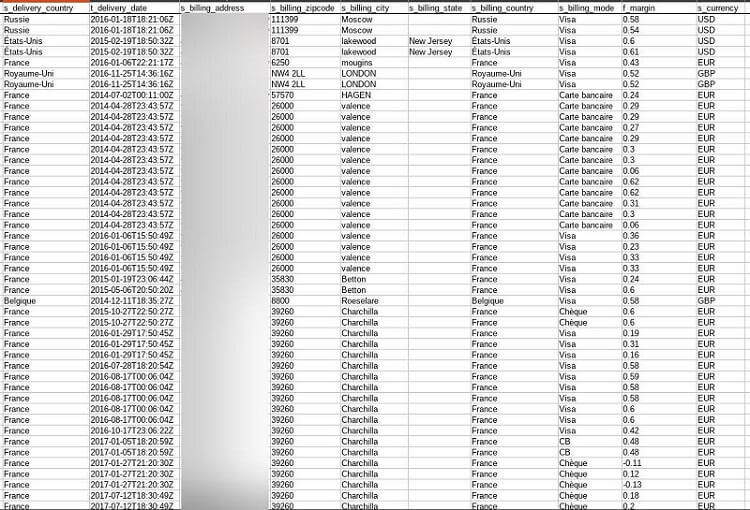

ذیل کے اسکرین شاٹس خریداری کے نوشتہ جات کا ثبوت دکھاتے ہیں۔

خریداری کے نوشتہ جات نے ڈیٹا کی متعدد شکلوں کو بے نقاب کیا۔

ڈیلیوری، بلنگ، اور کرنسی کی معلومات بھی لاگز میں پائی گئیں۔

شپنگ لیبل

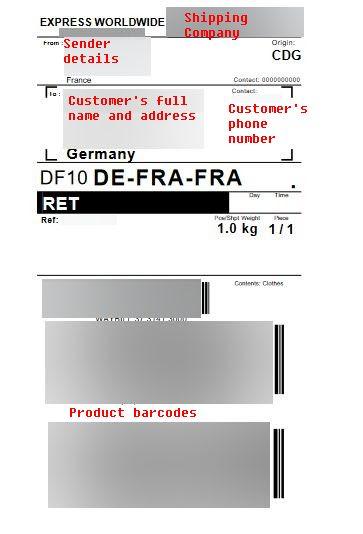

Melijoe کی AWS S3 بالٹی پر مشتمل ہے۔ شپنگ لیبل. شپنگ لیبل میلیجو کے صارفین کے آرڈر سے منسلک تھے۔ بالٹی پر ان میں سے 300 سے زیادہ فائلیں تھیں۔

شپنگ لیبلز کی کئی مثالوں سے پردہ اٹھایا کسٹمر PII:

- مکمل نام

- فون نمبر

- ترسیل کے پتے

- پروڈکٹ بارکوڈز

آپ نیچے ایک گاہک کے آرڈر کے لیے شپنگ لیبل دیکھ سکتے ہیں۔

بالٹی پر ایک شپنگ لیبل ملا

مذکورہ اعداد و شمار کے علاوہ، میلیجو کی بالٹی میں میلیجو کے بارے میں بھی معلومات موجود تھیں۔ مصنوعات کی فہرست اور اسٹاک کی سطح

ہم اخلاقی وجوہات کی بنا پر بالٹی کے مواد کے صرف ایک نمونے کا تجزیہ کر سکتے ہیں۔ بالٹی پر ذخیرہ شدہ فائلوں کی بڑی تعداد کو دیکھتے ہوئے، حساس ڈیٹا کی کئی دوسری شکلیں سامنے آ سکتی ہیں۔

Melijoe کی Amazon S3 بالٹی لائیو تھی اور دریافت کے وقت اپ ڈیٹ کی جا رہی تھی۔

یہ نوٹ کرنا ضروری ہے کہ ایمیزون میلیجو کی بالٹی کا انتظام نہیں کرتا ہے اور اس وجہ سے اس کی غلط کنفیگریشن کا ذمہ دار نہیں ہے۔

Melijoe.com عالمی کسٹمر بیس کو مصنوعات فروخت کرتا ہے اور اس طرح، پوری دنیا کے صارفین کو غیر محفوظ بالٹی میں بے نقاب کیا گیا ہے۔ بنیادی طور پر، فرانس، روس، جرمنی، برطانیہ اور امریکہ کے صارفین متاثر ہوتے ہیں۔

ہمارا اندازہ ہے کہ 200,000 تک لوگوں نے میلیجو کی غیر محفوظ Amazon S3 بالٹی پر اپنی معلومات کو ظاہر کیا ہے۔ یہ اعداد و شمار ان منفرد ای میل پتوں کی تعداد پر مبنی ہے جو ہم نے بالٹی پر دیکھے۔

آپ نیچے دیے گئے جدول میں Melijoe کے ڈیٹا کی نمائش کی مکمل خرابی دیکھ سکتے ہیں۔

| بے نقاب فائلوں کی تعداد | Nearly 2 million files |

| متاثرہ صارفین کی تعداد | 200,000 تک |

| Amount of data exposed | تقریباً 200 جی بی |

| کمپنی کا مقام | فرانس |

بالٹی میں وہ فائلیں تھیں جو اکتوبر 2016 اور اس تاریخ کے درمیان اپ لوڈ کی گئی تھیں جب ہم نے اسے دریافت کیا — 8 نومبر 2021۔

ہمارے نتائج کے مطابق، کئی سالوں میں کی گئی خریداریوں اور خواہش کی فہرستوں سے متعلق فائلوں کا ڈیٹا۔ میلیجو کی بالٹی پر تفصیلی خریداری مئی 2013 اور اکتوبر 2017 کے درمیان کی گئی تھی، جبکہ خواہش کی فہرستیں اکتوبر 2012 اور اکتوبر 2017 کے درمیان بنائی گئی تھیں۔

12 نومبر، 2021 کو، ہم نے میلیجو کو اس کی کھلی بالٹی کے حوالے سے پیغام دیا اور 22 نومبر، 2021 کو، ہم نے کچھ پرانے اور نئے میلیجو رابطوں کو ایک فالو اپ پیغام بھیجا۔ 25 نومبر 2021 کو، ہم نے فرانسیسی کمپیوٹر ایمرجنسی رسپانس ٹیم (CERT) اور AWS سے رابطہ کیا، اور 15 دسمبر 2021 کو دونوں اداروں کو فالو اپ پیغامات بھیجے۔ فرانسیسی CERT نے جواب دیا اور ہم نے ذمہ داری کے ساتھ خلاف ورزی کا انکشاف کیا۔ فرانسیسی سی ای آر ٹی نے کہا کہ وہ میلیجو سے رابطہ کریں گے لیکن ہم نے ان سے دوبارہ کبھی نہیں سنا۔

5 جنوری 2022 کو، ہم نے CNIL سے رابطہ کیا اور 10 جنوری 2022 کو فالو اپ کیا۔ CNIL نے ایک دن بعد جواب دیا، ہمیں مطلع کیا کہ "مقدمہ ہماری سروسز کے ذریعے ہینڈل کیا جا رہا ہے۔" ہم نے 10 جنوری 2022 کو فرانسیسی CERT سے بھی رابطہ کیا، جس نے ہمیں بتایا کہ "بدقسمتی سے، بہت سی یاد دہانیوں کے بعد، بالٹی کے مالک نے ہمارے پیغامات کا جواب نہیں دیا۔"

بالٹی 18 فروری 2022 کو محفوظ کی گئی تھی۔

melijoe.com اور اس کے صارفین دونوں کو اس ڈیٹا کی نمائش کے اثرات کا سامنا کرنا پڑ سکتا ہے۔

ڈیٹا کی خلاف ورزی کا اثر

ہم نہیں جانتے اور نہ ہی جانتے ہیں کہ آیا میلیجو کی کھلی Amazon S3 بالٹی پر ذخیرہ شدہ فائلوں تک بدنیتی پر مبنی اداکاروں نے رسائی حاصل کی ہے۔ بغیر پاس ورڈ کے تحفظ کے، تاہم، melijoe.com کی بالٹی ہر اس شخص کے لیے آسانی سے قابل رسائی تھی جسے اس کا URL ملا ہو گا۔

اس کا مطلب ہے کہ ایک ہیکر یا مجرم بالٹی کی فائلوں کو پڑھ یا ڈاؤن لوڈ کر سکتا تھا۔ اگر ایسا ہوتا تو برے اداکار میلیجو کے بے نقاب صارفین کو سائبر کرائم کی شکلوں سے نشانہ بنا سکتے ہیں۔

میلیجو ڈیٹا کے تحفظ کی خلاف ورزیوں کے لیے بھی جانچ کے دائرے میں آسکتا ہے۔

صارفین پر اثر

اس ڈیٹا کی خلاف ورزی کی وجہ سے بے نقاب melijoe.com کے صارفین سائبر کرائم کے خطرے میں ہیں۔ صارفین کے پاس بالٹی پر بے نقاب ذاتی اور حساس ڈیٹا کی وسیع مثالیں ہیں۔

جیسا کہ ذکر کیا گیا ہے، بڑی خواہش کی فہرستوں یا خریداری کی بڑی تاریخ والے صارفین کے پاس اپنی پسندیدہ مصنوعات کے بارے میں مزید معلومات سامنے آئی ہیں۔ ان افراد کو زیادہ موزوں اور تفصیلی حملوں کا سامنا کرنا پڑ سکتا ہے کیونکہ ہیکرز ان کی پسند اور ناپسند کے بارے میں مزید جان سکتے ہیں۔ ان صارفین کو اس قیاس کی بنیاد پر بھی نشانہ بنایا جا سکتا ہے کہ وہ امیر ہیں اور بہت ساری اعلیٰ مصنوعات خریدنے کے متحمل ہو سکتے ہیں۔

فشنگ اور مالویئر

ہیکرز میلیجو کے بے نقاب صارفین کو نشانہ بنا سکتے ہیں۔ فشنگ حملے اور میلویئر اگر انہوں نے بالٹی کی فائلوں تک رسائی حاصل کی۔

Melijoe کی Amazon S3 بالٹی میں تقریباً 200,000 منفرد صارفین کے ای میل پتے ہیں جو ہیکرز کو ممکنہ اہداف کی ایک طویل فہرست فراہم کر سکتے ہیں۔

ہیکرز melijoe.com کے جائز ملازم کے طور پر ان صارفین سے رابطہ کر سکتے ہیں۔ ہیکرز ای میل کے ارد گرد ایک بیانیہ بنانے کے لیے متعدد بے نقاب تفصیلات میں سے کسی ایک کا حوالہ دے سکتے ہیں۔ مثال کے طور پر، ہیکر کسٹمر کو راضی کرنے کے لیے کسی شخص کی ترجیحات/خواہش کی فہرست کا حوالہ دے سکتا ہے کہ اسے ڈیل کی پیشکش کی جا رہی ہے۔

ایک بار جب شکار ہیکر پر بھروسہ کر لیتا ہے، برا اداکار فشنگ کی کوششیں اور میلویئر شروع کر سکتا ہے۔

ایک فشنگ حملے میں، ایک ہیکر متاثرہ سے زیادہ حساس اور ذاتی معلومات پر زبردستی کرنے کے لیے اعتماد کا فائدہ اٹھائے گا۔ ہیکر شکار کو اپنے کریڈٹ کارڈ کی اسناد کو ظاہر کرنے کے لیے قائل کر سکتا ہے، مثال کے طور پر، یا کسی نقصان دہ لنک پر کلک کریں۔ ایک بار کلک کرنے کے بعد، اس طرح کے لنکس متاثرہ کے آلے پر میلویئر ڈاؤن لوڈ کر سکتے ہیں — بدنیتی پر مبنی سافٹ ویئر جو ہیکرز کو ڈیٹا اکٹھا کرنے اور سائبر کرائم کی دوسری شکلیں کرنے کی اجازت دیتا ہے۔

فراڈ اور گھوٹالے

ہیکرز بے نقاب صارفین کو بھی نشانہ بنا سکتے ہیں۔ دھوکہ دہی اور دھوکہ دہی اگر انہوں نے بالٹی کی فائلوں تک رسائی حاصل کی۔

ایک سائبر کرائمین ای میل کے ذریعے بے نقاب صارفین کو نشانہ بنا سکتا ہے، بالٹی سے حاصل کردہ معلومات کا استعمال کرتے ہوئے ایک قابل اعتماد شخص کے طور پر ظاہر ہوتا ہے جس تک پہنچنے کی معقول وجہ ہے۔

ہیکرز دھوکہ دہی اور گھوٹالے کرنے کے لیے ٹارگٹ کے اعتماد کا فائدہ اٹھا سکتے ہیں — ایسی اسکیمیں جو شکار کو دھوکہ دہی سے رقم کے حوالے کرنے کے لیے بنائی گئی ہیں۔ مثال کے طور پر، ہیکر ڈیلیوری اسکینڈل کرنے کے لیے آرڈر کی تفصیلات اور ڈیلیوری کی معلومات کا استعمال کر سکتا ہے۔ یہاں، ایک ہیکر متاثرین سے ان کا سامان وصول کرنے کے لیے جعلی ڈیلیوری فیس ادا کرنے کے لیے کہہ سکتا ہے۔

melijoe.com پر اثر

Melijoe اپنے ڈیٹا کے واقعے کے نتیجے میں قانونی اور مجرمانہ اثرات کا شکار ہو سکتا ہے۔ کمپنی کی غلط کنفیگر کردہ Amazon S3 بالٹی ڈیٹا کے تحفظ کے قوانین کی خلاف ورزی کر سکتی ہے، جبکہ دیگر کاروبار melijoe.com کے خرچ پر بالٹی کے مواد تک رسائی حاصل کر سکتے ہیں۔

ڈیٹا کے تحفظ کی خلاف ورزیاں

ہو سکتا ہے میلیجو نے EU کے جنرل ڈیٹا پروٹیکشن ریگولیشن (GDPR) کی خلاف ورزی کی ہو کیونکہ کمپنی کی بالٹی غلط کنفیگر کی گئی تھی، جس سے اس کے صارفین کا ڈیٹا بے نقاب ہو رہا تھا۔

GDPR یورپی یونین کے شہریوں کے حساس اور ذاتی ڈیٹا کی حفاظت کرتا ہے۔ GDPR کمپنیوں کو ان کے جمع کرنے، ذخیرہ کرنے، اور صارفین کے ڈیٹا کے استعمال پر کنٹرول کرتا ہے، اور ڈیٹا کا کوئی بھی غلط ہینڈلنگ ضابطے کے تحت قابل سزا ہے۔

کمیشن Nationale de l'informatique et des libertés (CNIL) فرانس کی ڈیٹا پروٹیکشن اتھارٹی ہے اور GDPR کو نافذ کرنے کا ذمہ دار ہے۔ Melijoe CNIL کی جانچ پڑتال کے تحت آ سکتا ہے. CNIL GDPR کی خلاف ورزی پر €20 ملین (~US$23 ملین) یا کمپنی کے سالانہ ٹرن اوور کا 4% جرمانہ (جو بھی زیادہ ہو) جاری کر سکتا ہے۔

Melijoe کی کھلی Amazon S3 بالٹی نے نہ صرف یورپی یونین کے شہریوں بلکہ دنیا بھر کے ممالک کے صارفین کے ڈیٹا کو بے نقاب کیا ہے۔ لہذا، melijoe.com کو CNIL کے علاوہ کئی دیگر دائرہ اختیار سے سزائیں مل سکتی ہیں۔ مثال کے طور پر، ریاستہائے متحدہ کا فیڈرل ٹریڈ کمیشن (FTC) FTC ایکٹ کی ممکنہ خلاف ورزی کے لیے melijoe.com کی تحقیقات کا انتخاب کر سکتا ہے، اور UK کا انفارمیشن کمشنر آفس (ICO) melijoe.com کی ممکنہ خلاف ورزی کی تحقیقات کر سکتا ہے۔ ڈیٹا پروٹیکشن ایکٹ 2018۔

Melijoe کی بالٹی پر مختلف دیگر براعظموں کے بے نقاب صارفین کے ساتھ، متعدد ڈیٹا پروٹیکشن حکام melijoe.com کی چھان بین کا انتخاب کر سکتے ہیں۔

مقابلہ جاسوسی

بے نقاب معلومات کو ہیکرز جمع کر سکتے ہیں اور ڈیٹا میں دلچسپی رکھنے والے فریقین کو فروخت کر سکتے ہیں۔ اس میں وہ کاروبار شامل ہو سکتے ہیں جو melijoe.com کے حریف ہیں، جیسے کپڑے کے دوسرے خوردہ فروش۔ مارکیٹنگ ایجنسیاں بھی بالٹی کے ڈیٹا میں قدر دیکھ سکتی ہیں۔

حریف کاروبار انجام دینے کے لیے ڈیٹا کا استعمال کر سکتے ہیں۔ مقابلہ جاسوسی. خاص طور پر، حریف اپنے کاروبار کے لیے ممکنہ گاہکوں کو تلاش کرنے کے لیے melijoe.com کی کسٹمر لسٹ تک رسائی حاصل کر سکتے ہیں۔ حریف کاروبار میلیجو سے دور کاروبار چوری کرنے اور اپنے کسٹمر بیس کو تقویت دینے کی کوشش میں بے نقاب صارفین سے آفرز کے ساتھ رابطہ کر سکتے ہیں۔

ڈیٹا کی نمائش کو روکنا

ہم اپنے ڈیٹا کو محفوظ رکھنے اور نمائش کے خطرے کو کم کرنے کے لیے کیا کر سکتے ہیں؟

ڈیٹا کی نمائش کو روکنے کے لیے چند تجاویز یہ ہیں:

- اپنی ذاتی معلومات صرف ان افراد، تنظیموں اور اداروں کو فراہم کریں جن پر آپ مکمل اعتماد کرتے ہیں۔

- صرف ایک محفوظ ڈومین والی ویب سائٹس دیکھیں (یعنی وہ ویب سائٹس جن کے ڈومین نام کے شروع میں "https" اور/یا بند لاک کی علامت ہے)۔

- اپنے ڈیٹا کی انتہائی حساس شکلیں فراہم کرتے وقت خاص طور پر محتاط رہیں، جیسے کہ آپ کا سوشل سیکیورٹی نمبر۔

- ایسے اٹوٹ پاس ورڈ بنائیں جو حروف، اعداد اور علامتوں کا مرکب استعمال کریں۔ اپنے موجودہ پاس ورڈز کو باقاعدگی سے اپ ڈیٹ کریں۔

- کسی ای میل، پیغام، یا انٹرنیٹ پر کسی اور جگہ پر کسی لنک پر کلک نہ کریں جب تک کہ آپ کو یقین نہ ہو کہ ذریعہ جائز ہے۔

- سوشل میڈیا سائٹس پر اپنی رازداری کی ترتیبات میں ترمیم کریں تاکہ صرف دوست اور قابل اعتماد صارفین ہی آپ کا مواد دیکھ سکیں۔

- غیر محفوظ وائی فائی نیٹ ورک سے منسلک ہونے پر ڈیٹا کی اہم شکلیں (جیسے کریڈٹ کارڈ نمبر یا پاس ورڈ) ڈسپلے کرنے یا ٹائپ کرنے سے گریز کریں۔

- سائبر کرائم، ڈیٹا کے تحفظ، اور ان طریقوں کے بارے میں خود کو آگاہ کریں جو آپ کے فشنگ حملوں اور مالویئر کا شکار ہونے کے امکانات کو کم کرتے ہیں۔

ہمارے متعلق

SafetyDetectives.com دنیا کی سب سے بڑی اینٹی وائرس ریویو ویب سائٹ ہے۔

سیفٹی ڈیٹیکٹیوز ریسرچ لیب ایک بونیو سروس ہے جس کا مقصد آن لائن کمیونٹی کو سائبر خطرات کے خلاف اپنے دفاع میں مدد کرنا ہے جبکہ تنظیموں کو اپنے صارفین کے ڈیٹا کی حفاظت کے بارے میں تعلیم دینا ہے۔ ہمارے ویب میپنگ پروجیکٹ کا بنیادی مقصد انٹرنیٹ کو تمام صارفین کے لیے محفوظ جگہ بنانے میں مدد کرنا ہے۔

ہماری پچھلی رپورٹس نے متعدد ہائی پروفائل خطرات اور ڈیٹا لیکس کو سامنے لایا ہے، بشمول 2.6 ملین صارفین امریکی سماجی تجزیاتی پلیٹ فارم IGBlade, اس کے ساتھ ساتھ a میں خلاف ورزی برازیلین مارکیٹ پلیس انٹیگریٹر پلیٹ فارم Hariexpress.com.br جس نے 610 جی بی سے زیادہ ڈیٹا لیک کیا۔

پچھلے 3 سالوں میں SafetyDetectives سائبر سیکیورٹی رپورٹنگ کے مکمل جائزے کے لیے، پیروی کریں سیفٹی ڈیٹیکٹیو سائبر سیکیورٹی ٹیم.

- &

- 000

- 2016

- 2020

- 2021

- 2022

- ہمارے بارے میں

- تک رسائی حاصل

- کے مطابق

- کے پار

- ایکٹ

- تمام

- ایمیزون

- تجزیاتی

- سالانہ

- ینٹیوائرس

- کہیں

- ارد گرد

- کی توثیق

- اتھارٹی

- AWS

- شروع

- کیا جا رہا ہے

- بلنگ

- ارب

- برانڈز

- خلاف ورزی

- تعمیر

- کاروبار

- کاروبار

- خرید

- دارالحکومت

- مشکلات

- بچوں

- بند

- کپڑے.

- مجموعہ

- کمیشن

- کمیونٹی

- کمپنیاں

- کمپنی کے

- کمپنی کی

- مقابلے میں

- حریف

- صارفین

- پر مشتمل ہے

- مواد

- مندرجات

- سکتا ہے

- اسناد

- کریڈٹ

- کریڈٹ کارڈ

- فوجداری

- CrunchBase

- کرنسی

- گاہکوں

- سائبر

- سائبر جرائم

- سائبر سیکیورٹی

- اعداد و شمار

- ڈیٹا کی خلاف ورزی

- ڈیٹا کے تحفظ

- دن

- نمٹنے کے

- ترسیل

- تفصیل

- DID

- مختلف

- دریافت

- دریافت

- نہیں کرتا

- ڈومین

- ڈومین نام

- ای کامرس

- کی تعلیم

- ای میل

- خاص طور پر

- جاسوسی

- تخمینہ

- EU

- مثال کے طور پر

- دھماکہ

- چہرہ

- جعلی

- فیشن

- شامل

- خصوصیات

- وفاقی

- فیڈرل ٹریڈ کمیشن

- اعداد و شمار

- آخر

- پر عمل کریں

- کے بعد

- فارم

- ملا

- فرانس

- دھوکہ دہی

- فرانسیسی

- FTC

- مکمل

- فنڈنگ

- GDPR

- جنرل

- عام ڈیٹا تحفظ کے ضابطے

- جرمنی

- لڑکیاں

- گلوبل

- سامان

- گروپ

- ہیکر

- ہیکروں

- ہینڈلنگ

- مدد

- یہاں

- ہائی

- کس طرح

- کیسے

- HTTPS

- سینکڑوں

- آئی سی او

- اہم

- شامل

- سمیت

- معلومات

- دلچسپی

- انٹرنیٹ

- انوینٹری

- کی تحقیقات

- مسئلہ

- جنوری

- دائرہ کار

- لیبل

- بڑے

- بڑے

- شروع

- قوانین

- لیک

- جانیں

- قانونی

- لیوریج

- روشنی

- LINK

- لنکس

- لسٹ

- لانگ

- میلویئر

- مارکیٹنگ

- بازار

- میڈیا

- دس لاکھ

- قیمت

- سب سے زیادہ

- نیٹ ورک

- تعداد

- متعدد

- تجویز

- آن لائن

- کھول

- حکم

- احکامات

- تنظیمیں

- دیگر

- مالک

- ادا

- پیرس

- پاس ورڈ

- پاس ورڈز

- ادا

- پے پال

- لوگ

- ذاتی

- ذاتی مواد

- ذاتی بنانا

- فشنگ

- فشنگ اٹیک

- فشنگ حملوں

- پلیٹ فارم

- ممکن

- کی رازداری

- نجی

- فی

- مصنوعات

- حاصل

- منصوبے

- ممتاز

- حفاظت

- تحفظ

- فراہم

- خرید

- خریدا

- خریداریوں

- خریداری

- مقصد

- رینج

- وجوہات

- وصول

- کو کم

- رجسٹرڈ

- ریگولیشن

- رپورٹیں

- تحقیق

- جواب

- ذمہ دار

- خوردہ فروش

- خوردہ فروشوں

- انکشاف

- کا جائزہ لینے کے

- رسک

- حریف

- چکر

- روس

- کہا

- دھوکہ

- محفوظ بنانے

- سیکورٹی

- سروس

- سروسز

- شپنگ

- سائٹ

- سائٹس

- So

- سماجی

- سوشل میڈیا

- سافٹ ویئر کی

- فروخت

- مہارت دیتا ہے

- امریکہ

- ذخیرہ

- پردہ

- سڑک

- ہدف

- ٹیم

- ماخذ

- دنیا

- تیسرے فریقوں

- ہزاروں

- خطرات

- کے ذریعے

- بھر میں

- وقت

- تجاویز

- سب سے اوپر

- ٹریکنگ

- تجارت

- بھروسہ رکھو

- منفرد

- متحدہ

- متحدہ سلطنت یونائیٹڈ کنگڈم

- ریاست ہائے متحدہ امریکہ

- غیر محفوظ

- اپ ڈیٹ کریں

- us

- استعمال کی شرائط

- صارفین

- قیمت

- ویزا

- نقصان دہ

- ویب

- ویب سائٹ

- ویب سائٹ

- چاہے

- ڈبلیو

- وائی فائی

- کے اندر

- بغیر

- دنیا

- دنیا کی

- دنیا بھر

- سال