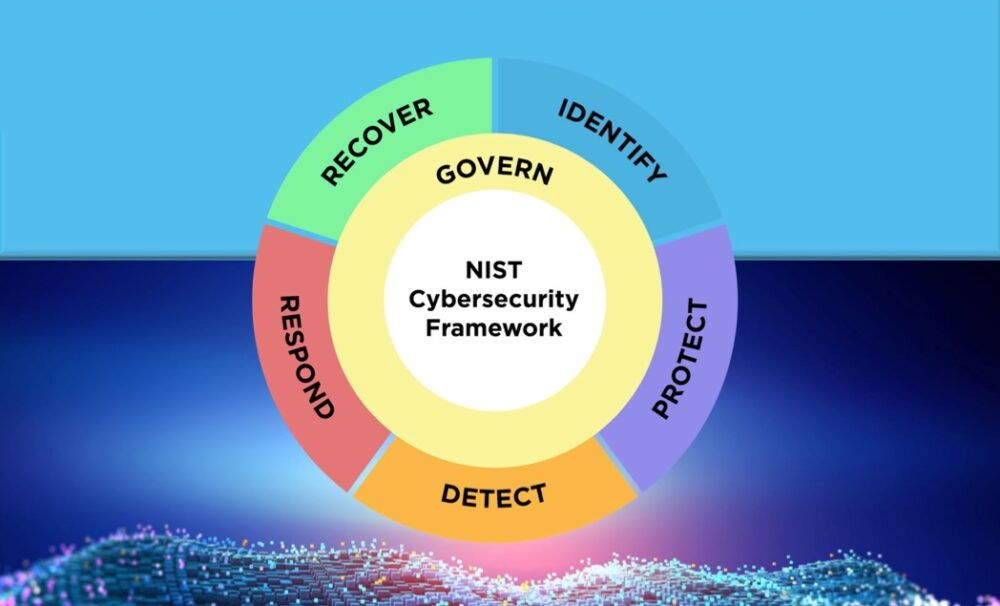

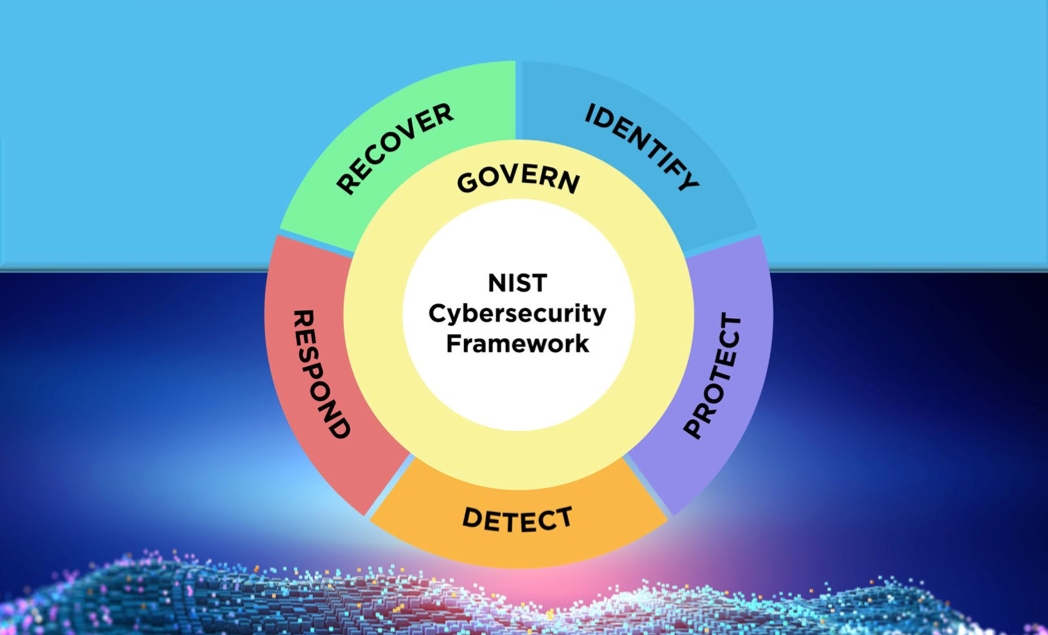

یو ایس نیشنل انسٹی ٹیوٹ آف اسٹینڈرڈز اینڈ ٹیکنالوجی (NIST) نے جاری کیا ہے۔ اس کے معروف سائبرسیکیوریٹی فریم ورک (CSF) کا تازہ ترین مسودہ اس ہفتے، کمپنیوں کو اس بات پر غور کرنے کے لیے چھوڑ دیا گیا ہے کہ کس طرح دستاویز میں چند اہم تبدیلیاں ان کے سائبر سیکیورٹی پروگراموں کو متاثر کرتی ہیں۔

سائبر سیکیورٹی کے زیادہ سے زیادہ ایگزیکٹو اور بورڈ کی نگرانی کو شامل کرنے کے لیے نئے "گورن" فنکشن کے درمیان، اور صرف اہم صنعتوں کے لیے بہترین طریقوں کی توسیع کے درمیان، سائبر سیکیورٹی ٹیموں کو ان کے لیے اپنا کام ختم کرنا پڑے گا، رچرڈ کارالی، سینئر سائبر سیکیورٹی ایڈوائزر کہتے ہیں۔ Axio، ایک IT اور آپریشنل ٹیکنالوجی (OT) تھریٹ مینجمنٹ فرم۔

"بہت سے معاملات میں، اس کا مطلب یہ ہوگا کہ تنظیموں کو فریم ورک کی تبدیلیوں کے اثرات کا تعین کرنے کے لیے موجودہ جائزوں، نشاندہی شدہ خلا، اور تدارک کی سرگرمیوں پر کڑی نظر ڈالنی ہوگی،" وہ کہتے ہیں، انہوں نے مزید کہا کہ "پروگرام کے نئے خلاء سامنے آئیں گے جو پہلے موجود نہیں ہیں، خاص طور پر سائبر سیکیورٹی گورننس اور سپلائی چین رسک مینجمنٹ کے حوالے سے۔

اصل CSF، آخری بار 10 سال پہلے اپ ڈیٹ کیا گیا تھا، جس کا مقصد سائبر سیکیورٹی رہنمائی فراہم کرنا تھا۔ صنعتیں جو قومی اور اقتصادی سلامتی کے لیے اہم ہیں۔. تازہ ترین ورژن سائبر سیکیورٹی کی پختگی اور کرنسی کو بہتر بنانے کا ارادہ رکھنے والی کسی بھی تنظیم کے لیے ایک فریم ورک بنانے کے لیے اس وژن کو وسیع کرتا ہے۔ اس کے علاوہ، تیسرے فریق کے شراکت دار اور سپلائرز اب CSF 2.0 میں غور کرنے کے لیے ایک اہم عنصر ہیں۔

Axonius کے سینئر سائبرسیکیوریٹی اسٹریٹجسٹ کیٹی ٹائٹلر-سانتولو نے ایک بیان میں کہا کہ تنظیموں کو ضوابط کی تعمیل کرنے اور دستاویز کے بہترین طریقوں کو لاگو کرنے کے لیے سائبر سیکیورٹی کو زیادہ منظم انداز میں دیکھنے کی ضرورت ہے۔

انہوں نے کہا کہ اس رہنمائی کو قابل عمل بنانے کے لیے کاروباری اداروں کی طرف سے خود سے چلنے والی کوشش کی ضرورت ہوگی۔ "رہنمائی صرف ہدایت ہے، جب تک کہ یہ قانون نہ بن جائے۔ اعلیٰ کارکردگی کا مظاہرہ کرنے والی تنظیمیں سائبر رسک کے لیے زیادہ کاروبار پر مبنی نقطہ نظر کی طرف بڑھنے کے لیے خود کو لے لیں گی۔

NIST سائبرسیکیوریٹی فریم ورک کے تازہ ترین ورژن کو چلانے کے لیے یہاں چار نکات ہیں۔

1. NIST کے تمام وسائل استعمال کریں۔

NIST CSF صرف ایک دستاویز نہیں ہے بلکہ وسائل کا ایک مجموعہ ہے جسے کمپنیاں اپنے مخصوص ماحول اور ضروریات کے لیے فریم ورک کو لاگو کرنے کے لیے استعمال کر سکتی ہیں۔ تنظیمی اور کمیونٹی پروفائلز، مثال کے طور پر، کمپنیوں کو ان کی سائبرسیکیوریٹی کی ضروریات، اثاثوں اور کنٹرولز کا جائزہ لینے — یا دوبارہ جائزہ لینے کے لیے بنیاد فراہم کرتے ہیں۔ شروع کرنے کے عمل کو آسان بنانے کے لیے، NIST نے صنعت کے مخصوص حصوں، جیسے چھوٹے کاروبار، اور مخصوص افعال، جیسے سائبر سیکیورٹی سپلائی چین رسک مینجمنٹ (C-SCRM) کے لیے QuickStart گائیڈز بھی شائع کی ہیں۔

ایک آئی ٹی کنسلٹنگ فرم پروٹیوٹی کے منیجنگ ڈائریکٹر نک پیوٹز کا کہنا ہے کہ NIST کے وسائل ٹیموں کو تبدیلیوں کو سمجھنے میں مدد کر سکتے ہیں۔

"یہ انتہائی قیمتی ٹولز ہو سکتے ہیں جو ہر سائز کی کمپنیوں کی مدد کر سکتے ہیں لیکن خاص طور پر چھوٹی تنظیموں کے لیے مفید ہیں،" انہوں نے مزید کہا کہ ٹیموں کو "آپ کی سینئر لیڈرشپ ٹیم کو یقینی بنانا چاہیے - اور یہاں تک کہ آپ کے بورڈ آف ڈائریکٹرز - کو سمجھنا چاہیے کہ اس سے کس طرح فائدہ ہو گا۔ پروگرام [لیکن] مختصر مدت میں کچھ میچورٹی اسکورنگ [یا] بینچ مارکنگ میں تضادات پیدا کرسکتا ہے۔

2. قیادت کے ساتھ "گورنمنٹ" فنکشن کے اثرات پر تبادلہ خیال کریں۔

NIST CSF 2.0 ایک بالکل نیا بنیادی فنکشن شامل کرتا ہے: Govern. نیا فنکشن اس بات کی پہچان ہے کہ سائبرسیکیوریٹی کے لیے مجموعی تنظیمی نقطہ نظر کو کاروبار کی حکمت عملی سے مماثل ہونے کی ضرورت ہے، جس کی پیمائش آپریشنز کے ذریعے کی جاتی ہے، اور بورڈ آف ڈائریکٹرز سمیت سیکیورٹی ایگزیکٹوز کے ذریعے انتظام کیا جاتا ہے۔

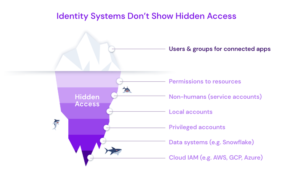

سیکیورٹی ٹیموں کو کمپنی کے کاروبار کے اہم اجزاء میں مرئیت فراہم کرنے کے لیے اثاثوں کی دریافت اور شناخت کے انتظام کو دیکھنا چاہیے اور یہ کہ کارکنان اور کام کا بوجھ ان اثاثوں کے ساتھ کیسے تعامل کرتے ہیں۔ اس کی وجہ سے، گورنمنٹ فنکشن CSF کے دوسرے پہلوؤں پر بہت زیادہ انحصار کرتا ہے - خاص طور پر، "Identify" فنکشن۔ Axio's Caralli کا کہنا ہے کہ اور کئی اجزاء، جیسے "بزنس انوائرمنٹ" اور "Risk Management Strategy" کو شناخت سے گورنمنٹ میں منتقل کیا جائے گا۔

"یہ نیا فنکشن ابھرتی ہوئی ریگولیٹری ضروریات کی حمایت کرتا ہے، جیسے SEC [ڈیٹا کی خلاف ورزی کے انکشاف] کے قواعد، جو دسمبر 2023 میں نافذ ہوا، ممکنہ طور پر آنے والے اضافی ریگولیٹری اقدامات کے امکان کی منظوری دے گا،" وہ کہتے ہیں۔ "اور یہ سائبرسیکیوریٹی رسک مینجمنٹ کے عمل میں قیادت کے کردار کو نمایاں کرتا ہے۔"

3. اپنی سپلائی چین سیکیورٹی پر غور کریں۔

سپلائی چین رسک CSF 2.0 میں زیادہ اہمیت حاصل کرتا ہے۔ تنظیمیں عام طور پر خطرے کو قبول کر سکتی ہیں، اس سے بچ سکتی ہیں، خطرے کو کم کرنے کی کوشش کر سکتی ہیں، خطرے کو بانٹ سکتی ہیں، یا مسئلہ کو کسی اور تنظیم کو منتقل کر سکتی ہیں۔ مثال کے طور پر جدید مینوفیکچررز سائبر رسک کو اپنے خریداروں کو منتقل کرتے ہیں، جس کا مطلب ہے کہ کسی سپلائر پر سائبر اٹیک کی وجہ سے ہونے والی بندش آپ کی کمپنی کو بھی متاثر کر سکتی ہے، الوک چکرورتی کہتے ہیں، تحقیقات کے ساتھی اور شریک چیئرمین، حکومتی نفاذ، اور قانون فرم Snell & Wilmer میں وائٹ کالر پروٹیکشن پریکٹس گروپ۔

چکرورتی کا کہنا ہے کہ سیکیورٹی ٹیموں کو سپلائرز کی سائبرسیکیوریٹی پوزیشن کا جائزہ لینے، ممکنہ طور پر استحصالی کمزوریوں کی نشاندہی کرنے، اور اس بات کی تصدیق کرنے کے لیے ایک نظام بنانا چاہیے کہ سپلائر کا خطرہ ان کے خریداروں کو منتقل نہیں کیا جا رہا ہے۔

"چونکہ وینڈر سیکیورٹی کو اب واضح طور پر اجاگر کیا گیا ہے، اس لیے بہت سے دکاندار اپنے آپ کو موافق طرز عمل کے طور پر مارکیٹ کر سکتے ہیں، لیکن کمپنیاں ان نمائندگیوں کی جانچ پڑتال اور دباؤ کی جانچ کرنا بہتر کریں گی،" وہ کہتے ہیں۔ "ان سائبرسیکیوریٹی نمائندگی کے ارد گرد اضافی آڈٹ رپورٹنگ اور پالیسیوں کی تلاش اس ابھرتی ہوئی مارکیٹ کا حصہ بن سکتی ہے۔"

4. تصدیق کریں کہ آپ کے وینڈرز CSF 2.0 کی حمایت کرتے ہیں۔

مشاورتی خدمات اور سائبرسیکیوریٹی پوزیشن مینجمنٹ پروڈکٹس، دوسروں کے علاوہ، تازہ ترین CSF کو سپورٹ کرنے کے لیے ممکنہ طور پر دوبارہ جائزہ لینے اور اپ ڈیٹ کرنے کی ضرورت ہوگی۔ Axio کے Caralli کا کہنا ہے کہ، روایتی گورننس، رسک، اور کمپلائنس (GRC) ٹولز، مثال کے طور پر، گورنمنٹ فنکشن پر NIST کی طرف سے بڑھے ہوئے زور کی روشنی میں دوبارہ جائزہ لینا چاہیے۔

مزید برآں، CSF 2.0 سپلائی چین مینجمنٹ پروڈکٹ اور خدمات پر اضافی دباؤ ڈالتا ہے تاکہ ان کے تیسرے فریق کے خطرات کو بہتر طریقے سے شناخت اور کنٹرول کیا جا سکے۔

وہ مزید کہتے ہیں: "اس بات کا امکان ہے کہ موجودہ ٹولز اور طریقے فریم ورک اپ ڈیٹس میں مواقع دیکھیں گے تاکہ وہ اپنی مصنوعات اور خدمات کی پیشکشوں کو بہتر بنا سکیں تاکہ توسیع شدہ پریکٹس سیٹ کے مطابق ہو سکیں۔"

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/ics-ot-security/nist-cybersecurity-framework-2-0-4-steps-get-started

- : ہے

- : ہے

- : نہیں

- 1

- 10

- 2023

- 7

- a

- قبول کریں

- قابل عمل

- اعمال

- سرگرمیوں

- انہوں نے مزید کہا

- اس کے علاوہ

- ایڈیشنل

- جوڑتا ہے

- پر اثر انداز

- پہلے

- مقصد

- سیدھ کریں

- تمام

- بھی

- کے درمیان

- an

- اور

- ایک اور

- کوئی بھی

- کا اطلاق کریں

- نقطہ نظر

- کیا

- ارد گرد

- AS

- پہلوؤں

- تشخیص کریں

- جائزوں

- اثاثے

- اثاثے

- At

- کرنے کی کوشش

- آڈٹ

- سے اجتناب

- BE

- کیونکہ

- بن

- ہو جاتا ہے

- رہا

- کیا جا رہا ہے

- بینچ مارکنگ

- فائدہ

- BEST

- بہترین طریقوں

- بہتر

- سے پرے

- بورڈ

- بورڈ آف ڈائریکٹرز

- کاروبار

- کاروبار پر مرکوز

- کاروبار

- لیکن

- خریدار

- by

- کر سکتے ہیں

- مقدمات

- وجہ

- چین

- تبدیلیاں

- شریک چیئر

- مجموعہ

- کس طرح

- کمیونٹی

- کمپنیاں

- کمپنی کے

- تعمیل

- عمل

- اجزاء

- کی توثیق

- غور کریں

- مشاورت

- کنٹرول

- کنٹرول

- کور

- سکتا ہے

- تخلیق

- اہم

- کٹ

- سائبر حملہ

- سائبر سیکیورٹی

- دسمبر

- اس بات کا تعین

- ڈائریکٹر

- ڈائریکٹرز

- انکشاف

- دریافت

- بات چیت

- do

- دستاویز

- ڈرافٹ

- آسان

- اقتصادی

- اثر

- کوشش

- ابھر کر سامنے آئے

- زور

- نافذ کرنے والے

- کو یقینی بنانے کے

- مکمل

- ماحولیات

- خاص طور پر

- اندازہ

- بھی

- تیار ہوتا ہے

- مثال کے طور پر

- ایگزیکٹو

- ایگزیکٹوز

- موجودہ

- توسیع

- توسیع

- توسیع

- عنصر

- چند

- فرم

- کے لئے

- فاؤنڈیشن

- چار

- فریم ورک

- سے

- تقریب

- افعال

- فوائد

- فرق

- حاصل

- حکومت

- گورننس

- حکومت

- زیادہ سے زیادہ

- بہت

- گروپ

- رہنمائی

- ہدایات

- ہارڈ

- ہے

- ہونے

- he

- بھاری

- مدد

- روشنی ڈالی گئی

- پر روشنی ڈالی گئی

- انتہائی

- کس طرح

- HTTPS

- کی نشاندہی

- شناخت

- شناختی

- شناخت کا انتظام

- اثر

- پر عملدرآمد

- کو بہتر بنانے کے

- in

- سمیت

- متضاد

- شامل

- اضافہ

- صنعتوں

- صنعت

- انسٹی ٹیوٹ

- ارادہ کرنا

- بات چیت

- میں

- تحقیقات

- مسئلہ

- IT

- میں

- فوٹو

- صرف

- آخری

- تازہ ترین

- قانون

- قانونی فرم

- قیادت

- چھوڑ کر

- روشنی

- امکان

- دیکھو

- بنا

- بنانا

- میں کامیاب

- انتظام

- مینیجنگ

- منیجنگ ڈائریکٹر

- مینوفیکچررز

- بہت سے

- مارکیٹ

- میچ

- پختگی

- مئی..

- مطلب

- کا مطلب ہے کہ

- طریقوں

- تخفیف کریں

- جدید

- زیادہ

- منتقل

- منتقل ہوگیا

- قومی

- ضرورت ہے

- ضروریات

- نئی

- نک

- نیسٹ

- اب

- of

- پیشکشیں

- on

- آپریشنل

- آپریشنز

- مواقع

- or

- تنظیم

- تنظیمی

- تنظیمیں

- اصل

- دیگر

- دیگر

- باہر

- گزرنا

- مجموعی طور پر

- نگرانی

- حصہ

- خاص طور پر

- پارٹنر

- شراکت داروں کے

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- ادا کرتا ہے

- پالیسیاں

- ممکنہ

- ممکنہ طور پر

- پریکٹس

- طریقوں

- حال (-)

- دباؤ

- پہلے

- عمل

- مصنوعات

- حاصل

- پروفائلز

- پروگرام

- پروگرام

- اہمیت

- تحفظ

- فراہم

- شائع

- رکھتا ہے

- تسلیم

- ضابطے

- ریگولیٹری

- جاری

- تدارک

- رپورٹ

- ضروریات

- وسائل

- احترام

- رچرڈ

- رسک

- رسک مینجمنٹ

- خطرات

- کردار

- s

- کہا

- کا کہنا ہے کہ

- اسکورنگ

- SEC

- سیکورٹی

- دیکھنا

- کی تلاش

- حصوں

- سینئر

- سینئر قیادت

- سروس

- سروسز

- مقرر

- کئی

- سیکنڈ اور

- وہ

- مختصر

- ہونا چاہئے

- اہم

- سائز

- چھوٹے

- چھوٹے کاروبار

- چھوٹے

- کچھ

- مخصوص

- کی طرف سے سپانسر

- معیار

- شروع کریں

- شروع

- بیان

- مراحل

- اسٹریٹجسٹ

- حکمت عملی

- اس طرح

- سپلائر

- سپلائرز

- فراہمی

- فراہمی کا سلسلہ

- سپلائی چین مینجمنٹ

- حمایت

- کی حمایت کرتا ہے

- کے نظام

- لے لو

- ٹیم

- ٹیموں

- ٹیکنالوجی

- اصطلاح

- کہ

- ۔

- ان

- ان

- خود

- یہ

- تیسری پارٹی

- اس

- ان

- خطرہ

- تجاویز

- کرنے کے لئے

- لیا

- اوزار

- کی طرف

- روایتی

- منتقل

- منتقل

- عام طور پر

- سمجھ

- جب تک

- اپ ڈیٹ

- تازہ ترین معلومات

- صلی اللہ علیہ وسلم

- us

- استعمال کی شرائط

- مفید

- قیمتی

- وینڈر

- دکانداروں

- اس بات کی تصدیق

- ورژن

- کی نمائش

- نقطہ نظر

- کمزوریاں

- ہفتے

- اچھا ہے

- جس

- گے

- ساتھ

- کام

- کارکنوں

- سال

- اور

- زیفیرنیٹ