بزنس سیکورٹی

اگرچہ آپ کی سیکیورٹی پالیسیوں میں تھوک تبدیلیاں متعارف کرانے میں بہت دیر ہو سکتی ہے، لیکن اس بات پر ایک تازہ نظر ڈالنے سے کوئی تکلیف نہیں ہوگی کہ سب سے بڑے خطرات کہاں ہیں اور کون سے بہترین طریقے ان کو بے اثر کرنے میں مدد کر سکتے ہیں۔

نومبر 28 2023 • , 6 منٹ پڑھیں

تعطیلات کی خریداری کا موسم شدت سے شروع ہو چکا ہے۔ جبکہ خوردہ فروشوں کی توجہ جوکینگ پر ہے۔ فروخت میں ایک اندازے کے مطابق $1.5 ٹریلین اس سال (اور یہ صرف امریکہ کے لیے ہے)، ان کی محنت رائیگاں جا سکتی ہے کیونکہ سائبر سیکیورٹی پر اتنی توجہ نہیں دی جاتی ہے۔

کیوں؟ کیونکہ یہ ریٹیل آئی ٹی ٹیموں کے لیے بہترین اور بدترین وقت ہے۔ گاہکوں کے لیے سال کا مصروف ترین وقت بھی ہے۔ سائبر کرائمینلز کے لیے مقناطیس. اور اگرچہ اس مرحلے پر آپ کی حفاظتی پالیسیوں میں تھوک تبدیلیاں متعارف کرانے میں بہت دیر ہو سکتی ہے، لیکن اس بات پر ایک تازہ نظر ڈالنے سے کوئی تکلیف نہیں ہوگی کہ سب سے بڑے خطرات کہاں ہیں، اور کون سے بہترین طریقے ان کو بے اثر کرنے میں مدد کر سکتے ہیں۔

کیوں خوردہ، اب کیوں؟

خوردہ فروشوں کو طویل عرصے سے سائبر کرائمینلز کے ذریعہ خصوصی سلوک کے لئے اکٹھا کیا گیا ہے۔ اور سال کا مصروف ترین خریداری کا دورانیہ طویل عرصے سے ہڑتال کرنے کے سنہری موقع کی نمائندگی کرتا ہے۔ لیکن کیوں؟

- خوردہ فروش اپنے صارفین پر انتہائی منیٹائز کرنے کے قابل ذاتی اور مالی معلومات رکھتے ہیں۔ بس ان تمام کارڈ کی تفصیلات پر غور کریں۔ یہ کوئی تعجب کی بات نہیں ہے کہ تمام (100%) خوردہ ڈیٹا کی خلاف ورزیوں کا تجزیہ کیا گیا ہے۔ ویریزون گزشتہ سال کے دوران ایک مالی مقصد کی طرف سے کارفرما تھے.

- آمدنی کے نقطہ نظر سے خوردہ فروشوں کے لیے چھٹیوں کا خریداری کا موسم سال کا سب سے اہم وقت ہوتا ہے۔ لیکن اس کا مطلب ہے کہ وہ سائبر تھریٹس جیسے رینسم ویئر یا ڈسٹری بیوٹڈ ڈینیئل آف سروس (DDoS) سے زیادہ بے نقاب ہوتے ہیں جو سروس سے انکار کرکے پیسے بٹورنے کے لیے بنائے گئے ہیں۔ متبادل طور پر، حریف اپنے حریفوں کو اہم کسٹم اور آمدنی سے انکار کرنے کے لیے DDoS حملے شروع کر سکتے ہیں۔

- سال کا مصروف ترین وقت ہونے کا مطلب یہ ہے کہ ملازمین، خاص طور پر پھیلی ہوئی IT ٹیمیں، سائبر خطرات کو تلاش کرنے کے بجائے زیادہ سے زیادہ آمدنی حاصل کرنے کے کاروبار کو سپورٹ کرنے پر زیادہ توجہ مرکوز کرتی ہیں۔ یہاں تک کہ وہ اندرونی فراڈ فلٹرز کو بھی تبدیل کر سکتے ہیں تاکہ بڑی خریداریوں کو بغیر جانچ کے منظور کیا جا سکے۔

- خوردہ فروش اومنی چینل کامرس کے تجربات کو تیار کرنے کے لیے تیزی سے ڈیجیٹل سسٹمز پر انحصار کرتے ہیں، بشمول کلاؤڈ بیسڈ بزنس سافٹ ویئر، ان اسٹور IoT ڈیوائسز اور گاہک کا سامنا کرنے والی موبائل ایپلیکیشنز۔ ایسا کرتے ہوئے، وہ (اکثر انجانے میں) ممکنہ حملے کی سطح کو بڑھا رہے ہیں۔

آئیے اس میں سے ایک کو نہ بھولیں۔ دنیا کی سب سے بڑی ریکارڈ شدہ ڈیٹا کی خلاف ورزی ہوا اور 2013 میں چھٹی کے موسم کے دوران اس کا اعلان کیا گیا، جب ہیکرز نے امریکی ریٹیلر ٹارگٹ سے 110 ملین صارفین کے ریکارڈ چرا لیے.

اس چھٹی کے موسم میں خوردہ فروشوں کے لیے سب سے بڑے سائبر خطرات کیا ہیں؟

خوردہ فروشوں کو نہ صرف ایک بڑے کا دفاع کرنا ہے۔ حملے کی سطح، انہیں حریفوں کے ایک متعین سیٹ سے بڑھتے ہوئے مختلف حربوں، تکنیکوں اور طریقہ کار (TTPs) کا بھی مقابلہ کرنا چاہیے۔ حملہ آوروں کے مقاصد یا تو ہیں۔ کسٹمر اور ملازم کا ڈیٹا چوری کرنا، DDoS کے ذریعے اپنے کاروبار میں خلل ڈالیں، دھوکہ دہی کریں، یا مسابقتی فائدہ حاصل کرنے کے لیے بوٹس کا استعمال کریں۔ یہاں کچھ اہم ریٹیل سائبر تھریٹس ہیں:

- ڈیٹا کی خلاف ورزی چوری/کریکڈ/فشڈ ملازم کی اسناد یا کمزوری کے استحصال سے پیدا ہو سکتا ہے، خاص طور پر ویب ایپلیکیشنز میں۔ نتیجہ بڑا مالیاتی اور شہرت کو پہنچنے والا نقصان ہے جو ترقی کے منصوبوں اور آمدنی کو پٹڑی سے اتار سکتا ہے۔

- ڈیجیٹل سکیمنگ (یعنی، Magecart حملے) اس وقت ہوتا ہے جب دھمکی دینے والے اداکار آپ کے ادائیگی کے صفحات پر یا تیسرے فریق کے سافٹ ویئر سپلائر/ویجیٹ کے ذریعے سکیمنگ کوڈ داخل کرنے کے لیے کمزوریوں کا استحصال کرتے ہیں۔ اس طرح کے حملوں کا پتہ لگانا اکثر مشکل ہوتا ہے، مطلب کہ وہ ساکھ کو بے حد نقصان پہنچا سکتے ہیں۔ ان کے مطابق، پچھلے سال ریٹیل ڈیٹا کی خلاف ورزیوں کا 18 فیصد حصہ تھا۔ ویریزون.

- ransomware کے خوردہ فروشوں کے لیے سب سے بڑے خطرات میں سے ایک ہے، اور اس مصروف سیزن کے دوران دھمکی آمیز اداکار اپنے حملے اس امید پر کر سکتے ہیں کہ مزید کاروبار اپنے ڈیٹا کو واپس حاصل کرنے اور ڈکرپٹ کرنے کے لیے ادائیگی کرنے کے لیے تیار ہیں۔ خاص طور پر SMBs کراس ہیئرز میں ہیں۔کیونکہ ان کے حفاظتی کنٹرول کم موثر ہو سکتے ہیں۔

- DDoS خوردہ فروشوں سے بھتہ لینے اور/یا خلل ڈالنے کا ایک مقبول طریقہ ہے۔ آخری سال، سیکٹر وصولی کے اختتام پر تھا۔ ان حملوں میں سے تقریباً پانچواں (17%) - جو کہ 53% سال بہ سال (YoY) اضافہ، بلیک فرائیڈے کے دوران چوٹیوں کے ساتھ دیکھا گیا۔

- سپلائی چین حملے شاید ڈیجیٹل سپلائر کو نشانہ بنایا گیا۔ جیسے سافٹ ویئر کمپنی یا یہاں تک کہ اوپن سورس ریپوزٹری۔ یا ان کا مقصد پیشہ ورانہ یا یہاں تک کہ صفائی کی خدمات میں زیادہ روایتی کاروبار ہو سکتا ہے۔ ہدف کی خلاف ورزی جب ممکن ہوا ہیکرز نے ایک HVAC سپلائر سے نیٹ ورک کی اسناد چرا لیں۔

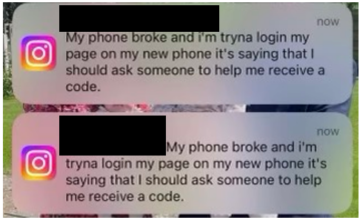

- اکاؤنٹ ٹیک اوور (ATOs) کی طرف سے عام طور پر فعال ہیں چوری شدہ، فش شدہ یا پھٹے ہوئے اسناد. یہ ڈیٹا کی خلاف ورزی کی ایک بڑی کوشش کا آغاز ہو سکتا ہے، یا اس کا مقصد صارفین کو کریڈینشل بھرنے یا دیگر وحشیانہ طاقت کی مہموں میں نشانہ بنانا ہو سکتا ہے۔ عام طور پر، یہاں بدنیتی پر مبنی بوٹس استعمال کیے جاتے ہیں۔

- دوسرے برے بوٹ حملے اسکیلپنگ (جہاں حریف زیادہ قیمت پر دوبارہ فروخت کے لیے ان ڈیمانڈ سامان خریدتے ہیں)، ادائیگی/گفٹ کارڈ کی دھوکہ دہی، اور قیمت کی کھرچنا (مقابلوں کو آپ کی قیمتوں کو کم کرنے کے قابل بنانا) شامل ہیں۔ بدنیتی پر مبنی بوٹس پر مشتمل ہے۔ 30 فیصد کے ارد گرد آج کل تمام انٹرنیٹ ٹریفک کا، برطانیہ کی دو تہائی ویب سائٹس کے ساتھ بلاک کرنے کے قابل نہیں یہاں تک کہ سادہ حملے. وہاں ایک اندازے کے مطابق 50 فیصد اضافہ ہوا۔ 2022 کی چھٹیوں کے موسم میں بوٹ کی خراب ٹریفک میں۔

- APIs (ایپلی کیشن پروگرامنگ انٹرفیس) خوردہ ڈیجیٹل تبدیلی کے مرکز میں ہے، زیادہ مربوط اور ہموار صارفین کے تجربات کو قابل بناتا ہے۔ لیکن کمزوریاں اور غلط کنفیگریشنز بھی فراہم کر سکتے ہیں۔ ہیکرز کے لیے کسٹمر ڈیٹا تک آسان راستہ.

خوردہ فروش سائبر خطرات سے اپنا دفاع کیسے کر سکتے ہیں۔

جواب میں، خوردہ فروشوں کو ملازمین کی پیداواری صلاحیت اور کاروباری ترقی کے ساتھ سیکورٹی کو متوازن کرنے کی ضرورت ہے۔ یہ ہمیشہ آسان حساب نہیں ہے، خاص طور پر زندگی کی اعلی قیمت کے ساتھ منافع کی تلاش پر ہمیشہ زیادہ دباؤ ڈالتا ہے۔ لیکن یہ کیا جا سکتا ہے۔ غور کرنے کے لیے یہاں 10 بہترین طریقے ہیں:

- عملے کی باقاعدہ تربیت: یہ کہے بغیر جانا چاہیے۔ اپنی بات کو یقینی بنائیں ملازمین یہاں تک کہ جدید ترین فشنگ حملوں کو بھی دیکھ سکتے ہیں۔ اور آپ کے پاس دفاع کی ایک آسان آخری لائن ہوگی۔

- ڈیٹا آڈٹ: سمجھیں کہ آپ کے پاس کیا ہے، یہ کہاں ذخیرہ ہے، کہاں سے بہتا ہے اور یہ کیسے محفوظ ہے۔ یہ کسی بھی صورت میں جی ڈی پی آر کی تعمیل کے حصے کے طور پر کیا جانا چاہیے۔

- مضبوط ڈیٹا انکرپشن: اپنے ڈیٹا کو دریافت اور درجہ بندی کرنے کے بعد، انتہائی حساس معلومات پر مضبوط خفیہ کاری کا اطلاق کریں۔ یہ ایک مسلسل بنیاد پر کیا جانا چاہئے.

- رسک پر مبنی پیچ مینجمنٹ: سافٹ ویئر پیچنگ کی اہمیت کو کم نہیں کیا جاسکتا۔ لیکن ہر سال شائع ہونے والی نئی کمزوریوں کی سراسر تعداد بہت زیادہ ہو سکتی ہے۔ خودکار خطرے پر مبنی نظاموں کو عمل کو ہموار کرنے اور انتہائی اہم نظاموں اور کمزوریوں کو ترجیح دینے میں مدد کرنی چاہیے۔

- کثیر پرتوں والی حفاظتی حفاظت: سائبر تھریٹس کی روک تھام کے طور پر سرور، اینڈ پوائنٹ، ای میل نیٹ ورک اور کلاؤڈ لیئر پر اینٹی میلویئر اور دیگر صلاحیتوں پر غور کریں۔

- XDR: ایسے خطرات کے لیے جو روک تھام کے کنٹرول کو روکنے کا انتظام کرتے ہیں، اس بات کو یقینی بنائیں کہ ایک سے زیادہ پرتوں میں مضبوط توسیعی پتہ لگانے اور رسپانس (XDR) کام کر رہا ہے، بشمول خطرے کے شکار اور واقعے کے ردعمل کو سپورٹ کرنا۔

- سپلائی چین سیکورٹی: ڈیجیٹل پارٹنرز اور سافٹ ویئر فروشوں سمیت تمام سپلائرز کا آڈٹ کریں تاکہ یہ یقینی بنایا جا سکے کہ ان کی حفاظتی کرنسی آپ کے خطرے کی بھوک کے مطابق ہے۔

- مضبوط رسائی کنٹرول: مضبوط، منفرد پاس ورڈز اور ملٹی فیکٹر تصدیق کے لیے پاس ورڈ مینیجر تمام حساس اکاؤنٹس کے لیے ضروری ہیں۔ XDR، خفیہ کاری، نیٹ ورک کی علیحدگی اور روک تھام کے کنٹرول کے ساتھ ساتھ وہ ایک کی بنیاد بناتے ہیں۔ زیرو ٹرسٹ سیکیورٹی اپروچ.

- ڈیزاسٹر ریکوری/کاروباری تسلسل کی منصوبہ بندی: منصوبوں کا جائزہ لینے سے یہ یقینی بنانے میں مدد ملے گی کہ صحیح کاروباری عمل اور ٹیکنالوجی ٹولنگ کی جگہ موجود ہے۔

- واقعہ کے ردعمل کی منصوبہ بندی: اس بات کو یقینی بنائیں کہ آپ کے منصوبے واٹر ٹائٹ اور باقاعدگی سے جانچے گئے ہیں، لہذا ہر اسٹیک ہولڈر جانتا ہے کہ بدترین صورت حال میں کیا کرنا ہے اور خطرے کا جواب دینے اور اس پر قابو پانے میں کوئی وقت ضائع نہیں ہوتا ہے۔

اکثریت کے لیے، اگر سبھی نہیں، تو خوردہ فروشوں، PCI DSS کی تعمیل بھی کاروبار کے لیے ایک لازمی ضرورت ہوگی۔ اس کو بوجھ کے بجائے موقع سمجھیں۔ اس کے تفصیلی تقاضے آپ کو زیادہ پختہ حفاظتی کرنسی بنانے اور خطرے کی نمائش کو کم کرنے میں مدد کریں گے۔ مضبوط انکرپشن جیسی ٹیکنالوجیز لاگت اور تعمیل کے انتظامی بوجھ کو کم کرنے میں بھی مدد کر سکتی ہیں۔ خوش چھٹیاں.

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/business-security/retail-risk-top-threats-facing-retailers-holiday-season/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 10

- 2013

- 2022

- 36

- 7

- a

- تک رسائی حاصل

- کے مطابق

- حساب

- اکاؤنٹس

- کے پار

- اداکار

- انتظامی

- فائدہ

- کے خلاف

- مقصد

- تمام

- کی اجازت

- ساتھ

- بھی

- ہمیشہ

- an

- تجزیہ کیا

- اور

- کا اعلان کیا ہے

- کوئی بھی

- بھوک

- درخواست

- ایپلی کیشنز

- کا اطلاق کریں

- کی منظوری دے دی

- کیا

- AS

- At

- حملہ

- حملے

- کرنے کی کوشش

- توجہ

- آڈٹ

- کی توثیق

- آٹومیٹڈ

- واپس

- برا

- متوازن

- رکاوٹ

- بنیاد

- BE

- کیونکہ

- رہا

- شروع

- BEST

- بہترین طریقوں

- سب سے بڑا

- سیاہ

- جمعہ

- بوٹ

- خودکار صارف دکھا ئیں

- خلاف ورزی

- خلاف ورزیوں

- جسمانی طاقت

- تعمیر

- بوجھ

- کاروبار

- کاروبار

- مصروف

- لیکن

- خرید

- by

- حساب سے

- مہمات

- کر سکتے ہیں

- صلاحیتوں

- کارڈ

- کیس

- قسم

- چین

- تبدیلیاں

- ناگوار

- درجہ بندی

- صفائی

- بادل

- کوڈ

- کس طرح

- کامرس

- وعدہ کرنا

- کمپنی کے

- مقابلہ

- حریف

- تعمیل

- منسلک

- غور کریں

- تسلسل

- مسلسل

- کنٹرول

- قیمت

- سکتا ہے

- پھٹے

- کریڈینٹل

- اسناد

- اپنی مرضی کے

- گاہک

- گاہکوں

- سائبر

- cybercriminals

- سائبر سیکیورٹی

- سائبر تھریٹس

- نقصان

- اعداد و شمار

- ڈیٹا کی خلاف ورزی

- ڈیٹا برش

- DDoS

- دفاع

- ڈیلائٹ

- ڈیزائن

- تفصیلی

- تفصیلات

- کھوج

- کا تعین

- کے الات

- ڈیجیٹل

- ڈیجیٹل تبدیلی

- براہ راست

- دریافت

- خلل ڈالنا

- تقسیم کئے

- do

- نہیں کرتا

- کر

- کیا

- کارفرما

- کے دوران

- e

- ہر ایک

- آسان

- موثر

- یا تو

- ای میل

- ملازم

- ملازمین

- چالو حالت میں

- کو فعال کرنا

- خفیہ کاری

- اختتام پوائنٹ

- کافی

- کو یقینی بنانے کے

- خاص طور پر

- ضروری

- اندازے کے مطابق

- بھی

- کبھی نہیں

- ہر کوئی

- توسیع

- تجربات

- دھماکہ

- استحصال

- ظاہر

- نمائش

- سامنا کرنا پڑا

- فلٹر

- مالی

- مالی معلومات

- بہنا

- توجہ مرکوز

- کے لئے

- مجبور

- فارم

- دھوکہ دہی

- تازہ

- جمعہ

- سے

- حاصل کرنا

- GDPR

- جی ڈی پی آر تعمیل

- حاصل

- Go

- اہداف

- گولڈن

- سامان

- ترقی

- ہیکروں

- موبائل

- خوش

- ہارڈ

- مشکل کام

- ہے

- ہارٹ

- مدد

- یہاں

- ہائی

- اعلی

- انتہائی

- پکڑو

- چھٹیوں

- تعطیلات

- امید ہے کہ

- کس طرح

- HTML

- HTTPS

- شکار

- تکلیف

- i

- if

- اہمیت

- اہم

- in

- اسٹور

- واقعہ

- واقعہ کا جواب

- شامل

- سمیت

- ڈیجیٹل سمیت

- دن بدن

- معلومات

- انٹرفیس

- اندرونی

- انٹرنیٹ

- متعارف کرانے

- IOT

- آئی ٹی آلات

- IT

- میں

- فوٹو

- صرف

- جانتا ہے

- بڑے

- بڑے

- آخری

- آخری سال

- مرحوم

- شروع

- پرت

- تہوں

- کم

- کی طرح

- لائن

- رہ

- لانگ

- دیکھو

- تلاش

- بنا

- مین

- اہم

- اکثریت

- بنا

- انتظام

- انتظام

- مینیجر

- عقلمند و سمجھدار ہو

- زیادہ سے زیادہ چوڑائی

- مئی..

- مطلب

- کا مطلب ہے کہ

- شاید

- دس لاکھ

- منٹ

- موبائل

- موبائل ایپلی کیشنز

- قیمت

- زیادہ

- سب سے زیادہ

- مقصد

- بہت

- ایک سے زیادہ

- ضروری

- تقریبا

- ضرورت ہے

- نیٹ ورک

- نئی

- نہیں

- نومبر

- اب

- تعداد

- of

- اکثر

- اومنی چینل

- on

- ایک بار

- ایک

- صرف

- کھول

- اوپن سورس

- مواقع

- or

- دیگر

- باہر

- پر

- زبردست

- صفحات

- ادا

- حصہ

- خاص طور پر

- شراکت داروں کے

- پاس ورڈز

- گزشتہ

- پیچ

- پیچ کرنا

- ادا

- ادائیگی

- مدت

- ذاتی

- نقطہ نظر

- فل

- فشنگ

- مقام

- منصوبہ بندی

- کی منصوبہ بندی

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پالیسیاں

- مقبول

- ممکن

- ممکنہ

- طریقوں

- تیار

- دباؤ

- قیمت

- قیمتیں

- ترجیح دیں

- طریقہ کار

- عمل

- عمل

- پیداوری

- پیشہ ورانہ

- پروگرامنگ

- محفوظ

- حفاظتی

- فراہم

- شائع

- خریداریوں

- ڈالنا

- ransomware کے

- بلکہ

- وصول کرنا

- درج

- ریکارڈ

- کو کم

- باقاعدگی سے

- انحصار کرو

- باقی

- ذخیرہ

- نمائندگی

- شہرت

- ضرورت

- ضروریات

- جواب دیں

- جواب

- نتیجہ

- خوردہ

- خوردہ فروش

- خوردہ فروشوں

- آمدنی

- جائزہ لیں

- ٹھیک ہے

- اضافہ

- رسک

- خطرہ بھوک

- حریفوں

- روٹ

- یہ کہہ

- سکیلپنگ Scalping

- منظر نامے

- جانچ پڑتال کے

- ہموار

- موسم

- شعبے

- سیکورٹی

- سیکیورٹی کی پالیسیاں

- حساس

- سرور

- سروس

- سروسز

- مقرر

- خریداری

- ہونا چاہئے

- سادہ

- سکیمنگ

- So

- سافٹ ویئر کی

- کچھ

- بہتر

- ماخذ

- خصوصی

- کمرشل

- سٹاف

- اسٹیج

- حصہ دار

- شروع کریں

- تنا

- چرا لیا

- ذخیرہ

- کارگر

- ہڑتال

- مضبوط

- بھرنے

- اس طرح

- سپلائر

- سپلائرز

- حمایت

- امدادی

- سطح

- حیرت

- سسٹمز

- حکمت عملی

- لے لو

- ہدف

- ٹیموں

- تکنیک

- ٹیکنالوجی

- ٹیکنالوجی

- تجربہ

- سے

- کہ

- ۔

- ان

- ان

- خود

- وہاں.

- یہ

- وہ

- لگتا ہے کہ

- تیسری پارٹی

- اس

- اس سال

- ان

- خطرہ

- دھمکی دینے والے اداکار

- خطرات

- کے ذریعے

- وقت

- اوقات

- کرنے کے لئے

- آج

- بھی

- لیا

- سب سے اوپر

- روایتی

- ٹریفک

- ٹریننگ

- تبدیلی

- علاج

- ٹریلین

- بھروسہ رکھو

- موافقت

- دو تہائی

- عام طور پر

- Uk

- سمجھ

- منفرد

- انٹلڈ۔

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- مختلف اقسام کے

- وسیع

- دکانداروں

- ویریزون

- کی طرف سے

- اہم

- نقصان دہ

- خطرے کا سامنا

- تھا

- برباد

- واٹر ٹائٹ

- راستہ..

- ویب

- ویب ایپلی کیشنز

- ویب سائٹ

- تھے

- کیا

- جب

- جس

- جبکہ

- تھوک

- کیوں

- گے

- ساتھ

- بغیر

- کام

- کام کر

- بدترین

- XDR

- یاہو

- سال

- تم

- اور

- زیفیرنیٹ