کتنے کرپٹوگرافرز ہیں؟

نیچے کوئی آڈیو پلیئر نہیں ہے؟ سنو براہ راست ساؤنڈ کلاؤڈ پر۔

ڈوگ آموت اور پال ڈکلن کے ساتھ۔ انٹرو اور آؤٹرو میوزک بذریعہ ایڈتھ موج.

آپ ہماری بات سن سکتے ہیں۔ پر SoundCloud, ایپل پوڈ, گوگل پوڈ کاسٹ, Spotify اور جہاں بھی اچھے پوڈ کاسٹ ملتے ہیں۔ یا صرف ڈراپ کریں۔ ہمارے RSS فیڈ کا URL اپنے پسندیدہ پوڈ کیچر میں۔

ٹرانسکرپٹ پڑھیں

ڈوگ لیکی لائٹ بلب، WinRAR کیڑے، اور "ایئرپلین موڈ، [ہائی رائزنگ ٹون] سوالیہ نشان؟"

یہ سب اور بہت کچھ ننگی سیکیورٹی پوڈ کاسٹ پر۔

[میوزیکل موڈیم]

پوڈ کاسٹ میں خوش آمدید، سب۔

میں ڈوگ آموت ہوں؛ وہ پال ڈکلن ہے۔

پال، آپ کے خیالات؟

بطخ. میرے خیالات ہیں، ڈوگ، وہ…

…یہ ایک تفتیشی نشان کی بہت اچھی نمائندگی تھی۔

ڈوگ ہاں، میں نے اپنا سر تقریباً لینڈ اسکیپ موڈ میں بدل دیا۔

بطخ. اور پھر نچلے حصے پر ایک چھوٹا سا وڈپیکر اڑا، PLOCK، صرف مکمل اثر کے لیے۔

ڈوگ ٹھیک ہے، سوالات کی بات کرتے ہوئے، ہمارے پاس ایک بہت اچھا ہے… میں اس کے لیے بہت پرجوش ہوں۔ ٹیک ہسٹری میں یہ ہفتہ.

بطخ. وہاں ایک بہت اچھا!

Seguemeister واپس آ گیا ہے!

ڈوگ اگر کسی نے کبھی مس مینرز کے بارے میں سنا ہے تو وہ کالم نگار جوڈتھ مارٹن ہیں۔

وہ 84 سال کی جوان ہے اور اب بھی مشورے دے رہی ہے۔

چنانچہ وہ اپنے 26 اگست 1984 کے کالم میں ایک بہت اہم سوال کا جواب دیتی ہیں۔

اب، مجھے اس لفظ کو پڑھنے کی ضرورت ہے کیونکہ تحریر بہت اچھی ہے: یہ computerhistory.org کی طرف سے ہے، اگر آپ ٹیک ہسٹری میں ہیں تو یہ ایک بہترین سائٹ ہے۔

مس آداب نے اپنے 26 اگست کے کالم میں آداب کے ایک نئے دائرے کا سامنا کیا…

یاد رکھیں، یہ 1984 کی بات ہے!

… جیسا کہ اس نے ذاتی کمپیوٹر پر ذاتی خط و کتابت ٹائپ کرنے کے بارے میں ایک قاری کی تشویش کا جواب دیا۔

متعلقہ فرد کا کہنا تھا کہ کمپیوٹر کا استعمال زیادہ آسان تھا، لیکن وہ اپنے ڈاٹ میٹرکس پرنٹر کے خراب معیار اور ایک خط کے حصوں کو دوسرے میں نقل کرنے کے بارے میں فکر مند تھے۔

مس مینرز نے جواب دیا کہ کمپیوٹر، ٹائپ رائٹرز کی طرح، عام طور پر ذاتی خط و کتابت کے لیے نامناسب ہوتے ہیں۔

وصول کنندہ جھاڑو کے اندراج کے لیے خط کو الجھا سکتا ہے۔

بطخ. [اونچی ہنسی] کیا آپ کے پاس چار اککے ہیں؟

یہ ہیں تین… اپنے خوش قسمت خط کو کھرچ کر دیکھیں۔ [مزید ہنسی]

ڈوگ اور اس نے نوٹ کیا:

اگر آپ کا کوئی دوست کبھی دیکھتا ہے کہ آپ کے کسی دوسرے کو لکھے گئے خط میں ایک جیسے اجزاء شامل ہیں، تو آپ کو خط و کتابت میں مزید کوئی پریشانی نہیں ہوگی۔

جیسا کہ، آپ نے اس دوست کے ساتھ خط و کتابت کر لی ہے کیونکہ دوستی ختم ہو چکی ہے۔

بطخ. ہاں سوال کا جواب خود ہی مل جائے گا۔ [ہنسی]

ڈوگ بالکل ٹھیک.

ٹھیک ہے، چلو اس میں آتے ہیں۔

یہاں ہمارے پاس WinRAR کیڑے کا ایک جوڑا ہے… WinRAR یاد ہے؟

ایک ہے، "ایک سیکورٹی مسئلہ جس میں حد سے باہر لکھنا شامل ہے۔"

اور نمبر دو، "WinRAR ایک غلط فائل شروع کر سکتا ہے جب صارف نے خصوصی طور پر تیار کردہ آرکائیو میں کسی آئٹم پر ڈبل کلک کیا۔"

پال، WinRAR کے ساتھ یہاں کیا ہو رہا ہے؟

WinRAR استعمال کر رہے ہیں؟ ان کوڈ پر عمل درآمد کیڑے کے خلاف پیچ کرنا یقینی بنائیں…

بطخ. ٹھیک ہے، WinRAR… بہت سے لوگوں کو یاد ہوگا کہ پرانے دنوں سے، جب آرکائیوز عام طور پر ایک سے زیادہ فلاپیوں پر آتے تھے، یا وہ انٹرنیٹ فورم میں بہت سی چھوٹی چھوٹی متنی انکوڈ پوسٹس کے طور پر آتے تھے۔

WinRAR، اگر آپ چاہیں تو، بہت سے الگ الگ ذرائع کو اکٹھا کرنا آسان بنانے کے لیے معیار مقرر کریں، انہیں آپ کے لیے دوبارہ ایک ساتھ رکھیں اور میرے خیال میں اس سے مراد "ریکوری والیوم" ہے۔

یہ ایک یا زیادہ اضافی پرزے تھے تاکہ اگر ایک یا زیادہ اصل پرزے خراب ہو جائیں، خراب ہو جائیں یا حتیٰ کہ (جیسا کہ آپ فلاپی ڈسک کے معاملے میں تصور کرتے ہیں یا آن لائن فورم میں اپ لوڈ کردہ ٹکڑوں کی صورت میں) مکمل طور پر غائب ہو جاتے ہیں، تو پروگرام خود بخود دوبارہ تعمیر کر سکتا ہے۔ اس ریکوری والیوم میں غلطی کی اصلاح کے ڈیٹا پر مبنی حصہ غائب ہے۔

اور، بدقسمتی سے، (مجھے یقین ہے) پروڈکٹ میں پرانے کوڈ میں جو پرانے طرز کی خرابی کی بازیابی کے نظام سے نمٹتا ہے…

…جہاں تک میں اسے سمجھ سکتا ہوں (ظاہر ہے کہ وہ اس کی صحیح تفصیلات نہیں دے رہے ہیں)، آپ کسی کو ایک آرکائیو بھیجتے ہیں جس میں خراب حصہ ہوتا ہے جو WinRAR کو مجبور کرتا ہے کہ وہ جائے اور اس کے ریکوری والیوم کو استعمال کرنے کی کوشش کرے اور اس سے نمٹنے کی کوشش کرے۔ یہ خراب ہو گیا ہے.

اور ریکوری ڈیٹا کو سنبھالنے میں، ایک بفر اوور فلو ہے جو بفر کے اختتام سے آگے لکھتا ہے، جو ریموٹ کوڈ پر عمل درآمد کا سبب بن سکتا ہے۔

یہ CVE-2023-40477 ہے، جہاں فالٹ کو ٹھیک کرنے کی کوشش کرنے سے ایسی خرابی پیدا ہوتی ہے جس کا ریموٹ کوڈ پر عمل درآمد کے لیے فائدہ اٹھایا جا سکتا ہے۔

لہذا اگر آپ WinRAR صارف ہیں، تو یقینی بنائیں کہ آپ نے پیچ کیا ہے۔

کیونکہ حال ہی میں زیرو ڈے انیشی ایٹو اور WinRAR کی طرف سے اس کا ایک مربوط انکشاف ہوا تھا۔ ہر کوئی جانتا ہے کہ یہ بگ اب وہاں سے باہر ہے۔

ڈوگ دوسرا بگ کم سنگین ہے، لیکن پھر بھی ایک بگ…

بطخ. بظاہر یہ بدمعاش لوگوں کو ڈیٹا چوری کرنے والے میلویئر یا کرپٹو کرنسی بدمعاشی کو انسٹال کرنے کے لیے دھوکہ دینے کے لیے استعمال کرتے تھے، کس نے سوچا ہوگا؟

یہ دیکھتے ہوئے کہ میں WinRAR صارف نہیں ہوں، میں اس کی جانچ نہیں کر سکا، لیکن میری سمجھ یہ ہے کہ آپ آرکائیو کھول سکتے ہیں اور جب آپ آرکائیو میں کسی چیز تک رسائی حاصل کرنے جاتے ہیں، تو آپ کو غلطی سے *غلط فائل* مل جاتی ہے۔

ڈوگ ٹھیک ہے، اگر آپ اب بھی WinRAR استعمال کر رہے ہیں تو ورژن 6.23۔

ہماری اگلی کہانی "دنیا میں انہیں یہ بگ کیسے ملا؟" سے ہے۔ فائل

محققین نے دریافت کیا ہے کہ آپ کو یہ سوچنے میں کس طرح دھوکہ دیا جائے کہ آپ کا آئی فون ہوائی جہاز کے موڈ میں ہے جب کہ حقیقت میں موبائل ڈیٹا کو آن کیا جائے۔

"ایئرپلین موڈ میں سانپ" - اگر آپ کا فون کہتا ہے کہ یہ آف لائن ہے لیکن کیا نہیں ہے؟

بطخ. مجھے یہ لکھنے کا ذہن اس لیے آیا کیونکہ یہ ایک دلکش یاد دہانی ہے کہ جب آپ آپریٹنگ سسٹم یا ایپ کے ذریعے فراہم کردہ بصری اشارے پر انحصار کرتے ہیں تو اسٹیٹس بار میں یا آئی فون پر نام نہاد کنٹرول سینٹر میں کہیں۔ جب آپ اسکرین کے نیچے سے اوپر سوائپ کرتے ہیں تو وہ بٹن آپ کو حاصل ہوتے ہیں…

ہوائی جہاز کا ایک چھوٹا سا آئیکن ہے، اور اگر آپ اسے تھپتھپاتے ہیں، تو آپ ہوائی جہاز کے موڈ میں چلے جاتے ہیں۔

اور اسی لیے Jamf کے محققین نے سوچا، کہ یہی وہ ورک فلو ہے جو زیادہ تر لوگ کرتے ہیں اگر وہ عارضی طور پر اس بات کو یقینی بنانا چاہتے ہیں کہ ان کا فون آف لائن ہے، "آپ اس کنٹرول سینٹر جیسے اشارے پر کس حد تک بھروسہ کر سکتے ہیں جسے آپ اپنے آئی فون پر سوائپ کرتے ہیں؟"

اور انہوں نے دریافت کیا کہ آپ درحقیقت زیادہ تر لوگوں کو دھوکہ دے سکتے ہیں!

انہوں نے ایک ایسا طریقہ تلاش کیا کہ جب آپ ہوائی جہاز کے آئیکن پر ٹیپ کرتے ہیں تو یہ نارنجی رنگ کا ہو جاتا ہے اور دیگر تمام شبیہیں جو ریڈیو کنکشن کو ظاہر کرتی ہیں، مدھم ہو جاتی ہیں… ٹھیک ہے، انہوں نے پایا کہ وہ ہوائی جہاز کو نارنجی بنا سکتے ہیں، لیکن وہ موبائل ڈیٹا بٹ کو بند کر سکتا ہے۔

تو ایسا لگتا ہے کہ آپ ہوائی جہاز کے موڈ میں ہیں، لیکن درحقیقت آپ کا موبائل ڈیٹا کنکشن اب بھی پس منظر میں درست ہے۔

اور پھر انہوں نے استدلال کیا کہ اگر کوئی واقعی سیکیورٹی کے بارے میں سنجیدہ ہے، تو وہ سمجھیں گے، "ٹھیک ہے، میں اس بات کو یقینی بنانا چاہتا ہوں کہ میں منقطع ہوں۔"

اور میں بالکل اسی ورک فلو کی پیروی کرتا جو وہ اپنے تحقیقی مضمون میں تجویز کرتے ہیں، یعنی: میں اپنا براؤزر کھولوں گا، اور میں ایک سائٹ (nakedsecurity.sophos.com، مثال کے طور پر) کو براؤز کروں گا، اور میں چیک کروں گا کہ سسٹم مجھے یہ کہتے ہوئے ایک غلطی دی، "آپ ہوائی جہاز کے موڈ میں ہیں۔ آپ آن لائن نہیں ہو سکتے۔"

میں اس وقت اس بات پر یقین کرنے کی طرف مائل ہوتا کہ میں نے واقعی اپنے فون کو نیٹ ورک سے منقطع کر دیا ہے۔

لیکن محققین نے انفرادی ایپس کو دھوکہ دینے کا ایک طریقہ تلاش کیا تاکہ آپ کو یہ باور کرایا جائے کہ آپ ہوائی جہاز کے موڈ میں تھے جب حقیقت میں انہوں نے صرف اس مخصوص ایپ تک موبائل ڈیٹا تک رسائی سے انکار کیا تھا۔

عام طور پر، جب آپ Safari میں جاتے ہیں اور آپ نے کہا ہوتا ہے کہ Safari کو میرا موبائل ڈیٹا استعمال کرنے کی اجازت نہیں ہے، تو آپ کو ایک غلطی کا پیغام ملنا چاہیے کہ "Safari کے لیے موبائل ڈیٹا بند کر دیا گیا ہے۔"

اگر آپ نے وہ پیغام دیکھا جب آپ کنیکٹیویٹی کی جانچ کر رہے تھے، تو آپ کو احساس ہوگا، "ارے، اس کا مطلب ہے کہ موبائل ڈیٹا اب بھی عام طور پر آن ہے۔ یہ صرف اس مخصوص ایپ کے لیے بند ہے۔ یہ وہ نہیں ہے جو میں چاہتا ہوں: میں اسے ہر ایک کے لئے بند کرنا چاہتا ہوں۔

لہذا انہوں نے اس پیغام کو جعلی بنانے کا ایک طریقہ تلاش کیا۔

یہ ایک دکھاتا ہے جو کہتا ہے، "آپ ہوائی جہاز کے موڈ میں ہیں۔ آپ آن لائن نہیں ہو سکتے۔"

یہ ایک زبردست یاد دہانی ہے کہ بعض اوقات آپ یقین نہیں کر سکتے کہ آپ جو کچھ سکرین پر دیکھتے ہیں۔

یہ چیک کرنے کے دو طریقوں سے مدد کرتا ہے کہ آپ کا کمپیوٹر سیکیورٹی کی حالت میں ہے، یا سیکیورٹی کی سطح پر، جس میں آپ اسے رکھنا چاہتے ہیں۔

صرف اس صورت میں جب کوئی آپ کی آنکھوں پر اون کھینچ رہا ہو۔

ڈوگ ٹھیک ہے، مجھے یہ اعلان کرتے ہوئے بہت خوشی ہو رہی ہے کہ ہم اس پر نظر رکھیں گے۔

اور آخری، لیکن یقینی طور پر کم از کم، کوئی بھی جس نے سمارٹ ڈیوائس ترتیب دی ہے وہ اس عمل کو اب تک جانتا ہے۔

آلہ خود کو ایک رسائی پوائنٹ کے طور پر منتقل کرتا ہے۔

آپ اپنے فون کے ساتھ اس ایکسیس پوائنٹ سے جڑتے ہیں، اسے بتائیں کہ *آپ کا* ایکسیس پوائنٹ کیا ہے، Wi-Fi پاس ورڈ کے ساتھ مکمل کریں۔

اور کیا غلط ہو سکتا ہے؟

ٹھیک ہے، کئی چیزیں، یہ پتہ چلتا ہے، پال، غلط ہو سکتا ہے!

بطخ. جی ہاں.

اس مخصوص مقالے میں، محققین نے TP-Link Tapo L530E نامی پروڈکٹ پر توجہ مرکوز کی۔

اب، میں یہاں خاص طور پر TP-Link کی طرف انگلیاں نہیں اٹھانا چاہتا… مقالے میں، انہوں نے کہا کہ انہوں نے اس کا انتخاب کیا کیونکہ، جہاں تک وہ دیکھ سکتے ہیں (اور محققین سب، میرے خیال میں، اطالوی ہیں)، یہ تھا اٹلی میں ایمیزون کے ذریعے سب سے زیادہ فروخت ہونے والا نام نہاد سمارٹ لائٹ بلب۔

ڈوگ ٹھیک ہے، یہ بھی دلچسپ ہے… ہم ان IoT آلات اور ان کے پاس موجود تمام حفاظتی مسائل کے بارے میں بات کرتے ہیں، کیونکہ ان کو محفوظ کرنے کے لیے بہت زیادہ سوچنے کی ضرورت نہیں ہے۔

لیکن TP-Link جیسی کمپنی بڑی اور معقول حد تک اچھی سمجھی جاتی ہے۔

اور آپ فرض کریں گے کہ، IoT ڈیوائس کمپنیوں میں سے، یہ ایک ایسی ہوگی جو سیکیورٹی کے پیچھے تھوڑی اضافی لکڑی ڈال رہی ہوگی۔

بطخ. ہاں، یقینی طور پر کچھ کوڈنگ غلطیاں تھیں جو ان کمزوریوں میں نہیں کی جانی چاہیے تھیں، اور ہم اس تک پہنچ جائیں گے۔

اور تصدیق سے متعلق کچھ مسائل ہیں جو ہلکے بلب جیسے چھوٹے اور سادہ آلے کے لیے حل کرنا کچھ مشکل ہیں۔

اچھی خبر یہ ہے کہ، جیسا کہ محققین نے اپنے مقالے میں لکھا، "ہم نے TP-Link سے ان کے کمزور تحقیقی پروگرام کے ذریعے رابطہ کیا، اور وہ اب کسی قسم کے پیچ پر کام کر رہے ہیں۔"

اب، مجھے نہیں معلوم کہ انہوں نے اسے ظاہر کرنے اور کاغذ کو ابھی شائع کرنے کا انتخاب کیوں کیا۔

انہوں نے یہ نہیں بتایا کہ آیا وہ انکشاف کی تاریخ پر راضی ہوں گے، اور انہوں نے یہ نہیں بتایا کہ انہوں نے TP-Link کو کب بتایا اور انہوں نے انہیں اب تک کتنا وقت دیا، جس کے بارے میں میرے خیال میں قدرے افسوس کی بات تھی۔

اگر وہ انکشاف کرنے جا رہے تھے کیونکہ ان کے خیال میں TP-Link نے بہت زیادہ وقت لیا ہے، تو وہ یہ کہہ سکتے تھے۔

اگر یہ بہت طویل نہیں ہوا ہے، تو وہ تھوڑی دیر انتظار کر سکتے تھے.

لیکن انہوں نے کوئی کاپی اور پیسٹ کوڈ نہیں دیا جسے آپ ان کمزوریوں سے فائدہ اٹھانے کے لیے استعمال کر سکتے ہیں، لہذا اس کے باوجود اس سے سیکھنے کے لیے کچھ اچھے اسباق موجود ہیں۔

سب سے اہم بات یہ معلوم ہوتی ہے کہ جب آپ پہلی بار لائٹ بلب لگا رہے ہیں، تو اس بات کو یقینی بنانے کے لیے کچھ کوششیں کی جاتی ہیں کہ ایپ اور لائٹ بلب ہر ایک وجہ یہ ہے کہ وہ صحیح قسم کے کوڈ کے ساتھ رابطہ کر رہے ہیں۔ دوسرے سرے.

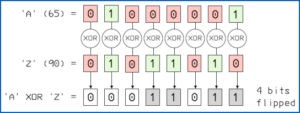

لیکن اگرچہ ایسا کرنے کے لیے کچھ کوششیں کی جا رہی ہیں، یہ اس بات پر انحصار کرتا ہے جسے ہم مذاق میں "کیڈ کرپٹوگرافک ہیش" کہہ سکتے ہیں… لیکن کلید سخت وائرڈ ہے اور جیسا کہ محققین نے پایا، انہیں جاکر الگ کرنے کی ضرورت بھی نہیں تھی۔ کلید تلاش کرنے کے لیے کوڈ، کیونکہ یہ صرف 32 بٹس لمبا تھا۔

چنانچہ وہ اسے 140 منٹ میں وحشیانہ طاقت سے بازیافت کرنے میں کامیاب ہوگئے۔

ڈوگ واضح کرنے کے لیے، ایک حملہ آور کو آپ کی حد کے اندر ہونا چاہیے، اور ایک بدمعاش رسائی پوائنٹ قائم کرنا ہوگا جو آپ کے لائٹ بلب کی طرح نظر آئے، اور آپ کو اس سے جڑنے کی ضرورت ہوگی۔

اور پھر وہ آپ کو آپ کے وائی فائی پاس ورڈ، اور آپ کے TP-Link اکاؤنٹ میں آپ کا پاس ورڈ ٹائپ کرنے کے قابل ہو جائیں گے، اور وہ یہ چیزیں حاصل کر لیں گے۔

لیکن انہیں جسمانی طور پر آپ کی حد میں ہونے کی ضرورت ہوگی۔

بطخ. حملے کو دور سے نہیں لگایا جا سکتا۔

ایسا نہیں ہے کہ کوئی آپ کو دنیا کے دوسری طرف سے کچھ مشکوک لنک بھیجے اور وہ تمام ڈیٹا حاصل کر سکے۔

لیکن کچھ دوسرے کیڑے بھی تھے، ڈوگ۔

ڈوگ جی ہاں، کئی چیزیں غلط ہوئیں، جیسا کہ ذکر کیا گیا ہے۔

ایسا لگتا ہے کہ تصدیق کی یہ کمی سیٹ اپ کے عمل تک بھی پہنچی ہے۔

بطخ. جی ہاں.

ظاہر ہے کہ جب سیٹ اپ اصل میں شروع ہوتا ہے تو واقعی اہم بات یہ ہے کہ ایپ اور ڈیوائس کے درمیان ٹریفک انکرپٹ ہو جاتا ہے۔

اس معاملے میں جس طرح سے یہ کام کرتا ہے وہ یہ ہے کہ ایپ لائٹ بلب کو ایک RSA پبلک کلی بھیجتی ہے، اور لائٹ بلب اس کا استعمال سیشن کے لیے ایک بار کی 128 بٹ AES کلید کو خفیہ کرنے اور واپس بھیجنے کے لیے کرتا ہے۔

مسئلہ یہ ہے کہ، ایک بار پھر، بالکل اس ابتدائی تبادلے کی طرح، لائٹ بلب ایپ سے بات چیت کرنے میں کوئی کسر اٹھا نہیں رکھتا، "ہاں، میں واقعی ایک لائٹ بلب ہوں۔"

سب سے پہلے اس جعلی رسائی پوائنٹ کو بنا کر، اور "کیا آپ وہاں ہیں؟/ہاں، میں یہاں ہوں" کی جادوئی کلید کو جان کر… اس سوراخ کا فائدہ اٹھا کر، ایک جعل ساز آپ کو غلط رسائی پوائنٹ کی طرف راغب کر سکتا ہے۔

اور پھر کوئی مزید تصدیق نہیں ہے۔

ایک امپوسٹر لائٹ بلب واپس آ سکتا ہے اور کہہ سکتا ہے، "یہ سپر سیکریٹ کلید ہے جسے صرف آپ جانتے ہیں اور میں جانتا ہوں۔"

تو آپ محفوظ طریقے سے بات چیت کر رہے ہیں…

جعل ساز کے ساتھ!

ڈوگ یقینی طور پر، اب تک، ہم مسائل کے ساتھ کام کر چکے ہیں، ٹھیک ہے؟

بطخ. ٹھیک ہے، ان کے پاس دو اور کمزوریاں تھیں، اور ایک طرح سے، ان میں سے تیسری وہ ہے جس نے مجھے سب سے زیادہ پریشان کیا۔

ایک بار جب آپ محفوظ مواصلت کے لیے اس سیشن کی کلید کو قائم کر لیتے ہیں، تو آپ فرض کریں گے کہ آپ کو خفیہ کاری کا عمل درست ہو جائے گا۔

اور میری سمجھ یہ ہے کہ TP-Link کے کوڈرز نے ایک بنیادی کرپٹوگرافک نفاذ کی غلطی کی۔

انہوں نے AES کو CBC یا "سائپر بلاک چیننگ" موڈ میں استعمال کیا۔

یہ ایک ایسا موڈ ہے جس کا مقصد یہ یقینی بنانا ہے کہ اگر آپ ایک ہی ڈیٹا کے ساتھ ایک پیکٹ کو دو، تین، چار یا اس سے زیادہ بار بھیجتے ہیں، تو آپ یہ نہیں پہچان سکتے کہ یہ وہی ڈیٹا ہے۔

بار بار ڈیٹا کے ساتھ، یہاں تک کہ اگر حملہ آور نہیں جانتا کہ ڈیٹا کیا ہے، وہ دیکھ سکتے ہیں کہ ایک ہی چیز بار بار ہو رہی ہے۔

جب آپ CBC موڈ میں AES استعمال کر رہے ہوتے ہیں، تو جس طرح سے آپ ایسا کرتے ہیں وہ یہ ہے کہ آپ ہر پیکٹ کو خفیہ کرنا شروع کرنے سے پہلے انکرپشن کے عمل کو IV یا "ابتدائی ویکٹر" کہتے ہیں۔

اب، کلید ایک راز ہونا ضروری ہے.

لیکن ابتداء ویکٹر ایسا نہیں کرتا ہے: آپ اصل میں اسے شروع میں ڈیٹا میں ڈالتے ہیں۔

اہم بات یہ ہے کہ اسے ہر بار مختلف ہونے کی ضرورت ہے۔

دوسری صورت میں، اگر آپ IV کو دہراتے ہیں، تو جب آپ ایک ہی کلید کے ساتھ ایک ہی ڈیٹا کو انکرپٹ کرتے ہیں، تو آپ کو ہر بار وہی سائفر ٹیکسٹ ملتا ہے۔

یہ آپ کے خفیہ کردہ ڈیٹا میں پیٹرن تیار کرتا ہے۔

اور خفیہ کردہ ڈیٹا کو کبھی بھی کوئی نمونہ نہیں دکھانا چاہیے۔ یہ سامان کی بے ترتیب ندی سے الگ نہیں ہونا چاہئے۔

ایسا لگتا ہے کہ ان پروگرامرز نے شروع میں ہی کلید اور ابتدائی ویکٹر پیدا کرنا تھا، اور پھر جب بھی ان کے پاس بھیجنے کے لیے ڈیٹا ہوتا، وہ وہی کلید اور اسی ابتدائی ویکٹر کو دوبارہ استعمال کرتے۔

[بہت سنجیدہ] ایسا مت کرو!

اور ایک اچھی امدادی یادداشت یہ ہے کہ کرپٹوگرافک جرگون میں ایک اور لفظ یاد رکھیں: "nonce"، جو "ایک بار استعمال ہونے والے نمبر" کے لیے مختصر ہے۔

اور اشارہ بالکل نام میں ہے، ڈوگ

ڈوگ ٹھیک ہے، کیا ہم نے اب ہر چیز کا احاطہ کر لیا ہے، یا اب بھی ایک اور مسئلہ ہے؟

بطخ. آخری مسئلہ جو محققین نے پایا، جو ایک مسئلہ ہے کہ آیا ابتدائی ویکٹرز کا صحیح استعمال کیا گیا ہے یا نہیں (حالانکہ اگر وہ نہیں ہیں تو یہ ایک زیادہ سنگین مسئلہ ہے)، یہ ہے کہ آگے پیچھے بھیجی جانے والی درخواستوں اور جوابات میں سے کوئی بھی قابل اعتماد طریقے سے ٹائم اسٹیمپ نہیں کیا گیا تھا، جس کا مطلب یہ تھا کہ پرانے ڈیٹا پیکٹ کو یہ جانے بغیر کہ یہ سب کچھ کیا ہے۔

یاد رکھیں، یہ انکرپٹڈ ہے؛ آپ اس کے اندر نہیں پڑھ سکتے۔ آپ اپنا کوئی تعمیر نہیں کر سکتے… لیکن آپ ایک پرانا پیکٹ لے سکتے ہیں، کل سے کہہ سکتے ہیں، اور آج اسے دوبارہ چلا سکتے ہیں، اور آپ دیکھ سکتے ہیں (یہاں تک کہ جب حملہ آور نہیں جانتا کہ اس ڈیٹا پیکٹ کا کیا ہونے کا امکان ہے) کیوں جس سے تباہی کا خدشہ ہے۔

ڈوگ ٹھیک ہے، تو ایسا لگتا ہے کہ TP-Link انجینئرنگ ٹیم کے پاس اگلے دو ہفتوں یا مہینوں میں ایک تفریحی چیلنج ہے۔

اور مزے کی بات کرتے ہوئے، رچرڈ نے اس کہانی پر بات کی اور ایک پرانے سوال کا نیا ورژن پوچھا:

ایک لائٹ بلب کو اپ ڈیٹ کرنے میں کتنے کرپٹوگرافرز کی ضرورت ہوتی ہے؟

اس سوال نے مجھے بہت گدگدی کی۔

بطخ. میں بھی. [ہنسی]

میں نے سوچا، "اوہ، مجھے اس کی پیش گوئی کرنی چاہیے تھی۔"

ڈوگ اور آپ کا جواب:

کم از کم 280 وراثت کی متعلقہ اشیاء اور 2 تک256 عصری روشنی کے لیے۔

خوبصورت جواب دیا! [ہنسی]

بطخ. یہ موجودہ کرپٹوگرافک معیارات کی طرف اشارہ ہے، جہاں آپ کو کم از کم موجودہ نفاذ کے لیے سیکورٹی کے 128 بٹس کے نام سے جانا جاتا ہے۔

لیکن، بظاہر، میراثی نظاموں میں، 80 بٹس سیکیورٹی، کم از کم اس وقت کے لیے، بس کافی ہے۔

تو یہ اس لطیفے کا پس منظر تھا۔

ڈوگ بہترین.

ٹھیک ہے، بہت شکریہ، رچرڈ، اسے اندر بھیجنے کے لیے۔

اگر آپ کے پاس کوئی دلچسپ کہانی، تبصرہ، یا سوال ہے جسے آپ جمع کروانا چاہتے ہیں، تو ہم پوڈ کاسٹ پر پڑھنا پسند کریں گے۔

آپ tips@sophos.com پر ای میل کر سکتے ہیں، آپ ہمارے کسی بھی مضمون پر تبصرہ کر سکتے ہیں، یا آپ ہمیں سوشل: @nakedsecurity پر مار سکتے ہیں۔

یہ آج کے لیے ہمارا شو ہے؛ سننے کے لیے بہت شکریہ

پال ڈکلن کے لیے، میں ڈوگ آموت ہوں، آپ کو اگلی بار تک یاد دلاتا ہوں کہ...

دونوں محفوظ رہو!

[میوزیکل موڈیم]

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- چارٹ پرائم۔ ChartPrime کے ساتھ اپنے ٹریڈنگ گیم کو بلند کریں۔ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/08/24/s3-ep149-how-many-cryptographers-does-it-take-to-change-a-light-bulb/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1984

- 23

- 26٪

- 32

- 80

- 84

- a

- قابلیت

- ہمارے بارے میں

- تک رسائی حاصل

- اکاؤنٹ

- اصل میں

- ایڈیشنل

- مشورہ

- یئایس

- کے بعد

- پھر

- کے خلاف

- اس بات پر اتفاق

- امداد

- ہوائی جہاز

- تمام

- کی اجازت

- ساتھ

- ٹھیک

- اگرچہ

- am

- ایمیزون

- an

- اور

- اعلان کریں

- ایک اور

- جواب

- جواب

- کوئی بھی

- کسی

- کہیں

- اپلی کیشن

- ایپل

- ایپس

- محفوظ شدہ دستاویزات

- ابلیھاگار

- کیا

- مضمون

- مضامین

- AS

- فرض کرو

- At

- حملہ

- آڈیو

- اگست

- کی توثیق

- مصنف

- خود کار طریقے سے

- دور

- واپس

- پس منظر

- بار

- کی بنیاد پر

- BE

- کیونکہ

- بن

- رہا

- اس سے پہلے

- پیچھے

- کیا جا رہا ہے

- یقین ہے کہ

- نیچے

- کے درمیان

- سے پرے

- بگ

- بٹ

- بلاک

- اڑا

- پایان

- موٹے طور پر

- براؤزر

- جسمانی طاقت

- بفر

- بفر اوور فلو

- بگ کی اطلاع دیں

- کیڑوں

- لیکن

- by

- فون

- کہا جاتا ہے

- آیا

- کر سکتے ہیں

- کیا ہوا

- کیس

- کیونکہ

- وجوہات

- سینٹر

- یقینی طور پر

- چیلنج

- تبدیل

- چیک کریں

- جانچ پڑتال

- کا انتخاب کیا

- واضح

- کوڈ

- کوڈنگ

- کالم

- COM

- کس طرح

- تبصرہ

- ابلاغ

- بات چیت

- مواصلات

- کمپنیاں

- کمپنی کے

- مکمل

- مکمل طور پر

- کمپیوٹر

- کمپیوٹر

- اندیشہ

- متعلقہ

- رابطہ قائم کریں

- کنکشن

- رابطہ

- تعمیر

- پر مشتمل ہے

- معاصر

- کنٹرول

- آسان

- سمنوئت

- کاپی

- اسی کے مطابق

- خراب

- سکتا ہے

- جوڑے

- احاطہ کرتا ہے

- تخلیق

- تخلیق

- cryptocurrency

- cryptographic

- موجودہ

- اعداد و شمار

- ڈیٹا تک رسائی

- تاریخ

- دن

- دن

- نمٹنے کے

- ضرور

- تفصیلات

- آلہ

- کے الات

- DID

- مختلف

- ظاہر

- انکشاف

- منقطع

- دریافت

- دکھائیں

- دکھاتا ہے

- do

- کرتا

- نہیں کرتا

- کیا

- نہیں

- ڈاٹ

- ڈگ

- چھوڑ

- ہر ایک

- آسان

- اثر

- کوشش

- ای میل

- خفیہ کردہ

- خفیہ کاری

- آخر

- انجنیئرنگ

- کافی

- کو یقینی بنانے کے

- اندراج

- خرابی

- قائم

- بھی

- کبھی نہیں

- ہر کوئی

- سب

- سب کچھ

- بالکل

- مثال کے طور پر

- بہترین

- ایکسچینج

- بہت پرجوش

- پھانسی

- دھماکہ

- استحصال کیا۔

- استحصال کرنا

- اضافی

- آنکھ

- آنکھیں

- حقیقت یہ ہے

- جعلی

- دور

- دلچسپ

- اعداد و شمار

- سمجھا

- فائل

- مل

- پہلا

- پہلی بار

- توجہ مرکوز

- پیچھے پیچھے

- کے لئے

- مجبور

- افواج

- آگے

- فورم

- ملا

- چار

- دوست

- دوست

- دوستی

- سے

- مکمل

- مزہ

- بنیادی

- مزید

- جنرل

- عام طور پر

- پیدا

- حاصل

- دے دو

- دی

- فراہم کرتا ہے

- دے

- Go

- جاتا ہے

- جا

- اچھا

- گوگل

- عظیم

- بہت

- تھا

- ہینڈلنگ

- ہاتھوں

- ہو رہا ہے۔

- ہے

- ہونے

- he

- سر

- سنا

- مدد کرتا ہے

- اس کی

- یہاں

- ہائی

- تاریخ

- مارو

- چھید

- کس طرح

- کیسے

- HTTPS

- i

- آئکن

- شبیہیں

- ایک جیسے

- if

- تصور

- نفاذ

- عمل درآمد

- اہم

- in

- مائل

- انڈیکیٹر

- انفرادی

- ابتدائی

- انیشی ایٹو

- کے اندر

- انسٹال کرنا

- دلچسپ

- انٹرنیٹ

- میں

- شامل

- IOT

- آئی او ٹی ڈیوائس

- آئی ٹی آلات

- فون

- مسئلہ

- مسائل

- IT

- اطالوی

- اٹلی

- میں

- خود

- شبدجال

- صرف

- رکھیں

- کلیدی

- جان

- جاننا

- جانا جاتا ہے

- نہیں

- زمین کی تزئین کی

- آخری

- جانیں

- کم سے کم

- چھوڑ کر

- کی وراست

- کم

- اسباق

- خط

- سطح

- روشنی

- روشنی کے بلب

- لائٹنینگ کا

- کی طرح

- امکان

- لائنوں

- LINK

- سن

- تھوڑا

- لانگ

- دیکھنا

- بہت

- بلند

- محبت

- بنا

- ماجک

- مین

- بنا

- بناتا ہے

- بنانا

- میلویئر

- بہت سے

- نشان

- مارٹن

- میٹرکس

- مئی..

- me

- کا مطلب ہے کہ

- مراد

- ذکر کیا

- پیغام

- شاید

- ذہن کا

- منٹ

- لاپتہ

- غلطی

- موبائل

- موڈ

- ماہ

- زیادہ

- سب سے زیادہ

- بہت

- ایک سے زیادہ

- موسیقی

- موسیقی

- my

- ننگی سیکیورٹی

- ننگی سیکورٹی پوڈ کاسٹ

- نام

- یعنی

- ضرورت ہے

- ضروریات

- نیٹ ورک

- کبھی نہیں

- پھر بھی

- نئی

- خبر

- اگلے

- نہیں

- کوئی بھی نہیں

- کا کہنا

- اب

- تعداد

- of

- بند

- آف لائن

- پرانا

- on

- ایک بار

- ایک

- آن لائن

- صرف

- کھول

- کام

- آپریٹنگ سسٹم

- or

- اورنج

- اصل

- دیگر

- ہمارے

- باہر

- پر

- جوڑی

- کاغذ.

- حصہ

- خاص طور پر

- خاص طور پر

- حصے

- پاس ورڈ

- پیچ

- پیٹرن

- پال

- لوگ

- ذاتی

- فون

- جسمانی طورپر

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھلاڑی

- خوشی

- podcast

- پوڈ کاسٹ

- پوائنٹ

- غریب

- ممکن

- ممکنہ طور پر

- مراسلات

- وزیر اعظم

- مسئلہ

- مسائل

- عمل

- پیدا کرتا ہے

- مصنوعات

- پروگرام

- پروگرامر

- فراہم

- عوامی

- عوامی کلید

- شائع

- ھیںچو

- ڈال

- ڈالنا

- معیار

- سوال

- سوالات

- ریڈیو

- بے ترتیب

- رینج

- پڑھیں

- واقعی

- دائرے میں

- وجہ

- حال ہی میں

- تسلیم کریں

- بازیافت

- وصولی

- مراد

- مانا

- انحصار کرو

- یقین ہے

- یاد

- ریموٹ

- دوبارہ

- بار بار

- نمائندگی

- درخواستوں

- تحقیق

- محققین

- دوبارہ استعمال

- رچرڈ

- ٹھیک ہے

- بڑھتی ہوئی

- RSA

- آر ایس ایس

- سفاری

- کہا

- اسی

- دیکھا

- کا کہنا ہے کہ

- یہ کہہ

- کا کہنا ہے کہ

- فیرنا

- سکرین

- دوسری

- خفیہ

- محفوظ بنانے

- محفوظ

- سیکورٹی

- دیکھنا

- لگتا ہے

- دیکھتا

- بھیجنے

- بھیجنا

- بھیجتا ہے

- بھیجا

- علیحدہ

- سنگین

- اجلاس

- مقرر

- قائم کرنے

- سیٹ اپ

- کئی

- وہ

- مختصر

- ہونا چاہئے

- دکھائیں

- کی طرف

- سادہ

- سائٹ

- چھوٹے

- ہوشیار

- So

- اب تک

- سماجی

- فروخت

- حل

- کچھ

- کسی

- کچھ

- کچھ بھی نہیں

- پر SoundCloud

- ذرائع

- بات

- خاص طور پر

- مخصوص

- Spotify

- معیار

- معیار

- شروع کریں

- شروع ہوتا ہے

- درجہ

- رہنا

- ابھی تک

- کہانی

- سٹریم

- سختی

- جمع

- مشورہ

- سمجھا

- اس بات کا یقین

- یقینا

- Sweepstakes

- کے نظام

- سسٹمز

- لے لو

- لیا

- بات

- ٹیپ

- ٹیم

- ٹیک

- بتا

- ٹیسٹ

- ٹیسٹنگ

- شکریہ

- شکریہ

- کہ

- ۔

- دنیا

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- بات

- چیزیں

- لگتا ہے کہ

- سوچنا

- تھرڈ

- اس

- اگرچہ؟

- سوچا

- تین

- کے ذریعے

- وقت

- اوقات

- کرنے کے لئے

- آج

- مل کر

- سر

- بھی

- ٹریفک

- کوشش

- تبدیل کر دیا

- دیتا ہے

- دو

- قسم

- عام طور پر

- سمجھ

- افہام و تفہیم

- بدقسمتی سے

- جب تک

- اپ ڈیٹ کریں

- اپ لوڈ کردہ

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- ورژن

- بہت

- کی طرف سے

- حجم

- نقصان دہ

- خطرے کا سامنا

- چاہتے ہیں

- تھا

- راستہ..

- طریقوں

- we

- ہفتے

- مہینے

- اچھا ہے

- چلا گیا

- تھے

- کیا

- جب

- جب بھی

- چاہے

- جس

- جبکہ

- ڈبلیو

- کیوں

- وائی فائی

- بڑے پیمانے پر

- گے

- ساتھ

- کے اندر

- بغیر

- لکڑی

- لفظ

- کام کا بہاؤ

- کام کر

- کام کرتا ہے

- دنیا

- فکر مند

- گا

- لکھنا

- غلط

- لکھا ہے

- سال

- جی ہاں

- کل

- تم

- نوجوان

- اور

- زیفیرنیٹ

- صفر

- زیرو ڈے

![S3 Ep96: زوم 0 دن، AEPIC لیک، کونٹی انعام، ہیتھ کیئر سیکیورٹی [آڈیو + ٹیکسٹ] S3 Ep96: زوم 0 دن، AEPIC لیک، کونٹی انعام، ہیتھ کیئر سیکیورٹی [آڈیو + ٹیکسٹ] پلیٹو بلاکچین ڈیٹا انٹیلی جنس۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep95: سلیک لیک، گیتھب حملہ، اور پوسٹ کوانٹم کرپٹو [آڈیو + ٹیکسٹ] S3 Ep95: Slack leak, Github onslaught, and post-quantum crypto [Audio + Text] PlatoBlockchain Data Intelligence۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2022/08/schroe-1200-300x157.png)