Web3 سیکیورٹی اسپیس نے 2023 میں ڈرامائی تبدیلی دیکھی، جو لچک اور پائیدار مشکلات دونوں میں پیشرفت کو ظاہر کرتی ہے۔ ویب تھری سیکٹر کے خلاف سائبر حملوں کے نتیجے میں $ 1.7 بلین ڈالر 2023 میں نقصانات میں؛ 453 واقعات ریکارڈ کیے گئے۔. ان حملوں سے ظاہر ہونے والے مختلف قسم کے خطرات Web3 کمیونٹی کے لیے مسلسل آگاہی برقرار رکھنے کی اہم ضرورت کو اجاگر کرتے ہیں۔ میں ماہرین کی ایک ٹیم سیلس, تحقیق پر توجہ مرکوز کرنے والے ایک ویب 3 سیکیورٹی کاروبار نے یہ وسیع تجزیہ رپورٹ تیار کی ہے۔

ہیکس: مختلف نمونوں کا سال

یہاں تک کہ جب کہ 2023 میں مجموعی نقصانات میں کافی کمی واقع ہوئی ہے، ہائی پروفائل کارناموں کا نمایاں اثر جاری ہے۔ ستمبر میں مکسین نیٹ ورک کو ہونے والا 200 ملین ڈالر کا نقصان، مارچ میں یولر فائنانس کو ہونے والے 197 ملین ڈالر کے نقصانات اور جولائی میں ملٹی چین کو ہونے والے 126.36 ملین ڈالر کے نقصانات، پلوں کو درپیش خطرات کو نمایاں کرتے ہیں اور ڈی ایف پروٹوکول.

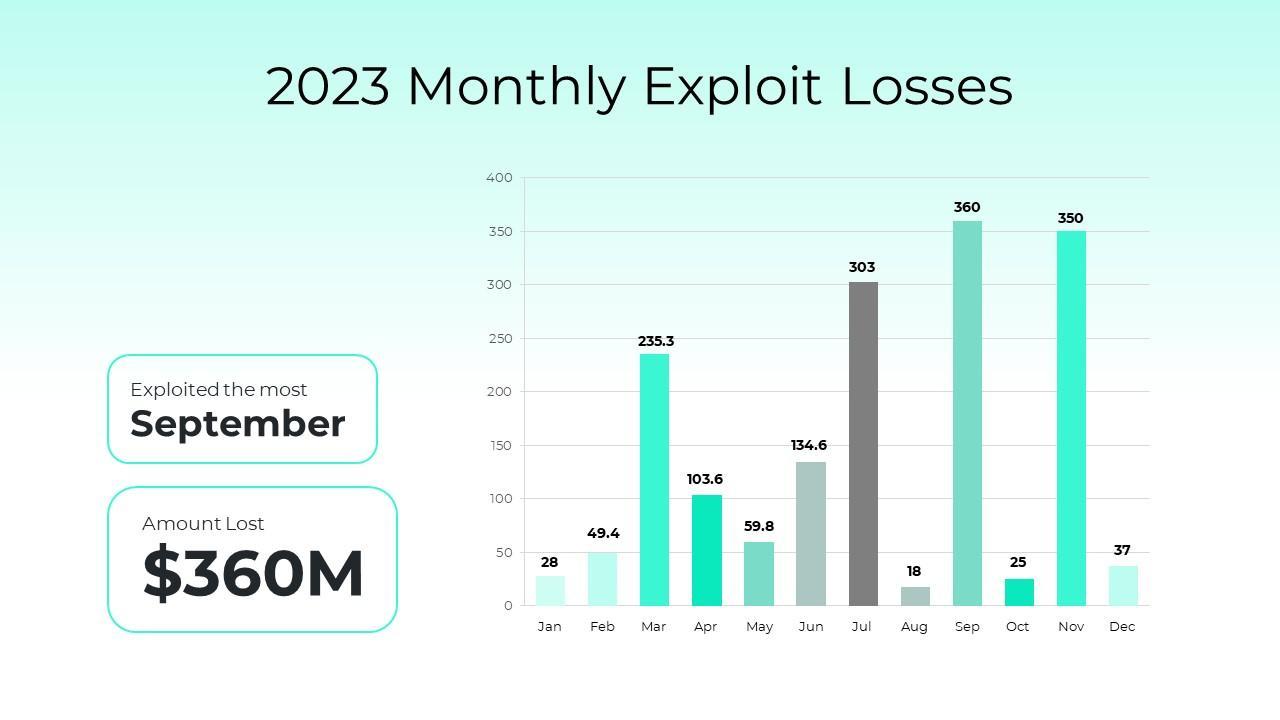

مزید تفصیل سے ماہانہ نقصانات کا جائزہ لینے سے ایک دلچسپ نمونہ ظاہر ہوتا ہے۔ اگرچہ ستمبر، نومبر اور جولائی میں بڑے نقصانات ہوئے، لیکن اکتوبر اور دسمبر میں نمایاں کمی دیکھنے میں آئی، جس سے یہ ظاہر ہوتا ہے کہ سیکورٹی سے متعلق آگاہی اور مضبوط تحفظات کا نفاذ زیادہ سے زیادہ اہم ہوتا جا رہا ہے۔

Web2023 سیکیورٹی خطرات کا سنیپ شاٹ 3

گھوٹالے سے باہر نکلیں:

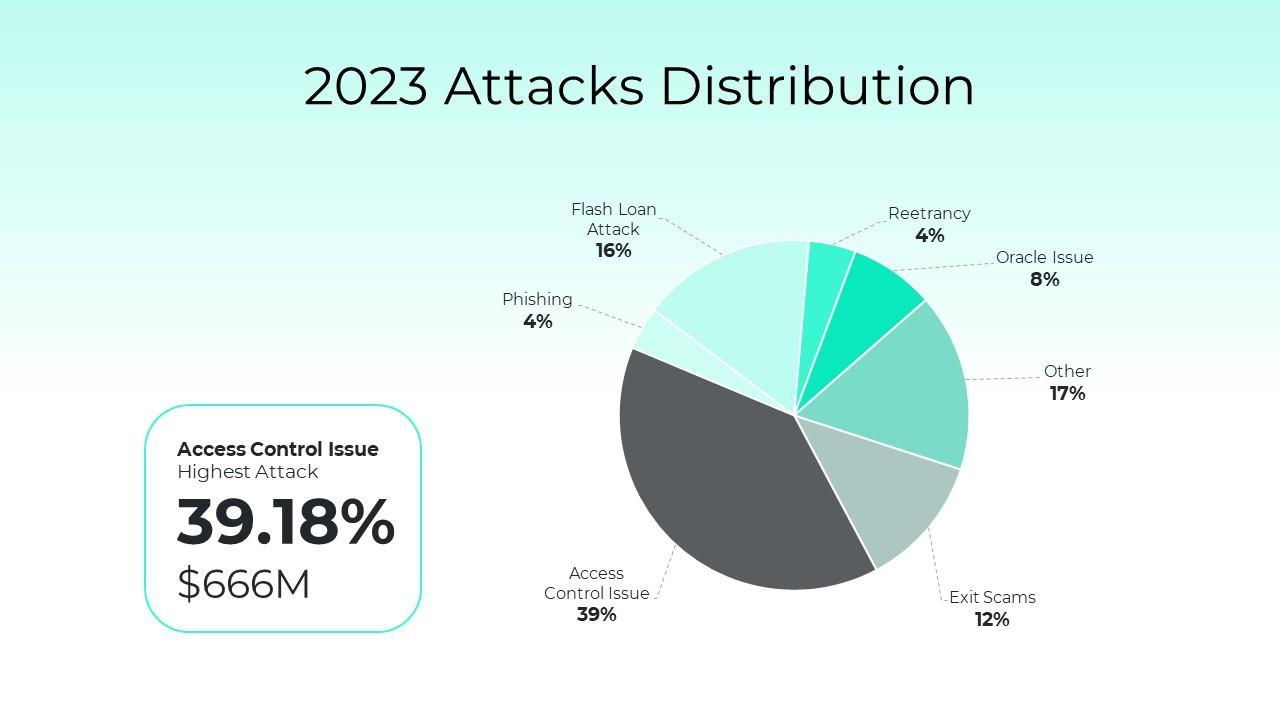

تمام حملوں میں سے، باہر نکلنے کے گھوٹالے 12.24% تھے، 276 واقعات کے نتیجے میں $208 ملین کا نقصان ہوا۔ ایسے منصوبوں کی نمایاں مثالیں جنہوں نے کافی منافع کا وعدہ کیا تھا لیکن سرمایہ کاروں کے پیسے سے اچانک غائب ہو گئے۔

احتیاطی تدابیر:

1. پراجیکٹس اور ٹیموں کی گہرائی سے چھان بین کرنا، اس بات کو یقینی بنانا کہ ان کا ٹریک ریکارڈ ثابت ہو، اور قابل اعتماد کمپنیوں کی طرف سے فراہم کردہ شفاف سیکورٹی کے جائزوں کے مطابق پروجیکٹس کی درجہ بندی کریں۔

2. اپنے سرمایہ کاری کے پورٹ فولیو کو تبدیل کریں اور ایسے منصوبوں پر غور کرتے وقت احتیاط برتیں جو غیر معقول حد تک زیادہ منافع پیش کرتے ہیں۔

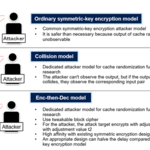

رسائی کنٹرول کے ساتھ مسائل:

39.18% حملوں میں رسائی کنٹرول کے مسائل تھے، اور ان میں سے 29 واقعات کے نتیجے میں $666 ملین کا نمایاں نقصان ہوا۔ نمایاں مثالوں میں وہ حساسیتیں شامل ہیں جن کا فائدہ ملٹی چین، پولونییکس اور ایٹم والیٹ میں لیا گیا تھا۔

احتیاطی تدابیر:

کم سے کم استحقاق کے اصول پر عمل کریں، مضبوط تصدیق اور اجازت کے طریقہ کار کو جگہ پر رکھیں، اور رسائی کی اجازتوں کو اکثر اپ ڈیٹ کریں۔ اس کے علاوہ، اہلکاروں کو باقاعدگی سے سیکیورٹی کی تربیت فراہم کریں، خاص طور پر اعلیٰ مراعات کے حامل افراد، اور ایپس اور انفراسٹرکچر میں کسی بھی مشکوک سرگرمی کی فوری شناخت اور ان سے نمٹنے کے لیے مکمل نگرانی کے نظام قائم کریں۔

فشنگ:

3.98 فیصد حملوں میں فشنگ کے واقعات شامل ہیں، اور ان میں سے 13 واقعات میں $67.6 ملین کا نقصان ہوا۔ حملہ آوروں نے مختلف قسم کی مسلسل بدلتی ہوئی فشنگ حکمت عملیوں کا استعمال کیا، جیسا کہ Lazarus گروپ کے AlphaPo حملے سے ظاہر ہوتا ہے۔

احتیاطی تدابیر:

ایسے اقدامات کے نتیجے میں ویب 3 میدان میں فرنٹ اینڈ حملوں میں اضافہ ہوا ہے جو فرنٹ اینڈ سیکیورٹی کو کم اہمیت دیتے ہیں۔ کرنا ضروری ہے۔ Web3 سسٹم کی خامیوں اور کمزوریوں کو تلاش کرنے کے لیے دخول کی جانچ جن سے ہیکرز فائدہ اٹھا سکتے ہیں۔ صارف کی تعلیم کو اولین ترجیح بنائیں، ملٹی فیکٹر توثیق (MFA) اور ہارڈویئر والیٹس کے استعمال کی حوصلہ افزائی کریں، اور ڈومین کی نگرانی اور ای میل کی تصدیق کا استعمال کریں۔

فلیش لون کا استعمال کرتے ہوئے حملے:

16.12% حملے فلیش لون حملے تھے، 37 واقعات کے نتیجے میں $274 ملین کا نقصان ہوا۔ ایئرن فنانس، کیبر سویپ، اور یولر فنانس کے خلاف پریسجن فلیش لون اسالٹس شروع کیے گئے۔

احتیاطی تدابیر:

وقت کی حد اور ادھار کی کم سے کم مقدار جیسی حدود کو لگا کر فلیش لون سے وابستہ خطرات کو کم کریں۔ حملہ آوروں کے لیے اخراجات کو بڑھا کر، فلیش لون کے استعمال کے لیے چارج کرنا دشمنانہ حملوں کو استعمال کرنے کے لیے حوصلہ شکنی کا کام کر سکتا ہے۔

دوبارہ داخلہ:

4.35% حملے دوبارہ داخلے کی کمزوریوں کی وجہ سے ہوئے، اور ان میں سے 15 واقعات کے نتیجے میں $74 ملین کا نقصان ہوا۔ بڑے نقصانات پیدا کرنے والی ایک چھوٹی سی خامی کے مضمرات کو وائپر ایشو اور بالکل پروٹوکول حملے کے ذریعے سامنے لایا گیا۔

احتیاطی تدابیر:

1. چیک-اثر-انٹرایکشن ماڈل کی سختی سے پیروی کریں: اس بات کو یقینی بنائیں کہ آگے بڑھنے سے پہلے تمام متعلقہ جانچ پڑتال اور توثیق کر لی گئی ہیں۔ آپ کو صرف ریاستی تبدیلیاں کرنی چاہئیں اور بیرونی اداروں کے ساتھ مشغول ہونا چاہیے جب آپ یہ ٹیسٹ کامیابی سے مکمل کر لیں۔

2. جامع ری اینٹری پروٹیکشن کو عملی جامہ پہنائیں: اسے معاہدے کے ہر فنکشن کے لیے استعمال کریں جس میں حساس طریقہ کار شامل ہوں۔

اوریکل کے ساتھ مسائل:

7.88% حملے اوریکل کے مسائل کی وجہ سے ہوئے، اور ان میں سے 7 واقعات کے نتیجے میں $134 ملین کا نقصان ہوا۔ BonqDAO ہیک نے ظاہر کیا کہ اوریکل کی کمزوریوں کا استعمال کرتے ہوئے ٹوکن کی قیمتوں کو کیسے تبدیل کیا جائے۔

احتیاطی تدابیر:

1. قیمتوں کے تخمینے کم لیکویڈیٹی والی مارکیٹوں میں نہیں کیے جانے چاہئیں۔

2. کسی خاص قیمت اوریکل پلان کے بارے میں سوچنے سے پہلے اس بات کا تعین کریں کہ آیا ٹوکن کی لیکویڈیٹی پلیٹ فارم کے انضمام کی ضمانت دینے کے لیے کافی ہے۔

3. حملہ آور کے لیے ہیرا پھیری کی قیمت کو بڑھانے کے لیے وقت کے حساب سے اوسط قیمت (TWAP) شامل کریں۔

اضافی خطرات

16.47% حملے دیگر خطرات کا استعمال کرتے ہوئے کیے گئے، اور ان میں سے 76 واقعات کے نتیجے میں $280 ملین کا نقصان ہوا۔ ویب 2 کے بہت سے خطرات اور مکسین کے ڈیٹا بیس کی خلاف ورزی نے Web3 ڈومین میں درپیش سیکیورٹی مسائل کے وسیع میدان عمل کو ظاہر کیا۔

ٹاپ 10 2023 ہیکس: خلاصہ

2023 کے ٹاپ ٹین ہیکس، جس میں سال کے تقریباً 70% نقصانات (تقریباً $1.2 بلین) تھے، نے ایک عام کمزوری کی نشاندہی کی: ایکسیس کنٹرول کے مسائل، خاص طور پر وہ جن میں پرائیویٹ کیز کی چوری شامل ہے۔ ان میں سے زیادہ تر خلاف ورزیاں سال کے دوسرے حصے میں ہوئیں۔ نومبر میں تین اہم حملے ہوئے۔

خاص طور پر، Lazarus گروپ بہت سی خلاف ورزیوں میں ملوث تھا جس کے نتیجے میں گرم بٹوے کے سمجھوتوں کے ذریعے فنڈز ضائع ہوئے۔ Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo, اور CoinEx ان پروٹوکولز میں شامل تھے جن کا استحصال کیا گیا۔

نتیجہ:

سال کے آخر تک، 2023 کے مجموعی نقصانات 2022 کے مقابلے میں کم ہیں۔ لیکن سرفہرست 10 حملوں میں نقصان کا ارتکاز اس بات کو نمایاں کرتا ہے کہ بہتر تحفظ حاصل کرنا کتنا ضروری ہے۔ کمزوریوں کی ایک وسیع رینج کی وجہ سے، Web3 جگہ کی حفاظت کے لیے ایک کثیر جہتی حکمت عملی کی ضرورت ہے۔

مکمل آڈٹ کی اہمیت کو بڑھانا اور Web3 پینیٹریشن ٹیسٹنگ کے علم میں اضافہ کرنا ناممکن ہے، خاص طور پر لازارس گروپ کے حملوں میں استعمال ہونے والی دراندازی کی نئی تکنیکوں کے پیش نظر۔ یہ انتہائی سفارش کی جاتی ہے کہ صارفین اور اسٹیک ہولڈرز ایسے پلیٹ فارمز اور خدمات کو ترجیح دیں جو ایک محفوظ Web3 مستقبل کی راہ ہموار کرنے کے لیے عملی تقاضوں اور اعلیٰ ترین حفاظتی معیارات کو پورا کرتے ہیں۔

یہاں کلک کریں سالس میں ماہر ٹیم کی لائیو رپورٹ دیکھنے کے لیے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- : ہے

- $UP

- 10

- 12

- 13

- 15٪

- 2022

- 2023

- 26٪

- 29

- 35٪

- 36

- 7

- a

- ہمارے بارے میں

- اچانک

- تک رسائی حاصل

- کے مطابق

- حساب

- کے پار

- سرگرمی

- اس کے علاوہ

- پتہ

- ترقی

- کے خلاف

- تمام

- اگرچہ

- کے درمیان

- an

- تجزیہ

- اور

- اور بنیادی ڈھانچہ

- کوئی بھی

- ایپس

- کیا

- میدان

- ارد گرد

- AS

- حملہ

- جائزوں

- منسلک

- At

- جوہری

- حملہ

- حملے

- آڈٹ

- کی توثیق

- اجازت

- اوسط

- کے بارے میں شعور

- BE

- کیونکہ

- بننے

- اس سے پہلے

- بہتر

- ارب

- قرض ادا کرنا

- دونوں

- خلاف ورزی

- خلاف ورزیوں

- پل

- پلوں

- وسیع

- لایا

- کاروبار

- لیکن

- by

- وجہ

- احتیاط

- تبدیلیاں

- تبدیل کرنے

- چارج کرنا

- چیک

- coinex

- کامن

- کمیونٹی

- کمپنیاں

- مکمل

- وسیع

- دھیان

- پر غور

- مسلسل

- مسلسل

- جاری رہی

- کنٹریکٹ

- کنٹرول

- قیمت

- سکتا ہے

- اہم

- وکر

- سائبرٹیکس

- نقصان

- خطرات

- ڈیٹا بیس

- دسمبر

- کو رد

- کمی

- مطالبات

- demonstrated,en

- تفصیل

- اس بات کا تعین

- ترقی یافتہ

- مختلف

- مشکلات

- do

- ڈومین

- کیا

- ڈرامائی

- تعلیم

- ای میل

- کی حوصلہ افزائی

- آخر

- پائیدار

- مشغول

- کافی

- اداروں

- خاص طور پر

- ضروری

- یولر فنانس

- ہر کوئی

- بالکل

- نمائش کر رہا ہے

- باہر نکلیں

- ماہر

- ماہرین

- دھماکہ

- استحصال کیا۔

- استحصال

- وسیع

- بیرونی

- فیس بک

- کی مالی اعانت

- مل

- نتائج

- فلیش

- فلیش لون

- غلطی

- خامیوں

- توجہ مرکوز

- پر عمل کریں

- کے لئے

- تقریب

- فنکشنل

- فنڈز

- مستقبل

- گروپ

- اس بات کی ضمانت

- ہیک

- ہیکروں

- hacks

- تھا

- ہوا

- ہارڈ ویئر

- ہارڈ ویئر والیٹ

- ہے

- ہائی

- ہائی پروفائل

- سب سے زیادہ

- نمایاں کریں

- پر روشنی ڈالی گئی

- انتہائی

- HOT

- گرم پرس۔

- کس طرح

- کیسے

- HTTPS

- کی نشاندہی

- شناخت

- if

- اثر

- نفاذ

- اثرات

- اہم

- ناممکن

- in

- میں گہرائی

- شامل

- شامل

- اضافہ

- اضافہ

- انفراسٹرکچر

- اقدامات

- انضمام

- دلچسپ

- میں

- تحقیقات

- سرمایہ کاری

- سرمایہ کاری کا پورٹ فولیو

- ملوث

- شامل

- مسئلہ

- مسائل

- IT

- جولائی

- کلیدی

- چابیاں

- علم

- kyberswap

- بڑے

- شروع

- لاجر

- لازر گروپ

- کم سے کم

- کم

- لیورڈڈ

- روشنی

- کی طرح

- حدود

- حدود

- لنکڈ

- لیکویڈیٹی

- تھوڑا

- رہتے ہیں

- قرض

- قرض

- بند

- نقصانات

- بہت

- بنا

- برقرار رکھنے کے

- اکثریت

- بنا

- بنانا

- ہیرا پھیری

- بہت سے

- مارچ

- Markets

- مئی..

- سے ملو

- MFA

- دس لاکھ

- کم سے کم

- مخلوط

- مکسین نیٹ ورک

- ماڈل

- قیمت

- نگرانی

- ماہانہ

- زیادہ

- ملٹیچین

- کثیر جہتی

- ضرورت

- نیٹ ورک

- نئی

- نومبر

- اکتوبر

- of

- پیش کرتے ہیں

- اکثر

- on

- ایک بار

- جاری

- صرف

- اوریکل

- حکم

- دیگر

- مجموعی طور پر

- حصہ

- خاص طور پر

- خاص طور پر

- پاٹرن

- ہموار

- رسائی

- اجازتیں

- کارمک

- فشنگ

- پی ایچ پی

- مقام

- کی منصوبہ بندی

- پلیٹ فارم

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پولونیا

- پورٹ فولیو

- پریکٹس

- صحت سے متعلق

- قیمت

- قیمتیں

- اصول

- ترجیح دیں

- ترجیح

- نجی

- نجی چابیاں

- استحقاق

- استحقاق

- مسائل

- طریقہ کار

- پیداوار

- منافع

- اس تخمینے میں

- منصوبوں

- ممتاز

- وعدہ

- حفاظت

- تحفظ

- پروٹوکول

- پروٹوکول

- ثابت

- فراہم

- فراہم

- ڈال

- ڈالنا

- جلدی سے

- بلند

- رینج

- رینکنگ

- سفارش کی

- ریکارڈ

- باقاعدہ

- متعلقہ

- قابل اعتماد

- رپورٹ

- غلط استعمال کی اطلاع 2023

- کی ضرورت ہے

- تحقیق

- لچک

- نتیجہ

- نتیجے

- واپسی

- انکشاف

- محفوظ

- دیکھا

- گھوٹالے

- دوسری

- شعبے

- سیکورٹی

- سیکیورٹی بیداری

- دیکھنا

- حساس

- ستمبر

- خدمت

- سروسز

- مقرر

- سیکنڈ اور

- منتقل

- ہونا چاہئے

- دکھایا گیا

- شوز

- اہمیت

- اہم

- خلا

- سپیکٹرم

- اسٹیک ہولڈرز

- معیار

- حالت

- حکمت عملیوں

- حکمت عملی

- مضبوط

- کافی

- کامیابی کے ساتھ

- اس طرح

- کا سامنا

- اس بات کا یقین

- مشکوک

- SVG

- کے نظام

- سسٹمز

- لینے

- ٹیم

- ٹیموں

- تکنیک

- دس

- ٹیسٹنگ

- ٹیسٹ

- سے

- کہ

- ۔

- چوری

- وہاں.

- یہ

- وہ

- سوچنا

- اس

- ان

- تین

- وقت

- کرنے کے لئے

- مل کر

- ٹوکن

- سب سے اوپر

- اوپر 10

- اوپر دس

- کل

- ٹریک

- ٹریک ریکارڈ

- ٹریننگ

- شفاف

- ٹویٹر

- اپ ڈیٹ کریں

- استعمال

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- صارفین

- کا استعمال کرتے ہوئے

- استعمال

- مختلف اقسام کے

- وینچرز

- توثیق

- کی طرف سے

- لنک

- نقصان دہ

- وائپر

- بٹوے

- بٹوے

- تھا

- راستہ..

- کمزوری

- Web2

- Web3

- ویب 3 کمیونٹی

- ویب 3 اسپیس

- تھے

- جب

- جس

- جبکہ

- وسیع

- وسیع رینج

- ساتھ

- سال

- تڑپ رہا ہے

- تم

- اور

- زیفیرنیٹ