ایک جدید ترین ریموٹ ایکسیس ٹروجن، سلور آر اے ٹی کے پیچھے گروپ ترکی اور شام دونوں سے روابط رکھتا ہے اور اس ٹول کا ایک اپ ڈیٹ ورژن جاری کرنے کا ارادہ رکھتا ہے تاکہ سمجھوتہ شدہ ونڈوز سسٹمز اور اینڈرائیڈ ڈیوائسز پر کنٹرول کیا جا سکے۔

3 جنوری کو شائع ہونے والے خطرے کے تجزیے کے مطابق، SilverRAT v1 — جو فی الحال صرف ونڈوز سسٹمز پر کام کرتا ہے — کی لاگنگ اور رینسم ویئر کے حملوں کے لیے میلویئر بنانے کی اجازت دیتا ہے، اور اس میں تباہ کن خصوصیات شامل ہیں، جیسے سسٹم کی بحالی کے پوائنٹس کو حذف کرنے کی صلاحیت، محققین سنگاپور کی بنیاد پر Cyfirma اپنے تجزیے میں کہا.

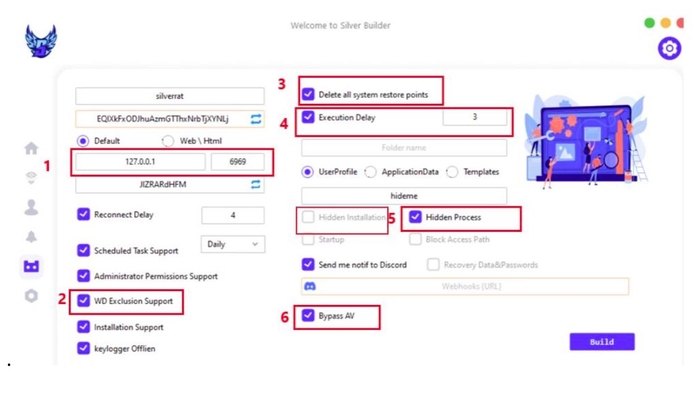

SilverRAT بلڈر مختلف خصوصیات کی اجازت دیتا ہے۔

Cyfirma کے تجزیہ کے مطابق، SilverRAT ظاہر کرتا ہے کہ خطے کے سائبر کرائمین گروپ زیادہ نفیس ہوتے جا رہے ہیں۔ SilverRAT کا پہلا ورژن، جس کا سورس کوڈ نامعلوم اداکاروں نے اکتوبر میں لیک کیا تھا، ایک بلڈر پر مشتمل ہے جو صارف کو مخصوص خصوصیات کے ساتھ ریموٹ ایکسیس ٹروجن بنانے کی اجازت دیتا ہے۔

Cyfirma کے تجزیے کے مطابق مزید دلچسپ خصوصیات میں کمانڈ اینڈ کنٹرول کے لیے IP ایڈریس یا ویب پیج کا استعمال، اینٹی وائرس سافٹ ویئر کے لیے بائی پاس، سسٹم ریسٹور پوائنٹس کو مٹانے کی صلاحیت، اور پے لوڈز کا تاخیر سے عمل درآمد شامل ہیں۔

سائفرما کے تجزیے کے مطابق کم از کم دو دھمکی آمیز اداکار - ایک "خطرناک چاندی" کا ہینڈل استعمال کرنے والا اور دوسرا "Monstermc" کا استعمال کرنے والا - SilverRAT اور پچھلے پروگرام S500 RAT دونوں کے پیچھے ڈویلپر ہیں۔ ہیکرز ٹیلیگرام پر اور آن لائن فورمز کے ذریعے کام کرتے ہیں جہاں وہ مالویئر بطور سروس فروخت کرتے ہیں، دوسرے ڈویلپرز سے ٹوٹے ہوئے RATs تقسیم کرتے ہیں، اور مختلف قسم کی دیگر خدمات پیش کرتے ہیں۔ اس کے علاوہ ان کا ایک بلاگ اور ویب سائٹ بھی ہے جسے Anonymous Arabic کہتے ہیں۔

سائفرما کے خطرے کے محقق راجہانس پٹیل کہتے ہیں، "سلور راٹ کا انتظام کرنے والے دو لوگ ہیں۔" "ہم ڈویلپرز میں سے ایک کے فوٹو گرافی کے ثبوت جمع کرنے میں کامیاب رہے ہیں۔"

فورمز سے شروع

مالویئر کے پیچھے گروپ، جسے گمنام عربی کہا جاتا ہے، مشرق وسطیٰ کے فورمز، جیسے ترکاکٹیم، 1877، اور کم از کم ایک روسی فورم پر سرگرم ہے۔

سائفرما ریسرچ ٹیم کے ایک خطرے کے محقق کوشک پال کا کہنا ہے کہ SilverRAT کی ترقی کے علاوہ، گروپ کے ڈویلپرز ڈیمانڈ پر ڈسٹری بیوٹڈ ڈینیئل آف سروس (DDoS) حملوں کی پیشکش کرتے ہیں۔

"ہم نے نومبر 2023 کے آخر سے گمنام عربی سے کچھ سرگرمی دیکھی ہے،" وہ کہتے ہیں۔ "وہ بڑے اداروں پر DDOS حملے کرنے کے لیے 'BossNet' کے نام سے مشہور ٹیلی گرام پر مشتہر کیے جانے والے بوٹ نیٹ کا استعمال کرتے ہوئے جانا جاتا ہے۔"

جب کہ مشرق وسطیٰ کے خطرے کے منظر نامے پر ایران اور اسرائیل میں سرکاری اور ریاستی سرپرستی میں چلنے والے ہیکنگ گروپس کا غلبہ رہا ہے، وہیں گمنام عربی جیسے گھریلو گروپس سائبر کرائم مارکیٹوں پر حاوی ہیں۔ سلور آر اے ٹی جیسے آلات کی جاری ترقی خطے میں زیر زمین مارکیٹوں کی متحرک نوعیت کو اجاگر کرتی ہے۔

ٹروجن بنانے کے لیے سلورریٹ ڈیش بورڈ۔ ماخذ: Cyfirma

منظم پتہ لگانے اور رسپانس فرم کریٹیکل سٹارٹ کی سائبر تھریٹ انٹیلیجنس ریسرچ تجزیہ کار سارہ جونز کا کہنا ہے کہ مشرق وسطیٰ میں ہیکنگ گروپس کافی مختلف ہوتے ہیں، جنہوں نے خبردار کیا کہ انفرادی ہیکنگ گروپس مسلسل ترقی کر رہے ہیں اور ان کی خصوصیات کو عام کرنا مشکل ہو سکتا ہے۔

وہ کہتی ہیں، "تکنیکی نفاست کی سطح مشرق وسطیٰ کے گروہوں کے درمیان بہت مختلف ہوتی ہے۔ "کچھ ریاستی حمایت یافتہ اداکار اعلی درجے کی صلاحیتوں کے مالک ہیں، جب کہ دیگر آسان ٹولز اور تکنیکوں پر انحصار کرتے ہیں۔"

گیم ہیکس کے ذریعے ایک گیٹ وے

سائفرما کے محققین کے جمع کردہ ڈیٹا کے مطابق، گمنام عربی گروپ کے شناخت شدہ ارکان میں سے کم از کم ایک سابق گیم ہیکر ہے، جس میں فیس بک پروفائل، یوٹیوب چینل، اور ہیکرز میں سے ایک کی سوشل میڈیا پوسٹس شامل ہیں۔ اس کا ابتدائی 20 جو دمشق، شام میں رہتا ہے، اور اس نے نوعمری میں ہیکنگ شروع کی۔

ان نوجوان ہیکرز کا پروفائل جو گیمز کے کارنامے تلاش کرنے پر اپنے دانت کاٹتے ہیں، مشرق وسطیٰ میں ہیکنگ کمیونٹی سے بالاتر ہے۔ نوعمروں کا گیمنگ ہیکس بنا کر یا گیم سسٹمز کے خلاف سروس سے انکار کے حملے شروع کر کے اپنے ہیکنگ کیریئر کا آغاز کرنا ایک رجحان بن گیا ہے۔ آریون کرتاج، کے ایک رکن Lapsus$ گروپ، ایک مائن کرافٹ ہیکر کے طور پر شروع ہوا اور بعد میں مائیکروسافٹ، Nvidia، اور گیم میکر Rockstar جیسے ہیکنگ اہداف کی طرف بڑھا۔

"ہم SilverRAT کے ڈویلپر کے ساتھ اسی طرح کا رجحان دیکھ سکتے ہیں،" Cyfirma کے خطرے کے محقق راجہانس پٹیل کہتے ہیں، خطرے کے تجزیے میں مزید کہتے ہیں: "ڈیولپر کی پچھلی پوسٹس کا جائزہ لینے سے مختلف فرسٹ پرسن شوٹر (FPS) گیم پیش کرنے کی تاریخ کا پتہ چلتا ہے۔ ہیکس اور موڈز۔"

امریکی محکمہ ہوم لینڈ سیکیورٹی کے سائبر سیفٹی ریویو بورڈ (CSRB) نے، جو بڑے ہیکس کا پوسٹ مارٹم تجزیہ کرتا ہے، نے نابالغ ہیکرز سے سائبر کرائمین انٹرپرائزز تک جاری پائپ لائن کو ایک وجودی خطرے کے طور پر شناخت کیا۔ حکومتوں اور نجی اداروں کو چاہیے کہ وہ نابالغوں کو سائبر کرائم سے دور ری ڈائریکٹ کرنے کے لیے جامع پروگرام شروع کریں، CSRB Lapsus$ گروپ کی کامیابی کا اس کا تجزیہ "دنیا کی سب سے زیادہ وسائل اور اچھی طرح سے دفاعی کمپنیوں میں سے کچھ" پر حملہ کرنے میں۔

کریٹیکل سٹارٹس جونز کا کہنا ہے کہ اس کے باوجود نوجوان پروگرامرز اور ٹیکنالوجی کے علم رکھنے والے نوجوان اکثر سائبر کرائمینل فولڈ میں دوسرے طریقے بھی تلاش کرتے ہیں۔

"ہیکرز، کسی بھی آبادی کے گروپ کی طرح، مختلف محرکات، مہارتوں اور نقطہ نظر کے حامل متنوع افراد ہیں،" وہ کہتی ہیں۔ "اگرچہ کچھ ہیکرز گیم ہیک کے ساتھ شروعات کر سکتے ہیں اور زیادہ سنجیدہ ٹولز اور تکنیکوں کی طرف بڑھ سکتے ہیں، لیکن ہم اکثر یہ دیکھتے ہیں کہ سائبر کرائمین کمزور سائبر ڈیفنس والے صنعتوں اور ممالک کو نشانہ بناتے ہیں۔"

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.darkreading.com/cyberattacks-data-breaches/syrian-threat-group-peddles-destructive-silverrat

- : ہے

- : ہے

- :کہاں

- 2023

- 7

- a

- کی صلاحیت

- قابلیت

- تک رسائی حاصل

- کے مطابق

- فعال

- سرگرمی

- اداکار

- انہوں نے مزید کہا

- اس کے علاوہ

- پتہ

- اعلی درجے کی

- کے خلاف

- کی اجازت

- کی اجازت دیتا ہے

- کے درمیان

- an

- تجزیہ

- تجزیہ کار

- اور

- لوڈ، اتارنا Android

- گمنام

- ینٹیوائرس

- کوئی بھی

- نقطہ نظر

- عربی

- کیا

- AS

- At

- حملہ

- حملے

- دور

- BE

- بن

- بننے

- رہا

- پیچھے

- کیا جا رہا ہے

- بلاگ

- بورڈ

- دونوں

- کی botnet

- بلڈر

- عمارت

- by

- کہا جاتا ہے

- کر سکتے ہیں

- صلاحیتوں

- کیریئرز

- چینل

- خصوصیات

- کوڈ

- کمیونٹی

- کمپنیاں

- سمجھوتہ کیا

- سلوک

- انعقاد کرتا ہے

- مشتمل

- مسلسل

- تعمیر

- جاری

- جاری

- کنٹرول

- ممالک

- پھٹے

- تخلیق

- اہم

- سی ایس آر بی

- اس وقت

- کٹ

- سائبر

- سائبر جرائم

- سائبر کریمنل

- cybercriminals

- خطرے

- خطرناک

- ڈیش بورڈ

- اعداد و شمار

- DDoS

- تاخیر

- ڈیمانڈ

- شعبہ

- محکمہ داخلی سیکورٹی

- کھوج

- ڈیولپر

- ڈویلپرز

- ترقی

- کے الات

- تقسیم کرو

- تقسیم کئے

- متنوع

- غلبہ

- غلبہ

- ڈوب

- متحرک

- ابتدائی

- وسطی

- مشرقی

- یا تو

- اداروں

- اداروں

- ثبوت

- تیار ہوتا ہے

- پھانسی

- موجود ہے

- استحصال

- فیس بک

- خصوصیات

- مل

- تلاش

- فرم

- پہلا

- کے لئے

- سابق

- فورم

- فورمز

- ملا

- fps

- سے

- کھیل ہی کھیل میں

- کھیل

- گیمنگ

- گیٹ وے

- جمع

- جمع

- حکومتیں

- بہت

- گروپ

- گروپ کا

- ہیکر

- ہیکروں

- ہیکنگ

- hacks

- ہینڈل

- ہے

- he

- نمایاں کریں

- ان

- تاریخ

- کلی

- وطن

- ہوم لینڈ سیکورٹی

- HTTPS

- کی نشاندہی

- تصویر

- in

- شامل

- شامل ہیں

- سمیت

- انفرادی

- افراد

- صنعتوں

- انٹیلی جنس

- دلچسپ

- میں

- IP

- IP ایڈریس

- ایران

- اسرائیل

- جنوری

- جونز

- فوٹو

- جانا جاتا ہے

- زمین کی تزئین کی

- بڑے

- مرحوم

- بعد

- شروع

- کم سے کم

- سطح

- کی طرح

- لنکس

- زندگی

- اہم

- میکر

- میلویئر

- آدمی

- میں کامیاب

- مینیجنگ

- Markets

- مئی..

- رکن

- اراکین

- مائیکروسافٹ

- مشرق

- مشرق وسطی

- Minecraft

- زیادہ

- سب سے زیادہ

- منشا

- منتقل

- منتقل ہوگیا

- فطرت، قدرت

- نومبر

- NVIDIA

- اکتوبر

- of

- پیش کرتے ہیں

- کی پیشکش

- اکثر

- on

- ایک

- جاری

- آن لائن

- صرف

- کام

- or

- تنظیمیں

- دیگر

- دیگر

- باہر

- پر

- لوگ

- پائپ لائن

- مقام

- کی منصوبہ بندی

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پوائنٹس

- آبادی

- قبضہ کرو

- مراسلات

- پچھلا

- نجی

- مشکلات

- پروفائل

- پروگرام

- پروگرامر

- پروگرام

- شائع

- ڈال

- بہت

- ransomware کے

- رینسم ویئر حملے

- چوہا

- ری ڈائریکٹ

- خطے

- جاری

- انحصار کرو

- ریموٹ

- دور دراز تک رسائی

- تحقیق

- محقق

- محققین

- جواب

- بحال

- پتہ چلتا

- کا جائزہ لینے کے

- جائزہ لیں

- Rockstar

- روسی

- s

- سیفٹی

- کا کہنا ہے کہ

- دوسری

- سیکورٹی

- دیکھنا

- فروخت

- سنگین

- سروسز

- وہ

- شوٹر

- ہونا چاہئے

- شوز

- سلور

- اسی طرح

- سادہ

- بعد

- مہارت

- سافٹ ویئر کی

- کچھ

- بہتر

- نفسیات

- ماخذ

- ماخذ کوڈ

- مخصوص

- شروع کریں

- شروع

- شروع

- کامیابی

- اس طرح

- سیریا

- کے نظام

- سسٹمز

- ہدف

- اہداف

- ٹیم

- ٹیکنیکل

- تکنیک

- نوجوان

- نوجوانوں

- تار

- کیا کرتے ہیں

- کہ

- ۔

- دنیا

- ان

- وہاں.

- وہ

- خطرہ

- دھمکی دینے والے اداکار

- کے ذریعے

- کرنے کے لئے

- کے آلے

- اوزار

- ماوراء

- رجحان

- ٹروجن

- ترکی

- دو

- زیر زمین

- نامعلوم

- اپ ڈیٹ

- us

- رکن کا

- کا استعمال کرتے ہوئے

- v1

- مختلف

- مختلف اقسام کے

- مختلف

- ورژن

- تھا

- طریقوں

- we

- کمزور

- ویب سائٹ

- اچھا ہے

- جس

- جبکہ

- ڈبلیو

- کس کی

- کھڑکیاں

- ساتھ

- کام کرتا ہے

- دنیا

- نوجوان

- یو ٹیوب پر

- زیفیرنیٹ