جب وِسل بلور ایڈورڈ سنوڈن 2013 میں گلین گرین والڈ کے ساتھ NSA میں ہونے والی پیش رفت کے بارے میں بات کر رہے تھے، تو اس نے اپنی حفاظت کے لیے جو ٹولز استعمال کیے تھے ان میں سے ایک Tails تھا۔ لیکن یہ ایک طویل وقت پہلے تھا. کیا سنوڈن کو اب بھی دم پسند ہے؟ 13 دسمبر 2017 کی اس ٹویٹ میں اس نے اس موضوع پر کیا کہنا تھا وہ یہ ہے:

دم (@Tails_live, https://t.co/Re3LzE4WdO) عام لوگوں کے لیے سب سے زیادہ قابل رسائی ہے جو نان براؤزر ٹریفک کو "Torify" کرنے کے خواہاں ہیں، اور لینکس کا نرم تعارف (جو اب بھی سیکھنے کا تجربہ ہے)۔ آپ اسے اپنے روزمرہ کے OS کو اوور رائٹ کیے بغیر USB اسٹک سے بوٹ کر سکتے ہیں۔ https://t.co/eHqYarXFjZ

ایڈورڈ سنوڈنڈ (@ ساؤتھڈن) دسمبر 13، 2017

یہاں تک کہ اگر آپ بالکل نہیں سمجھتے ہیں کہ وہ کس کے بارے میں بات کر رہا ہے (ابھی تک)، یہ دم کی چیز اہم ہے۔ یہ جاننے کے لیے پڑھتے رہیں کہ یہ کیا ہے اور یہ اتنا مقبول کیوں ہوا ہے۔

Tails کیا ہے، اور رازداری کے پرستار اسے کیوں پسند کرتے ہیں؟

دموں ایک منفرد کمپیوٹر آپریٹنگ سسٹم ہے۔ اسے گمنام طور پر انٹرنیٹ استعمال کرنے اور سنسرشپ کے ارد گرد حاصل کرنے میں آپ کی مدد کرنے کے لیے ڈیزائن کیا گیا ہے۔ دم ہے a زندہ نظام (لائیو آپریٹنگ سسٹم) جو USB اسٹک یا DVD سے چلتا ہے۔ یہ آپ کو عملی طور پر کسی بھی کمپیوٹر کا استعمال کرتے ہوئے انٹرنیٹ سے منسلک ہونے دیتا ہے جبکہ آپ کے کام کرنے کے بعد آپ کی سرگرمیوں کا کوئی نشان باقی نہیں رہتا ہے۔

اس سے بھی بہتر، Tails مفت سافٹ ویئر ہے جسے کوئی بھی انسٹال اور استعمال کر سکتا ہے جب بھی اور جہاں بھی رازداری اور نام ظاہر نہ کرنا ضروری ہے۔

دیگر آپریٹنگ سسٹمز کے مقابلے ٹیل کو کیا چیز محفوظ بناتی ہے؟

چونکہ ٹیل کو شروع سے ہی رازداری اور نام ظاہر نہ کرنے کے لیے ڈیزائن کیا گیا تھا، اس لیے یہ کئی شعبوں میں دوسرے آپریٹنگ سسٹمز سے مختلف ہے:

- ٹیل تمام انٹرنیٹ کنیکشن کو اس کے ذریعے جانے پر مجبور کرتا ہے۔ ٹار نیٹ ورک Tor ایک دنیا بھر میں تقسیم شدہ نیٹ ورک ہے جو لوگوں کو آپ کے نیٹ ورک کنکشن کو دیکھنے سے روکتا ہے اور یہ جاننے سے روکتا ہے کہ آپ کن ویب سائٹس کو دیکھتے ہیں جبکہ ان ویب سائٹس کو آپ کے جسمانی مقام کو جاننے سے روکتا ہے۔ یہ کیسے کام کرتا ہے اس بارے میں مزید تفصیلات کے لیے، ملاحظہ کریں۔ ٹور کے بارے میں سرکاری صفحہ.

- ٹیل کمپیوٹر کے ہارڈ ویئر سے جڑ جاتی ہے لیکن آپریٹنگ سسٹم یا ڈسک ڈرائیوز کا استعمال نہیں کرتی ہے۔ اس کا مطلب ہے کہ اس کمپیوٹر پر آپ کی سرگرمیوں کا کوئی مستقل ریکارڈ موجود نہیں ہے۔ ایک بار جب آپ ٹیل یو ایس بی اسٹک یا ڈی وی ڈی کو ہٹا دیں اور کمپیوٹر کو دوبارہ شروع کر دیں، تو یہ بتانے کا کوئی طریقہ نہیں رہے گا کہ وہاں ٹیلز کا استعمال کیا گیا تھا۔

- ٹیل جدید ترین انکرپشن ٹیکنالوجی کے ساتھ آتی ہے۔ سے PGP اور OTR ویب سائٹس پر جاتے وقت HTTPS کے خودکار استعمال کے لیے محفوظ مواصلات کے لیے سپورٹ، آپ کی USB اسٹک یا DVD پر فائلوں کو انکرپٹ کرنے کی صلاحیت کے لیے، Tails نے آپ کو کور کیا ہے۔

ان تمام پرائیویسی اور گمنامی کی خصوصیات کے ساتھ ایک پیکج میں جسے آپ لفظی طور پر اپنی جیب میں لے جا سکتے ہیں، یہ دیکھنا آسان ہے کہ پرائیویسی کے شائقین ٹیلز کو کیوں پسند کرتے ہیں۔

یہ سب بہت اچھا لگتا ہے، لیکن آپ اب بھی سوچ رہے ہوں گے، "کیا دم استعمال کرنا محفوظ ہے؟" ٹیل عام آپریٹنگ سسٹم سے کہیں زیادہ محفوظ ہے، لیکن یہ فول پروف نہیں ہے۔ مختلف طریقے ہیں جن سے برے لوگ ٹیل میں بنائے گئے تحفظات کو حاصل کر سکتے ہیں۔ یہاں دم کی تفصیلی وضاحت ہے سیکورٹی حدود.

دم کے مزید تفصیلی تعارف کے لیے درج ذیل ویڈیو دیکھیں:

ٹیل کے بارے میں ایک بڑی چیز یہ ہے کہ آپ خود اپنی ٹیل یو ایس بی سٹک یا ڈی وی ڈی بنا سکتے ہیں اور اسے خود آزما سکتے ہیں۔ اور چونکہ یہ مفت سافٹ ویئر ہے، اس لیے آپ کو صرف USB اسٹک یا DVD جس پر آپ اسے انسٹال کرتے ہیں اس کی لاگت آئے گی۔

اگلے چند حصوں میں، ہم USB اسٹک کا استعمال کرتے ہوئے ٹیل سسٹم بنانے اور ترتیب دینے کے عمل کے بارے میں بات کریں گے۔ ہم آپ کو مرحلہ وار عمل کے ذریعے نہیں چلائیں گے، کیونکہ تفصیلات کا انحصار اس کمپیوٹر کی قسم پر ہے جس سے آپ انسٹال کرتے ہیں اور جس میڈیا پر آپ انسٹال کرنے جا رہے ہیں۔

ہم آپ کی حوصلہ افزائی کرتے ہیں کہ آپ اپنا ٹیل سسٹم بنائیں ٹیل ڈاؤن لوڈ اور انسٹال کریں۔ صفحہ جو آپ کی صورتحال پر لاگو ہوتا ہے۔

ہمارے مکمل ہونے کے بعد، آپ خود دیکھ سکیں گے کہ Tails اور اس میں شامل سافٹ ویئر کیسے کام کرتے ہیں۔

جا رہے تھے:

- Tails ڈاؤن لوڈ اور تصدیق کریں۔

- USB اسٹک پر دم انسٹال کریں۔

- دم اور ٹور کو ترتیب دیں۔

ٹیلز کو ڈاؤن لوڈ اور تصدیق کرنا

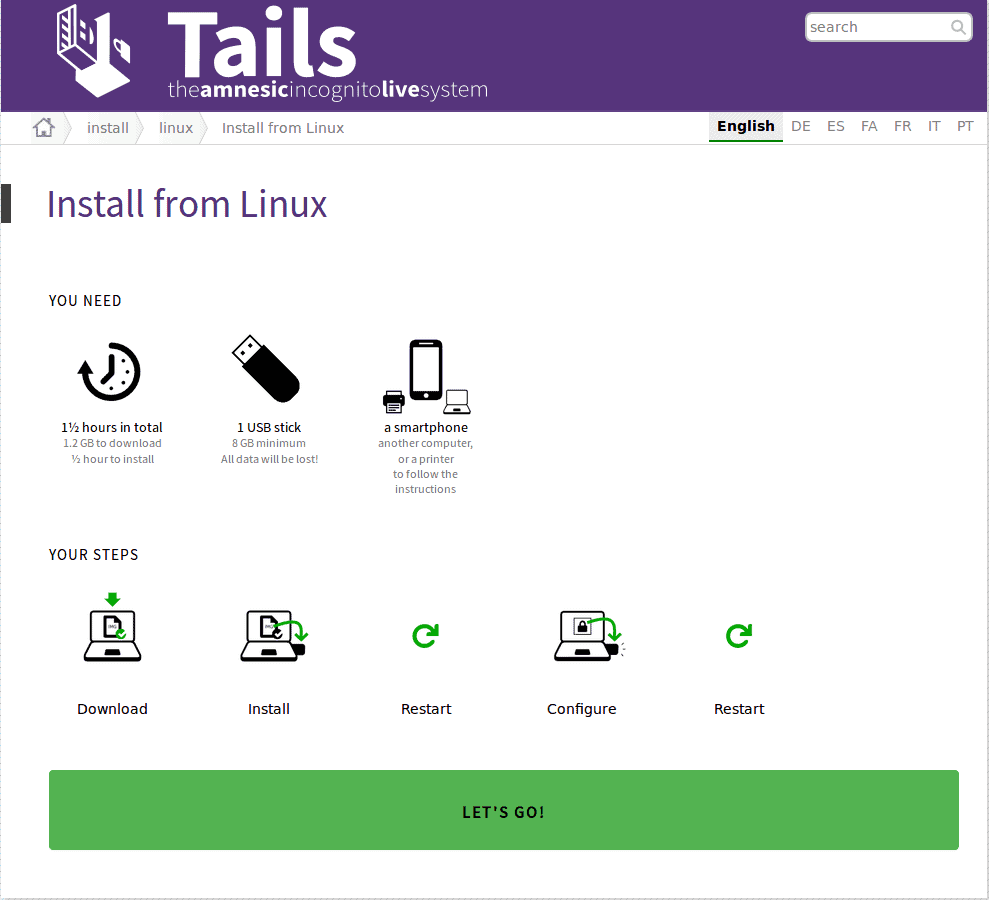

ہم نے اپنا ٹیل سسٹم بنانے کے لیے لینکس چلانے والے کمپیوٹر کا استعمال کیا۔ ڈاؤن لوڈ اور انسٹال ٹیلز کے صفحے پر موجود اختیارات پر کلک کرنے سے ہمیں یہاں لے جایا گیا:

ایک بار جب ہم تیار ہو گئے، ہم نے بڑے سبز "چلو چلیں" بٹن پر کلک کیا، جو ہمیں تفصیلی ہدایات پر لے گیا۔ یہاں سے، یہ صرف ٹیل ٹیم کی فراہم کردہ تفصیلی ہدایات پر عمل کرنے کا عمل تھا۔

ہم نے Tails USB امیج ڈاؤن لوڈ کیا پھر Tails Verification براؤزر ایکسٹینشن کا استعمال کرکے اس کی تصدیق کی۔ آپ کے ڈاؤن لوڈ کی توثیق بہت اہم ہے۔ یہ آپ کو بتائے گا کہ آیا آپ کا ڈاؤن لوڈ کسی طرح خراب ہوگیا ہے۔

ڈاؤن لوڈز کبھی کبھی نامکمل ہوتے ہیں، یا ڈاؤن لوڈ کا کچھ حصہ اصل سے 100% مماثل نہیں ہو سکتا۔ اور بعض اوقات، ہیکرز کسی ویب سائٹ کی سیکیورٹی کو توڑتے ہیں اور اصل کو ہیک شدہ ورژن سے بدل دیتے ہیں۔ آپ کے ڈاؤن لوڈ کی توثیق کرنے سے آپ کے لیے ان میں سے کوئی بھی مسئلہ نظر آئے گا۔

ایک بار جب ہمارے پاس اپنے کمپیوٹر پر Tails USB امیج کا تصدیق شدہ ورژن تھا، تو ہم نے اسے USB اسٹک پر انسٹال کرنے کی ہدایات پر عمل کیا۔

یو ایس بی اسٹک پر ٹیل انسٹال کرنا اور چلانا

ٹیل انسٹال کرنا یہاں چیزوں کو تھوڑا سا بڑھا رہا ہے۔ ہمیں صرف اتنا کرنے کی ضرورت ہے کہ تصدیق شدہ ٹیل USB امیج کو اپنے USB اسٹک پر کاپی کریں۔ ہدایات آپ کو بالکل بتائے گی کہ آپ جس کمپیوٹر کو ٹیلز انسٹال کرنے کے لیے استعمال کر رہے ہیں اس کے لیے یہ کیسے کریں۔

پہلی بار ٹیل چلانا درحقیقت اسے ڈاؤن لوڈ اور انسٹال کرنے سے زیادہ مشکل ہو سکتا ہے۔ اس کی وجہ یہ ہے کہ زیادہ تر کمپیوٹرز USB اسٹک سے چلانے کے لیے کنفیگر نہیں ہوتے ہیں۔

ہمیں یہ مسئلہ درپیش تھا اور ہمیں یہ جاننے میں کچھ وقت گزارنا پڑا کہ اپنے کمپیوٹر کو صحیح طریقے سے کیسے ترتیب دیا جائے۔ دی دم بالکل شروع نہیں ہوتا ہے۔ ٹربل شوٹنگ گائیڈ نے اس سے نمٹنے میں ہماری مدد کی۔

دم ترتیب دینا

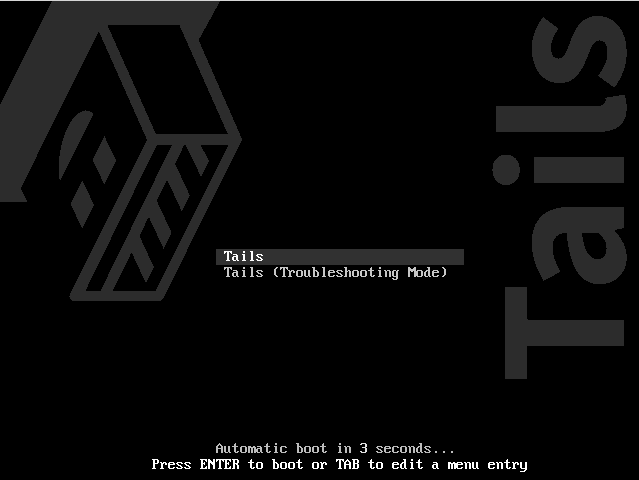

ابتدائی طور پر دم کے ساتھ کرنے کے لئے بہت زیادہ ترتیب نہیں ہے۔ جب آپ Tails شروع کرتے ہیں، تو آپ کو ایک اسکرین نظر آتی ہے جو اس طرح نظر آتی ہے:

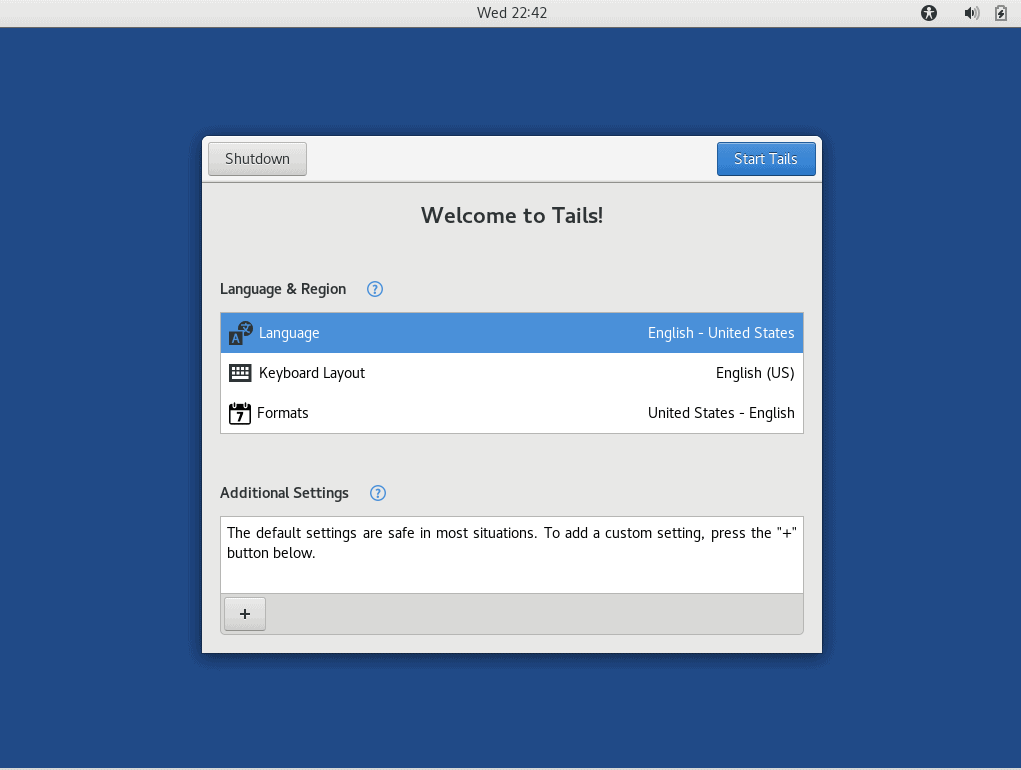

آپ کے Enter دبانے کے بعد (یا بغیر کسی ان پٹ کے کئی سیکنڈ) Tails Greeter اسکرین ظاہر ہوتی ہے:

یہاں آپ Tails the کو بتائیں زبان آپ استعمال کرنا چاہتے ہیں کی بورڈ لے آؤٹ، اور تراتیب تاریخ اور وقت جیسی چیزوں کے لیے استعمال کرنا۔

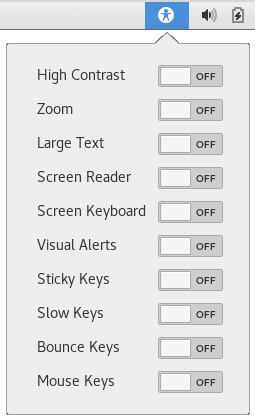

اس کے علاوہ، آپ یونیورسل ایکسیس مینو سے رسائی کے اختیارات کی مکمل رینج کو چالو کر سکتے ہیں:

نوٹ: ٹیل ٹیم نے ٹیل کو بطور ڈیفالٹ ممکنہ حد تک محفوظ بنانے کے لیے ترتیب دیا۔ اگر آپ کو ڈیفالٹس سے انحراف کرنے کی ضرورت ہے تو، گریٹر کا اضافی سیٹنگز سیکشن وہ جگہ ہے جہاں آپ یہ تبدیلیاں کرتے ہیں۔ ہمارا مشورہ ہے کہ اگر ممکن ہو تو یہاں کوئی تبدیلی کرنے سے گریز کریں۔

Greeter میں چیزیں ترتیب دینے کے بعد، آپ کلک کریں۔ دم شروع کریں۔ بٹن پر کلک کرنا ہے۔

ٹیل ڈیسک ٹاپ کا ایک فوری تعارف

دم کا استعمال کرتا ہے۔ GNOME گرافیکل یوزر انٹرفیس. GNOME لینکس کے کئی ورژن میں استعمال ہوتا ہے اور یہ سب سے زیادہ مقبول یوزر انٹرفیس میں سے ایک ہے۔ ٹیل میں، GNOME ڈیسک ٹاپ اس طرح نظر آتا ہے:

ٹاپ نیویگیشن بار میں مختلف فنکشنز کے ساتھ آئیکونز کے ایک گروپ کے ساتھ دو اہم ٹیل مینیو شامل ہیں۔ بائیں سے دائیں اس نیویگیشن بار میں آپ کو کیا ملے گا اس کا ایک فوری خلاصہ یہ ہے:

- ۔ درخواستیں مینو آپ کو اس سافٹ ویئر کے شارٹ کٹ فراہم کرتا ہے جو ٹیلز پر پہلے سے انسٹال ہوتا ہے، ساتھ ہی ڈیسک ٹاپ کو کنفیگر کرنے کے لیے کچھ یوٹیلیٹیز بھی۔ آپ کو وہ تمام بنیادی ایپلی کیشنز ملیں گی جن کی آپ کو چیزیں مکمل کرنے کے لیے درکار ہیں، ساتھ ہی Tails کی رازداری اور گمنامی کی خصوصیات سے متعلق کچھ خصوصی چیزیں۔

- ۔ مقامات مینو میں سسٹم پر فولڈرز کے شارٹ کٹس کے ساتھ ساتھ کوئی بھی سٹوریج میڈیا جیسے ڈسک ڈرائیوز جو منسلک ہو سکتی ہیں۔

- ۔ کیلنڈر اور اطلاعات ونڈو کے اوپری مرکز میں ایک ساتھ ظاہر ہوتے ہیں۔

- ۔ اوپن پی جی پی ایپلٹ اگلا آتا ہے. آپ اسے زیادہ رازداری کے لیے متن کو خفیہ کرنے اور ڈکرپٹ کرنے کے لیے استعمال کریں گے۔

- ۔ ٹور اسٹیٹس آئیکن ایک پیاز کی طرح لگتا ہے، اور آپ اسے دیکھنے کے لیے کلک کر سکتے ہیں کہ Open Onion Circuits Tails اس کے بارے میں جانتے ہیں۔

- ہم نے کے بارے میں بات کی۔ یونیورسل ایکسیس آئیکن اور مینو واپس کنفیگرنگ ٹیل سیکشن میں۔

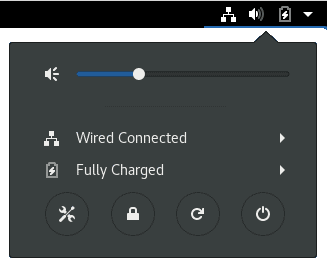

- ۔ سسٹم مینو آپ کے نیٹ ورک کنکشن، کمپیوٹر کی بیٹری کی حیثیت، اور دیگر سیٹنگز پر معلومات پر مشتمل ہے۔

ٹیل کو اپنے نیٹ ورک اور انٹرنیٹ سے جوڑنا

ٹیل کا کوئی فائدہ نہیں جب تک کہ یہ انٹرنیٹ سے منسلک نہ ہو۔ لیکن اس سے پہلے کہ یہ انٹرنیٹ سے جڑ سکے، Tails کو آپ کے نیٹ ورک سے جڑنے کی ضرورت ہے۔ آپ سسٹم مینو میں مقامی نیٹ ورک سے اپنے کنکشن کی حالت دیکھ سکتے ہیں:

ہمیں Tails کو اپنے مقامی نیٹ ورک سے منسلک کرنے میں کوئی مسئلہ نہیں تھا۔ ایک بار جب ہم نے کیا، یہ خود بخود ٹور نیٹ ورک سے اور اس کے ذریعے انٹرنیٹ سے جڑ گیا۔

آپ اوپر نیویگیشن بار میں ٹور اسٹیٹس آئیکن کو دیکھ کر جلدی سے دیکھ سکتے ہیں کہ آیا آپ ٹور نیٹ ورک سے جڑے ہوئے ہیں۔

اگر ٹیل ٹور نیٹ ورک سے منسلک ہے، تو ٹور اسٹیٹس آئیکن اس طرح نظر آتا ہے:

اگر ٹیل ٹور نیٹ ورک سے منسلک نہیں ہے تو، ٹور اسٹیٹس آئیکن اس طرح نظر آتا ہے:

اگرچہ ہمیں کوئی مسئلہ نہیں تھا، لیکن ٹیلز کو انٹرنیٹ سے جوڑنا ہمیشہ اتنی آسانی سے نہیں ہوتا ہے۔ اگر آپ کو کوئی مسئلہ درپیش ہے تو، Tails دستاویزات میں اس بارے میں تفصیلی ہدایات موجود ہیں کہ کیسے کریں۔ گمنام طور پر انٹرنیٹ سے جڑیں۔.

ٹور براؤزر

ٹور براؤزر مشہور فائر فاکس براؤزر پر مبنی ہے۔ لیکن آپ کی رازداری اور گمنامی کو ذہن میں رکھتے ہوئے اس میں بہت زیادہ ترمیم کی گئی ہے۔ ڈویلپرز نے JavaScript اور کوکیز جیسی خدمات کو ختم کر دیا جو Tor نیٹ ورک کے ذریعے فراہم کردہ گمنامی کو شکست دینے کے لیے استعمال کی جا سکتی ہیں۔ یہ ٹور براؤزر کو استعمال کرنے کے لیے آپ کے لیے زیادہ محفوظ بناتا ہے، لیکن آپ کو معلوم ہو سکتا ہے کہ کچھ ویب سائٹس ان خدمات کے بغیر کام نہیں کرتیں۔ آپ پر اختلافات کے بارے میں مزید جان سکتے ہیں۔ ٹار براؤزر صفحہ.

رازداری کے لیے ٹیل ٹولز

انٹرنیٹ استعمال کرتے وقت Tor نیٹ ورک اور براؤزر آپ کو گمنامی فراہم کرتے ہیں۔ لیکن نام ظاہر نہ کرنا رازداری کی ضمانت نہیں دیتا۔ آئیے چند انتہائی مفید انکرپشن ٹولز پر ایک سرسری نظر ڈالتے ہیں جو ٹیل آپ کو اپنی رازداری کو بڑھانے کے لیے فراہم کرتے ہیں۔

آپ کو بھی خفیہ کاری کی ضرورت کیوں ہے۔

یہ مبہم ہوسکتا ہے، تو آئیے ایک مثال دیکھیں۔ چلیں کہ میں اپنی بیوی، روتھ کو ایک پیغام بھیجنا چاہتا ہوں۔ میں اسے بنانے کے لیے کوئی انکرپٹڈ ایپلیکیشن استعمال نہیں کرتا، اس لیے پیغام سادہ متن میں شروع ہوتا ہے۔ اس سے پہلے کہ پیغام میرے کمپیوٹر سے نکل جائے، Tor اسے خفیہ کاری کی تین تہوں میں لپیٹ دیتا ہے۔ اس کا ایک لازمی حصہ ہے۔ Tor کیسے کام کرتا ہے۔.

جیسے ہی میرا پیغام نیٹ ورک سے گزرتا ہے، ٹور انکرپشن کی تہوں کو ہٹا دیتا ہے۔ جب میرا پیغام ٹور ایگزٹ موڈ کو چھوڑ کر اپنی منزل پر چلا جاتا ہے، تو ٹور کی شامل کردہ انکرپشن کی تمام پرتیں ختم ہو جاتی ہیں۔ ٹور نے جو کچھ کیا ہے وہ یہ ہے کہ میرے پیغام کو واپس کمپیوٹر پر ٹریس کرنا ناممکن بنا دیا ہے جس سے آیا ہے۔ یہ گمنامی فراہم کرتا ہے۔

لیکن میرے پیغام کے مندرجات کا کیا ہوگا؟ مواد اب اسی حالت میں ہے جو ٹور نیٹ ورک میں چلا گیا تھا۔ چونکہ میں نے نیٹ ورک میں ایک سادہ ٹیکسٹ میسج بھیجا ہے، اس لیے نیٹ ورک سے ایک سادہ ٹیکسٹ میسج آتا ہے۔

یہ ٹھیک ہوسکتا ہے، لیکن یہ تباہ کن ہوسکتا ہے۔ شک ہونے پر، محفوظ رہنا اور ٹیل کے ذریعہ فراہم کردہ خفیہ کاری کے ٹولز کا استعمال کرنا بہتر ہے۔ اس طرح، آپ کے پیغامات اور ڈیٹا صرف وہی لوگ پڑھ سکتے ہیں جن کے بارے میں انہیں پڑھنا ہے۔ یہاں تک کہ اگر وہ راستے میں آپ کے پیغامات کو کسی نہ کسی طرح روک سکتے ہیں، تب بھی جو بھی اسنوپ نظر آئے گا وہ ناقابل فہم بکواس ہوگا۔

اپنی کمیونیکیشنز کو محفوظ رکھنا

دم آپ کو اپنی بات چیت کو دھیمی آنکھوں سے محفوظ رکھنے کے کئی طریقے فراہم کرتی ہے۔

OpenPGP ایپلٹ کے ساتھ پیغامات کی خفیہ کاری، خفیہ کاری، اور تصدیق کرنا

اگر آپ زیادہ سے زیادہ رازداری چاہتے ہیں، تو آپ کو OpenPGP ایپلٹ استعمال کرنا چاہیے۔ اگر آپ ویب براؤزر میں کرتے ہیں تو پیغامات کو خفیہ کرنا اور ڈکرپٹ کرنا زیادہ خطرناک ہے۔ ایپلٹ کو استعمال کرنے کے لیے، آپ ٹیکسٹ ایڈیٹر میں اپنا پیغام تحریر کر سکتے ہیں، پھر ایپلٹ کو انکرپٹ کرنے کے لیے استعمال کر سکتے ہیں۔ اسی طرح، آپ ایک خفیہ کردہ پیغام وصول کر سکتے ہیں اور اسے ڈکرپٹ کرنے سے پہلے ایپلٹ میں درآمد کر سکتے ہیں۔

اوپن پی جی پی کا استعمال بہت محنت طلب ہوسکتا ہے۔ اگر آپ ای میل کے ذریعے بہت سے خفیہ کردہ پیغامات بھیج رہے ہیں، Thunderbird، ایک ای میل پروگرام جو Tails پر پہلے سے انسٹال ہوتا ہے، OpenPGP سے بہتر آپشن ہو سکتا ہے۔ اگر آپ اس راستے پر جانا چاہتے ہیں، تو آپ مزید معلومات حاصل کر سکتے ہیں۔ تھنڈر برڈ مدد صفحہ.

Pidgin انسٹنٹ میسنجر اور OTR انکرپشن کے ساتھ محفوظ طریقے سے چیٹنگ کرنا

Pidgin Instant Messenger ایک چیٹ ایپلی کیشن ہے جو بیک وقت کئی مختلف چیٹ سسٹمز سے منسلک ہو سکتی ہے۔ OTR (آف دی ریکارڈ) پیغام رسانی کے ساتھ جوڑنے پر، آپ کو انکرپشن اور بہت کچھ ملتا ہے۔ اگر آپ ٹیلز کا استعمال کرتے ہوئے محفوظ طریقے سے بات چیت کرنے کے قابل ہونا چاہتے ہیں، تو تمام تفصیلات حاصل کریں۔ Pidgin کے ساتھ چیٹنگ صفحہ.

اپنے ڈیٹا کو محفوظ رکھنا

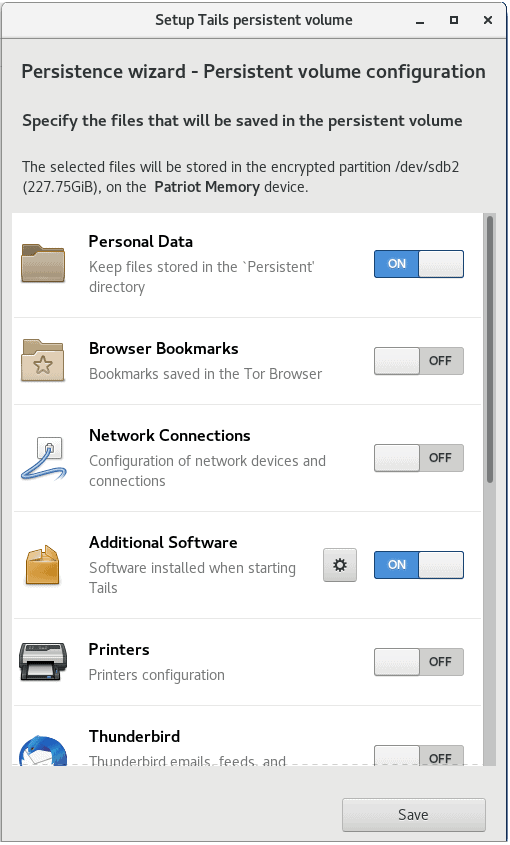

عام طور پر Tails صرف اس وقت تک ڈیٹا اسٹور کرتا ہے جب تک کہ آپ بند نہ کریں۔ لیکن اگر آپ اضافی جگہ کے ساتھ USB اسٹک پر ٹیل چلا رہے ہیں، تو آپ ڈیٹا کو طویل مدتی برقرار رکھنے کے لیے USB اسٹک پر مستقل اسٹوریج ایریا بنا سکتے ہیں۔

مستقل اسٹوریج ایریا بنانے کے فوائد اور نقصانات ہیں، اور ٹیل ٹیم زیادہ تر معاملات میں ایسا کرنے کے خلاف مشورہ دیتی ہے۔ پھر بھی، اگر آپ کو ڈیٹا کو محفوظ طریقے سے اسٹور کرنے کی ضرورت ہے، یا پہلے سے انسٹال کردہ ایپلیکیشنز سے آگے اضافی ایپلیکیشنز شامل کرنے کی ضرورت ہے، تو یہ آپ کا بہترین آپشن ہے۔

دم کے ساتھ مستقل اسٹوریج استعمال کرنے کے فائدے اور نقصانات

| پیشہ | خامیاں |

| آپ کو ٹیل USB اسٹک پر خفیہ کردہ ڈیٹا کو ذخیرہ کرنے کی اجازت دیتا ہے۔ | پرسسٹنٹ والیوم ہر اس شخص کو نظر آتا ہے جسے USB اسٹک تک رسائی حاصل ہے۔ |

| آپ اضافی ایپلیکیشنز انسٹال کر سکتے ہیں۔ | نان ڈیفالٹ ایپلی کیشنز کو انسٹال کرنے سے ٹیل سیکیورٹی ٹوٹ سکتی ہے۔ |

| آپ ایپلیکیشنز کی کنفیگریشن تبدیل کر سکتے ہیں۔ | ڈیفالٹ ایپلی کیشنز کی کنفیگریشنز کو تبدیل کرنا گمنامی کو کمزور کر سکتا ہے۔ |

| آپ دوسرے آپریٹنگ سسٹمز سے پرسسٹنٹ سٹوریج کھول سکتے ہیں۔ | دوسرے آپریٹنگ سسٹمز سے پرسسٹنٹ سٹوریج تک رسائی سیکورٹی سے سمجھوتہ کر سکتی ہے۔ |

پرسسٹنٹ سٹوریج کے استعمال کے خطرات کو مزید کم کرنے کے لیے، آپ کو یہ بتانا ہو گا کہ ٹیل کس قسم کی فائلیں وہاں محفوظ کر سکتی ہیں۔

اگر آپ فوائد اور نقصانات کو دیکھنے کے بعد بھی آگے بڑھنا چاہتے ہیں، تو آپ اس کی طرف جانا چاہیں گے۔ مرموز استقامت تفصیلی ہدایات کے لیے صفحہ۔

پاس ورڈز کا انتظام کرنا

پرسسٹنٹ سٹوریج کے بہترین استعمال میں سے ایک یہ ہے کہ آپ اپنے تمام پاس ورڈز پر نظر رکھیں۔ ہر ایک ویب سائٹ اور ایپلیکیشن کے لیے ایک مختلف، مضبوط پاس ورڈ کا استعمال کرنا ضروری ہے، لیکن کمپیوٹرائزڈ مدد کے بغیر ان سب پر نظر رکھنا تقریباً ناممکن ہے۔

اس مسئلے کو حل کرنے کے لیے، دم کے ساتھ آتا ہے۔ KeePassX، ایک کھلا معیار کا پاس ورڈ مینیجر۔ آپ اسے اپنے تمام پاس ورڈز پر نظر رکھنے کے لیے استعمال کر سکتے ہیں جبکہ صرف ایک پاس ورڈ یاد رکھنے کی ضرورت ہے جو اس ایپلیکیشن کو غیر مقفل کرتا ہے۔

ٹیل اور کریپٹو کرنسی ایک بہترین ٹیم بناتے ہیں۔

اگر آپ cryptocurrencies میں دلچسپی رکھتے ہیں اور اس سے واقف ہیں۔ کرپٹو ایکسچینج، آپ یقینی طور پر ٹیل کو چیک کرنا چاہتے ہیں۔ اس کی رازداری اور گمنامی اسے معیاری کمپیوٹر کے مقابلے آپ کے کریپٹو کرنسی بٹوے رکھنے کے لیے ایک محفوظ جگہ بناتی ہے۔ دموں میں a Bitcoin پرس اس کے پہلے سے نصب سافٹ ویئر میں۔

الیکٹرم والیٹ کے ساتھ بلٹ ان بٹ کوائن سپورٹ

Electrum Bitcoin Wallet ٹیل کے ساتھ معیاری آتا ہے۔ صرف تھوڑے کام کے ساتھ، آپ اپنی بٹ کوائن کیز کو الیکٹرم میں منتقل کر سکتے ہیں۔ ایسا کرنے کے بعد، آپ کی چابیاں محفوظ ہو جائیں گی، اور آپ کے بٹ کوائن کے لین دین کو ٹور نیٹ ورک کی گمنامی حاصل ہو جائے گی۔ الیکٹرم بٹ کوائن والیٹ کے بارے میں مزید جاننے کے لیے، ملاحظہ کریں۔ الیکٹرم ہوم پیج.

دم کے ساتھ Monero استعمال کرنے کے بارے میں کیا خیال ہے؟

Monero ایک محفوظ، نجی اور ناقابل شناخت کریپٹو کرنسی ہے۔ یہ آپ کے مونیرو کو ذخیرہ کرنے کے لیے دم کو قدرتی جگہ بناتا ہے۔ اگر آپ اپنے Monero کو دم پر رکھنا چاہتے ہیں، تو آپ کو اپنی Tails USB اسٹک پر مستقل اسٹوریج قائم کرنے کی ضرورت ہوگی۔ اس کی وجہ یہ ہے کہ ٹیلز کے پاس مونیرو کے لیے پہلے سے نصب شدہ پرس نہیں ہے جیسا کہ بٹ کوائن کے لیے ہے۔

ترتیب دینے کے لیے ہدایات یہ ہیں۔ مستقل اسٹوریج. ایک بار جب آپ کے پاس یہ سیٹ اپ ہو جائے تو، انسٹال کرنے کے لیے ہدایات یہ ہیں۔ دم پر Monero والیٹ.

اگر آپ اپنے Monero کے لیے حتمی سیکیورٹی چاہتے ہیں، تو آپ اسے ٹھنڈے پرس میں محفوظ کر لیں گے۔ اس طرح کے پرس کو بنانے کے لیے ٹیل ایک مثالی ٹول ہے۔ ٹیل کمپیوٹر پر کچھ بھی پیچھے نہیں چھوڑتا ہے جو کسی برے آدمی کو آپ کے کولڈ پرس تک رسائی حاصل کرنے میں مدد دے سکتا ہے یا یہ بھی جان سکتا ہے کہ یہ موجود ہے۔ اور ٹیل کا استعمال کرکے، آپ ایک محفوظ سسٹم پر اپنا کولڈ پرس بنائیں گے۔

اگر آپ ایک بنانے میں دلچسپی رکھتے ہیں تو اس لنک کو دیکھیں دم کا استعمال کرتے ہوئے Monero کولڈ پرس.

کیا پونچھ ہمیشہ رازداری اور گمنامی کا بہترین حل ہے؟

اگرچہ Tails ایک بہترین پرائیویسی آپریٹنگ سسٹم ہے، لیکن یہ صرف ایک ہی دستیاب نہیں ہے، یا یہاں تک کہ ہر صورتحال کے لیے بہترین ہے۔ خاص طور پر، آن لائن پرائیویسی اور گمنامی میں دلچسپی رکھنے والے لوگ اکثر استعمال کرتے ہیں۔ Whonix or کیوبس.

تو سب سے بہتر کون سا ہے؟ ہمیشہ کی طرح، جواب ہے، "یہ منحصر ہے۔" آئیے دیکھتے ہیں کہ ہر ایک ٹیل کے خلاف کیسے کھڑا ہوتا ہے۔

کیا Whonix دم سے بہتر ہے؟

Whonix عام طور پر دو VirtualBox ورچوئل مشینوں کے طور پر چلتا ہے۔ آپ اپنا کام ایک ورچوئل مشین (ورک سٹیشن) میں کرتے ہیں۔ دوسرا (گیٹ وے) ورک سٹیشن اور انٹرنیٹ کے درمیان تمام رابطوں کو ٹور نیٹ ورک سے گزر کر ہینڈل کرتا ہے۔

اس ڈیزائن کا مطلب ہے کہ کوئی بھی کمپیوٹر جو VirtualBox چلا سکتا ہے اسے Whonix چلانے کے قابل ہونا چاہیے۔ یہ Whonix کو انسٹال کرنا آسان بناتا ہے، لیکن اس ڈیزائن میں کچھ بڑے حفاظتی مضمرات ہیں۔

جب آپ USB اسٹک یا DVD سے ٹیل چلاتے ہیں، تو یہ کمپیوٹر پر چلنے والا واحد آپریٹنگ سسٹم ہے۔ Whonix چلانے کے لیے، آپ کو میزبان آپریٹنگ سسٹم کو بھی چلانے کی ضرورت ہے۔ آپ نجی اور گمنام Whonix ورک سٹیشن اور میزبان کمپیوٹر کے درمیان آسانی سے آگے پیچھے کود سکتے ہیں۔

اگرچہ یہ آسان ہے، یہ میزبان میں کچھ کرنا بہت آسان بنا دیتا ہے جب آپ اسے Whonix میں کرنا چاہیں اور اس کے برعکس۔ اس سے بھی بدتر، Whonix میزبان اور انٹرنیٹ کے درمیان مواصلات کو Tor کے ذریعے جانے پر مجبور نہیں کر سکتا۔ اگر آپ پھسل جاتے ہیں اور میزبان میں کچھ ایسا کرتے ہیں جو آپ کو نہیں کرنا چاہیے تھا، تو آپ نے اپنا نام ظاہر نہیں کیا ہے۔

اگرچہ Whonix کے کچھ فوائد ہیں، ہمارے خیال میں Tails Whonix سے بہتر رازداری کا حل ہے۔

کیا Qubes دم سے بہتر ہے؟

کچھ طریقوں سے، Qubes Whonix کے مقابلے میں زیادہ دم کی طرح ہے۔ اس کی وجہ یہ ہے کہ جب آپ Qubes چلاتے ہیں تو یہ کمپیوٹر پر چلنے والا واحد آپریٹنگ سسٹم ہے۔ یہ فطری طور پر Whonix اپروچ سے زیادہ محفوظ ہے کیونکہ محفوظ Qubes ماحول کو غلطی سے "باہر" جانے کا کوئی طریقہ نہیں ہے۔

کیوبس اپنی ورچوئل مشینوں پر مشتمل ہے جس میں ایپلی کیشنز چلانے کے لیے اعتماد کی مختلف سطحیں ہیں۔ کیوبس کے ذریعہ ورچوئل مشینیں ایک دوسرے سے مکمل طور پر الگ تھلگ ہیں۔ یہ اس نقصان کو محدود کرتا ہے جو ایک خراب ایپ (جیسے اسپائی ویئر یا وائرس) اس نقصان کو ایک ورچوئل مشین تک محدود کرکے کر سکتی ہے۔

Qubes خود کوئی حقیقی نام ظاہر نہیں کرتا ہے۔ اس سے نمٹنے کے لیے لوگ بعض اوقات دوڑتے ہیں۔ کیوبس کے اندر کونکس.

کیوبس کی ایک بڑی خرابی (Wonix کے ساتھ یا اس کے بغیر) یہ ہے کہ اس کا لائیو USB ورژن نہیں ہے۔ اس کا مطلب یہ ہے کہ جب آپ Qubes استعمال کرتے ہیں، تو آپ کے سیشن کو ختم کرنے کے بعد میزبان کمپیوٹر پر اس کے باقی رہ جانے کا امکان ہے۔

جیسا کہ Whonix کے ساتھ، جبکہ Qubes کے کچھ فوائد ہیں، ہمارے خیال میں Tails مجموعی طور پر ایک بہتر حل ہے۔

کیا دم آپ کے لیے صحیح ہے؟

آیا ٹیل آپ کے لیے "صحیح" آپریٹنگ سسٹم ہے اس کا انحصار اس بات پر ہے کہ آپ اس کے ساتھ کیا کرنا چاہتے ہیں۔ آپ شاید اسے اپنے مین آپریٹنگ سسٹم کے طور پر استعمال نہیں کرنا چاہتے۔ وہ خصوصیات جو اسے اتنا اچھا پرائیویسی ٹول بناتی ہیں وہ اسے کل وقتی استعمال کے لیے اناڑی بنا سکتی ہیں۔ اپنے پسندیدہ سافٹ ویئر کو انسٹال کرنا ایک پریشانی کا باعث ہو سکتا ہے اور یہ رازداری کے تحفظ کو توڑ سکتا ہے جو Tails فراہم کرتا ہے۔ انٹرنیٹ سے اپنے تمام رابطوں کو Tor نیٹ ورک کے ذریعے جانے سے آپ کی براؤزنگ سست ہو جائے گی۔

لیکن بہت سے حالات ایسے ہیں جہاں آن لائن پرائیویسی اور گمنامی سے متعلق ہر فرد کے لیے Tails انتہائی مفید ہے:

- کیا یہ آپ کو پریشان کرتا ہے کہ آئی ایس پیز اور ویب سائٹس آپ جو کچھ آن لائن کرتے ہیں اسے دیکھتے ہیں اور وہ معلومات مارکیٹرز کو فروخت کرتے ہیں یا اسے جاسوسی ایجنسیوں کے حوالے کرتے ہیں؟ اگر ایسا ہے تو، Tails کا استعمال انہیں آپ کے بارے میں کوئی مفید چیز تلاش کرنے سے روک سکتا ہے۔

- کیا آپ نے کبھی آپ کا ذاتی ڈیٹا ہیکرز کے ذریعہ کچھ ناقص محفوظ ویب سائٹس سے چوری کیا ہے؟ ٹیل کا استعمال آپ کے بارے میں سائٹس کے ڈیٹا کی مقدار کو کم کر سکتا ہے۔ وہ اسے کھو نہیں سکتے جو ان کے پاس نہیں ہے۔

- کیا آپ کو ایسی حساس ویب سائٹس دیکھنے کی ضرورت ہے جو آپ کی حکومت نہیں چاہتی کہ آپ دیکھیں؟ ٹیل کے ساتھ، آپ گمنام طور پر ان بلاکس کے ارد گرد جا سکتے ہیں جو انہوں نے آپ کو روکنے کے لیے لگائے ہیں۔

- کیا آپ کی حکومت کے پاس چین جیسا نظام ہے، جہاں آپ کے آن لائن ہر کام کی نگرانی کی جاتی ہے اور یہ فیصلہ کرنے کے لیے استعمال کیا جاتا ہے کہ آپ اچھے شہری ہیں یا نہیں؟ آپ گمنام طور پر وہ کام کرنے کے لیے Tails کا استعمال کر سکتے ہیں جو حکومت کو پسند نہیں ہے۔

- کیا آپ اپنی کریپٹو کرنسیوں کو محفوظ رکھنا چاہتے ہیں؟ اپنے کریپٹو کرنسی والیٹس کو ٹیل یو ایس بی اسٹک پر رکھنا آپ کے کرپٹو کو تحفظ کی تہوں میں شامل کرتا ہے۔

مختصراً، عملی طور پر اس کو پڑھنے والا کوئی بھی ایسے حالات کے بارے میں سوچ سکتا ہے جہاں وہ رازداری اور گمنامی کا استعمال کر سکتا ہے جو Tails آپ کو دے سکتا ہے۔ ہمارے خیال میں یہ ایک بہترین ٹول ہے، جب تک کہ آپ کو یاد ہو کہ کوئی بھی چیز 100% محفوظ اور محفوظ نہیں ہے۔ چیک کریں ٹیل انتباہات کا صفحہ یہ یقینی بنانے کے لیے کہ آپ حدود کو سمجھتے ہیں، پھر Tails کو آزمائیں۔

اور اگر آپ سوچ رہے تھے کہ وہ اس چیز کو "دم" کیوں کہتے ہیں، نام ایک مخفف ہے۔ اس کا مطلب ہے "The Amnesic Incognito Live System"۔ اب آپ جانتے ہیں۔

- 7

- تک رسائی حاصل

- رسائی پذیری

- سرگرمیوں

- ایڈیشنل

- تمام

- اپنا نام ظاہر نہ

- اپلی کیشن

- درخواست

- ایپلی کیشنز

- رقبہ

- ارد گرد

- فن

- BEST

- بٹ

- بٹ کوائن

- ویکیپیڈیا لین دین

- بکٹوئین والٹ

- براؤزر

- فون

- مقدمات

- سنسر شپ

- تبدیل

- چین

- ٹھنڈا پرس

- کموینیکیشن

- کمپیوٹر

- کنکشن

- مندرجات

- تخلیق

- کرپٹو کرنسیوں کی تجارت کرنا اب بھی ممکن ہے

- cryptocurrency

- سائپرپنکس

- اعداد و شمار

- نمٹنے کے

- ڈیزائن

- ڈویلپرز

- DID

- ایڈیٹر

- ای میل

- خفیہ کاری

- ماحولیات

- باہر نکلیں

- خصوصیات

- آخر

- فائر فاکس

- پہلا

- پہلی بار

- مفت

- مفت سافٹ ویئر

- مکمل

- اچھا

- حکومت

- عظیم

- سبز

- گروپ

- رہنمائی

- ہیکروں

- ہارڈ ویئر

- سر

- یہاں

- ہوم پیج (-)

- کس طرح

- کیسے

- HTTPS

- آئکن

- تصویر

- معلومات

- انٹرنیٹ

- IT

- جاوا سکرپٹ

- کودنے

- رکھتے ہوئے

- چابیاں

- معروف

- جانیں

- سیکھنے

- قیادت

- LINK

- لینکس

- مقامی

- محل وقوع

- لانگ

- محبت

- بنانا

- میڈیا

- پیغام رسانی

- رسول

- مونیرو

- موزیلا

- سمت شناسی

- نیٹ ورک

- نیٹ ورکنگ

- آن لائن

- آن لائن پرائیویسی

- کھول

- کام

- آپریٹنگ سسٹم

- آپریٹنگ سسٹم

- اختیار

- آپشنز کے بھی

- دیگر

- پاس ورڈ

- پاس ورڈز

- لوگ

- ذاتی مواد

- کھلاڑی

- مقبول

- پریس

- کی رازداری

- نجی

- پروگرام

- حفاظت

- تحفظ

- معیار

- رینج

- پڑھنا

- وسائل

- روٹ

- رن

- چل رہا ہے

- محفوظ

- سکرین

- سیکورٹی

- فروخت

- سروسز

- مقرر

- قائم کرنے

- مختصر

- سائٹس

- So

- سافٹ ویئر کی

- خلا

- خرچ

- کمرشل

- معیار

- شروع کریں

- حالت

- درجہ

- چوری

- ذخیرہ

- ذخیرہ

- پردہ

- حمایت

- کے نظام

- سسٹمز

- بات کر

- ٹیکنالوجی

- وقت

- سب سے اوپر

- ٹار

- ٹریفک

- معاملات

- بھروسہ رکھو

- پیغامات

- یونیورسل

- us

- USB

- توثیق

- ویڈیو

- مجازی

- مجازی مشین

- وائرس

- حجم

- بٹوے

- بٹوے

- دیکھیئے

- ویب

- ویب براؤزر

- ویب سائٹ

- ویب سائٹ

- ڈبلیو

- وکیپیڈیا

- جیت

- کام

- کام کرتا ہے

- دنیا بھر

- یو ٹیوب پر

![کون سا لینکس ڈسٹرو رازداری کے لیے بہترین ہے؟ ہم نے تحقیق کی ہے [گائیڈ] کون سا لینکس ڈسٹرو رازداری کے لیے بہترین ہے؟ ہم نے پلاٹو بلاکچین ڈیٹا انٹیلی جنس تحقیق [گائیڈ] کر لی ہے۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2021/05/which-linux-distro-is-best-for-privacy-weve-done-the-research-guide-300x168.png)

![25 بہترین ویب ہوسٹنگ سروسز [2020] – بٹ کوائن قبول کر لیا گیا۔ 25 بہترین ویب ہوسٹنگ سروسز [2020] – بٹ کوائن نے پلیٹو بلاکچین ڈیٹا انٹیلی جنس کو قبول کیا۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)

![تبادلے کے لیے ایک گہرائی سے ابتدائی رہنمائی [2023] تبادلے کے لیے ایک گہرائی سے ابتدائی رہنمائی [2023]](https://platoblockchain.com/wp-content/uploads/2023/11/an-in-depth-beginners-guide-to-uniswap-2023-300x168.png)

![Crypto OPSEC [2020]: اکاؤنٹس، سیل فونز، 2FA اور سیکیورٹی کریپٹو او پی ایس ای سی [2020]: اکاؤنٹس، سیل فونز، 2FA اور سیکیورٹی پلیٹو بلاکچین ڈیٹا انٹیلی جنس۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2021/05/crypto-opsec-2020-accounts-cell-phones-2fa-security-300x300.jpg)

![بدلنے کے لیے ایک مہاکاوی ابتدائی رہنمائی [2020] پلیٹو بلاکچین ڈیٹا انٹیلی جنس کو تبدیل کرنے کے لیے ایک ایپک بیگنرز گائیڈ [2020]۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2021/05/an-epic-beginners-guide-to-uniswap-2020-300x168.png)