پڑھنا وقت: 5 منٹاینڈ پوائنٹ ڈیٹیکشن اینڈ ریسپانس (EDR) پروڈکٹس کے ایونٹ کلیکشن پر ایک مخمصہ ہے۔ اینڈ پوائنٹس کے ذریعے پیدا ہونے والے تمام ایونٹس کو جمع کرنے کا مطلب ہے اینڈ پوائنٹ اور نیٹ ورک پر رکاوٹیں ہیں۔ کم جمع کرنے کے نتیجے میں اہم واقعات غائب ہو سکتے ہیں۔ زیادہ جمع کرنے کے نتیجے میں کم کارکردگی کے اختتامی پوائنٹس ہو سکتے ہیں۔

کراؤڈسٹرائیک سمیت موجودہ EDR وینڈرز پہلے سے طے شدہ ایونٹ اسکیما استعمال کرتے ہیں جہاں سبھی کو ان کے ایجنٹوں میں ہارڈ کوڈ کیا جاتا ہے۔ کراؤڈ اسٹرائیک نے اعلان کیا ہے کہ وہ 400 مختلف ایونٹس استعمال کر رہے ہیں (جہاں اس میں سے ایک فیصد ان کے اپنے ایجنٹ کے لیے مخصوص واقعات ہیں) جو کہ پہلے سے طے شدہ اصولوں کے ساتھ جیسے کہ رجسٹری فائل کے مخصوص مقامات کی جانچ پڑتال وغیرہ کے ساتھ جامد ہیں۔

مندرجہ ذیل ان کے سب سے اوپر ایونٹ کے زمرے ہیں:

- رجسٹری کے واقعات

- فائل ایونٹس

- سلوک کے واقعات

- براؤزر کے واقعات

- کلپ بورڈ آپریشنز

- واقعات پر عمل کریں۔

- طے شدہ ٹاسک ایونٹس

- سروس ایونٹس

- تھریڈ واقعات

- ماحولیاتی تغیرات

- ایف ڈبلیو ایونٹس

- IOA قوانین کے واقعات

- نیٹ شیئر ایونٹس

- USB واقعات

- انجیکشن کے واقعات

- نیٹ ورک ایونٹس

- ونڈوز ایونٹ لاگ

- ایف ایس ایونٹس

- ایونٹس انسٹال کریں۔

- جاوا ایونٹس

- دانا کے واقعات

- ماڈیول کے واقعات

- LSASS واقعات

- قرنطینہ کے اقدامات

- رینسم ویئر ایکشنز

- SMB کلائنٹ کے واقعات

ہر زمرے کے لیے مخصوص ایونٹس تیار کیے جاتے ہیں جیسے PdfFileWritten، DmpFileWritten، DexFileWritten وغیرہ لیکن یہ تمام فائل رائٹ آپریشنز ہیں جہاں صرف فائل کی قسم کو تبدیل کیا گیا ہے۔ یہی بات رجسٹری ایونٹس، سروس ایونٹس وغیرہ پر بھی لاگو ہوتی ہے۔

لیکن نامعلوم یا عام فائل کی قسم پر فائل لکھنے کے آپریشن کا کیا ہوگا؟ صرف ایک واقعہ نہیں بلکہ واقعات کے سلسلے کے بارے میں کیا خیال ہے؟ یا واقعات کی تعدد؟ یا انہی واقعات کے نمونے جو اہم ہیں؟ ایسے معاملات میں، Crowdstrike's جیسے جامد ایونٹ ماڈل میں ان نئے APT قسم کے حملوں کا پتہ لگانے کی گنجائش بہت محدود ہوتی ہے۔ ہم کراؤڈ اسٹرائیک ایونٹ ماڈل کو "دستخط پر مبنی ایونٹ کلیکشن" کے طور پر شمار کر سکتے ہیں جو پرانے دستخط پر مبنی اے وی سکینرز سے بہت مشابہت رکھتا ہے۔

کوموڈو کا ڈریگن انٹرپرائز متعارف کرا رہا ہے۔ "اڈاپٹیو ایونٹ ماڈلنگ" جہاں واقعات کی وضاحت بنیادی وضاحت کنندگان سے کی جاتی ہے۔

عمل:

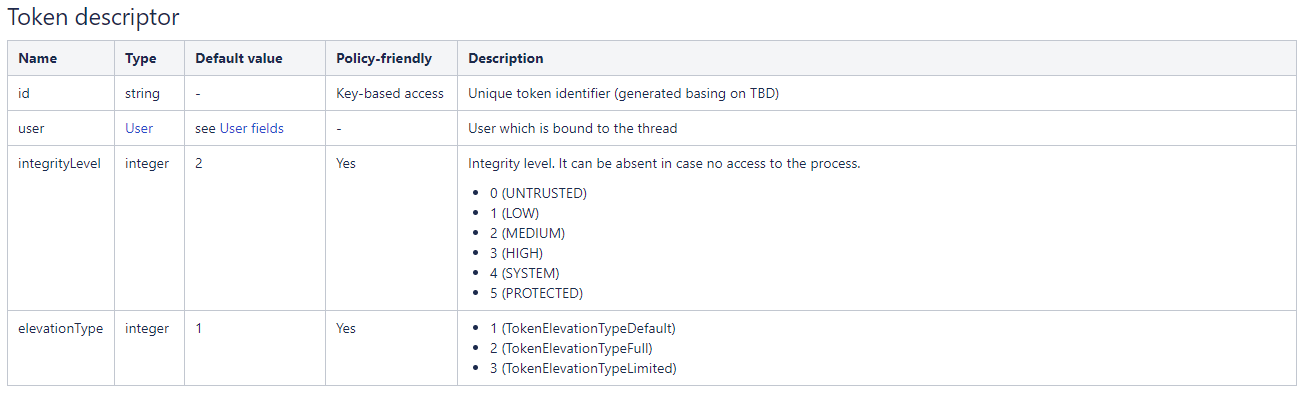

ٹوکن:

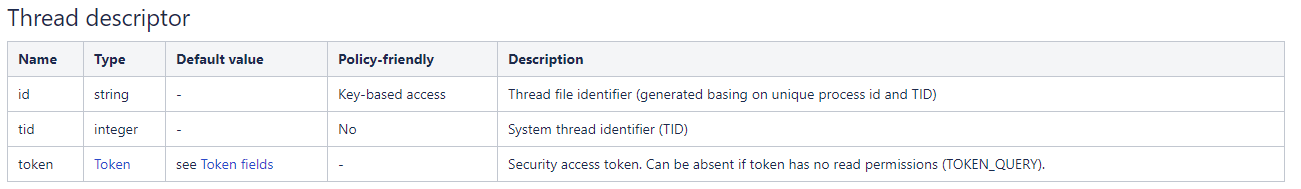

دھاگہ:

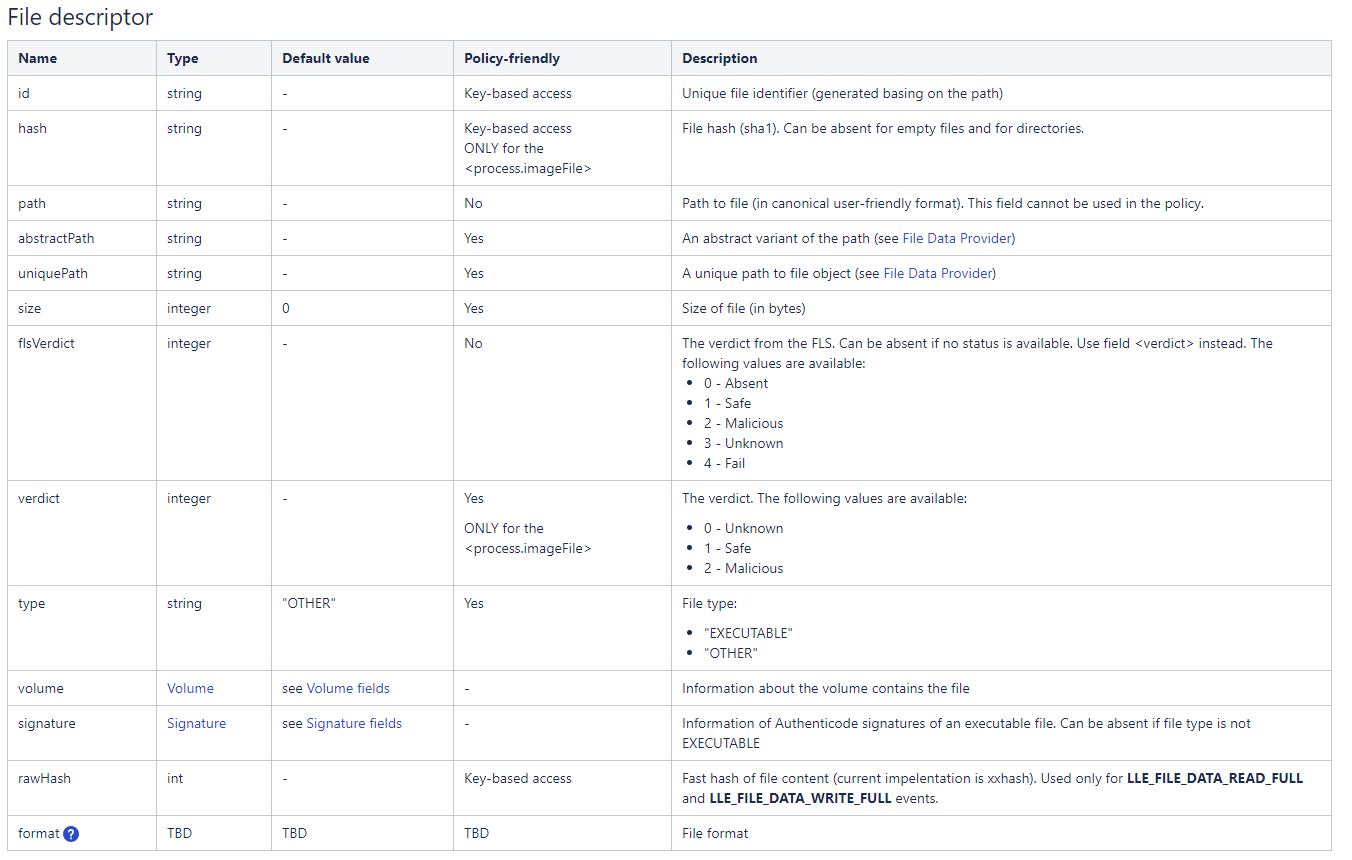

: فائل

کچھ دیگر وضاحتی یہ ہیں:

- رکن کا

- رجسٹری

- یاد داشت

- نیٹ ورک

- سروس،

- حجم ،

- آئی پی، وغیرہ

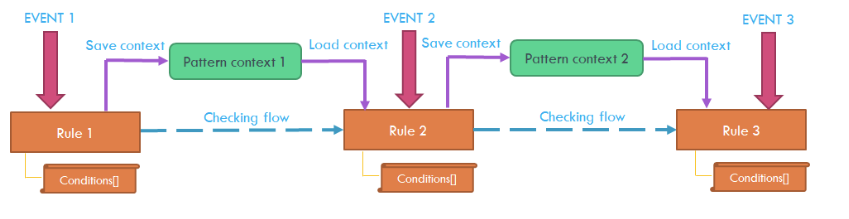

اور کم درجے کے واقعات (LLE) ایک ابتدائی سرگرمی کے نتیجے میں پیدا ہوتے ہیں۔ یہ مختلف اجزاء کے خام واقعات پر مبنی ہیں لیکن ایونٹ کے ماخذ اور API کے مخصوص اور کنٹرولر کے مخصوص ڈیٹا سے کچھ تجریدی پرت فراہم کرتے ہیں۔ مثال کے طور پر، مختلف کنٹرولرز اور فیلڈز کے مختلف سیٹ کے ساتھ مختلف خام واقعات کو ایک قسم کے LLE میں تبدیل کیا جا سکتا ہے۔

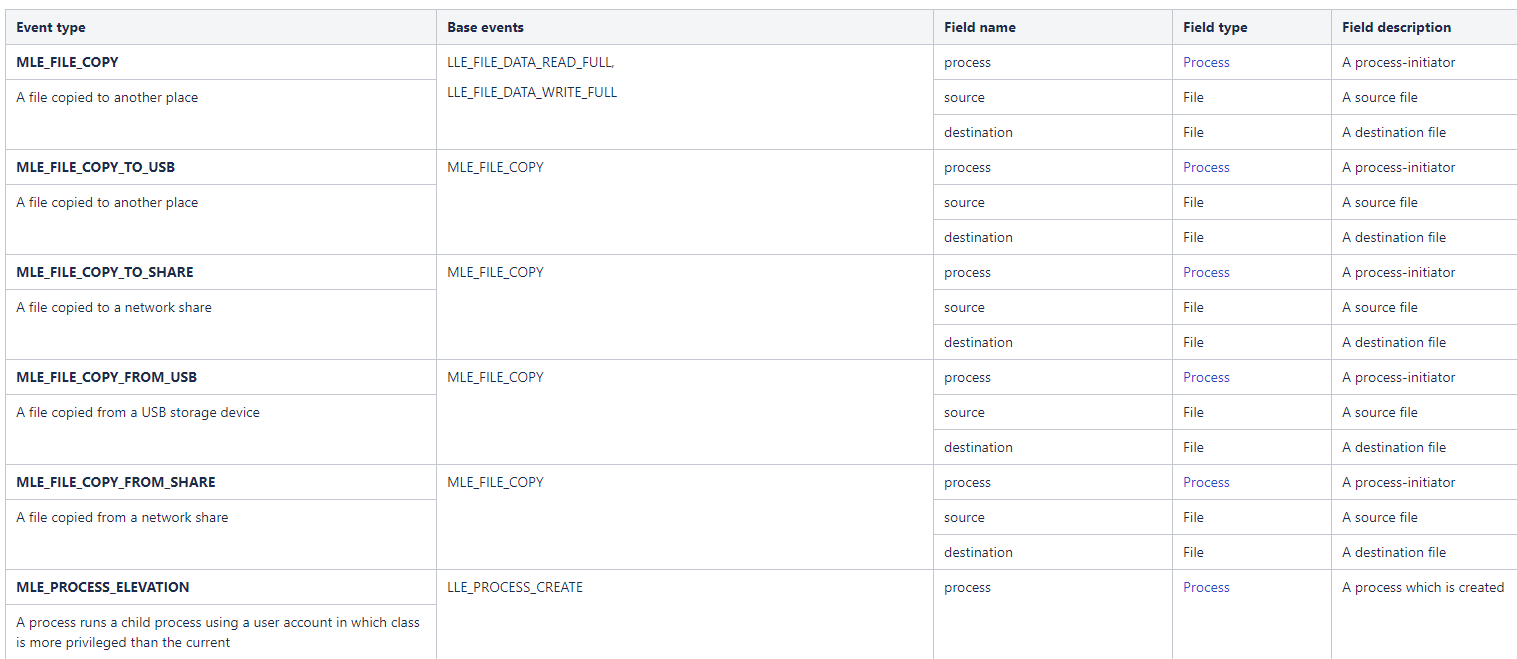

درمیانی سطح کے واقعات (MLE) وہ واقعات ہیں جو LLE کی ترتیب کے نتیجے میں پیدا ہوتے ہیں۔ کچھ مثالیں ذیل میں دی گئی ہیں:

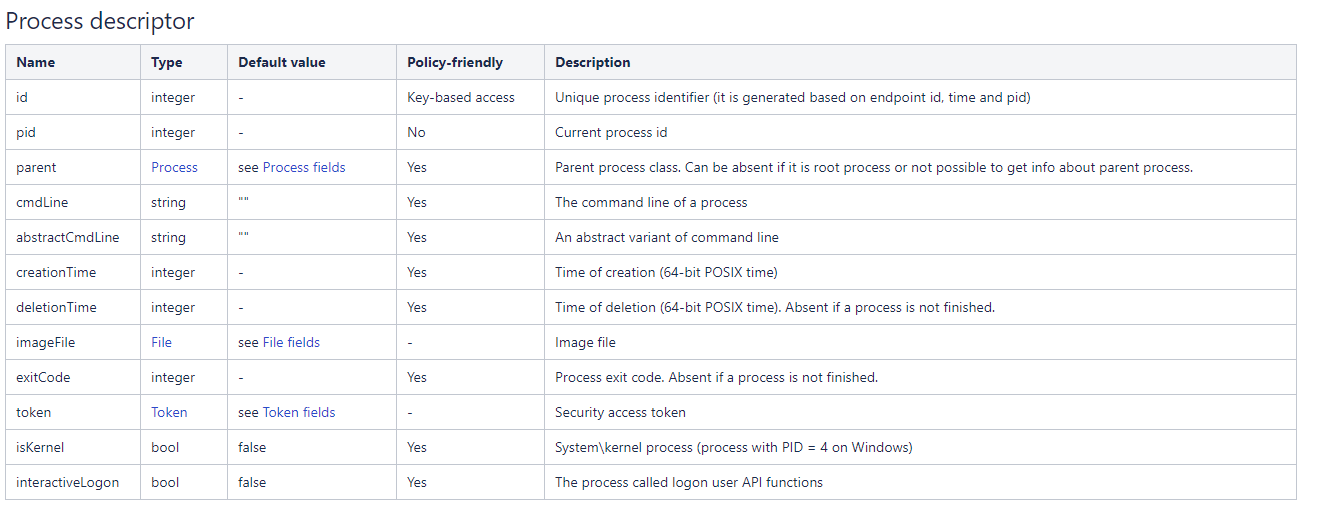

وہ عام طور پر مقامی نمونوں کے ملاپ کے اجزاء کے ذریعہ تیار کیے جاتے ہیں۔ ہر ایونٹ ڈسکرپٹر کے پاس فیلڈز کا اپنا سیٹ ہوتا ہے۔ تاہم، واقعات میں معیاری مشترکہ فیلڈز ہوتے ہیں۔

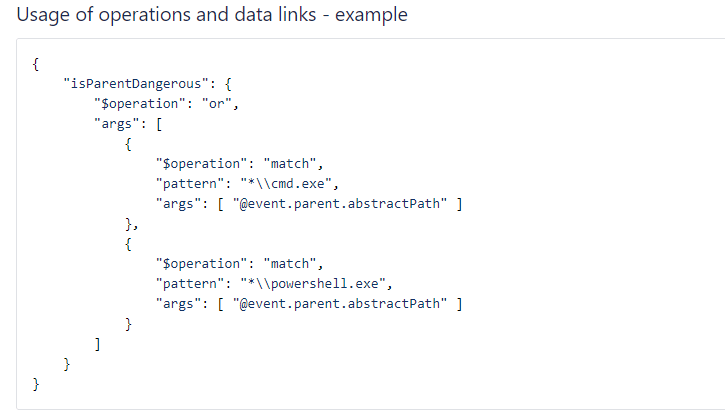

ایونٹ ڈسکرپٹر کو پالیسی مماثلت میں استعمال کیا جاتا ہے۔ پالیسی کنڈیشن رولز میں فیلڈز تک رسائی حاصل کر سکتی ہے اور ان کا پہلے سے طے شدہ اقدار سے موازنہ کر سکتی ہے۔ تاہم، تمام ایونٹ فیلڈز کو پالیسی چیکنگ کے لیے استعمال نہیں کیا جا سکتا۔

کچھ فیلڈز اسکیلر قسمیں نہیں ہیں بلکہ پیچیدہ اقسام (لغات اور ترتیب) ہیں۔ لغت کے شعبوں تک رسائی "" کا استعمال کرکے فراہم کی جاتی ہے۔ ترتیب والے فیلڈز تک رسائی "[]" اشارے کے ذریعے فراہم کی جاتی ہے۔ مثالیں درج ذیل ہیں:

process.pid

process.parent.pid

process.accessMask[0]

تصویر 1 انکولی ایونٹ ماڈلنگ پالیسیوں کی مثال

واقعات میں منطقی اشیاء (جیسے عمل، فائل، صارف) کو پہلے سے طے شدہ شکل کے ساتھ لغات کے طور پر پیش کیا جاتا ہے۔ ہر آبجیکٹ کا فارمیٹ بیان کیا گیا ہے، اور اگر اس کی وضاحت کی گئی ہو تو اس کے فیلڈز کو پالیسی کے ملاپ کے لیے استعمال کیا جا سکتا ہے۔ آبجیکٹ ڈسکرپٹر میں وہ فیلڈز شامل ہو سکتے ہیں جو دوسری اشیاء کا حوالہ دیتے ہیں۔

پیکر 2 پیٹرنز چیننگ

اس تعریف کا استعمال کرتے ہوئے، Comodo Dragon Platform پالیسی پر مبنی ایونٹ کلیکشن کی وضاحت کرتا ہے جو نہ صرف اختتامی نقطہ پر لاگو کیا جا سکتا ہے، بلکہ ہر عمل، سروس یا صارف کے اعمال کے لیے مختلف ہو سکتا ہے۔ اس کے ذریعے ہم نہ صرف کراؤڈ اسٹرائیک کی جمع کردہ ہر چیز کو جمع کرنے کے قابل ہو جاتے ہیں، بلکہ یہ واقعات کے دوران موافقت پذیر بھی ہوتے ہیں۔ اگر ابھی تک انجیکشن نہیں لگایا جا رہا ہے تو ہمیں ایک قابل اعتماد عمل کے لیے تمام فائر رائٹ ایونٹس کو کیوں اکٹھا کر کے بھیجنا چاہیے؟ اگر کوئی انجیکشن لگ جاتا ہے یا کوئی مختلف کانٹا ہوتا ہے تو، ڈریگن پلیٹ فارم اس عمل کے لیے تمام تفصیلات جمع کرنا شروع کر دیتا ہے، باقی عمل کے مجموعہ کو چھوا نہیں جاتا۔ ان نچلی سطح کے واقعات پر یہاں واقعات کی کچھ مثالیں ہیں جہاں کراؤڈ اسٹرائیک جمع نہیں کرتا ہے:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

ڈریگن انٹرپرائز تمام پیٹرن میچنگ کرتا ہے۔ متحرک طور پر اختتامی نقطہ پر, کنٹرول کرتا ہے کہ کیا جمع کرنا ہے، کس چیز کو جوڑنا ہے، اور انکولی پالیسی کی تعریفوں کی بنیاد پر بھیجنا چاہتا ہے۔

دوسری طرف، ڈریگن انٹرپرائز بھی تجزیہ کرتا ہے متعلقہ واقعات کی ٹائم سیریز. ہماری انڈیپٹیو ایونٹ ماڈلنگ ڈیٹا میں وقفہ وقفہ کی مختلف ڈگریوں کی بھی چھان بین کرتی ہے، بشمول منظم صارف کے عمل، عمل کے عمل، عمل کے نظام کے انضمام کے ساتھ ساتھ ہفتے کے دن اور دن کے وقت کے اثرات، اور اس کے بارے میں اندازہ لگاتا ہے۔ پائے جانے والے واقعات (مثلاً مقبولیت یا حاضری کی سطح)۔

ایڈوانسڈ پرسسٹنٹ خطرات (APT) کی طرح، اندرونی خطرات کو بھی EDR کے دائرہ کار میں سمجھا جانا چاہیے۔ انفرادی انسانوں کا مجموعی رویہ عام طور پر کئی پیمانوں (روزانہ، ہفتہ وار، وغیرہ) پر وقت کے ساتھ ایک متواتر کو ظاہر کرتا ہے جو بنیادی انسانی سرگرمیوں کی تال کو ظاہر کرتا ہے اور ڈیٹا کو غیر یکساں ظاہر کرتا ہے۔ ایک ہی وقت میں، ڈیٹا اکثر غیر معمولی رویوں کے کئی "برسٹ" ادوار سے خراب ہو جاتا ہے۔ ان غیر معمولی واقعات کو تلاش کرنے اور نکالنے کا مسئلہ دونوں عناصر نے مشکل بنا دیا ہے۔ ڈریگن انٹرپرائزز اس سیاق و سباق میں غیر زیر نگرانی سیکھنے کا استعمال کرتے ہیں، وقت کے مختلف عمل کے ماڈلز کی بنیاد پر جو غیر معمولی واقعات کا بھی سبب بن سکتے ہیں۔ ہم نے غیر معمولی "برسٹ" واقعات کو عام انسانی سرگرمیوں کے نشانات سے الگ کرنے کے لیے موافقت اور خود مختاری سے سیکھا۔

کوموڈو ڈریگن انٹرپرائز بمقابلہ کراؤڈ اسٹرائیک کے بارے میں مزید معلومات کے لیے ملاحظہ کریں۔ https://bit.ly/3fWZqyJ

اختتامی نقطہ کا پتہ لگانا اور جواب

پیغام کوموڈو ڈریگن پلیٹ فارم کی اڈاپٹیو ایونٹ ماڈلنگ کیا ہے اور ہمیں کیوں لگتا ہے کہ یہ کراؤڈ اسٹرائیک سے بہتر ہے۔ پہلے شائع کوموڈو نیوز اور انٹرنیٹ سیکیورٹی کی معلومات.

- سکے سمارٹ۔ یورپ کا بہترین بٹ کوائن اور کرپٹو ایکسچینج۔

- پلیٹو بلاک چین۔ Web3 Metaverse انٹیلی جنس۔ علم میں اضافہ۔ مفت رسائی۔

- کرپٹو ہاک۔ Altcoin ریڈار. مفت جانچ.

- ماخذ: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- ہمارے بارے میں

- تک رسائی حاصل

- اکاؤنٹ

- اعمال

- سرگرمی

- اعلی درجے کی

- ایجنٹ

- تمام

- اعلان

- اطلاقی

- اے پی ٹی

- حاضری

- AV

- کیا جا رہا ہے

- نیچے

- بلاک

- مقدمات

- قسم

- جانچ پڑتال

- چیک

- جمع

- جمع

- مجموعہ

- کامن

- پیچیدہ

- اجزاء

- کمپیوٹر

- شرط

- کنٹرول

- سکتا ہے

- روزانہ

- اعداد و شمار

- بیان کیا

- تفصیلات

- پتہ چلا

- کھوج

- مختلف

- مشکل

- دکھائیں

- ڈریگن

- کے دوران

- اثرات

- عناصر

- اختتام پوائنٹ

- انٹرپرائز

- اداروں

- وغیرہ

- واقعہ

- واقعات

- سب کچھ

- مثال کے طور پر

- مثال کے طور پر

- نمائش

- قطعات

- تلاش

- آگ

- پہلا

- کے بعد

- کانٹا

- فارمیٹ

- سے

- یہاں

- تاہم

- HTTPS

- انسانی

- تصویر

- اہم

- سمیت

- انفرادی

- معلومات

- اندرونی

- انضمام

- انٹرنیٹ

- انٹرنیٹ سیکورٹی

- IT

- خود

- صرف ایک

- پرت

- سیکھنے

- سطح

- لمیٹڈ

- مقامی

- مقامات

- بنا

- بناتا ہے

- کے ملاپ

- کا مطلب ہے کہ

- ماڈل

- ماڈل

- زیادہ

- نیٹ ورک

- خبر

- عام

- آپریشن

- آپریشنز

- دیگر

- خود

- پاٹرن

- فیصد

- ادوار

- پلیٹ فارم

- پالیسی

- مقبولیت

- مسئلہ

- عمل

- حاصل

- فراہم

- فراہم

- خام

- کی عکاسی کرتا ہے

- باقی

- نمائندگی

- جواب

- قوانین

- اسی

- سیکورٹی

- سیریز

- سروس

- مقرر

- کئی

- کچھ

- مخصوص

- معیار

- شروع ہوتا ہے

- ۔

- خطرات

- وقت

- سب سے اوپر

- اقسام

- عام طور پر

- استعمال کی شرائط

- عام طور پر

- دکانداروں

- بنام

- ہفتہ وار

- کیا

- کیا ہے