Netskope cho biết những kẻ tấn công đang lạm dụng các dịch vụ và ứng dụng đám mây được sử dụng rộng rãi để phát tán phần mềm độc hại và che giấu các hoạt động sau lây nhiễm của phần mềm độc hại bằng cách định tuyến chúng qua các cổng mạng phổ biến cũng như các mạng phân phối nội dung (CDN) và nhà cung cấp đám mây được công nhận rõ ràng. “Báo cáo đám mây và mối đe dọa mới nhất.” Báo cáo cung cấp thông tin tình báo về các mối đe dọa phần mềm độc hại đang hoạt động đối với người dùng doanh nghiệp. Báo cáo cho biết trung bình cứ 1,000 người dùng doanh nghiệp thì có 2023 người đã cố tải xuống phần mềm độc hại trong quý đầu tiên của năm XNUMX.

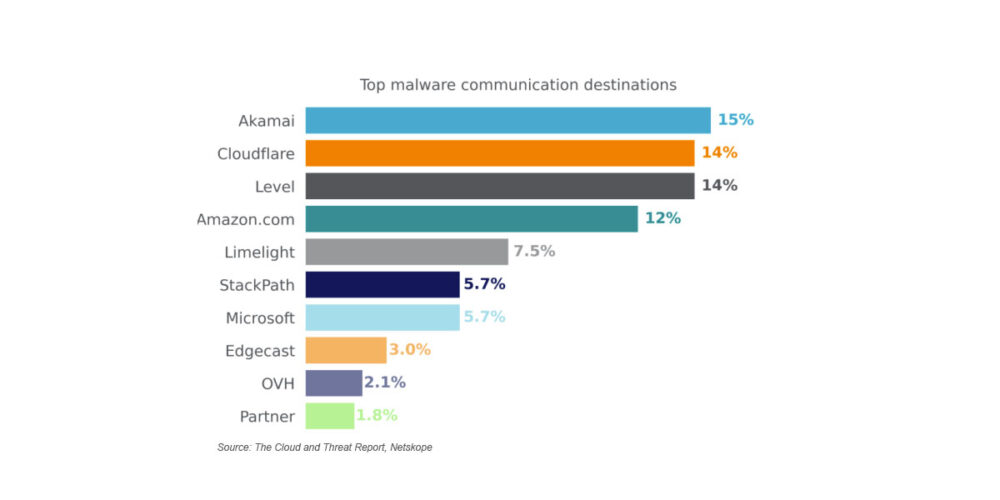

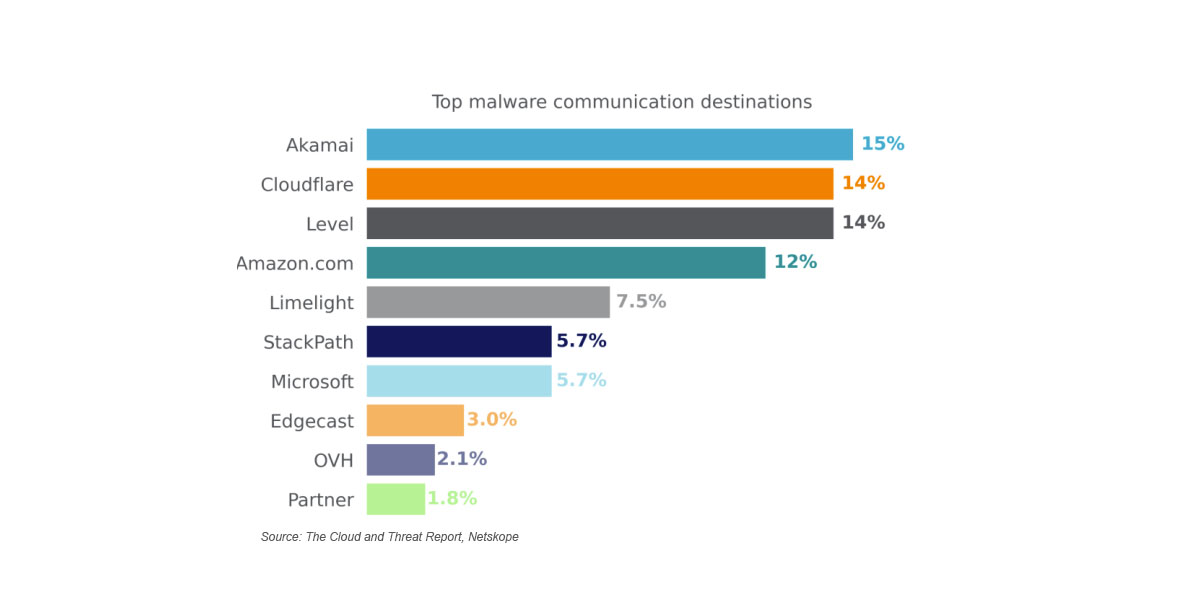

Sau khi phần mềm độc hại lây nhiễm vào máy nạn nhân, phần mềm này sẽ thiết lập một kênh liên lạc với máy chủ tại nhà để tải xuống các tải trọng phần mềm độc hại bổ sung, thực thi các lệnh và lọc dữ liệu. Những kẻ tấn công đang ngày càng định tuyến thông tin liên lạc của phần mềm độc hại thông qua các địa chỉ IP thuộc về các nhà cung cấp dịch vụ đám mây và CDN nổi tiếng, chủ yếu là Akamai và Cloudflare. Amazon Web Services, Microsoft Azure và Limelight cũng thường bị lạm dụng.

Báo cáo chỉ ra rằng chỉ một phần nhỏ trong tổng số lượt tải xuống phần mềm độc hại Web được phân phối qua các phương pháp được coi là rủi ro, chẳng hạn như tên miền mới đăng ký và trang web chưa được phân loại.

Trong quý đầu tiên, 72% tất cả các lượt tải xuống phần mềm độc hại được Netskope phát hiện là mới, công ty báo cáo. kẻ tấn công gửi phần mềm độc hại bằng cách lạm dụng các dịch vụ và ứng dụng được sử dụng rộng rãi, chẳng hạn như OneDrive, SharePoint, bộ chứa Amazon S3, GitHub, Weebly, Dropbox, Google Drive, Box, dịch vụ Gmail của Google và Azure Blob Storage. Theo Netskope, những kẻ tấn công đã sử dụng 261 ứng dụng riêng biệt trong quý đầu tiên để tải xuống phần mềm độc hại.

Nhóm của Netskope cho biết: “Các ứng dụng đám mây cũng thường bị lạm dụng như một hình thức kỹ thuật xã hội, trong đó những kẻ tấn công sử dụng các tính năng ứng dụng quen thuộc với nạn nhân để lôi kéo họ tải xuống phần mềm độc hại”.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoAiStream. Thông minh dữ liệu Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Đúc kết tương lai với Adryenn Ashley. Truy cập Tại đây.

- Mua và bán cổ phần trong các công ty PRE-IPO với PREIPO®. Truy cập Tại đây.

- nguồn: https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :Ở đâu

- 000

- 1

- 2023

- 7

- a

- Theo

- hoạt động

- hoạt động

- hoạt động

- thêm vào

- địa chỉ

- chống lại

- Tất cả

- Ngoài ra

- đàn bà gan dạ

- Amazon Web Services

- và

- ứng dụng

- các ứng dụng

- ứng dụng

- LÀ

- AS

- đã cố gắng

- Trung bình cộng

- Azure

- Hộp

- by

- Kênh

- đám mây

- dịch vụ điện toán đám mây

- CloudFlare

- Chung

- thông thường

- Giao tiếp

- Truyền thông

- công ty

- nội dung

- dữ liệu

- cung cấp

- giao

- giao hàng

- phát hiện

- khác biệt

- lĩnh vực

- tải về

- Tải xuống

- lái xe

- Dropbox

- Kỹ Sư

- Doanh nghiệp

- thành lập

- Mỗi

- thi hành

- quen

- Tính năng

- Tên

- Trong

- hình thức

- phân số

- GitHub

- có

- Trang Chủ

- HTTPS

- in

- lên

- Sự thông minh

- trong

- IP

- Địa chỉ IP

- IT

- ITS

- jpg

- ánh đèn sân khấu

- máy

- phần mềm độc hại

- phương pháp

- microsoft

- Microsoft Azure

- mạng

- mạng

- Mới

- of

- on

- ra

- kết thúc

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- điểm

- Phổ biến

- chủ yếu

- nhà cung cấp

- cung cấp

- Quý

- công nhận

- đăng ký

- báo cáo

- Báo cáo

- Rủi ro

- Route

- định tuyến

- s

- Nói

- dịch vụ

- các nhà cung cấp dịch vụ

- DỊCH VỤ

- Các trang web

- nhỏ

- Mạng xã hội

- Kỹ thuật xã hội

- Bang

- là gắn

- như vậy

- nhóm

- Sản phẩm

- Them

- mối đe dọa

- các mối đe dọa

- Thông qua

- đến

- Tổng số:

- Uncategorized

- sử dụng

- đã sử dụng

- Người sử dụng

- nạn nhân

- nạn nhân

- web

- Phần mềm độc hại web

- các dịch vụ web

- nổi tiếng

- là

- rộng rãi

- với

- zephyrnet