Khi kỹ sư Bill Burr từ Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST) viết vào năm 2003, thứ sẽ sớm trở thành tiêu chuẩn của thế giới. tiêu chuẩn vàng để bảo mật mật khẩu, anh ấy khuyên mọi người và các tổ chức nên bảo vệ tài khoản của họ bằng cách tạo ra các dòng ký tự, số và ký hiệu dài và 'hỗn loạn' – đồng thời thay đổi chúng thường xuyên.

Mười bốn năm sau, Burr thừa nhận rằng ông rất hối hận về lời khuyên trong quá khứ của mình. “Nó chỉ khiến mọi người phát điên và họ không chọn những mật khẩu tốt cho dù bạn có làm gì đi nữa,” anh ấy nói với tờ Wall Street Journal.

Hoặc, như nổi tiếng truyện tranh xkcd đã đặt nó: “Qua 20 năm nỗ lực, chúng tôi đã đào tạo thành công mọi người sử dụng mật khẩu khó nhớ đối với con người nhưng dễ đoán đối với máy tính.”

Ngày nay, một người bình thường có tới 100 mật khẩu để nhớ, với số lượng ngày càng tăng nhanh trong những năm gần đây (mặc dù trên thực tế, một số người đã sử dụng khoảng 50 mật khẩu, bao gồm một số mã ngoại tuyến, thậm chí nhiều năm trước và một số chuyên gia bảo mật đã chỉ ra rằng các chính sách và thói quen mật khẩu như vậy là không bền vững.)

Thật vậy, các nghiên cứu đã phát hiện ra rằng mọi người thường nhớ chỉ tối đa năm mật khẩu và đi đường tắt bằng cách tạo mật khẩu dễ đoán và sau đó tái chế chúng trên các tài khoản trực tuyến khác nhau. Một số thực sự có thể thay thế các số và ký tự đặc biệt cho các chữ cái (ví dụ: “mật khẩu” biến thành “P4??WØrd”), nhưng điều này vẫn tạo ra một mật khẩu dễ bị bẻ khóa.

Trong những năm gần đây, các tổ chức hàng đầu như The Open Web Application Security Project (OWASP) và dĩ nhiên, chính NIST đã thay đổi chính sách và lời khuyên của họ hướng tới cách tiếp cận thân thiện với người dùng hơn – đồng thời tăng cường bảo mật mật khẩu.

Đồng thời, những gã khổng lồ công nghệ như microsoft và Google đang khuyến khích mọi người bỏ hoàn toàn mật khẩu và không cần mật khẩu thay vì. Tuy nhiên, nếu doanh nghiệp vừa hoặc nhỏ của bạn chưa sẵn sàng chia tay với mật khẩu, thì đây là một số hướng dẫn sẽ hỗ trợ bạn và nhân viên của bạn ổn định vào năm 2023.

Ngừng áp đặt các quy tắc tạo mật khẩu phức tạp không cần thiết

Bất kỳ quy tắc thành phần cực kỳ phức tạp nào (chẳng hạn như yêu cầu người dùng bao gồm cả ký tự viết hoa và viết thường, ít nhất một số và một ký tự đặc biệt) không còn là điều bắt buộc nữa. Điều này là do các quy tắc như vậy hiếm khi khuyến khích người dùng đặt mật khẩu mạnh hơn, thay vào đó, khiến họ hành động có thể dự đoán được và đưa ra những mật khẩu “kém cỏi” – chúng vừa yếu vừa khó nhớ.

Chuyển sang cụm mật khẩu

Thay vì mật khẩu ngắn hơn nhưng khó, đi tìm cụm mật khẩu. Chúng dài hơn và phức tạp hơn nhưng vẫn dễ nhớ. Ví dụ: đó có thể là cả một câu khiến bạn bị mắc kẹt trong đầu vì một lý do nào đó, được rải rác bởi các chữ hoa, ký tự đặc biệt và biểu tượng cảm xúc. Mặc dù không quá phức tạp, nhưng vẫn sẽ mất nhiều thời gian để các công cụ tự động bẻ khóa nó.

Một vài năm trước, độ dài tối thiểu cho một mật khẩu tốt là tám ký tự, bao gồm chữ thường và chữ hoa, dấu và số. Ngày nay, các công cụ bẻ khóa mật khẩu tự động có thể đoán một mật khẩu như vậy trong vài phút, đặc biệt nếu nó được bảo mật bằng chức năng băm MD5.

Đây là theo các thử nghiệm do Hive Systems điều hành và được xuất bản vào tháng 2023 năm 18. Ngược lại, một mật khẩu đơn giản chỉ chứa các ký tự viết thường và viết hoa nhưng dài XNUMX ký tự sẽ mất nhiều thời gian hơn để bẻ khóa.

Nhắm đến độ dài tối thiểu là 12 ký tự – càng nhiều càng tốt!

Các nguyên tắc của NIST thừa nhận độ dài là yếu tố chính trong độ mạnh của mật khẩu và đưa ra độ dài yêu cầu tối thiểu là 12 ký tự đạt tối đa 64 ký tự sau khi kết hợp nhiều khoảng trắng. Mọi thứ đều bình đẳng, càng đông càng vui.

Kích hoạt nhiều ký tự khác nhau

Khi họ đặt mật khẩu, người dùng sẽ được tự do lựa chọn trong số tất cả các ký tự ASCII và UNICODE có thể in được, bao gồm cả biểu tượng cảm xúc. Họ cũng nên có tùy chọn sử dụng khoảng trắng, đây là một phần tự nhiên của cụm mật khẩu – một giải pháp thay thế thường được đề xuất cho mật khẩu truyền thống.

Kiểm soát việc sử dụng lại mật khẩu

Đó là sự khôn ngoan thông thường bây giờ mọi người không nên sử dụng lại mật khẩu của họ trên các tài khoản trực tuyến khác nhau, vì việc vi phạm một tài khoản có thể dễ dàng dẫn đến việc các tài khoản khác bị xâm phạm.

Tuy nhiên, nhiều thói quen khó chết và khoảng một nửa số người được hỏi trong một nghiên cứu của Viện Ponemon năm 2019 thừa nhận đã sử dụng lại trung bình năm mật khẩu trên các tài khoản doanh nghiệp và/hoặc cá nhân của họ.

Không đặt ngày "sử dụng" cho mật khẩu

NIST cũng khuyến nghị không nên yêu cầu thay đổi mật khẩu thường xuyên trừ khi người dùng yêu cầu hoặc trừ khi có bằng chứng về sự xâm phạm. Lý do là người dùng chỉ có quá nhiều kiên nhẫn để liên tục nghĩ ra những mật khẩu mới hợp lý mạnh. Do đó, bắt họ làm như vậy đều đặn có thể gây hại nhiều hơn là có lợi.

Khi Microsoft tuyên bố loại bỏ các chính sách hết hạn mật khẩu ba năm trước, nó đã đặt câu hỏi về toàn bộ ý tưởng về việc hết hạn mật khẩu.

“Nếu mật khẩu có khả năng bị đánh cắp, thì bao nhiêu ngày là khoảng thời gian chấp nhận được để tiếp tục cho phép kẻ trộm sử dụng mật khẩu bị đánh cắp đó? Mặc định của Windows là 42 ngày. Đó không phải là một thời gian dài lố bịch sao? Đúng là như vậy, tuy nhiên, đường cơ sở hiện tại của chúng tôi cho biết 60 ngày – và trước đây là 90 ngày – bởi vì việc buộc phải hết hạn thường xuyên sẽ gây ra các vấn đề của chính nó,” đọc blog của Microsoft.

Hãy nhớ rằng đây chỉ là lời khuyên chung. Nếu bạn đang bảo mật một ứng dụng quan trọng đối với doanh nghiệp của mình và hấp dẫn những kẻ tấn công, bạn vẫn có thể buộc nhân viên của mình thay đổi mật khẩu định kỳ.

Bỏ qua gợi ý và xác thực dựa trên kiến thức

Gợi ý mật khẩu và câu hỏi xác minh dựa trên kiến thức cũng đã lỗi thời. Mặc dù trên thực tế, những thứ này có thể giúp người dùng tìm kiếm mật khẩu bị quên, nhưng chúng cũng có thể có giá trị lớn đối với những kẻ tấn công. Đồng nghiệp của chúng tôi, Jake Moore, đã nhiều lần chỉ ra cách tin tặc có thể lạm dụng trang “quên mật khẩu” để đột nhập vào tài khoản của người khác, chẳng hạn như trên PayPal và Instagram.

Ví dụ: một câu hỏi như “tên con vật cưng đầu tiên của bạn” có thể dễ dàng đoán ra với một chút nghiên cứu hoặc kỹ thuật xã hội và thực sự không có vô số khả năng mà một công cụ tự động phải trải qua.

Danh sách đen mật khẩu phổ biến

Thay vì dựa vào các quy tắc thành phần đã sử dụng trước đó, hãy kiểm tra mật khẩu mới dựa trên “danh sách đen” của được sử dụng phổ biến nhất và/hoặc các mật khẩu đã bị xâm phạm trước đó và đánh giá các nỗ lực đối sánh là không thể chấp nhận được.

Trong 2019, Microsoft đã quét tài khoản của người dùng so sánh tên người dùng và mật khẩu với cơ sở dữ liệu gồm hơn ba tỷ bộ thông tin đăng nhập bị rò rỉ. Nó đã tìm thấy 44 triệu người dùng có mật khẩu bị xâm phạm và buộc phải đặt lại mật khẩu.

Cung cấp hỗ trợ cho các công cụ và trình quản lý mật khẩu

Đảm bảo rằng chức năng “sao chép và dán”, công cụ mật khẩu của trình duyệt và trình quản lý mật khẩu bên ngoài được phép xử lý rắc rối khi tạo và bảo vệ mật khẩu của người dùng.

Người dùng cũng nên chọn xem tạm thời toàn bộ mật khẩu bị che hoặc ký tự được nhập cuối cùng của mật khẩu. Theo hướng dẫn của OWASP, ý tưởng là cải thiện khả năng sử dụng của mục nhập thông tin xác thực, đặc biệt là xung quanh việc sử dụng mật khẩu dài hơn, cụm mật khẩu và trình quản lý mật khẩu.

Đặt thời hạn sử dụng ngắn cho mật khẩu ban đầu

Khi nhân viên mới của bạn thiết lập tài khoản, mật khẩu ban đầu do hệ thống tạo hoặc mã kích hoạt phải được tạo ngẫu nhiên một cách an toàn, dài ít nhất sáu ký tự và có thể chứa các chữ cái và số.

Đảm bảo rằng nó hết hạn sau một khoảng thời gian ngắn và không thể trở thành mật khẩu thật và lâu dài.

Thông báo cho người dùng về thay đổi mật khẩu

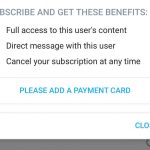

Khi người dùng thay đổi mật khẩu, họ sẽ được yêu cầu nhập mật khẩu cũ trước và tốt nhất là bật xác thực hai yếu tố (2FA). Sau khi hoàn thành, họ sẽ nhận được thông báo.

Hãy cẩn thận về quá trình khôi phục mật khẩu của bạn

Quá trình khôi phục không chỉ không tiết lộ mật khẩu hiện tại mà còn áp dụng tương tự cho thông tin về việc tài khoản có thực sự tồn tại hay không. Nói cách khác, không cung cấp cho kẻ tấn công bất kỳ thông tin (không cần thiết) nào!

Sử dụng CAPTCHA và các điều khiển chống tự động hóa khác

Sử dụng các biện pháp kiểm soát chống tự động hóa để giảm thiểu các cuộc tấn công kiểm tra thông tin xác thực bị vi phạm, bạo lực và khóa tài khoản. Các biện pháp kiểm soát này bao gồm chặn các mật khẩu bị vi phạm phổ biến nhất, khóa mềm, giới hạn tốc độ, CAPTCHA, độ trễ ngày càng tăng giữa các lần thử, hạn chế địa chỉ IP hoặc hạn chế dựa trên rủi ro như vị trí, lần đăng nhập đầu tiên trên thiết bị, các lần mở khóa tài khoản gần đây , hoặc tương tự.

Theo các tiêu chuẩn OWASP hiện tại, chỉ có tối đa 100 lần thử không thành công mỗi giờ trên một tài khoản.

Đừng dựa dẫm có thể về mật khẩu

Bất kể mật khẩu mạnh và duy nhất như thế nào, nó vẫn là một rào cản duy nhất ngăn cách kẻ tấn công và dữ liệu có giá trị của bạn. Khi nhắm đến các tài khoản an toàn, một lớp xác thực bổ sung nên được coi là điều bắt buộc.

Đó là lý do tại sao bạn nên sử dụng xác thực hai yếu tố (2FA) hoặc xác thực đa yếu tố (MFA) bất cứ khi nào có thể.

Tuy nhiên, không phải tất cả các tùy chọn 2FA đều được sinh ra như nhau. Tin nhắn SMS, mặc dù tốt hơn nhiều so với việc không có 2FA, nhưng lại dễ bị đe dọa bởi nhiều mối đe dọa. Các lựa chọn thay thế an toàn hơn liên quan đến việc sử dụng các thiết bị phần cứng chuyên dụng và trình tạo mật khẩu dùng một lần (OTP) dựa trên phần mềm, chẳng hạn như các ứng dụng bảo mật được cài đặt trên thiết bị di động.

Lưu ý: Bài viết này là phiên bản cập nhật và mở rộng của bài viết này mà chúng tôi đã xuất bản vào năm 2017: Không còn yêu cầu mật khẩu vô nghĩa

có lẽ kiểm tra Trình tạo mật khẩu của ESET?

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Ô tô / Xe điện, Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- ChartPrime. Nâng cao trò chơi giao dịch của bạn với ChartPrime. Truy cập Tại đây.

- BlockOffsets. Hiện đại hóa quyền sở hữu bù đắp môi trường. Truy cập Tại đây.

- nguồn: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- : có

- :là

- :không phải

- $ LÊN

- 1

- 100

- 12

- 20

- 20 năm

- 2017

- 2019

- 2023

- 2FA

- 50

- 60

- 7

- a

- Giới thiệu

- Tuyệt đối

- lạm dụng

- chấp nhận được

- Theo

- Tài khoản

- Trợ Lý Giám Đốc

- công nhận

- ngang qua

- Hành động

- kích hoạt

- thực sự

- thêm vào

- địa chỉ

- thừa nhận

- tư vấn

- Sau

- chống lại

- Lứa tuổi

- cách đây

- Định hướng

- Tất cả

- cho phép

- Ngoài ra

- thay thế

- lựa chọn thay thế

- Mặc dù

- hoàn toàn

- an

- và

- công bố

- bất kì

- ứng dụng

- Các Ứng Dụng

- bảo mật ứng dụng

- phương pháp tiếp cận

- ứng dụng

- Tháng Tư

- LÀ

- xung quanh

- bài viết

- AS

- At

- Các cuộc tấn công

- Nỗ lực

- hấp dẫn

- Xác thực

- Tự động

- Trung bình cộng

- rào cản

- Baseline

- BE

- bởi vì

- trở nên

- được

- được

- Hơn

- giữa

- Hóa đơn

- Tỷ

- Một chút

- ngăn chặn

- Blog

- sinh

- cả hai

- vi phạm

- Nghỉ giải lao

- trình duyệt

- bạo lực

- kinh doanh

- nhưng

- by

- CAN

- không thể

- cẩn thận

- trường hợp

- trường hợp

- thay đổi

- Những thay đổi

- tính cách

- nhân vật

- kiểm tra

- Chọn

- mã

- mã số

- đồng nghiệp

- kết hợp

- Đến

- Chung

- thông thường

- so sánh

- phức tạp

- thành phần

- thỏa hiệp

- Thỏa hiệp

- máy tính

- xem xét

- liên tục

- chứa

- chứa

- tiếp tục

- trái

- điều khiển

- thông thường

- Khóa học

- nứt

- Tạo

- CHỨNG CHỈ

- Credentials

- quan trọng

- Current

- dữ liệu

- Cơ sở dữ liệu

- Ngày

- Ngày

- dành riêng

- Mặc định

- sự chậm trễ

- thiết bị

- Thiết bị (Devices)

- Die

- khác nhau

- khó khăn

- Giao diện

- do

- Không

- thực hiện

- dont

- xuống

- ổ đĩa

- Rơi

- e

- dễ dàng

- dễ dàng

- nỗ lực

- hay

- Công nhân

- nhân viên

- cho phép

- khuyến khích

- khuyến khích

- Endless

- ky sư

- Kỹ Sư

- đăng ký hạng mục thi

- Toàn bộ

- nhập

- như nhau

- đặc biệt

- thành lập

- đánh giá

- Ngay cả

- không ngừng tăng lên

- mọi người

- bằng chứng

- ví dụ

- tồn tại

- các chuyên gia

- hết hạn

- ngoài

- thực tế

- yếu tố

- thất bại

- nổi tiếng

- xa

- vài

- Tên

- Trong

- Buộc

- tìm thấy

- Miễn phí

- thường xuyên

- từ

- chức năng

- chức năng

- Tổng Quát

- tạo ra

- máy phát điện

- nhận được

- đại gia

- được

- Go

- tốt

- tuyệt vời

- Phát triển

- đoán

- hướng dẫn

- hướng dẫn

- tin tặc

- Một nửa

- xử lý

- Cứng

- phần cứng

- thiêt bị ổ cưng

- làm hại

- băm

- Có

- có

- he

- cái đầu

- giúp đỡ

- Thành viên ẩn danh

- gợi ý

- của mình

- Tổ ong

- giờ

- Độ đáng tin của

- Tuy nhiên

- HTML

- HTTPS

- Con người

- ý tưởng

- lý tưởng

- if

- áp đặt

- nâng cao

- in

- Mặt khác

- bao gồm

- Bao gồm

- tăng

- thông tin

- ban đầu

- cài đặt

- thay vì

- Viện

- trong

- giới thiệu

- Giới thiệu

- liên quan

- IP

- Địa chỉ IP

- IT

- ITS

- chính nó

- jpg

- chỉ

- Key

- yếu tố chính

- Họ

- một lát sau

- lớp

- dẫn

- hàng đầu

- ít nhất

- Chiều dài

- Cuộc sống

- Lượt thích

- Có khả năng

- hạn chế

- dòng

- ít

- địa điểm thư viện nào

- khóa máy

- đăng nhập

- dài

- thời gian dài

- lâu

- còn

- thấp hơn

- LÀM CHO

- Quản lý

- nhiều

- phù hợp

- chất

- tối đa

- Có thể..

- MD5

- tin nhắn

- MFA

- microsoft

- Might

- triệu

- tâm

- tối thiểu

- Phút

- Giảm nhẹ

- di động

- thiết bị di động

- chi tiết

- hầu hết

- nhiều

- nhiều

- phải

- quốc dân

- Tự nhiên

- Mới

- nắm tay

- Không

- thông báo

- tại

- con số

- số

- nhiều

- lỗi thời

- dịp

- of

- Ngoại tuyến

- Xưa

- on

- hàng loạt

- ONE

- Trực tuyến

- có thể

- mở

- Tùy chọn

- Các lựa chọn

- or

- gọi món

- tổ chức

- Nền tảng khác

- vfoXNUMXfipXNUMXhfpiXNUMXufhpiXNUMXuf

- ra

- riêng

- trang

- một phần

- đặc biệt

- Mật khẩu

- đặt lại mật khẩu

- Mật khẩu

- qua

- Kiên nhẫn

- người

- của người dân

- mỗi

- thời gian

- người

- riêng

- chọn

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Chính sách

- điều luật

- khả năng

- có thể

- trước đây

- vấn đề

- quá trình

- dự án

- bảo vệ

- cho

- công bố

- đặt

- câu hỏi

- Đặt câu hỏi

- Câu hỏi

- được tạo ngẫu nhiên

- nhanh

- ít khi

- Tỷ lệ

- lý do

- đạt

- sẵn sàng

- có thật không

- lý do

- nhận

- gần đây

- đề nghị

- phục hồi

- đều đặn

- thường xuyên

- dựa

- vẫn còn

- nhớ

- cần phải

- nghiên cứu

- người trả lời

- hạn chế

- kết quả

- tái sử dụng

- tiết lộ

- quy tắc

- chạy

- s

- tương tự

- nói

- nói

- Tìm kiếm

- an toàn

- Bảo mật

- an toàn

- đảm bảo

- an ninh

- hình như

- kết án

- ngăn cách

- định

- bộ

- một số

- kệ

- ngắn

- nên

- thể hiện

- Dấu hiệu

- tương tự

- Đơn giản

- duy nhất

- Six

- nhỏ

- SMS

- So

- Mạng xã hội

- Kỹ thuật xã hội

- Mềm mại

- một số

- sớm

- không gian

- đặc biệt

- đứng

- Tiêu chuẩn

- tiêu chuẩn

- Vẫn còn

- ăn cắp

- đường phố

- sức mạnh

- mạnh mẽ

- mạnh mẽ hơn

- nghiên cứu

- Thành công

- như vậy

- lớn

- hỗ trợ

- chắc chắn

- apt

- Hãy

- mất

- công nghệ cao

- đại gia công nghệ

- Công nghệ

- Kiểm tra

- hơn

- việc này

- Sản phẩm

- cung cấp their dịch

- Them

- sau đó

- Đó

- Kia là

- họ

- điều

- nghĩ

- điều này

- các mối đe dọa

- số ba

- Thông qua

- thời gian

- lời khuyên

- đến

- bây giờ

- công cụ

- công cụ

- đối với

- truyền thống

- đào tạo

- đúng

- biến

- thường

- chúng tôi

- độc đáo

- mở khóa

- không cần thiết

- không cần thiết

- không bền vững

- cập nhật

- khả năng sử dụng

- sử dụng

- đã sử dụng

- người sử dang

- sử dụng

- Người sử dụng

- sử dụng

- Quý báu

- giá trị

- nhiều

- khác nhau

- xác minh

- phiên bản

- Xem

- Tường

- Wall Street

- là

- cách

- we

- web

- Ứng dụng web

- TỐT

- Điều gì

- khi nào

- bất cứ khi nào

- liệu

- cái nào

- trong khi

- toàn bộ

- tại sao

- chiều rộng

- sẽ

- cửa sổ

- sự khôn ngoan

- với

- từ

- thế giới

- sẽ

- đã viết

- WSJ

- năm

- nhưng

- Bạn

- trên màn hình

- youtube

- zephyrnet