Nghiên cứu ESET

Việc đóng các vectơ xâm nhập buộc tội phạm mạng phải xem lại các con đường tấn công cũ nhưng cũng phải tìm kiếm những cách mới để tấn công nạn nhân của chúng

12 Tháng Chín 2023

Email tống tiền và các mối đe dọa dựa trên văn bản khác đã gia tăng đáng kể trong nửa đầu năm 1 và câu hỏi vẫn là tại sao. Có phải tội phạm chỉ lười biếng? Có phải họ đang cố gắng kiếm tiền dễ dàng trong những ngày nghỉ? Hay đây là một phần của thứ gì đó lớn hơn, có khả năng liên quan đến AI?

Và đó chỉ là bề nổi của các xu hướng quan sát được trong Báo cáo mối đe dọa mới nhất của ESET, trọng tâm của tập phim này. Một vectơ xâm nhập khác nhận được sự chú ý ngày càng tăng từ tội phạm mạng là các máy chủ MS SQL phải chống chọi với sự gia tăng mới của các cuộc tấn công vũ phu.

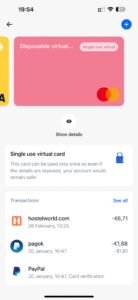

Ồ, và đừng quên hành vi phạm tội cho vay nặng lãi, xuất hiện dưới dạng ứng dụng Android độc hại. Săn lùng nạn nhân ở các quốc gia quanh xích đạo và Nam bán cầu, tội phạm mạng cố gắng gây áp lực và đe dọa nạn nhân phải trả lãi suất cắt cổ cho các khoản vay ngắn hạn – mà đôi khi chúng thậm chí không cung cấp.

Tuy nhiên, mọi chuyện không hoàn toàn tệ trong nửa đầu năm 1. Một tin tốt là mạng botnet Emotet khét tiếng ít hoạt động, chỉ chạy một số chiến dịch thư rác nhỏ và kém hiệu quả một cách đáng ngạc nhiên trong tháng 2023. Sau khi những điều đó kết thúc, nó im lặng. Điều thu hút sự chú ý của các nhà nghiên cứu là một chức năng mới giống như đầu ra gỡ lỗi. Điều này làm dấy lên tin đồn rằng Emotet đã - ít nhất một phần - được bán cho một nhóm đe dọa khác mà họ không chắc chắn về cách mọi thứ hoạt động.

Một câu chuyện tích cực khác liên quan đến kẻ đánh cắp Redline. Phần mềm độc hại dưới dạng dịch vụ (MaaS) khét tiếng này được bọn tội phạm sử dụng để đánh cắp thông tin của nạn nhân và phát tán phần mềm độc hại khác đã bị các nhà nghiên cứu ESET và bạn bè của họ tại hệ thống Flare phá vỡ. Sự gián đoạn đã làm mất đi một chuỗi kho GitHub cần thiết để chạy bảng điều khiển RedLine cho các chi nhánh. Vì không có kênh dự phòng nên các nhà khai thác đằng sau MaaS sẽ phải tìm một con đường khác để chạy “dịch vụ” của họ.

Để biết tất cả các chủ đề đó và hơn thế nữa từ Báo cáo mối đe dọa của ESET, hãy nghe tập mới nhất của podcast Nghiên cứu ESET, do Aryeh Goretsky tổ chức. Lần này, anh chuyển câu hỏi của mình đến một trong những tác giả của báo cáo, Chuyên gia nâng cao nhận thức về bảo mật Ondrej Kubovič.

Để xem báo cáo đầy đủ từ nửa đầu năm 1, bao gồm các chủ đề khác như những thay đổi về mối đe dọa tiền điện tử, tệp OneNote độc hại, cuộc tấn công chuỗi cung ứng kép đầu tiên – do nhóm Lazarus thực hiện – hoặc những diễn biến mới nhất trong bối cảnh ransomware, nhấn vào đây .

Thảo luận:

- Tống tiền tình dục và các mối đe dọa dựa trên văn bản 1:46

- Tấn công bạo lực vào máy chủ MS SQL 7:10

- Cho vay nặng lãi trên ứng dụng Android 9:20

- Hoạt động biểu tượng cảm xúc 13:25

- Sự gián đoạn của RedLine Stealer 16:45

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Ô tô / Xe điện, Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- ChartPrime. Nâng cao trò chơi giao dịch của bạn với ChartPrime. Truy cập Tại đây.

- BlockOffsets. Hiện đại hóa quyền sở hữu bù đắp môi trường. Truy cập Tại đây.

- nguồn: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- : có

- :là

- :không phải

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- hoạt động

- Chi nhánh

- Sau

- AI

- Tất cả

- Ngoài ra

- và

- Android

- Một

- xuất hiện

- ứng dụng

- LÀ

- xung quanh

- AS

- At

- tấn công

- Các cuộc tấn công

- sự chú ý

- tác giả

- đại lộ

- nhận thức

- sao lưu

- Bad

- được

- sau

- lớn hơn

- Mạng lưới

- bạo lực

- nhưng

- by

- đến

- Chiến dịch

- Phân loại

- bị bắt

- chuỗi

- Những thay đổi

- Kênh

- điều khiển

- nước

- Hình sự

- Tội phạm

- cryptocurrency

- tội phạm mạng

- Ngày

- cung cấp

- phát triển

- khác nhau

- kỹ thuật số

- đạo diễn

- bị phá vỡ

- Gián đoạn

- dont

- tăng gấp đôi

- xuống

- suốt trong

- kiếm được

- dễ dàng

- tập

- Nghiên cứu ESET

- Ngay cả

- vài

- Các tập tin

- Tìm kiếm

- Tên

- bùng phát

- Tập trung

- Trong

- Buộc

- hình thức

- bạn bè

- từ

- Full

- Báo cáo đầy đủ

- chức năng

- thế hệ

- Trí tuệ nhân tạo

- GitHub

- tốt

- Nhóm

- có

- Có

- he

- của mình

- tổ chức

- Độ đáng tin của

- HTTPS

- Săn bắn

- in

- Bao gồm

- Tăng lên

- tăng

- thông tin

- quan tâm

- Lãi suất

- trong

- liên quan đến

- IT

- chỉ

- mới nhất

- phát triển mới nhất

- Lazarus

- Tập đoàn Lazarus

- ít nhất

- ít

- Các khoản cho vay

- Xem

- phần mềm độc hại

- Phần mềm độc hại dưới dạng dịch vụ (MaaS)

- Tháng Ba

- lớn

- max-width

- nhỏ

- tiền

- chi tiết

- MS

- cần thiết

- Mới

- tin tức

- Không

- khét tiếng

- of

- off

- Xưa

- on

- ONE

- có thể

- khai thác

- or

- Nền tảng khác

- đầu ra

- kết thúc

- tấm

- một phần

- trả tiền

- mảnh

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Podcast

- tích cực

- có khả năng

- thực hành

- áp lực

- cho

- câu hỏi

- Câu hỏi

- ransomware

- Giá

- về

- vẫn còn

- gia hạn

- báo cáo

- nghiên cứu

- nhà nghiên cứu

- giống như

- Route

- Tin đồn

- chạy

- chạy

- bối cảnh

- an ninh

- Nhận thức an ninh

- đã xem

- Các máy chủ

- thời gian ngắn

- cho thấy

- bán

- một cái gì đó

- Miền Nam

- thư rác

- chuyên gia

- Câu chuyện

- như vậy

- Bề mặt

- hệ thống

- việc này

- Sản phẩm

- cung cấp their dịch

- Đó

- họ

- điều

- điều này

- những

- mối đe dọa

- Báo cáo Đe doạ

- hăm dọa

- các mối đe dọa

- thời gian

- đến

- mất

- Chủ đề

- Xu hướng

- thử

- cố gắng

- đã sử dụng

- nạn nhân

- là

- cách

- đi

- là

- Điều gì

- cái nào

- tại sao

- sẽ

- Công việc

- zephyrnet