Bản cập nhật bảo mật bốn tuần một lần mới nhất của Firefox đã ra mắt, đưa trình duyệt thay thế phổ biến này lên phiên bản 107.0hoặc Bản phát hành hỗ trợ mở rộng (ESR) 102.5 nếu bạn không muốn nhận được các bản phát hành tính năng mới hàng tháng.

(Như chúng tôi đã giải thích trước đây, số phiên bản ESR cho bạn biết bạn có bộ tính năng nào, cộng với số lần nó được cập nhật bảo mật kể từ đó, bạn có thể điều chỉnh lại trong tháng này bằng cách nhận thấy rằng 102+5 = 107.)

May mắn thay, lần này không có bản vá lỗi nào – tất cả các lỗ hổng trong danh sách sửa lỗi đã được tiết lộ một cách có trách nhiệm bởi các nhà nghiên cứu bên ngoài hoặc được tìm thấy bởi nhóm và công cụ săn lỗi của Mozilla.

Vướng font chữ

Mức độ nghiêm trọng cao nhất là Cao, áp dụng cho bảy lỗi khác nhau, bốn trong số đó là lỗi quản lý bộ nhớ kém có thể dẫn đến sự cố chương trình, bao gồm CVE-2022-45407, mà kẻ tấn công có thể khai thác bằng cách tải một tệp phông chữ.

Hầu hết các lỗi liên quan đến việc sử dụng tệp phông chữ là do tệp phông chữ có cấu trúc dữ liệu nhị phân phức tạp và có nhiều định dạng tệp khác nhau mà các sản phẩm dự kiến sẽ hỗ trợ.

Điều này có nghĩa là các lỗ hổng liên quan đến phông chữ thường liên quan đến việc đưa một tệp phông chữ bị bẫy có chủ ý vào trình duyệt khiến trình duyệt gặp trục trặc khi xử lý nó.

Nhưng lỗi này lại khác, vì kẻ tấn công có thể sử dụng tệp phông chữ hợp pháp, được định dạng chính xác để gây ra sự cố.

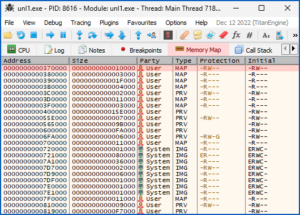

Lỗi có thể được kích hoạt không phải bởi nội dung mà bởi thời gian: khi hai hoặc nhiều phông chữ được tải cùng lúc bởi các luồng thực thi nền riêng biệt, trình duyệt có thể trộn lẫn các phông chữ mà nó đang xử lý, có khả năng đưa đoạn dữ liệu X từ phông chữ A vào không gian được phân bổ cho đoạn dữ liệu Y từ phông chữ B và do đó làm hỏng bộ nhớ.

Mozilla mô tả điều này như một “sự cố có thể bị khai thác”, mặc dù không có gợi ý nào cho thấy bất kỳ ai, chứ đừng nói đến kẻ tấn công, vẫn chưa tìm ra cách xây dựng một cách khai thác như vậy.

Toàn màn hình được coi là có hại

Lỗi thú vị nhất, ít nhất là theo quan điểm của chúng tôi, là CVE-2022-45404, được mô tả ngắn gọn một cách đơn giản như "bỏ qua thông báo toàn màn hình".

Nếu bạn đang thắc mắc tại sao một lỗi loại này lại có thể biện minh cho mức độ nghiêm trọng của Cao, đó là vì việc trao quyền kiểm soát mọi pixel trên màn hình cho một cửa sổ trình duyệt được điền và kiểm soát bởi HTML, CSS và JavaScript không đáng tin cậy…

…sẽ hữu ích một cách đáng ngạc nhiên đối với bất kỳ nhà điều hành trang web nguy hiểm nào ngoài kia.

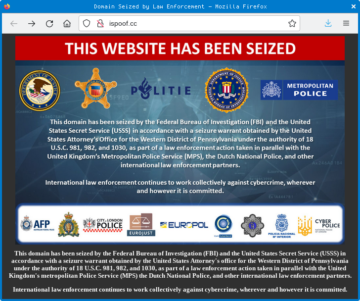

Trước đây chúng tôi đã viết về cái gọi là Trình duyệt trong trình duyệt, hoặc BitB, các cuộc tấn công, trong đó tội phạm mạng tạo một cửa sổ bật lên trên trình duyệt phù hợp với giao diện của cửa sổ hệ điều hành, do đó cung cấp một cách đáng tin cậy để lừa bạn tin tưởng vào thứ gì đó như lời nhắc mật khẩu bằng cách coi nó như một biện pháp can thiệp bảo mật của hệ thống chính nó:

Một cách để phát hiện các thủ thuật của BitB là thử kéo một cửa sổ bật lên mà bạn không chắc chắn về nó ra khỏi cửa sổ của trình duyệt.

Nếu cửa sổ bật lên vẫn bị chặn bên trong trình duyệt, do đó bạn không thể di chuyển nó đến một vị trí riêng trên màn hình thì rõ ràng đó chỉ là một phần của trang web bạn đang xem, chứ không phải là cửa sổ bật lên chính hãng do hệ thống tạo ra. chính nó.

Nhưng nếu một trang web có nội dung bên ngoài có thể tự động chiếm toàn bộ màn hình mà không đưa ra cảnh báo trước, bạn rất có thể không nhận ra điều đó. không có gì bạn thấy có thể tin cậy được, cho dù nó trông thực tế đến mức nào.

Ví dụ: những kẻ lừa đảo lén lút có thể vẽ một cửa sổ bật lên của hệ điều hành giả bên trong cửa sổ trình duyệt giả, để bạn thực sự có thể kéo hộp thoại “hệ thống” vào bất kỳ đâu trên màn hình và tự thuyết phục bản thân rằng đó là hàng thật.

Hoặc kẻ gian có thể cố tình hiển thị nền ảnh mới nhất (một trong những ảnh đó Cũng giống như những gì bạn thấy? hình ảnh) được Windows chọn cho màn hình đăng nhập, do đó cung cấp thước đo mức độ quen thuộc về mặt hình ảnh và từ đó đánh lừa bạn nghĩ rằng bạn đã vô tình khóa màn hình và cần phải xác thực lại để quay lại.

Chúng tôi đã cố tình lập bản đồ những nơi không được sử dụng nhưng dễ tìm PrtSc trên máy tính xách tay Linux của chúng tôi để khóa màn hình ngay lập tức, diễn giải lại nó như một công cụ tiện dụngBảo vệ màn hình nút thay vì In màn hình. Điều này có nghĩa là chúng ta có thể khóa máy tính một cách đáng tin cậy và nhanh chóng bằng một cú chạm ngón tay cái mỗi khi chúng ta bước đi hoặc quay đi, bất kể thời gian ngắn như thế nào. Chúng ta không thường xuyên nhấn nó một cách vô ý, nhưng thỉnh thoảng nó vẫn xảy ra.

Phải làm gì?

Kiểm tra xem bạn đã cập nhật chưa, đây chỉ là một vấn đề đơn giản trên máy tính xách tay hoặc máy tính để bàn: Trợ giúp > Về Firefox (Hoặc Menu Apple > Giới thiệu) sẽ thực hiện thủ thuật, bật lên một hộp thoại cho bạn biết bạn có hiện tại hay không và đề nghị tải phiên bản mới nhất nếu có phiên bản mới mà bạn chưa tải xuống.

Trên thiết bị di động, hãy kiểm tra ứng dụng dành cho thị trường phần mềm bạn sử dụng (ví dụ: Google play trên Android và Apple App Store trên iOS) để cập nhật.

(Trên Linux và BSD, bạn có thể có bản dựng Firefox do bản phân phối của bạn cung cấp; nếu vậy, hãy kiểm tra với nhà bảo trì bản phân phối của bạn để biết phiên bản mới nhất.)

Hãy nhớ rằng, ngay cả khi bạn đã bật cập nhật tự động và nó thường hoạt động đáng tin cậy thì dù sao thì bạn cũng nên kiểm tra vì chỉ mất vài giây để đảm bảo không có gì sai sót và rốt cuộc bạn không được bảo vệ.

- blockchain

- thiên tài

- ví tiền điện tử

- trao đổi tiền điện tử

- an ninh mạng

- tội phạm mạng

- An ninh mạng

- bộ phận an ninh quê hương

- ví kỹ thuật số

- Firefox

- tường lửa

- Kaspersky

- phần mềm độc hại

- macfee

- Mozilla

- An ninh trần trụi

- NexBLOC

- Vá

- plato

- Plato ai

- Thông tin dữ liệu Plato

- Trò chơi Plato

- PlatoDữ liệu

- Platogaming

- VPN

- dễ bị tổn thương

- bảo mật website

- zephyrnet