Ngành công nghiệp tiền điện tử đã phát triển thành một hệ sinh thái kết nối một số chuỗi khối Lớp 1 (L1) và các giải pháp mở rộng Lớp 2 (L2) với các khả năng và sự cân bằng độc đáo.

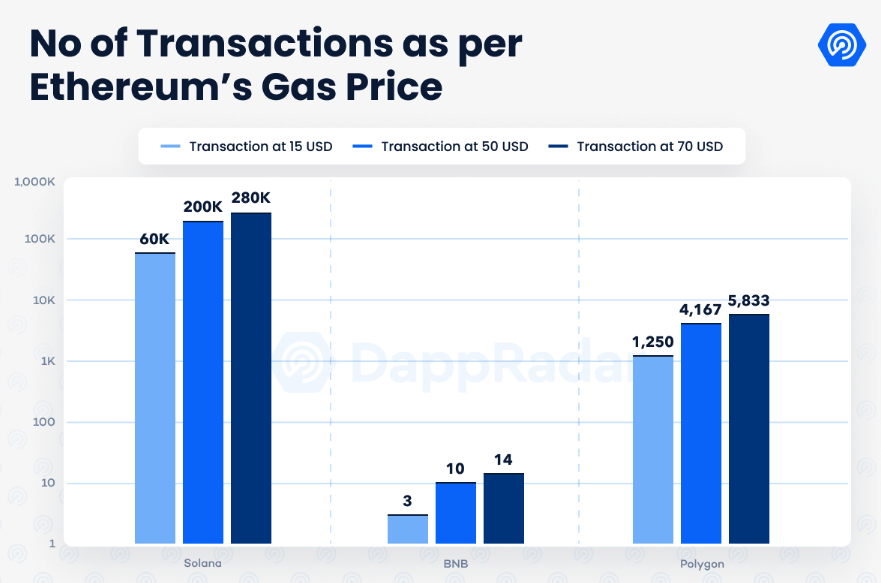

Các mạng như Fantom, Terra hoặc Avalanche đã trở nên phong phú trong hoạt động DeFi, trong khi các mạng chơi để kiếm tiền như Axie Infinity và DeFi Kingdoms duy trì toàn bộ hệ sinh thái như Ronin và Harmony. Các blockchain này đã tăng lên như những lựa chọn thay thế nghiêm trọng cho phí gas của Ethereum và thời gian giao dịch tương đối chậm. Nhu cầu về một cách dễ dàng để di chuyển tài sản giữa các giao thức trên các blockchain khác nhau trở nên quan trọng hơn bao giờ hết.

Đây là nơi các cầu nối blockchain xuất hiện.

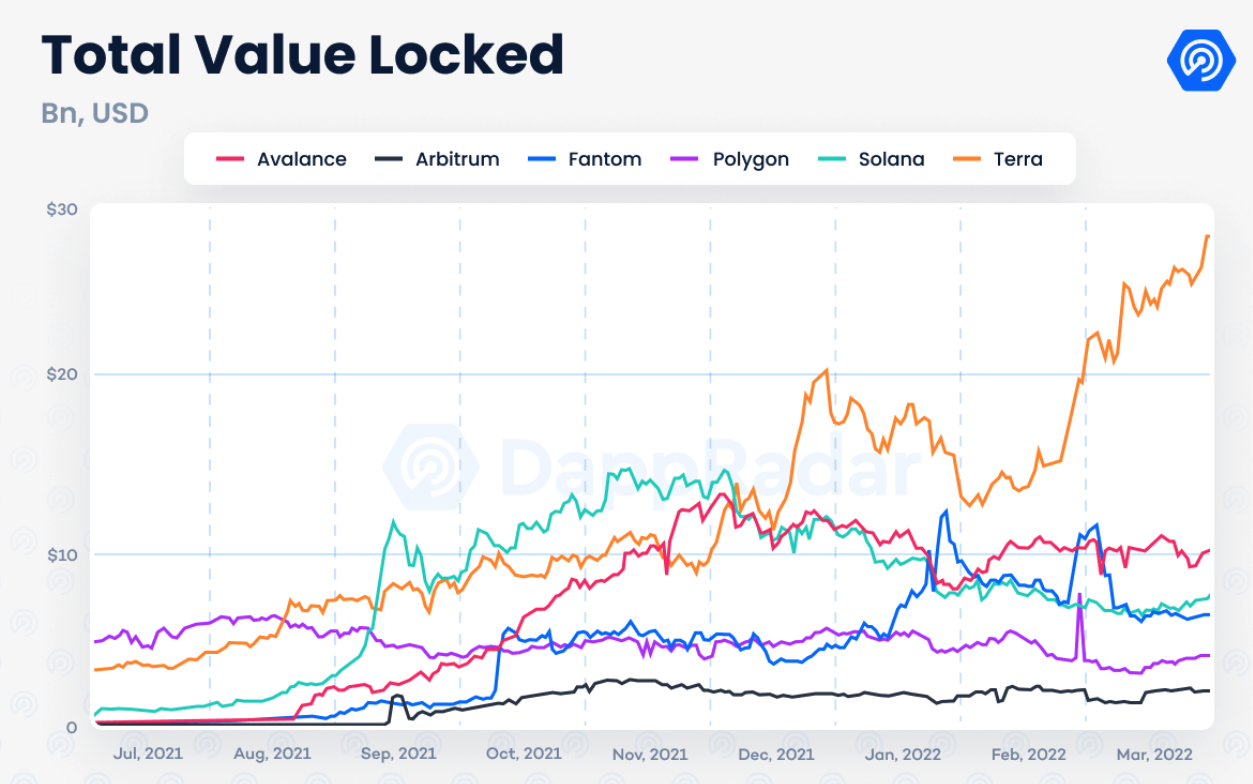

Kết quả của kịch bản đa kênh, Tổng giá trị đã khóa (TVL) trên tất cả các dapp DeFi đã tăng vọt. Vào cuối tháng 2022 năm 215, TVL của ngành ước tính đạt 156 tỷ đô la, cao hơn 2021% so với tháng XNUMX năm XNUMX. Lượng giá trị bị khóa và bắc cầu trong các dapp DeFi này đã thu hút sự chú ý của các tin tặc độc hại và xu hướng mới nhất cho thấy những kẻ tấn công có thể tìm thấy một liên kết yếu trong các cầu nối blockchain.

Theo cơ sở dữ liệu của Rekt, 1.2 tỷ đô la tài sản tiền điện tử đã bị đánh cắp trong quý 1 năm 2022, chiếm 35.8% số tiền bị đánh cắp mọi thời đại theo cùng một nguồn. Điều thú vị là ít nhất 80% tài sản bị mất vào năm 2022 đã bị đánh cắp từ các cây cầu.

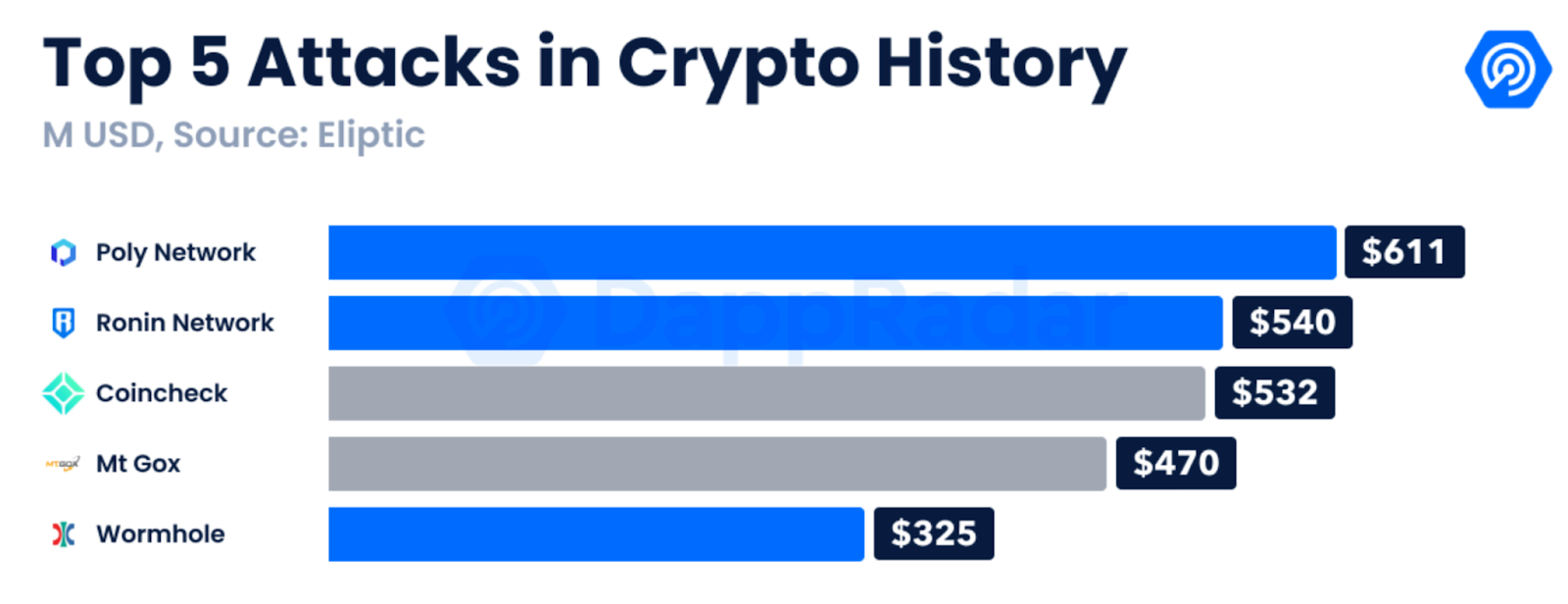

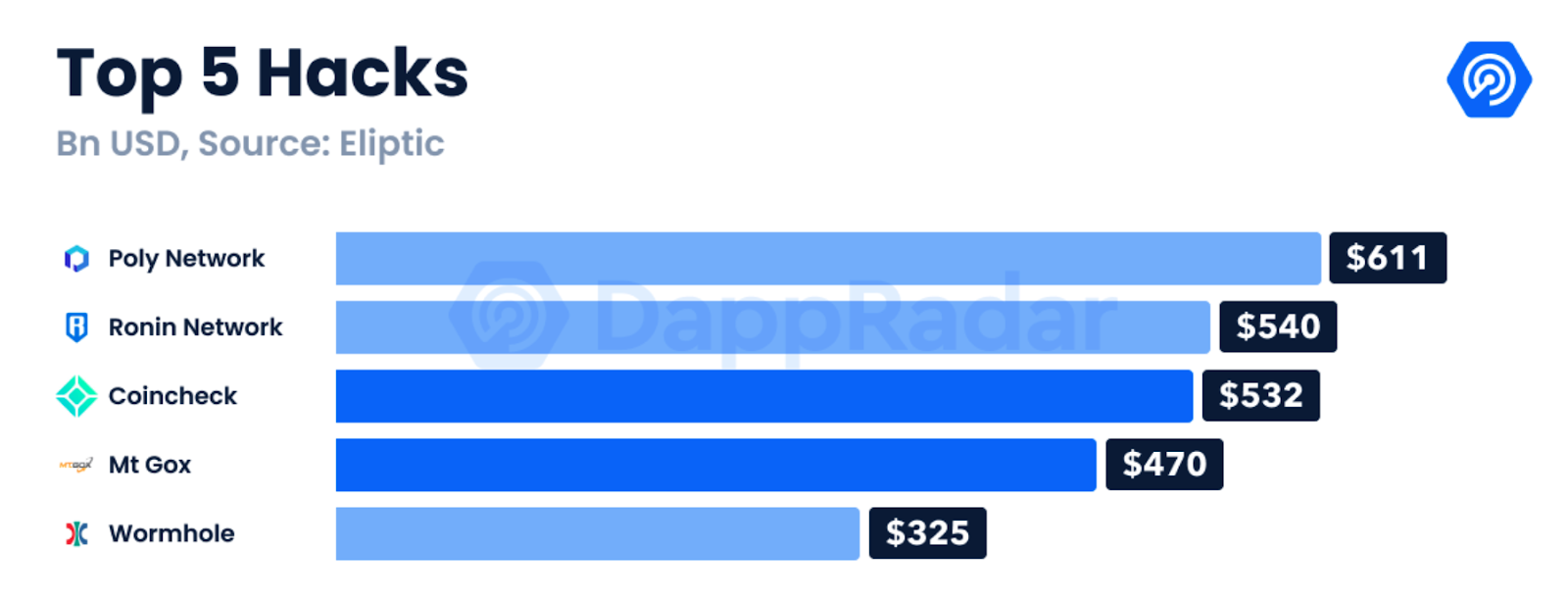

Một trong những vụ tấn công nghiêm trọng nhất xảy ra hai tuần trước khi Cầu Ronin bị hack với giá $ 540 triệu. Trước đó, Hố giun Solana và cầu Qubit Finance của BNB Chain đã được khai thác với giá hơn 400 triệu đô la vào năm 2022. Vụ hack lớn nhất trong lịch sử tiền điện tử xảy ra vào tháng 2021 năm XNUMX khi Cầu PolyNetwork được khai thác với giá 610 triệu USD, mặc dù số tiền bị đánh cắp sau đó đã được trả lại.

Cầu là một trong những công cụ có giá trị nhất trong ngành, nhưng bản chất có thể tương tác của chúng là một thách thức quan trọng đối với các dự án đang xây dựng chúng.

Hiểu các nhịp cầu trong chuỗi khối

Cầu nối tương tự đến Manhattan, cầu chuỗi khối là nền tảng kết nối hai mạng khác nhau cho phép chuyển giao chuỗi chéo tài sản và thông tin từ chuỗi khối này sang chuỗi khối khác. Bằng cách này, tiền điện tử và NFT không nằm trong chuỗi gốc của chúng mà có thể được “bắc cầu” qua các chuỗi khối khác nhau, nhân các tùy chọn để sử dụng các tài sản này.

Nhờ các cầu nối, Bitcoin được sử dụng trong các mạng dựa trên hợp đồng thông minh cho các mục đích DeFi hoặc NFL cả ngày NFT có thể được bắc cầu từ Flow sang Ethereum để được chia nhỏ hoặc được sử dụng làm tài sản thế chấp.

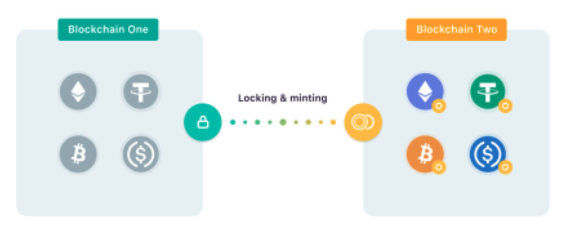

Có nhiều cách tiếp cận khác nhau khi chuyển giao tài sản. Như tên gọi của chúng cho thấy, cầu nối Lock-and-Mint hoạt động bằng cách khóa các tài sản gốc bên trong hợp đồng thông minh ở phía gửi trong khi mạng nhận tạo bản sao của mã thông báo gốc ở phía bên kia. Nếu Ether được bắc cầu từ Ethereum đến Solana, thì Ether trong Solana chỉ là một đại diện “được bao bọc” của tiền điện tử, không phải bản thân mã thông báo thực tế.

Mặc dù phương pháp khóa và đúc là phương pháp bắc cầu phổ biến nhất, nhưng vẫn có những cách khác để hoàn thành việc chuyển giao tài sản như 'ghi và đúc' hoặc hoán đổi nguyên tử do một hợp đồng thông minh tự thực hiện để trao đổi tài sản giữa hai mạng. kết nối (trước đây là xPollinate) và cBridge là những cầu nối dựa vào hoán đổi nguyên tử.

Từ quan điểm bảo mật, các cầu nối có thể được phân thành hai nhóm chính: đáng tin cậy và không đáng tin cậy. Cầu nối đáng tin cậy là các nền tảng dựa vào bên thứ ba để xác thực các giao dịch nhưng quan trọng hơn là hoạt động như người giám sát các tài sản bắc cầu. Có thể tìm thấy các ví dụ về cầu nối đáng tin cậy trong hầu hết các cầu nối dành riêng cho blockchain như Cầu Binance, Cầu đa giác POS, Cầu WBTC, Cầu Avalanche, Cầu Harmony, Cầu Terra Shuttle và các dapp cụ thể như Multichain (trước đây là Anyswap) hoặc Tron's Just Cryptos.

Ngược lại, các nền tảng hoàn toàn dựa vào các hợp đồng và thuật toán thông minh để lưu ký tài sản cầu tin cậy. Yếu tố bảo mật trong cầu nối không tin cậy được gắn với mạng bên dưới nơi tài sản đang được bắc cầu, tức là nơi tài sản bị khóa. Cầu nối đáng tin cậy có thể được tìm thấy trong Cầu Rainbow của NEAR, Solana's Wormhole, Polkadot's Snow Bridge, Cosmos IBC và các nền tảng như Hop, Connext và Celer.

Thoạt nhìn, có vẻ như các cầu nối không tin cậy cung cấp một tùy chọn an toàn hơn để chuyển tài sản giữa các blockchains. Tuy nhiên, cả cầu tin cậy và không tin cậy đều phải đối mặt với những thách thức khác nhau.

Hạn chế của Cầu nối đáng tin cậy và không đáng tin cậy

Cầu Ronin hoạt động như một nền tảng đáng tin cậy tập trung. Cầu nối này sử dụng một ví multisig để lưu ký các tài sản bắc cầu. Nói tóm lại, ví multisig là một địa chỉ yêu cầu hai hoặc nhiều chữ ký mật mã để phê duyệt một giao dịch. Trong trường hợp của Ronin, sidechain có chín trình xác thực cần năm chữ ký khác nhau để phê duyệt tiền gửi và rút tiền.

Các nền tảng khác sử dụng cách tiếp cận tương tự nhưng đa dạng hóa rủi ro tốt hơn. Ví dụ: Polygon dựa trên tám trình xác thực và yêu cầu năm chữ ký. Năm chữ ký được kiểm soát bởi các bên khác nhau. Trong trường hợp của Ronin, bốn chữ ký đã được giữ bởi đội Sky Mavis một mình, tạo ra một điểm thất bại duy nhất. Sau khi tin tặc kiểm soát được bốn chữ ký Sky Mavis cùng một lúc, chỉ cần thêm một chữ ký nữa để phê duyệt việc rút tài sản.

Vào ngày 23 tháng 173,600, kẻ tấn công đã giành được quyền kiểm soát đối với chữ ký của Axie DAO, mảnh ghép cuối cùng cần thiết để hoàn thành cuộc tấn công. 25.5 ETH và XNUMX triệu USDC đã bị rút khỏi hợp đồng giám sát của Ronin trong hai giao dịch khác nhau trong cuộc tấn công tiền điện tử lớn thứ hai từ trước đến nay. Cũng cần lưu ý rằng nhóm Sky Mavis đã phát hiện ra vụ hack gần một tuần sau đó, cho thấy cơ chế giám sát của Ronin ít nhất là thiếu sót, để lộ một lỗ hổng khác trong nền tảng đáng tin cậy này.

Mặc dù tập trung hóa tạo ra một lỗ hổng cơ bản, các cầu nối không tin cậy rất dễ bị khai thác do các lỗi và lỗ hổng trong phần mềm và mã hóa của chúng.

Solana Wormhole, một nền tảng cho phép giao dịch qua cầu giữa Solana và Ethereum, đã bị khai thác vào tháng 2022 năm XNUMX, nơi 325 triệu đô đã bị đánh cắp do một lỗi trong hợp đồng giám sát của Solana. Một lỗi trong các hợp đồng của Wormhole đã cho phép hacker tạo ra các trình xác thực chuỗi chéo. Kẻ tấn công đã gửi 0.1 ETH từ Ethereum vào Solana để kích hoạt một bộ “thông điệp chuyển” lừa chương trình phê duyệt khoản tiền gửi được cho là 120,000 ETH.

Vụ hack Wormhole xảy ra sau khi Mạng Poly đã được khai thác với giá 610 triệu đô la vào tháng 2021 năm XNUMX do sai sót trong phân loại và cấu trúc của hợp đồng. Các giao dịch xuyên chuỗi trong dapp này được chấp thuận bởi một nhóm các nút tập trung được gọi là “người giữ” và được xác thực trên mạng nhận bằng một hợp đồng cổng. Trong cuộc tấn công này, hacker đã có thể giành được các đặc quyền với tư cách là người giữ và do đó đã đánh lừa cổng bằng cách thiết lập các thông số riêng của nó. Kẻ tấn công đã lặp lại quy trình trong Ethereum, Binance, Neo và các blockchain khác để khai thác nhiều tài sản hơn.

Tất cả các nhịp cầu dẫn đến Ethereum

Ethereum vẫn là hệ sinh thái DeFi thống trị nhất trong ngành, chiếm gần 60% TVL của ngành. Đồng thời, sự gia tăng của các mạng khác nhau như là lựa chọn thay thế cho các dapp DeFi của Ethereum đã thúc đẩy hoạt động xuyên chuỗi của các cầu chuỗi blockchain.

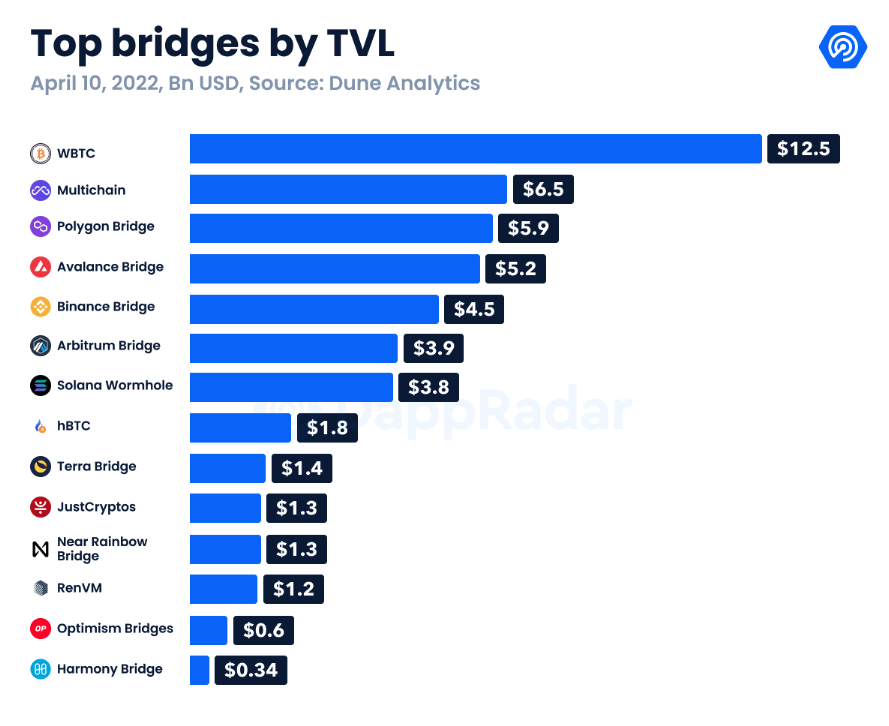

Cầu lớn nhất trong ngành là cầu WBTC, được quản lý bởi BitGo, Kyber và Republic Protocol, nhóm đứng sau RenVM. Vì mã thông báo Bitcoin không tương thích về mặt kỹ thuật với các chuỗi khối dựa trên hợp đồng thông minh, cầu WBTC “bao bọc” Bitcoin gốc, khóa nó trong hợp đồng giám sát cầu và đào phiên bản ERC-20 của nó trên Ethereum. Cây cầu này đã trở nên cực kỳ phổ biến trong DeFi Summer và hiện nắm giữ số Bitcoin trị giá khoảng 12.5 tỷ đô la. WBTC cho phép BTC được sử dụng làm tài sản thế chấp trong các dapp như Aave, Compound và Maker hoặc để mang lại lợi nhuận cho trang trại hoặc kiếm tiền lãi trong nhiều giao thức DeFi.

Multichain, trước đây được gọi là Anyswap, là một dapp cung cấp các giao dịch xuyên chuỗi cho hơn 40 blockchains với một cầu nối tích hợp. Multichain nắm giữ 6.5 tỷ đô la trên tất cả các mạng được kết nối. Tuy nhiên, cầu Fantom với Ethereum cho đến nay là nhóm lớn nhất với 3.5 tỷ đô la bị khóa. Trong nửa cuối năm 2021, mạng Proof-of-Stake đã tự thiết lập mình như một điểm đến phổ biến của DeFi với các trang trại năng suất hấp dẫn liên quan đến FTM, các loại stablecoin khác nhau hoặc WETH như những thứ được tìm thấy trên SpookySwap.

Không giống như Fantom, hầu hết các blockchains L1 sử dụng một cầu nối trực tiếp độc lập để kết nối các mạng. Cây cầu Avalanche hầu hết do Quỹ Avalanche trông coi và là cây cầu L1 <> L1 lớn nhất. Avalanche tự hào có một trong những cảnh quan DeFi mạnh mẽ nhất với các dapp như Trader Joe, Aave, Curve và Platypus Finance.

Cầu Binance cũng nổi bật với 4.5 tỷ USD tài sản bị khóa, theo sát là Solana Wormhole với 3.8 tỷ USD. Terra's Shuttle Bridge chỉ bảo đảm 1.4 tỷ đô la mặc dù là blockchain lớn thứ hai về TVL.

Tương tự, các giải pháp mở rộng quy mô như Đa giác, Arbitrum và Lạc quan cũng là một trong những cầu nối quan trọng nhất về tài sản bị khóa. Cầu Polygon POS, điểm vào chính giữa Ethereum và sidechain của nó, là cầu nối lớn thứ ba với gần 6 tỷ đô la được quản lý. Trong khi đó, thanh khoản trên các cầu nối của các nền tảng L2 phổ biến như Arbitrum và Optimism cũng đang tăng lên.

Một cây cầu đáng được nhắc đến khác là cây cầu Near Rainbow nhằm mục đích giải các khả năng tương tác bộ ba. Nền tảng kết nối Near và Aurora với Ethereum này có thể mang đến một cơ hội quý giá để đạt được sự bảo mật trong các cầu nối không tin cậy.

Cải thiện bảo mật chuỗi chéo

Cả hai cầu nối đáng tin cậy và không tin cậy, hai cách tiếp cận để lưu ký tài sản bắc cầu, đều có những điểm yếu cơ bản và kỹ thuật. Tuy nhiên, vẫn có những cách để ngăn chặn và giảm thiểu tác động do những kẻ tấn công ác ý nhắm vào các cầu nối blockchain gây ra.

Trong trường hợp cầu nối đáng tin cậy, rõ ràng là cần phải tăng tỷ lệ người ký tên, đồng thời giữ nhiều hình dạng được phân phối vào các ví khác nhau. Và mặc dù các cầu nối không đáng tin cậy loại bỏ các rủi ro liên quan đến tập trung, lỗi và các ràng buộc kỹ thuật khác vẫn dẫn đến các tình huống rủi ro, như được thể hiện bởi Solana Wormhole hoặc Qubit Finance khai thác. Do đó, cần phải thực hiện các hành động ngoài chuỗi để bảo vệ các nền tảng xuyên chuỗi càng nhiều càng tốt.

Cần có sự hợp tác giữa các giao thức. Không gian Web3 được đặc trưng bởi cộng đồng ngoại quan của nó, vì vậy việc có những bộ óc sáng suốt nhất trong ngành làm việc cùng nhau để biến không gian thành một nơi an toàn hơn sẽ là kịch bản hoàn hảo. Animoca Brands, Binance và các thương hiệu Web3 khác đã huy động được 150 triệu đô la để giúp Sky Mavis giảm thiểu tác động tài chính của vụ hack cầu Ronin. Làm việc cùng nhau vì một tương lai đa hướng có thể đẩy khả năng tương tác lên cấp độ tiếp theo.

Tương tự như vậy, việc phối hợp với các nền tảng phân tích chuỗi và trao đổi tập trung (CEX) sẽ giúp theo dõi và gắn cờ các mã thông báo bị đánh cắp. Điều kiện này có thể làm mất danh tính tội phạm trong thời gian trung hạn, vì cửa ngõ để rút tiền điện tử cho fiat nên được kiểm soát bởi các quy trình KYC trong các CEX đã thiết lập. Tháng trước, một vài người 20 tuổi đã bị xử phạt hợp pháp sau khi lừa đảo mọi người trong không gian NFT. Công bằng là yêu cầu đối xử tương tự đối với các tin tặc đã được xác định.

Kiểm toán và tiền thưởng lỗi là một cách khác để cải thiện sức khỏe của bất kỳ nền tảng Web3 nào, bao gồm cả cầu nối. Các tổ chức được chứng nhận như Certik, Chainsafe, Blocksec và một số tổ chức khác giúp làm cho các tương tác Web3 an toàn hơn. Tất cả các cầu đang hoạt động phải được đánh giá bởi ít nhất một tổ chức được chứng nhận.

Trong khi đó, các chương trình tiền thưởng lỗi tạo ra sức mạnh tổng hợp giữa dự án và cộng đồng của nó. Tin tặc da trắng đóng một vai trò quan trọng trong việc xác định các lỗ hổng trước khi những kẻ tấn công ác ý thực hiện. Ví dụ, Sky Mavis có gần đây đã khởi chạy một chương trình tiền thưởng lỗi trị giá 1 triệu đô la để củng cố hệ sinh thái của nó.

Kết luận

Sự gia tăng của các giải pháp L1 và L2 khi hệ sinh thái blockchain tổng thể thách thức các dapp Ethereum đã tạo ra nhu cầu về các nền tảng chuỗi chéo để di chuyển tài sản giữa các mạng. Đây là bản chất của khả năng tương tác, một trong những trụ cột của Web3.

Tuy nhiên, kịch bản có thể tương tác hiện tại dựa vào các giao thức chuỗi chéo hơn là cách tiếp cận đa hướng, một kịch bản về Vitalik giảm nhẹ những lời cảnh báo vào đầu năm. Nhu cầu về khả năng tương tác trong không gian là điều hiển nhiên. Tuy nhiên, cần có các biện pháp bảo mật mạnh mẽ hơn trong loại nền tảng này.

Thật không may, thử thách sẽ không được vượt qua một cách dễ dàng. Cả hai nền tảng đáng tin cậy và không đáng tin cậy đều có sai sót trong thiết kế của chúng. Những sai sót dây chuyền chéo cố hữu này đã trở nên đáng chú ý. Hơn 80% trong số 1.2 tỷ đô la bị mất trong các vụ hack vào năm 2022 đến từ các cây cầu đã bị khai thác.

Ngoài ra, khi giá trị trong ngành không ngừng tăng lên, tin tặc cũng ngày càng tinh vi hơn. Các cuộc tấn công mạng truyền thống như kỹ thuật xã hội và tấn công lừa đảo đã thích nghi với câu chuyện của Web3.

Phương pháp tiếp cận đa hướng trong đó tất cả các phiên bản mã thông báo đều có nguồn gốc từ mỗi blockchain vẫn còn rất xa. Do đó, các nền tảng chuỗi chéo phải học hỏi từ các sự kiện trước đó và củng cố quy trình của họ để giảm số lượng các cuộc tấn công thành công càng nhiều càng tốt.

Đọc bài gốc trên Kẻ thách thức

- "

- $3

- 400 triệu USD

- 000

- 2021

- 2022

- Giới thiệu

- Theo

- Kế toán

- ngang qua

- Hành động

- hành động

- hoạt động

- hoạt động

- Ngoài ra

- địa chỉ

- thuật toán

- Tất cả

- trong số

- số lượng

- phân tích

- Một

- phương pháp tiếp cận

- phê duyệt

- xung quanh

- tài sản

- Tài sản

- Hoán đổi nguyên tử

- Tháng Tám

- Avalanche

- lý lịch

- trở nên

- được

- Tỷ

- nhị phân

- Bitcoin

- BitGo

- blockchain

- blockchains

- bnb

- tự hào

- biên giới

- thương hiệu

- CẦU

- BTC

- Bug

- lỗi

- Xây dựng

- được xây dựng trong

- khả năng

- tiền mặt

- gây ra

- tập trung

- CHỨNG NHẬN

- chuỗi

- thách thức

- thách thức

- thách thức

- Lập trình

- Đến

- cộng đồng

- Hợp chất

- điều kiện

- kết nối

- hợp đồng

- hợp đồng

- điều khiển

- Vu trụ

- Couple

- tạo ra

- Tạo

- Tội phạm

- quan trọng

- Cross-Chain

- Crypto

- Công nghiệp tiền điện tử

- cryptocurrencies

- mật mã

- Current

- đường cong

- Lưu ký

- Tấn công mạng

- dapp

- DApps

- Cơ sở dữ liệu

- ngày

- Defi

- Thiết kế

- Mặc dù

- tiền tệ

- khác nhau

- trực tiếp

- phân phối

- dễ dàng

- hệ sinh thái

- Hệ sinh thái

- cho phép

- Kỹ Sư

- ERC-20

- bản chất

- thành lập

- ước tính

- ETH

- Ether

- ethereum

- sự kiện

- Trao đổi

- Khai thác

- Đối mặt

- Không

- công bằng

- trang trại

- Trang trại

- Lệ Phí

- sự đồng ý

- tài chính

- tài chính

- Tên

- lỗ hổng

- sai sót

- dòng chảy

- tìm thấy

- Nền tảng

- quỹ

- tương lai

- GAS

- phí xăng

- nhận được

- Liếc nhìn

- Nhóm

- tấn

- của hacker

- tin tặc

- hacks

- Hòa điệu

- có

- cho sức khoẻ

- giúp đỡ

- cao hơn

- lịch sử

- giữ

- Độ đáng tin của

- HTTPS

- xác định

- Va chạm

- thực hiện

- quan trọng

- Bao gồm

- tăng

- ngành công nghiệp

- của ngành

- thông tin

- kết nối với nhau

- quan tâm

- Khả năng cộng tác

- IT

- chính nó

- giữ

- nổi tiếng

- KYC

- Thủ tục KYC

- lớn nhất

- mới nhất

- phát động

- dẫn

- LEARN

- Cấp

- LINK

- Thanh khoản

- khóa

- Khóa

- nhà sản xuất

- MakerDao

- quản lý

- Tháng Ba

- các biện pháp

- triệu

- giám sát

- tháng

- chi tiết

- hầu hết

- Phổ biến nhất

- di chuyển

- nhiều

- Đa cấp

- Thiên nhiên

- Gần

- cần thiết

- NEO

- mạng

- mạng

- NFL

- NFT

- NFT

- các nút

- con số

- cung cấp

- Cung cấp

- Cơ hội

- Tùy chọn

- Các lựa chọn

- cơ quan

- tổ chức

- Nền tảng khác

- riêng

- người

- hoàn hảo

- Lừa đảo

- tấn công lừa đảo

- mảnh

- nền tảng

- Nền tảng

- Play

- Điểm

- Polygon

- hồ bơi

- Phổ biến

- PoS

- có thể

- trình bày

- quá trình

- Quy trình

- chương trình

- Khóa Học

- dự án

- dự án

- Bằng chứng cổ phần

- bảo vệ

- giao thức

- giao thức

- mục đích

- Q1

- giảm

- Cộng hòa

- cần phải

- Nguy cơ

- rủi ro

- Rủi ro

- TIỀN THƯỞNG

- mở rộng quy mô

- an toàn

- an ninh

- nghiêm trọng

- định

- thiết lập

- ngắn

- sidechain

- có ý nghĩa

- thông minh

- hợp đồng thông minh

- Hợp đồng thông minh

- tuyết

- So

- Mạng xã hội

- Kỹ thuật xã hội

- Phần mềm

- Solana

- Giải pháp

- động SOLVE

- tinh vi

- Không gian

- Stablecoins

- đứng

- Bắt đầu

- ăn cắp

- thành công

- mùa hè

- dâng trào

- nhóm

- Kỹ thuật

- Trái đất

- Thông qua

- Bị ràng buộc

- thời gian

- bên nhau

- mã thông báo

- Tokens

- công cụ

- thương gia

- truyền thống

- giao dịch

- Giao dịch

- chuyển

- Chuyển nhượng

- điều trị

- độc đáo

- USDC

- sử dụng

- sử dụng

- giá trị

- khác nhau

- Lỗ hổng

- ví

- Ví

- wTCTC

- Web3

- tuần

- trong khi

- thu hồi

- ở trong

- từ

- Công việc

- đang làm việc

- giá trị

- sẽ

- năm

- Năng suất