Các nhà chức trách liên bang đã truy tìm và thu giữ hơn 94,000 bitcoin được cho là bị đánh cắp từ Bitfinex. Nhưng làm thế nào họ có được các quỹ giả danh?

Bộ Tư pháp Hoa Kỳ (DOJ) thông báo vào tháng 2022 năm XNUMX tuyên bố rằng họ đã thu giữ thành công phần lớn số bitcoin bị tiêu hao trong một vụ hack vào năm 2016 đối với sàn giao dịch tiền điện tử Bitifinex sau khi giành được quyền kiểm soát ví được cho là có chứa các khoản tiền bị đánh cắp.

Mặc dù rõ ràng là không có khả năng lấy lại các khoản tiền đã mất từ lâu, một dấu vết bằng chứng phức tạp nhưng có tính xác định đã cho phép cơ quan thực thi pháp luật bắt được Ilya Lichtenstein và Heather Morgan, một cặp vợ chồng bị cáo buộc đang cố gắng che giấu nguồn gốc bất hợp pháp của bitcoin mà họ đã tận dụng uốn dẻo lối sống sáng bóng thông qua một kế hoạch rửa tiền phức tạp.

Nhưng những gì có vẻ là một trò lừa đảo được suy tính cẩn thận thực ra lại là một vụ lừa đảo khá mỏng manh với những sai lầm, tạo điều kiện thuận lợi cho công việc của đặc vụ Christopher Janczewski, được giao cho đơn vị điều tra tội phạm của Sở Thuế vụ (IRS-CI). Công việc này cuối cùng đã dẫn đến việc Janczewski nộp đơn đăng ký khiếu nại với thẩm phán Robin Meriweather để buộc tội Lichtenstein và Morgan về âm mưu rửa tiền và âm mưu lừa đảo Hoa Kỳ.

Bài viết này đi sâu vào các sắc thái của công tác thực thi pháp luật đã khám phá ra danh tính của các tin tặc Bitfinex bị cáo buộc và các bước của cặp đôi bị buộc tội, dựa trên các tài khoản được cung cấp bởi DOJ và đặc vụ Janczewski. Tuy nhiên, vì các khía cạnh quan trọng của cuộc điều tra chưa được tiết lộ bằng các tài liệu chính thức, tác giả sẽ đưa ra các kịch bản hợp lý và những lời giải thích khả thi cho những câu hỏi vẫn chưa được giải đáp.

Cơ quan thực thi pháp luật đã bắt giữ Bitcoin bị đánh cắp như thế nào?

Những người ủng hộ bitcoin thường khoe khoang về hệ thống tiền tệ của tập hợp các nguyên tắc điều đó cho phép mức độ chủ quyền cao và khả năng chống lại sự kiểm duyệt, làm cho các giao dịch Bitcoin không thể bị dừng lại và không thể thu giữ tài sản bitcoin. Nhưng, nếu điều đó là sự thật, thì làm thế nào mà cơ quan thực thi pháp luật có thể nắm giữ bitcoin của những người rửa tiền trong trường hợp này?

Theo đơn khiếu nại của đặc vụ Janczewski, cơ quan thực thi pháp luật đã có thể vào bên trong kho lưu trữ đám mây của Litchestein, nơi anh ta lưu giữ nhiều nếu không phải tất cả thông tin nhạy cảm liên quan đến hoạt động của anh ta khi anh ta cố gắng làm sạch các khoản tiền bẩn - bao gồm cả các khóa riêng của Ví Bitcoin nắm giữ phần lớn nhất của BTC bị đánh cắp.

Khả năng chống kiểm duyệt của các giao dịch Bitcoin và chủ quyền của các quỹ bitcoin phụ thuộc vào việc xử lý thích hợp các khóa riêng, vì chúng là cách duy nhất để chuyển bitcoin từ ví này sang ví khác.

Mặc dù các khóa riêng tư của Lichtenstein được lưu trữ trong bộ nhớ đám mây, nhưng theo DOJ, chúng đã được mã hóa bằng mật khẩu lâu đến mức những kẻ tấn công tinh vi có lẽ cũng không thể bẻ khóa được trong đời. DOJ đã không trả lời yêu cầu bình luận về cách nó có thể giải mã tệp và truy cập các khóa cá nhân.

Có một vài tình huống hợp lý về cách thực thi pháp luật có thể bẻ khóa mã hóa của Lichtenstein. Mặc dù không an toàn về bản thân, nhưng mã hóa đối xứng, sử dụng mật khẩu mã hóa cho cả chức năng mã hóa và giải mã, chỉ an toàn như mật khẩu của nó và lưu trữ của mật khẩu đó.

Do đó, khả năng đầu tiên liên quan đến tính bảo mật của việc lưu trữ mật khẩu; cơ quan thực thi pháp luật có thể đã có được quyền truy cập vào mật khẩu bằng cách nào đó và không cần phải cưỡng bức nó qua các tệp trong đám mây. Một phương pháp thay thế để thực thi pháp luật có thể giải mã các tệp của Lichtenstein có thể liên quan đến việc nó có rất nhiều thông tin cá nhân về cặp đôi và sức mạnh tính toán hơn bất kỳ kẻ tấn công tinh vi nào khác trên thế giới mà một cuộc tấn công phù hợp để giải mã các tệp được nhắm mục tiêu có thể thực sự khả thi trong khi không mâu thuẫn các tuyên bố của DOJ. Chúng tôi cũng không biết thuật toán được sử dụng trong lược đồ mã hóa - một số mạnh hơn những thuật toán khác và các biến thể trong cùng một thuật toán cũng gây ra các rủi ro bảo mật khác nhau - vì vậy thuật toán cụ thể được sử dụng có thể dễ bị bẻ khóa hơn, mặc dù điều này sẽ mâu thuẫn với DOJ tuyên bố liên quan đến khả năng bẻ khóa ở trên.

Trường hợp có khả năng xảy ra nhất trong ba trường hợp được cho là ngay từ đầu cơ quan thực thi pháp luật đã không cần giải mã hồ sơ, điều này có ý nghĩa, đặc biệt là với các bình luận của DOJ ở trên. Đặc vụ Janczewski và nhóm của anh ta có thể đã có được quyền truy cập vào mật khẩu bằng cách nào đó và không cần phải cưỡng bức nó thông qua các tệp của bộ lưu trữ đám mây. Điều này có thể được tạo điều kiện bởi một bên thứ ba mà Lichtenstein đã ủy thác việc tạo hoặc lưu trữ mật khẩu giải mã, hoặc thông qua một số sai sót của cặp đôi dẫn đến việc mật khẩu bị xâm phạm.

Tại sao giữ khóa riêng tư trên bộ nhớ đám mây?

Lý do tại sao Lichtenstein lại giữ một tập tin nhạy cảm như vậy trong cơ sở dữ liệu trực tuyến là không rõ ràng. Tuy nhiên, một số suy đoán liên quan đến vụ hack cơ bản - một hành động mà cặp đôi đã không bị tính phí bởi cơ quan thực thi pháp luật - và nhu cầu giữ khóa riêng tư của ví trên đám mây "vì điều này cho phép truy cập từ xa vào bên thứ ba", theo một Chủ đề Twitter bởi Ergo từ OXT Research.

Giả định hợp tác cũng hỗ trợ trường hợp mã hóa đối xứng. Mặc dù mã hóa không đối xứng được thiết kế tốt để gửi và nhận dữ liệu nhạy cảm - vì dữ liệu được mã hóa bằng khóa công khai của người nhận và chỉ có thể được giải mã bằng khóa riêng của người nhận - mã hóa đối xứng hoàn hảo để chia sẻ quyền truy cập vào tệp tĩnh vì mật khẩu giải mã có thể được chia sẻ giữa hai bên.

Một lý do thay thế để giữ các khóa riêng tư trực tuyến sẽ đơn giản là thiếu sự cẩn thận. Tin tặc có thể đơn giản nghĩ rằng mật khẩu của họ đủ an toàn và rơi vào tình trạng thuận tiện khi đặt nó trên một dịch vụ đám mây có thể được truy cập ở bất kỳ đâu có kết nối internet. Nhưng kịch bản này vẫn không trả lời được câu hỏi làm cách nào mà cặp đôi này có quyền truy cập vào các khóa riêng liên quan đến vụ hack.

Giữ khóa cá nhân trực tuyến để thuận tiện là rất hợp lý, miễn là tin tặc không có đủ kiến thức kỹ thuật để đảm bảo thiết lập mã hóa đối xứng đủ mạnh hoặc chỉ đơn giản là giả định rằng sự sắp xếp của họ không thể bị vi phạm.

Bitfinex từ chối bình luận về bất kỳ chi tiết nào được biết về tin tặc hoặc liệu chúng có đang bị theo dõi hay không.

“Chúng tôi không thể bình luận về chi tiết cụ thể của bất kỳ trường hợp nào đang được điều tra,” CTO Bitfinex Paolo Ardoino nói với Tạp chí Bitcoin, nói thêm rằng "chắc chắn có nhiều bên liên quan" trong "một vi phạm an ninh lớn như vậy."

Lichtenstein và Morgan bị bắt như thế nào?

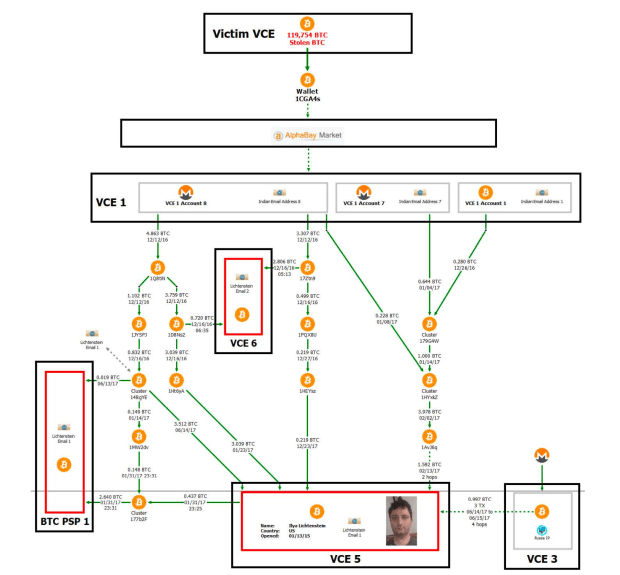

Đơn khiếu nại và tuyên bố của DOJ cáo buộc rằng cặp đôi này đã sử dụng một số kỹ thuật để cố gắng rửa bitcoin, bao gồm nhảy dây chuyền và sử dụng các tài khoản doanh nghiệp và bút danh tại một số sàn giao dịch tiền điện tử. Vì vậy, làm thế nào mà chuyển động của họ được phát hiện? Nó chủ yếu tập trung vào các mẫu và điểm tương đồng đi đôi với sự bất cẩn. Bitfinex cũng “làm việc với các cơ quan thực thi pháp luật toàn cầu và các công ty phân tích chuỗi khối” để giúp thu hồi số bitcoin bị đánh cắp, Ardoino cho biết.

Lichtenstein thường mở tài khoản trên các sàn giao dịch bitcoin với danh tính hư cấu. Trong một trường hợp cụ thể, anh ta bị cáo buộc đã mở tám tài khoản trên một sàn giao dịch duy nhất (Poloniex, theo Ergo), thoạt đầu có vẻ như không liên quan và không thể liên kết được. Tuy nhiên, tất cả các tài khoản đó đều có nhiều đặc điểm mà theo đơn tố cáo, đã làm mất đi danh tính của cặp đôi.

Đầu tiên, tất cả các tài khoản Poloniex đều sử dụng cùng một nhà cung cấp email có trụ sở tại Ấn Độ và có địa chỉ email "có kiểu dáng tương tự". Thứ hai, chúng được truy cập bằng cùng một địa chỉ IP - một dấu hiệu đỏ nghiêm trọng khiến việc cho rằng các tài khoản được kiểm soát bởi cùng một thực thể là điều tầm thường. Thứ ba, các tài khoản được tạo cùng thời điểm, gần với vụ hack Bitfinex. Ngoài ra, tất cả các tài khoản đã bị hủy bỏ theo yêu cầu của sàn giao dịch về thông tin cá nhân bổ sung.

Đơn khiếu nại cũng cáo buộc rằng Lichtenstein đã tham gia nhiều lần rút bitcoin từ các tài khoản Poloniex khác nhau vào một cụm ví Bitcoin duy nhất, sau đó anh ta gửi vào tài khoản tại một sàn giao dịch bitcoin (Coinbase, theo Ergo), nơi anh ta đã cung cấp bí quyết trước đó. -thông tin khách hàng (KYC).

“Tài khoản đã được xác minh bằng các bức ảnh chụp bằng lái xe ở California của Lichtenstein và một bức ảnh kiểu selfie,” theo đơn khiếu nại. “Tài khoản đã được đăng ký vào một địa chỉ email có tên của Lichtenstein.”

Bằng cách giả định rằng anh ta đã làm sạch bitcoin và gửi nó đến tài khoản KYC'd, Lichtenstein đã xóa bỏ bút danh mà các tài khoản trước đó đã thực hiện bằng các tài khoản email có trụ sở tại Ấn Độ, khi anh ta ám chỉ với cơ quan thực thi pháp luật rằng anh ta sở hữu số tiền từ những tài khoản ban đầu đó rút tiền được nhóm lại với nhau. Và đơn kiện cáo buộc rằng Lichtenstein cũng giữ một bảng tính trong bộ lưu trữ đám mây của mình có chứa thông tin chi tiết về tất cả tám tài khoản Poloniex.

Khi nói đến dữ liệu trên chuỗi, Ergo nói Tạp chí Bitcoin rằng một người quan sát thụ động không thể đánh giá tính hợp lệ của nhiều tuyên bố của đơn khiếu nại vì thị trường darknet AlphaBay đã sớm được sử dụng như một phương tiện truyền thông.

“Cuộc điều tra rất đơn giản, nhưng nó đòi hỏi kiến thức nội bộ về các luồng thực thể giám sát chéo,” Ergo nói Tạp chí Bitcoin. “Ví dụ: [chính phủ Hoa Kỳ] và các công ty giám sát chuỗi đã chia sẻ lịch sử giao dịch AlphaBay không có dấu vân tay thực trên chuỗi và chúng tôi không có quyền truy cập vào thông tin đó. Đó là nơi tôi phải dừng bất kỳ phân tích nào với tư cách là một người quan sát thụ động ”.

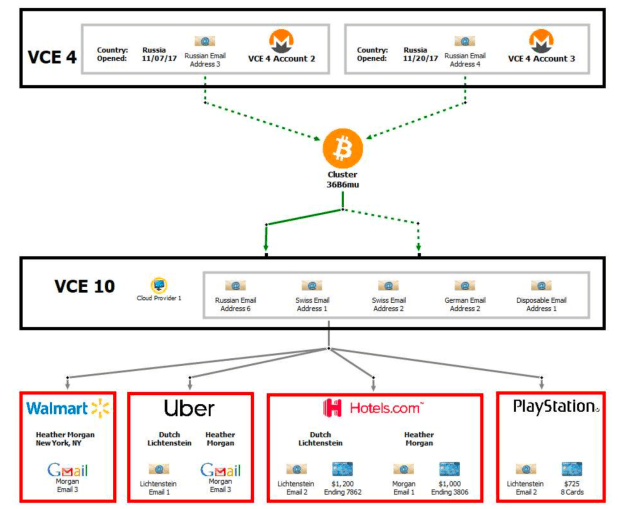

Một thông tin quan trọng khác là cụm ví “36B6mu”, được hình thành bằng cách rút bitcoin từ hai tài khoản tại Bittrex, theo Ergo, được tài trợ hoàn toàn bằng tiền gửi Monero. Cụm ví 36B6mu sau đó được sử dụng để cấp tiền cho các tài khoản khác nhau tại các sàn giao dịch bitcoin khác, mặc dù nó không chứa thông tin KYC về cặp đôi này, theo đơn khiếu nại, năm tài khoản khác nhau trên cùng một sàn giao dịch đã sử dụng cùng một địa chỉ IP, được lưu trữ bởi một đám mây nhà cung cấp ở New York. Khi nhà cung cấp giao hồ sơ cho cơ quan thực thi pháp luật, người ta xác định rằng IP đó đã được cho thuê bởi một tài khoản dưới tên Lichtenstein và gắn liền với địa chỉ email cá nhân của anh ta.

Ergo cho biết nhóm OXT không thể xác thực bất kỳ tuyên bố nào về cụm 36B6mu.

“Chúng tôi đã tìm kiếm địa chỉ 36B6mu sẽ tương ứng với cụm và tìm thấy một địa chỉ duy nhất,” Ergo nói, chia sẻ liên kết đến địa chỉ được tìm thấy. “Nhưng địa chỉ không phải là một phần của cụm ví truyền thống. Hơn nữa, thời gian và khối lượng dường như không tương ứng với những gì được ghi trong đơn khiếu nại. "

“Có lẽ đó là lỗi đánh máy? Vì vậy, chúng tôi không thể thực sự xác nhận bất cứ điều gì liên quan đến cụm 36B6mu, ”Ergo nói thêm.

Quyền riêng tư của Bitcoin đòi hỏi phải có ý định - Và sự chú ý

Bên cạnh những phần không thể được các nhà quan sát bên ngoài chứng thực một cách độc lập, sau khi phân tích đơn khiếu nại, rõ ràng Lichtenstein và Morgan đã đặt niềm tin vào các mức độ khác nhau trong thiết lập của họ và trong một số dịch vụ khi họ bị cáo buộc cố gắng sử dụng bitcoin từ vụ hack.

Trước hết, Lichtenstein và Morgan duy trì các tài liệu nhạy cảm trực tuyến, trong một dịch vụ lưu trữ đám mây dễ bị thu giữ và trát đòi hầu tòa. Thực tiễn này làm tăng khả năng thiết lập có thể bị xâm phạm, vì nó làm cho các tệp như vậy có thể truy cập từ xa và đặt niềm tin vào một công ty tập trung - điều này không bao giờ là một ý tưởng hay. Để bảo mật tốt hơn, các tệp và mật khẩu quan trọng nên được giữ ngoại tuyến ở một vị trí an toàn và tốt hơn là được rải ở các khu vực pháp lý khác nhau.

Niềm tin đã làm tổn hại hầu hết các nỗ lực của cặp đôi trong việc di chuyển các quỹ bitcoin. Dịch vụ đầu tiên mà họ tin tưởng là thị trường darknet khổng lồ AlphaBay. Mặc dù không rõ bằng cách nào cơ quan thực thi pháp luật có thể phát hiện hoạt động AlphaBay của họ - mặc dù thị trường darknet đã bị ảnh hưởng chi tiết hơn một lần vi phạm bảo mật kể từ năm 2016—– dù sao thì cặp đôi này dường như đã cho rằng điều này không bao giờ có thể xảy ra. Nhưng có lẽ quan trọng nhất, thị trường darknet thường gây nghi ngờ và luôn là trọng tâm hàng đầu của công việc thực thi pháp luật.

Các giả định rất nguy hiểm vì chúng có thể khiến bạn mất cảnh giác, điều này thường gây ra những sai lầm mà một người quan sát hoặc kẻ tấn công hiểu biết có thể tận dụng. Trong trường hợp này, Lichtenstein và Morgan đã giả định tại một thời điểm rằng họ đã sử dụng rất nhiều kỹ thuật để làm xáo trộn nguồn tiền mà họ cảm thấy an toàn khi gửi bitcoin đó vào các tài khoản sở hữu thông tin nhận dạng cá nhân của họ - một hành động có thể dẫn đến việc xếp tầng, ngược lại có hiệu lực để hủy ẩn danh hầu hết nếu không phải tất cả các giao dịch trước đó.

Một dấu hiệu đỏ khác trong việc xử lý bitcoin của cặp đôi này liên quan đến việc tập hợp các quỹ lại với nhau từ các nguồn khác nhau, cho phép các công ty phân tích chuỗi và cơ quan thực thi pháp luật giả định một cách hợp lý rằng cùng một người kiểm soát các khoản tiền đó - một cơ hội hủy ẩn danh ngược khác. Cũng không có hồ sơ nào về việc sử dụng các dịch vụ kết hợp của cặp đôi, điều này không thể xóa hoạt động trong quá khứ, nhưng có thể mang lại sự riêng tư tốt về tương lai nếu được thực hiện đúng cách. PayJoin là một công cụ khác có thể được tận dụng để tăng quyền riêng tư khi chi tiêu bitcoin, mặc dù không có hồ sơ nào về việc cặp đôi này sử dụng nó.

Lichtenstein và Morgan đã cố gắng thực hiện nhảy dây chuyền như một giải pháp thay thế để có được sự riêng tư trong chi tiêu, một kỹ thuật cố gắng phá vỡ các dấu vân tay trên chuỗi và do đó, các liên kết theo kinh nghiệm. Tuy nhiên, họ đã thực hiện nó thông qua các dịch vụ giám sát - chủ yếu là trao đổi bitcoin - làm suy yếu hoạt động và giới thiệu một bên thứ ba đáng tin cậy không cần thiết có thể bị trát đòi hầu tòa. Nhảy chuỗi được tiến hành đúng cách thông qua thiết lập ngang hàng hoặc hoán đổi nguyên tử.

Lichtenstein và Morgan cũng đã thử sử dụng danh tính giả hoặc giả để mở tài khoản tại các sàn giao dịch bitcoin nhằm che giấu tên thật của họ. Tuy nhiên, các mô hình làm như vậy đã khiến các nhà quan sát nhận thức rõ hơn về các tài khoản như vậy, trong khi địa chỉ IP nói chung đã loại bỏ các nghi ngờ và cho phép cơ quan thực thi pháp luật giả định rằng cùng một thực thể kiểm soát tất cả các tài khoản đó.

Bảo mật hoạt động tốt thường yêu cầu rằng mỗi danh tính được cách ly hoàn toàn với những người khác bằng cách sử dụng địa chỉ và nhà cung cấp email riêng, có tên riêng và quan trọng nhất là sử dụng một thiết bị riêng biệt. Thông thường, một thiết lập mạnh mẽ cũng sẽ yêu cầu mỗi danh tính khác nhau sử dụng một nhà cung cấp và tài khoản VPN khác nhau không lưu giữ nhật ký và không có bất kỳ ràng buộc nào với danh tính trong thế giới thực của người dùng đó.

Vì Bitcoin là một mạng lưới tiền tệ minh bạch, nên các khoản tiền có thể dễ dàng được truy tìm qua các khoản thanh toán. Do đó, việc sử dụng Bitcoin cho mục đích cá nhân đòi hỏi phải có kiến thức về hoạt động của mạng cũng như sự quan tâm và nỗ lực hết sức trong suốt nhiều năm để đảm bảo lượng sai sót nhỏ nhất có thể trong khi tuân thủ các hướng dẫn hoạt động rõ ràng. Bitcoin không ẩn danh, nhưng nó cũng không có sai sót; việc sử dụng số tiền có chủ quyền này cần có ý định - và sự chú ý.

Điều gì sẽ xảy ra với Bitcoin được phục hồi?

Mặc dù cặp đôi này đã bị cơ quan thực thi pháp luật Hoa Kỳ buộc tội hai tội, nhưng vẫn sẽ có một quy trình xét xử tại tòa án để xác định xem họ có bị kết tội hay không. Trong trường hợp cặp đôi bị kết tội và tiền được gửi trở lại Bitfinex, sàn giao dịch sẽ có một kế hoạch hành động, Ardoino nói Tạp chí Bitcoin.

“Sau vụ hack năm 2016, Bitfinex đã tạo mã thông báo BFX và trao chúng cho những khách hàng bị ảnh hưởng với tỷ lệ một đồng cho mỗi 1 đô la bị mất,” Ardoino nói. “Trong vòng tám tháng kể từ khi vi phạm bảo mật, Bitfinex đã đổi tất cả các mã thông báo BFX bằng đô la hoặc bằng cách trao đổi các mã thông báo kỹ thuật số, có thể chuyển đổi thành một phần vốn cổ phần phổ biến của iFinex Inc. Khoảng 54.4 triệu mã thông báo BFX đã được chuyển đổi.”

Ardoino cho biết, việc đổi mã thông báo BFX hàng tháng bắt đầu vào tháng 2016 năm 0.20, Ardoino cho biết, với mã thông báo BFX cuối cùng sẽ được đổi vào đầu tháng 1 năm sau. Mã thông báo đã bắt đầu giao dịch ở mức khoảng XNUMX đô la nhưng dần dần tăng giá trị lên gần XNUMX đô la.

“Bitfinex cũng đã tạo mã thông báo RRT có thể giao dịch cho một số chủ sở hữu BFX nhất định đã chuyển đổi mã thông báo BFX thành cổ phiếu của iFinex,” Ardoino giải thích. “Khi chúng tôi thu hồi thành công tiền, chúng tôi sẽ phân phối cho những người nắm giữ RRT lên đến một đô la cho mỗi RRT. Có khoảng 30 triệu RRT còn tồn đọng. ”

Theo Ardoino, người nắm giữ RRT có yêu cầu ưu tiên đối với bất kỳ tài sản nào được phục hồi từ vụ hack năm 2016 và sàn giao dịch có thể đổi RRT thành mã thông báo kỹ thuật số, tiền mặt hoặc tài sản khác.

- 000

- 2016

- 2022

- Giới thiệu

- truy cập

- Theo

- Tài khoản

- ngang qua

- Hành động

- Hoạt động

- hoạt động

- thêm vào

- địa chỉ

- thuật toán

- Tất cả

- bị cáo buộc

- Đã

- Mặc dù

- số lượng

- phân tích

- phân tích

- công bố

- Một

- bất cứ nơi nào

- Tháng Tư

- xung quanh

- bài viết

- giao

- Hoán đổi nguyên tử

- trở nên

- được

- Bitcoin

- giao dịch bitcoin

- Bitcoin Wallet

- Bitfinex

- bittrex

- blockchain

- vi phạm

- BTC

- kinh doanh

- california

- vốn

- mà

- tiền mặt

- Catch

- bị bắt

- Sự kiểm duyệt

- Phân tích chuỗi

- tỷ lệ cược

- phí

- tính phí

- tuyên bố

- đám mây

- Đám mây lưu trữ

- Coin

- coinbase

- Bình luận

- Chung

- Các công ty

- công ty

- phức tạp

- máy tính

- khả năng tính toán

- liên quan

- Conspiracy

- điều khiển

- hợp tác

- có thể

- Couple

- Tòa án

- Hình sự

- quan trọng

- cryptocurrency

- Trao đổi tiền điện tử

- Trao đổi tiền điện tử

- CTO

- công tác bắt giữ

- khách hàng

- Darknet

- dữ liệu

- Cơ sở dữ liệu

- sở tư pháp

- thiết bị

- ĐÃ LÀM

- khác nhau

- kỹ thuật số

- phân phối

- tài liệu

- Không

- DoJ

- Đô la

- đô la

- xuống

- Rơi

- Đầu

- dễ dàng

- hiệu lực

- mã hóa

- đặc biệt

- Sự kiện

- ví dụ

- Sàn giao dịch

- Trao đổi

- dấu vân tay

- Tên

- dòng chảy

- Tập trung

- tiếp theo

- hướng tới tương lai

- tìm thấy

- hoạt động

- quỹ

- bản chất

- tài trợ

- quỹ

- Toàn cầu

- tốt

- Chính phủ

- hướng dẫn

- tấn

- của hacker

- tin tặc

- Xử lý

- có

- giúp đỡ

- Cao

- lịch sử

- tổ chức

- người

- Độ đáng tin của

- HTTPS

- lớn

- ý tưởng

- Bản sắc

- Bất hợp pháp

- hình ảnh

- quan trọng

- không thể

- Inc.

- Bao gồm

- Tăng lên

- tăng

- Ấn Độ

- thông tin

- Insider

- Internet

- điều tra

- IP

- Địa chỉ IP

- IT

- gia nhập

- thẩm quyền

- Tư pháp

- giữ

- Key

- phím

- kiến thức

- nổi tiếng

- KYC

- Luật

- thực thi pháp luật

- dẫn

- Led

- Tỉ lệ đòn bẩy

- đòn bẩy

- Giấy phép

- đời

- liên kết

- địa điểm thư viện nào

- dài

- chính

- Đa số

- Làm

- thị trường

- thị trường

- thị trường

- triệu

- Monero

- tiền

- Rửa tiền

- tháng

- Morgan

- hầu hết

- di chuyển

- di chuyển

- tên

- mạng

- Newyork

- chính thức

- Trực tuyến

- mở

- Hoạt động

- Cơ hội

- Nền tảng khác

- sở hữu

- Mật khẩu

- Mật khẩu

- thanh toán

- có lẽ

- riêng

- mảnh

- poloniex

- khả năng

- có thể

- quyền lực

- chính

- riêng tư

- riêng

- Key Private

- Khóa riêng

- quá trình

- tài sản

- cho

- công khai

- chính công

- câu hỏi

- nâng cao

- thế giới thực

- ghi

- hồ sơ

- Phục hồi

- đăng ký

- truy cập từ xa

- yêu cầu

- nghiên cứu

- doanh thu

- rủi ro

- an toàn

- Nói

- hiểu

- Lừa đảo

- Đề án

- an toàn

- an ninh

- Nắm bắt

- thu giữ

- ý nghĩa

- dịch vụ

- DỊCH VỤ

- Chia sẻ

- chia sẻ

- cổ phiếu

- Đơn giản

- So

- tinh vi

- Chi

- Spot

- lan tràn

- bắt đầu

- Tuyên bố

- báo cáo

- Bang

- cổ phần

- ăn cắp

- là gắn

- mạnh mẽ

- Thành công

- Hỗ trợ

- giám sát

- nhóm

- Kỹ thuật

- kỹ thuật

- luật

- Nguồn

- thế giới

- Thông qua

- Bị ràng buộc

- thời gian

- bên nhau

- mã thông báo

- Tokens

- Giao dịch

- truyền thống

- giao dịch

- Giao dịch

- minh bạch

- NIỀM TIN

- chúng tôi

- Bộ Tư pháp Hoa Kỳ

- Chính phủ Mỹ

- độc đáo

- Kỳ

- Hoa Kỳ

- sử dụng

- giá trị

- VPN

- ví

- Điều gì

- liệu

- CHÚNG TÔI LÀ

- Công việc

- thế giới

- năm

- năm