Máy ATM Bitcoin cung cấp một cách thuận tiện và thân thiện để người tiêu dùng mua tiền điện tử. Sự dễ sử dụng đó đôi khi có thể đi kèm với cái giá phải trả là bảo mật.

Kraken Security Labs đã phát hiện ra nhiều lỗ hổng phần cứng và phần mềm trong một máy ATM tiền điện tử thường được sử dụng: The General Bytes BATMtwo (GBBATM2). Nhiều vectơ tấn công được tìm thấy thông qua mã QR quản trị mặc định, phần mềm điều hành Android, hệ thống quản lý ATM và thậm chí cả vỏ phần cứng của máy.

Nhóm của chúng tôi nhận thấy rằng một số lượng lớn máy ATM được định cấu hình với cùng một mã QR quản trị mặc định, cho phép bất kỳ ai có mã QR này đi đến máy ATM và xâm phạm nó. Nhóm của chúng tôi cũng nhận thấy thiếu cơ chế khởi động an toàn cũng như các lỗ hổng nghiêm trọng trong hệ thống quản lý ATM.

Kraken Security Labs có hai mục tiêu khi chúng tôi phát hiện ra các lỗ hổng phần cứng tiền điện tử: tạo ra nhận thức cho người dùng về các lỗi bảo mật tiềm ẩn và cảnh báo các nhà sản xuất sản phẩm để họ có thể khắc phục sự cố. Kraken Security Labs đã báo cáo các lỗ hổng cho General Bytes vào ngày 20 tháng 2021 năm XNUMX, họ đã phát hành các bản vá cho hệ thống phụ trợ (CAS) và cảnh báo cho khách hàng của họ, nhưng các bản sửa lỗi đầy đủ cho một số vấn đề vẫn có thể yêu cầu sửa đổi phần cứng.

Trong video dưới đây, chúng tôi trình bày ngắn gọn cách những kẻ tấn công ác ý có thể khai thác lỗ hổng trong ATM tiền điện tử Bytes BATMtwo chung.

Bằng cách đọc tiếp, Kraken Security Labs phác thảo bản chất chính xác của những rủi ro bảo mật này để giúp bạn hiểu rõ hơn tại sao bạn nên thận trọng trước khi sử dụng những máy này.

Trước khi bạn sử dụng máy ATM tiền điện tử

- Chỉ sử dụng máy ATM tiền điện tử ở các địa điểm và cửa hàng mà bạn tin tưởng.

- Đảm bảo rằng máy ATM có các biện pháp bảo vệ ngoại vi, chẳng hạn như camera giám sát và việc truy cập mà không bị phát hiện vào máy ATM sẽ khó xảy ra.

Nếu bạn sở hữu hoặc vận hành BATM

- Thay đổi mã quản trị QR mặc định nếu bạn không làm như vậy trong quá trình thiết lập ban đầu.

- Cập nhật máy chủ CAS của bạn và làm theo các phương pháp hay nhất của General Bytes.

- Đặt máy ATM ở những vị trí có kiểm soát an ninh, như camera giám sát.

Một mã QR để cai trị tất cả

100vw, 730px”><figcaption id=) Quét mã QR là tất cả những gì cần thiết để tiếp nhận rất nhiều BATM.

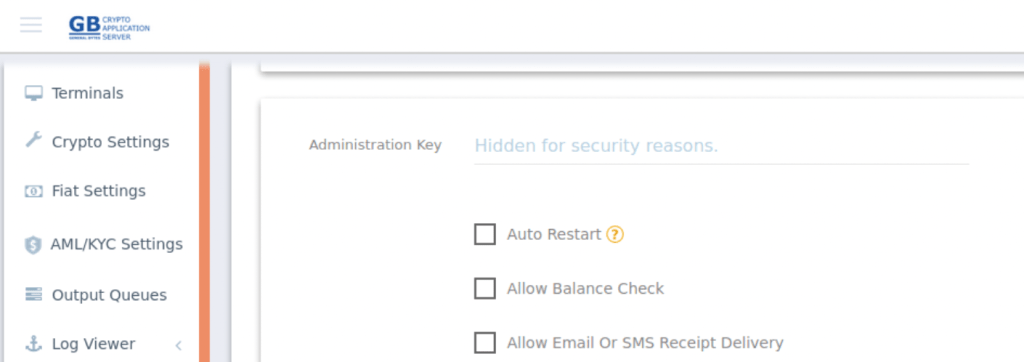

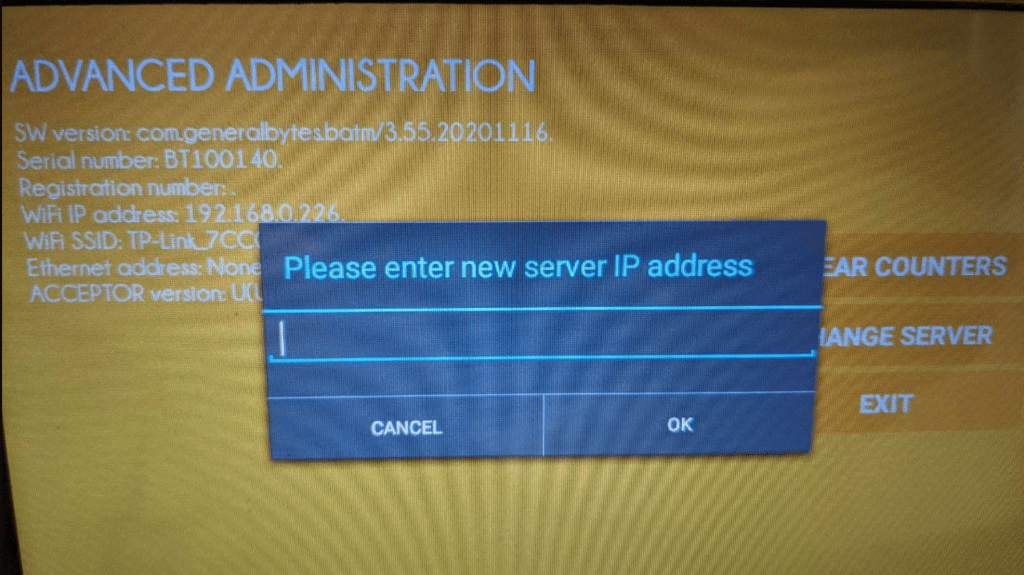

Quét mã QR là tất cả những gì cần thiết để tiếp nhận rất nhiều BATM.Khi chủ sở hữu nhận được GBBATM2, họ sẽ được hướng dẫn thiết lập máy ATM với mã QR “Khóa quản trị” phải được quét trên máy ATM. Mã QR chứa mật khẩu phải được đặt riêng cho từng máy ATM trong hệ thống phụ trợ:

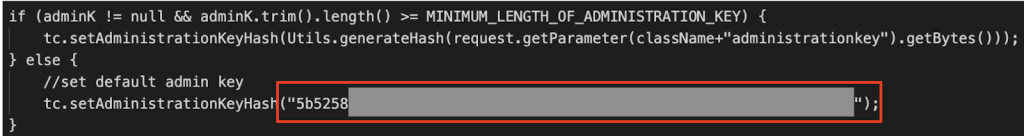

Tuy nhiên, khi xem lại đoạn mã đằng sau giao diện quản trị, chúng tôi nhận thấy rằng nó chứa hàm băm của khóa quản trị cài đặt gốc mặc định. Chúng tôi đã mua nhiều máy ATM đã qua sử dụng từ các nguồn khác nhau và cuộc điều tra của chúng tôi cho thấy rằng mỗi máy có cấu hình khóa mặc định giống nhau.

Điều này ngụ ý rằng một số lượng đáng kể chủ sở hữu GBBATM2 đã không thay đổi mã QR quản trị viên mặc định. Tại thời điểm thử nghiệm của chúng tôi, không có quản lý hạm đội cho khóa quản trị, có nghĩa là mỗi mã QR phải được thay đổi theo cách thủ công.

Do đó, bất kỳ ai cũng có thể sử dụng máy ATM thông qua giao diện quản trị chỉ bằng cách thay đổi địa chỉ máy chủ quản lý máy ATM.

Phần cứng

Không phân chia ngăn và phát hiện giả mạo

GBBATM2 chỉ có một ngăn duy nhất được bảo vệ bằng một khóa hình ống duy nhất. Bỏ qua nó cung cấp quyền truy cập trực tiếp vào toàn bộ bên trong của thiết bị. Điều này cũng đặt niềm tin bổ sung đáng kể vào người thay thế hộp đựng tiền, vì họ dễ dàng mở cửa hậu của thiết bị.

Thiết bị không có cảnh báo cục bộ hoặc phía máy chủ để cảnh báo người khác rằng các thành phần bên trong bị hở. Tại thời điểm này, kẻ tấn công có thể xâm phạm hộp đựng tiền, máy tính nhúng, webcam và đầu đọc dấu vân tay.

Phần mềm

Khóa không đủ của hệ điều hành Android

Hệ điều hành Android của BATMtwo cũng thiếu nhiều tính năng bảo mật phổ biến. Chúng tôi nhận thấy rằng bằng cách gắn bàn phím USB vào BATM, có thể truy cập trực tiếp vào giao diện người dùng Android đầy đủ - cho phép bất kỳ ai cài đặt ứng dụng, sao chép tệp hoặc thực hiện các hoạt động độc hại khác (chẳng hạn như gửi khóa cá nhân cho kẻ tấn công). Android hỗ trợ “Chế độ kiosk” sẽ khóa giao diện người dùng trong một ứng dụng duy nhất - điều này có thể ngăn một người truy cập vào các khu vực khác của phần mềm, tuy nhiên tính năng này không được bật trên ATM.

Không xác minh chương trình cơ sở / phần mềm

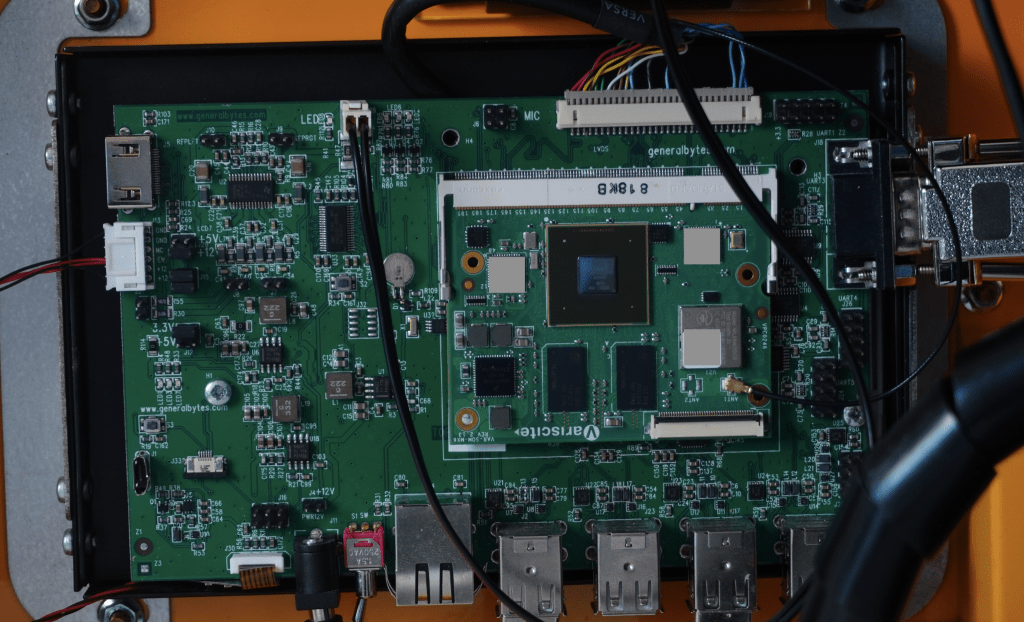

BATMtwo chứa một máy tính nhúng dựa trên NXP i.MX6. Nhóm của chúng tôi nhận thấy rằng BATMtwo không sử dụng chức năng khởi động an toàn của bộ xử lý và nó có thể được lập trình lại đơn giản bằng cách cắm cáp USB vào một cổng trên bo mạch của nhà mạng và bật máy tính trong khi nhấn giữ một nút.

Ngoài ra, chúng tôi nhận thấy rằng bộ nạp khởi động của thiết bị đã được mở khóa: Chỉ cần kết nối bộ điều hợp nối tiếp với cổng UART trên thiết bị là đủ để có được quyền truy cập đặc quyền vào bộ nạp khởi động.

Cần lưu ý rằng quá trình khởi động an toàn của rất nhiều bộ vi xử lý i.MX6 là dễ bị tổn thương đối với một cuộc tấn công, tuy nhiên các bộ xử lý mới hơn với lỗ hổng bảo mật đã được vá lại có trên thị trường (mặc dù chúng có thể thiếu tính khả dụng do tình trạng thiếu chip toàn cầu).

Không có biện pháp bảo vệ giả mạo yêu cầu trên nhiều trang web trong phần hỗ trợ ATM

Máy ATM BATM được quản lý bằng “Máy chủ ứng dụng tiền điện tử” - một phần mềm quản lý có thể được nhà điều hành lưu trữ hoặc được cấp phép là SaaS.

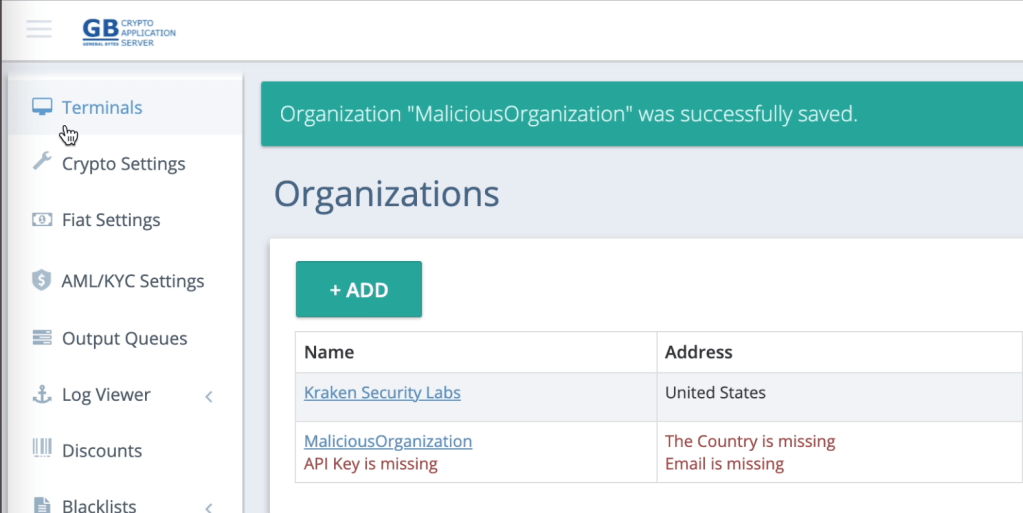

Nhóm của chúng tôi nhận thấy CAS không triển khai bất kỳ Yêu cầu trên nhiều trang web giả mạo bảo vệ, giúp kẻ tấn công có thể tạo các yêu cầu đã xác thực tới CAS. Mặc dù hầu hết các điểm cuối được bảo vệ phần nào bởi các ID rất khó đoán, chúng tôi có thể xác định nhiều vectơ CSRF có thể xâm phạm thành công CAS.

Thận trọng khi sử dụng và khám phá các giải pháp thay thế

Các máy ATM tiền điện tử BATM chứng minh là một giải pháp thay thế dễ dàng cho mọi người để mua tài sản kỹ thuật số. Tuy nhiên, tính bảo mật của những chiếc máy này vẫn còn là một dấu hỏi do những cách khai thác đã biết trong cả phần cứng và phần mềm của chúng.

Kraken Security Labs khuyên bạn chỉ nên sử dụng BATMtwo tại một địa điểm mà bạn tin tưởng.

Kiểm tra hướng dẫn bảo mật trực tuyến của chúng tôi để tìm hiểu thêm về cách bảo vệ bản thân khi thực hiện các giao dịch tiền điện tử.

- "

- 7

- truy cập

- hoạt động

- thêm vào

- quản trị viên

- Tất cả

- Cho phép

- Android

- Các Ứng Dụng

- các ứng dụng

- Tháng Tư

- xung quanh

- Tài sản

- ATM

- sẵn có

- cửa sau

- BEST

- thực hành tốt nhất

- Hóa đơn

- Bitcoin

- ATM Bitcoin

- bảng

- Hộp

- máy ảnh

- tiền mặt

- mã

- Chung

- Người tiêu dùng

- nội dung

- Crypto

- ATM tiền điện tử

- cryptocurrencies

- cryptocurrency

- khách hàng

- kỹ thuật số

- Tài sản kỹ thuật số

- Tập thể dục

- Khai thác

- nhà máy

- Tính năng

- dấu vân tay

- sai sót

- VÒI

- theo

- Dành cho người tiêu dùng

- Full

- Tổng Quát

- Toàn cầu

- Các mục tiêu

- phần cứng

- băm

- Độ đáng tin của

- Hướng dẫn

- HTTPS

- xác định

- điều tra

- các vấn đề

- IT

- Key

- phím

- Kraken

- Phòng thí nghiệm

- lớn

- LEARN

- địa phương

- địa điểm thư viện nào

- lockdown

- Máy móc

- Làm

- quản lý

- thị trường

- microsoft

- cung cấp

- Trực tuyến

- hoạt động

- hệ điều hành

- Nền tảng khác

- chủ sở hữu

- chủ sở hữu

- Mật khẩu

- Các bản vá lỗi

- người

- riêng

- Khóa riêng

- Sản phẩm

- bảo vệ

- mua

- QR code

- Người đọc

- Reading

- an ninh

- định

- thiết lập

- So

- Phần mềm

- cửa hàng

- Hỗ trợ

- giám sát

- hệ thống

- Kiểm tra

- thời gian

- Giao dịch

- NIỀM TIN

- ui

- khám phá

- usb

- Người sử dụng

- Video

- Lỗ hổng

- dễ bị tổn thương

- Wikipedia

- youtube