Phục hồi phần mềm ransomware đường ống thuộc địa

Vào ngày 7 tháng 2021 năm XNUMX, Bộ Tư pháp Hoa Kỳ công bố rằng họ đã thu giữ 63.69 BTC trong số 75 BTC tiền chuộc mà Colonial Pipeline đã trả cho DarkSide. Việc thu hồi tiền chuộc này là lần đầu tiên do Lực lượng đặc nhiệm tống tiền kỹ thuật số và phần mềm tống tiền DOJ thực hiện gần đây.

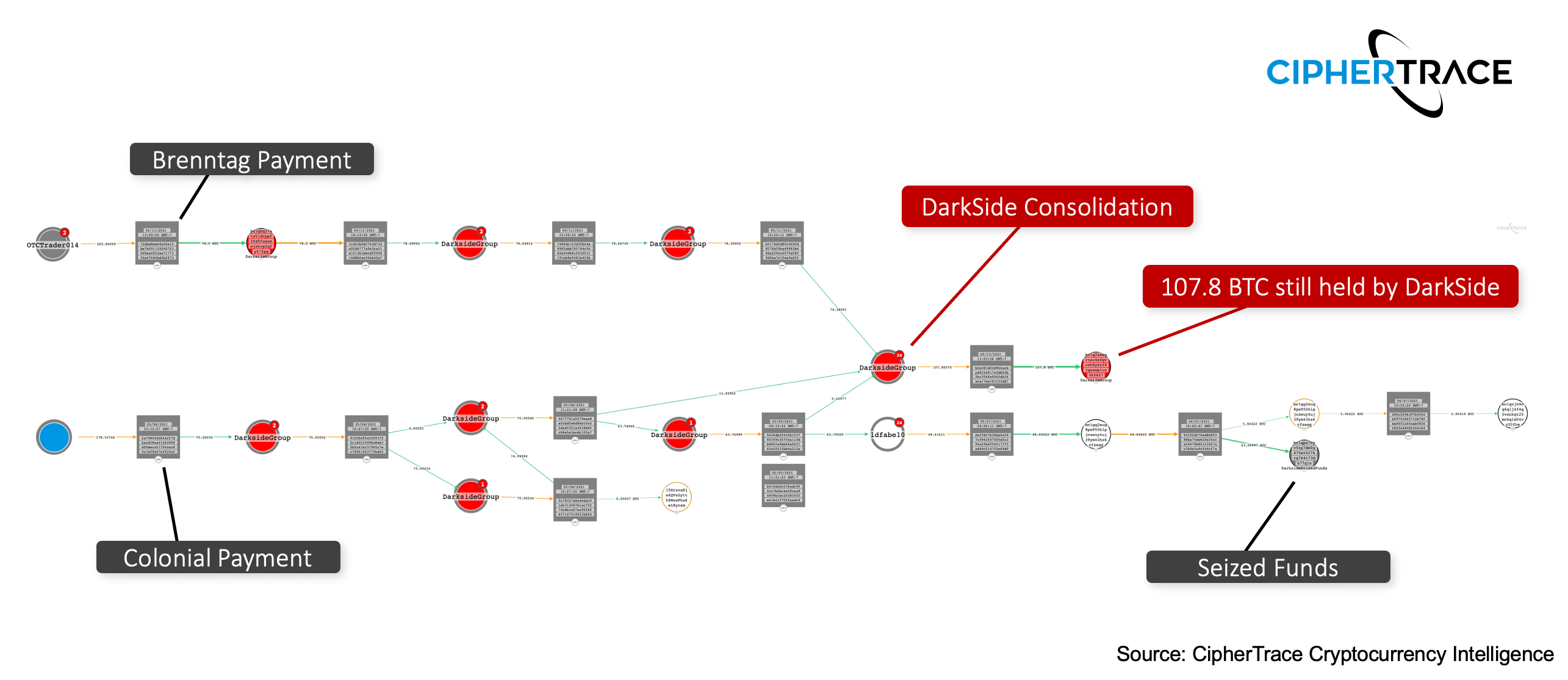

Trong khi FBI có thể khôi phục khoảng 85% bitcoin Bitcoin là một loại tiền kỹ thuật số (còn được gọi là tiền điện tử)… Hơn được trả cho DarkSide, số tiền này chỉ chiếm khoảng một nửa số tiền tương đương USD được thanh toán ban đầu do giá bitcoin giảm kể từ khi thanh toán tiền chuộc. 11.3 BTC còn lại vẫn ở một địa chỉ được kiểm soát của chi nhánh DarkSide hoặc DarkSide khác, được mô tả trong hình bên dưới. Dựa trên phân tích về dòng tiền và hoạt động của DarkSide như một mô hình Ransomware-as-a-Service (RaaS), các quỹ chưa được chuyển hóa có thể được nắm giữ bởi các nhà khai thác DarkSide trong khi số tiền bị tịch thu là của các chi nhánh RaaS đã tiến hành vụ hack . Thông thường, các nhà khai thác ransomware sẽ cắt giảm 15-30% số tiền chuộc, để lại phần còn lại cho các chi nhánh của RaaS (những người tiến hành cuộc tấn công).

Bitcoin là một loại tiền kỹ thuật số (còn được gọi là tiền điện tử)… Hơn được trả cho DarkSide, số tiền này chỉ chiếm khoảng một nửa số tiền tương đương USD được thanh toán ban đầu do giá bitcoin giảm kể từ khi thanh toán tiền chuộc. 11.3 BTC còn lại vẫn ở một địa chỉ được kiểm soát của chi nhánh DarkSide hoặc DarkSide khác, được mô tả trong hình bên dưới. Dựa trên phân tích về dòng tiền và hoạt động của DarkSide như một mô hình Ransomware-as-a-Service (RaaS), các quỹ chưa được chuyển hóa có thể được nắm giữ bởi các nhà khai thác DarkSide trong khi số tiền bị tịch thu là của các chi nhánh RaaS đã tiến hành vụ hack . Thông thường, các nhà khai thác ransomware sẽ cắt giảm 15-30% số tiền chuộc, để lại phần còn lại cho các chi nhánh của RaaS (những người tiến hành cuộc tấn công).

Các nhà khai thác Darkside đã hợp nhất phần còn lại của quỹ Colonial Pipeline bằng nhiều khoản thanh toán tiền chuộc khác, bao gồm cả khoản tiền của công ty phân phối hóa chất toàn cầu Brenntag, công ty đã bị tấn công chỉ vài ngày trước đó. Việc hợp nhất 107.8 BTC của quỹ DarkSide này vẫn chưa bị DOJ thu giữ và đã không hoạt động kể từ ngày 13 tháng XNUMX.

Theo DarkSide Coizure Warrant, Đội tội phạm mạng thuộc Phòng hiện trường San Francisco của FBI đã sử dụng phân tích chuỗi khối để xác định dòng tiền thanh toán tiền chuộc của Colonial Pipeline. Trong lệnh này, FBI cũng thông báo rằng họ đang sở hữu khóa cá nhân cho địa chỉ tiền điện tử được liên kết với 63.7 BTC có thể truy xuất trực tiếp đến khoản thanh toán tiền chuộc của Colonial Pipeline. Các khóa cá nhân này có thể đã được lấy do sự chiếm giữ gần đây của các máy chủ DarkSide vào hoặc vào khoảng ngày 13 tháng XNUMX, như được báo cáo bằng tin nhắn gửi đến các chi nhánh của hoạt động DarkSide RaaS.

Việc thu giữ cryptocurrency Tiền điện tử (hoặc tiền điện tử) là một tài sản kỹ thuật số mô tả… Hơn bằng cách trực tiếp, truy cập vật lý vào ví không phổ biến. Để thu giữ tiền điện tử, cơ quan thực thi pháp luật phải có quyền truy cập vào khóa cá nhân hoặc có quyền truy cập vào một cá nhân có thể truy cập khóa cá nhân. Đây là lý do tại sao hầu hết tiền điện tử bị thu giữ thông qua một sàn giao dịch, vì các sàn giao dịch giữ khóa cá nhân hoặc sau khi bắt giữ một cá nhân có ví hoặc trong số đồ đạc của họ.

Tiền điện tử (hoặc tiền điện tử) là một tài sản kỹ thuật số mô tả… Hơn bằng cách trực tiếp, truy cập vật lý vào ví không phổ biến. Để thu giữ tiền điện tử, cơ quan thực thi pháp luật phải có quyền truy cập vào khóa cá nhân hoặc có quyền truy cập vào một cá nhân có thể truy cập khóa cá nhân. Đây là lý do tại sao hầu hết tiền điện tử bị thu giữ thông qua một sàn giao dịch, vì các sàn giao dịch giữ khóa cá nhân hoặc sau khi bắt giữ một cá nhân có ví hoặc trong số đồ đạc của họ.

Tấn công ransomware đường ống thuộc địa

Vào ngày 7 tháng 2021 năm XNUMX, nhóm tội phạm mạng DarkSide có trụ sở tại Nga đã tấn công Đường ống Thuộc địa - một phần của lĩnh vực cơ sở hạ tầng quan trọng của Hoa Kỳ. Là một phần của ransomware, các tác nhân của DarkSide đã mã hóa các thiết bị trên mạng và đánh cắp các tệp không được mã hóa, đe dọa sẽ phát hành chúng ra công chúng nếu công ty không thanh toán được. Dựa theo blockchain Một blockchain — công nghệ nền tảng của bitcoin và các c… Hơn phân tích, ngày hôm sau Colonial Pipeline đã trả 75 BTC tiền chuộc, trị giá hơn 4.2 triệu đô la vào thời điểm đó. Sau vụ tấn công, Nhà Trắng đã ban hành lệnh hành pháp về việc cải thiện an ninh mạng của Hoa Kỳ chống lại “các chiến dịch mạng độc hại dai dẳng và ngày càng tinh vi đe dọa khu vực công, khu vực tư nhân và cuối cùng là an ninh và quyền riêng tư của người dân Mỹ”.

Một blockchain — công nghệ nền tảng của bitcoin và các c… Hơn phân tích, ngày hôm sau Colonial Pipeline đã trả 75 BTC tiền chuộc, trị giá hơn 4.2 triệu đô la vào thời điểm đó. Sau vụ tấn công, Nhà Trắng đã ban hành lệnh hành pháp về việc cải thiện an ninh mạng của Hoa Kỳ chống lại “các chiến dịch mạng độc hại dai dẳng và ngày càng tinh vi đe dọa khu vực công, khu vực tư nhân và cuối cùng là an ninh và quyền riêng tư của người dân Mỹ”.

Tấn công ransomware Brenntag

Bốn ngày sau cuộc tấn công Colonial Pipeline, công ty phân phối hóa chất toàn cầu Brenntag đã phải hứng chịu một cuộc tấn công ransomware nhắm vào bộ phận Bắc Mỹ của họ. Vào ngày 11 tháng 78.5, công ty đã trả 4.4 BTC, trị giá khoảng XNUMX triệu đô la vào thời điểm đó, cho các nhà khai thác ransomware. Tương tự như cuộc tấn công Colonial Pipeline, là một phần của cuộc tấn công này, các tác nhân của DarkSide đã mã hóa các thiết bị trên mạng và đánh cắp các tệp không được mã hóa. Tuy nhiên, không giống như Colonial Pipeline, quỹ Brenntag vẫn chưa được thu hồi.

Ransomware-as-a-Service là gì?

DarkSide là một hoạt động Ransomware-as-a-Service (RaaS). Trong mô hình hoạt động của RaaS, các nhà phát triển phần mềm độc hại hợp tác với các chi nhánh của bên thứ ba hoặc tin tặc, những người chịu trách nhiệm giành quyền truy cập vào mạng, mã hóa thiết bị và thương lượng thanh toán tiền chuộc với nạn nhân. Do mô hình tương đối mới này, ransomware hiện có thể dễ dàng được sử dụng bởi những kẻ xấu, những người thiếu khả năng kỹ thuật để tự tạo ra phần mềm độc hại nhưng sẵn sàng và có khả năng xâm nhập vào mục tiêu.

Thanh toán tiền chuộc sau đó được phân chia giữa chi nhánh và nhà điều hành (nhà phát triển). Sự phân chia này giữa các nhà khai thác ransomware và đơn vị liên kết đã gây ra sự lây nhiễm, thường là một dấu hiệu cho thấy các mô hình Ransomware-as-a-Service. Trong hầu hết các mô hình RaaS, mức phân chia này là từ 15-30% cho nhà điều hành và 70-85% cho đơn vị liên kết.

Chống Ransomware — Tiếp theo là gì?

Sự phát triển nhanh chóng của các hoạt động ransomware dưới dạng dịch vụ như NetWalker và Darkside đã trở thành một ngành kinh doanh béo bở cho các tác nhân đe dọa. Các cuộc tấn công gần đây chống lại cơ sở hạ tầng quan trọng chứng minh rằng ransomware không chỉ ảnh hưởng đến các cá nhân. Đây là lý do tại sao vào ngày 3 tháng XNUMX, Bộ Tư pháp phát hành Bản ghi nhớ cho Tất cả các Công tố viên Liên bang thông báo các công tố viên hiện phải báo cáo các sự cố ransomware giống như cách mà chúng tôi báo cáo các mối đe dọa quan trọng đối với an ninh quốc gia của chúng tôi. Để chống lại ransomware một cách đầy đủ, chia sẻ thông tin là chìa khóa. Vào giữa tháng XNUMX, nhà điều hành RaaS REvil thông báo họ đã cập nhật các đặc tính và hành vi dự kiến của họ để cân nhắc trong việc lựa chọn nạn nhân của ransomware, chẳng hạn như coi trường học và bệnh viện là giới hạn cho các cuộc tấn công. Phương pháp cập nhật này rất có thể là một nỗ lực để hạ thấp hồ sơ REvil để không trở thành mục tiêu ưu tiên của DOJ Hoa Kỳ.

Phân tích chuỗi khối cung cấp trí thông minh tiền điện tử quan trọng cần thiết để theo dõi các tác nhân ransomware. Chỉ bằng cách làm việc cùng nhau thông qua các nhóm như Đội đặc nhiệm Ransomware mới có thể chống lại các tác nhân đe dọa xuyên quốc gia này. Điều quan trọng là không chỉ theo dõi các quá trình ransomware để tìm và ngăn chặn các nhà khai thác mà còn phải củng cố các hệ thống và giáo dục công chúng về cách những sự xâm nhập này xảy ra để giảm thiểu sự gián đoạn một cách thích hợp. Các công ty Ứng phó Sự cố có cơ sở dữ liệu khổng lồ về các khoản thanh toán tiền chuộc từ khách hàng của họ; xác định và theo dõi các quỹ này có thể hỗ trợ trong việc xây dựng hồ sơ đầy đủ của nhóm ransomware.

Bởi vì các tác nhân ransomware sử dụng các blockchain công khai để nhận thanh toán, tất cả các giao dịch có thể được xem trên chuỗi, cho phép cơ quan thực thi pháp luật (hoặc bất kỳ ai) theo dõi dòng tiền. Việc sử dụng một công cụ phân tích blockchain như CipherTrace Inspector cung cấp thêm thông tin chi tiết cho việc theo dõi và điều tra, chẳng hạn như xác định khi nào tiền đã được gửi vào một sàn giao dịch. Khi tiền đến được một sàn giao dịch tập trung, cơ quan thực thi pháp luật có thể ngăn chặn việc chuyển tiền bằng cách yêu cầu sàn giao dịch đóng băng tài khoản và nếu người dùng phải trải qua quy trình KYC, thì có thể xác định được cá nhân đứng sau địa chỉ.

- 11

- 7

- truy cập

- Tài khoản

- thêm vào

- Liên kết

- Tất cả

- Tất cả giao dịch

- Mỹ

- American

- phân tích

- phân tích

- công bố

- xung quanh

- bắt giữ

- tài sản

- Bitcoin

- blockchain

- BTC

- Xây dựng

- kinh doanh

- Chiến dịch

- gây ra

- hóa chất

- CipherTrace

- Chung

- công ty

- hợp nhất

- Tội phạm

- Crypto

- cryptocurrency

- Tiền tệ

- không gian mạng

- tội phạm mạng

- An ninh mạng

- cơ sở dữ liệu

- ngày

- sở tư pháp

- Nhà phát triển

- phát triển

- Thiết bị (Devices)

- kỹ thuật số

- Tài sản kỹ thuật số

- tiền tệ kỹ thuật số

- Gián đoạn

- DoJ

- Ethos

- Sàn giao dịch

- Trao đổi

- điều hành

- lệnh điều hành

- tống tiền

- fbi

- Liên bang

- Tên

- dòng chảy

- Francisco

- Đóng băng

- Full

- quỹ

- Toàn cầu

- Nhóm

- Tăng trưởng

- tấn

- tin tặc

- tổ chức

- bệnh viện

- House

- Độ đáng tin của

- HTTPS

- xác định

- Va chạm

- Bao gồm

- thông tin

- Cơ sở hạ tầng

- Sự thông minh

- điều tra

- IT

- Tư pháp

- bộ Tư pháp

- Key

- phím

- KYC

- Luật

- thực thi pháp luật

- phần mềm độc hại

- triệu

- kiểu mẫu

- An ninh quốc gia

- mạng

- Bắc

- Bắc Mỹ

- Hoạt động

- gọi món

- Nền tảng khác

- đối tác

- Trả

- thanh toán

- thanh toán

- chiếm hữu

- giá

- riêng tư

- riêng

- Key Private

- Khóa riêng

- Hồ sơ

- công khai

- Đòi tiền chuộc

- ransomware

- Tấn công Ransomware

- Phục hồi

- phục hồi

- báo cáo

- phản ứng

- rvvil

- San

- San Francisco

- Trường học

- an ninh

- Nắm bắt

- thu giữ

- So

- chia

- Bang

- lấy trộm

- hệ thống

- Mục tiêu

- lực lượng đặc nhiệm

- Kỹ thuật

- Công nghệ

- diễn viên đe dọa

- các mối đe dọa

- thời gian

- Theo dõi

- Giao dịch

- Kỳ

- Hoa Kỳ

- us

- Đô la Mỹ

- Người sử dụng

- ví

- Nhà Trắng

- CHÚNG TÔI LÀ

- giá trị