Các quan chức chính phủ Nam Phi đang điều tra các báo cáo cho rằng một nhóm ransomware đã đánh cắp và sau đó rò rỉ trực tuyến 668GB dữ liệu nhạy cảm. dữ liệu lương hưu quốc gia.

Vụ việc bị cáo buộc xâm phạm dữ liệu của Cơ quan Quản lý Lương hưu Chính phủ (GPAA) vào ngày 11 tháng XNUMX vẫn chưa được xác nhận công khai, nhưng vụ việc đã khiến tin tức quốc gia ở Nam Phi. Quỹ hưu trí nhân viên chính phủ Nam Phi (GEPF) đã vào cuộc để điều tra các tuyên bố của băng nhóm tội phạm mạng LockBit khét tiếng.

GEPF là quỹ hưu trí hàng đầu ở Nam Phi, khách hàng của quỹ bao gồm 1.2 triệu nhân viên chính phủ hiện tại cũng như 473,000 người về hưu và những người hưởng lợi khác.

“GEPF đang hợp tác với GPAA và cơ quan giám sát của nó, Kho bạc Quốc gia, để xác minh tính xác thực và tác động của vụ vi phạm dữ liệu được báo cáo và sẽ cung cấp thêm thông tin cập nhật trong thời gian thích hợp,” quỹ hưu trí giải thích trong một tuyên bố công khai.

Không được bảo mật đúng cách?

GPAA được cho là đã trấn an GEPF rằng họ đã hành động để bảo mật các hệ thống trong khi cuộc điều tra vi phạm đang được tiến hành. Tuy nhiên, các cuộc điều tra sơ bộ cho thấy các khiếu nại của LockBit có thể liên quan đến một sự cố bảo mật mà GPAA đã trải qua trong tháng Hai.

Cơ quan này tuyên bố nỗ lực hack vào hệ thống của họ vào ngày 16 tháng 21 đã không thành công, nhưng tuyên bố đó đã bị chỉ trích sau vụ rò rỉ LockBit bị cáo buộc. GPAA cho biết trong một bài đăng công khai vào ngày XNUMX tháng XNUMX rằng họ đã đóng cửa các hệ thống và cách ly các hệ thống có khả năng bị ảnh hưởng để đáp lại những gì họ mô tả là nỗ lực “có được quyền truy cập trái phép vào các hệ thống GEPF”.

Cơ quan này cho biết hệ thống quản lý của họ không bị xâm phạm.

Matt Aldridge, cố vấn giải pháp chính tại OpenText Cybersecurity, cho biết: “Có vẻ như các bước đúng đắn đã được thực hiện để đảm bảo an toàn dữ liệu sau sự cố bằng cách bảo mật các máy chủ bị xâm nhập”. “Tuy nhiên, vụ việc làm dấy lên mối lo ngại về tình hình an ninh tổng thể và khả năng phục hồi của các hệ thống của tổ chức.”

Hậu quả của Chiến dịch Cronos

Cuộc tấn công rõ ràng chống lại GPAA diễn ra chỉ vài tuần sau Chiến dịch hạ gục Cronos, một nỗ lực do cơ quan thực thi pháp luật dẫn đầu nhằm làm gián đoạn hoạt động của LockBit và các chi nhánh cung cấp dịch vụ ransomware của nó.

LockBit và các đối tác của mình đã bị ảnh hưởng nặng nề từ hành động này nhưng sau đó đã tiếp tục các cuộc tấn công bằng cách sử dụng bộ mã hóa mới và cơ sở hạ tầng được xây dựng lại, bao gồm cả trang web rò rỉ mới.

Amir Sadon, giám đốc nghiên cứu tại Sygnia, một công ty tư vấn ứng phó sự cố, cho biết LockBit cũng đã thiết lập một trang web rò rỉ dữ liệu mới và đang tuyển dụng “những người thử nghiệm bút có kinh nghiệm”.

Ông lưu ý: “Khả năng thích ứng nhanh chóng của LockBit nhấn mạnh những thách thức trong việc vô hiệu hóa vĩnh viễn các mối đe dọa mạng, đặc biệt là những mối đe dọa có khả năng tổ chức và hoạt động phức tạp”.

Các chuyên gia khác cảnh báo rằng việc rò rỉ dữ liệu từ GPAA có thể xuất phát từ một cuộc tấn công thực sự xảy ra trước cuộc triệt phá Chiến dịch Cronos vào ngày 19 tháng XNUMX, vì vậy sẽ là hấp tấp khi suy luận rằng LockBit đã hoạt động trở lại đầy đủ sức mạnh.

James Wilson, nhà phân tích tình báo mối đe dọa mạng tại ReliaQuest, cho biết: “Cơ quan quản lý lương hưu chính phủ (GPAA) đã báo cáo một nỗ lực vi phạm vào ngày 16 tháng XNUMX - trước thông báo gỡ xuống”. “Do đó, rất có lý khi LockBit đang sử dụng một cuộc tấn công cũ làm cơ sở cho tuyên bố này nhằm tạo ra hình ảnh rằng họ đã duy trì khả năng đe dọa của mình”.

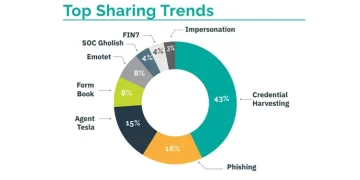

Theo nghiên cứu của Malwarebytes chia sẻ với Dark Reading, LockBit là nhóm ransomware hoạt động mạnh nhất trên toàn cầu và cho đến nay là nhóm ransomware hoạt động tích cực nhất ở Nam Phi, chiếm 42% các cuộc tấn công ở đó trong 12 tháng qua.

Các nhóm ransomware như LockBit cố gắng xây dựng thương hiệu để thu hút các chi nhánh và đảm bảo nạn nhân phải trả tiền. Tim West, giám đốc, mối đe dọa cho biết: “Kể từ Chiến dịch Cronos, LockBit sẽ làm việc chăm chỉ để lấy lại lòng tin của các chi nhánh, vì vậy vụ rò rỉ sẽ được sử dụng như một cách để chứng minh rằng họ đang tiếp tục 'kinh doanh như bình thường'”. thông minh và tiếp cận cộng đồng tại WithSecure.

Những kẻ tấn công ransomware như những kẻ đứng sau LockBit chủ yếu khai thác hai kỹ thuật để xâm nhập vào các công ty: tận dụng các tài khoản hợp pháp và nhắm mục tiêu vào các lỗ hổng trong các ứng dụng công khai.

Chúng thường đánh cắp bản sao dữ liệu của nạn nhân trước khi mã hóa dữ liệu đó để có hai hình thức đòn bẩy trong quá trình đàm phán đòi tiền chuộc. Sau đó, họ yêu cầu thanh toán để đổi lấy dữ liệu, đe dọa tiết lộ thông tin qua các trang web rò rỉ nếu không trả tiền chuộc.

Ngăn chặn các cuộc tấn công ransomware

Việc áp dụng các chiến lược phòng thủ chủ động là rất quan trọng để bảo vệ khỏi mối đe dọa ngày càng tăng do các cuộc tấn công bằng ransomware gây ra. Ví dụ: việc thêm xác thực đa yếu tố (MFA) sẽ thêm một bước xác minh bổ sung, làm phức tạp nỗ lực của kẻ tấn công nhằm khai thác các tài khoản hoặc lỗ hổng bị xâm nhập.

Các bản sao lưu cập nhật được kiểm tra thường xuyên, bảo vệ điểm cuối và khả năng phát hiện mối đe dọa đều củng cố hệ thống chống lại cuộc tấn công của ransomware. Và việc quản lý các lỗ hổng cũng như giảm thiểu tác động tiềm tàng của chúng trước khi chúng có thể được vá cũng giúp tăng cường hệ thống chống lại phần mềm tống tiền.

Christiaan Beek, giám đốc cấp cao về phân tích mối đe dọa tại Rapid7, cho biết “việc duy trì giám sát tường lửa và VPN là rất quan trọng vì chúng đưa ra các điểm truy cập hấp dẫn để truy cập trái phép”.

Beek cho biết thêm rằng giao diện quản lý và quản trị của các ứng dụng công khai cũng phải được bảo mật.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.darkreading.com/cyberattacks-data-breaches/south-african-government-pension-data-leak-fears-spark-probe

- : có

- :là

- :không phải

- $ LÊN

- 000

- 1

- 11

- 12

- 12 tháng

- 16

- 19

- 7

- a

- Giới thiệu

- truy cập

- Theo

- Kế toán

- Trợ Lý Giám Đốc

- Hoạt động

- hoạt động

- diễn viên

- thực sự

- thích ứng

- thêm

- Thêm

- quản lý

- hành chính

- bị ảnh hưởng

- Chi nhánh

- Châu Phi

- Phi

- Sau

- hậu quả

- chống lại

- cơ quan

- Tất cả

- cáo buộc

- Đã

- Ngoài ra

- an

- phân tích

- phân tích

- và

- Thông báo

- rõ ràng

- hấp dẫn

- các ứng dụng

- LÀ

- AS

- At

- tấn công

- Các cuộc tấn công

- nỗ lực

- đã cố gắng

- thu hút

- Xác thực

- ủy quyền

- trở lại

- sao lưu

- cơ sở

- BE

- được

- trước

- sau

- người hưởng lợi

- thổi

- thương hiệu

- vi phạm

- xây dựng

- kinh doanh

- nhưng

- by

- đến

- CAN

- khả năng

- Sức chứa

- thận trọng

- thách thức

- đặc trưng

- xin

- tuyên bố

- tuyên bố

- CO

- đến

- Các công ty

- thỏa hiệp

- Thỏa hiệp

- Mối quan tâm

- XÁC NHẬN

- tư vấn

- chuyên gia tư vấn

- tiếp tục

- Khóa học

- Cronos

- quan trọng

- Current

- khách hàng

- không gian mạng

- tội phạm mạng

- An ninh mạng

- tối

- Đọc tối

- dữ liệu

- vi phạm dữ liệu

- rò rỉ dữ liệu

- Bảo vệ

- Phòng thủ

- Nhu cầu

- chứng minh

- Phát hiện

- Giám đốc

- Làm gián đoạn

- xuống

- hai

- suốt trong

- nỗ lực

- những nỗ lực

- nhân viên

- mã hóa

- Điểm cuối

- tương tác

- đảm bảo

- nhập

- đặc biệt

- thành lập

- ví dụ

- kinh nghiệm

- các chuyên gia

- Giải thích

- Khai thác

- thêm

- xa

- nỗi sợ hãi

- Tháng Hai

- Tháng Hai

- Lửa

- tường lửa

- tiếp theo

- Trong

- các hình thức

- củng cố

- từ

- Full

- quỹ

- xa hơn

- Thu được

- Đám

- Toàn cầu

- Chính phủ

- Các quan chức chính phủ

- Nhóm

- Các nhóm

- Phát triển

- tấn

- có

- Cứng

- Có

- he

- Tuy nhiên

- HTML

- HTTPS

- if

- hình ảnh

- Va chạm

- in

- sự cố

- ứng phó sự cố

- bao gồm

- Bao gồm

- thông tin

- Cơ sở hạ tầng

- Sự thông minh

- giao diện

- trong

- điều tra

- điều tra

- Điều tra

- isn

- bị cô lập

- IT

- ITS

- james

- jpg

- chỉ

- Họ

- Luật

- bị rò rỉ

- hợp pháp

- Tỉ lệ đòn bẩy

- tận dụng

- Lượt thích

- NHÌN

- thực hiện

- duy trì

- Duy trì

- Malwarebytes

- quản lý

- quản lý

- Tháng Ba

- matt

- Có thể..

- MFA

- triệu

- giảm nhẹ

- tháng

- hầu hết

- xác thực đa yếu tố

- phải

- quốc dân

- đàm phán

- Mới

- tin tức

- Chú ý

- khét tiếng

- of

- quan chức

- Xưa

- on

- Trực tuyến

- hoạt động

- hoạt động

- Hoạt động

- or

- gọi món

- cơ quan

- tổ chức

- Nền tảng khác

- tiếp cận

- tổng thể

- Giám sát

- thanh toán

- Đối tác

- Trả

- thanh toán

- lương hưu

- quỹ hưu trí

- Nhà trọ

- vĩnh viễn

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- hợp lý

- điểm

- đặt ra

- Bài đăng

- tiềm năng

- có khả năng

- sơ bộ

- trình bày

- chủ yếu

- Hiệu trưởng

- Trước khi

- Chủ động

- thăm dò

- dự án

- phong phú

- đúng

- bảo vệ

- cho

- công khai

- công khai

- tăng giá

- Đòi tiền chuộc

- ransomware

- Tấn công Ransomware

- Tấn công Ransomware

- nhanh

- phát ban

- RE

- Reading

- tuyển dụng

- thường xuyên

- liên quan

- phát hành

- Báo cáo

- báo cáo

- Báo cáo

- nghiên cứu

- khả năng phục hồi

- phản ứng

- trở lại

- ngay

- s

- Sự An Toàn

- Nói

- nói

- an toàn

- Bảo mật

- đảm bảo

- an ninh

- cao cấp

- nhạy cảm

- Các máy chủ

- định

- chia sẻ

- đóng cửa

- Đóng cửa

- kể từ khi

- website

- Các trang web

- So

- Giải pháp

- tinh vi

- miền Nam

- Nam Phi

- Nam Phi

- Spark

- Tuyên bố

- thân cây

- Bước

- Các bước

- lấy trộm

- chiến lược

- sức mạnh

- như vậy

- đề nghị

- hệ thống

- hệ thống

- Lấy

- nhắm mục tiêu

- kỹ thuật

- thử nghiệm

- người kiểm tra

- việc này

- Sản phẩm

- thông tin

- cung cấp their dịch

- sau đó

- Đó

- vì thế

- họ

- điều này

- những

- mối đe dọa

- các mối đe dọa

- Thông qua

- Tim

- đến

- mất

- hàng đầu

- kho bạc

- NIỀM TIN

- thử

- hai

- thường

- không được phép

- Dưới

- gạch

- Đường dưới

- Cập nhật

- đã sử dụng

- sử dụng

- bình thường

- Xác minh

- nạn nhân

- nạn nhân

- quan trọng

- VPNs

- Lỗ hổng

- là

- Đường..

- tuần

- TỐT

- hướng Tây

- Điều gì

- trong khi

- có

- sẽ

- Wilson

- với

- đang làm việc

- sẽ

- nhưng

- zephyrnet