Các nhà nghiên cứu của ESET đã phát hiện ra một chiến dịch lừa đảo trực tuyến nhắm vào các thực thể chính trị Nhật Bản vài tuần trước cuộc bầu cử Hạ viện và trong quá trình này, họ đã phát hiện ra một kẻ đánh cắp thông tin đăng nhập MirrorFace chưa được mô tả trước đây

Các nhà nghiên cứu của ESET đã phát hiện ra một chiến dịch lừa đảo trực tuyến, được triển khai trong những tuần trước khi Bầu cử Hạ viện Nhật Bản vào tháng 2022 năm XNUMX, bởi nhóm APT mà ESET Research theo dõi với tên gọi MirrorFace. Chiến dịch mà chúng tôi đặt tên là Operation LiberalFace nhắm vào các thực thể chính trị Nhật Bản; cuộc điều tra của chúng tôi tiết lộ rằng các thành viên của một đảng chính trị cụ thể là trọng tâm đặc biệt trong chiến dịch này. ESET Research đã tiết lộ chi tiết về chiến dịch này và nhóm APT đằng sau nó tại Hội nghị AVAR 2022 vào đầu tháng này.

- Vào cuối tháng 2022 năm XNUMX, MirrorFace đã phát động một chiến dịch mà chúng tôi đặt tên là Operation LiberalFace, nhằm vào các tổ chức chính trị Nhật Bản.

- Các email lừa đảo có chứa LODEINFO cửa sau hàng đầu của nhóm đã được gửi đến các mục tiêu.

- LODEINFO đã được sử dụng để phân phối phần mềm độc hại bổ sung, lọc thông tin đăng nhập của nạn nhân và đánh cắp tài liệu và email của nạn nhân.

- Một kẻ đánh cắp thông tin xác thực chưa được mô tả trước đây mà chúng tôi đặt tên là MirrorStealer đã được sử dụng trong Chiến dịch LiberalFace.

- ESET Research đã thực hiện phân tích các hoạt động sau thỏa hiệp, điều này cho thấy rằng các hành động được quan sát được thực hiện theo cách thủ công hoặc bán thủ công.

- Thông tin chi tiết về chiến dịch này đã được chia sẻ tại Hội nghị AVAR 2022.

MirrorFace là một kẻ đe dọa nói tiếng Trung Quốc nhắm mục tiêu vào các công ty và tổ chức có trụ sở tại Nhật Bản. Mặc dù có một số suy đoán rằng tác nhân đe dọa này có thể liên quan đến APT10 (Macnica, Kaspersky), ESET không thể gán nó cho bất kỳ nhóm APT nào đã biết. Do đó, chúng tôi đang theo dõi nó như một thực thể riêng biệt mà chúng tôi đặt tên là MirrorFace. Đặc biệt, MirrorFace và LODEINFO, phần mềm độc quyền độc quyền của nó được sử dụng riêng để chống lại các mục tiêu ở Nhật Bản, đã bị báo cáo như nhắm mục tiêu vào các phương tiện truyền thông, các công ty liên quan đến quốc phòng, các tổ chức tư vấn, các tổ chức ngoại giao và các tổ chức học thuật. Mục tiêu của MirrorFace là gián điệp và đánh cắp các tệp quan tâm.

Chúng tôi gán Chiến dịch LiberalFace cho MirrorFace dựa trên các chỉ số sau:

- Theo hiểu biết tốt nhất của chúng tôi, phần mềm độc hại LODEINFO được sử dụng độc quyền bởi MirrorFace.

- Các mục tiêu của Chiến dịch LiberalFace phù hợp với nhắm mục tiêu MirrorFace truyền thống.

- Mẫu phần mềm độc hại LODEINFO giai đoạn hai đã liên hệ với máy chủ C&C mà chúng tôi theo dõi nội bộ như một phần của cơ sở hạ tầng MirrorFace.

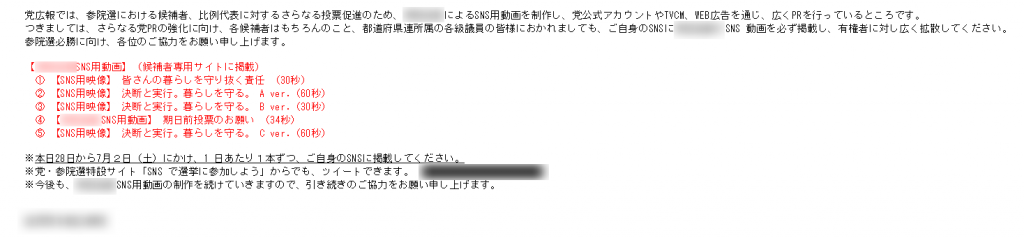

Một trong những email lừa đảo trực tuyến được gửi trong Chiến dịch LiberalFace được cho là thông tin liên lạc chính thức từ bộ phận PR của một đảng chính trị cụ thể của Nhật Bản, chứa yêu cầu liên quan đến cuộc bầu cử Hạ viện và được gửi một cách có chủ đích thay mặt cho một chính trị gia nổi tiếng. Tất cả các email lừa đảo đều chứa một tệp đính kèm độc hại mà khi thực thi đã triển khai LODEINFO trên máy bị xâm nhập.

Ngoài ra, chúng tôi phát hiện ra rằng MirrorFace đã sử dụng phần mềm độc hại không có giấy tờ trước đây, mà chúng tôi đặt tên là MirrorStealer, để đánh cắp thông tin đăng nhập của mục tiêu. Chúng tôi tin rằng đây là lần đầu tiên phần mềm độc hại này được mô tả công khai.

Trong bài đăng trên blog này, chúng tôi đề cập đến các hoạt động hậu thỏa hiệp được quan sát, bao gồm các lệnh C&C được gửi tới LODEINFO để thực hiện các hành động. Dựa trên một số hoạt động nhất định được thực hiện trên máy bị ảnh hưởng, chúng tôi cho rằng người điều hành MirrorFace đã ra lệnh cho LODEINFO theo cách thủ công hoặc bán thủ công.

Quyền truy cập ban đầu

MirrorFace bắt đầu cuộc tấn công vào ngày 29 tháng XNUMXth, 2022, phát tán các email lừa đảo có đính kèm độc hại tới các mục tiêu. Chủ đề của email là SNS用動画 拡散のお願い (bản dịch từ Google Translate: [Quan trọng] Yêu cầu phát tán video cho SNS). Hình 1 và Hình 2 thể hiện nội dung của nó.

Với mục đích trở thành bộ phận PR của một đảng chính trị Nhật Bản, MirrorFace đã yêu cầu người nhận phân phối các video đính kèm trên hồ sơ mạng xã hội của riêng họ (SNS - Dịch vụ mạng xã hội) để tăng cường hơn nữa PR của đảng và đảm bảo chiến thắng trong Hạ viện. Hơn nữa, email cung cấp hướng dẫn rõ ràng về chiến lược xuất bản video.

Kể từ khi cuộc bầu cử Hạ viện được tổ chức vào ngày 10 tháng XNUMXth, 2022, email này chỉ rõ rằng MirrorFace đã tìm cơ hội để tấn công các tổ chức chính trị. Ngoài ra, nội dung cụ thể trong email chỉ ra rằng các thành viên của một đảng chính trị cụ thể đã được nhắm mục tiêu.

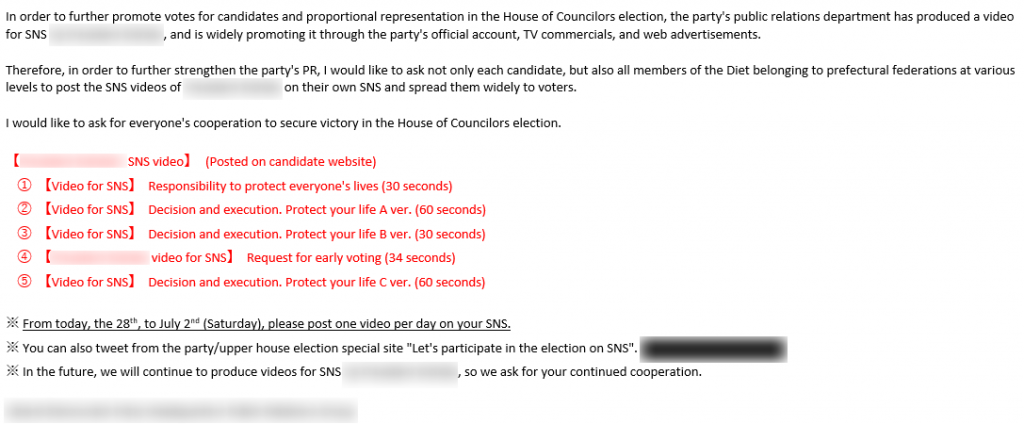

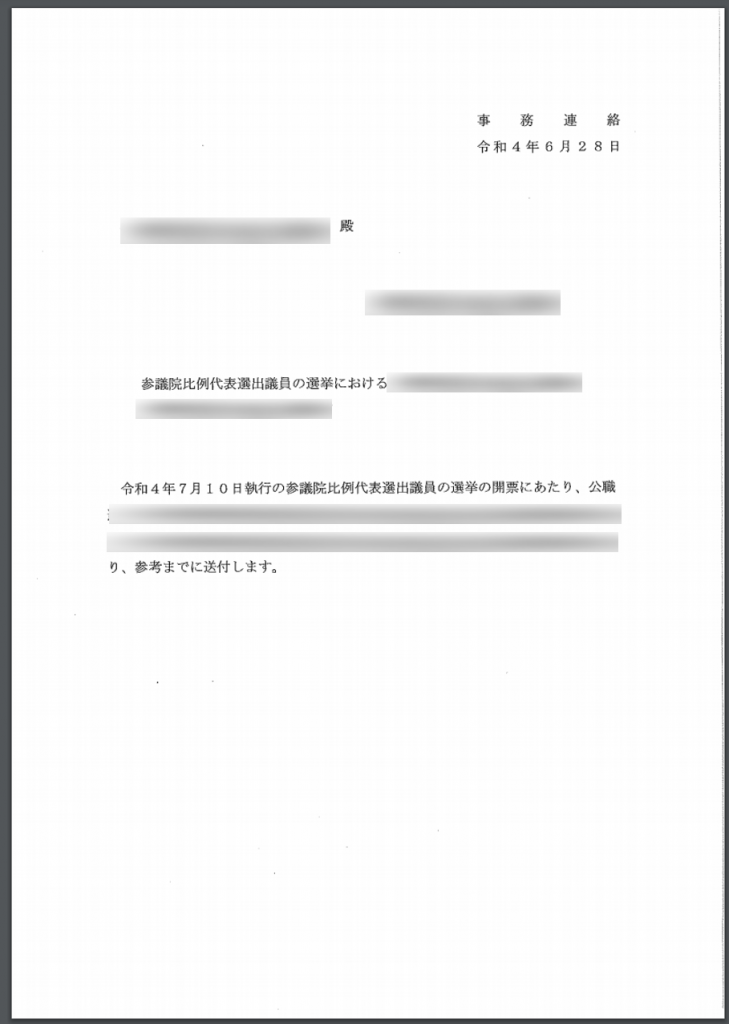

MirrorFace cũng sử dụng một email lừa đảo khác trong chiến dịch, trong đó tệp đính kèm có tiêu đề [参考]220628発・選挙管理委員会宛文書(添書分)Exe. (bản dịch từ Google Translate: [Tham khảo] 220628 Văn bản của Bộ gửi Ban quản lý bầu cử (phụ lục).exe). Tài liệu mồi nhử đính kèm (hiển thị trong Hình 3) cũng đề cập đến cuộc bầu cử Hạ viện.

Trong cả hai trường hợp, email đều chứa các tệp đính kèm độc hại dưới dạng kho lưu trữ WinRAR tự giải nén với tên lừa đảo SNS用動画 拡散のお願いExe. (bản dịch từ Google Translate: Yêu cầu phát tán video cho SNS.exe) và 【参考】220628発・選挙管理委員会宛文書(添書分)Exe. (bản dịch từ Google Translate: [Tham khảo] 220628 Văn bản của Bộ gửi Ban quản lý bầu cử (phụ lục).exe) tương ứng.

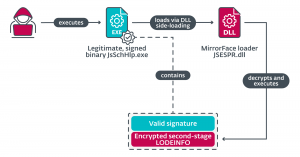

Các EXE này trích xuất nội dung lưu trữ của chúng vào % TEMP% thư mục. Cụ thể, bốn tệp được giải nén:

- K7SysMon.exe, một ứng dụng lành tính được phát triển bởi K7 Computing Pvt Ltd, dễ bị tấn công theo thứ tự tìm kiếm DLL

- K7SysMn1.dll, một trình tải độc hại

- K7SysMon.Exe.db, phần mềm độc hại LODEINFO được mã hóa

- Tài liệu mồi nhử

Sau đó, tài liệu mồi nhử được mở ra để đánh lừa mục tiêu và có vẻ lành tính. Như bước cuối cùng, K7SysMon.exe được thực thi để tải trình tải độc hại K7SysMn1.dll rơi bên cạnh nó. Cuối cùng, trình tải đọc nội dung của K7SysMon.Exe.db, giải mã nó và sau đó thực thi nó. Lưu ý rằng cách tiếp cận này cũng đã được Kaspersky quan sát và mô tả trong báo cáo.

Bộ công cụ

Trong phần này, chúng tôi mô tả phần mềm độc hại MirrorFace được sử dụng trong Chiến dịch LiberalFace.

thông tin LODEINFO

LODEINFO là một backdoor MirrorFace đang được phát triển liên tục. JPCERT báo cáo về phiên bản đầu tiên của LODEINFO (v0.1.2), xuất hiện vào khoảng tháng 2019 năm 0.3.8; chức năng của nó cho phép chụp ảnh màn hình, ghi nhật ký bàn phím, hủy quá trình, lọc tệp cũng như thực thi các tệp và lệnh bổ sung. Kể từ đó, chúng tôi đã quan sát thấy một số thay đổi được giới thiệu cho từng phiên bản của nó. Ví dụ: phiên bản 2020 (lần đầu tiên chúng tôi phát hiện vào tháng 0.5.6 năm 2021) đã thêm lệnh đòi tiền chuộc (mã hóa các tệp và thư mục đã xác định) và phiên bản XNUMX (mà chúng tôi phát hiện vào tháng XNUMX năm XNUMX) đã thêm lệnh này cấu hình, cho phép người vận hành sửa đổi cấu hình của nó được lưu trữ trong sổ đăng ký. Bên cạnh báo cáo JPCERT đã đề cập ở trên, một phân tích chi tiết về cửa hậu LODEINFO cũng đã được xuất bản vào đầu năm nay bởi Kaspersky.

Trong Chiến dịch LiberalFace, chúng tôi đã quan sát thấy những người điều hành MirrorFace sử dụng cả LODEINFO thông thường và cái mà chúng tôi gọi là phần mềm độc hại LODEINFO giai đoạn hai. LODEINFO giai đoạn hai có thể được phân biệt với LODEINFO thông thường bằng cách xem xét chức năng tổng thể. Đặc biệt, LODEINFO giai đoạn thứ hai chấp nhận và chạy các mã nhị phân PE và shellcode bên ngoài các lệnh đã triển khai. Hơn nữa, LODEINFO giai đoạn hai có thể xử lý lệnh C&C cấu hình, nhưng chức năng cho lệnh chuộc lại mất tích

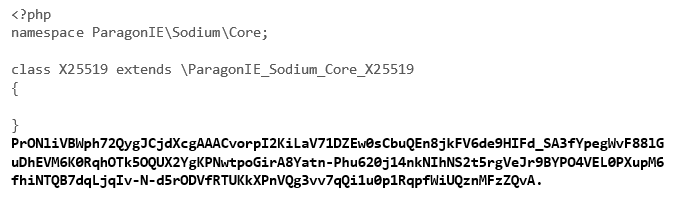

Cuối cùng, dữ liệu nhận được từ máy chủ C&C khác nhau giữa LODEINFO thông thường và LODEINFO giai đoạn hai. Đối với LODEINFO giai đoạn hai, máy chủ C&C thêm nội dung trang web ngẫu nhiên vào dữ liệu thực tế. Xem Hình 4, Hình 5 và Hình 6 mô tả sự khác biệt về dữ liệu nhận được. Lưu ý rằng đoạn mã được thêm vào trước khác nhau đối với mỗi luồng dữ liệu nhận được từ C&C giai đoạn hai.

GươngStealer

MirrorStealer, tên nội bộ 31558_n.dll bởi MirrorFace, là một kẻ đánh cắp thông tin xác thực. Theo hiểu biết tốt nhất của chúng tôi, phần mềm độc hại này chưa được mô tả công khai. Nói chung, MirrorStealer đánh cắp thông tin đăng nhập từ các ứng dụng khác nhau như trình duyệt và ứng dụng email. Thật thú vị, một trong những ứng dụng được nhắm mục tiêu là Becky!, một ứng dụng email hiện chỉ khả dụng ở Nhật Bản. Tất cả các thông tin bị đánh cắp được lưu trữ trong %TEMP%31558.txt và vì MirrorStealer không có khả năng lọc dữ liệu bị đánh cắp nên nó phụ thuộc vào phần mềm độc hại khác để làm điều đó.

Các hoạt động sau thỏa hiệp

Trong quá trình nghiên cứu, chúng tôi có thể quan sát một số lệnh được đưa ra cho các máy tính bị xâm nhập.

Quan sát môi trường ban đầu

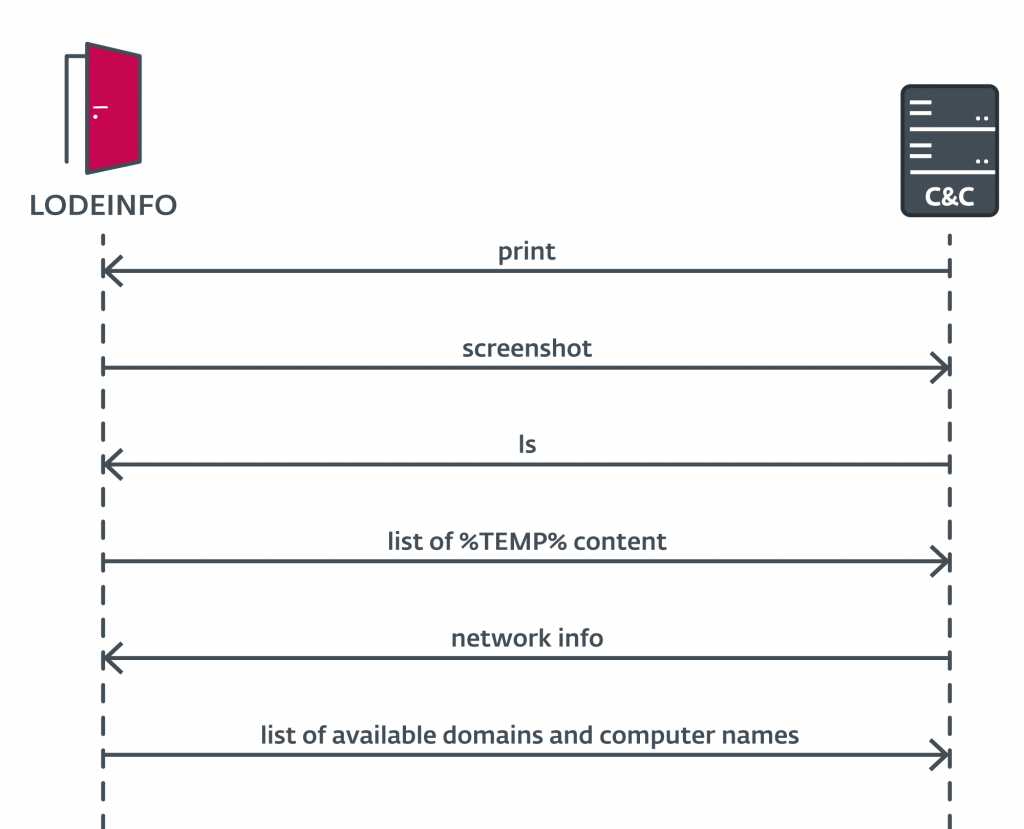

Sau khi LODEINFO được khởi chạy trên các máy bị xâm nhập và chúng đã kết nối thành công với máy chủ C&C, một nhà điều hành bắt đầu đưa ra các lệnh (xem Hình 7).

Đầu tiên, người điều hành đưa ra một trong các lệnh LODEINFO, in, để chụp màn hình của máy bị xâm nhập. Điều này được theo sau bởi một lệnh khác, ls, để xem nội dung của thư mục hiện tại chứa LODEINFO (tức là, % TEMP%). Ngay sau đó, nhà điều hành đã sử dụng LODEINFO để lấy thông tin mạng bằng cách chạy net view và chế độ xem mạng/miền. Lệnh đầu tiên trả về danh sách các máy tính được kết nối với mạng, trong khi lệnh thứ hai trả về danh sách các miền khả dụng.

Đánh cắp thông tin xác thực và cookie của trình duyệt

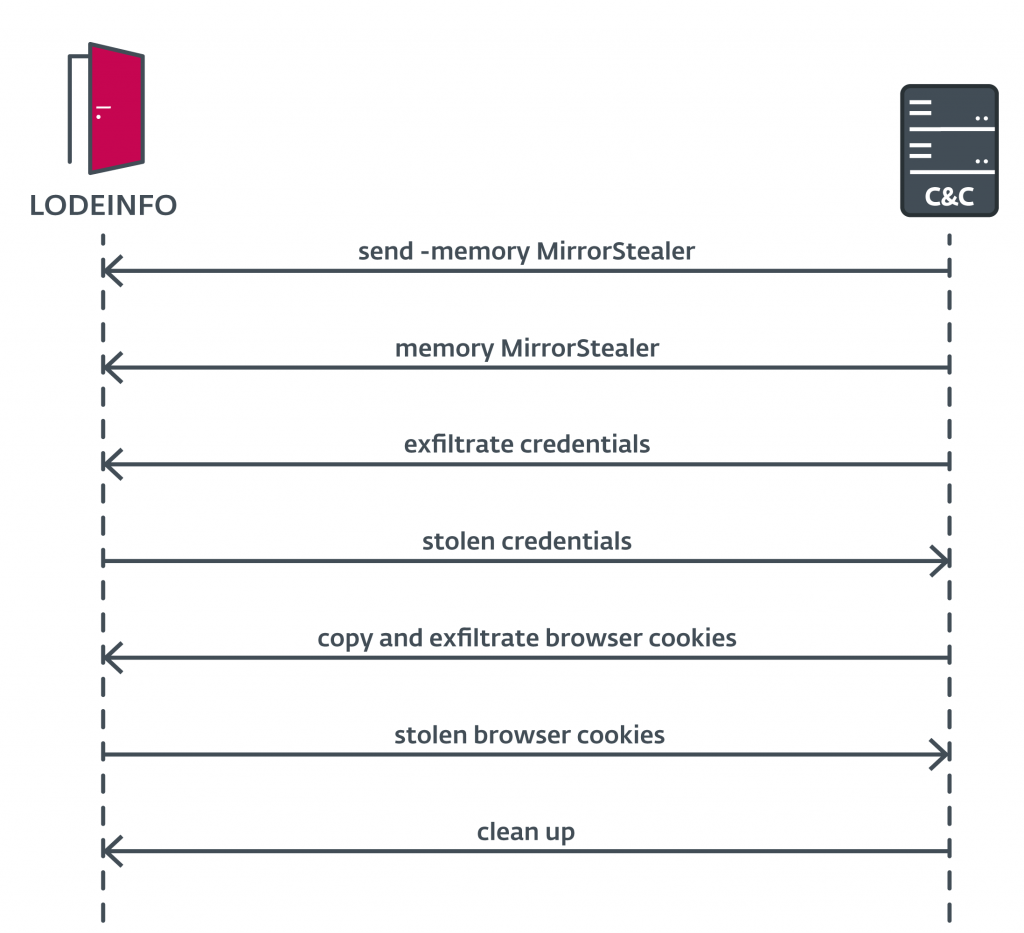

Sau khi thu thập thông tin cơ bản này, người vận hành chuyển sang giai đoạn tiếp theo (xem Hình 8).

Hình 8. Luồng hướng dẫn được gửi tới LODEINFO để triển khai kẻ đánh cắp thông tin xác thực, thu thập thông tin xác thực và cookie của trình duyệt, rồi lọc chúng tới máy chủ C&C

Người vận hành phát lệnh gửi LODEINFO cùng với lệnh con -ký ức giao hàng GươngStealer phần mềm độc hại cho máy bị xâm nhập. tiểu ban -ký ức được sử dụng để chỉ thị cho LODEINFO giữ MirrorStealer trong bộ nhớ của nó, nghĩa là tệp nhị phân MirrorStealer không bao giờ bị xóa trên đĩa. Sau đó, lệnh trí nhớ đã được ban hành. Lệnh này đã hướng dẫn LODEINFO lấy MirrorStealer, đưa nó vào cmd.exe xử lý, và chạy nó.

Khi MirrorStealer đã thu thập thông tin đăng nhập và lưu trữ chúng trong %temp%31558.txt, nhà điều hành đã sử dụng LODEINFO để trích xuất thông tin đăng nhập.

Người điều hành cũng quan tâm đến cookie trình duyệt của nạn nhân. Tuy nhiên, MirrorStealer không có khả năng thu thập những thứ đó. Do đó, nhà điều hành đã lọc cookie theo cách thủ công qua LODEINFO. Đầu tiên, người vận hành sử dụng lệnh LODEINFO dir để liệt kê nội dung của các thư mục %LocalAppData%GoogleChromeDữ liệu người dùng và %LocalAppData%MicrosoftEdgeDữ liệu người dùng. Sau đó, người vận hành đã sao chép tất cả các tệp cookie đã xác định vào % TEMP% thư mục. Tiếp theo, người vận hành lọc tất cả các tệp cookie đã thu thập bằng lệnh LODEINFO recv. Cuối cùng, người vận hành đã xóa các tệp cookie đã sao chép khỏi % TEMP% thư mục trong nỗ lực xóa dấu vết.

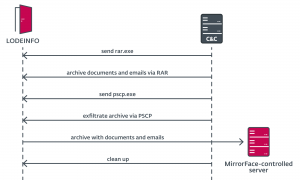

Đánh cắp tài liệu và email

Trong bước tiếp theo, người điều hành lọc các loại tài liệu cũng như email được lưu trữ (xem Hình 9).

Vì vậy, trước tiên, nhà điều hành đã sử dụng LODEINFO để cung cấp trình lưu trữ WinRAR (rar.exe). Sử dụng rar.exe, nhà điều hành đã thu thập và lưu trữ các tệp quan tâm đã được sửa đổi sau ngày 2022-01-01 từ các thư mục %USERPROFILE% và C:$Recycle.Bin. Nhà điều hành quan tâm đến tất cả các tệp như vậy với phần mở rộng .tài liệu*, .ppt*, .xls*, .jtd, .eml, .*xpsvà . Pdf.

Lưu ý rằng bên cạnh các loại tài liệu phổ biến, MirrorFace cũng quan tâm đến các tệp có định dạng .jtd sự mở rộng. Điều này đại diện cho các tài liệu của trình xử lý văn bản tiếng Nhật Ichitaro được phát triển bởi JustSystems.

Khi kho lưu trữ được tạo, người vận hành đã phân phối ứng dụng khách Giao thức sao chép an toàn (SCP) từ PuTTY sau (pscp.exe) và sau đó sử dụng nó để trích xuất kho lưu trữ RAR vừa tạo vào máy chủ tại 45.32.13 [.] 180. Địa chỉ IP này đã không được quan sát thấy trong hoạt động MirrorFace trước đó và chưa được sử dụng làm máy chủ C&C trong bất kỳ phần mềm độc hại LODEINFO nào mà chúng tôi đã quan sát được. Ngay sau khi kho lưu trữ được trích xuất, nhà điều hành đã xóa rar.exe, pscp.exevà kho lưu trữ RAR để dọn sạch dấu vết của hoạt động.

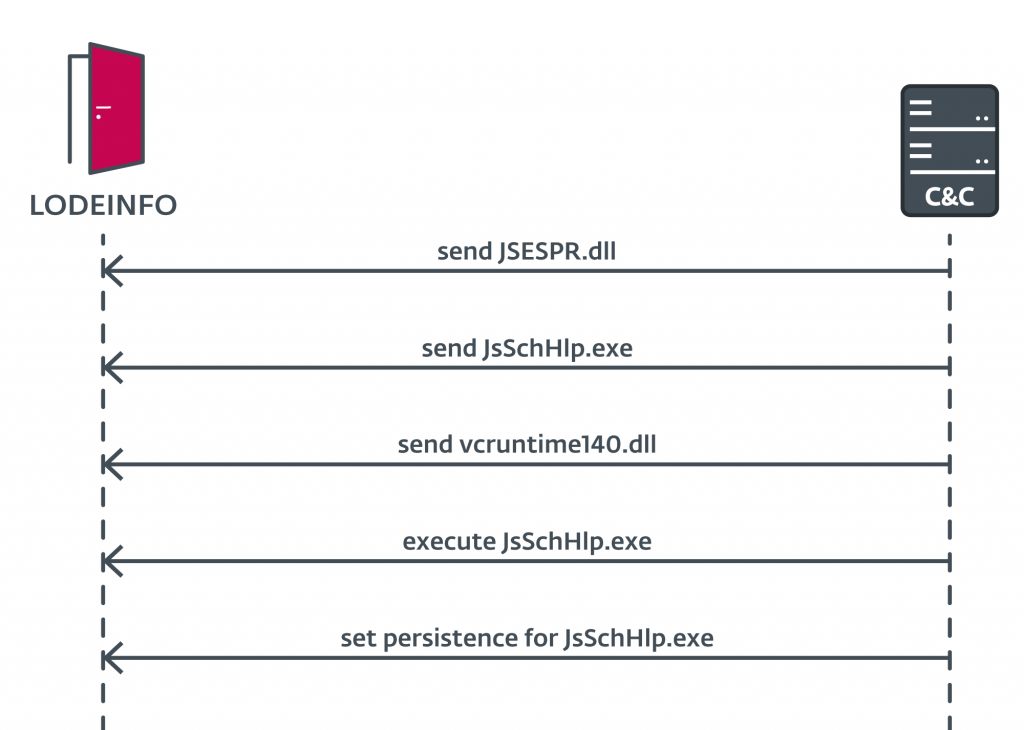

Triển khai LODEINFO giai đoạn hai

Bước cuối cùng mà chúng tôi quan sát được là cung cấp LODEINFO giai đoạn hai (xem Hình 10).

Toán tử đã phân phối các tệp nhị phân sau: JSESPR.dll, JsSchHlp.exevà vcruntime140.dll đến máy bị xâm phạm. Bản gốc JsSchHlp.exe là một ứng dụng lành tính được ký bởi JUSTSYSTEMS CORPORATION (nhà sản xuất trình xử lý văn bản tiếng Nhật đã đề cập trước đó, Ichitaro). Tuy nhiên, trong trường hợp này, nhà điều hành MirrorFace đã lạm dụng xác minh chữ ký số Microsoft đã biết vấn đề và nối thêm dữ liệu được mã hóa RC4 vào JsSchHlp.exe chữ ký số. Do sự cố được đề cập, Windows vẫn xem xét sửa đổi JsSchHlp.exe được ký hợp lệ.

JsSchHlp.exe cũng dễ bị tải bên DLL. Do đó, khi thực hiện, người trồng JSESPR.dll được tải (xem Hình 11).

JSESPR.dll là một trình tải độc hại đọc tải trọng được thêm vào từ JsSchHlp.exe, giải mã nó và chạy nó. Tải trọng là LODEINFO giai đoạn hai và sau khi chạy, người vận hành đã sử dụng LODEINFO thông thường để đặt độ bền cho giai đoạn thứ hai. Đặc biệt, nhà điều hành đã chạy reg.exe tiện ích để thêm một giá trị có tên JsSchHlp đến chạy khóa đăng ký giữ đường dẫn đến JsSchHlp.exe.

Tuy nhiên, đối với chúng tôi, có vẻ như nhà điều hành đã không quản lý để làm cho LODEINFO giai đoạn thứ hai giao tiếp đúng cách với máy chủ C&C. Do đó, bất kỳ bước tiếp theo nào của toán tử sử dụng LODEINFO giai đoạn hai vẫn chưa được biết đối với chúng tôi.

Quan sát thú vị

Trong quá trình điều tra, chúng tôi đã thực hiện một vài quan sát thú vị. Một trong số đó là người vận hành đã mắc một số lỗi và lỗi chính tả khi ra lệnh cho LODEINFO. Ví dụ, nhà điều hành đã gửi chuỗi cmd /c thư mục “c:use” đến LODEINFO, mà rất có thể được cho là cmd /c thư mục “c:users”.

Điều này cho thấy người vận hành đang ra lệnh cho LODEINFO theo cách thủ công hoặc bán thủ công.

Quan sát tiếp theo của chúng tôi là mặc dù người điều hành đã thực hiện một vài thao tác dọn dẹp để xóa dấu vết của sự xâm phạm, nhưng người điều hành đã quên xóa %temp%31558.txt – nhật ký chứa thông tin đăng nhập bị đánh cắp. Do đó, ít nhất dấu vết này vẫn còn trên máy bị xâm nhập và nó cho chúng ta thấy rằng người điều hành đã không kỹ lưỡng trong quá trình dọn dẹp.

Kết luận

MirrorFace tiếp tục nhắm đến các mục tiêu có giá trị cao ở Nhật Bản. Trong Chiến dịch LiberalFace, nó nhắm mục tiêu cụ thể vào các thực thể chính trị sử dụng cuộc bầu cử Hạ viện sắp tới để làm lợi thế cho mình. Thú vị hơn, những phát hiện của chúng tôi cho thấy MirrorFace đặc biệt tập trung vào các thành viên của một đảng chính trị cụ thể.

Trong quá trình điều tra Chiến dịch LiberalFace, chúng tôi đã cố gắng phát hiện thêm các TTP MirrorFace, chẳng hạn như việc triển khai và sử dụng phần mềm độc hại bổ sung cũng như các công cụ để thu thập và trích xuất dữ liệu có giá trị từ các nạn nhân. Hơn nữa, cuộc điều tra của chúng tôi cho thấy rằng những người điều hành MirrorFace hơi bất cẩn, để lại dấu vết và phạm nhiều sai lầm.

ESET Research cũng cung cấp các báo cáo tình báo APT riêng và nguồn cấp dữ liệu. Đối với bất kỳ câu hỏi nào về dịch vụ này, hãy truy cập Thông báo về mối đe dọa của ESET .

IoC

Các tập tin

| SHA-1 | Tên tập tin | Tên phát hiện ESET | Mô tả |

|---|---|---|---|

| F4691FF3B3ACD15653684F372285CAC36C8D0AEF | K7SysMn1.dll | Win32/Đại lý.ACLP | Trình tải LODEINFO. |

| DB81C8719DDAAE40C8D9B9CA103BBE77BE4FCE6C | K7SysMon.Exe.db | N/A | LODEINFO được mã hóa. |

| A8D2BE15085061B753FDEBBDB08D301A034CE1D5 | JsSchHlp.exe | Win32/Đại lý.ACLP | JsSchHlp.exe với LODEINFO giai đoạn hai được mã hóa nối thêm trong thư mục bảo mật. |

| 0AB7BB3FF583E50FBF28B288E71D3BB57F9D1395 | JSESPR.dll | Win32/Đại lý.ACLP | Trình tải LODEINFO giai đoạn hai. |

| E888A552B00D810B5521002304D4F11BC249D8ED | 31558_n.dll | Win32/Đại lý.ACLP | Kẻ đánh cắp thông tin đăng nhập MirrorStealer. |

mạng

| IP | Provider | Lần đầu tiên nhìn thấy | Chi tiết |

|---|---|---|---|

| 5.8.95 [.] 174 | Phòng thí nghiệm G-Core SA | 2022-06-13 | Máy chủ LODEINFO C&C. |

| 45.32.13 [.] 180 | NHƯ-CHOOPA | 2022-06-29 | Máy chủ để trích xuất dữ liệu. |

| 103.175.16 [.] 39 | Gigabit Hosting Sdn Bhd | 2022-06-13 | Máy chủ LODEINFO C&C. |

| 167.179.116 [.] 56 | NHƯ-CHOOPA | 2021-10-20 | www.ninesmn[.]com, máy chủ LODEINFO C&C giai đoạn hai. |

| 172.105.217 [.] 233 | Linode, LLC | 2021-11-14 | www.aesorunwe[.]com, máy chủ LODEINFO C&C giai đoạn hai. |

Kỹ thuật MITER ATT & CK

Bảng này được tạo bằng cách sử dụng phiên bản 12 của khuôn khổ MITER ATT & CK.

Lưu ý rằng mặc dù bài đăng trên blog này không cung cấp tổng quan đầy đủ về các khả năng của LODEINFO vì thông tin này đã có sẵn trong các ấn phẩm khác, nhưng bảng MITRE ATT&CK bên dưới chứa tất cả các kỹ thuật liên quan đến nó.

| Chiến thuật | ID | Họ tên | Mô tả |

|---|---|---|---|

| Quyền truy cập ban đầu | T1566.001 | Lừa đảo: Phần đính kèm Spearphishing | Một kho lưu trữ WinRAR SFX độc hại được đính kèm với một email lừa đảo. |

| Thực hiện | T1106 | API gốc | LODEINFO có thể thực thi các tệp bằng cách sử dụng TạoProcessA API. |

| T1204.002 | Thực thi người dùng: Tệp độc hại | Những người điều hành MirrorFace dựa vào việc nạn nhân mở tệp đính kèm độc hại được gửi qua email. | |

| T1559.001 | Giao tiếp giữa các quá trình: Mô hình đối tượng thành phần | LODEINFO có thể thực thi các lệnh thông qua Mô hình đối tượng thành phần. | |

| Persistence | T1547.001 | Boot hoặc Logon Autostart Execution: Registry Run Keys / Startup Folder | LODEINFO thêm một mục vào Chạy HKCU chìa khóa để đảm bảo sự bền bỉ.

Chúng tôi đã quan sát thấy các nhà khai thác MirrorFace thêm thủ công một mục vào Chạy HKCU chìa khóa để đảm bảo tính bền vững cho LODEINFO giai đoạn hai. |

| Phòng thủ né tránh | T1112 | Sửa đổi sổ đăng ký | LODEINFO có thể lưu trữ cấu hình của nó trong sổ đăng ký. |

| T1055 | quá trình tiêm | LODEINFO có thể đưa shellcode vào cmd.exe. | |

| T1140 | Giải mã / giải mã tệp hoặc thông tin | Trình tải LODEINFO giải mã tải trọng bằng cách sử dụng XOR hoặc RC4 một byte. | |

| T1574.002 | Luồng thực thi tấn công: Tải bên DLL | MirrorFace tải bên LODEINFO bằng cách xóa thư viện độc hại và tệp thực thi hợp pháp (ví dụ: K7SysMon.exe). | |

| khám phá | T1082 | Khám phá thông tin hệ thống | LODEINFO lấy dấu vân tay của máy bị xâm nhập. |

| T1083 | Khám phá tệp và thư mục | LODEINFO có thể lấy danh sách tệp và thư mục. | |

| T1057 | Khám phá quy trình | LODEINFO có thể liệt kê các tiến trình đang chạy. | |

| T1033 | Chủ sở hữu hệ thống / Khám phá người dùng | LODEINFO có thể lấy tên người dùng của nạn nhân. | |

| T1614.001 | Khám phá vị trí hệ thống: Khám phá ngôn ngữ hệ thống | LODEINFO kiểm tra ngôn ngữ hệ thống để xác minh rằng nó không chạy trên máy được thiết lập để sử dụng ngôn ngữ tiếng Anh. | |

| Bộ sưu tập | T1560.001 | Lưu trữ Dữ liệu đã Thu thập: Lưu trữ qua Tiện ích | Chúng tôi đã quan sát các nhà khai thác MirrorFace lưu trữ dữ liệu đã thu thập bằng trình lưu trữ RAR. |

| T1114.001 | Thu thập Email: Thu thập Email Địa phương | Chúng tôi đã quan sát các nhà khai thác MirrorFace thu thập các email được lưu trữ. | |

| T1056.001 | Chụp đầu vào: Keylogging | LODEINFO thực hiện keylogging. | |

| T1113 | Chụp màn hình | LODEINFO có thể lấy ảnh chụp màn hình. | |

| T1005 | Dữ liệu từ Hệ thống cục bộ | Chúng tôi đã quan sát các nhà khai thác MirrorFace thu thập và lọc dữ liệu quan tâm. | |

| Lệnh và kiểm soát | T1071.001 | Giao thức lớp ứng dụng: Giao thức web | LODEINFO sử dụng giao thức HTTP để liên lạc với máy chủ C&C của mình. |

| T1132.001 | Mã hóa dữ liệu: Mã hóa tiêu chuẩn | LODEINFO sử dụng base64 an toàn cho URL để mã hóa lưu lượng C&C của mình. | |

| T1573.001 | Kênh được mã hóa: Mật mã đối xứng | LODEINFO sử dụng AES-256-CBC để mã hóa lưu lượng C&C. | |

| T1001.001 | Làm xáo trộn dữ liệu: Dữ liệu rác | Giai đoạn thứ hai LODEINFO C&C thêm rác vào dữ liệu đã gửi. | |

| Lọc | T1041 | Lọc qua kênh C2 | LODEINFO có thể trích xuất các tệp đến máy chủ C&C. |

| T1071.002 | Giao thức lớp ứng dụng: Giao thức truyền tệp | Chúng tôi đã quan sát MirrorFace bằng cách sử dụng Giao thức sao chép an toàn (SCP) để lọc dữ liệu đã thu thập. | |

| Va chạm | T1486 | Dữ liệu được mã hóa cho tác động | LODEINFO có thể mã hóa các tệp trên máy của nạn nhân. |

- blockchain

- thiên tài

- ví tiền điện tử

- trao đổi tiền điện tử

- an ninh mạng

- tội phạm mạng

- An ninh mạng

- bộ phận an ninh quê hương

- ví kỹ thuật số

- Nghiên cứu ESET

- tường lửa

- Kaspersky

- phần mềm độc hại

- macfee

- NexBLOC

- plato

- Plato ai

- Thông tin dữ liệu Plato

- Trò chơi Plato

- PlatoDữ liệu

- Platogaming

- VPN

- Chúng tôi sống An ninh

- bảo mật website

- zephyrnet