Một công phu và khá bất thường chiến dịch lừa đảo đang giả mạo thông báo eFax và sử dụng tài khoản doanh nghiệp Dynamics 365 Customer Voice bị xâm phạm để dụ nạn nhân từ bỏ thông tin đăng nhập của họ qua các trang microsoft.com.

Các tác nhân đe dọa đã tấn công hàng chục công ty thông qua chiến dịch được phổ biến rộng rãi, đó là nhắm mục tiêu Microsoft 365 người dùng từ nhiều lĩnh vực khác nhau – bao gồm năng lượng, dịch vụ tài chính, bất động sản thương mại, thực phẩm, sản xuất và thậm chí cả sản xuất đồ nội thất, các nhà nghiên cứu từ Trung tâm phòng chống lừa đảo Cofense (PDC) đã tiết lộ trong một bài đăng trên blog được xuất bản hôm thứ Tư.

Chiến dịch sử dụng kết hợp các chiến thuật phổ biến và bất thường để thu hút người dùng nhấp vào trang có vẻ như dẫn họ đến cuộc khảo sát phản hồi của khách hàng về dịch vụ eFax, nhưng thay vào đó lại đánh cắp thông tin đăng nhập của họ.

Những kẻ tấn công mạo danh không chỉ eFax mà còn cả Microsoft bằng cách sử dụng nội dung được lưu trữ trên nhiều trang microsoft.com trong một số giai đoạn của nỗ lực nhiều giai đoạn. Joseph Gallop, giám đốc phân tích tình báo tại Cofense cho biết, vụ lừa đảo này là một trong số các chiến dịch lừa đảo mà Cofense đã quan sát thấy từ mùa xuân sử dụng một chiến thuật tương tự.

“Vào tháng XNUMX năm nay, chúng tôi bắt đầu nhận thấy một lượng lớn email lừa đảo sử dụng các liên kết khảo sát ncv[.]microsoft[.]com được nhúng thuộc loại được sử dụng trong chiến dịch này,” anh nói với Dark Reading.

Kết hợp chiến thuật

Các email lừa đảo sử dụng chiêu dụ thông thường, tuyên bố rằng người nhận đã nhận được eFax công ty dài 10 trang yêu cầu họ chú ý. Nhưng sau đó mọi thứ đã khác với con đường đã định sẵn, Nathaniel Sagibanda của Cofense PDC giải thích trong bài thứ tư.

Người nhận rất có thể sẽ mở thư và nghĩ rằng nó liên quan đến tài liệu cần chữ ký. “Tuy nhiên, đó không phải là những gì chúng tôi thấy khi bạn đọc nội dung tin nhắn,” anh viết.

Thay vào đó, email bao gồm nội dung giống như một tệp PDF đính kèm, không tên được gửi từ một bản fax có chứa một tệp thực tế — một tính năng bất thường của email lừa đảo, theo Gallop.

Ông viết: “Mặc dù nhiều chiến dịch lừa đảo thông tin xác thực sử dụng các liên kết đến các tệp được lưu trữ và một số sử dụng tệp đính kèm, nhưng việc thấy một liên kết nhúng đóng vai trò là tệp đính kèm là ít phổ biến hơn”.

Theo bài đăng, cốt truyện thậm chí còn dày hơn nữa trong tin nhắn, trong đó có một chân trang cho biết rằng đó là một trang khảo sát - chẳng hạn như những trang được sử dụng để cung cấp phản hồi của khách hàng - đã tạo ra tin nhắn.

Bắt chước khảo sát khách hàng

Các nhà nghiên cứu cho biết, khi người dùng nhấp vào liên kết, họ sẽ được dẫn đến một trang bắt chước thuyết phục của trang giải pháp eFax được hiển thị bởi trang Microsoft Dynamics 365 đã bị kẻ tấn công xâm phạm.

Trang này bao gồm một liên kết đến một trang khác, dường như dẫn đến một cuộc khảo sát Microsoft Customer Voice để cung cấp phản hồi về dịch vụ eFax, nhưng thay vào đó lại đưa nạn nhân đến một trang đăng nhập của Microsoft để lọc thông tin đăng nhập của họ.

Các nhà nghiên cứu cho biết, để nâng cao hơn nữa tính hợp pháp trên trang này, kẻ đe dọa đã nhúng một video về các giải pháp eFax để biết chi tiết dịch vụ giả mạo, hướng dẫn người dùng liên hệ với “@eFaxdynamic365” nếu có bất kỳ thắc mắc nào, các nhà nghiên cứu cho biết.

Họ cho biết thêm, nút “Gửi” ở cuối trang cũng đóng vai trò xác nhận bổ sung rằng kẻ đe dọa đã sử dụng mẫu biểu mẫu phản hồi Microsoft Customer Voice thực sự trong vụ lừa đảo.

Sagibanda viết: Sau đó, những kẻ tấn công đã sửa đổi mẫu bằng “thông tin eFax giả để lôi kéo người nhận nhấp vào liên kết”, dẫn đến một trang đăng nhập giả mạo của Microsoft gửi thông tin xác thực của họ đến một URL bên ngoài do kẻ tấn công lưu trữ.

Đánh lừa một con mắt được đào tạo

Mặc dù các chiến dịch ban đầu đơn giản hơn nhiều — chỉ bao gồm thông tin tối thiểu được lưu trữ trong cuộc khảo sát của Microsoft — nhưng chiến dịch giả mạo eFax còn tiến xa hơn để củng cố tính hợp pháp của chiến dịch, Gallop nói.

Ông lưu ý rằng sự kết hợp giữa chiến thuật nhiều tầng và mạo danh kép có thể cho phép thư lọt qua các cổng email an toàn cũng như đánh lừa ngay cả những người dùng doanh nghiệp thông minh nhất đã được đào tạo để phát hiện các trò lừa đảo.

Gallop cho biết: “Chỉ những người dùng tiếp tục kiểm tra thanh URL ở từng giai đoạn trong toàn bộ quá trình mới có thể chắc chắn xác định đây là một nỗ lực lừa đảo”.

Thật, một cuộc khảo sát của công ty an ninh mạng Vade cũng được phát hành vào thứ Tư cho thấy rằng mạo danh thương hiệu tiếp tục là công cụ hàng đầu mà những kẻ lừa đảo sử dụng để lừa nạn nhân nhấp vào các email độc hại.

Các nhà nghiên cứu nhận thấy trên thực tế, những kẻ tấn công giả danh Microsoft thường xuyên nhất trong các chiến dịch được quan sát thấy vào nửa đầu năm 2022, mặc dù Facebook vẫn là thương hiệu bị mạo danh nhiều nhất trong các chiến dịch lừa đảo được quan sát thấy cho đến nay trong năm nay.

Trò chơi lừa đảo vẫn mạnh mẽ

Gallop cho biết, các nhà nghiên cứu tại thời điểm này vẫn chưa xác định được ai có thể đứng đằng sau vụ lừa đảo cũng như động cơ cụ thể của kẻ tấn công để đánh cắp thông tin đăng nhập.

Theo báo cáo của Vade, lừa đảo nói chung vẫn là một trong những cách dễ dàng và thường được sử dụng nhất để các tác nhân đe dọa thỏa hiệp với nạn nhân, không chỉ để đánh cắp thông tin đăng nhập mà còn phát tán phần mềm độc hại, vì phần mềm độc hại qua email dễ phân phối hơn đáng kể so với các cuộc tấn công từ xa. .

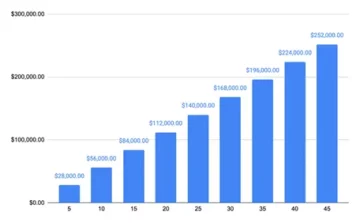

Thật vậy, kiểu tấn công này đã chứng kiến sự gia tăng hàng tháng trong suốt quý 2022 của năm và sau đó là một đợt gia tăng khác vào tháng 100 đã đẩy “số lượng email trở lại mức đáng báo động chưa từng thấy kể từ tháng XNUMX năm XNUMX”, khi Vade chứng kiến hơn XNUMX email. triệu email lừa đảo đang được phân phối.

Natalie Petitto của Vade viết trong báo cáo: “Việc tin tặc có thể thực hiện các cuộc tấn công mạng thông qua email một cách dễ dàng khiến email trở thành một trong những phương tiện tấn công hàng đầu và là mối đe dọa thường xuyên đối với các doanh nghiệp và người dùng cuối”. “Email lừa đảo mạo danh những thương hiệu mà bạn tin tưởng nhất, cung cấp một mạng lưới rộng lớn các nạn nhân tiềm năng và tấm áo che đậy tính hợp pháp cho những kẻ lừa đảo giả dạng thương hiệu.”