Thời gian đọc: 5 phútCó một vấn đề nan giải đối với việc thu thập sự kiện các sản phẩm Phát hiện và Phản hồi Điểm cuối (EDR). Việc thu thập tất cả các sự kiện do điểm cuối tạo ra đồng nghĩa với việc tắc nghẽn ở điểm cuối và trên mạng. Thu thập ít hơn có thể dẫn đến bỏ lỡ các sự kiện quan trọng; thu thập nhiều hơn có thể dẫn đến điểm cuối hiệu suất thấp.

Các nhà cung cấp EDR hiện tại bao gồm Crowdstrike sử dụng lược đồ sự kiện được xác định trước trong đó tất cả đều được mã hóa cứng trong tác nhân của họ. Crowdstrike thông báo rằng họ đang sử dụng 400 sự kiện khác nhau (trong đó một phần trăm trong số đó là các sự kiện dành riêng cho tác nhân của họ) là tĩnh, với các quy tắc được xác định trước như kiểm tra vị trí tệp đăng ký cụ thể, v.v.

Sau đây là các danh mục sự kiện hàng đầu của họ:

- Sự kiện đăng ký

- Sự kiện tệp

- Sự kiện hành vi

- Sự kiện trình duyệt

- Hoạt động bảng nhớ tạm

- Xử lý sự kiện

- Sự kiện nhiệm vụ theo lịch trình

- Sự kiện dịch vụ

- Sự kiện chủ đề

- Biến môi trường

- Sự kiện FW

- Sự kiện quy tắc IOA

- Sự kiện NetShare

- Sự kiện USB

- Sự kiện tiêm

- Sự kiện mạng

- Nhật ký sự kiện windows

- Sự kiện FS

- Sự kiện cài đặt

- Sự kiện Java

- Sự kiện hạt nhân

- Sự kiện mô-đun

- Sự kiện LSASS

- Hành động cách ly

- Hành động của phần mềm tống tiền

- Sự kiện khách hàng SMB

Đối với mỗi danh mục, các sự kiện cụ thể được tạo như PdfFileWritten, DmpFileWritten, DexFileWritten, v.v. nhưng đó đều là các thao tác ghi tệp trong đó chỉ loại tệp được thay đổi. Điều tương tự cũng áp dụng cho các sự kiện Đăng ký, sự kiện Dịch vụ, v.v.

Nhưng còn thao tác ghi tệp vào loại tệp không xác định hoặc loại tệp chung thì sao? Thế còn không chỉ một sự kiện mà là một chuỗi sự kiện thì sao? Hoặc tần suất của các sự kiện? Hoặc mô hình của các sự kiện tương tự quan trọng? Trong những trường hợp như vậy, mô hình sự kiện tĩnh như Crowdstrike có phạm vi rất hạn chế trong việc phát hiện các loại tấn công APT mới đó. Chúng ta có thể coi mô hình sự kiện Crowdstrike là “bộ sưu tập sự kiện dựa trên chữ ký” gần giống với các máy quét AV dựa trên chữ ký cũ.

Dragon Enterprise của Comodo giới thiệu “Mô hình sự kiện thích ứng” nơi các sự kiện được xác định từ các mô tả cơ sở như

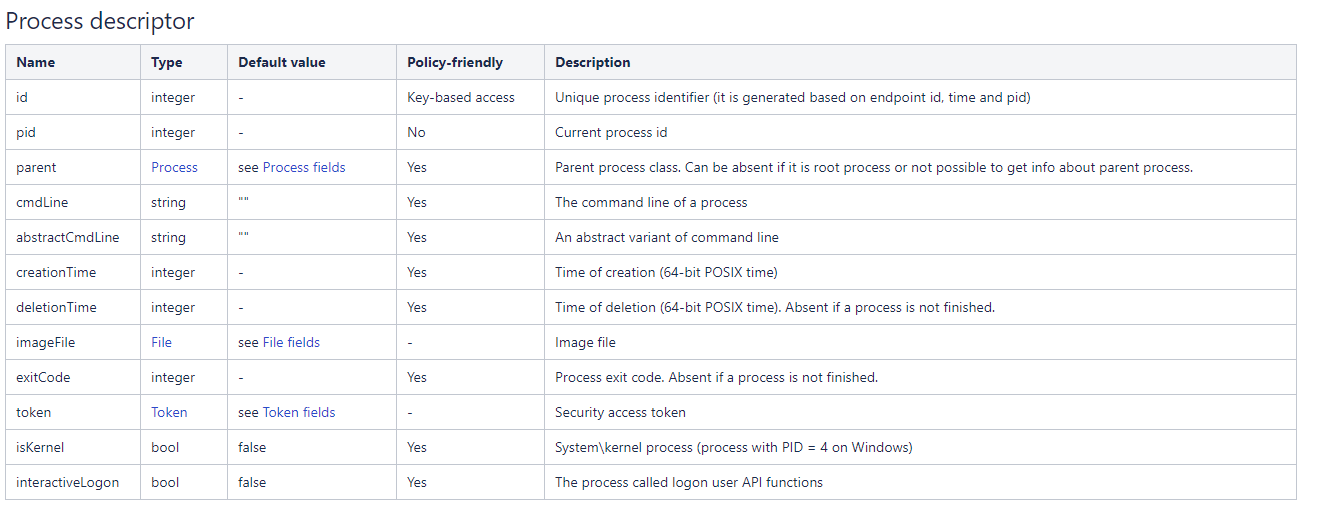

Quá trình:

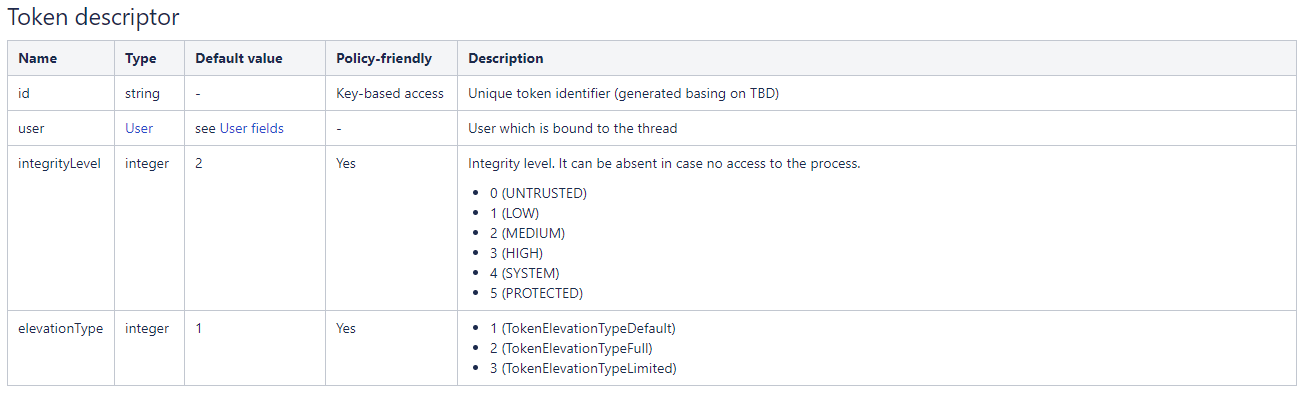

Token:

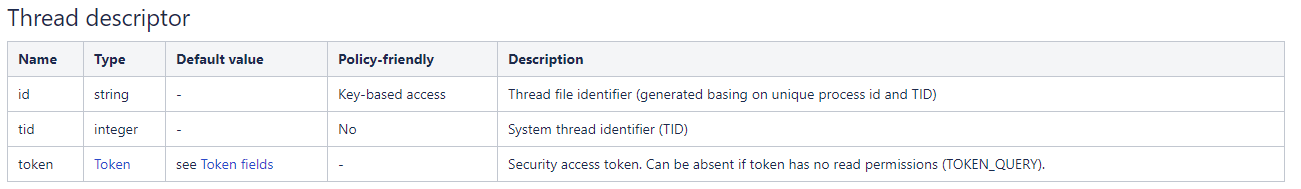

chủ đề:

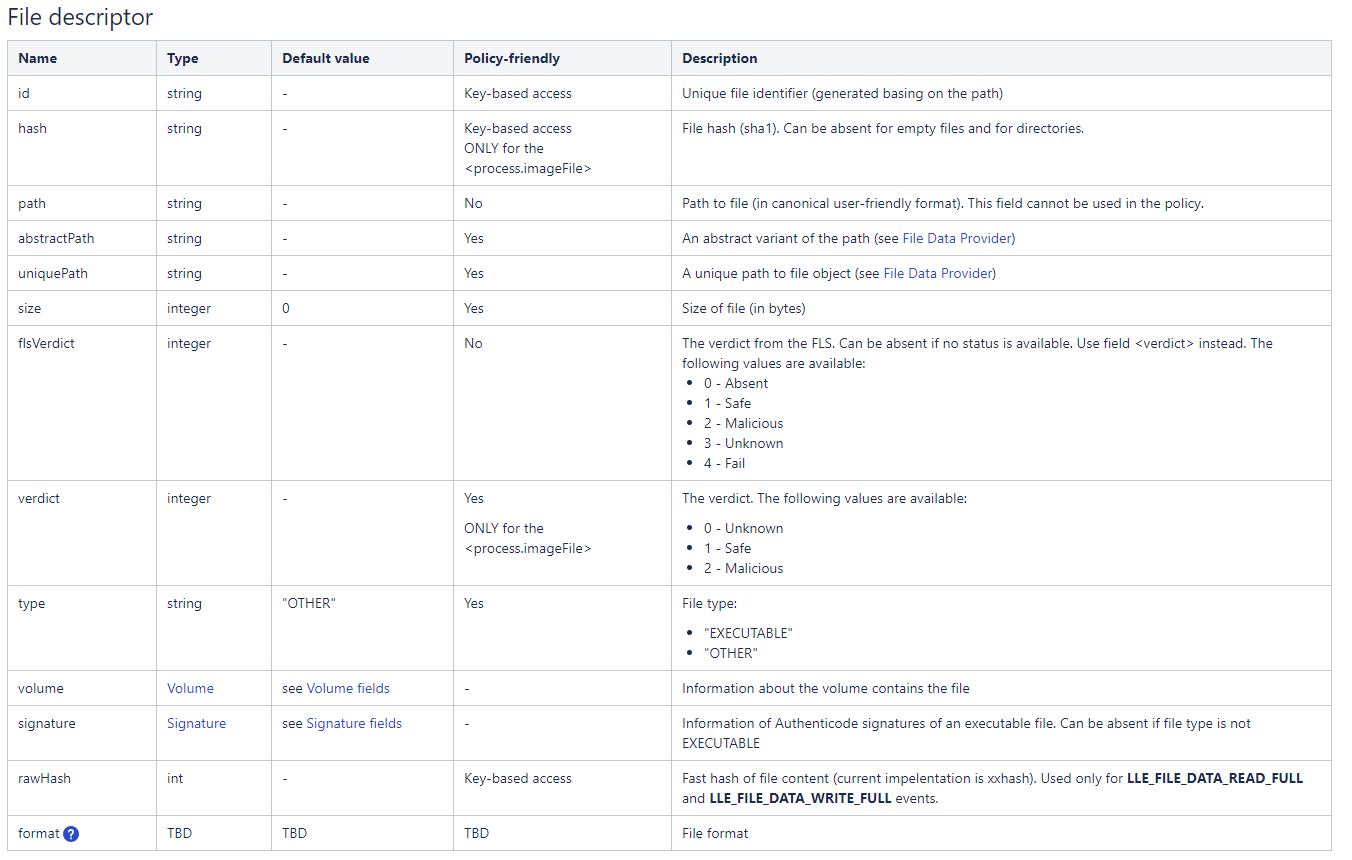

File:

Một số mô tả khác là:

- người sử dang

- Đăng ký

- Bộ nhớ

- mạng

- dịch vụ,

- âm lượng,

- IP, v.v.

và các sự kiện cấp thấp (LLE) được tạo ra do một hoạt động cơ bản. Chúng dựa trên các sự kiện thô từ các thành phần khác nhau nhưng cung cấp một số lớp trừu tượng từ nguồn sự kiện cũng như dữ liệu dành riêng cho API và bộ điều khiển cụ thể. Ví dụ: các sự kiện thô khác nhau từ các bộ điều khiển khác nhau và với một tập hợp trường khác nhau có thể được chuyển đổi thành LLE thuộc một loại.

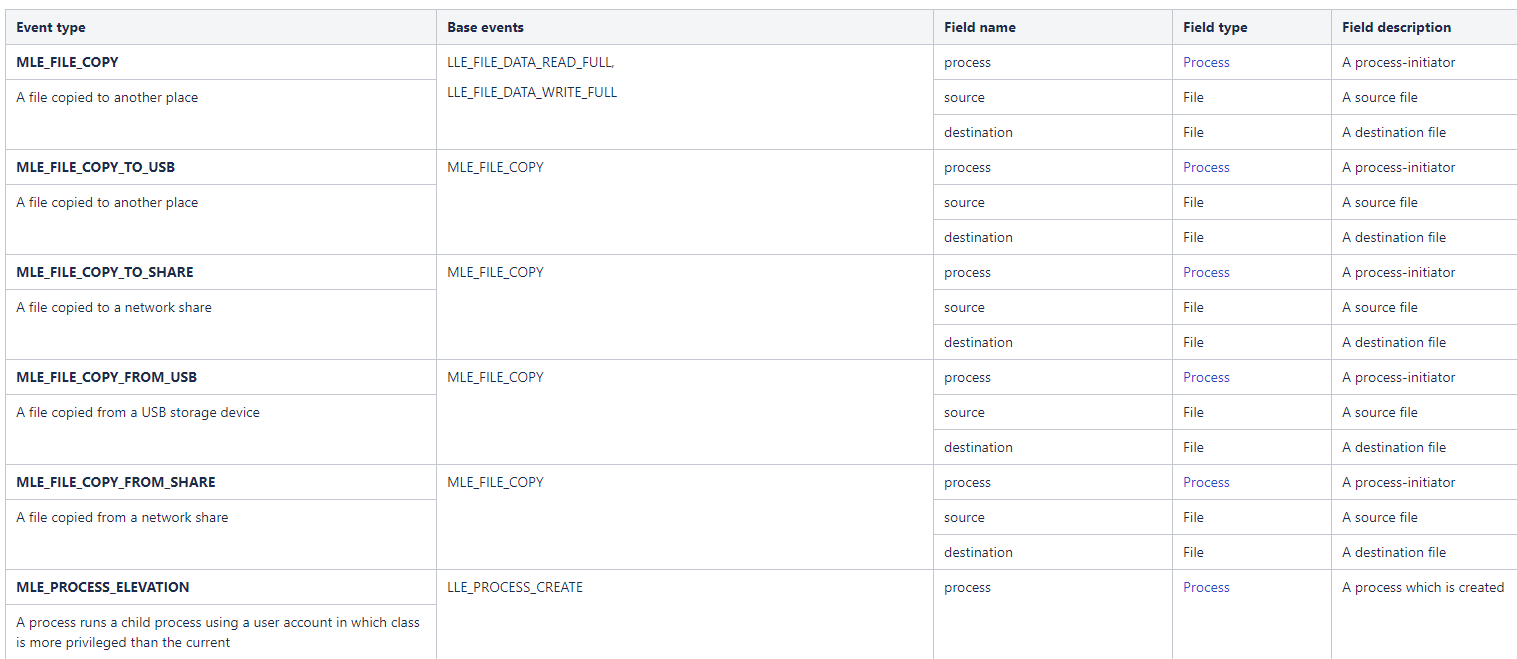

Các sự kiện cấp trung (MLE) là các sự kiện được tạo ra do một chuỗi LLE. Một số ví dụ được đưa ra dưới đây:

Chúng thường được tạo ra bởi các thành phần khớp mẫu cục bộ. Mỗi bộ mô tả sự kiện có tập hợp các trường riêng. Tuy nhiên, các sự kiện có các trường chung tiêu chuẩn.

Bộ mô tả sự kiện được sử dụng trong việc khớp chính sách. Chính sách có thể truy cập vào các trường trong quy tắc điều kiện và so sánh chúng với các giá trị được xác định trước. Tuy nhiên, không phải tất cả các trường sự kiện đều có thể được sử dụng để kiểm tra chính sách.

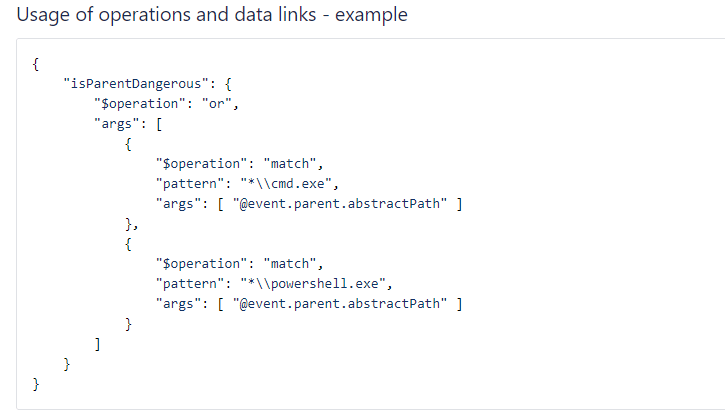

Một số trường không phải là kiểu vô hướng mà là kiểu phức tạp (từ điển và trình tự). Quyền truy cập vào các trường từ điển được cung cấp bằng cách sử dụng “.”. Quyền truy cập vào các trường trình tự được cung cấp bằng cách sử dụng ký hiệu “[]”. Các ví dụ dưới đây:

quy trình.pid

quá trình.parent.pid

process.accessMask[0]

Hình 1 Ví dụ về chính sách mô hình hóa sự kiện thích ứng

Các đối tượng logic (như Quy trình, Tệp, Người dùng) trong các sự kiện được biểu diễn dưới dạng từ điển với định dạng được xác định trước. Định dạng của từng đối tượng được mô tả và các trường của nó có thể được sử dụng để khớp chính sách nếu được chỉ định. Bộ mô tả đối tượng có thể chứa các trường tham chiếu đến các đối tượng khác.

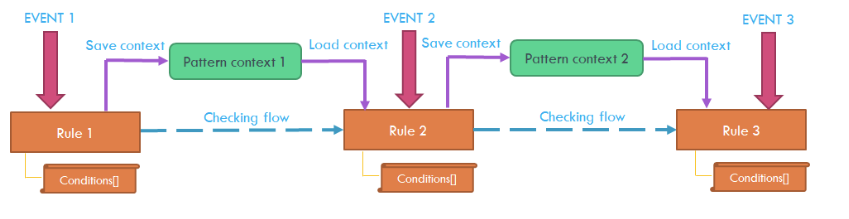

Hình 2 Chuỗi mẫu

Sử dụng định nghĩa này, Comodo Dragon Platform xác định bộ sưu tập sự kiện dựa trên chính sách có thể được áp dụng không chỉ cho chính điểm cuối mà còn có thể khác nhau đối với từng quy trình, dịch vụ hoặc hành động của người dùng. Bằng cách này, chúng tôi không chỉ có thể thu thập mọi thứ Crowdstrike thu thập mà còn có khả năng thích ứng trong các sự cố. Tại sao chúng ta nên thu thập và gửi tất cả các sự kiện fire write cho một quy trình đáng tin cậy nếu nó chưa được đưa vào? Nếu quá trình chèn xảy ra hoặc một nhánh khác xảy ra, Dragon Platform sẽ bắt đầu thu thập tất cả thông tin chi tiết cho quy trình đó, giữ nguyên bộ sưu tập quy trình khác. Về các sự kiện cấp thấp đó, đây là một số ví dụ về các sự kiện mà Crowdstrike không thu thập:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise thực hiện tất cả việc khớp mẫu động trên điểm cuối, kiểm soát những gì cần thu thập, những gì cần tương quan và muốn gửi dựa trên các định nghĩa chính sách thích ứng.

Mặt khác, Dragon Enterprise còn phân tích chuỗi thời gian của các sự kiện tương ứng. Mô hình Sự kiện thích ứng của chúng tôi cũng điều tra các mức độ khác nhau của tính tuần hoàn trong dữ liệu, bao gồm quy trình người dùng có hệ thống, quy trình-quy trình, tích hợp hệ thống quy trình, cũng như các hiệu ứng ngày trong tuần và thời gian trong ngày, đồng thời đưa ra suy luận về các sự kiện được phát hiện (ví dụ: mức độ phổ biến hoặc mức độ tham dự).

Giống như các mối đe dọa liên tục nâng cao (APT), các mối đe dọa nội bộ cũng cần được xem xét trong phạm vi EDR. Hành vi tổng hợp của từng cá nhân con người thường thể hiện tính chu kỳ về thời gian trên nhiều thang đo (hàng ngày, hàng tuần, v.v.) phản ánh nhịp điệu của hoạt động cơ bản của con người và làm cho dữ liệu có vẻ không đồng nhất. Đồng thời, dữ liệu thường bị hỏng do một số giai đoạn “bùng nổ” của các hành vi bất thường. Vấn đề tìm kiếm và trích xuất các sự kiện bất thường này đều gặp khó khăn bởi cả hai yếu tố. Dragon Enterprises sử dụng phương pháp học không giám sát trong bối cảnh này, dựa trên các mô hình quy trình thay đổi theo thời gian cũng có thể giải thích cho các sự kiện bất thường. Chúng tôi tạo ra khả năng học tập một cách thích ứng và tự chủ để tách các sự kiện “bùng nổ” bất thường khỏi dấu vết hoạt động bình thường của con người.

Để biết thêm thông tin về Comodo Dragon Enterprise so với Crowdstrike, hãy truy cập https://bit.ly/3fWZqyJ

Phát hiện và phản hồi điểm cuối

Các bài viết Mô hình sự kiện thích ứng của Comodo Dragon Platform là gì và tại sao chúng tôi nghĩ nó tốt hơn Crowdstrike xuất hiện đầu tiên trên Tin tức Comodo và Thông tin An ninh Internet.

- Coinsmart. Sàn giao dịch Bitcoin và tiền điện tử tốt nhất Châu Âu.

- Platoblockchain. Web3 Metaverse Intelligence. Khuếch đại kiến thức. TRUY CẬP MIỄN PHÍ.

- CryptoHawk. Radar Altcoin. Dùng thử miễn phí.

- Nguồn: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Giới thiệu

- truy cập

- Tài khoản

- hành động

- hoạt động

- tiên tiến

- đại lý

- Tất cả

- thông báo

- áp dụng

- APT

- tham dự

- AV

- được

- phía dưới

- Chặn

- trường hợp

- Phân loại

- kiểm tra

- Séc

- thu thập

- Thu

- bộ sưu tập

- Chung

- phức tạp

- các thành phần

- máy tính

- điều kiện

- điều khiển

- có thể

- tiền thưởng

- dữ liệu

- mô tả

- chi tiết

- phát hiện

- Phát hiện

- khác nhau

- khó khăn

- Giao diện

- Con Rồng

- suốt trong

- hiệu ứng

- các yếu tố

- Điểm cuối

- Doanh nghiệp

- doanh nghiệp

- vv

- Sự kiện

- sự kiện

- tất cả mọi thứ

- ví dụ

- ví dụ

- triển lãm

- Lĩnh vực

- tìm kiếm

- Lửa

- Tên

- tiếp theo

- ngã ba

- định dạng

- từ

- tại đây

- Tuy nhiên

- HTTPS

- Nhân loại

- hình ảnh

- quan trọng

- Bao gồm

- hệ thống riêng biệt,

- thông tin

- Insider

- hội nhập

- Internet

- Internet Security

- IT

- chính nó

- chỉ một

- lớp

- học tập

- Cấp

- Hạn chế

- địa phương

- . Các địa điểm

- thực hiện

- LÀM CHO

- phù hợp

- có nghĩa

- kiểu mẫu

- mô hình

- chi tiết

- mạng

- tin tức

- bình thường

- hoạt động

- Hoạt động

- Nền tảng khác

- riêng

- Họa tiết

- phần trăm

- kinh nguyệt

- nền tảng

- điều luật

- phổ biến

- Vấn đề

- quá trình

- Sản phẩm

- cho

- cung cấp

- Nguyên

- phản ánh

- còn lại

- đại diện

- phản ứng

- quy tắc

- tương tự

- an ninh

- Loạt Sách

- dịch vụ

- định

- một số

- một số

- riêng

- Tiêu chuẩn

- bắt đầu

- Sản phẩm

- các mối đe dọa

- thời gian

- hàng đầu

- loại

- thường

- sử dụng

- thường

- nhà cung cấp

- Versus

- hàng tuần

- Điều gì

- Là gì