quillhash

Blog QuillAudits – Cập nhật độc quyền về DeFi, Blockchain và NFT

Nút nguồn: 1907407

Dấu thời gian: Tháng Mười 30, 2023

Hiểu ERC-4337 Hoạt động người dùng lỗ hổng đóng gói

Nút nguồn: 1828903

Dấu thời gian: Tháng Tư 24, 2023

Cách chuẩn bị cho vi phạm bảo mật Web3: Lập kế hoạch ứng phó sự cố

Nút nguồn: 1827245

Dấu thời gian: Tháng Tư 18, 2023

Ưu điểm của việc giám sát liên tục đối với bảo mật Web3

Nút nguồn: 1824820

Dấu thời gian: Tháng Tư 14, 2023

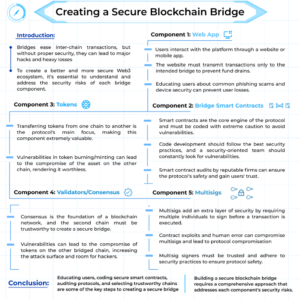

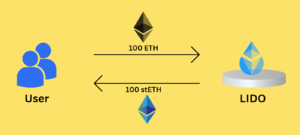

Phần 2: Cầu nối chuỗi khối: Tạo cầu nối chuỗi khối an toàn

Nút nguồn: 1822899

Dấu thời gian: Tháng Tư 7, 2023

Ngoài sự cường điệu: ChatGPT và Kiểm toán hợp đồng thông minh

Nút nguồn: 1821644

Dấu thời gian: Tháng Tư 3, 2023

Điều hướng các lớp của chuỗi khối: Giải thích về lớp 1 so với lớp 2

Nút nguồn: 1819847

Dấu thời gian: Tháng 29, 2023

Bảo mật Web 3.0 cho Doanh nghiệp: Phương pháp và Giải pháp (Phần 2)

Nút nguồn: 1816219

Dấu thời gian: Tháng 20, 2023

Web3 Security for Enterprise: Web3 powered Enterprises (Phần 1)

Nút nguồn: 1813887

Dấu thời gian: Tháng 15, 2023

Thực tiễn bảo mật mạng tốt nhất cho doanh nghiệp của bạn

Nút nguồn: 1813053

Dấu thời gian: Tháng 13, 2023

Nguyên tắc kiểm tra hợp đồng thông minh trên NFT Marketplace

Nút nguồn: 1810657

Dấu thời gian: Tháng 7, 2023

Lời khuyên của chuyên gia để vượt qua các mối đe dọa bảo mật Web3

Nút nguồn: 1807662

Dấu thời gian: Tháng Hai 26, 2023

Sự trỗi dậy của các trò gian lận khi rút lui & Rug Pulls

Nút nguồn: 1805734

Dấu thời gian: Tháng Hai 22, 2023

Phân tích bảo mật của Hợp đồng thông minh ERC 1155 NFT

Nút nguồn: 1805013

Dấu thời gian: Tháng Hai 20, 2023