对于公司来说,网络安全的现实是,对手总是会破坏系统和网络,即使管理良好的漏洞预防程序也常常不得不应对其范围内的攻击者。

5 月 XNUMX 日,国家安全局继续向联邦机构提供最佳实践建议,发布了关于其零信任框架的网络和环境支柱的最新网络安全信息表 (CIS)。美国国家安全局文件建议组织对其网络进行分段,以限制未经授权的用户通过分段访问敏感信息。这是因为强大的网络安全措施可以通过限制所有用户访问他们没有合法角色的网络区域来阻止妥协演变成全面的破坏。

NSA 的指导 还允许安全团队向管理层提出更强有力的业务案例以实现安全保护,但 CISO 需要设定期望,因为实施是一个分层且复杂的过程。

互联网服务巨头 Akamai 的顾问首席信息安全官 Steve Winterfeld 表示,虽然该文件针对的是与国防相关的政府组织和行业,但更广泛的商业世界可以从零信任指导中受益。

“现实不是你是否发生未经授权的访问事件,而是你是否能在它们成为违规行为之前将其捕获,”他说。 “关键是微分段可以提供的‘上下文可见性’,并具有快速隔离恶意行为的能力。”

公司有 采取零信任举措 使他们的数据、系统和网络更难受到损害,并且当它们受到损害时,可以减缓攻击者的速度。数据安全和零信任提供商 Rubrik 的首席信息安全官 Mike Mestrovich 表示,该框架是一套关于如何进行的可靠指南,但实施起来并不容易。

“大多数网络都随着时间的推移而发展,很难在保持业务运行的同时回去重新构建它们,”他说。 “这是可行的,但在时间和金钱方面可能会付出高昂的代价。”

以下是美国国家安全局指南的六点要点。

1.了解零信任的全部七个支柱

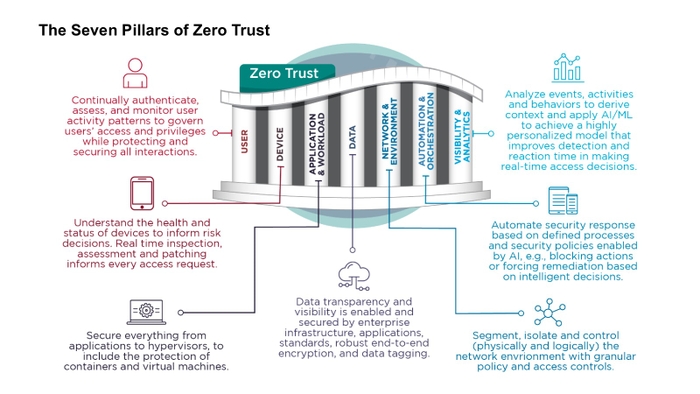

美国国家安全局的最新文件深入探讨了零信任七大支柱中的第五大支柱:网络和环境。然而,其他六大支柱也同样重要,它们表明“零信任策略要取得成功,必须具有多么广泛的范围和变革性”,自动化端点和漏洞管理公司 Syxsense 的首席执行官阿什利·伦纳德 (Ashley Leonard) 表示。

“网络和环境”是国家安全局零信任七大支柱中的第五大支柱。资料来源:美国国家安全局

“对于希望开始零信任的公司,我强烈鼓励他们查看 NSA 关于用户和设备支柱的信息表——分别是零信任的第一和第二支柱,”他说。 “如果一家公司刚刚起步,那么考虑这个网络和环境支柱就有点本末倒置了。”

2. 预计攻击者会突破您的边界

美国国家安全局零信任计划的网络和环境支柱就是试图阻止攻击者在破坏系统后扩大漏洞。美国国家安全局的指导方针指出 目标突破 2013 - 没有明确命名该公司 - 因为攻击者通过该公司第三方 HVAC 系统中的漏洞进入,但随后能够通过网络移动并用恶意软件感染销售点设备。

公司应该假设他们会受到损害,并找到限制或减缓攻击者的方法, 美国国家安全局网络安全总监罗布·乔伊斯在一份声明中表示 宣布发布 NSA 文件。

他说:“组织需要以这样一种心态来运作:威胁存在于其系统范围之内。” “本指南旨在为网络所有者和运营商提供所需的流程,以警惕地抵制、检测和响应利用其企业架构中的弱点或差距的威胁。”

3. 映射数据流以开始

美国国家安全局的指南是一个分层模型,公司应该从基础开始:映射网络中的数据流,以了解谁在访问什么。虽然其他零信任方法已被记录,例如 NIST 的 SP 800-207 零信任架构Akamai 的 Winterfeld 表示,NSA 的支柱为组织提供了一种考虑其安全控制的方法。

“了解数据流主要提供对潜在风险的位置和内容的态势感知,”他说。 “记住,你无法保护你不知道的东西。”

4.转向宏观细分

在解决了任何其他基本支柱之后,公司应该通过细分网络来开始进军网络和环境支柱——也许一开始是广泛的,但随着粒度的增加。主要功能领域包括企业对企业(B2B)细分市场、面向消费者(B2C)细分市场、物联网等运营技术、销售点网络和开发网络。

Rubrik 的梅斯特罗维奇表示,在对网络进行高层次细分后,公司应该致力于进一步细化细分。

“如果您可以定义这些功能操作区域,那么您就可以开始对网络进行分段,以便这些区域中任何一个区域中的经过身份验证的实体都无法访问,除非对任何其他区域进行额外的身份验证操作,”他说。 “在很多方面,你会发现在一个区域运行的用户、设备和工作负载实际上很可能不需要其他区域的任何操作权限或资源。”

5.软件定义网络的成熟

零信任网络要求公司有能力对潜在攻击做出快速反应,这使得软件定义网络 (SDN) 成为不仅实现微分段,而且在潜在危害期间锁定网络的关键方法。

不过,Akamai 的 Winterfeld 表示,SDN 并不是唯一的方法。

“SDN 更多的是围绕运营治理,但取决于您的基础设施可能不是最佳解决方案,”他说。 “也就是说,无论您如何构建环境,您都确实需要 SDN 提供的各种优势。”

6.认识到进步将是迭代的

最后,任何零信任举措都不是一次性项目,而是一项持续的举措。组织不仅需要在部署技术时保持耐心和毅力,而且安全团队需要在面临并克服挑战时重新审视计划并进行修改。

“当考虑开始零信任之旅时,他们从绘制数据流开始然后对其进行分段的指导是正确的,”温特费尔德说,“但我想补充一点,这通常是迭代的,因为你将有一段发现时期,需要更新计划。”

- :具有

- :是

- :不是

- :在哪里

- $UP

- 1

- 7

- 8

- a

- 对,能力--

- Able

- 关于

- ACCESS

- 访问

- 通

- 加

- 额外

- advisory

- 后

- 机构

- 机构

- 瞄准

- 所有类型

- 允许

- 已经

- 还

- an

- 和

- 宣布

- 任何

- 的途径

- 架构

- 保健

- 国家 / 地区

- 地区

- ARM

- 围绕

- AS

- 承担

- At

- 攻击

- 认证

- 认证

- 自动化

- 意识

- B2B模式

- B2C

- 背部

- 已备份

- 基础

- BE

- 因为

- 成为

- 很

- before

- 开始

- 行为

- 得益

- 好处

- 位

- 都

- 边界

- 违反

- 违规

- 宽广地

- 商业

- 但是

- by

- CAN

- 例

- 摔角

- CEO

- 挑战

- CIS

- CISO

- 公司

- 公司

- 复杂

- 妥协

- 妥协

- 上下文

- 持续

- 控制

- 昂贵

- 网络安全

- data

- 数据安全

- 处理

- 定义

- 根据

- 部署

- 检测

- 研发支持

- 设备

- 设备

- 难

- 副总经理

- 发现

- do

- 文件

- 不

- 别

- 向下

- ,我们将参加

- 易

- 鼓励

- 端点

- 进入

- 企业

- 实体

- 环境

- 一样

- 甚至

- 进化

- 存在

- 扩大

- 期望

- 期望

- 明确地

- 利用

- 面部彩妆

- 联邦

- 找到最适合您的地方

- 公司

- 姓氏:

- 流

- 流动

- 针对

- 突袭

- 骨架

- 止

- 实用

- 根本

- 进一步

- 差距

- 得到

- 越来越

- 巨人

- Go

- 去

- 治理

- 政府

- 指导

- 方针

- 更难

- 有

- he

- 高

- 高度

- 马

- 创新中心

- How To

- HTTPS

- i

- if

- 图片

- 履行

- 实施

- 重要

- in

- 其他

- 包括

- 增加

- 行业

- 信息

- 基础设施

- 倡议

- 内

- 拟

- 网络

- 成

- 物联网

- IT

- 它的

- 旅程

- JPG

- 只是

- 保持

- 键

- 踢

- 知道

- 最新

- 学习用品

- 合法

- 伦纳德

- Level

- 喜欢

- 容易

- 极限

- 限制

- 锁

- 看

- 寻找

- 主要

- 使

- 制作

- 恶意

- 恶意软件

- 颠覆性技术

- 许多

- 地图

- 制图

- 三月

- 成熟

- 措施

- 可能

- 麦克风

- 思维定势

- 模型

- 修改

- 钱

- 更多

- 最先进的

- 移动

- 命名

- National

- 国家安全

- 需求

- 网络

- 工业网络

- 网络

- 没有

- 国家安全局

- of

- 折扣

- 经常

- on

- 一

- 正在进行

- 仅由

- 操作

- 操作

- 操作

- 运营

- 运营商

- 最佳

- or

- 组织

- 其他名称

- 超过

- 克服

- 业主

- 忍耐

- 也许

- 期间

- 坚持

- 支柱

- 支柱

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 点

- 潜力

- 主要

- 继续

- 过程

- 过程

- 训练课程

- 进展

- 项目

- 保护

- 提供

- 提供者

- 提供

- 出版

- 把

- 很快

- 急速

- 应对

- 现实

- 实现

- 推荐

- 建议

- 提炼

- 而不管

- 问候

- 释放

- 纪念

- 要求

- 需要

- 资源

- 分别

- 回应

- 检讨

- 权利

- 风险

- 抢劫

- 角色

- 运行

- s

- 说

- 说

- SDN

- 其次

- 保安

- 段

- 分割

- 中模板

- 敏感

- 特色服务

- 集

- XNUMX所

- 片

- 表

- 应该

- 显示

- SIX

- 放慢

- So

- 固体

- 方案,

- 来源

- Spot

- 开始

- 开始

- 开始

- Steve (史蒂夫)

- Stop 停止

- 策略

- 强烈

- 强

- 成功

- 这样

- 系统

- 产品

- 抢断

- 投资讯息

- 目标

- 队

- 专业技术

- 条款

- 这

- 基础知识

- 其

- 他们

- 然后

- 博曼

- 他们

- 认为

- 思维

- 第三方

- Free Introduction

- 虽然?

- 威胁

- 通过

- 次

- 至

- 转型

- 信任

- 试图

- 谈到

- 类型

- 擅自

- 理解

- 理解

- 更新

- 用户

- 用户

- 非常

- 通过

- 能见度

- 漏洞

- 方法..

- 方法

- 弱点

- 为

- 什么是

- ,尤其是

- 是否

- 这

- 而

- WHO

- 更宽

- 将

- 中

- 也完全不需要

- 世界

- 将

- 但

- 完全

- 您一站式解决方案

- 和风网

- 零

- 零信任