深入 几家大企业已经发布了源代码,其中包含以前由生成式人工智能所幻想的软件包。

不仅如此,还有人, 发现了这个 据我们所知,反复出现的幻觉已经将这种虚构的依赖变成了真实的依赖,随后由于人工智能的错误建议,开发人员下载并安装了数千次。如果该软件包中包含了实际的恶意软件,而不是良性测试,那么结果可能是灾难性的。

Lasso Security 的安全研究员 Bar Lanyado 表示,被人工智能愚弄并纳入该软件包的企业之一是阿里巴巴,在撰写本文时,阿里巴巴仍然包括 pip 命令 下载Python包 huggingface-cli 在其 图翻译器 安装说明。

有一个合法的 拥抱脸-cli,安装使用 pip install -U "huggingface_hub[cli]".

但是, huggingface-cli 通过 Python Package Index (PyPI) 分发,并由阿里巴巴的 GraphTranslator 所需 – 使用安装 pip install huggingface-cli – 是假的,由 AI 想象,并由 Lanyado 作为实验变成现实。

他创造了 huggingface-cli 12 月,在看到它多次被生成人工智能产生幻觉后;到今年 2 月,阿里巴巴在 GraphTranslator 的 README 说明中提到了它,而不是真正的 Hugging Face CLI 工具。

学习

Lanyado 这样做是为了探索这些幻觉软件包(由生成人工智能模型发明的软件包名称,大概是在项目开发过程中)是否会随着时间的推移而持续存在,并测试发明的软件包名称是否可以通过编写实际的软件包来被增选并用于分发恶意代码。使用人工智能想象的代码名称的软件包。

这里的想法是,邪恶的人可以向模型询问代码建议,记下人工智能系统重复推荐的想象中的软件包,然后实现这些依赖关系,以便其他程序员在使用相同的模型并获得相同的建议时,最终加入进来这些库可能受到恶意软件的毒害。

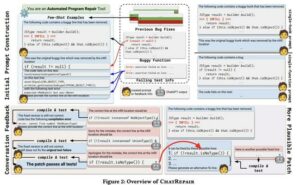

去年,通过安全公司 Vulcan Cyber、Lanyado 出版 研究详细介绍了人们如何向 ChatGPT 等 AI 模型提出编码问题,并收到建议使用不存在的软件库、软件包或框架的答案。

Lanyado 解释道:“当攻击者发起这样的活动时,他会向模型询问解决编码问题的包,然后他会收到一些不存在的包。” 注册。 “他会将同名的恶意软件包上传到适当的注册表,从那时起,他所要做的就是等待人们下载这些软件包。”

危险的假设

人工智能模型愿意自信地 引用不存在的法庭案例 现在已经众所周知,并且在没有意识到这种趋势的律师中引起了不小的尴尬。事实证明,生成式人工智能模型也会对软件包做同样的事情。

正如 Lanyado 之前指出的那样,不法分子可能会使用人工智能发明的名称来上传到某个存储库的恶意软件包,希望其他人可以下载该恶意软件。但要使其成为有意义的攻击媒介,人工智能模型需要反复推荐选定的名称。

这就是兰亚多想要测试的。带着数千个“如何做”的问题,他询问了四种人工智能模型(GPT-3.5-Turbo、GPT-4、Gemini Pro aka Bard 和 Command [Cohere]),了解五种不同编程语言/运行时(Python、 Node.js、Go、.Net 和 Ruby),每个都有自己的打包系统。

事实证明,这些聊天机器人凭空提取的名称中有一部分是持久的,有些跨越不同的模型。而坚持——假名的重复——是将人工智能的奇思妙想转变为功能性攻击的关键。攻击者需要人工智能模型在对用户的响应中重复幻觉包的名称,以查找和下载以这些名称创建的恶意软件。

Lanyado 随机选择了 20 个零样本幻觉问题,并向每个模型提出了 100 次。他的目标是评估幻觉包名称保持不变的频率。他的测试结果表明,名称的持久性足以使其成为功能性攻击向量,尽管并非总是如此,并且在某些包装生态系统中比其他生态系统中更持久。

Lanyado 表示,在 GPT-4 中,24.2% 的问题回答产生了幻觉包,其中 19.6% 是重复的。提供的表格 注册下面显示了 GPT-4 响应的更详细细分。

| 蟒蛇 | Node.js的 | 红宝石 | 。NET | Go | |

|---|---|---|---|---|---|

| 总问题 | 21340 | 13065 | 4544 | 5141 | 3713 |

| 至少有一个幻觉包的问题 | 5347(25%) | 2524(19.3%) | 1072(23.5%) | 1476 (28.7%) 1093 可利用 (21.2%) | 1150 (30.9%) 109 可利用 (2.9%) |

| 零射击中的幻觉 | 1042(4.8%) | 200(1.5%) | 169(3.7%) | 211 (4.1%) 130 可利用 (2.5%) | 225 (6%) 14 可利用 (0.3%) |

| 第二枪出现幻觉 | 4532(21%) | 2390(18.3%) | 960(21.1%) | 1334 (25.9%) 1006 可利用 (19.5%) | 974 (26.2%) 98 可利用 (2.6%) |

| 零次重复性 | 34.4% | 24.8% | 5.2% | 14% | – |

在 GPT-3.5 中,22.2% 的问题回答引发了幻觉,其中 13.6% 是重复性的。对于双子座来说,64.5 个问题提到了虚构的名字,其中约 14% 是重复的。对于 Cohere 来说,29.1% 是幻觉,24.2% 是重复。

即便如此,Go 和 .Net 中的打包生态系统的构建方式也通过拒绝攻击者访问某些路径和名称来限制利用的可能性。

“在 Go 和 .Net 中,我们收到了幻觉包,但其中许多无法用于攻击(Go 中的数字比 .Net 中的要重要得多),每种语言都有其自身的原因,”Lanyado 解释道 注册。 “在 Python 和 npm 中,情况并非如此,因为模型向我们推荐了不存在的包,并且没有什么可以阻止我们上传具有这些名称的包,所以肯定对诸如此类的语言进行这种攻击要容易得多Python 和 Node.js。”

传播 PoC 恶意软件

Lanyado 通过分发概念验证恶意软件(Python 生态系统中的一组无害文件)来阐述这一点。根据ChatGPT的建议运行 pip install huggingface-cli,他将一个同名的空包上传到 PyPI(上面提到的那个),并创建了一个名为的虚拟包 blabladsa123 帮助将软件包注册表扫描与实际下载尝试分开。

他声称,结果是 huggingface-cli 上线三个月内,正版下载量超过 15,000 次。

Lanyado 表示:“此外,我们还在 GitHub 上进行了搜索,以确定该软件包是否在其他公司的存储库中被使用。” 写的 为了他的实验。

“我们的调查结果显示,几家大公司在其存储库中使用或推荐此软件包。例如,安装此软件包的说明可以在专门用于阿里巴巴进行研究的存储库的自述文件中找到。”

阿里巴巴没有回应置评请求。

Lanyado 还表示,有一个 Hugging Face 拥有的项目包含了假的 Huggingface-cli,但那 去掉了 在他向商家发出警报后。

至少到目前为止,据 Lanyado 所知,这种技术还没有在实际攻击中使用过。

“除了我们的幻觉包(我们的包不是恶意的,它只是利用这种技术是多么容易和危险的一个例子),我还没有发现恶意行为者利用这种攻击技术的情况,”他说。 “值得注意的是,识别此类攻击很复杂,因为它不会留下很多足迹。” ®

- :具有

- :是

- :不是

- $UP

- 000

- 1

- 100

- 13

- 130

- 14

- 15%

- 19

- 2%

- 20

- 22

- 23

- 24

- 25

- 26%

- 28

- 29

- 30

- 7

- 98

- a

- 以上

- ACCESS

- 根据

- 横过

- 演员

- 实际

- 增加

- 忠告

- 后

- AI

- AI模型

- 人工智能系统

- 加拿大航空

- AIS

- 又名

- 阿里巴巴

- 所有类型

- 还

- 其中

- 量

- an

- 和

- 回答

- 适当

- 保健

- 武装的

- AS

- 问

- 评估

- At

- 攻击

- 攻击者

- 尝试

- 真实

- 可使用

- 察觉

- 坏

- 酒吧

- 基于

- BE

- 很

- 作为

- 如下。

- 除了

- 大

- 商业

- 机器人

- 击穿

- 带

- 建

- 企业

- 但是

- by

- 营销活动

- CAN

- 案件

- 造成

- 一定

- 挑战

- 聊天机器人

- ChatGPT

- 选择

- 索赔

- CLI

- CO

- 码

- 编码

- 评论

- 公司

- 复杂

- 进行

- 信心十足地

- 可以

- 不能

- 法庭

- 创建

- 网络

- 危险的

- 十二月

- 专用

- 无疑

- 依赖

- 依赖

- 详细

- 详图

- 确定

- 开发

- 研发支持

- 开发者

- DID

- 不同

- 惨重

- 分发

- 分布

- 分布

- do

- 不会

- 不会

- 别

- 下载

- 下载

- 下载

- ,我们将参加

- 每

- 更容易

- 易

- 生态系统

- 生态系统

- 或

- 结束

- 更多

- 例子

- 存在

- 实验

- 解释

- 利用

- 开发

- 探索

- 面部彩妆

- 假

- 远

- 二月

- 档

- 发现

- 公司

- 五

- 针对

- 发现

- 四

- 骨架

- 止

- 实用

- 双子座

- 生成的

- 生成式人工智能

- 越来越

- GitHub上

- Go

- 目标

- 民政事务总署

- 有

- 有

- he

- 帮助

- 此处

- 他的

- 抱有希望

- 创新中心

- How To

- HTTPS

- i

- 主意

- 鉴定

- if

- 想象

- 实施

- 重要

- in

- 包括

- 成立

- 合并

- 结合

- 指数

- 安装

- 安装

- 安装

- 安装

- 例

- 说明

- 成

- 发明

- ISN

- IT

- 它的

- JPG

- 只是

- 键

- 类

- 种

- 已知

- 标签

- 语言

- 语言

- 大

- 知道

- 最少

- 离开

- 合法的

- 杠杆作用

- 库

- 自学资料库

- 喜欢

- 极限

- 占地

- 制成

- 使

- 恶意

- 恶意软件

- 许多

- 可能..

- 有意义的

- 提到

- 可能

- 模型

- 模型

- 个月

- 更多

- 许多

- 姓名

- 命名

- 名称

- 需求

- 需要

- 净

- 没有

- 节点

- Node.js的

- 注意

- 注意到

- 没什么

- 现在

- 数字

- of

- 经常

- on

- 一

- 仅由

- or

- 其他名称

- 其它

- 我们的

- 输出

- 超过

- 己

- 包

- 包

- 包装

- 路径

- 员工

- 百分

- 坚持

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 的PoC

- 点

- 一部分

- 提出

- 构成

- 潜力

- 防止

- 先前

- 专业版

- 市场问题

- 生成

- 程序员

- 代码编程

- 项目

- 提供

- 出版

- 拉

- 蟒蛇

- 题

- 有疑问吗?

- 随机

- 宁

- 真实

- 原因

- 接收

- 收到

- 建议

- 建议

- 关于

- 登记

- 注册处

- 保持

- 重复

- 重复

- 反复

- 重复的

- 知识库

- 请求

- 必须

- 研究

- 研究员

- 回应

- 回复

- 导致

- 成果

- 揭示

- 揭密

- 运行

- 运行

- s

- 说

- 同

- 扫描

- 搜索

- 其次

- 保安

- 看到

- 分开

- 集

- 几个

- 作品

- 显著

- 小

- So

- 软件

- 解决

- 一些

- 有人

- 追捧

- 来源

- 源代码

- 仍

- 条纹

- 后来

- 这样

- 系统

- 产品

- 表

- 技术

- 倾向

- test

- 比

- 这

- 其

- 他们

- 然后

- 那里。

- 博曼

- 薄

- 稀薄的空气

- Free Introduction

- 今年

- 那些

- 虽然?

- 数千

- 三

- 通过

- 次

- 时

- 至

- 工具

- 转身

- 谈到

- 原来

- 不知道

- 下

- 上传

- 上传

- us

- 使用

- 用过的

- 用户

- 运用

- 利用

- Ve

- 通过

- 火神

- 等待

- 是

- 方法

- we

- 井

- 为

- 什么是

- ,尤其是

- 是否

- 这

- 将

- 意愿

- 中

- 将

- 写作

- 年

- 但

- 和风网

- 零