手机安全

WhatsApp、Telegram 和 Signal 的克隆和模组仍然是恶意软件传播的流行工具。不要被带去兜风。

10 Jan 2024 • , 5分钟读

移动应用让世界运转。即时通讯服务是 iOS 和 Android 上最受欢迎的应用程序之一 – 美国非营利组织 Signal 拥有 估计 40万用户,这个数字 RIS另一项开源消息服务 Telegram 的销售额达到 700 亿。与此同时,Meta拥有 WhatsApp 是无可争议的全球领导者 估计每月活跃用户达 20 亿。

但它们的受欢迎程度也引起了威胁行为者的密切关注,他们渴望找到一种方法来 将恶意软件潜入您的设备。这最终可能会让您甚至您的雇主付出高昂的代价。

恶意模仿应用程序的网络风险

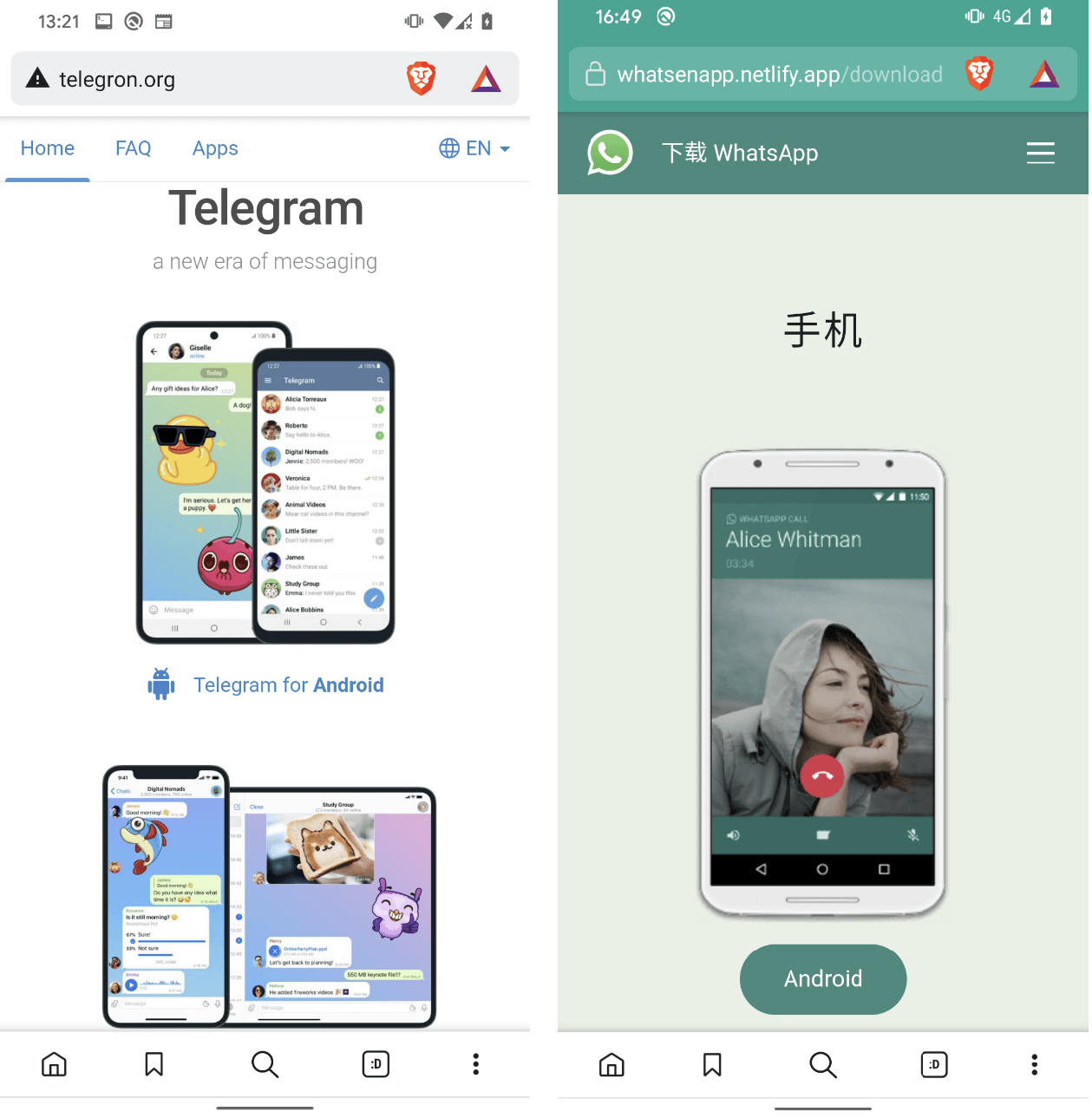

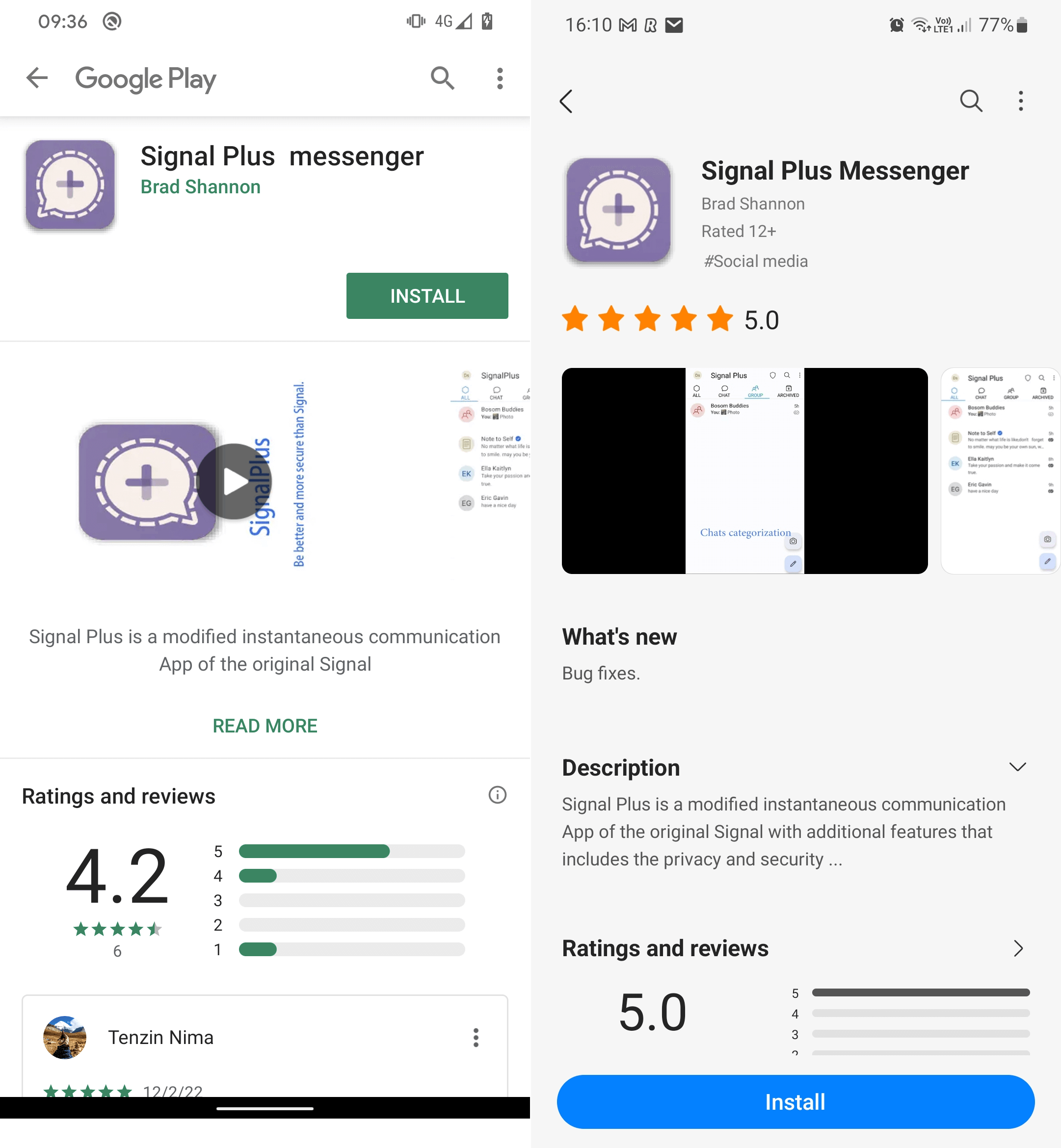

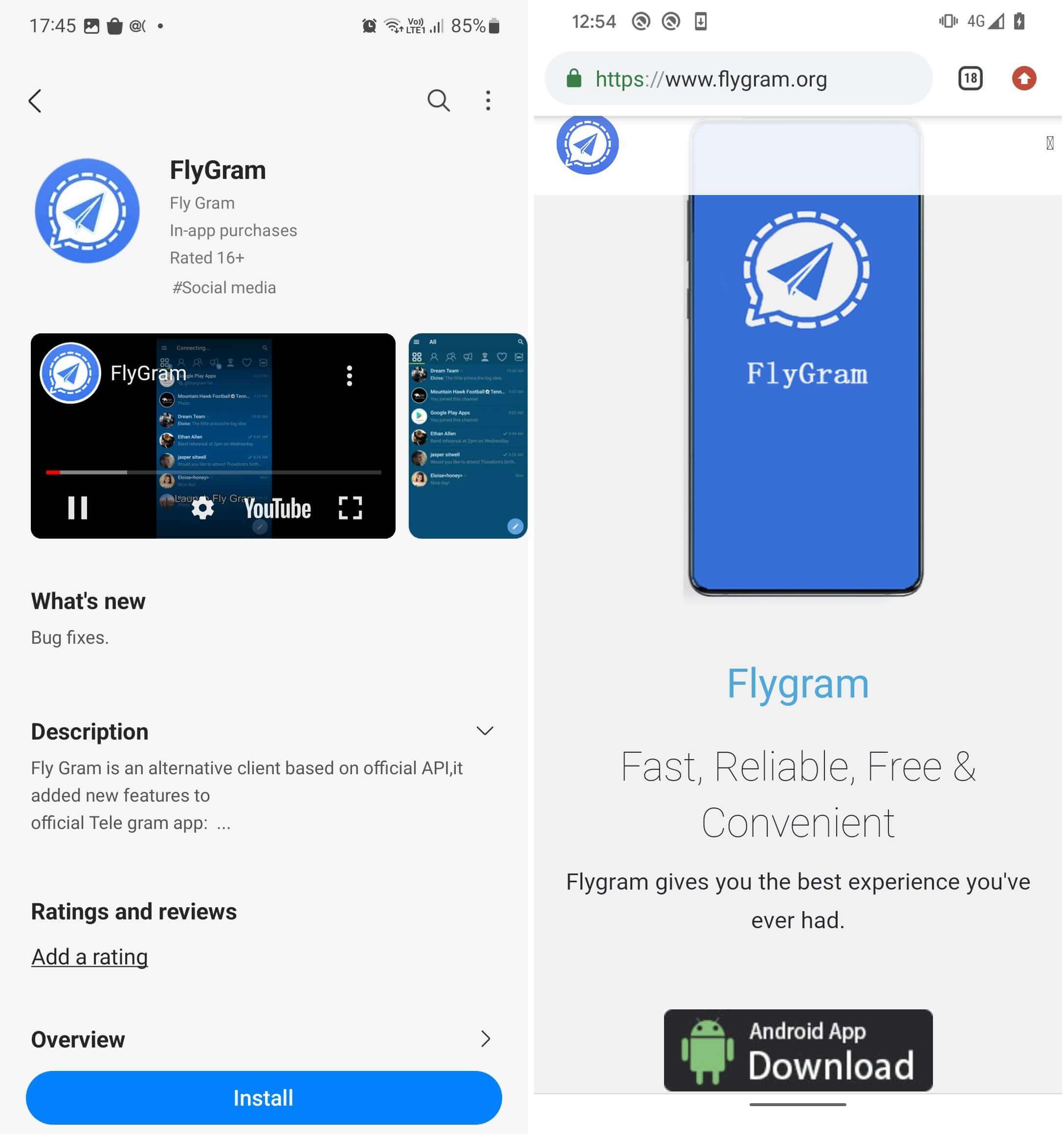

恶意开发者已经非常擅长诱骗用户下载他们的产品。他们通常会制作旨在模仿合法应用程序的恶意山寨应用程序。然后,他们可以通过电子邮件、短信、社交媒体或通信应用程序本身的网络钓鱼消息来分发它们,将受害者带到诈骗页面并误导他们安装他们认为是官方的应用程序。或者他们可以引导用户使用看似合法的假冒应用程序,这些应用程序有时可能会通过 Google Play 市场上严格的审查程序。苹果的iOS平台已经有很长的路要走 更加封闭的生态系统 恶意应用程序出现在那里的情况更是罕见。

无论如何,如果您在手机上下载并安装恶意应用程序,它可能会让您或您的雇主面临一系列威胁,包括:

- 盗窃敏感个人数据,这些数据可能在暗网上出售给身份欺诈者

- 盗窃银行/财务信息,可用于流失资金

- 性能问题,因为恶意应用程序可能会更改设备的设置和功能并减慢速度

- 广告软件让设备充斥着未观看的广告,导致设备难以使用

- 旨在窃听您的对话、消息和其他信息的间谍软件

- 勒索软件旨在完全锁定设备直至支付费用

- 恶意软件可能会秘密使用收费服务,从而产生巨额费用

- 敏感帐户的登录信息被盗,这些帐户可能会被出售给诈骗者

- 旨在窃取您的工作登录名或数据的企业网络攻击,以访问敏感的企业数据或部署勒索软件

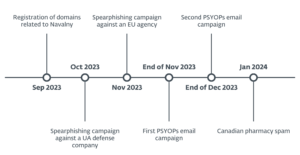

ESET 看到了什么

近年来,这些威胁变得越来越普遍。有些是针对广大消费者的机会主义攻击,而另一些则是针对性更强的攻击。 ESET 观察到的最著名的恶意模仿应用程序包括:

- 2021 年虚假更新活动 通过网络钓鱼消息在 WhatsApp、Signal 和其他消息应用程序上传播,声称收件人可以获得 WhatsApp 的新颜色主题。事实上,WhatsApp 粉红色主题是特洛伊木马恶意软件,它会自动回复 WhatsApp 和其他消息应用程序中收到的带有恶意链接的消息。

- 数十个山寨 WhatsApp 和 Telegram 网站 兜售被称为“剪辑器”的恶意消息应用程序,旨在窃取或修改设备剪贴板的内容。受害者首先受到 Google Ads 的诱惑,进入欺诈性的 YouTube 频道,然后将他们重定向到山寨网站。安装后,这些应用程序旨在拦截受害者的聊天消息,以窃取他们的敏感信息和加密货币资金。

- 与中国结盟的黑客隐藏网络间谍恶意软件 在看似合法的 Signal 和 Telegram 应用程序中称为 Android BadBazaar。在谷歌/三星意识到这一点之前,这两种应用程序类型都已通过官方审查并进入 Google Play 和三星 Galaxy Store。

采取预防措施防范恶意应用程序

当WhatsApp 明确禁止 其应用程序的非官方版本,即开源 Telegram 鼓励第三方 开发人员创建自己的 Telegram 客户端。这对于用户来说辨别真假变得更加困难。也就是说,您可以采取多种措施来减少在设备上安装恶意软件的可能性。

这是一个快速检查清单:

- 始终坚持使用官方 Android 应用商店,因为它们有严格的审查流程,可将恶意应用程序拒之门外。

- 永远保持你的 最新版本的移动操作系统和软件 因为恶意软件通常会尝试利用旧版本中的错误。

- 下载之前,请务必在线检查开发者的声誉以及该应用程序的任何评论 - 留意提及诈骗。

- 卸载任何 您不使用的应用程序,因此可以更轻松地跟踪设备上的内容。

- 不要点击链接或附件,尤其是当它们出现在未经请求的社交媒体消息或电子邮件中并邀请您从第三方网站下载软件时。

- 避免点击在线广告,以防它是旨在引导您访问恶意模仿应用程序的骗局的一部分。

- 授予应用程序时要小心 看似与其功能无关的权限,因为它可能是恶意软件试图访问您的数据。

- 始终使用信誉良好的提供商提供的移动安全解决方案,因为这将有助于阻止恶意安装和/或防止恶意软件在您的设备上运行。

- 考虑使用 生物识别登录 而不仅仅是您帐户的密码。

- 切勿从高风险网站(例如许多成人娱乐或游戏平台)下载任何内容。

如何发现冒名顶替应用程序的迹象

留意设备上的异常活动也是值得的,以防恶意软件在您尽最大努力的情况下溜走。考虑到这一点,请记住:

- 如果应用程序的名称、描述和“官方应用程序”声明或开发者的血统听起来不正确,那么您很可能正在处理冒名顶替的应用程序

- 请注意持续弹出的广告,因为这可能意味着您已经安装了广告软件

- 留意屏幕上是否有最近安装的异常图标

- 注意电池电量消耗比平常更快或其他奇怪的行为

- 关注每月的账单和数据使用情况;任何过高的值都可能表明存在恶意活动

- 了解如果您的设备运行速度比平常慢,则可能是由于恶意软件造成的

智能手机和平板电脑是我们通往数字世界的门户。但这是一个我们需要防范不速之客的世界。通过这些简单的步骤,您将有更好的机会保护您的财务和个人数据。 要更深入地了解如何处理假冒应用程序,请阅读我们的 识别假冒移动应用程序的 7 个技巧.

- :具有

- :是

- $UP

- 1

- 2021

- 35%

- 40

- 700

- a

- 关于

- ACCESS

- 访问

- 账户

- 要积极。

- 活动

- 演员

- 广告

- 成人

- 广告

- 驳

- 一样

- 还

- 时刻

- 其中

- an

- 和

- 安卓

- 另一个

- 任何

- 什么

- 应用

- 出现

- 应用领域

- 应用

- 保健

- AS

- At

- 攻击

- 攻击

- 吸引

- 自动

- 可使用

- 察觉

- 电池

- 英国广播公司

- BE

- 因为

- 成为

- 很

- before

- 相信

- 最佳

- 更好

- 出价

- 亿

- 票据

- 阻止

- 都

- 虫子

- 但是

- by

- CAN

- 案件

- 产品类别

- 机会

- 可能性

- 更改

- 通道

- 即时通话

- 查

- 自称

- 索赔

- 点击

- 客户

- CO

- 颜色

- 沟通

- 通信

- 完全

- 消费者

- Contents

- 对话

- 公司

- 可以

- 创建信息图

- cryptocurrency

- 网络攻击

- 黑暗

- 黑暗的网络

- data

- 处理

- 处理

- 亲爱

- 更深

- 部署

- 描述

- 设计

- 开发

- 设备

- 难

- 数字

- 数字世界

- 直接

- 分发

- 分配

- 潜水

- do

- 不会

- 别

- 向下

- 下载

- 下载

- 排水

- 更容易

- 工作的影响。

- 邮箱地址

- 电子邮件

- 结束

- 娱乐

- 特别

- 估计

- 甚至

- 过度地

- 利用

- 眼

- 假

- 假应用程序

- 远

- 特征

- 费

- 数字

- 文件

- 经济能力

- 找到最适合您的地方

- (名字)

- 针对

- 欺诈

- 止

- 资金

- 星系

- 赌博

- 网关

- 得到

- 全球

- Go

- 谷歌

- Google Play

- 发放

- 宾客

- 黑客

- 有

- 帮助

- 高

- 高风险

- 高度

- 创新中心

- How To

- HTTPS

- 巨大

- 图标

- 身分

- if

- 图片

- in

- 包括

- 包含

- 日益

- 表明

- 信息

- 内

- 安装

- 安装

- 安装

- 即食类

- 成

- 邀请

- iOS

- 问题

- IT

- 它的

- 本身

- 一月三十一日

- JPG

- 敏锐

- 保持

- 已知

- 最新

- 铅

- 领导

- 左

- 合法

- 减

- 友情链接

- 链接

- 清单

- 锁

- 制成

- 使

- 制作

- 恶意

- 恶意软件

- 许多

- 市场

- 最大宽度

- 可能..

- 意味着

- 与此同时

- 媒体

- 聚体

- 条未读消息

- 消息

- 信使

- 百万

- 分钟

- 介意

- 联络号码

- 手机安全

- 修改

- 月

- 每月一次

- 更多

- 最先进的

- 最受欢迎的产品

- 许多

- 姓名

- 需求

- 全新

- 非盈利

- 显着

- 获得

- of

- 折扣

- 官方

- 经常

- 老年人

- on

- 一旦

- 那些

- 在线

- 到

- 开放源码

- 操作

- 操作系统

- 操作

- or

- 其他名称

- 其它

- 我们的

- 输出

- 超过

- 己

- 页

- 部分

- 密码

- 国家

- 为

- 个人

- 个人资料

- PHIL

- 钓鱼

- 电话

- 粉色

- 地方

- 平台

- 平台

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 播放

- 加

- 弹出式

- 热门

- 声望

- 漂亮

- 防止

- 程序

- 过程

- 生产

- 保护

- 提供者

- 快速

- 范围

- 急速

- 罕见

- 率

- 宁

- 阅读

- 真实

- 现实

- 收到

- 最近

- 最近

- 减少

- 留

- 纪念

- 信誉良好

- 声誉

- 评论

- 骑

- 右

- 严格

- 圆

- 说

- Samsung

- 诈骗

- 诈骗

- 屏风

- 审查

- 安全

- 保安

- 似乎

- 敏感

- 服务

- 特色服务

- 设置

- 几个

- 信号

- 迹象

- 简易

- 网站

- 技能的

- 放慢

- So

- 社会

- 社会化媒体

- 软件

- 出售

- 方案,

- 一些

- 东西

- 听起来

- 尽管

- Spot

- 斑点

- 传播

- 站

- 步骤

- 商店

- 商店

- 奇怪

- 监督

- 这样

- 系统

- 拍摄

- 服用

- 针对

- Telegram

- 文本

- 比

- 这

- 世界

- 其

- 他们

- 主题

- 然后

- 那里。

- 博曼

- 他们

- 事

- 第三方

- Free Introduction

- 威胁

- 威胁者

- 威胁

- 通过

- 秘诀

- 至

- 跟踪时

- 木马

- 尝试

- 试图

- 二

- 类型

- 不请自来

- 直到

- 更新

- us

- 用法

- 使用

- 用过的

- 用户

- 运用

- 通常

- 汽车

- 版本

- 通过

- 受害者

- 受害者

- 查看

- 是

- 观看

- 方法..

- we

- 卷筒纸

- 网站

- 为

- 什么是

- 这

- 而

- 宽

- 大范围

- 广泛

- 宽度

- 将

- 工作

- 加工

- 世界

- 年

- 完全

- 您一站式解决方案

- YouTube的

- 和风网