阅读时间: 3 分钟

阅读时间: 3 分钟

概述

公众第一次亲眼目睹并意识到勒索软件的强大功能是在WannaCry于2017年爆发时。政府,教育,医院,能源,通信,制造业和许多其他关键信息基础设施部门遭受了空前的损失。回顾过去,这仅仅是开始,因为此后出现了许多版本,例如,SimpleLocker,SamSam和WannaDecryptor。

Comodo的威胁研究实验室已经收到消息,“ Black Rose Lucy”勒索软件具有攻击AndroidOS的新变种。

Black Point Lucy恶意软件在2018年XNUMX月被Check Point发现时还没有勒索软件功能。当时,Lucy是Android设备的恶意软件即服务(Maas)僵尸网络和植入程序。 现在,它又有了新的勒索软件功能,可以控制受感染的设备来修改和安装新的恶意软件应用程序。

下载后,露西(Lucy)对受感染的设备进行加密,并在浏览器中弹出赎金消息,称这是设备上发现的色情内容,是来自美国联邦调查局(FBI)的消息,并指示受害者支付500美元的罚款。通过输入信用卡信息,而不是更常见的比特币方法。

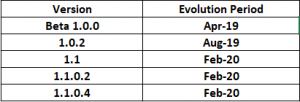

图1. Lucy勒索软件使用的资源映像。

分析

当我们意识到黑玫瑰露西回来时,Comodo威胁研究中心收集了样本并进行了分析。

传输

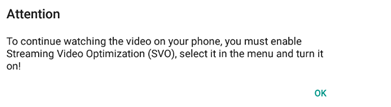

通过媒体共享链接伪装成普通的视频播放器应用程序,当用户单击时它会以静默方式安装。Android安全性会显示一条消息,要求用户启用流视频优化(SVO)。 通过单击“确定”,恶意软件将获得可访问性服务权限。 一旦发生这种情况,露西可以加密受害者设备上的数据。

图2. Lucy弹出作弊消息

加载

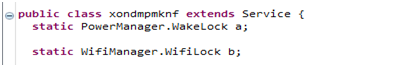

在MainActivity模块内部,应用程序触发恶意服务,该恶意服务随后注册由命令action.SCREEN_ON调用的BroadcastReceiver,然后对其进行自我调用。

这用于获取“ WakeLock”和“ WifiLock”服务:

WakeLock:保持设备屏幕打开;

WifiLock:保持wifi开启。

图3。

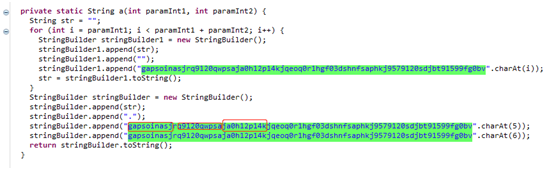

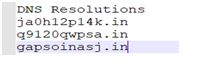

C&C

与以前版本的恶意软件不同,TheC&Cservers是一个域而不是IP地址,即使服务器被阻止,它也可以轻松解析新的IP地址。

图4. C&C服务器

图5. Lucy使用C&C服务器

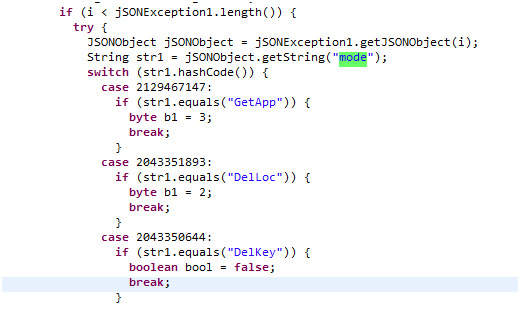

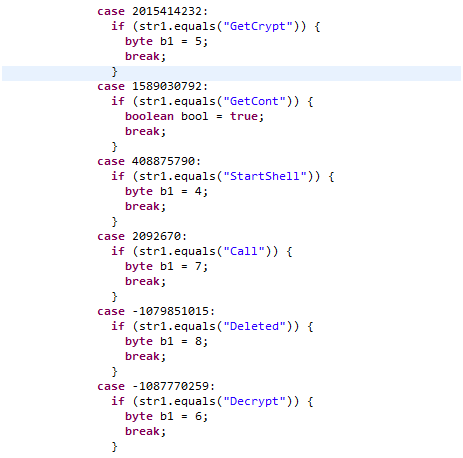

图6:Lucy命令与控制

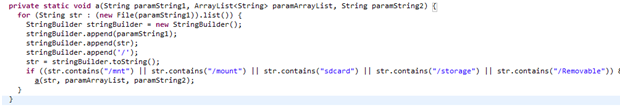

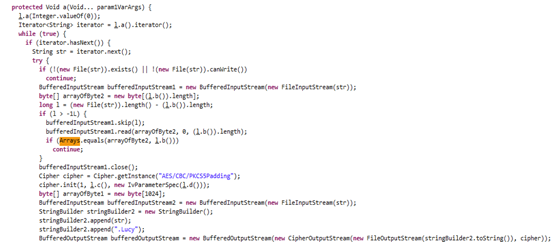

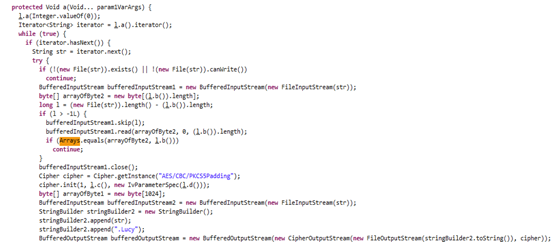

加密/解密

图7:Git设备目录

图8:露西加密/解密功能

赎金

露西加密受感染的设备后,浏览器中弹出一条赎金消息,称该消息来自美国联邦调查局(FBI),原因是该设备上存在色情内容。受害人被指示通过输入500美元的罚款。信用卡信息,而不是更常见的比特币方法。

总结

恶意病毒一直在发展。 它们比以往任何时候都更加多样化和高效。迟早,移动设备将成为大规模的勒索软件攻击平台。

预防小贴士

1.仅下载并安装受信任的应用程序

2.不要点击任何未知来源的应用程序,

3.对重要文件进行定期的非本地备份,

4,安装杀毒软件

相关资源

- :具有

- :是

- :不是

- $UP

- 1

- 2017

- 455

- 7

- 700

- 8

- a

- 获得

- 操作

- 地址

- 让

- an

- 分析

- 和

- 安卓

- 任何

- 应用领域

- 应用领域

- 保健

- AS

- At

- 攻击

- 攻击

- 背部

- 备份

- BE

- 很

- 开始

- 比特币

- 黑色

- 封锁

- 博客

- 僵尸网络

- 布罗克

- 浏览器

- 办公室

- by

- 被称为

- 呼叫

- CAN

- 能力

- 卡

- Center

- 作弊

- 查

- 自称

- 点击

- 相当常见

- 通信

- 进行

- 内容

- 控制

- 信用

- 信用卡

- data

- 设备

- 设备

- DID

- 目录

- 发现

- 不同

- 域

- 别

- 下载

- 两

- 容易

- 教育

- 高效

- enable

- 加密

- 能源

- 进入

- 甚至

- 活动

- EVER

- 演变

- 例子

- 联邦调查局

- 联邦

- 联邦调查局

- 数字

- 档

- 结束

- 针对

- 发现

- Free

- 止

- 功能

- Gain增益

- 得到

- 混帐

- 政府

- 发生

- 有

- 医院

- HTTPS

- if

- 图片

- 重要

- in

- 感染

- 信息

- 基础设施

- 安装

- 即食类

- 代替

- 调查

- IP

- IP地址

- IT

- 它的

- 本身

- JPG

- 只是

- 保持

- 键

- 实验室

- 后来

- 链接

- 寻找

- 损失

- 运气

- 使

- 恶意

- 恶意软件

- 制造业

- 许多

- 大规模

- 最大宽度

- 媒体

- 的话

- 方法

- 修改

- 模块

- 更多

- 全新

- 消息

- 正常

- 现在

- nt

- of

- on

- 一旦

- 优化

- or

- 起源

- 其他名称

- 输出

- 允许

- 平台

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 播放机

- 点

- 持久性有机污染物

- 功率

- 以前

- 国家

- 赎金

- 勒索

- 勒索软件攻击

- 实现

- 收到

- 寄存器

- 定期

- 请求

- 研究

- 解决

- 资源

- 粉色

- 记分卡

- 屏风

- 行业

- 保安

- 提交

- 服务器

- 服务

- Share

- 自

- 流

- 这样

- 遭遇

- 采取

- 比

- 这

- 然后

- 那里。

- 他们

- 威胁

- 次

- 时

- 至

- 信任

- 史无前例

- us

- 美国联邦

- 使用

- 用过的

- 用户

- 版本

- 通过

- 受害者

- 视频

- 病毒

- 是

- we

- ,尤其是

- 这

- 无线上网

- 将

- 您一站式解决方案

- 和风网