在 AWS 中构建生产就绪的解决方案涉及资源、时间、客户期望和业务成果之间的一系列权衡。 这 AWS架构完善的框架 帮助您了解在 AWS 上构建工作负载时做出的决策的好处和风险。 通过使用该框架,您将了解有关在 AWS 中设计和操作可靠、安全、高效、经济高效且可持续的工作负载的当前操作和架构建议。

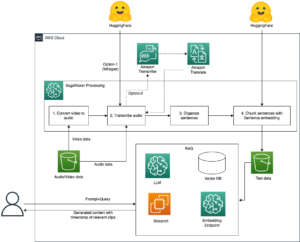

智能文档处理 (IDP) 项目通常结合光学字符识别 (OCR) 和自然语言处理 (NLP) 来读取和理解文档并提取特定实体或短语。 这 IDP 架构完善的定制镜头 为您提供应对我们在该领域遇到的常见挑战的指导。 通过回答此定制镜头中的一系列问题,您将识别潜在风险,并能够通过遵循改进计划来解决这些风险。

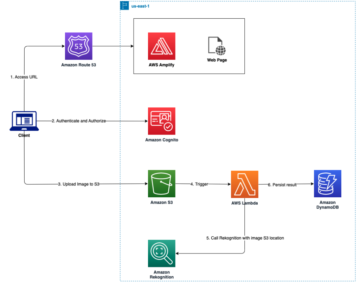

本文重点介绍 IDP 解决方案的安全支柱。 从安全支柱和设计原则的介绍开始,我们从四个重点领域检查解决方案的设计和实施:访问控制、数据保护、密钥和机密管理以及工作负载配置。 通过阅读这篇文章,您将了解架构完善的框架中的安全支柱及其在 IDP 解决方案中的应用。

设计原则

安全支柱包含 IDP 解决方案保护输入文档、文档处理系统和输出资产的能力,利用 AWS 技术在智能处理文档的同时提高安全性。

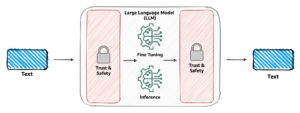

所有 AWS AI 服务(例如, 亚马逊Textract, 亚马逊领悟或 亚马逊领悟医疗IDP 解决方案中使用的是完全托管的 AI 服务,其中 AWS 保护其物理基础设施、API 端点、操作系统和应用程序代码,并处理给定区域内的服务弹性和故障转移。 因此,作为 AWS 客户,您可以专注于使用这些服务来完成 IDP 任务,而不是保护这些元素。 有许多设计原则可以帮助您增强 IDP 工作负载安全性:

- 建立强大的身份基础 – 实施最小权限原则,并在 IDP 应用程序中与 AWS 资源的每次交互时通过适当的授权强制实施职责分离。 集中身份管理,旨在消除对长期静态凭证的依赖。

- 保持可追溯性 – IDP 中使用的人工智能服务与 AWS 云跟踪,它使您能够以低延迟监控 IDP 环境的操作和更改、发出警报并进行审核。 他们的整合 亚马逊CloudWatch 允许您将日志和指标收集与 IDP 系统集成,以自动调查并采取行动。

- 自动执行当前的安全建议 – 基于软件的自动化安全机制可提高您更快速、更经济高效地安全扩展的能力。 创建安全的 IDP 架构,包括通过使用以下方式实现在版本控制模板中作为代码定义和管理的控件: AWS CloudFormation.

- 保护传输中和静态的数据 – IDP 所需的所有 AI 服务默认支持传输中加密。 注意静态数据和 IDP 输出中生成的数据的保护。 将数据分类为敏感级别并在适当的情况下使用加密、标记化和访问控制等机制。

- 向人员授予最低权限 – IDP 大大减少了直接访问和手动处理文档的需要。 仅让必要的人员参与案例验证或增强任务,可以降低处理敏感数据时文档处理不当和人为错误的风险。

- 准备安全事件 – 通过制定符合组织要求的事件管理和调查政策及流程来为事件做好准备。 运行事件响应模拟并使用自动化工具来提高检测、调查和恢复的速度。

重点领域

在构建 IDP 工作负载之前,您需要采取适当的实践来满足您的安全要求。 这篇文章重点关注安全支柱,有四个重点领域:

- 访问控制 – 在IDP应用中,访问控制是保证信息安全的关键部分。 它不仅涉及确保只有授权用户才能访问应用程序,还涉及确保其他服务只能访问环境并以适当安全的方式相互交互。

- 数据保护 – 由于 IDP 所需的所有 AI 服务默认支持对传输中的数据进行加密,因此 IDP 应用程序中的数据保护更多地侧重于对静态数据进行加密以及管理个人身份信息 (PII) 等敏感信息。

- 密钥和秘密管理 – 用于保护 IDP 工作流程的加密方法可能包括不同的密钥来加密数据并跨多个服务和相关系统授权用户。 应用全面的密钥和机密管理系统可提供持久且安全的机制来进一步保护您的 IDP 应用程序和数据。

- 工作负载配置 – 工作负载配置涉及多种设计原则,包括使用监控和审计服务来维护 IDP 工作负载中事务和数据的可追溯性、设置事件响应程序以及将不同的 IDP 工作负载相互分离。

访问控制

在访问控制的重点领域,请考虑以下当前建议:

- 使用 VPC 终端节点与 IDP 相关服务建立专用连接 – 您可以使用 Amazon Textract、Amazon Comprehend 和 亚马逊简单存储服务 (Amazon S3) 通过全球可路由网络的 API,或使用 VPC 终端节点将网络流量保留在 AWS 网络内。 要遵循当前的安全建议,您应该将 IDP 流量保留在 VPC 内,并通过创建接口 VPC 终端节点在 VPC 和 Amazon Textract 或 Amazon Comprehend 之间建立私有连接。 您还可以使用网关 VPC 终端节点从 VPC 访问 Amazon S3。

- 设置集中式身份提供商 – 为了对 IDP 应用程序的用户和系统进行身份验证,设置集中式身份提供商可以更轻松地管理跨多个 IDP 应用程序和服务的访问。 这减少了对多组凭证的需求,并提供了与现有人力资源 (HR) 流程集成的机会。

- 使用 IAM 角色控制访问并强制执行最低权限访问 – 要管理用户对 IDP 服务的访问,您应该为用户在 IDP 应用程序中访问服务创建 IAM 角色,并附加适当的策略和标签以实现最低权限访问。 然后,应将角色分配给身份提供商中管理的适当组。 您还可以使用 IAM 角色分配服务使用权限,从而使用临时 AWS Security Token Service (STS) 凭证来调用服务 API。 对于出于 IDP 目的需要从未在 AWS 上运行的系统调用 AWS 服务的情况,请使用 随时随地的 AWS IAM 角色 在 IAM 中获取在 AWS 外部运行的工作负载的临时安全凭证。

- 保护您账户中的 Amazon Textract 和 Amazon Comprehend 免遭跨服务假冒 – IDP 应用程序通常使用多个 AWS 服务,以便一项服务可以调用另一项服务。 因此,需要防止跨服务“困惑的副手”场景。 我们建议使用

aws:SourceArn和aws:SourceAccount资源策略中的全局条件上下文键可限制 Amazon Textract 或 Amazon Comprehend 向资源提供其他服务的权限。

数据保护

以下是当前需要考虑的数据保护建议:

- 遵循当前建议以保护数据存储中的敏感数据 – IDP 通常涉及多个数据存储。 这些数据存储中的敏感数据需要受到保护。 该领域当前的安全建议包括定义 IAM 控制、对数据库实施检测控制的多种方法、通过网络流控制加强数据周围的基础设施安全性,以及通过加密和标记化进行数据保护。

- 加密 Amazon Textract 中的静态数据 – Amazon Textract 使用传输层安全性 (TLS) 和 VPC 终端节点来加密传输中的数据。 对 Amazon Textract 使用的静态数据进行加密的方法是服务器端加密。 您可以从以下选项中进行选择:

- 使用 Amazon S3 (SSE-S3) 进行服务器端加密 – 当您使用 Amazon S3 托管密钥时,每个对象都使用唯一密钥进行加密。 作为额外的保护措施,此方法使用定期轮换的主密钥对密钥本身进行加密。

- 使用 AWS KMS (SSE-KMS) 进行服务器端加密 – 有单独的使用权限 AWS密钥管理服务 (AWS KMS) 密钥,可防止对 Amazon S3 中的对象进行未经授权的访问。 SSE-KMS 还在 CloudTrail 中为您提供审核跟踪,显示您的 KMS 密钥何时被使用以及由谁使用。 此外,您还可以创建和管理您、您的服务和您的区域特有的 KMS 密钥。

- 在自定义 S3 存储桶中加密 Amazon Textract 异步 API 的输出 – 当您通过调用启动异步 Amazon Textract 作业时

StartDocumentTextDetectionorStartDocumentAnalysis,API操作中的一个可选参数被称为OutputConfig。 此参数允许您指定用于存储输出的 S3 存储桶。 另一个可选输入参数KMSKeyId允许您指定用于加密输出的 KMS 客户管理密钥 (CMK)。 - 在 Amazon Comprehend 中使用 AWS KMS 加密 – Amazon Comprehend 与 AWS KMS 配合使用,为您的数据提供增强的加密。 与 AWS KMS 集成使您能够加密存储卷中的数据

Start*和Create*作业,并对输出结果进行加密Start*使用您自己的 KMS 密钥的作业。 - 保护 IDP 输出中的 PII – 对于包含 PII 的文档,IDP 输出中的任何 PII 也需要受到保护。 您可以保护数据存储中的输出 PII,也可以在 IDP 输出中编辑 PII。

- 如果您需要将 PII 存储在 IDP 下游,请考虑定义 IAM 控制、对数据库实施保护和检测控制、通过网络流控制加强数据周围的基础设施安全性,以及通过加密和标记化实施数据保护。

- 如果您不需要将 PII 存储在 IDP 下游中,请考虑在 IDP 输出中编辑 PII。 你可以设计一个 使用 Amazon Comprehend 进行 PII 编辑步骤 在您的 IDP 工作流程中。

密钥和秘密管理

请考虑以下有关管理密钥和机密的当前建议:

- 使用 AWS KMS 实施加密密钥的安全密钥管理 – 您需要定义一种加密方法,包括密钥的存储、轮换和访问控制,这有助于为您的内容提供保护。 AWS KMS 可帮助您管理加密密钥并与许多 AWS 服务集成。 它为您的 KMS 密钥提供持久、安全和冗余的存储。

- 使用 AWS Secrets Manager 实施秘密管理 – IDP 工作流程可能具有秘密,例如多个服务或阶段中的数据库凭据。 您需要一个工具来存储、管理、检索并可能轮换这些机密。 AWS机密管理器 帮助您在整个生命周期中管理、检索和轮换数据库凭据、应用程序凭据和其他机密。 将凭证存储在 Secrets Manager 中有助于降低任何可以检查您的应用程序代码的人可能泄露凭证的风险。

工作负载配置

要配置工作负载,请遵循以下当前建议:

- 使用不同的 AWS 账户分隔多个 IDP 工作负载 – 我们建议通过多账户策略在环境(例如生产、开发和测试)和工作负载之间建立通用护栏和隔离。 AWS 提供的工具可以 通过多账户策略大规模管理您的工作负载 来建立这个隔离边界。 当您有多个受集中管理的 AWS 账户时,您的账户应组织成由组织单位 (OU) 分组定义的层次结构。 然后可以组织安全控制并将其应用于 OU 和成员帐户,从而对组织中的成员帐户建立一致的预防性控制。

- 使用 CloudTrail 记录 Amazon Textract 和 Amazon Comprehend API 调用 – Amazon Textract 和 Amazon Comprehend 与 CloudTrail 集成。 捕获的调用包括来自服务控制台的调用以及从您自己的代码对服务的 API 端点的调用。

- 建立事件响应程序 – 即使采用全面的预防性和检测性控制措施,您的组织仍应制定适当的流程来响应和减轻安全事件的潜在影响。 在安全事件发生之前将工具和控制措施到位,然后通过模拟定期练习事件响应,将帮助您验证您的环境是否可以支持及时调查和恢复。

结论

在这篇文章中,我们分享了安全支柱在构建架构良好的 IDP 解决方案方面的设计原则和当前建议。

对于后续步骤,您可以阅读有关 AWS架构完善的框架 并参考我们的 AWS 上的智能文档处理指南 设计和构建您的 IDP 应用程序。 另请联系您的客户团队,对您的 IDP 工作负载进行架构完善的审核。 如果您需要其他专家指导,请联系您的 AWS 客户团队聘请 IDP 专家解决方案架构师。

AWS 致力于将 IDP Well-Architected Lens 作为一种生活工具。 随着 IDP 解决方案和相关 AWS AI 服务的发展,我们将相应更新 IDP 架构完善的镜头。

作者简介

丁雪莉 是 Amazon Web Services (AWS) 的高级人工智能 (AI) 和机器学习 (ML) 专家解决方案架构师。 她在机器学习方面拥有丰富的经验,并拥有计算机科学博士学位。 她主要与公共部门客户合作解决各种 AI/ML 相关的业务挑战,帮助他们加快 AWS 云上的机器学习之旅。 当不帮助顾客时,她喜欢户外活动。

丁雪莉 是 Amazon Web Services (AWS) 的高级人工智能 (AI) 和机器学习 (ML) 专家解决方案架构师。 她在机器学习方面拥有丰富的经验,并拥有计算机科学博士学位。 她主要与公共部门客户合作解决各种 AI/ML 相关的业务挑战,帮助他们加快 AWS 云上的机器学习之旅。 当不帮助顾客时,她喜欢户外活动。

布里杰什·帕蒂 是 AWS 的企业解决方案架构师。 他的主要重点是帮助企业客户采用云技术来处理他们的工作负载。 他拥有应用程序开发和企业架构背景,曾与体育、金融、能源和专业服务等各个行业的客户合作。 他的兴趣包括无服务器架构和 AI/ML。

布里杰什·帕蒂 是 AWS 的企业解决方案架构师。 他的主要重点是帮助企业客户采用云技术来处理他们的工作负载。 他拥有应用程序开发和企业架构背景,曾与体育、金融、能源和专业服务等各个行业的客户合作。 他的兴趣包括无服务器架构和 AI/ML。

鲁伊·卡多佐 是 Amazon Web Services (AWS) 的合作伙伴解决方案架构师。 他专注于人工智能/机器学习和物联网。 他与 AWS 合作伙伴合作并支持他们在 AWS 中开发解决方案。 工作之余,他喜欢骑自行车、徒步旅行和学习新事物。

鲁伊·卡多佐 是 Amazon Web Services (AWS) 的合作伙伴解决方案架构师。 他专注于人工智能/机器学习和物联网。 他与 AWS 合作伙伴合作并支持他们在 AWS 中开发解决方案。 工作之余,他喜欢骑自行车、徒步旅行和学习新事物。

张米娅 是 Amazon Web Services 的 ML 专家解决方案架构师。 她与欧洲、中东和非洲地区的客户合作,并分享了利用她在应用数学、计算机科学和 AI/ML 方面的背景在云上运行 AI/ML 工作负载的最佳实践。 她专注于 NLP 特定的工作负载,并分享了她作为会议发言人和书籍作者的经验。 在空闲时间,她喜欢徒步旅行、棋盘游戏和冲泡咖啡。

张米娅 是 Amazon Web Services 的 ML 专家解决方案架构师。 她与欧洲、中东和非洲地区的客户合作,并分享了利用她在应用数学、计算机科学和 AI/ML 方面的背景在云上运行 AI/ML 工作负载的最佳实践。 她专注于 NLP 特定的工作负载,并分享了她作为会议发言人和书籍作者的经验。 在空闲时间,她喜欢徒步旅行、棋盘游戏和冲泡咖啡。

王素印 是 AWS 的 AI/ML 专家解决方案架构师。 她拥有机器学习、金融信息服务和经济学的跨学科教育背景,以及构建解决实际业务问题的数据科学和机器学习应用程序的多年经验。 她喜欢帮助客户识别正确的业务问题并构建正确的 AI/ML 解决方案。 业余时间,她喜欢唱歌和烹饪。

王素印 是 AWS 的 AI/ML 专家解决方案架构师。 她拥有机器学习、金融信息服务和经济学的跨学科教育背景,以及构建解决实际业务问题的数据科学和机器学习应用程序的多年经验。 她喜欢帮助客户识别正确的业务问题并构建正确的 AI/ML 解决方案。 业余时间,她喜欢唱歌和烹饪。

蒂姆·康德罗 是 Amazon Web Services (AWS) 的高级人工智能 (AI) 和机器学习 (ML) 专家解决方案架构师。 他的研究重点是自然语言处理和计算机视觉。 Tim 喜欢吸收客户的想法并将其转化为可扩展的解决方案。

蒂姆·康德罗 是 Amazon Web Services (AWS) 的高级人工智能 (AI) 和机器学习 (ML) 专家解决方案架构师。 他的研究重点是自然语言处理和计算机视觉。 Tim 喜欢吸收客户的想法并将其转化为可扩展的解决方案。

- :具有

- :是

- :不是

- :在哪里

- $UP

- 100

- 120

- 150

- 7

- a

- 对,能力--

- Able

- 关于

- 加快

- ACCESS

- 完成

- 因此

- 账号管理

- 账户

- 横过

- 操作

- 行动

- 活动

- 额外

- 另外

- 采用

- 优点

- 驳

- 向前

- AI

- 人工智能服务

- AI / ML

- 瞄准

- 警惕

- 对齐

- 所有类型

- 允许

- 沿

- 还

- Amazon

- 亚马逊领悟

- 亚马逊Textract

- 亚马逊网络服务

- 亚马逊网络服务(AWS)

- an

- 和

- 另一个

- 任何

- 任何人

- API

- APIs

- 应用领域

- 应用程序开发

- 应用领域

- 应用的

- 应用

- 的途径

- 适当

- 建筑的

- 架构

- 保健

- 国家 / 地区

- 地区

- 人造的

- 人工智能

- 人工智能(AI)

- AS

- 办公室文员:

- 分配

- At

- 连接

- 关注我们

- 审计

- 审计

- 作者

- 授权

- 授权

- 授权

- 自动化

- 自动

- 自动化和干细胞工程

- AWS

- AWS 客户

- 背景

- BE

- 因为

- 好处

- 最佳

- 最佳实践

- 之间

- 板

- 棋盘游戏

- 书

- 边界

- 建立

- 建筑物

- 商业

- 但是

- by

- 呼叫

- 被称为

- 调用

- 呼叫

- CAN

- 捕获

- 案件

- 中央

- 集中

- 挑战

- 更改

- 字符

- 字符识别

- 情况

- 分类

- 云端技术

- 码

- 咖啡

- 采集

- 结合

- 提交

- 相当常见

- 理解

- 全面

- 一台

- 计算机科学

- 计算机视觉

- 流程条件

- 研讨会 首页

- 配置

- 地都

- 考虑

- 一贯

- 安慰

- CONTACT

- 内容

- 上下文

- 控制

- 控制

- 经济有效

- 创建信息图

- 创造

- 凭据

- 资历

- 加密

- 电流

- 习俗

- 顾客

- 合作伙伴

- data

- 数据保护

- 数据科学

- 数据库

- 数据库

- 处理

- 决定

- 默认

- 定义

- 定义

- 定义

- 学位

- 设计

- 设计原则

- 设计

- 检测

- 发展

- 研发支持

- 不同

- 直接

- 直接访问

- do

- 文件

- 文件

- 别

- 每

- 更容易

- 经济学

- 教育

- 高效

- 或

- 分子

- 消除

- 欧洲与中东地区

- 雇用

- 员工

- 使

- 包含

- 加密

- 加密

- 能源

- 执行

- 从事

- 增强

- 确保

- 保证

- 企业

- 实体

- 环境

- 环境中

- 错误

- 建立

- 建立

- 甚至

- 发展

- 检查

- 例子

- 渗出

- 现有

- 期望

- 体验

- 技术专家

- 广泛

- 丰富的经验

- 提取

- 部分

- 金融

- 金融

- 财务信息

- 流

- 专注焦点

- 重点

- 聚焦

- 遵循

- 以下

- 针对

- 四

- 骨架

- 自由的

- 止

- 充分

- 进一步

- Games

- 网关

- 特定

- 给

- 全球

- 组的

- 指导

- 手柄

- 有

- 有

- he

- 帮助

- 帮助

- 帮助

- 这里

- 等级制度

- 他的

- hr

- HTML

- HTTP

- HTTPS

- 人

- 人力资源

- 思路

- 鉴定

- 身分

- 身份管理

- if

- 影响力故事

- 实施

- 履行

- 实施

- 改善

- 改进

- in

- 事件

- 事件响应

- 包括

- 包括

- 包含

- 增加

- 行业

- 信息

- 信息安全

- 基础设施

- 输入

- 整合

- 集成

- 集成

- 积分

- 房源搜索

- 智能化

- 智能文档处理

- 相互作用

- 相互作用

- 利益

- 接口

- 成

- 介绍

- 调查

- 调查

- 涉及

- 涉及

- 物联网

- 隔离

- IT

- 它的

- 本身

- 工作

- 工作机会

- 旅程

- JPG

- 保持

- 键

- 键

- 语言

- 在很大程度上

- 潜伏

- 层

- 学习用品

- 学习

- 最少

- 各级

- 生命周期

- 极限

- Line

- 活的

- 日志

- 长期

- 看

- 爱

- 低

- 机

- 机器学习

- 主要

- 保持

- 使

- 制作

- 管理

- 管理

- 颠覆性技术

- 经理

- 管理的

- 方式

- 手册

- 许多

- 数学

- 可能..

- 机制

- 满足

- 会员

- 方法

- 公

- 处理不当

- 减轻

- ML

- 模型

- 显示器

- 监控

- 更多

- 多

- 自然

- 自然语言处理

- 必要

- 需求

- 需要

- 网络

- 网络流量

- 全新

- 下页

- NLP

- 数

- 对象

- 对象

- 获得

- OCR

- of

- on

- 一

- 仅由

- 操作

- 操作

- ZAP优势

- 光学字符识别

- 附加选项

- or

- 组织

- 组织

- 举办

- OS

- 其他名称

- 我们的

- 输出

- 成果

- 产量

- 输出

- 学校以外

- 己

- 参数

- 部分

- 合伙人

- 伙伴

- 员工

- 权限

- 亲自

- 博士学位

- 短语

- 的

- 支柱

- 地方

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 请

- 政策

- 政策

- 可能

- 帖子

- 潜力

- 可能

- 做法

- Prepare

- 防止

- 小学

- 原理

- 原则

- 私立

- 特权

- 问题

- 程序

- 过程

- 处理

- 生成

- 生产

- 所以专业

- 项目

- 保护

- 保护

- 保护

- 保护

- 提供

- 提供

- 提供者

- 提供

- 国家

- 目的

- 放

- 把

- 有疑问吗?

- 急速

- 宁

- 达到

- 阅读

- 阅读

- 真实的世界

- 承认

- 建议

- 建议

- 恢复

- 减少

- 参考

- 地区

- 经常

- 有关

- 可靠

- 信赖

- 要求

- 必须

- 岗位要求

- 弹性

- 解决

- 资源

- 资源

- 回应

- 响应

- REST的

- 成果

- 检讨

- 右

- 风险

- 风险

- 角色

- 常规

- 运行

- 运行

- 可扩展性

- 鳞片

- 情景

- 科学

- 秘密

- 秘密

- 扇形

- 安全

- 担保

- 安全

- 获得

- 保障

- 保安

- 安全令牌

- 看到

- 前辈

- 敏感

- 灵敏度

- 分开

- 分离

- 系列

- 无服务器

- 服务

- 特色服务

- 套数

- 设置

- 共用的,

- 分享

- 她

- 应该

- 作品

- 简易

- 方案,

- 解决方案

- 一些

- 喇叭

- 专家

- 具体的

- 速度

- 运动

- 实习

- 开始

- 开始

- 静止

- 步

- 步骤

- 仍

- 存储

- 商店

- 商店

- 存储

- 策略

- 加强

- 强化

- 强烈

- 这样

- SUPPORT

- 支持

- 周围

- 可持续发展

- 系统

- 产品

- 滑车

- 采取

- 服用

- 任务

- 团队

- 技术

- 模板

- 临时

- test

- 比

- 这

- 其

- 他们

- 然后

- 那里。

- 从而

- 因此

- 博曼

- 事

- Free Introduction

- 通过

- 始终

- Tim

- 次

- 及时

- 至

- 象征

- 符号化

- 工具

- 工具

- 可追溯分析仪

- 交通

- 线索

- 交易

- 过境

- 运输

- 谈到

- 擅自

- 下

- 理解

- 独特

- 单位

- 更新

- 用法

- 使用

- 用过的

- 用户

- 用户

- 使用

- 运用

- 平时

- 验证

- 各个

- 确认

- 通过

- 愿景

- 体积

- 是

- 方法

- we

- 卷筒纸

- Web服务

- ,尤其是

- 这

- 而

- WHO

- 将

- 中

- 工作

- 工作流程

- 加工

- 合作

- 年

- 完全

- 您一站式解决方案

- 和风网