不要用极其复杂的密码组合规则折磨人,而是将常用密码列入黑名单,加上其他帮助人们自助的方法——以及你的整个组织

美国国家标准与技术研究院 (NIST) 的工程师 Bill Burr 在 2003 年写下了很快成为世界 密码安全的黄金标准,他建议个人和组织通过发明长而“混乱”的字符、数字和符号行来保护他们的帐户,并定期更改它们。

十四年后,伯尔承认他对自己过去的建议感到后悔。 “这只会让人们发疯,无论你做什么,他们都不会选择好的密码,”他 告诉华尔街日报.

或者,作为著名的 xkcd漫画已经把它:“通过 20 年的努力,我们已经成功地训练每个人使用人类难以记住但计算机容易猜到的密码。”

这些天,一个普通人 最多可记住 100 个密码, 随着近年来人数的快速增长(尽管事实上,有些人 使用了大约 50 个密码,包括一些离线代码,甚至在几年前和一些安全专家就已经指出,这样的密码习惯和政策是不可持续的。)

事实上,研究发现人们通常会记得 最多只有五个密码 并通过创建捷径 容易猜到的密码 然后 在各种在线帐户中回收它们. 有些实际上可能用数字和特殊字符代替字母(例如,“password”变成“P4??WØrd”),但这仍然是一个容易破解的密码。

近年来,领先的组织,如开放 Web 应用程序安全项目 (OWASP),当然还有 NIST 本身已经 改变了他们的政策和建议 朝着更加用户友好的方法发展——同时提高密码安全性。

与此同时,科技巨头如 微软 和 谷歌 鼓励所有人完全放弃密码,并且 无密码 反而。 但是,如果您的中小型企业还没有准备好与密码分道扬镳,这里的一些指南将在 2023 年对您和您的员工大有裨益。

停止强加不必要的复杂密码组合规则

任何极其复杂的组合规则(例如要求用户包括大写和小写字符,至少一个数字和一个特殊字符)不再是必须的。 这是因为此类规则很少鼓励用户设置更强的密码,而是促使他们按预期行事并想出“双重打击”的密码——它们既弱又难记。

切换到密码

而不是较短但困难的密码, 去寻找密码. 它们更长、更复杂,但仍然很容易记住。 例如,它可能是一个完整的句子,由于某种原因卡在你的脑海中,上面散布着大写字母、特殊字符和表情符号。 虽然不是超级复杂,但自动化工具仍然需要很长时间才能破解它。

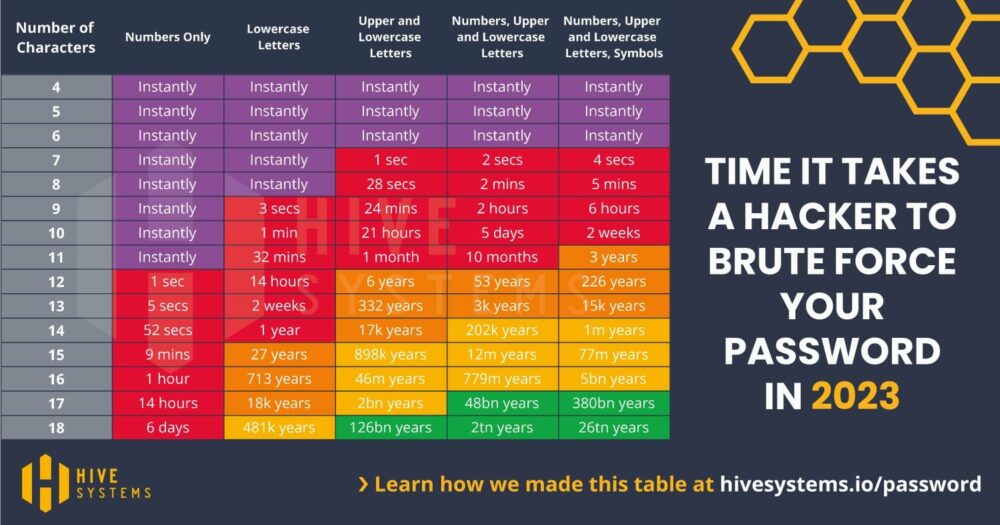

几年前,一个好的密码的最小长度是八个字符,由大小写、符号和数字组成。 如今,自动密码破解工具可以在几分钟内猜出这样的密码,尤其是在使用 MD5 散列函数进行保护的情况下。

这是根据 由 Hive Systems 运行的测试 并于 2023 年 18 月发布。相反,一个仅包含大小写字符但长度为 XNUMX 个字符的简单密码需要很长时间才能破解。

Sumber: 蜂巢系统

目标是至少 12 个字符——越多越好!

NIST 指南承认长度是密码强度的关键因素,并引入了 12 个字符的最小要求长度,在组合多个空格后最多可达 64 个字符。 万物平等,越多越好。

启用各种字符

当他们设置密码时,用户应该可以自由选择所有可打印的 ASCII 和 UNICODE 字符,包括表情符号。 他们还应该可以选择使用空格,这是密码短语的自然组成部分——一种经常被推荐的传统密码替代方法。

禁止密码重复使用

现在的传统观点是 人们不应该重复使用他们的密码 跨不同的在线帐户,因为一个帐户的泄露很容易导致其他帐户的泄露。

然而,许多习惯很难改掉,大约一半的受访者 在 2019 年 Ponemon Institute 的一项研究中 承认在其企业和/或个人帐户中平均重复使用五个密码。

不要为密码设置“截止日期”

NIST 还建议不要要求定期更改密码,除非用户提出要求或有泄密证据。 理由是用户只有这么多的耐心才能不断地想出新的相当强的密码。 因此,让他们定期这样做弊大于利。

当微软三年前宣布放弃密码过期政策时,它质疑密码过期的整个想法。

“如果密码很可能被盗,那么允许窃贼继续使用被盗密码的时间长度是多少天? Windows 默认值为 42 天。 这难道不是很长的时间吗? 嗯,是的,但我们目前的基准是 60 天——过去是 90 天——因为强制频繁到期会带来自己的问题,” 阅读微软的博客。

请记住,这只是一般性建议。 如果您要保护对您的业务至关重要且对攻击者有吸引力的应用程序,您仍然可以强制您的员工定期更改密码。

沟渠提示和基于知识的身份验证

密码提示和基于知识的验证问题也已过时。 虽然这些实际上可能会帮助用户搜索忘记的密码,但它们对攻击者来说也有很大的价值。 我们的同事 Jake Moore 多次展示了黑客如何滥用“忘记密码”页面来闯入其他人的帐户,例如 贝宝 和 Instagram.

例如,“您的第一个宠物的名字”之类的问题可以通过一些研究或社会工程学很容易地猜到,而且自动化工具实际上并没有无穷无尽的可能性。

黑名单常用密码

与其依赖以前使用的组合规则,不如根据密码的“黑名单”检查新密码 最常用的 和/或以前泄露的密码,并将匹配尝试评估为不可接受。

2019年, 微软扫描 其用户帐户将用户名和密码与包含超过 44 亿套泄露凭据的数据库进行比较。 它发现 XNUMX 万用户的密码已泄露,并强制重置密码。

为密码管理器和工具提供支持

确保允许“复制和粘贴”功能、浏览器密码工具和外部密码管理器处理创建和保管用户密码的麻烦。

用户还应该选择临时查看整个屏蔽密码或密码的最后输入字符。 根据 OWASP 指南,这个想法是为了提高凭证输入的可用性,特别是围绕使用更长的密码、密码短语和密码管理器。

为初始密码设置较短的保质期

新员工开户时,系统生成的初始密码或激活码应安全随机生成,长度至少为XNUMX个字符,可包含字母和数字。

确保它在短时间后过期,不能成为真正的长期密码。

通知用户密码更改

当用户更改密码时,应要求他们首先输入旧密码,并且最好启用双因素身份验证 (2FA)。 完成后,他们应该会收到通知。

小心您的密码恢复过程

恢复过程不仅不应该泄露当前密码,而且同样适用于有关该帐户是否实际存在的信息。 换句话说,不要向攻击者提供任何(不必要的)信息!

使用 CAPTCHA 和其他反自动化控件

使用反自动化控制来减轻破坏凭证测试、暴力破解和帐户锁定攻击。 此类控制包括阻止最常见的密码泄露、软锁定、速率限制、验证码、尝试之间不断增加的延迟、IP 地址限制或基于风险的限制,例如位置、首次登录设备、最近尝试解锁帐户,或类似的。

根据当前的 OWASP 标准,单个帐户每小时最多应该有 100 次失败尝试。

不要依赖 仅由 关于密码

无论密码多么强大和独特,它仍然是将攻击者与您的宝贵数据隔开的一道屏障。 在针对安全帐户时,绝对必须考虑额外的身份验证层。

这就是为什么您应该尽可能使用双因素 (2FA) 或多因素身份验证 (MFA)。

然而,并非所有 2FA 选项都是生而平等的。 SMS 消息虽然比没有 2FA 好得多,但容易受到许多威胁。 更安全的替代方案包括使用专用硬件设备和基于软件的一次性密码 (OTP) 生成器,例如安装在移动设备上的安全应用程序。

注:本文是我们在 2017 年发表的这篇文章的更新和扩展版本: 不再需要无意义的密码要求

也许退房 ESET 的密码生成器?

- SEO 支持的内容和 PR 分发。 今天得到放大。

- 柏拉图爱流。 Web3 数据智能。 知识放大。 访问这里。

- 与 Adryenn Ashley 一起铸造未来。 访问这里。

- 使用 PREIPO® 买卖 PRE-IPO 公司的股票。 访问这里。

- Sumber: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- :具有

- :是

- :不是

- $UP

- 1

- 100

- 12

- 20

- 20 年

- 2017

- 2019

- 2023

- 2FA

- 50

- 7

- 9

- a

- 关于

- 绝对

- 滥用

- 可接受

- 根据

- 账号管理

- 账户

- 承认

- 横过

- 法案

- 活化

- 通

- 额外

- 地址

- 承认

- 忠告

- 后

- 驳

- 年龄

- 前

- 致力

- 所有类型

- 让

- 还

- 替代

- 替代品

- 尽管

- 共

- an

- 和

- 公布

- 任何

- 应用

- 应用领域

- 应用安全

- 的途径

- 应用

- 四月

- 保健

- 围绕

- 刊文

- AS

- At

- 攻击

- 尝试

- 吸引力

- 认证

- 自动化

- 屏障

- 底线

- BE

- 因为

- 成为

- 很

- 作为

- 更好

- 之间

- 法案

- 亿

- 位

- 闭塞

- 博客

- 天生的

- 都

- 违反

- 午休

- 浏览器

- 蛮力

- 商业

- 但是

- by

- CAN

- 不能

- 小心

- 案件

- 例

- 更改

- 更改

- 字符

- 字符

- 查

- 码

- 同事

- 结合

- 如何

- 相当常见

- 常用

- 比较

- 复杂

- 妥协

- 妥协

- 电脑

- 考虑

- 经常

- 包含

- 包含

- 继续

- 相反

- 控制

- 常规

- 套餐

- 裂纹

- 创造

- 凭据

- 资历

- 关键

- 电流

- data

- 数据库

- 日期

- 一年中的

- 专用

- 默认

- 延误

- 设备

- 设备

- 死

- 不同

- 难

- 屏 显:

- do

- 不会

- 完成

- 别

- 向下

- 删除

- e

- 容易

- 易

- 努力

- 或

- 员工

- 员工

- enable

- 鼓励

- 鼓励

- 无穷

- 工程师

- 工程师

- 输入

- 整个

- 条目

- 等于

- 特别

- 建立

- 评估

- 甚至

- 不断增加

- 每个人

- 证据

- 例子

- 存在

- 专家

- 呼气

- 外部

- 因素

- 失败

- 著名

- 远

- 少数

- 姓氏:

- 针对

- 力

- 发现

- Free

- 频繁

- 止

- 功能

- 功能

- 其他咨询

- 产生

- 发电机

- 越来越

- 特定

- Go

- 非常好

- 大

- 成长

- 猜

- 指导

- 方针

- 黑客

- 半

- 处理

- 硬

- 硬件

- 硬件设备

- 伤害

- 散列

- 有

- 有

- he

- 头

- 帮助

- 老旧房屋

- 提示

- 他的

- 蜂房

- 小时

- 创新中心

- 但是

- HTML

- HTTPS

- 人类

- 主意

- if

- 威风

- 改善

- in

- 其他

- 包括

- 包含

- 增加

- 信息

- 初始

- 安装

- 代替

- 研究所

- 成

- 介绍

- 推出

- 涉及

- IP

- IP地址

- IT

- 它的

- 本身

- JPG

- 只是

- 键

- 关键因素

- 名:

- 后来

- 层

- 铅

- 领导

- 最少

- 长度

- 生活

- 喜欢

- 容易

- 线

- 小

- 圖書分館的位置

- 闭锁

- 登录

- 长

- 长时间

- 长期

- 不再

- 降低

- 制作

- 经理

- 许多

- 匹配

- 问题

- 最大宽度

- 最多

- 可能..

- MD5

- 条未读消息

- 外交部

- 微软

- 可能

- 百万

- 介意

- 最低限度

- 分钟

- 减轻

- 联络号码

- 移动设备

- 更多

- 最先进的

- 许多

- 多

- 必须

- National

- 自然

- 全新

- NIST

- 没有

- 通知

- 现在

- 数

- 数字

- 众多

- 过时的

- 场合

- of

- 这一点在线下监测数字化产品的影响方面尤为明显。

- 老

- on

- 一旦

- 一

- 在线

- 仅由

- 打开

- 附加选项

- 附加选项

- or

- 秩序

- 组织

- 其他名称

- 我们的

- 输出

- 己

- 页

- 部分

- 尤其

- 密码

- 重设密码

- 密码

- 过去

- 忍耐

- 员工

- 人的

- 期间

- 人

- 个人

- 挑

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 加

- 政策

- 政策

- 可能性

- 可能

- 先前

- 问题

- 过程

- 项目

- 保护

- 提供

- 出版

- 放

- 题

- 质疑

- 有疑问吗?

- 随机产生

- 快

- 率

- 合理的

- 达

- 准备

- 真

- 原因

- 接收

- 最近

- 建议

- 恢复

- 定期

- 经常

- 依靠

- 遗迹

- 纪念

- 必须

- 研究

- 受访者

- 限制

- 导致

- 重用

- 揭示

- 定位、竞价/采购和分析/优化数字媒体采购,但算法只不过是解决问题的操作和规则。

- 运行

- s

- 同

- 对工资盗窃

- 说

- 搜索

- 安全

- 担保

- 安全

- 保障

- 保安

- 似乎

- 句子

- 分离

- 集

- 套数

- 几个

- 架

- 短

- 应该

- 如图

- 迹象

- 类似

- 简易

- 单

- SIX

- 小

- 短信

- So

- 社会

- 社会工程学

- 软

- 一些

- 剩余名额

- 特别

- 站

- 标准

- 标准

- 仍

- 被盗

- 街头

- 实力

- 强烈

- 强

- 研究

- 顺利

- 这样

- 超级

- SUPPORT

- 易感

- 采取

- 需要

- 科技

- 科技巨头

- 专业技术

- 测试

- 比

- 这

- 其

- 他们

- 他们自己

- 然后

- 那里。

- 博曼

- 他们

- 事

- 认为

- Free Introduction

- 威胁

- 三

- 通过

- 次

- 秘诀

- 至

- 今晚

- 工具

- 工具

- 向

- 传统

- 熟练

- true

- 原来

- 一般

- 我们

- 独特

- 开锁

- 不必要的

- 不可持续的

- 更新

- 可用性

- 使用

- 用过的

- 用户

- 用户友好

- 用户

- 运用

- 有价值

- 折扣值

- 各种

- 各个

- 验证

- 版本

- 查看

- 墙

- 华尔街

- 是

- 方法

- we

- 卷筒纸

- Web应用程序

- 井

- 什么是

- ,尤其是

- 每当

- 是否

- 这

- 而

- 全

- 为什么

- 宽

- 宽度

- 将

- 窗户

- 智慧

- 话

- 世界

- 将

- WSJ

- 年

- 但

- 完全

- 您一站式解决方案

- YouTube的

- 和风网