两个独立的研究小组已经展示了一种用于分发量子加密密钥的协议,这种方法肯定会让潜在的网络黑客蒙在鼓里。 该协议被称为与设备无关的量子密钥分发,该协议是三十年前首次提出的,但由于技术限制,以前没有通过实验实现,研究人员现在已经克服了这些限制。

大多数人定期使用加密以确保他们通过 Internet 传输的信息(例如信用卡详细信息)不会落入坏人之手。 当今加密的数学基础足够强大,即使使用最快的超级计算机也无法破解加密的“密钥”。 然而,这种经典加密可能会受到未来量子计算机的威胁。

这个问题的一个解决方案是量子密钥分发 (QKD),它使用光子的量子特性而不是数学算法作为加密的基础。 例如,如果发送方使用纠缠光子向接收方传输密钥,任何试图窥探此通信的黑客都将很容易被发现,因为他们的干预会扰乱纠缠。 因此,QKD 允许双方生成可用于共享信息的安全密钥。

易受攻击的设备

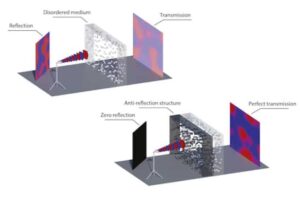

但有一个陷阱。 即使信息以安全方式发送,某人仍然可以通过侵入发送者和/或接收者的设备来获取密钥。 由于 QKD 通常假设设备保持完美校准,因此很难检测到任何偏差,从而使它们容易受到损害。

另一种方法是与设备无关的 QKD (DIQKD),顾名思义,它独立于设备的状态运行。 DIQKD 的工作原理如下。 两个用户,传统上称为 Alice 和 Bob,每个用户都拥有纠缠对中的一个粒子。 他们使用一套严格的实验条件独立测量粒子。 这些测量分为用于生成加密密钥的测量和用于确认纠缠的测量。 如果粒子纠缠在一起,测量值将违反称为贝尔不等式的条件。 确定此违规可确保密钥生成过程未被篡改。

高保真纠缠,低误码率

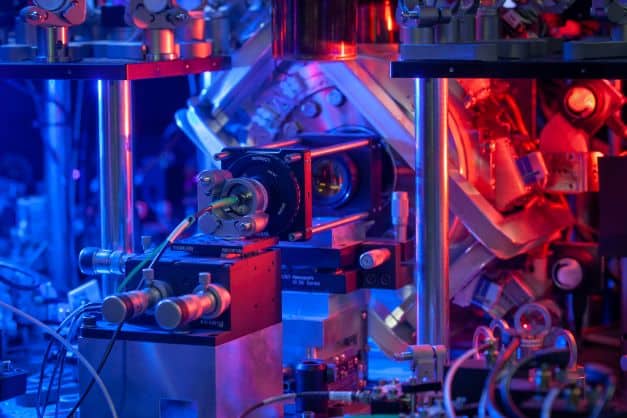

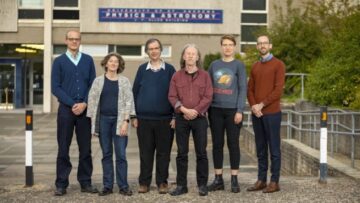

在新的研究中,描述于 自然,来自牛津大学(英国)、CEA(法国)和 EPFL、日内瓦大学和 ETH(均位于瑞士)的国际团队对间隔两米的一对俘获锶 88 离子进行了测量。 当这些离子被激发到更高的电子态时,它们会自发衰变,每个发射出一个光子。 然后对两个光子执行贝尔状态测量 (BSM) 以纠缠离子。 为了确保所有信息都保存在设置中,然后将离子引导到不同的位置,在那里它们用于执行 DIQKD 测量协议。 此后重复该序列。

在将近八个小时的时间里,该团队创建了 1.5 万个纠缠的贝尔对,并使用它们生成了一个 95 884 位长的共享密钥。 这是可能的,因为纠缠的保真度很高,为 96%,而量子误码率很低,为 1.44%。 与此同时,贝尔不等式测量得出的值为 2.64,远高于经典极限 2,这意味着纠缠没有受到阻碍。

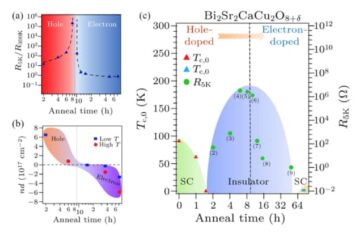

在一个单独的实验中,也描述于 自然, 德国路德维希-马克西米利安大学 (LMU) 和新加坡国立大学 (NUS) 的研究人员使用了一对光学捕获的铷 87 原子,它们位于相距 400 米的实验室中,并通过 700 米长的光纤连接。 与另一个团队的协议类似,原子被激发,它们在衰变回基态时发射的光子用于执行纠缠两个原子的 BSM。 然后通过将原子电离到特定状态来测量原子状态。 由于电离原子从陷阱中丢失,因此通过荧光测量来检查原子的存在来完成该协议。

LMU-NUS 团队在 3 小时的测量期间重复了这个序列 342 次,始终保持 75% 的纠缠保真度和 89.2% 的量子误码率。 贝尔不等式测量得出的结果为 7.8,再次证明纠缠在测量期间保持完好无损。

现在让它变得实用

为了使 DIQKD 成为一种实用的加密方法,两个团队都同意需要提高密钥生成率。 爱丽丝和鲍勃之间的距离也是如此。 优化系统的一种方法可能是使用空腔来提高光子收集率。 另一个步骤是通过使用单个原子/离子阵列而不是对来并行化纠缠生成过程。 此外,两个团队都在光纤内部产生高损耗波长的光子:锶为 422 nm,铷为 780 nm。 这可以通过量子频率转换来解决,量子频率转换将光子转移到用于电信的光纤表现出低得多的损耗的近红外区域。

蒂姆范伦特, LMU 的博士生和 LMU-NUS 论文的共同主要作者,指出牛津-CEA-瑞士团队生成的密钥在所谓的有限密钥安全假设下是安全的,他称之为“一项伟大的成就”。 他补充说,另一个团队在 QKD 协议中实施所有必要步骤的工作开创了一个重要的先例,并指出该实验中报告的纠缠质量是迄今为止遥远的基于物质的量子存储器之间最高的。

量子密码系统被黑

尼古拉斯桑古阿尔,CEA 的物理学家,也是该项目的主要研究人员之一,他说,LMU-NUS 研究人员成功地证明了纠缠态可以分布在数百米范围内,其质量原则上足以执行设备-独立的量子密钥分发。 他补充说,他们必须克服的困难很好地说明了独立于设备的 QKD 仍然对量子网络平台构成的挑战。 他补充说,从原始数据中提取密钥仍然特别困难,因为实验重复次数不足以从测量结果中提取密钥。