解决现代时代的欺诈问题不仅仅需要安全的登录过程。

在 2020 年全球大流行的推动下,全球各地的组织已将其业务模式转变为更加数字化。 员工可以在舒适的家中远程工作,而客户可以从世界任何地方更好地访问公司的平台、产品和服务。

然而,随着商业和金融技术变得更加先进,网络犯罪也在随之发展。

美国联邦贸易委员会 (FTC) 报告称,8.8 年消费者因欺诈损失近 2022 亿美元,比上年增加 30%。 冒名顶替欺诈是罪魁祸首之一,据报道,2.6 年冒名顶替欺诈造成了 2022 亿美元的损失,这凸显了加强用户身份验证措施的必要性。

无论组织是保护其私人数据免受外部不良行为者的侵害,还是监控内部运营以确保尽职调查,显然都需要更先进的网络安全方法,而这正是零信任方法旨在实现的目标。

VPN 与零信任:3 个主要差异

VPN 客户端是一种网络安全方法,它利用软件在授权用户和组织的内部系统之间建立安全连接。 尽管 VPN 客户端长期以来一直是内部网络安全的标准,但随着金融行业网络犯罪的激增,其局限性变得越来越明显。

为了解决这些限制,技术专家开始提倡零信任方法,这是一种无 VPN 的网络安全策略,专门针对数字时代用户身份验证的复杂性。

虽然当今大多数公司仍然依赖 VPN 客户端来满足网络安全需求,但越来越明显的是,零信任方法是保护业务系统免受不良行为者侵害的最佳实践,从而确保内部和外部数据的安全。

当仔细研究 VPN 客户端和零信任方法之间的差异时,我们可以识别出使零信任框架与众不同的三个关键差异:

1. 认证流程

VPN 客户端流程涉及在公司计算机和个人设备上安装 VPN 客户端。 安装后访问VPN客户端需要输入企业自行提供的用户名和密码。 这是 VPN 客户端中使用的主要用户身份验证过程,这意味着大部分网络安全保护发生在登录门户内。

相比之下,零信任框架不依赖 VPN 客户端,而是在系统中的多个点询问用户的身份。 除了输入正确的登录凭据以访问系统之外,用户还必须清除各种其他身份验证措施,例如设备身份验证。

例如,假设一名员工在家庭办公室远程工作,有一天改用笔记本电脑工作。 零信任框架会将笔记本电脑标记为未知设备,并要求用户进行进一步的身份验证。

零信任方法还使用持续监控程序,可以在初始身份验证完成后访问用户活动以查找可疑行为。

2. 集中管理

使用 VPN 客户端,访问不同的网络需要进行多次不同的安装,具体取决于所使用的应用程序。 例如,如果一个组织与两个不同的供应商合作,则需要安装单独的 VPN 客户端才能将这些供应商连接到内部系统。

零信任流程的工作原理截然不同。

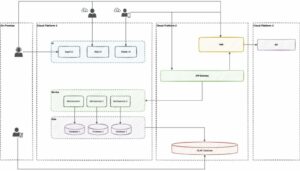

在零信任框架中,组织使用中央管理功能,其中涉及使用代理作为流程中的中间人。 即使用户通过 VPN 客户端到达远程目的地,零信任过程也要求用户首先通过代理并验证其身份。

这不仅简化了对来自多个不同位置和应用程序的用户进行身份验证的过程,而且还确保公司管理员可以对访问内部系统的每个用户保持全面、集中的概览。

3. 访问和监控参数

VPN 客户端中的主要网络安全参数是用于验证用户的登录凭据条目。 除此之外,任何额外的用户身份验证和监控通常必须由其他工具和软件执行,从而创建一个支离破碎且易受攻击的系统。

同时,零信任解决了初始用户身份验证之外的许多不同的网络安全因素。

我们已经讨论了零信任如何使组织能够监控和标记来自未知设备的访问尝试。 除了这些设备监控功能之外,零信任框架还需要持续监控数据活动、应用程序和所有其他系统组件。

最终,零信任方法可确保建立正确的制衡机制,以最大的确定性验证用户的真实身份。 它使公司能够设置特定的监控和标记参数,以识别系统中所有点的可疑行为和用户。

零信任与 SOC 2 合规性之间的关系

当然,许多行业 IT 和合规专家已经熟悉零信任网络安全方法的好处,但随着监管机构提出更严格的合规期望,提高对零信任方法等先进网络安全框架的熟悉程度对于基金经理来说也至关重要和基金委员会现在也承担网络安全监督责任。

例如,

SOC 2认证 旨在解决使用软件解决方案管理敏感客户和内部数据的一些更复杂的方面。 尽管零信任框架不是 SOC 2 合规性的要求,但这两个框架彼此之间具有令人难以置信的凝聚力。

SOC 2 的技术要求有助于建立一个可以轻松采用零信任方法的数字业务环境,重点关注五个关键原则:

-

隐私政策:SOC 2 要求组织采取适当的访问控制,以保护数据免受未经授权的用户的侵害,包括那些可能通过被盗凭据或其他欺诈手段获得访问权限的用户。 这实际上需要验证每个访问系统的用户的内部实践,在该用户经过充分身份验证之前保留信任。 零信任方法还强调了同样做法的必要性,鼓励在被证明值得信赖之前不信任的心态。

-

安保行业:零信任框架断言所有用户在获得对业务系统的访问权限之前都必须经过彻底的身份验证 - SOC 2 合规性要求这样做。 这两种网络安全方法都认识到,尽管企业可能信任其员工,但存在大量有才华的犯罪分子,他们可以以令人难以置信的令人信服的方式冒充可信用户。 因此,多因素身份验证和异常检测等关键流程对于维持高水平的安全性和对敏感数据的有限访问至关重要。

-

加工完整性:SOC 2 要求组织长期认真地研究其系统和用户如何处理数据。 为了满足 SOC 2 合规性,组织必须实施正确的流程监控控制组合来验证数据流程,包括从数据存储和交付到数据修改的所有内容。 在零信任方法中,框架的一个关键组成部分是建立持续的监控流程,在业务系统的所有点验证用户身份并监控用户行为(包括数据管理)。

-

订购:上面讨论的处理完整性与可用性原则密切相关——也就是说,需要提供一个系统,让客户和员工都可以随时访问各种服务和功能。 通过对零信任框架和 SOC 2 合规性进行持续深入的监控,组织可以保持系统正常运行,同时保持对安全威胁和用户活动的清晰监督。

-

保密协议:在数字业务和网络犯罪加剧的时代,确保机密数据的安全至关重要。 SOC 2 对维护访问控制提出了严格的要求,以保护机密数据免受不良行为者的侵害,即使这些不良行为者设法绕过初始用户身份验证过程。 零信任方法通过实施特定参数来帮助解决这个问题,这些参数定义谁可以在何时以及如何访问数据,同时维持可以标记可疑行为或访问尝试的持续监控流程。

就 SOC 2 和零信任之间的关系对企业意味着什么而言,寻找持有 SOC 2 证书的合作伙伴可能是有效迁移到零信任框架的关键。

零信任方法的时代已经到来

现代组织需要重新评估其当前的网络安全方法。 黑客只会变得越来越聪明,业务系统不仅必须匹配而且超越他们的技术复杂性。

零信任方法不仅仅是一个网络安全框架,它代表了数字安全的未来,并帮助组织建立更强大、更全面、更强化的安全策略。

- SEO 支持的内容和 PR 分发。 今天得到放大。

- PlatoData.Network 垂直生成人工智能。 赋予自己力量。 访问这里。

- 柏拉图爱流。 Web3 智能。 知识放大。 访问这里。

- 柏拉图ESG。 汽车/电动汽车, 碳, 清洁科技, 能源, 环境, 太阳能, 废物管理。 访问这里。

- 块偏移量。 现代化环境抵消所有权。 访问这里。

- Sumber: https://www.finextra.com/blogposting/24628/modern-organizations-need-a-zero-trust-approach-to-security-heres-why?utm_medium=rssfinextra&utm_source=finextrablogs

- :具有

- :是

- :不是

- $UP

- 16

- 2020

- 2022

- 7

- 8

- a

- 对,能力--

- 以上

- ACCESS

- 访问

- 演戏

- 活动

- 活动

- 演员

- 增加

- 额外

- 地址

- 地址

- 充分

- 管理员

- 高级

- 主张

- 后

- 驳

- 年龄

- 目标

- 又名

- 一样

- 所有类型

- 沿

- 靠

- 已经

- 还

- 尽管

- an

- 和

- 异常检测

- 任何

- 分析数据

- 除了

- 明显的

- 应用领域

- 应用领域

- 的途径

- 方法

- 保健

- 围绕

- 抵达

- AS

- 方面

- At

- 尝试

- 认证

- 认证

- 授权

- 可用性

- 坏

- 结余

- BE

- 成为

- 成为

- 很

- before

- 行为

- 行为

- 作为

- 好处

- 最佳

- 之间

- 超越

- 亿

- 都

- 商业

- 商业模式

- 企业

- 但是

- by

- CAN

- 能力

- 进行

- 中央

- 集中

- 肯定

- 证书

- 支票

- 清除

- 客户

- 客户

- 密切

- 凝聚力

- 安慰

- 未来

- 公司

- 公司

- 公司的

- 对照

- 完成

- 复杂

- 复杂

- 符合

- 元件

- 组件

- 全面

- 电脑

- 分享链接

- 地都

- 消费者

- 控制

- 正确

- 套餐

- 创造

- 资历

- 罪犯

- 关键

- 电流

- 顾客

- 合作伙伴

- 网络犯罪

- 网络安全

- data

- 数据管理

- 数据存储

- 天

- 定义

- 交货

- 根据

- 目的地

- 检测

- 设备

- 设备

- 差异

- 不同

- 数字

- 数字

- 勤勉

- 讨论

- 不

- 两

- 每

- 容易

- 有效

- 拥抱

- 强调

- 强调

- 员工

- 员工

- 使

- 鼓励

- 确保

- 确保

- 输入

- 进入

- 条目

- 环境

- 时代

- 建立

- 建立

- 甚至

- 所有的

- 一切

- 演变

- 究竟

- 检查

- 例子

- 存在

- 期望

- 专家

- 外部

- 因素

- 熟悉

- 熟悉

- 联邦

- 金融

- 金融技术

- 寻找

- Finextra

- (名字)

- 聚焦

- 针对

- 支离破碎

- 骨架

- 框架

- 骗局

- 欺诈

- 止

- 联邦贸易委员会

- 功能

- 基金

- 基金经理

- 进一步

- 未来

- 获得

- 越来越

- 特定

- 全球

- 全球流行病

- 地球

- GOES

- 更大的

- 黑客

- 硬

- 有

- 帮助

- 帮助

- 高

- 举行

- 主页

- 家园

- 创新中心

- HTTPS

- 鉴定

- 身分

- if

- 实施

- 实施

- in

- 深入

- 包含

- 增加

- 日益

- 令人难以置信

- 行业中的应用:

- 初始

- 安装

- 例

- 代替

- 诚信

- 内部

- 涉及

- 参与

- IT

- 它的

- 本身

- JPG

- 只是

- 保持

- 保持

- 键

- 笔记本电脑

- Level

- 杠杆

- 喜欢

- 限制

- 有限

- 访问受限

- 地点

- 登录

- 长

- 看

- 丢失

- 主要

- 保持

- 维护

- 管理

- 颠覆性技术

- 经理

- 管理的

- 许多

- 匹配

- 可能..

- 意

- 手段

- 措施

- 满足

- 迁移

- 思维定势

- 混合

- 模型

- 现代

- 显示器

- 监控

- 更多

- 最先进的

- 多

- 必须

- 几乎

- 必要

- 必须

- 需求

- 打印车票

- 需要

- 网络

- 没有

- 现在

- of

- 办公

- on

- 一

- 正在进行

- 仅由

- 运营

- or

- 组织

- 组织

- 其他名称

- 输出

- 疏忽

- 简介

- 流感大流行

- 参数

- 参数

- 最重要的

- 伙伴

- 密码

- 个人

- 地方

- 平台

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 大量

- 点

- 门户网站

- 提出

- 几乎

- 在练习上

- 小学

- 原理

- 原则

- 先

- 私立

- 程序

- 过程

- 过程监控

- 过程

- 处理

- 核心产品

- 正确

- 保护

- 保护

- 保护

- 成熟

- 提供

- 提供

- 提供

- 代理

- 有疑问吗?

- 承认

- 稳压器

- 关系

- 依靠

- 远程

- 报道

- 业务报告

- 代表

- 需求

- 岗位要求

- 需要

- 导致

- 右

- 健壮

- 运行

- 保护

- 同

- 对工资盗窃

- 安全

- 保安

- 安全威胁

- 敏感

- 分开

- 特色服务

- 集

- 几个

- 转移

- 单

- 聪明

- 软件

- 解决方案

- 一些

- 具体的

- 钉鞋

- 标准

- 开始

- 仍

- 被盗

- 存储

- 策略

- 监督

- 严格

- 强

- 这样

- 超越

- 可疑

- 系统

- 产品

- 采取

- 需要

- 天才

- 文案

- 专业技术

- 条款

- 比

- 这

- 未来

- 世界

- 其

- 从而

- 博曼

- 他们

- Free Introduction

- 透

- 那些

- 虽然?

- 威胁

- 三

- 通过

- 时

- 至

- 今晚

- 工具

- 最佳

- 贸易

- 信任

- 信任框架

- 信任

- 可靠

- 二

- 一般

- 不明

- 直到

- 使用

- 用过的

- 用户

- 用户

- 使用

- 运用

- 各种

- 各个

- 厂商

- 确认

- 验证

- 通过

- 重要

- VPN

- vs

- 脆弱

- 唤醒

- 方法

- we

- 什么是

- ,尤其是

- 这

- 而

- WHO

- 为什么

- 中

- 工作

- 合作

- 世界

- 将

- 年

- 和风网

- 零

- 零信任