ESET 研究人员对先前未公开的与中国结盟的威胁行为者(我们将其命名为 Blackwood)进行的攻击进行了分析,我们认为该攻击者至少自 2018 年以来一直在运作。攻击者通过对手提供了一个复杂的植入程序,我们将其命名为 NSPX30中间人 (AitM) 攻击劫持来自合法软件的更新请求。

这篇博文的要点:

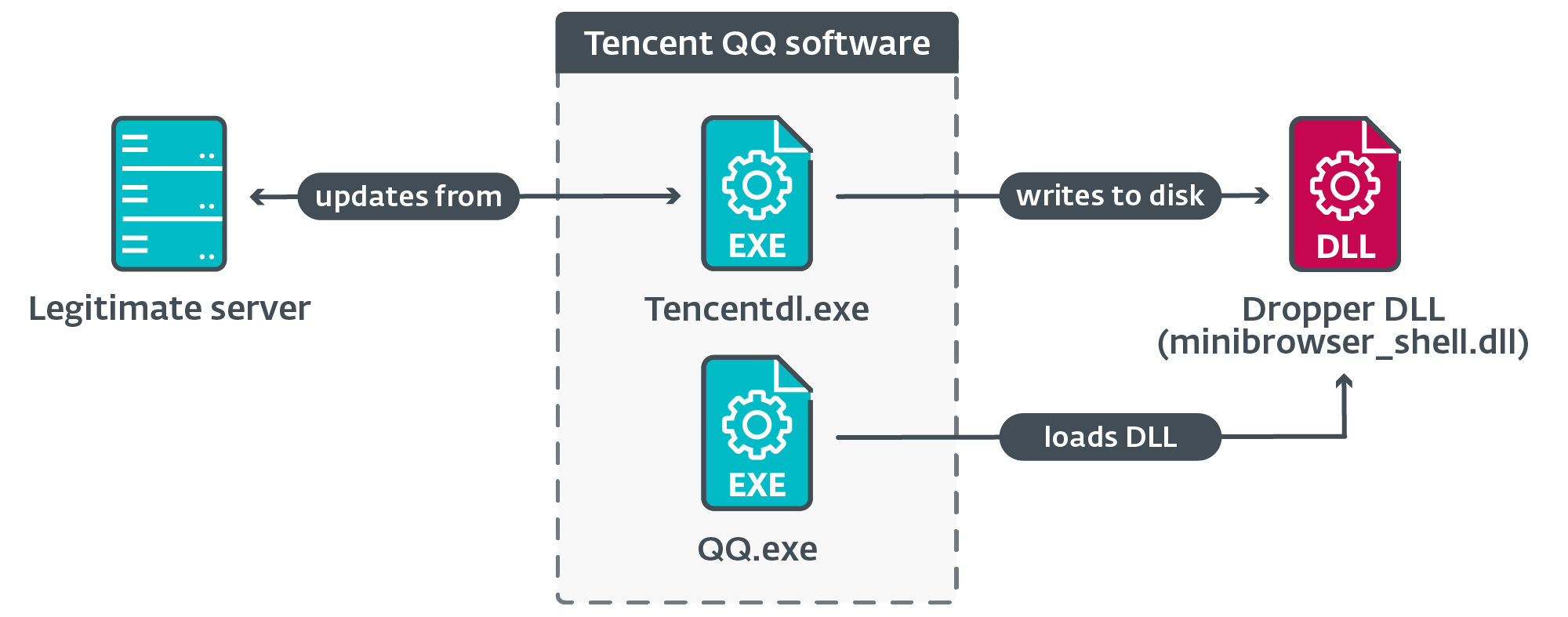

- 我们发现 NSPX30 植入程序是通过腾讯 QQ、WPS Office 和搜狗拼音等合法软件的更新机制部署的。

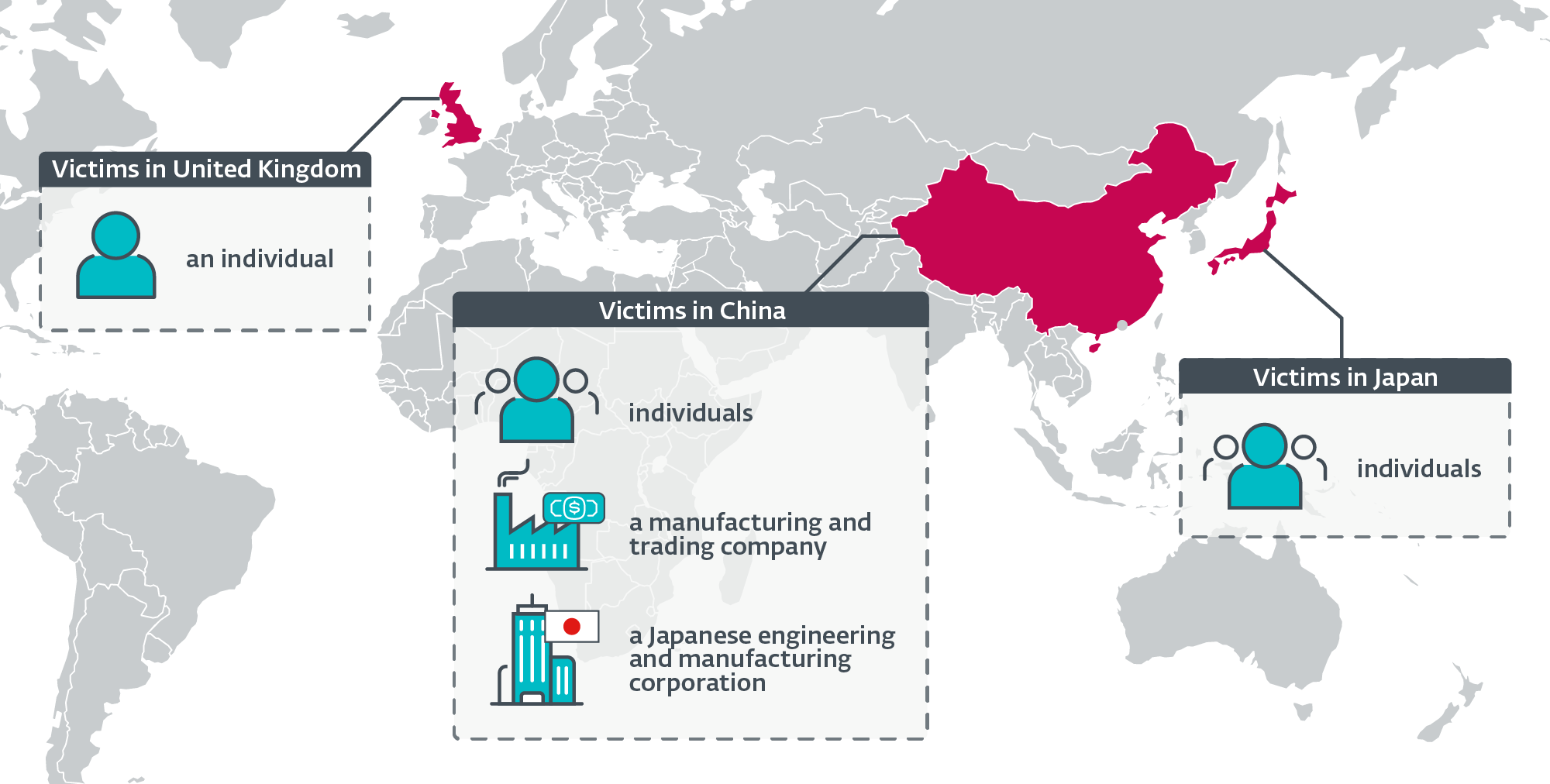

- 我们在针对中国和日本公司以及针对中国、日本和英国个人的针对性攻击中检测到了该植入。

- 我们的研究将 NSPX30 的演变追溯到 2005 年的一个小后门,我们将其命名为 Project Wood,旨在从受害者那里收集数据。

- NSPX30 是一个多级植入程序,包括多个组件,例如植入程序、安装程序、加载程序、协调器和后门。后两者都有自己的插件集。

- 该植入程序是围绕攻击者进行数据包拦截的能力而设计的,使 NSPX30 运营商能够隐藏其基础设施。

- NSPX30 还能够将自己列入多个中国反恶意软件解决方案的允许名单中。

- 我们将此活动归因于一个新的 APT 组织,我们将其命名为 Blackwood。

布莱克伍德简介

Blackwood 是一个与中国结盟的 APT 组织,至少自 2018 年以来一直活跃,从事针对中国和日本个人和公司的网络间谍活动。 Blackwood 有能力进行中间对手攻击,通过合法软件更新来传递我们命名为 NSPX30 的植入程序,并通过拦截植入程序生成的流量来隐藏其命令和控制服务器的位置。

活动概览

2020 年,在位于中国的目标系统上检测到恶意活动激增。该机器已成为我们通常所说的“威胁磁铁”,因为我们检测到攻击者尝试使用与不同 APT 组相关的恶意软件工具包: 回避熊猫, 罗宇,我们追踪的第三个威胁者是 LittleBear。

在该系统上,我们还检测到不属于这三个组织的工具包的可疑文件。这促使我们开始研究一种名为 NSPX30 的植入物;我们能够将其演变一直追溯到 2005 年。

根据 ESET 遥测,在少数系统上检测到了该植入程序。受害者包括:

- 位于中国和日本的身份不明的个人,

- 一位身份不明的讲中文的人连接到英国一所知名公立研究型大学的网络,

- 中国一家大型制造和贸易公司,以及

- 一家日本工程和制造垂直公司在中国的办事处。

我们还观察到,如果访问丢失,攻击者会尝试重新破坏系统。

图 1 是根据 ESET 遥测数据显示的 Blackwood 目标的地理分布。

NSPX30的演变

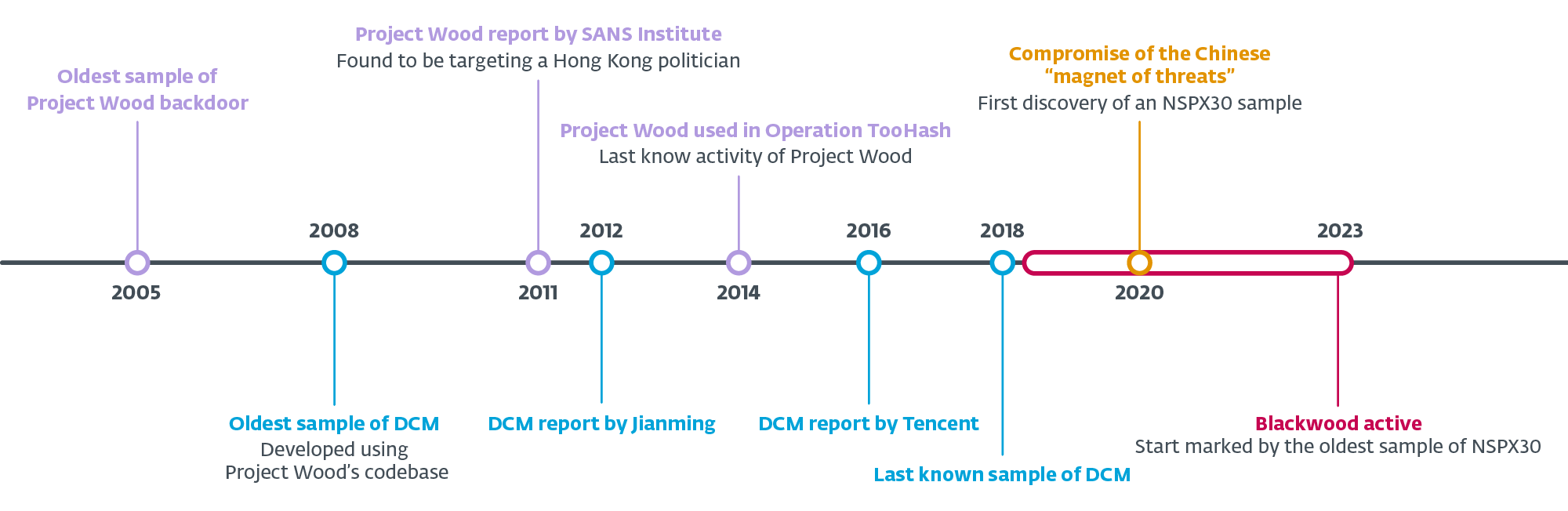

在我们对 NSPX30 植入物的研究过程中,我们将其进化映射到了一个早期祖先——一个简单的后门,我们将其命名为 Project Wood。我们能找到的最古老的 Project Wood 样本是在 2005 年编译的,它似乎已被用作创建多个植入程序的代码库。 NSPX30 就是由这样一种植入物演变而来,其作者于 2008 年将其命名为 DCM。

图 2 根据我们对收集的样本和 ESET 遥测以及公共文档的分析,展示了这些发展的时间表。然而,此处记录的事件和数据仍然是对未知数量的威胁行为者近二十年的开发和恶意活动的不完整描述。

在以下部分中,我们将描述有关 Project Wood、DCM 和 NSPX30 的一些发现。

木材计划

这些植入程序演变的起点是 9 月 XNUMX 日编译的一个小后门th,2005 年,根据其两个组件(加载程序和后门)的 PE 标头中存在的时间戳。后者能够收集系统和网络信息,以及记录击键和截屏。

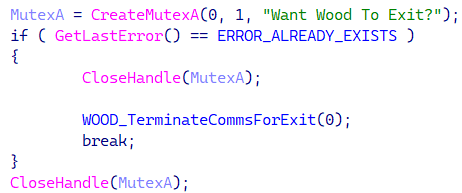

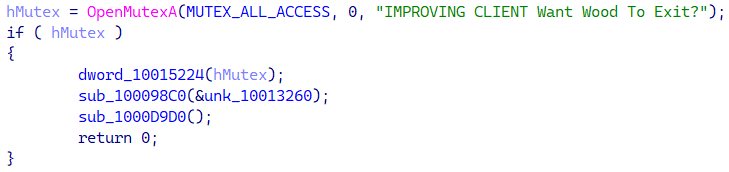

我们根据重复出现的互斥体名称将后门命名为 Project Wood,如图 3 所示。

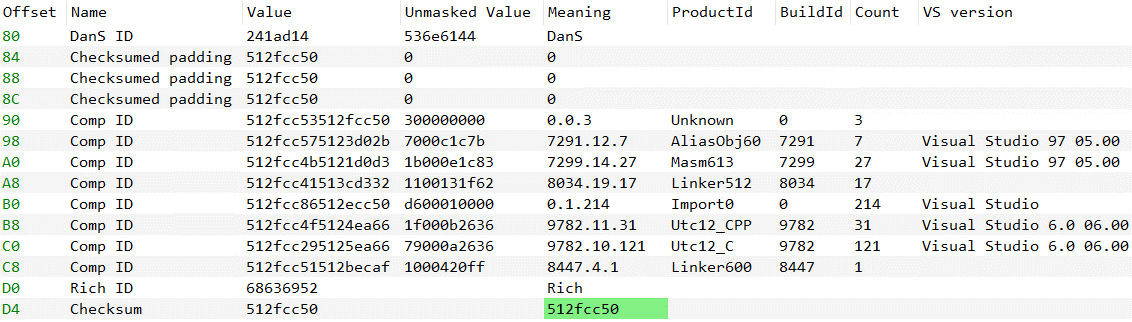

编译时间戳是不可靠的指标,因为它们可能被攻击者篡改;因此,在这种具体情况下,我们考虑了额外的数据点。首先,加载器和后门样本的 PE 标头的时间戳;参见表1。两个组件的编译时间仅相差17秒。

表 1. 2005 年样本组件中的 PE 编译时间戳

|

SHA-1 |

文件名 |

PE编译时间戳 |

课程描述 |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

木材项目后门。 导出表中的时间戳与 PE 编译时间戳相匹配。 |

|

834EAB42383E171DD6A4 |

无 |

2005-01-09 08:21:39 |

Project Wood 加载程序包含作为资源嵌入的后门。 |

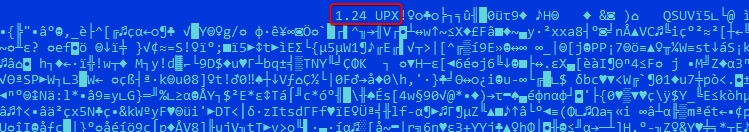

第二个数据点来自使用压缩的滴管样本 UPX。该工具将其版本(图 4)插入到生成的压缩文件中 - 在本例中为 UPX 版本 1.24,它是 在2003发布,在样本的编译日期之前。

第三个数据点是来自 PE 丰富标头的有效元数据(图 5),表明该示例是使用 Visual Studio 6.0 编译的, 在1998发布,在示例的编译日期之前。

我们评估时间戳、丰富标头元数据和 UPX 版本不太可能全部被攻击者操纵。

公共文档

根据一个 技术论文 SANS Institute 于 2011 年 XNUMX 月发布的报告显示,一个未命名且未注明来源的后门(Project Wood)被用于通过鱼叉式网络钓鱼电子邮件来攻击来自香港的政治人物。

2014年XNUMX月,G DATA发布了 报告 一项名为“Operation TooHash”的活动,此后被归因于 金缕梅 APT组。名为 DirectsX 的 Rootkit G DATA 加载了 Project Wood 后门的变体(见图 6),具有 DCM 和后来的 NSPX30 中看到的一些功能,例如将自身列入网络安全产品的许可名单(稍后在表 4 中详细介绍)。

DCM 又名 黑暗幽灵

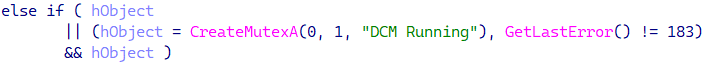

早期的 Wood 项目作为多个项目的代码库;其中之一是一种被作者称为 DCM 的植入物(见图 7)。

腾讯 2016 年的报告描述了一种更成熟的 DCM 变体,该变体依赖攻击者的 AitM 功能,通过将 DCM 安装程序作为软件更新提供来危害受害者,并通过 DNS 请求向合法服务器泄露数据。我们上次观察到攻击中使用 DCM 是在 2018 年。

公共文档

DCM最早由中国公司记录 2012年江民,尽管当时它还没有命名,后来被命名为“黑暗幽灵” 2016年腾讯.

NSPX30

我们发现的最古老的 NSPX30 样本是在 6 月 XNUMX 日编译的th,2018。NSPX30 的组件配置与 DCM 不同,因为它的操作分为两个阶段,完全依赖攻击者的 AitM 能力。 DCM 的代码被分成更小的组件。

我们根据插件示例中找到的 PDB 路径命名植入程序:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

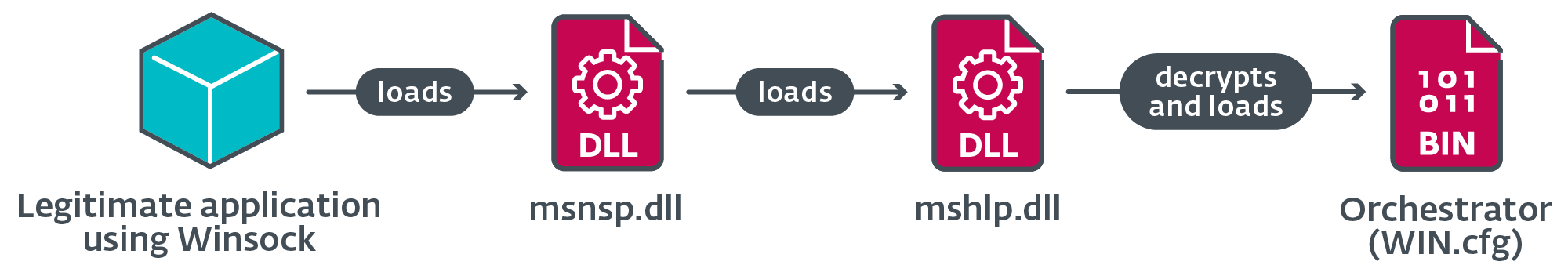

我们认为NSP指的是它的持久化技术:持久化加载器DLL,它在磁盘上的名称是 msnsp.dll,内部命名为 dll (根据导出表数据),可能是因为它是作为Winsock安装的 nAMEs步伐 p提供者(NSP)。

最后,据我们所知,在此发布之前 NSPX30 尚未公开记录。

技术分析

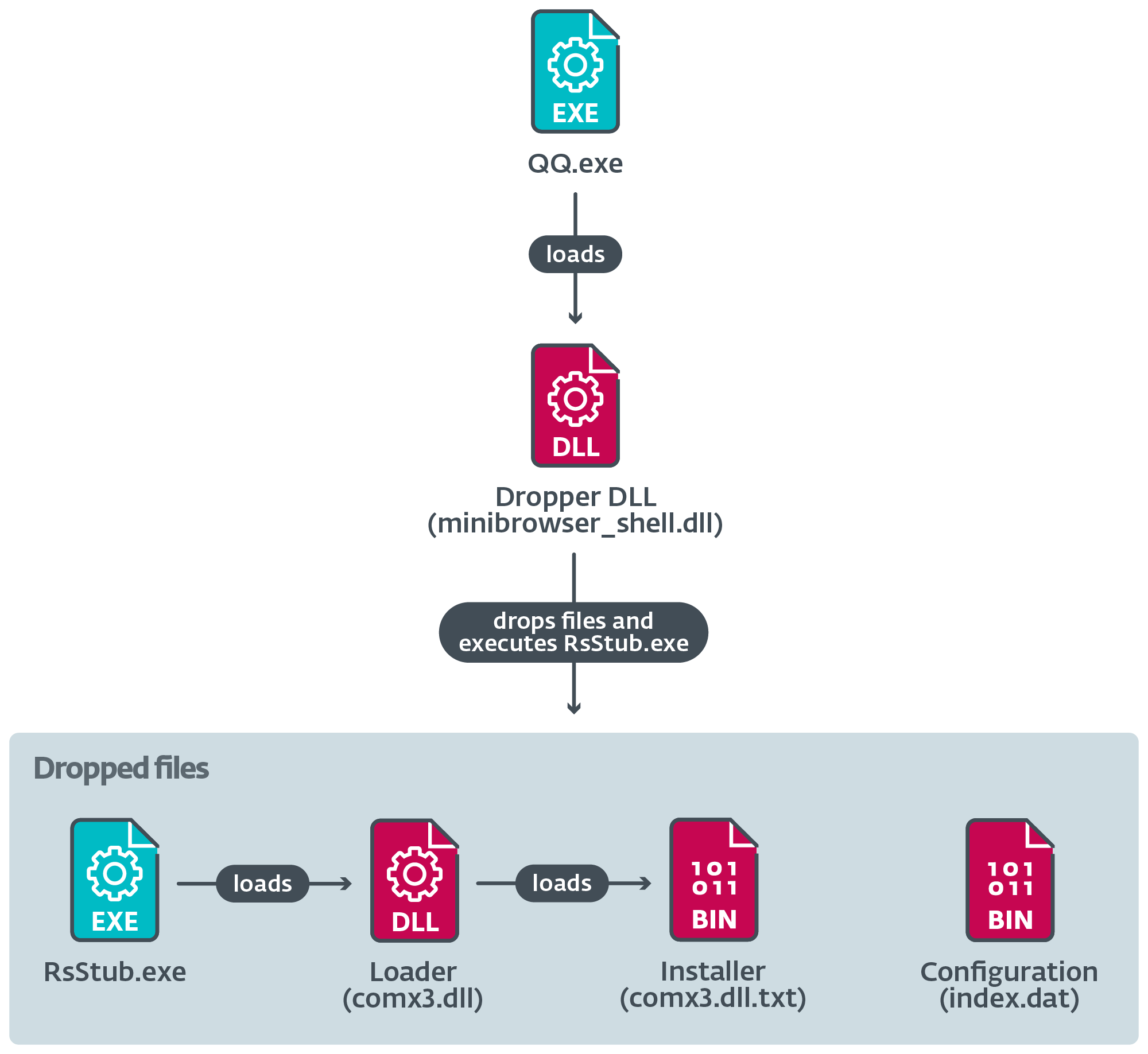

使用 ESET 遥测技术,我们确定当合法软件尝试使用(未加密的)HTTP 协议从合法服务器下载更新时,计算机就会受到损害。被劫持的软件更新包括腾讯QQ、搜狗拼音、WPS Office等热门中文软件的更新。

图 8 显示了 ESET 遥测中的执行链图解。

在表 2 中,我们提供了下载时在用户系统上将域解析到的 URL 和 IP 地址的示例。

表 2. 观察到的合法下载程序组件的 URL、服务器 IP 地址和进程名称

|

网址 |

初见 |

IP地址 |

ASN |

下载 |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461(中国网) |

腾讯dl.exe |

根据 ESET 遥测和被动 DNS 信息,在其他案例中观察到的 IP 地址与合法软件公司的域相关联;我们在其中一些上注册了多达数百万个连接,并且我们已经看到从这些 IP 地址下载合法的软件组件。

网络植入假说

我们仍然不知道攻击者究竟如何以恶意更新的形式提供 NSPX30,因为我们尚未发现使攻击者能够首先危害其目标的工具。

根据我们自己与表现出这些能力的与中国结盟的威胁行为者的经验(回避熊猫 和 奇才队),以及最近对路由器植入的研究归因于 黑科技 和 科迈罗龙 (又名 野马熊猫),我们推测攻击者正在受害者的网络中部署网络植入,可能是在路由器或网关等易受攻击的网络设备上。

我们没有发现通过 DNS 进行流量重定向的迹象,这一事实可能表明,当假设的网络植入程序拦截与更新相关的未加密 HTTP 流量时,它会以 DLL、可执行文件或 ZIP 存档的形式回复 NSPX30 植入程序的植入程序包含 DLL。

之前,我们提到 NSPX30 植入程序利用攻击者的数据包拦截功能来匿名化其 C&C 基础设施。在下面的小节中,我们将描述他们是如何做到这一点的。

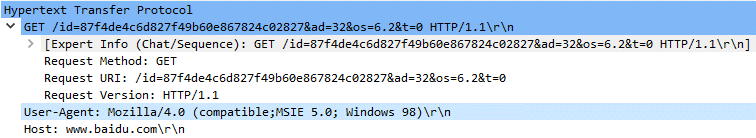

HTTP拦截

为了下载后门,协调器会向百度网站(合法的中国搜索引擎和软件提供商)执行 HTTP 请求(图 9),该请求具有特殊的 用户代理 伪装成 Windows 98 上的 Internet Explorer。来自服务器的响应被保存到一个文件中,后门组件将从该文件中提取并加载到内存中。

请求URI 是自定义的,包括来自协调器和受损系统的信息。在非拦截请求中,向合法服务器发出此类请求会返回 404 错误代码。后门使用类似的过程来下载插件,但使用方式略有不同 请求URI.

网络植入只需寻找 HTTP GET 请求即可 www.baidu.com 与那个特别的老 用户代理 并分析 请求URI 以确定必须发送什么有效负载。

UDP拦截

在初始化过程中,后门会创建一个被动 UDP 侦听套接字,并让操作系统分配端口。使用被动后门的攻击者可能会遇到麻烦:例如,如果使用 NAT 的防火墙或路由器阻止来自网络外部的传入通信。此外,植入程序的控制器需要知道受感染机器的确切 IP 地址和端口才能联系后门。

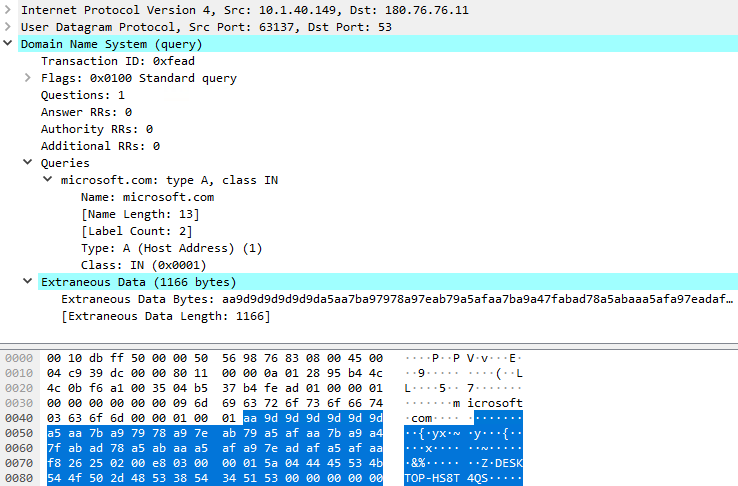

我们认为,攻击者通过使用后门侦听命令的同一端口来泄露收集到的数据,从而解决了后一个问题,因此网络植入程序将确切地知道将数据包转发到哪里。默认情况下,数据泄露过程在创建套接字后开始,它包含对套接字的 DNS 查询。 microsoft.com 领域;收集到的数据被附加到 DNS 数据包中。图 10 显示了后门发送的第一个 DNS 查询的捕获。

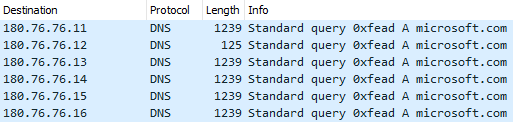

第一个 DNS 查询发送到 180.76.76[.]11:53 (在撰写本文时,服务器未公开任何 DNS 服务)并且对于以下每个查询,目标 IP 地址都会更改为后续地址,如图 11 所示。

180.76.76.0/24 该网络属于百度所有,有趣的是,这些IP地址上的一些服务器确实暴露了DNS服务,例如 180.76.76.76,这是百度的 公共 DNS 服务.

我们认为,当 DNS 查询数据包被拦截时,网络植入程序会将其转发到攻击者的服务器。植入程序可以通过组合多个值来创建指纹来轻松过滤数据包,例如:

- 目的IP地址

- UDP端口(我们观察到 53, 4499及 8000),

- DNS查询匹配的事务ID 0xFEAD,

- 域名,并且,

- 附加了无关数据的 DNS 查询。

最后的思考

使用攻击者的 AitM 能力拦截数据包是隐藏其 C&C 基础设施位置的巧妙方法。我们观察到位于中国境外(即日本和英国)的受害者,策划者能够针对他们部署后门。然后攻击者向后门发送命令以下载插件;例如,来自英国的受害者收到了两个旨在收集腾讯QQ信息和聊天记录的插件。因此,我们知道 AitM 系统已经就位并正在运行,我们必须假设渗透机制也是如此。

一些服务器——例如,在 180.76.76.0/24 网络——似乎是 任播的,这意味着世界各地可能有多个服务器来回复(合法的)传入请求。这表明网络拦截可能是在靠近目标的地方而不是靠近百度网络的地方进行的。来自中国 ISP 的拦截也不太可能,因为百度的部分网络基础设施位于中国境外,因此中国境外的受害者可能不会通过任何中国 ISP 来访问百度服务。

NSPX30

在以下部分中,我们将描述恶意软件执行的主要阶段。

第一阶段

图 12 说明了合法组件加载恶意植入程序 DLL 并在磁盘上创建多个文件时的执行链。

滴管执行 RsStub程序,中国反恶意软件产品瑞星杀毒软件的合法软件组件,被滥用来侧面加载恶意软件 comx3.dll.

图 13 说明了该组件执行期间采取的主要步骤。

什么时候 RsStub程序 电话 ExitProcess的,执行来自 shellcode 的加载函数而不是合法的 API 函数代码。

加载程序从文件中解密安装程序 DLL comx3.dll.txt;然后 shellcode 将安装程序 DLL 加载到内存中并调用其入口点。

安装程序动态链接库

安装程序使用来自开源实现的 UAC 旁路技术来创建新的提升进程。使用哪一种取决于几个条件,如表 3 所示。

表 3. 应用 UAC 旁路技术必须满足的主要条件和相应的子条件

这些条件验证了两个过程的存在:我们相信 avp.exe 是卡巴斯基反恶意软件的一个组件,并且 rstray.exe 瑞星杀毒软件的一个组件。

安装程序尝试禁用 Windows Defender 提交示例,并添加加载程序 DLL 的排除规则 msnsp.dll。它通过 cmd.exe 执行两个 PowerShell 命令来实现此目的:

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -命令集-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

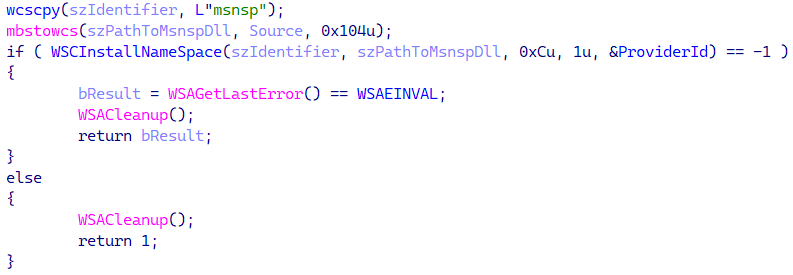

然后安装程序将持久加载程序 DLL 放入 C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll 并使用 API 为其建立持久性 WSC安装命名空间 将 DLL 安装为 Winsock 命名空间提供程序 命名 MSNSP,如图14所示。

因此,只要进程使用 Winsock,DLL 就会自动加载。

最后,安装程序删除加载程序 DLL DLL文件 和加密的协调器 DLL WIN.cfg 至 C:程序数据窗口.

第一阶段

此阶段从执行开始 msnsp.dll。图 15 显示了第 2 阶段的加载链。

Orchestrator的

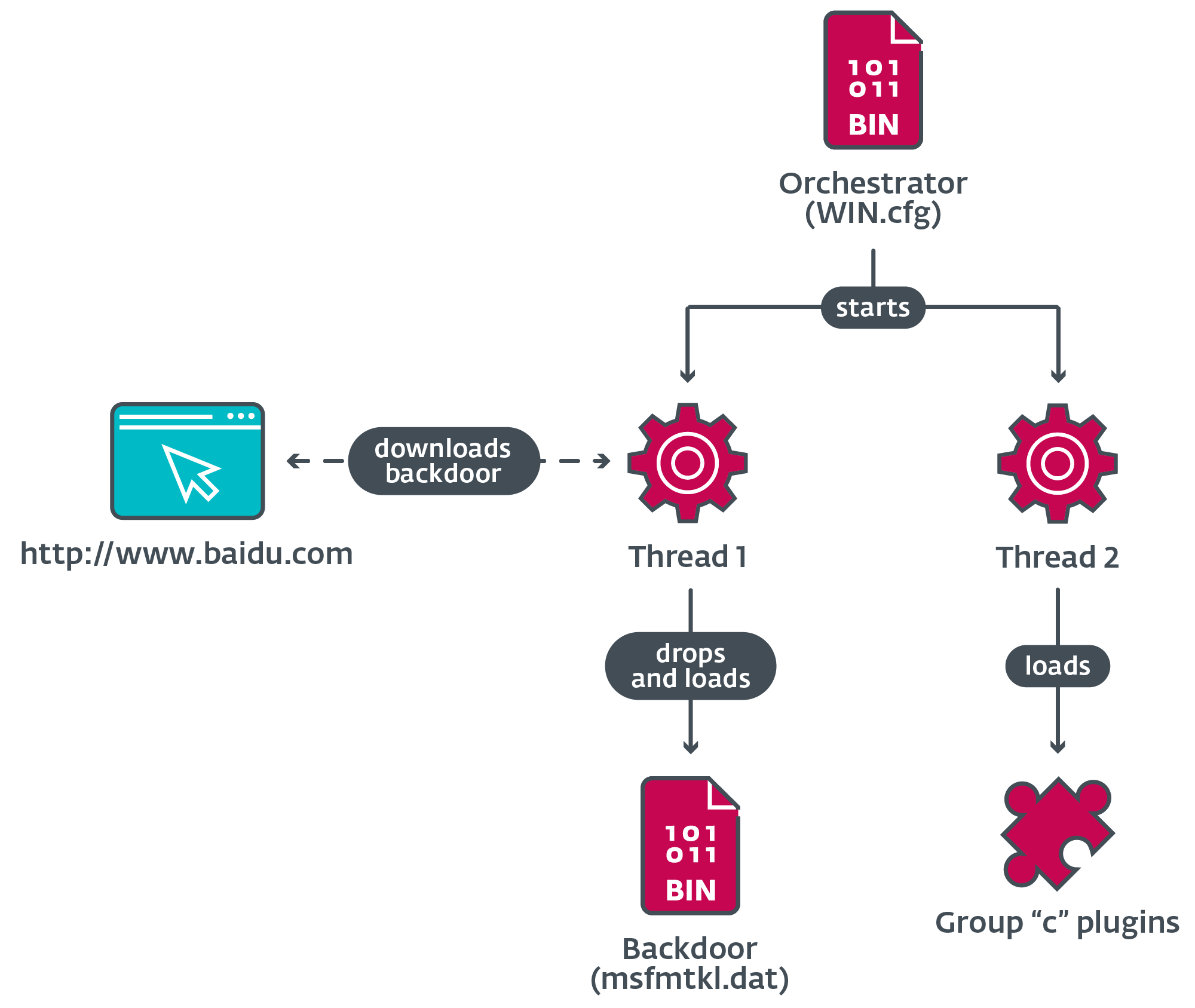

图 16 说明了协调器执行的主要任务,其中包括获取后门和加载插件。

加载后,协调器会创建两个线程来执行其任务。

编排器线程 1

Orchestrator从磁盘中删除原始的dropper文件,并尝试从以下位置加载后门: msfmtkl.dat。如果文件不存在或无法打开,编排器将使用 Windows Internet API 打开与中国百度公司合法网站的连接,如前所述。

来自服务器的响应被保存到临时文件中,并经过验证过程;如果满足所有条件,文件内的加密有效负载将写入新文件并重命名为 msfmtkl.dat.

使用加密的有效负载创建新文件后,编排器读取其内容并使用 RC4 解密有效负载。生成的 PE 被加载到内存中并执行其入口点。

编排器线程 2

根据当前进程的名称,编排器执行多项操作,包括加载插件以及添加排除项以将三个中国反恶意软件产品的本地数据库中的加载程序 DLL 列入白名单。

表 4 描述了当进程名称与安全软件套件的名称匹配时所采取的操作,其中协调器可以将其加载程序列入白名单。

表 4. 在具有特定安全软件名称的进程中执行时的 Orchestrator 操作

|

进程名 |

针对性软件 |

操作 |

|

QQpcmgr.exe qqpctray.exe QQpcrtp.exe |

尝试加载合法的DLL TAV接口.dll 使用导出的函数 创建Tave实例 来获取一个接口。当从接口调用第二个函数时,它会传递文件路径作为参数。 |

|

|

360安全软件 360托盘.exe |

尝试加载合法的DLL deepscancloudcom2.dll 使用导出的函数 XD打开, XD添加记录Ex及 XD关闭,它在 SQL 数据库文件中添加一个新条目 速度内存2.hg. |

|

|

360sd.exe |

尝试打开文件 sl2数据库 添加一个 base64 编码的二进制结构,其中包含加载程序 DLL 的路径。 |

|

|

kxescore.exe 可执行程序 |

尝试加载合法的DLL 安全kxescankhistory.dll 使用导出的函数 KSDll获取类对象 来获取一个接口。当它从 vtable 调用函数之一时,它会传递一个文件路径作为参数。 |

表 5 描述了当进程名称与所选即时消息软件的名称匹配时所采取的操作。在这些情况下,协调器从磁盘加载插件。

表 5. 在具有特定即时消息传递软件名称的进程中执行时的 Ochestrator 操作

|

进程名 |

针对性软件 |

操作 |

|

QQ.exe |

尝试创建名为的互斥体 获取QQ消息锁。如果互斥锁尚不存在,则会加载插件 c001.dat, c002.dat及 c003.dat 从磁盘。 |

|

|

微信.exe |

加载插件 c006.dat. |

|

|

电报.exe |

加载插件 c007.dat. |

|

|

Skype.exe |

加载插件 c003.dat. |

|

|

cc.exe |

未知;可能 云聊天. |

|

|

突袭呼叫程序 |

||

|

yy.exe |

未知;可能是来自的申请 YY社交网络. |

|

|

阿里姆程序 |

加载插件 c005.dat. |

完成相应的动作后,线程返回。

插件组“c”

根据我们对 Orchestrator 代码的分析,我们了解到“c”组中至少可能存在六个插件,但目前我们只知道其中三个。

表 6 描述了已识别插件的基本功能。

表 6. “c”组插件的描述

|

插件名称 |

课程描述 |

|

c001.dat |

从 QQ 数据库窃取信息,包括凭据、聊天记录、联系人列表等。 |

|

c002.dat |

挂钩腾讯QQ的多项功能 内核实用程序.dll 和 通用.dll 在记忆中 QQ.exe 进程,能够拦截直接消息和群组消息以及对数据库的 SQL 查询。 |

|

c003.dat |

挂钩几个API: – CoCreateInstance的 – 波在开 – 波近 – 波入添加缓冲区 – 波输出打开 – 波输出写 – 关闭波 这使得该插件能够拦截多个进程中的音频对话。 |

后门

我们已经分享了有关后门基本目的的一些细节:与其控制器进行通信并窃取收集到的数据。与控制器的通信主要基于将插件配置数据写入名为的未加密文件中 许可证.dat,并从加载的插件中调用功能。表 7 描述了后门处理的最相关命令。

表 7. 后门处理的一些命令的说明

|

命令编号 |

课程描述 |

|

0x04 |

创建或关闭反向 shell 并处理输入和输出。 |

|

0x17 |

使用控制器提供的路径移动文件。 |

|

0x1C |

卸载植入物。 |

|

0x1E |

从指定目录收集文件信息,或收集驱动器信息。 |

|

0x28 |

使用控制器给定的 PID 终止进程。 |

插件组“a”和“b”

后门组件包含自己的嵌入式插件 DLL(参见表 8),这些插件会写入磁盘并为后门提供基本的间谍和信息收集功能。

表8. 后门中嵌入的插件组“a”和“b”的说明

|

插件名称 |

课程描述 |

|

a010.dat |

从注册表收集已安装的软件信息。 |

|

b010.dat |

截取屏幕截图。 |

|

b011.dat |

基本键盘记录器。 |

结论

我们分析了一个名为 Blackwood 的威胁行为者的攻击和能力,该威胁行为者对来自中国、日本和英国的个人和公司进行了网络间谍活动。我们将 NSPX30(Blackwood 部署的定制植入程序)的演变映射到了一个我们命名为 Project Wood 的小型后门,一直追溯到 2005 年。

有趣的是,考虑到所实施的技术,2005 年的 Project Wood 植入似乎是具有恶意软件开发经验的开发人员的作品,这让我们相信我们尚未发现有关原始后门的更多历史。

如果对我们在 WeLiveSecurity 上发表的研究有任何疑问,请通过以下方式联系我们 威胁intel@eset.com.

ESET Research 提供私人 APT 情报报告和数据源。 有关此服务的任何查询,请访问 ESET 威胁情报 页面上发布服务提醒。

国际石油公司

档

|

SHA-1 |

文件名 |

ESET 检测名称 |

课程描述 |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

迷你浏览器_shell.dll |

Win32/代理.AFYI |

NSPX30 初始滴管。 |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/代理.AFYH |

安装程序的加载程序。 |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/代理.AFYH |

持久加载程序。 |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

DLL文件 |

Win32/代理.AFYH |

编排器的加载器。 |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/特洛伊木马Dropper.Agent.SWR |

解密的安装程序。 |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/代理.AFYI |

解密的协调器。 |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

已解密后门。 |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/代理.AFYI |

凭证和数据窃取插件。 |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/代理.AFYI |

腾讯QQ消息拦截插件。 |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/代理.AFYI |

音频捕获插件。 |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

信息收集器插件。 |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

键盘记录器插件。 |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

屏幕截图插件。 |

商业网络

|

IP |

域名 |

托管服务商 |

初见 |

更多信息 |

|

104.193.88[.]123 |

www.baidu[.]com |

北京百度网通科技有限公司 |

2017-08-04 |

编排器和后门组件联系合法网站以下载有效负载。 HTTP GET 请求被 AitM 拦截。 |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

合法软件下载植入程序的 URL 的一部分。 |

MITRE ATT&CK 技术

该表是使用 版本 MITRE ATT&CK 框架 14.

|

战术 |

ID |

名字 |

课程描述 |

|

资源开发 |

开发能力:恶意软件 |

Blackwood 使用了一种名为 NSPX30 的定制植入物。 |

|

|

初始访问 |

供应链妥协 |

当合法的软件更新请求通过 AitM 被拦截时,NSPX30 的 dropper 组件就会被传递。 |

|

|

执行 |

命令和脚本解释器:PowerShell |

NSPX30 的安装程序组件使用 PowerShell 禁用 Windows Defender 的示例提交,并添加加载程序组件的排除项。 |

|

|

命令和脚本解释器:Windows 命令外壳 |

NSPX30的安装程序可以使用 CMD.EXE 当尝试绕过 UAC 时。 NSPX30的后门可以创建反向shell。 |

||

|

命令和脚本解释器:Visual Basic |

NSPX30 的安装程序在尝试绕过 UAC 时可以使用 VBScript。 |

||

|

原生API |

NSPX30的安装程序和后门使用 创建进程A/W 用于执行组件的 API。 |

||

|

坚持 |

劫持执行流程 |

当Winsock启动时,NSPX30的加载器会自动加载到进程中。 |

|

|

特权升级 |

事件触发执行 |

NSPX30 的安装程序修改注册表以更改媒体按钮键值(APPCOMMAND_LAUNCH_APP2) 指向其加载器可执行文件。 |

|

|

滥用提升控制机制:绕过用户帐户控制 |

NSPX30 的安装程序使用三种技术来尝试绕过 UAC。 |

||

|

防御规避 |

去混淆/解码文件或信息 |

NSPX30 的安装程序、协调器、后门和配置文件均使用 RC4 或按位和算术指令的组合进行解密。 |

|

|

削弱防御:禁用或修改工具 |

NSPX30 的安装程序禁用 Windows Defender 的示例提交,并添加加载程序组件的排除项。 NSPX30 的编排器可以更改安全软件的数据库,以将其加载程序组件列入白名单。目标软件包括:腾讯电脑管家、360卫士、360杀毒、金山毒霸等。 |

||

|

指标删除:文件删除 |

NSPX30 可以删除其文件。 |

||

|

指示器移除:清晰的持久性 |

NSPX30 可以消除其持久性。 |

||

|

间接命令执行 |

NSPX30 的安装程序通过 Windows 的 Command Shell 执行 PowerShell。 |

||

|

伪装:匹配合法名称或位置 |

NSPX30的组件存储在合法文件夹中 %PROGRAMDATA%英特尔. |

||

|

修改注册表 |

NSPX30 的安装程序在尝试绕过 UAC 时可以修改注册表。 |

||

|

混淆的文件或信息 |

NSPX30 的组件以加密方式存储在磁盘上。 |

||

|

混淆文件或信息:嵌入式有效载荷 |

NSPX30 的滴管包含嵌入式组件。 NSPX30 的加载程序包含嵌入式 shellcode。 |

||

|

系统二进制代理执行:Rundll32 |

NSPX30的安装程序可以通过以下方式加载 rundll32.exe. |

||

|

凭证访问 |

中间对手 |

NSPX30 植入物通过 AitM 攻击传递给受害者。 |

|

|

来自密码存储的凭证 |

NSPX30 插件 c001.dat 可以从腾讯QQ数据库窃取凭证。 |

||

|

药物发现 |

文件和目录发现 |

NSPX30的后门和插件可以列出文件。 |

|

|

查询注册表 |

NSPX30 a010.dat 插件从注册表中收集已安装软件的各种信息。 |

||

|

软件发现 |

NSPX30 a010.dat 插件从注册表收集信息。 |

||

|

系统信息发现 |

NSPX30的后门收集系统信息。 |

||

|

系统网络配置发现 |

NSPX30的后门收集各种网络适配器信息。 |

||

|

系统网络连接发现 |

NSPX30的后门收集网络适配器信息。 |

||

|

系统所有者/用户发现 |

NSPX30的后门收集系统和用户信息。 |

||

|

购物 |

输入捕获:键盘记录 |

NSPX30 插件 b011.dat 是一个基本的键盘记录器。 |

|

|

归档收集的数据:通过图书馆归档 |

NSPX30 插件使用 zlib 压缩收集的信息。 |

||

|

音频捕获 |

NSPX30 插件 c003.dat 记录输入和输出音频流。 |

||

|

自动收集 |

NSPX30的编排器和后门会自动启动插件来收集信息。 |

||

|

数据暂存:本地数据暂存 |

NSPX30 的插件在渗漏之前将数据存储在本地文件中。 |

||

|

屏幕录制 |

NSPX30 插件 b010.dat 截屏。 |

||

|

指挥和控制 |

应用层协议:Web 协议 |

NSPX30 的协调器和后门组件使用 HTTP 下载有效负载。 |

|

|

应用层协议:DNS |

NSPX30 的后门使用 DNS 泄露收集到的信息。 |

||

|

数据编码:标准编码 |

收集的渗透数据使用 zlib 进行压缩。 |

||

|

数据混淆 |

NSPX30 的后门对其 C&C 通信进行加密。 |

||

|

非应用层协议 |

NSPX30 的后门使用 UDP 进行 C&C 通信。 |

||

|

代理 |

NSPX30 与其 C&C 服务器的通信由身份不明的组件代理。 |

||

|

渗出 |

自动渗漏 |

当可用时,NSPX30 的后门会自动泄露任何收集到的信息。 |

|

|

数据传输大小限制 |

NSPX30 的后门通过具有固定数据包大小的 DNS 查询来窃取收集的数据。 |

||

|

通过替代协议进行的渗透:通过未加密的非 C2 协议进行的渗透 |

NSPX30 的后门使用 DNS 泄露收集到的信息。 |

- :具有

- :是

- :不是

- :在哪里

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- Able

- 关于

- ACCESS

- 根据

- 账号管理

- 行动

- 要积极。

- 活动

- 演员

- 增加

- 额外

- 另外

- 地址

- 地址

- 添加

- 后

- 驳

- 经纪人

- 又名

- 所有类型

- 允许名单

- 几乎

- 已经

- 还

- 替代

- 尽管

- an

- 分析

- 分析

- 分析

- 和

- 杀毒软件

- 任何

- API

- APIs

- 出现

- 家电

- 应用领域

- 使用

- APT

- 档案

- 保健

- 围绕

- AS

- 评估

- 相关

- 承担

- At

- 攻击

- 攻击

- 尝试

- 尝试

- 尝试

- 音频

- 作者

- 自动

- 可使用

- 背部

- 后门

- 后门程序

- 百度

- 基于

- 基本包

- BE

- 因为

- 成为

- 很

- before

- 作为

- 相信

- 最佳

- 按位

- 都

- 建

- 按键

- by

- 绕行

- 被称为

- 调用

- 呼叫

- 营销活动

- CAN

- 能力

- 能力

- 能力

- 捕获

- 进行

- 案件

- 例

- 链

- 更改

- 变

- 即时通话

- 中国

- 中文

- 清除

- 接近

- 关闭

- CO

- 码

- 代码库

- 收集

- 采集

- 集电极

- COM的

- 组合

- 结合

- 购买的订单均

- 常用

- 通信

- 沟通

- 通信

- 公司

- 公司

- 编译

- 完成

- 元件

- 组件

- 妥协

- 妥协

- 流程条件

- 条件

- 进行

- 配置

- 已联繫

- 地都

- 连接

- 考虑

- 由

- CONTACT

- 包含

- Contents

- 控制

- 调节器

- 对话

- 公司

- 相应

- 可以

- 创建信息图

- 创建

- 创建

- 资历

- 电流

- 习俗

- 网络安全

- 黑暗

- data

- 数据点

- 数据库

- 数据库

- 日期

- DCM

- DCM的

- 几十年

- 默认

- 交付

- 提升

- 交付

- 依靠

- 部署

- 部署

- 部署

- 描述

- 介绍

- 描述

- 设计

- 目的地

- 详细

- 详情

- 检测

- 检测

- 确定

- 决心

- 发达

- 开发

- 研发支持

- 发展

- DID

- 差异

- 不同

- 直接

- 通过各种方式找到

- 发现

- 分配

- 分

- DNS

- do

- 文件

- 不

- 域

- 域名

- 下载

- 滴

- ,我们将参加

- 每

- 早

- 容易

- 提高的

- 电子邮件

- 嵌入式

- 使

- 使

- 编码

- 加密

- 从事

- 发动机

- 工程师

- 条目

- 错误

- 建立

- 事件

- 进化

- 进化

- 演变

- 究竟

- 例子

- 执行

- 执行

- 执行

- 执行

- 执行

- 渗出

- 展览

- 存在

- 体验

- 解释

- 探险家

- 出口

- 事实

- 失败

- 特征

- 数字

- 文件

- 档

- 过滤

- 找到最适合您的地方

- 发现

- 指纹

- 防火墙

- 姓氏:

- 固定

- 以下

- 针对

- 申请

- 向前

- 发现

- 止

- 充分

- 功能

- 功能

- 功能

- 网关

- 产生

- 地域

- 得到

- GitHub上

- 给

- 特定

- Go

- 团队

- 组的

- 民政事务总署

- 手柄

- 有

- 头

- 此处

- 隐藏

- 高调

- 历史

- 香

- 香港

- 创新中心

- 但是

- HTML

- HTTP

- HTTPS

- ID

- 确定

- if

- 说明

- 图片

- 实现

- 实施

- in

- 包括

- 包括

- 包含

- 来电

- 增加

- 表明

- 适应症

- 指标

- 个人

- 个人

- 信息

- 基础设施

- 初始

- 原来

- 启动

- 输入

- 咨询内容

- 刀片

- 内

- 安装

- 安装

- 例

- 代替

- 研究所

- 说明

- 房源搜索

- 接口

- 内部

- 网络

- 成

- 调查

- IP

- IP地址

- IP地址

- ISP

- 发行

- IT

- 它的

- 本身

- 一月

- 日本

- 日文

- 六月

- 键

- 神的国

- 知道

- 知识

- 已知

- 香港

- 大

- 名:

- 后来

- 发射

- 层

- 领导

- 最少

- 导致

- 左

- 合法

- 让

- 容易

- 清单

- 听力

- 监听

- 书单

- 加载

- 装载机

- 装载

- 负载

- 本地

- 位于

- 圖書分館的位置

- 锁

- 看

- 丢失

- 公司

- 机

- 机

- 主要

- 主要

- 恶意

- 恶意软件

- 经理

- 操纵

- 制造业

- 匹配

- 火柴

- 匹配

- 可能..

- 意

- 机制

- 机制

- 媒体

- 内存

- 提到

- 的话

- 条未读消息

- 一半

- 元数据

- 微软

- 可能

- 百万

- 修改

- 更多

- 最先进的

- 大多

- 多

- 必须

- 姓名

- 命名

- 需求

- 需要

- 网络

- 网络

- 全新

- 没有

- 不包含

- 注意..

- 数

- 获得

- 获得

- 发生

- 十月

- of

- 优惠精选

- 办公

- 老

- 最老的

- on

- 一

- 仅由

- 打开

- 开放源码

- 操作

- 操作系统

- 操作

- 运营

- 运营商

- or

- 秩序

- 起源

- 原版的

- 其他名称

- 我们的

- 输出

- 产量

- 学校以外

- 超过

- 己

- 拥有

- 市盈率

- 包

- 页

- 参数

- 部分

- 特别

- 通行证

- 被动

- 密码

- 径

- 路径

- PC

- 奇特

- 演出

- 执行

- 施行

- 坚持

- 图片

- 地方

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 请

- 插入

- 插件

- 点

- 点

- 政治

- 热门

- 或者

- PowerShell的

- 存在

- 当下

- 防止

- 先前

- 先

- 私立

- 大概

- 市场问题

- 程序

- 过程

- 过程

- 产品

- 热销产品

- 曲目

- 项目

- 项目

- 协议

- 提供

- 提供

- 提供者

- 代理

- 国家

- 出版物

- 公然

- 出版

- 目的

- 查询

- 宁

- 达到

- 收到

- 最近

- 记录

- 记录

- 经常性

- 参考

- 指

- 关于

- 在相关机构注册的

- 注册处

- 有关

- 相应

- 依托

- 遗迹

- 切除

- 去掉

- 一个回复

- 报告

- 业务报告

- 请求

- 要求

- 研究

- 研究人员

- 解决

- 资源

- 那些

- 响应

- 导致

- 导致

- 回报

- 反转

- 丰富

- 上升

- 路由器

- 第

- 同

- 保存

- 科学

- 科学与技术

- 截图

- 搜索

- 搜索引擎

- 其次

- 秒

- 部分

- 保安

- 看到

- 似乎

- 似乎

- 看到

- 选

- 发送

- 九月

- 已服务

- 服务器

- 服务器

- 服务

- 特色服务

- 套数

- 几个

- 共用的,

- 壳

- 如图

- 作品

- 类似

- 简易

- 只是

- 自

- SIX

- 尺寸

- 略有不同

- 小

- 小

- So

- 社会

- 软件

- 软件组件

- 解决方案

- 一些

- 极致

- 具体的

- 指定

- 幽灵

- 分裂

- 间谍

- 阶段

- 实习

- 标准

- 开始

- 开始

- 开始

- 步骤

- 仍

- 商店

- 存储

- 流

- 串

- 结构体

- 工作室

- 主题

- 服从

- 这样

- 提示

- 套房

- 浪涌

- 可疑

- 系统

- 产品

- 表

- 采取

- 拍摄

- 需要

- 目标

- 针对

- 目标

- 任务

- 技术

- 技术

- 专业技术

- 临时

- 腾讯

- 比

- 这

- 英国

- 英国

- 世界

- 其

- 他们

- 主题

- 然后

- 那里。

- 因此

- 博曼

- 他们

- 第三

- Free Introduction

- 那些

- 威胁

- 威胁者

- 三

- 通过

- 次

- 时间表

- 时间戳

- 至

- 工具

- 追踪

- 跟踪时

- 交易

- 交通

- 转让

- 引发

- 二

- Uk

- 理解

- 联合的

- 英国

- 大学

- 不明

- 不会

- 无名

- 更新

- 最新动态

- 网址

- us

- 使用

- 用过的

- 用户

- 使用

- 运用

- 有效

- 验证

- 折扣值

- 价值观

- 变种

- 各个

- 确认

- 版本

- 垂直

- 通过

- 受害者

- 受害者

- 参观

- 视觉

- 脆弱

- 是

- 方法..

- we

- 卷筒纸

- 您的网站

- 微信

- 井

- 为

- 什么是

- ,尤其是

- 每当

- 这

- 宽度

- 维基百科上的数据

- 将

- 窗户

- 木材

- 工作

- 加工

- 世界

- 将

- 写作

- 书面

- 但

- 和风网

- 压缩