两周前我们报道了 两个零日 在 Microsoft Exchange 中,三周前,一家越南公司向 Microsoft 报告了该事件,该公司声称在客户网络上的事件响应参与中偶然发现了错误。 (你可能需要读两遍。)

您可能还记得,这些错误让人想起去年的 代理登录/代理外壳 Windows 中的安全问题,尽管这一次需要经过身份验证的连接,这意味着攻击者至少需要一个用户的电子邮件密码。

这导致了一个有趣但不必要的混淆名称 代理非Shell,虽然我们在自己的笔记中将其称为 E00F,简称 交易所双零日漏洞,因为这更难被误读。

您可能还记得 E00F 攻击链中的第一个漏洞可以在您完成登录的密码部分之后被利用的重要细节,但在您完成完成登录过程所需的任何 2FA 身份验证之前。

这使它成为 Sophos 专家 切斯特·维斯涅夫斯基配音 “中间身份验证”漏洞,而不是真正的身份验证后错误:

一周前,当我们做了一个 快速回顾 在微软对 E00F 的回应中,该公司的官方缓解建议已多次修改,我们在 Naked Security 播客中推测如下:

今天早上 [2022-10-05] 我确实查看了 Microsoft 的指南文档,但我没有看到任何有关补丁或何时可用的信息。

下周二 [2022-10-11] 是星期二补丁,所以也许我们要等到那个时候?

一天前 [2022-10-11] 是 周二最新补丁...

……最大的消息几乎可以肯定是我们错了:我们将不得不等待更长的时间。

除交易所外的一切

本月的 Microsoft 补丁(报告编号为 83 或 84,取决于您如何计算和谁在计算)涵盖了 Microsoft 生态系统的 52 个不同部分(该公司将其描述为 “产品、功能和角色”),包括我们以前从未听说过的几个。

这是一个令人眼花缭乱的列表,我们在这里完整地重复了一遍:

Active Directory 域服务 Azure Azure Arc 客户端服务器运行时子系统 (CSRSS) Microsoft Edge(基于 Chromium) Microsoft 图形组件 Microsoft Office Microsoft Office SharePoint Microsoft Office Word Microsoft WDAC OLE DB 提供程序,用于 SQL NuGet 客户端远程访问服务点对点点隧道协议角色: Windows Hyper-V Service Fabric Visual Studio Code Windows Active Directory 证书服务 Windows ALPC Windows CD-ROM 驱动程序 Windows COM+ 事件系统服务 Windows 连接的用户体验和遥测 Windows CryptoAPI Windows Defender Windows DHCP 客户端 Windows 分布式文件系统 (DFS ) Windows DWM 核心库 Windows 事件日志服务 Windows 组策略 Windows 组策略首选项客户端 Windows Internet 密钥交换 (IKE) 协议 Windows 内核 Windows 本地安全机构 (LSA) Windows 本地安全机构子系统服务 (LSASS) Windows 本地会话管理器 (LSM) Windows NTFS Windows NTLM Windows ODBC 驱动程序窗口s Perception Simulation Service Windows Point-to-Point Tunneling Protocol Windows Portable Device Enumerator Service Windows Print Spooler Components Windows Resilient File System (ReFS) Windows Secure Channel Windows Security Support Provider Interface Windows Server Remotely Accessible Registry Keys Windows Server Service Windows Storage Windows TCP/ IP Windows USB 串行驱动程序 Windows Web 帐户管理器 Windows Win32K Windows WLAN 服务 Windows 工作站服务

如您所见,“Exchange”这个词只出现了一次,在 IKE 的上下文中, 互联网密钥交换协议.

因此,在我们跟进一周前的文章关于三周前的初步报告之后的一周,仍然没有修复 E00F 错误。

换句话说,如果您仍有自己的本地 Exchange 服务器, 即使您只是在主动迁移到 Exchange Online 的过程中运行它,本月的补丁星期二没有给您带来任何 Exchange 缓解,因此请确保您了解 Microsoft 最新的产品缓解措施,并且您知道哪些检测和威胁分类字符串是您的 网络安全供应商正在使用 警告您潜在的 ProxyNotShell/E00F 攻击者正在探测您的网络。

解决了什么问题?

如需详细了解本月修复的内容,请访问我们的姊妹网站 Sophos News,了解“内部人士” 漏洞利用报告 来自 SophosLabs:

亮点(或弱点,取决于您的观点)包括:

- Office 中一个公开披露的漏洞,可能导致数据泄露。 我们不知道使用此漏洞的实际攻击,但在补丁出现之前,潜在攻击者显然知道如何滥用它的信息。 (CVE-2022-41043)

- COM+ 事件系统服务中公开利用的特权提升漏洞。 一个众所周知并且已经在现实生活中的攻击中被利用的安全漏洞是 零日,因为在网络黑社会知道如何滥用它之前,您可以在零天的时间内应用该补丁。 (CVE-2022-41033)

- 如何处理 TLS 安全证书的安全漏洞。 这个漏洞显然是由英国和美国的政府网络安全服务机构(分别为 GCHQ 和 NSA)报告的,并且可能允许攻击者将自己歪曲为他人代码签名或网站证书的所有者。 (CVE-2022-34689)

本月的更新几乎适用于 每个版本的 Windows 从 7 位 Windows 32 一直到 Server 2022; 更新涵盖了 Windows 的 Intel 和 ARM 风格; 它们至少包括一些针对所谓的修复 服务器核心 安装。

(Server Core 是一个精简的 Windows 系统,它为您提供了一个非常基本的、仅命令行的服务器,并且大大减少了攻击面,省去了那些您根本不需要的组件,如果您想要的只是,因为例如,DNS 和 DHCP 服务器。)

怎么办呢?

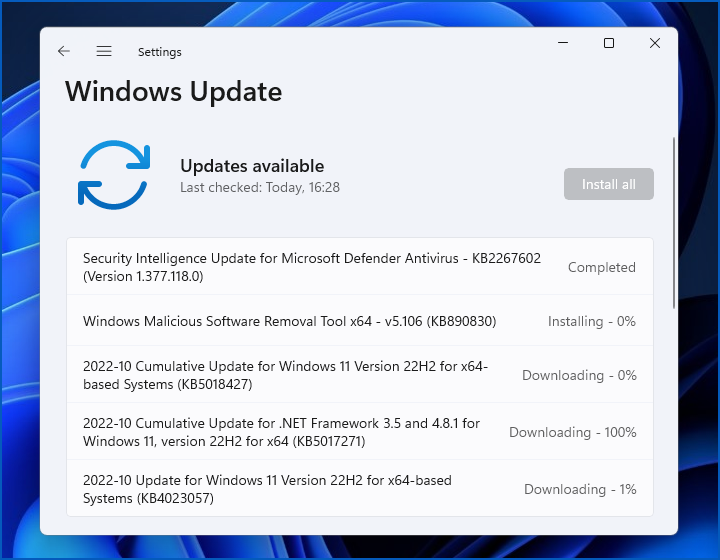

正如我们在我们的 详细分析 在 Sophos News 上,您可以进入 个人设置 > Windows更新 看看有什么在等着你,或者你可以访问微软的在线 更新指南 并从 更新目录.

你知道我们会说什么/

因为它总是我们的方式。

也就是说,“不要拖延/

今天就简单做吧。”

![S3 Ep114:预防网络威胁——在他们阻止你之前阻止他们! [音频+文字] S3 Ep114:预防网络威胁——在它们阻止你之前阻止它们! [音频+文字]柏拉图区块链数据智能。 垂直搜索。 人工智能。](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)