商业安全

虽然对安全策略进行大规模更改可能为时已晚,但重新审视最大的威胁在哪里以及哪些最佳实践可以帮助消除这些威胁也没有坏处。

28 Nov 2023 • , 6分钟读

假日购物季正式开始。 虽然零售商专注于争夺 预计销售额 1.5 万亿美元 今年(仅针对美国),如果对网络安全重视不够,他们的努力可能会化为泡影。

为什么? 因为对于零售 IT 团队来说,这是最好的时代,也是最坏的时代。 一年中顾客最繁忙的时间也是 吸引网络犯罪分子的磁石。 虽然现阶段对安全策略进行大规模更改可能为时已晚,但重新审视最大的威胁在哪里以及哪些最佳实践可以帮助消除这些威胁也没有什么坏处。

为什么是零售,为什么是现在?

零售商长期以来一直受到网络犯罪分子的特殊对待。 一年中最繁忙的购物时段长期以来一直是出击的黄金机会。 但为什么?

- 零售商持有其客户的高度可货币化的个人和财务信息。 想想所有这些卡的详细信息。 毫不奇怪,所有(100%)的零售数据泄露均由 Verizon 过去一年的发展都是出于财务动机。

- 从收入角度来看,假日购物季是零售商一年中最重要的时期。 但这意味着他们更容易受到勒索软件或旨在通过拒绝服务勒索金钱的分布式拒绝服务 (DDoS) 等网络威胁。 或者,竞争对手可能会发起 DDoS 攻击,以阻止其竞争对手重要的客户和收入。

- 一年中最繁忙的时间意味着员工,尤其是紧张的 IT 团队,更专注于支持业务赚取尽可能多的收入,而不是留意网络威胁。 他们甚至可能调整内部欺诈过滤器,以允许更大规模的采购无需审查即可获得批准。

- 零售商越来越依赖数字系统来构建全渠道商务体验,包括基于云的商业软件、店内物联网设备和面向客户的移动应用程序。 这样做时,他们(通常是在不知不觉中)扩大了潜在的攻击面。

我们不要忘记其中之一 全球有记录以来最大的数据泄露事件 发生并在 2013 年假期期间宣布,当时 黑客从美国零售商 Target 窃取 110 亿条客户记录.

这个假期零售商面临的最大网络威胁是什么?

零售商不仅要捍卫更大的 攻击面,他们还必须应对来自一组坚定的对手的日益多样化的战术、技术和程序(TTP)。 攻击者的目标是 窃取客户和员工数据、通过 DDoS 勒索/扰乱您的业务、实施欺诈或使用机器人来获得竞争优势。 以下是一些主要的零售网络威胁:

- 数据泄露 可能源于被盗/破解/网络钓鱼的员工凭证或漏洞利用,尤其是在 Web 应用程序中。 其结果是造成重大的财务和声誉损失,可能会破坏增长计划和收入。

- 数字略读 当威胁行为者利用漏洞直接在您的支付页面或通过第三方软件供应商/小部件插入窃取代码时,就会发生(即 Magecart 攻击)。 此类攻击通常很难发现,这意味着它们可能会对声誉造成难以估量的损害。 据统计,这些事件占去年零售数据泄露事件的 18% Verizon.

- 勒索 是零售商面临的最大威胁之一,在这个繁忙的季节,威胁行为者可能会加大攻击力度,希望更多的企业愿意付费来取回和解密数据。 中小型企业尤其成为焦点,因为他们的安全控制可能不太有效。

- DDoS攻击 仍然是勒索和/或扰乱零售商的一种流行方式。 去年, 该部门处于接收端 占此类攻击的近五分之一 (17%),同比 (YoY) 上升 53%,其中黑色星期五期间达到峰值。

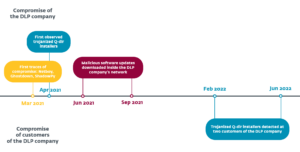

- 供应链攻击 可能是 针对数字供应商 例如软件公司甚至开源存储库。 或者它们可能针对专业甚至清洁服务领域的更传统企业。 目标违规 当 黑客从暖通空调供应商那里窃取了网络凭据。

- 账户接管 (ATO) 通常由以下方式启用 凭据被盗、网络钓鱼或破解。 这可能是一次重大数据泄露尝试的开始,也可能是针对客户的撞库或其他暴力活动。 通常,此处使用恶意机器人。

- 其他不良机器人攻击 包括倒卖(竞争对手购买畅销商品并以更高的价格转售)、支付/礼品卡欺诈和拉价(使竞争对手能够压低您的价格)。 恶意机器人包括 各地30% 当今所有互联网流量中,三分之二的英国网站 无法阻止 即使是简单的攻击。 那里 预计增加 50% 2022 年假期期间,机器人流量不佳。

- APIs (应用程序编程接口)是零售数字化转型的核心,可实现更加互联和无缝的客户体验。 但漏洞和错误配置也可以提供 黑客获取客户数据的便捷途径.

零售商如何防御网络风险

为此,零售商需要在安全性与员工生产力和业务增长之间取得平衡。 这并不总是一个容易计算的事情,尤其是在生活成本高昂给追求利润带来越来越大压力的情况下。 但这是可以完成的。 以下是需要考虑的 10 个最佳实践:

- 定期员工培训: 这应该是不言而喻的。 确保您的 员工甚至可以发现复杂的网络钓鱼攻击 您将拥有便利的最后一道防线。

- 数据审计:了解您拥有什么、存储在哪里、流向何处以及如何受到保护。 无论如何,这都应该作为 GDPR 合规性的一部分来完成。

- 强大的数据加密: 发现数据并对数据进行分类后,请对最敏感的信息应用强加密。 这应该持续进行。

- 基于风险的补丁管理: 软件补丁的重要性不容低估。 但每年发布的新漏洞数量之多可能令人难以承受。 基于风险的自动化系统应有助于简化流程并优先考虑最重要的系统和漏洞。

- 多层防护安全: 考虑服务器、端点、电子邮件网络和云层的反恶意软件和其他功能,作为网络威胁的预防性屏障。

- XDR: 对于设法规避预防性控制的威胁,请确保跨多个层提供强大的扩展检测和响应 (XDR),包括支持威胁搜寻和事件响应。

- 供应链安全: 审核所有供应商,包括数字合作伙伴和软件供应商,以确保他们的安全状况符合您的风险偏好。

- 强大的访问控制: 对于所有敏感帐户来说,必须使用强大、唯一的密码和多重身份验证的密码管理器。 它们与 XDR、加密、网络隔离和预防性控制一起构成了 零信任安全方法.

- 灾难恢复/业务连续性规划: 审查计划将有助于确保正确的业务流程和技术工具到位。

- 事件响应计划: 确保您的计划无懈可击并定期测试,以便每个利益相关者都知道在最坏的情况下该怎么做,并且不会浪费时间来响应和遏制威胁。

对于绝大多数(如果不是全部)零售商来说,PCI DSS 合规性也将是业务的基本要求。 将此视为机会而不是负担。 其详细要求将帮助您建立更成熟的安全态势,并最大限度地减少风险暴露。 强加密等技术还有助于降低合规成本和管理负担。 节日快乐。

- :具有

- :是

- :不是

- :在哪里

- $UP

- 10

- 2013

- 2022

- 36

- 7

- a

- ACCESS

- 根据

- 占

- 账户

- 横过

- 演员

- 行政

- 优点

- 驳

- 针对

- 所有类型

- 让

- 沿

- 还

- 时刻

- an

- 分析

- 和

- 公布

- 任何

- 食欲

- 应用领域

- 应用领域

- 使用

- 批准

- 保健

- AS

- At

- 攻击

- 攻击

- 尝试

- 关注我们

- 审计

- 认证

- 自动化

- 背部

- 坏

- 当前余额

- 屏障

- 基础

- BE

- 因为

- 很

- 开始

- 最佳

- 最佳实践

- 最大

- 黑色

- 黑色星期五

- 博特

- 机器人

- 违反

- 违规

- 蛮力

- 建立

- 负担

- 商业

- 企业

- 忙碌

- 但是

- 购买

- by

- 计算

- 活动

- CAN

- 能力

- 卡

- 案件

- 产品类别

- 链

- 更改

- 规避

- 机密

- 清洁

- 云端技术

- 码

- 如何

- 商业

- 承诺

- 公司

- 竞争的

- 竞争对手

- 符合

- 已联繫

- 考虑

- 连续性

- 连续

- 控制

- 价格

- 可以

- 皴

- 凭据

- 资历

- 习俗

- 顾客

- 合作伙伴

- 网络

- 网络罪犯

- 网络安全

- 网络威胁

- 损伤

- data

- 数据泄露

- 数据泄露

- DDoS攻击

- 国防

- 德勤会计师事务所

- 设计

- 详细

- 详情

- 检测

- 决心

- 设备

- 数字

- 数字化改造

- 直接

- 发现

- 破坏

- 分布

- do

- 不会

- 做

- 完成

- 驱动

- ,我们将参加

- e

- 每

- 易

- 有效

- 或

- 邮箱地址

- 员工

- 员工

- 启用

- 使

- 加密

- 端点

- 更多

- 确保

- 特别

- 必要

- 估计

- 甚至

- EVER

- 所有的

- 扩大

- 体验

- 利用

- 开发

- 裸露

- 曝光

- 面对

- 过滤器

- 金融

- 财务信息

- 流动

- 重点

- 针对

- 力

- 申请

- 骗局

- 新鲜

- 周五

- 止

- Gain增益

- 《通用数据保护条例》(GDPR)

- 符合GDPR标准

- 得到

- Go

- 理想中

- 金色的

- 货

- 事业发展

- 黑客

- 便利

- 快乐

- 硬

- 辛勤工作

- 有

- 胸襟

- 帮助

- 相关信息

- 高

- 更高

- 高度

- 举行

- 假日生活

- 假期

- 抱有希望

- 创新中心

- HTML

- HTTPS

- 狩猎

- 伤害

- i

- if

- 重要性

- 重要

- in

- 有存货

- 事件

- 事件响应

- 包括

- 包含

- 包括数字

- 日益

- 信息

- 接口

- 内部

- 网络

- 介绍

- 物联网

- 物联网设备

- IT

- 它的

- JPG

- 只是

- 知道

- 大

- 大

- (姓氏)

- 去年

- 晚了

- 发射

- 层

- 层

- 减

- 喜欢

- Line

- 活的

- 长

- 看

- 寻找

- 制成

- 主要

- 主要

- 多数

- 使

- 管理

- 颠覆性技术

- 经理

- 成熟

- 最大宽度

- 可能..

- 意

- 手段

- 可能

- 百万

- 分钟

- 联络号码

- 移动应用程序

- 钱

- 更多

- 最先进的

- 动机

- 许多

- 多

- 必须

- 几乎

- 需求

- 网络

- 全新

- 没有

- 十一月

- 现在

- 数

- of

- 经常

- 全方位渠道

- on

- 一旦

- 一

- 仅由

- 打开

- 开放源码

- ZAP优势

- or

- 其他名称

- 输出

- 超过

- 压倒性

- 网页

- 支付

- 部分

- 特别

- 伙伴

- 密码

- 过去

- 打补丁

- 修补

- 付款

- 期间

- 个人

- 透视

- PHIL

- 钓鱼

- 地方

- 规划行程

- 计划

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 政策

- 热门

- 可能

- 潜力

- 做法

- 准备

- 压力

- 车资

- 价格

- 优先

- 程序

- 过程

- 过程

- 生产率

- 所以专业

- 代码编程

- 保护

- 保护

- 提供

- 出版

- 购买

- 把

- 勒索

- 宁

- 接收

- 记录

- 记录

- 减少

- 经常

- 依靠

- 遗迹

- 知识库

- 代表

- 声誉

- 需求

- 岗位要求

- 回应

- 响应

- 导致

- 零售

- 零售商

- 零售商

- 收入

- 回顾

- 右

- 上升

- 风险

- 风险偏好

- 对手

- 路线

- 说

- 倒卖

- 脚本

- 审查

- 无缝的

- 季节

- 扇形

- 保安

- 安全政策

- 敏感

- 服务器

- 服务

- 特色服务

- 集

- 购物

- 应该

- 简易

- 略读

- So

- 软件

- 一些

- 极致

- 来源

- 特别

- Spot

- 团队成員

- 阶段

- 利益相关者

- 开始

- 干

- 偷了

- 存储

- 精简

- 罢工

- 强烈

- 馅

- 这样

- 供应商

- 供销商

- SUPPORT

- 支持

- 磁化面

- 惊

- 产品

- 策略

- 采取

- 目标

- 队

- 技术

- 技术

- 专业技术

- 测试

- 比

- 这

- 其

- 他们

- 他们自己

- 那里。

- 博曼

- 他们

- 认为

- 第三方

- Free Introduction

- 今年

- 那些

- 威胁

- 威胁者

- 威胁

- 通过

- 次

- 时

- 至

- 今晚

- 也有

- 了

- 最佳

- 传统

- 交通

- 产品培训

- 转型

- 治疗

- 兆

- 信任

- 拧

- 三分之二

- 一般

- Uk

- 理解

- 独特

- 数不清

- us

- 使用

- 用过的

- 各种

- 广阔

- 厂商

- Verizon

- 通过

- 重要

- 漏洞

- 漏洞

- 是

- 浪费

- 防水

- 方法..

- 卷筒纸

- 网络应用

- 网站

- 为

- 什么是

- ,尤其是

- 这

- 而

- 批发

- 为什么

- 将

- 也完全不需要

- 工作

- 加工

- 最差

- XDR

- 雅虎

- 年

- 完全

- 您一站式解决方案

- 和风网