ESET 研究人员发现了针对巴西、以色列和阿拉伯联合酋长国的多个实体的弹道山猫活动,该活动使用了我们命名为赞助商的新颖后门。

在分析了 2022 年 XNUMX 月在以色列受害者系统上检测到的有趣样本并按国家/地区划分了受害者范围后,我们发现了 Sponsor。 经过检查,我们发现该样本是 Ballistic Bobcat APT 组织部署的新型后门。

Ballistic Bobcat 此前被 ESET Research 追踪为 APT35/APT42(又名 Charming Kitten、TA453 或 PHOSPHORUS),是可疑的 与伊朗结盟的先进持续威胁组织 其目标是教育、政府和医疗保健组织,以及人权活动家和记者。 它在以色列、中东和美国最为活跃。 值得注意的是,在大流行期间,它的目标是与 COVID-19 相关的组织,包括世界卫生组织和吉利德制药公司以及医学研究人员。

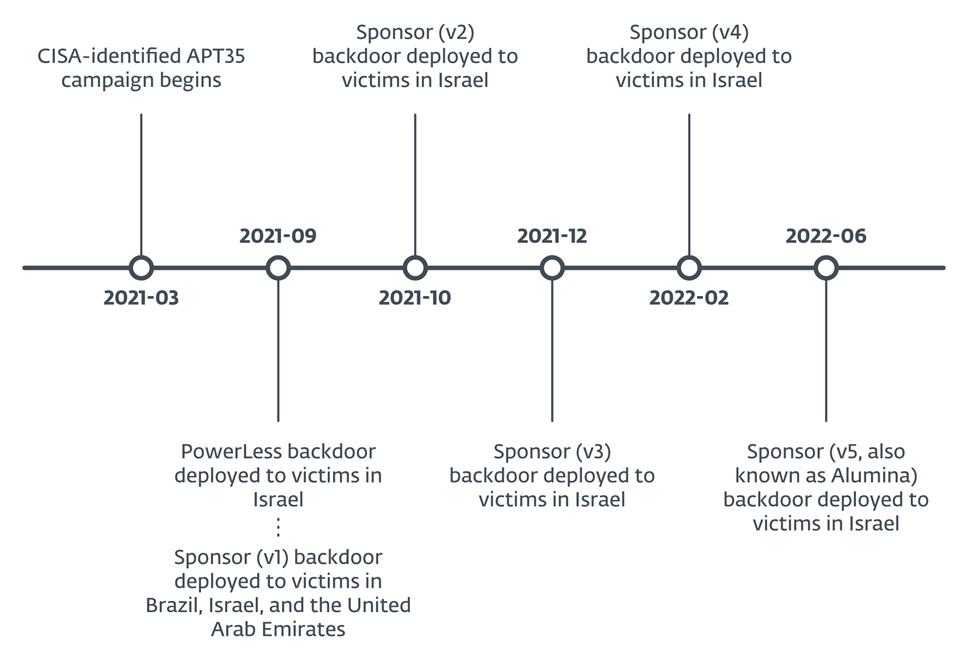

弹道山猫战役之间的重叠 和赞助商后门版本显示了相当清晰的工具开发和部署模式,目标明确,每次活动的持续时间有限。 我们随后发现了赞助商后门的四个其他版本。 总的来说,我们看到 Sponsor 被部署到巴西、以色列和阿拉伯联合酋长国的至少 34 名受害者身上,如 参考_Ref143075975 h 数字 1

.

这篇博文的要点:

- 我们发现了 Ballistic Bobcat 部署的新后门,我们随后将其命名为 Sponsor。

- Ballistic Bobcat 于 2021 年 21 月部署了新的后门,当时它正在结束 CISA 警报 AA321-XNUMXA 中记录的活动和 PowerLess 活动。

- 赞助商后门使用存储在磁盘上的配置文件。 这些文件通过批处理文件谨慎部署,并故意设计成无害的,从而试图逃避扫描引擎的检测。

- Sponsor 被部署到巴西、以色列和阿拉伯联合酋长国的至少 34 名受害者身上; 我们将此活动命名为赞助访问活动。

初始访问

Ballistic Bobcat 通过利用暴露于互联网的 Microsoft Exchange 服务器中的已知漏洞获得了初始访问权限,首先对系统或网络进行细致扫描以识别潜在的弱点或漏洞,然后瞄准并利用这些已识别的弱点。 据了解,该组织从事这种行为已有一段时间了。 然而,ESET 遥测中识别的 34 名受害者中的许多受害者最好被描述为机会受害者,而不是预先选择和研究的受害者,因为我们怀疑 Ballistic Bobcat 参与了上述扫描和利用行为,因为它不是唯一的威胁有权访问这些系统的参与者。 我们将利用赞助商后门的弹道山猫活动命名为赞助访问活动。

赞助商后门使用磁盘上的配置文件,通过批处理文件删除,两者都是无害的,可以绕过扫描引擎。 Ballistic Bobcat 经常使用这种模块化方法,并且在过去两年半中取得了一定的成功。 在受感染的系统上,Ballistic Bobcat 还继续使用各种开源工具,我们在这篇博文中描述了这些工具以及赞助商后门。

受害者

34 名受害者中的绝大多数位于以色列,只有两人位于其他国家:

- 巴西,一家医疗合作社和健康保险运营商,以及

- 阿拉伯联合酋长国,一个身份不明的组织。

参考_Ref112861418 h 表 1

描述了以色列受害者的纵向和组织细节。

表 SEQ 表 * 阿拉伯语 1。 以色列受害者的行业和组织详细信息

|

垂直 |

更多信息 |

|

汽车行业 |

· 一家专门从事定制改装的汽车公司。 · 一家汽车维修和保养公司。 |

|

通信 |

· 一家以色列媒体。 |

|

工程师 |

· 一家土木工程公司。 · 一家环境工程公司。 · 一家建筑设计公司。 |

|

金融服务 |

· 一家专门从事投资咨询的金融服务公司。 · 管理特许权使用费的公司。 |

|

健康防护 |

· 医疗保健提供者。 |

|

保险 |

· 经营保险市场的保险公司。 · 一家商业保险公司。 |

|

法律 |

· 一家专门从事医疗法的公司。 |

|

生产 |

· 多家电子制造企业。 · 一家生产金属商业产品的公司。 · 一家跨国技术制造公司。 |

|

便利店 |

· 一家食品零售商。 · 一家跨国钻石零售商。 · 一家护肤品零售商。 · 窗帘零售商和安装商。 · 全球电子零部件供应商。 · 物理访问控制供应商。 |

|

专业技术 |

· 一家IT服务技术公司。 · 一家IT解决方案提供商。 |

|

通信 |

· 一家电信公司。 |

|

未确认的 |

· 多个身份不明的组织。 |

归因

2021 年 XNUMX 月,经营保险市场的以色列受害者遭到 Ballistic Bobcat 使用工具的攻击 CISA 2021 年 XNUMX 月报告。 我们观察到的妥协指标是:

- Microsoft Outlook更新时间表,

- MicrosoftOutlookUpdateSchedule.xml,

- Google变更管理及

- GoogleChangeManagement.xml.

Ballistic Bobcat 工具与 CISA 报告中相同的命令和控制 (C&C) 服务器进行通信: 162.55.137[.]20.

然后,在 2021 年 XNUMX 月,同一受害者收到了下一代 Ballistic Bobcat 工具: 无动力后门 及其支持工具集。 我们观察到的妥协指标是:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- 窗口进程.exe及

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

十一月18th,2021 年,该小组随后部署了另一个工具(砰砰)这在 CISA 报告中有所涉及,如 微软OutLookUpdater.exe。 十天后,即28月XNUMX日th,2021 年,弹道山猫部署了 梅林特工 (代理部分 用 Go 编写的开源后利用 C&C 服务器和代理)。 在磁盘上,这个 Merlin 代理被命名为 谷歌更新程序,使用与 CISA 报告中所述相同的命名约定来隐藏在众目睽睽之下。

Merlin 代理执行了 Meterpreter 反向 shell,回调到新的 C&C 服务器, 37.120.222[.]168:80. 12月XNUMX日th,2021年,反向shell删除了一个批处理文件, INSTALL.BAT,在执行批处理文件的几分钟内,Ballistic Bobcat 操作员就推出了他们最新的后门 Sponsor。 这将是后门的第三个版本。

技术分析

初始访问

在 ESET 遥测中观察到的 23 名受害者中,我们能够确定其中 34 名可能的初始访问方式。 与报道中的内容类似 无力 和 CISA 报告称,Ballistic Bobcat 可能利用了一个已知漏洞, CVE-2021-26855,在 Microsoft Exchange 服务器上获得立足点。

对于 16 名受害者中的 34 名受害者来说,Ballistic Bobcat 似乎并不是唯一能够访问其系统的威胁行为者。 这可能表明,除了受害者种类繁多,而且少数受害者明显缺乏明显的情报价值之外,弹道山猫参与了扫描和利用行为,而不是针对预先选定的受害者的有针对性的活动。

工具箱

开源工具

Ballistic Bobcat 在赞助访问活动期间使用了许多开源工具。 这些工具及其功能列于 参考_Ref112861458 h 表 2

.

表 SEQ 表 * 阿拉伯语 2。 Ballistic Bobcat 使用的开源工具

|

文件名 |

课程描述 |

主机2ip

|

地图 主机名到 IP 地址 在本地网络内。 |

执行程序

|

RevSocks,反向隧道应用程序。 |

执行程序

|

Mimikatz,原始文件名为 中转软件 并与 犰狳 PE 包装机. |

执行程序

|

GO简单隧道(GOST),一个用 Go 编写的隧道应用程序。 |

凿子

|

凿子,使用 SSH 层的 HTTP 上的 TCP/UDP 隧道。 |

csrss_protected.exe

|

RevSocks 隧道,受试用版保护 Enigma Protector 软件保护. |

plink.exe

|

砰砰 (PuTTY Link),命令行连接工具。 |

|

WebBrowserPassView.exe

|

A 密码恢复工具 对于存储在网络浏览器中的密码。

|

sqlextractor.exe

|

A 工具 用于与 SQL 数据库交互并从中提取数据。 |

procdump64.exe

|

进程转储,以 Sysinternals 命令行实用程序用于监视应用程序和生成故障转储。 |

批处理文件

在部署赞助商后门之前,Ballistic Bobcat 将批处理文件部署到受害者的系统中。 我们知道的文件路径是:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

不幸的是,我们无法获取任何这些批处理文件。 然而,我们相信他们将无害的配置文件写入磁盘,而赞助商后门需要这些文件才能充分发挥作用。 这些配置文件名取自赞助商后门,但从未被收集:

- config.txt

- 节点.txt

- 错误.txt

- 卸载.bat

我们相信批处理文件和配置文件是 Ballistic Bobcat 在过去几年中所青睐的模块化开发过程的一部分。

赞助商后门

发起者后门是用 C++ 编写的,具有编译时间戳和程序数据库 (PDB) 路径,如下所示 参考_Ref112861527 h 表 3

。 关于版本号的注释:列 版本 表示我们根据赞助商后门的线性进展在内部跟踪的版本,其中从一个版本到下一个版本进行更改。 这 内部版本 列包含在每个赞助商后门中观察到的版本号,并在检查这些和其他潜在赞助商样本时方便进行比较。

表 3。 发起人编译时间戳和 PDB

|

版本 |

内部版本 |

编译时间戳 |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

Sponsor 的初始执行需要运行时参数 安装,如果没有它,赞助商就会优雅地退出,这可能是一种简单的反仿真/反沙箱技术。 如果传递该参数,赞助商将创建一个名为 系统网络 (在 v1) 以及 更新 (在所有其他版本中)。 它设置服务的 “启动类型” 至 自动表,并将其设置为运行自己的赞助商进程,并授予其完全访问权限。 然后它启动该服务。

赞助商现在作为服务运行,尝试打开先前放置在磁盘上的上述配置文件。 它寻找 config.txt 和 节点.txt,都在当前工作目录中。 如果第一个缺失,主办方将服务设置为 停止 并优雅地退出。

后门配置

赞助商的配置,存储在 config.txt,包含两个字段:

- 定期联系 C&C 服务器以获取命令的更新间隔(以秒为单位)。

- C&C 服务器列表,称为 继电器 在赞助商的二进制文件中。

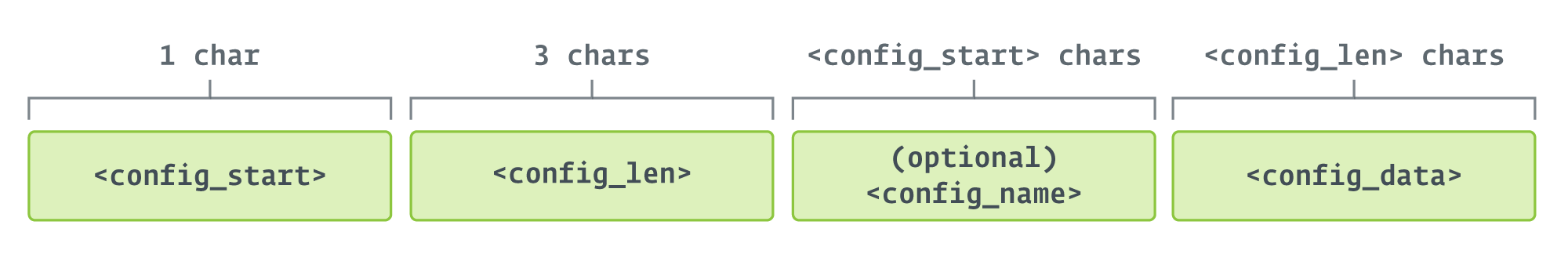

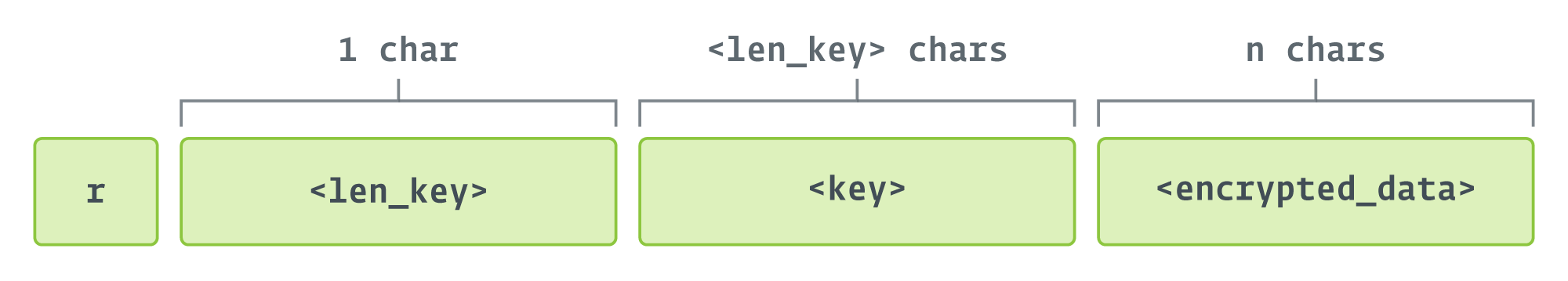

C&C 服务器以加密方式存储(RC4),解密密钥位于第一行 config.txt。 每个字段(包括解密密钥)的格式如下所示 参考_Ref142647636 h 数字 3

.

这些子字段是:

- 配置启动: 表示长度 配置名称,如果存在,或者为零,如果不存在。 被后门用来知道在哪里 配置数据 开始。

- 配置长度: 的长度 配置数据.

- 配置名称:可选,包含为配置字段指定的名称。

- 配置数据:配置本身,加密(在 C&C 服务器的情况下)或未加密(所有其他字段)。

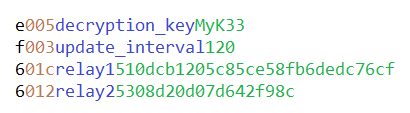

参考_Ref142648473 h 数字 4

显示了一个示例,其中包含可能的颜色编码内容 config.txt 文件。 请注意,这不是我们观察到的实际文件,而是一个捏造的示例。

最后两个字段在 config.txt 使用 RC4 进行加密,使用指定解密密钥的 SHA-256 哈希的字符串表示形式作为加密数据的密钥。 我们看到加密的字节以十六进制编码存储为 ASCII 文本。

主机信息收集

发起者收集有关其运行的主机的信息,将所有收集到的信息报告给 C&C 服务器,并接收节点 ID,该节点 ID 写入 节点.txt. 参考_Ref142653641 h 表 4

参考_Ref112861575 h

列出了赞助商用于获取信息的 Windows 注册表中的键和值,并提供了所收集数据的示例。

表 4. 申办者收集的信息

|

注册表项 |

值 |

例如: |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

主机名

|

D-835MK12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

时区键名

|

以色列标准时间

|

HKEY_USERS.DEFAULT控制面板国际

|

区域名称

|

他-IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTION系统BIOS

|

基板产品

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

处理器名称字符串

|

英特尔(R) 酷睿(TM) i7-8565U CPU @ 1.80GHz

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

产品名称

|

Windows 10 Enterprise N

|

CURRENTVERSION

|

6.3

|

|

当前版本号

|

19044

|

|

安装类型

|

客户

|

赞助商还使用以下方式收集主机的 Windows 域 WMIC 命令:

wmic计算机系统获取域名

最后,Sponsor 使用 Windows API 来收集当前用户名(获取用户名W),确定当前 Sponsor 进程是作为 32 位应用程序运行还是 64 位应用程序运行(GetCurrentProcess, 然后 IsWow64Process(当前进程)),并确定系统是使用电池电源运行还是连接到交流或直流电源(获取系统电源状态).

关于 32 位或 64 位应用程序检查的一个奇怪之处是,所有观察到的 Sponsor 样本都是 32 位的。 这可能意味着某些下一阶段的工具需要此信息。

收集的信息以 Base64 编码消息的形式发送,在编码之前,该消息以 r 并具有如下所示的格式 参考_Ref142655224 h 数字 5

.

信息采用RC4加密,加密密钥是现场生成的随机数。 密钥使用 MD5 算法进行哈希处理,而不是前面提到的 SHA-256。 对于赞助商必须发送加密数据的所有通信都是这种情况。

C&C服务器回复一个数字,用于在以后的通信中识别受害计算机,该数字被写入 节点.txt。 请注意,C&C 服务器是在以下情况下从列表中随机选择的: r 消息被发送,并且在所有后续通信中使用相同的服务器。

命令处理循环

发起者循环请求命令,根据定义的时间间隔休眠 config.txt. 步骤是:

- 寄一个 chk=测试 重复消息,直到C&C服务器回复 Ok.

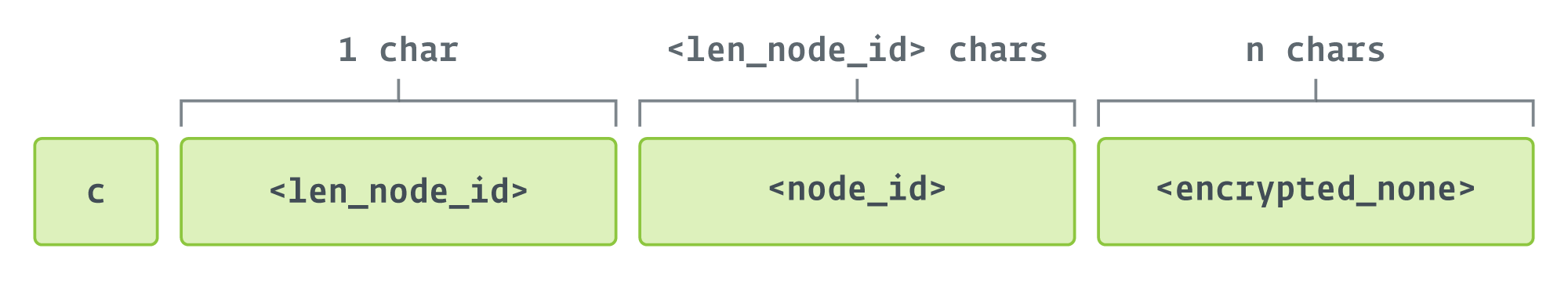

- 寄一个 c (IS_CMD_AVAIL)消息发送给C&C服务器,并接收操作员命令。

- 处理命令。

- 如果有输出要发送到 C&C 服务器,请发送 a (ACK)消息,包括输出(加密),或

- 如果执行失败,发送 f

(失败) 信息。 错误消息未发送。

- 睡觉。

c 发送消息以请求执行命令,其格式(base64 编码之前)如下所示 参考_Ref142658017 h 数字 6

.

加密_无 图中字段是硬编码字符串加密后的结果 不包含 与RC4。 加密的密钥是 MD5 哈希值 节点 ID.

用于联系 C&C 服务器的 URL 构建为: http://<IP_or_domain>:80。 这可能表明 37.120.222[.]168:80 是整个赞助访问活动中使用的唯一 C&C 服务器,因为它是我们观察到的受害者计算机通过端口 80 进行访问的唯一 IP 地址。

操作员命令

操作员命令被描述为 参考_Ref112861551 h 表 5

并按照它们在代码中出现的顺序出现。 与 C&C 服务器的通信通过端口 80 进行。

表 5. 操作员命令和说明

|

命令 |

课程描述 |

|

p |

发送正在运行的发起者进程的进程 ID。 |

|

e |

使用以下字符串在发起者主机上执行后续附加参数中指定的命令: c:windowssystem32cmd.exe /c > 结果.txt 2>&1 结果存储在 结果.txt 在当前工作目录中。 发送一个 a 如果成功执行,则将带有加密输出的消息发送到 C&C 服务器。 如果失败,发送 f 消息(不指定错误)。 |

|

d |

从C&C服务器接收文件并执行它。 该命令有许多参数:要写入文件的目标文件名、文件的 MD5 哈希值、要写入文件的目录(默认情况下为当前工作目录)、指示是否运行该文件的布尔值或不是,以及可执行文件的内容,base64 编码。 如果没有发生错误,则会出现 a 消息发送到 C&C 服务器 上传并执行文件成功 or 上传文件成功但不执行 (加密)。 如果在文件执行过程中发生错误, f 消息已发送。 如果文件内容的 MD5 哈希值与提供的哈希值不匹配,则 e (CRC_错误)消息发送到C&C服务器(仅包含使用的加密密钥,不包含其他信息)。 该术语的使用 上传 这里可能会令人困惑,因为 Ballistic Bobcat 操作员和编码员从服务器端角度出发,而许多人可能会将其视为基于系统使用赞助商后门拉取文件(即下载)的下载。 |

|

u |

尝试使用下载文件 URL下载文件W Windows API 并执行它。 成功发送一个 a 消息包含所使用的加密密钥,没有其他信息。 失败会发送 f 具有类似结构的消息。 |

|

s |

执行磁盘上已有的文件, 卸载.bat 在当前工作目录中,很可能包含删除与后门相关的文件的命令。 |

|

n |

该命令可以由操作员显式提供,或者可以由发起者推断为在没有任何其他命令的情况下执行的命令。 在赞助商内称为 否_CMD,它会在重新检查 C&C 服务器之前执行随机睡眠。 |

|

b |

更新存储在的 C&C 列表 config.txt 在当前工作目录中。 新的C&C地址取代了之前的地址; 他们没有添加到列表中。 它发送一个 a 留言与 |

|

i |

更新指定的预定签入间隔 config.txt。 它发送一个 a 留言与 新间隔替换成功 如果更新成功,则发送到 C&C 服务器。 |

赞助商更新

Ballistic Bobcat 编码人员在 Sponsor v1 和 v2 之间进行了代码修订。 后者最重要的两个变化是:

- 优化代码,将几个较长的函数最小化为函数和子函数,以及

- 通过在服务配置中包含以下消息,将 Sponsor 伪装成更新程序:

应用程序更新对于应用程序用户和应用程序来说都非常有用 - 更新意味着开发人员始终致力于改进应用程序,并牢记每次更新都能提供更好的客户体验。

网络基础设施

除了搭载 PowerLess 活动中使用的 C&C 基础设施外,Ballistic Bobcat 还引入了新的 C&C 服务器。 该组织还在赞助访问活动期间利用多个 IP 来存储和提供支持工具。 我们已确认目前这些 IP 均未在运行。

结论

Ballistic Bobcat 继续以扫描和利用模式运行,在暴露于互联网的 Microsoft Exchange 服务器中寻找具有未修补漏洞的机会目标。 该组织继续使用多样化的开源工具集,并辅以多个自定义应用程序,包括其赞助商后门。 建议防御者修补任何暴露于互联网的设备,并对组织内出现的新应用程序保持警惕。

如果对我们在 WeLiveSecurity 上发表的研究有任何疑问,请通过以下方式联系我们 威胁intel@eset.com.

ESET Research 提供私人 APT 情报报告和数据源。 有关此服务的任何查询,请访问 ESET 威胁情报 页面上发布服务提醒。

国际石油公司

档

|

SHA-1 |

文件名 |

检测 |

课程描述 |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

无 |

Win32/Agent.UXG |

Ballistic Bobcat 后门,赞助商 (v1)。 |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

无 |

Win32/Agent.UXG |

Ballistic Bobcat 后门,赞助商 (v2)。 |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

无 |

Win32/Agent.UXG |

Ballistic Bobcat 后门,赞助商 (v3)。 |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

无 |

Win32/Agent.UXG |

Ballistic Bobcat 后门,赞助商 (v4)。 |

E443DC53284537513C00818392E569C79328F56F

|

无 |

Win32/Agent.UXG |

Ballistic Bobcat 后门,赞助商(v5,又名 Alumina)。 |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

无 |

WinGo/Agent.BT |

RevSocks 反向隧道。 |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

无 |

清洁 |

ProcDump,一个用于监视应用程序和生成故障转储的命令行实用程序。 |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

无 |

普通.EYWYQYF |

米米卡兹。 |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

无 |

WinGo/风险软件.Gost.D |

GO 简单隧道 (GOST)。 |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

无 |

WinGo/HackTool.Chisel.A |

凿反向隧道。 |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

无 |

无 |

Host2IP 发现工具。 |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

无 |

Win64/Packed.Enigma.BV |

RevSocks 隧道,受到 Enigma Protector 软件保护试用版的保护。 |

4709827C7A95012AB970BF651ED5183083366C79

|

无 |

无 |

Plink(PuTTY Link),命令行连接工具。 |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

无 |

Win32/PSWTool.WebBrowserPassView.I |

用于存储在网络浏览器中的密码的密码恢复工具。 |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

无 |

MSIL/HackTool.SQLDump.A |

用于与 SQL 数据库交互并从中提取数据的工具。 |

文件路径

以下是在受害计算机上部署赞助商后门的路径列表。

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%USERPROFILE%AppDataLocalTemp2low

%USERPROFILE%桌面

%USERPROFILE%下载a

%WINDIR%

%WINDIR%INFMSExchange 传送 DSN

%WINDIR%任务

%WINDIR%Temp%WINDIR%Tempcrashpad1Files

商业网络

IP

Provider

初见

最近看到

更多信息

162.55.137[.]20

赫茨纳在线有限公司

2021-06-14

2021-06-15

无能为力的命令与控制。

37.120.222[.]168

M247有限公司

2021-11-28

2021-12-12

赞助 C&C。

198.144.189[.]74

杂交

2021-11-29

2021-11-29

支持工具下载站点。

5.255.97[.]172

基础设施集团 BV

2021-09-05

2021-10-28

支持工具下载站点。

IP

Provider

初见

最近看到

更多信息

162.55.137[.]20

赫茨纳在线有限公司

2021-06-14

2021-06-15

无能为力的命令与控制。

37.120.222[.]168

M247有限公司

2021-11-28

2021-12-12

赞助 C&C。

198.144.189[.]74

杂交

2021-11-29

2021-11-29

支持工具下载站点。

5.255.97[.]172

基础设施集团 BV

2021-09-05

2021-10-28

支持工具下载站点。

该表是使用 13版 MITRE ATT&CK 框架.

|

战术 |

ID |

名称 |

课程描述 |

|

侦察 |

主动扫描:漏洞扫描 |

Ballistic Bobcat 扫描 Microsoft Exchange Server 的易受攻击版本以供利用。 |

|

|

资源开发 |

开发能力:恶意软件 |

Ballistic Bobcat 设计并编码了赞助商后门。 |

|

|

获得能力:工具 |

Ballistic Bobcat 使用各种开源工具作为赞助访问活动的一部分。 |

||

|

初始访问 |

利用面向公众的应用程序 |

弹道山猫的目标是暴露在互联网上 微软交换服务器。 |

|

|

执行 |

命令和脚本解释器:Windows 命令外壳 |

赞助商后门使用 Windows 命令 shell 在受害者的系统上执行命令。 |

|

|

系统服务:服务执行 |

赞助商后门将自身设置为服务,并在服务执行后启动其主要功能。 |

||

|

坚持 |

创建或修改系统进程:Windows 服务 |

赞助商通过创建一个自动启动的服务来维持持久性,该服务在循环中执行其主要功能。 |

|

|

特权升级 |

有效帐户:本地帐户 |

Ballistic Bobcat 操作员在部署赞助商后门之前最初利用系统后,试图窃取有效用户的凭据。 |

|

|

防御规避 |

去混淆/解码文件或信息 |

赞助商将加密和混淆的信息存储在磁盘上,并在运行时对其进行反混淆。 |

|

|

混淆的文件或信息 |

赞助商后门所需的磁盘上的配置文件已被加密和混淆。 |

||

|

有效帐户:本地帐户 |

赞助商以管理员权限执行,可能使用操作员在磁盘上找到的凭据; 再加上弹道山猫无害的命名约定,这使得赞助商能够融入背景。 |

||

|

凭证访问 |

来自密码存储的凭据:来自 Web 浏览器的凭据 |

Ballistic Bobcat 操作员使用开源工具从 Web 浏览器内的密码存储中窃取凭据。 |

|

|

药物发现 |

远程系统发现 |

Ballistic Bobcat 使用 Host2IP 工具(之前由 Agrius 使用)来发现可访问网络中的其他系统,并将其主机名和 IP 地址关联起来。 |

|

|

指挥和控制 |

数据混淆 |

赞助商后门在将数据发送到 C&C 服务器之前对其进行混淆。 |

- SEO 支持的内容和 PR 分发。 今天得到放大。

- PlatoData.Network 垂直生成人工智能。 赋予自己力量。 访问这里。

- 柏拉图爱流。 Web3 智能。 知识放大。 访问这里。

- 柏拉图ESG。 汽车/电动汽车, 碳, 清洁科技, 能源, 环境, 太阳能, 废物管理。 访问这里。

- 柏拉图健康。 生物技术和临床试验情报。 访问这里。

- 图表Prime。 使用 ChartPrime 提升您的交易游戏。 访问这里。

- 块偏移量。 现代化环境抵消所有权。 访问这里。

- Sumber: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- :具有

- :是

- :不是

- :在哪里

- $UP

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- Able

- 关于

- 以上

- AC

- ACCESS

- 根据

- 账户

- 要积极。

- 活动家

- 活动

- 实际

- 添加

- 增加

- 额外

- 地址

- 地址

- 管理员

- 高级

- 后

- 驳

- 经纪人

- 又名

- 警惕

- 算法

- 所有类型

- 允许

- 沿

- 已经

- 还

- 时刻

- an

- 分析

- 和

- 另一个

- 任何

- API

- APIs

- 应用

- 明显的

- 出现

- 出现

- 应用领域

- 应用领域

- 的途径

- 应用

- APT

- 阿拉伯

- Arab Emirates

- 阿拉伯

- 建筑的

- 保健

- 论点

- 参数

- AS

- 问

- At

- 尝试

- 尝试

- 八月

- 自动表

- 汽车

- 察觉

- 背部

- 后门

- 后门程序

- 背景

- 基于

- 电池

- BE

- 成为

- 因为

- 很

- before

- 行为

- 相信

- 最佳

- 更好

- 之间

- 混合

- 都

- 巴西

- 浏览器

- 建

- 但是

- by

- C + +中

- 被称为

- 营销活动

- 活动

- CAN

- 能力

- 关心

- 案件

- Center

- 更改

- 查

- 检查

- 选择

- 民间

- 清除

- 码

- 编码

- 收集

- 柱

- COM的

- 商业的

- 沟通

- 通信

- 公司

- 公司

- 对照

- 妥协

- 妥协

- 一台

- 开展

- 配置

- CONFIRMED

- 扑朔迷离

- 已联繫

- 地都

- CONTACT

- 包含

- Contents

- 继续

- 控制

- 合作社

- 可以

- 国家

- 国家

- 覆盖

- 崩溃

- 创建

- 创造

- 资历

- 电流

- 习俗

- 顾客

- 客户体验

- data

- 数据库

- 数据库

- 一年中的

- dc

- 十二月

- 默认

- 捍卫者

- 定义

- 交付

- 交货

- 部署

- 部署

- 部署

- 描述

- 描述

- 设计

- 设计

- 详情

- 检测

- 检测

- 确定

- 确定

- 开发

- 研发支持

- 设备

- 钻石

- 通过各种方式找到

- 发现

- 发现

- 分配

- 不同

- 不

- 域

- 下载

- 下降

- 为期

- ,我们将参加

- e

- 每

- 缓解

- 东部

- 教育

- 电子

- 电子

- 酋长国

- 就业

- 加密

- 加密

- 从事

- 从事

- 工程师

- 引擎

- 谜

- 企业

- 实体

- 环境的

- 错误

- 故障

- ESET研究

- 明显

- 检查

- 例子

- 交换

- 执行

- 执行

- 执行

- 执行

- 执行

- 退出

- 体验

- 利用

- 剥削

- 利用

- 失败

- 失败

- 相当

- 少数

- 部分

- 字段

- 数字

- 文件

- 档

- 金融

- 金融服务

- 金融服务公司

- 公司

- (名字)

- 以下

- 食品

- 针对

- 格式

- 发现

- 四

- 止

- ,

- 充分

- 功能

- 功能

- Gain增益

- 云集

- 产生

- 发电

- 代

- 地域

- 得到

- 特定

- 全球

- Go

- 政府

- 补助金

- 大

- 团队

- 半

- 哈希

- 哈希

- 有

- 健康管理

- 健康险

- 医疗保健

- 相关信息

- 隐藏

- 主持人

- 但是

- HTML

- HTTP

- HTTPS

- 人

- 人权

- i

- ID

- 确定

- 鉴定

- if

- 图片

- 改善

- in

- 其他

- 包括

- 包含

- 表明

- 表示

- 指标

- 信息

- 基础设施

- 初始

- 原来

- 同修

- 咨询内容

- 内

- 保险

- 房源搜索

- 互动

- 有趣

- 内部

- 成

- 介绍

- 投资

- IP

- IP地址

- IP地址

- 以色列

- IT

- 它的

- 本身

- 记者

- 保持

- 键

- 键

- 知道

- 已知

- 缺乏

- (姓氏)

- 后来

- 法律

- 层

- 最少

- 长度

- 容易

- 有限

- Line

- 友情链接

- 清单

- 已发布

- 本地

- 位于

- 不再

- 寻找

- LOOKS

- 机

- 制成

- 维护

- 保养

- 多数

- 管理

- 制造业

- 许多

- 市场

- 匹配

- 可能..

- MD5

- 意味着

- 手段

- 媒体

- 医生

- 医疗保健

- 医学研究

- 提到

- 的话

- 细致

- 微软

- 中间

- 中东

- 可能

- 介意

- 分钟

- 失踪

- 模型

- 谦虚

- 修改

- 修改

- 模块化

- 美好瞬间

- 监控

- 最先进的

- 跨国公司

- 多

- 姓名

- 命名

- 命名

- 网络

- 网络

- 决不要

- 全新

- 最新

- 下页

- 没有

- 节点

- 不包含

- 特别是

- 小说

- 十一月

- 现在

- 数

- 数字

- 获得

- 获得

- 明显

- of

- 优惠精选

- 经常

- on

- 当场

- 一

- 那些

- 在线

- 仅由

- 打开

- 开放源码

- 操作

- 运营

- 操作

- 操作者

- 运营商

- ZAP优势

- 反对

- or

- 秩序

- 组织

- 组织

- 组织

- 原版的

- 其他名称

- 我们的

- 输出

- 出口

- 概述

- 产量

- 超过

- 己

- 市盈率

- 包装

- 页

- 流感大流行

- 部分

- 部分

- 通过

- 密码

- 密码

- 过去

- 打补丁

- 模式

- 坚持

- 人员

- 药品

- 的

- 朴素

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 请

- 点

- 观点

- 点

- 一部分

- 可能

- 潜力

- 可能

- 功率

- 当下

- 以前

- 先前

- 小学

- 私立

- 权限

- 大概

- 过程

- 处理

- 核心产品

- 曲目

- 级数

- 保护

- 保护

- 提供

- 提供者

- 提供

- 出版

- 拉

- R

- 随机

- 随机化

- 宁

- 达

- 接收

- 收到

- 接收

- 恢复

- 简称

- 关于

- 寄存器

- 注册处

- 有关

- 留

- 修复

- 反复

- 更换

- 更换

- 报告

- 报道

- 业务报告

- 表示

- 请求

- 要求

- 要求

- 需要

- 研究

- 研究人员

- 导致

- 零售商

- 反转

- 修订

- 权利

- 特许权使用费

- 运行

- 运行

- 同

- 锯

- 浏览

- 扫描

- 秒

- 看到

- 提交

- 发送

- 发送

- 发送

- 九月

- 服务器

- 服务

- 特色服务

- 服务公司

- 套数

- 几个

- 壳

- 显示

- 如图

- 作品

- 侧

- 视力

- 显著

- 类似

- 简易

- 网站

- 皮肤

- 睡觉

- So

- 软件

- 解决方案

- 一些

- 来源

- 专业

- 专业

- 指定

- 赞助

- 赞助

- Spot

- 阶段

- 标准

- 启动

- 启动

- 州

- 步骤

- 商店

- 存储

- 商店

- 罢工

- 串

- 结构体

- 随后

- 后来

- 成功

- 顺利

- 提供

- 供应商

- SUPPORT

- 支持

- 系统

- 产品

- 表

- 采取

- 拍摄

- 目标

- 针对

- 瞄准

- 目标

- 专业技术

- 电信

- 十

- 术语

- 文本

- 比

- 这

- 信息

- 世界

- 其

- 然后

- 那里。

- 从而

- 博曼

- 他们

- 第三

- Free Introduction

- 那些

- 威胁

- 始终

- 次

- 时间表

- TM

- 至

- 一起

- 工具

- 工具

- 合计

- 跟踪时

- 治疗

- 试用

- 隧道

- 转

- 二

- 无法

- 联合的

- 阿联酋

- 阿拉伯联合酋长国

- 美国

- 直到

- 更新

- 更新

- 最新动态

- 上

- 网址

- us

- 使用

- 用过的

- 用户

- 使用

- 运用

- 效用

- 利用

- 利用

- v1

- 折扣值

- 价值观

- 各种

- 各个

- 版本

- 版本

- 垂直

- 受害者

- 受害者

- 查看

- 参观

- 漏洞

- 漏洞

- 脆弱

- 是

- we

- 卷筒纸

- 网页浏览器

- 井

- 为

- 什么是

- ,尤其是

- 而

- 是否

- 这

- 而

- 宽

- 宽度

- 窗口

- 窗户

- 中

- 也完全不需要

- 加工

- 世界

- 世界卫生组织

- 将

- 写

- 书面

- 年

- 含

- 和风网

- 零