11 年 2021 月 40 日,为 100 多个国家的 XNUMX 万人提供服务的劳动力管理公司 Kronos, 突然醒悟 当它意识到其 Kronos 私有云受到勒索软件攻击时。 这只是一系列事件的开始。 直到今天,由于 Kronos 软件在攻击后无法协调,数百万员工短缺数百甚至数千美元。

但通过了解这种勒索软件攻击的影响及其背后的方法,公司可以更好地规划和加强其网络安全保护工作,以防止或最大限度地减少未来此类攻击的影响。

Kronos 勒索软件攻击是如何发生的

与近年来遭受勒索软件攻击的许多其他公司一样,Kronos 在细节上一直很少。 其新闻稿只是表示它意识到“使用 Kronos 私有云影响 UKG 解决方案的异常活动”并“立即采取行动”并确定这是一次勒索软件攻击。

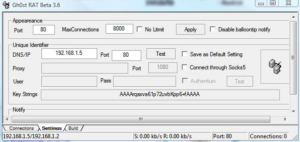

在勒索软件攻击中, 计算机系统感染了恶意软件 锁定或加密对文件或数据的访问,直到支付赎金。 但是这些赎金可能会非常高,并且无法保证会返回访问权限。 就 Kronos 而言,有报道称已支付了赎金,但系统完全恢复需要一个多月的时间,而客户在事后尝试核对数据的时间甚至更长。

勒索软件可以通过多种方式传播,包括通过网络钓鱼电子邮件或访问受感染的网站。 随着威胁形势的不断发展,新的感染方法不断涌现,例如 Web 服务器利用。 一般来说,不良行为者的策略是针对最薄弱的环节。 最薄弱的环节通常是人——即金融界的杰西被垃圾邮件愚弄并点击了错误的链接。

在 Kronos 的案例中,我们可能不知道漏洞是如何发生的,但影响却是深远而广泛的。 它不仅损害了 Kronos 本身的财务和声誉,而且对依赖 Kronos 作为第三方供应商的所有企业和组织造成了重大损害。

辐射

Kronos 被多个部门的数以万计不同的公司和组织用于跟踪工作时间和发放薪水。 有问题的攻击影响了其中的 2,000 家企业,并且发生在一年中最混乱的时期之一——XNUMX 月,那时奖金往往到期,而员工真正指望他们的薪水是可靠的。

刚 想象一下有多乱 如果所有员工工资单数据丢失数周,您的业务将继续存在。 公司不得不尝试创建临时的手动解决方法,许多员工在假期错过了薪水。 然后,一旦系统重新上线,就需要输入手动数据并核对记录。 这在财务方面以及时间和士气方面都是昂贵的。

注意如何 这次袭击的影响不仅伤害了克罗诺斯,但依赖 Kronos 软件的众多企业,更不用说那些企业的员工了。

这是第三方风险的一个典型例子。

尽管您的公司可能连续拥有所有网络安全鸭子,但如果您依赖存在安全漏洞的供应商,您的公司仍然面临风险。 保护您的组织免受类似于 Kronos 遭遇的勒索软件攻击意味着不仅仅保护您的组织免受恶意软件攻击。 您必须确保对您依赖的所有供应商也进行了准确的安全风险评估。

管理第三方风险

为了帮助消除第三方风险,并防止您遭受与 Kronos 类似的勒索软件攻击,以下是了解和管理第三方风险的关键步骤:

第 1 步:确定您的供应商: 在执行风险分析之前,您需要知道所有供应商是谁。 对于某些组织,该列表可能很小。 对于其他人来说,可能需要一段时间来追踪和编目所有供应商。

第 2 步:分析每个供应商的风险: 评估每个供应商的安全状况并确定它们对您的关键运营和基础设施构成的相对风险。

第 3 步:根据风险对供应商进行优先排序: 一旦您了解了与每个供应商相关的风险,您就可以根据供应商对您的业务的整体重要性以及他们构成的任何潜在威胁对供应商进行分类。 这将帮助您首先解决最关键的问题,或者确定在哪些方面改变供应商优先级会更有利。

第 4 步:持续监控: 仅与每个供应商签到一次是不够的。 如今,随着所有企业的发展,技术和配置都在不断发展,威胁形势也是如此。 如果发生变化,对第三方风险的持续监控将提醒您并让您采取相应行动。

随着威胁形势的发展和网络犯罪分子使用新的攻击媒介,网络安全威胁将始终是首要考虑因素。 但是,通过适当的第三方风险管理、供应商安全评估和识别 安全态势 您自己的业务将有助于防止您成为勒索软件攻击受害者的下一个头条新闻。