1华沙大学量子光学技术中心新技术中心,Banacha 2c,02-097 Warszawa,波兰

2华沙大学物理系,Pasteura 5,02-093,波兰华沙

3ICFO – 摄影科学研究所,巴塞罗那科学技术学院,08860 卡斯特尔德费尔斯,西班牙

4约克大学数学系,赫斯灵顿,约克,YO10 5DD,英国

5ICREA-InstitucióCatalana de Recerca i EstudisAvançats,Lluis Companys 23,08010 Barcelona,西班牙

觉得本文有趣或想讨论? 在SciRate上发表评论或发表评论.

抽象

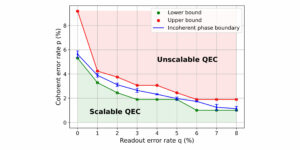

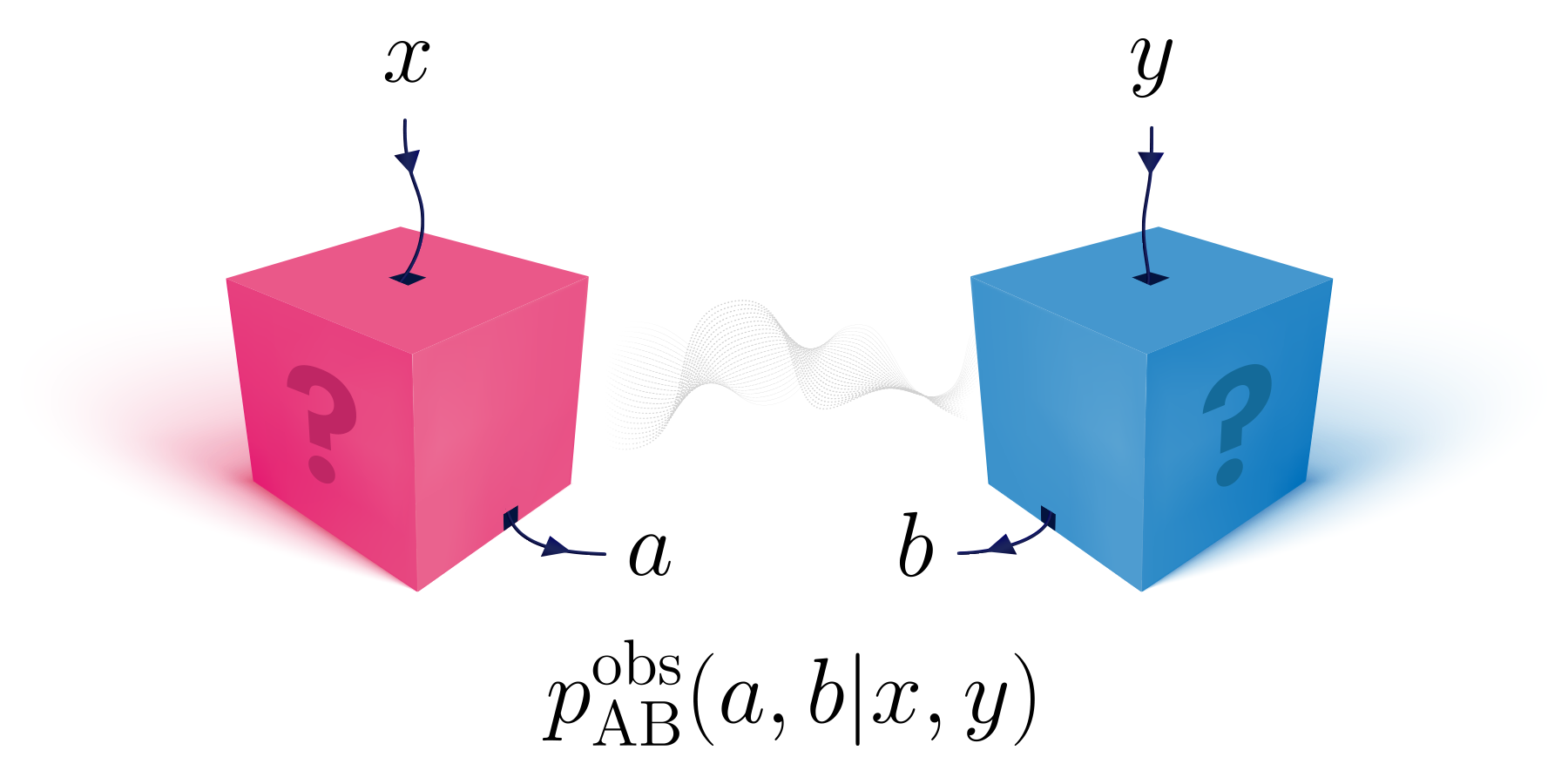

独立于设备的框架构成了量子协议最务实的方法,不信任其实现。它需要所有声明,例如安全性,将在最终用户手中的最终经典数据的层面上进行。这对确定 $textit{与设备无关的量子密钥分发}$ (DIQKD) 中可达到的密钥速率提出了巨大的挑战,但也为考虑窃听攻击打开了大门,这种攻击源于给定数据仅由恶意第三方。在这项工作中,我们探索了这条路径,并将 $textit{凸组合攻击}$ 作为一种有效、易于使用的技术来实现上限 DIQKD 密钥率。它允许验证最先进协议的关键速率下限的准确性,无论涉及单向还是双向通信。特别是,我们在其帮助下证明,当前预测的 DIQKD 协议对实验缺陷(例如有限可见性或检测效率)鲁棒性的约束已经非常接近最终可容忍阈值。

热门摘要

►BibTeX数据

►参考

[1] Antonio Acín、Nicolas Brunner、Nicolas Gisin、Serge Massar、Stefano Pironio 和 Valerio Scarani。 “针对集体攻击的量子密码学的设备无关安全性”。 物理。 牧师莱特。 98, 230501 (2007)。

https:/ / doi.org/ 10.1103 / PhysRevLett.98.230501

[2] 斯特凡诺·皮罗尼奥、安东尼奥·阿辛、尼古拉斯·布伦纳、尼古拉斯·吉辛、塞尔日·马萨尔和瓦莱里奥·斯卡拉尼。 “独立于设备的量子密钥分发可抵御集体攻击”。新物理学杂志。 11, 045021 (2009)。

https://doi.org/10.1088/1367-2630/11/4/045021

[3] 克劳德·E·香农. “保密系统的通信理论”。贝尔系统技术期刊 28, 656–715 (1949)。

https:///doi.org/10.1002/j.1538-7305.1949.tb00928.x

[4] Nicolas Brunner、Daniel Cavalcanti、Stefano Pironio、Valerio Scarani 和 Stephanie Wehner。 “钟异地”。 牧师国防部。 物理。 86, 419–478 (2014)。

https:/ / doi.org/ 10.1103 / RevModPhys.86.419

[5] 乔纳森·巴雷特、卢西恩·哈迪和阿德里安·肯特。 “没有信令和量子密钥分发”。物理。莱特牧师。 95, 010503 (2005)。

https:/ / doi.org/ 10.1103 / PhysRevLett.95.010503

[6] 安东尼奥·阿辛、尼古拉斯·吉辛和路易斯·马萨内斯。 “从贝尔定理到安全量子密钥分发”。物理。莱特牧师。 97、120405(2006)。

https:/ / doi.org/ 10.1103 / PhysRevLett.97.120405

[7] 安东尼奥·阿辛、塞尔日·马萨尔和斯特凡诺·皮罗尼奥。 “有效的量子密钥分发可防止无信号窃听者”。新物理学杂志。 8, 126–126 (2006)。

https://doi.org/10.1088/1367-2630/8/8/126

[8] 赵毅、冯志恒、齐冰、陈恭和罗海光。 “量子黑客:针对实际量子密钥分发系统的时移攻击的实验演示”。物理。修订版 A 78, 042333 (2008)。

https:/ / doi.org/ 10.1103 / PhysRevA.78.042333

[9] 徐飞虎、齐冰、罗海光。 “实用量子密钥分发系统中相位重映射攻击的实验演示”。新物理学杂志。 12、113026(2010)。

https://doi.org/10.1088/1367-2630/12/11/113026

[10] 拉尔斯·莱德森、卡洛斯·维彻斯、克里斯托弗·魏特曼、多米尼克·埃尔瑟、约翰内斯·斯卡尔和瓦迪姆·马卡洛夫。 “通过定制的明亮照明破解商业量子密码系统”。纳特。光子学 4, 686–689 (2010)。

https:///doi.org/10.1038/nphoton.2010.214

[11] 伊利亚·格哈特、刘琴、安蒂亚·拉马斯-利纳雷斯、约翰内斯·斯卡尔、克里斯蒂安·库茨弗和瓦迪姆·马卡罗夫。 “对量子密码系统进行完美窃听的全场实施”。纳特。交流。 2, 349 (2011)。

https:///doi.org/10.1038/ncomms1348

[12] Valerio Scarani、Helle Bechmann-Pasquinucci、Nicolas J. Cerf、Miloslav Dušek、Norbert Lütkenhaus 和 Momtchil Peev。 “实用量子密钥分发的安全性”。修订版模组。物理。 81、1301-1350(2009)。

https:/ / doi.org/ 10.1103 / RevModPhys.81.1301

[13] 罗特姆·阿农-弗里德曼、弗雷德里克·杜普伊斯、奥马尔·法齐、雷纳托·雷纳和托马斯·维迪克。 “通过熵积累实现实用的独立于设备的量子密码学”。纳特。交流。 9, 459 (2018)。

https://doi.org/10.1038/s41467-017-02307-4

[14] Gláucia Murta、Suzanne B. van Dam、Jérémy Ribeiro、Ronald Hanson 和 Stephanie Wehner。 “实现独立于设备的量子密钥分发”。量子科学。技术。 4、035011(2019)。

https:/ / doi.org/ 10.1088 / 2058-9565 / ab2819

[15] René Schwonnek、Koon Tong Goh、Ignatius W. Primaatmaja、Ernest Y.-Z。 Tan、Ramona Wolf、Valerio Scarani 和 Charles C.-W.林. “具有随机密钥基础的独立于设备的量子密钥分发”。自然通讯 12, 2880 (2021)。

https://doi.org/10.1038/s41467-021-23147-3

[16] 伊戈尔·德维塔克和安德烈亚斯·温特。 “密钥的蒸馏和量子态的纠缠”。过程。 R.苏克。伦敦。 A 461, 207–235 (2005)。

https:/ / doi.org/ 10.1098 / rspa.2004.1372

[17] 雷纳托·雷纳、尼古拉斯·吉辛和芭芭拉·克劳斯。 “量子密钥分配协议的信息论安全证明”。物理。修订版 A 72, 012332 (2005)。

https:/ / doi.org/ 10.1103 / PhysRevA.72.012332

[18] 罗特姆·阿农-弗里德曼。 “独立于设备的量子信息处理”。施普林格论文(2020)。

https://doi.org/10.1007/978-3-030-60231-4

[19] 张艳宝、付洪浩、伊曼纽尔·克尼尔。 “通过量子概率估计进行有效的随机性认证”。物理。修订研究 2, 013016 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevResearch.2.013016

[20] John F. Clauser、Michael A. Horne、Abner Shimony 和 Richard A. Holt。 “测试局部隐变量理论的建议实验”。 物理。 牧师莱特。 23, 880–884 (1969)。

https:/ / doi.org/ 10.1103 / PhysRevLett.23.880

[21] Antonio Acín、Serge Massar 和 Stefano Pironio。 “随机性与非局域性和纠缠”。 物理。 牧师莱特。 108, 100402 (2012)。

https:/ / doi.org/ 10.1103 / PhysRevLett.108.100402

[22] Erik Woodhead、Antonio Acín 和 Stefano Pironio。 “具有非对称 CHSH 不等式的设备无关量子密钥分发”。 量子 5, 443 (2021)。

https://doi.org/10.22331/q-2021-04-26-443

[23] Melvyn Ho、Pavel Sekatski、Ernest Y.-Z.谭、雷纳托·雷纳、让-丹尼尔·班卡尔和尼古拉斯·桑古阿尔。 “噪声预处理促进了独立于设备的量子密钥分配的光子实现”。物理。莱特牧师。 124, 230502 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevLett.124.230502

[24] Pavel Sekatski、Jean-Daniel Bancal、Xavier Valcarce、Ernest Y.-Z。 Tan、Renato Renner 和 Nicolas Sangouard。 “来自广义 CHSH 不等式的设备无关量子密钥分配”。 量子 5, 444 (2021)。

https://doi.org/10.22331/q-2021-04-26-444

[25] 罗伯特·科尼格、雷纳托·雷纳和克里斯蒂安·沙夫纳。 “最小和最大熵的操作意义”。 IEEE 传输。信息。理论 55, 4337–4347 (2009)。

https:///doi.org/10.1109/TIT.2009.2025545

[26] 路易斯·马萨内斯、斯特凡诺·皮罗尼奥和安东尼奥·阿辛。 “使用因果独立的测量设备实现安全的设备无关的量子密钥分发”。 《自然通讯》2, 238 (2011)。

https:///doi.org/10.1038/ncomms1244

[27] 奥尔莫·涅托-西勒拉斯、斯特凡诺·皮罗尼奥和乔纳森·西尔曼。 “使用完整的测量统计数据来实现最佳的独立于设备的随机性评估”。新物理学杂志。 16、013035(2014)。

https://doi.org/10.1088/1367-2630/16/1/013035

[28] 让-丹尼尔·班卡尔、拉娜·谢里丹和瓦莱里奥·斯卡拉尼。 “相同数据带来更多随机性”。新物理学杂志。 16、033011(2014)。

https://doi.org/10.1088/1367-2630/16/3/033011

[29] 亚历杭德罗·马塔尔、保罗·斯克兹普奇克、乔纳坦·玻尔·布拉斯克、丹尼尔·卡瓦尔坎蒂和安东尼奥·阿辛。 “光学贝尔实验的最佳随机性生成”。新物理学杂志。 17、022003(2015)。

https://doi.org/10.1088/1367-2630/17/2/022003

[30] Jan Kołodyński、Alejandro Máttar、Paul Skrzypczyk、Erik Woodhead、Daniel Cavalcanti、Konrad Banaszek 和 Antonio Acín。 “使用单光子源进行与设备无关的量子密钥分发”。量子 4, 260 (2020)。

https://doi.org/10.22331/q-2020-04-30-260

[31] 米格尔·纳瓦斯库埃斯、斯特凡诺·皮罗尼奥和安东尼奥·阿辛。 “限制量子关联集”。物理。莱特牧师。 98, 010401 (2007)。

https:/ / doi.org/ 10.1103 / PhysRevLett.98.010401

[32] 米格尔·纳瓦斯库埃斯、斯特凡诺·皮罗尼奥和安东尼奥·阿辛。 “表征量子关联集的半定程序的收敛层次结构”。 新物理学杂志 10, 073013 (2008)。

https://doi.org/10.1088/1367-2630/10/7/073013

[33] 徐飞虎、张玉哲、张强和潘建伟。 “具有随机后选择的独立于设备的量子密钥分配”。物理。莱特牧师。 128, 110506 (2022)。

https:/ / doi.org/ 10.1103 / PhysRevLett.128.110506

[34] Le Phuc Thinh、Gonzalo de la Torre、Jean-Daniel Bancal、Stefano Pironio 和 Valerio Scarani。 “后选择事件的随机性”。新物理学杂志 18, 035007 (2016)。

https://doi.org/10.1088/1367-2630/18/3/035007

[35] 彼得·布朗、哈姆扎·法齐和奥马尔·法齐。 “条件冯诺依曼熵的与设备无关的下界”(2021)。 arXiv:2106.13692。

的arXiv:2106.13692

[36] 彼得·布朗、哈姆扎·法齐和奥马尔·法齐。 “计算量子相关性的条件熵”。 《自然通讯》12, 575 (2021)。

https://doi.org/10.1038/s41467-020-20018-1

[37] 欧内斯特 Y.-Z。 Tan、René Schwonnek、Koon Tong Goh、Ignatius William Primaatmaja 和 Charles C.-W.林. “使用不受信任的设备计算量子加密的安全密钥速率”。 npj 量子信息 7, 1–6 (2021)。

https:/ / doi.org/ 10.1038 / s41534-021-00494-z

[38] 埃尼特·考尔、马克·M·王尔德和安德烈亚斯·温特。 “独立于设备的量子密钥分发中密钥速率的基本限制”。新物理学杂志。 22, 023039 (2020)。

https:/ / doi.org/ 10.1088 / 1367-2630 / ab6eaa

[39] 马蒂亚斯·克里斯坦德尔、罗伯托·费拉拉和卡罗尔·霍洛德茨基。 “与设备无关的量子密钥分发的上限”。物理。莱特牧师。 126, 160501 (2021)。

https:/ / doi.org/ 10.1103 / PhysRevLett.126.160501

[40] 罗特姆·阿农·弗里德曼和菲利克斯·莱迪茨基。 “与设备无关的量子密钥分配率的上限和修正的佩雷斯猜想”。 IEEE 传输。信息。理论 67, 6606–6618 (2021)。

https:///doi.org/10.1109/TIT.2021.3086505

[41] Máté Farkas、Maria Balanzó-Juandó、Karol Łukanowski、Jan Kołodyński 和 Antonio Acín。 “贝尔非定域性不足以保证标准设备无关的量子密钥分发协议的安全性”。物理。莱特牧师。 127, 050503 (2021)。

https:/ / doi.org/ 10.1103 / PhysRevLett.127.050503

[42] 欧内斯特 Y.-Z。谭,查尔斯 C.-W.林和雷纳托·雷纳。 “独立于设备的量子密钥分发的优势蒸馏”。物理。莱特牧师。 124, 020502 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevLett.124.020502

[43] 伊姆雷·西斯萨尔 (Imre Csiszár) 和亚诺什·科尔纳 (János Körner)。 “带有机密消息的广播频道”。 IEEE 传输。信息。理论 24, 339–348 (1978)。

https:///doi.org/10.1109/TIT.1978.1055892

[44] 尤利·毛雷尔. “通过共同信息进行公开讨论达成秘密密钥协议”。 IEEE 传输。信息。理论 39, 733–742 (1993)。

https:/ / doi.org/10.1109/ 18.256484

[45] 鲁道夫·阿尔斯韦德和伊姆雷·西萨尔。 “信息论和密码学中常见的随机性。一、秘密分享”。 IEEE 传输。信息。理论 39, 1121–1132 (1993)。

https:/ / doi.org/10.1109/ 18.243431

[46] 埃尼特·考尔、卡罗尔·霍洛德茨基和悉达多·达斯。 “静态和动态场景中与设备无关的量子密钥分配率的上限”。物理。修订版应用程序。 18, 054033 (2022)。

https:/ / doi.org/ 10.1103 / PhysRevApplied.18.054033

[47] 米歇尔·马西尼、斯特凡诺·皮罗尼奥和埃里克·伍德海德。 “通过 BB84 型不确定性关系和泡利相关约束进行简单实用的 DIQKD 安全分析”。量子 6, 843 (2022)。

https://doi.org/10.22331/q-2022-10-20-843

[48] 菲利普·H·艾伯哈德 (Philippe H. Eberhard) “无漏洞爱因斯坦-波多尔斯基-罗森实验所需的背景水平和反效率”。物理。修订版 A 47,R747–R750 (1993)。

https:///doi.org/10.1103/PhysRevA.47.R747

[49] Junior R. Gonzales-Ureta、Ana Predojević 和 Adán Cabello。 “基于具有两个以上输入和两个输出的贝尔不等式的与设备无关的量子密钥分配”。物理。修订版 A 103, 052436 (2021)。

https:/ / doi.org/ 10.1103 / PhysRevA.103.052436

[50] 丹尼尔·柯林斯和尼古拉斯·吉辛。 “相关的两个量子位贝尔不等式不等价于 CHSH 不等式”。 J. Phys。答:数学。 Gen. 37, 1775–1787 (2004)。

https://doi.org/10.1088/0305-4470/37/5/021

[51] 斯特凡诺·皮罗尼奥、路易斯·马萨内斯、安东尼·莱维里尔和安东尼奥·阿辛。 “有界量子存储模型中与设备无关的量子密钥分发的安全性”。物理。修订版 X 3, 031007 (2013)。

https:/ / doi.org/ 10.1103 / PhysRevX.3.031007

[52] 马雄峰和诺伯特·卢特肯豪斯。 “改进了量子密钥分发中的数据后处理以及设备无关 QKD 中丢失阈值的应用”。量子信息与计算 12, 203–214 (2012)。

https:/ / doi.org/ 10.26421 / qic12.3-4-2

[53] Ignatius W. Primaatmaja、Koon Tong Goh、Ernest Y.-Z。谭,约翰·T.-F。 Khoo、Shouvik Ghorai 和 Charles C.-W.林. “独立于设备的量子密钥分发协议的安全性:回顾”。量子 7, 932 (2023)。

https://doi.org/10.22331/q-2023-03-02-932

[54] 欧内斯特 Y.-Z。 Tan、Pavel Sekatski、Jean-Daniel Bancal、René Schwonnek、Renato Renner、Nicolas Sangouard 和 Charles C.-W。 林。 “使用有限大小分析改进 DIQKD 协议”。 量子 6、880 (2022)。

https://doi.org/10.22331/q-2022-12-22-880

[55] 乌利·毛雷尔和斯特凡·沃尔夫。 “内在的条件互信息和完美的保密性”。 IEEE 国际信息论研讨会论文集。 IEEE(1997)。

https:/ / doi.org/ 10.1109 / isit.1997.613003

[56] 马蒂亚斯·克里斯坦德尔、阿图尔·埃克特、米哈乌·霍洛德茨基、帕维尔·霍洛德茨基、乔纳森·奥本海姆和雷纳托·雷纳。 “统一经典和量子密钥蒸馏”。 Vadhan,SP(编)《密码学理论》。 TCC 2007。计算机科学讲义第 4392 卷,第 456-478 页。柏林、海德堡(2007)。施普林格。

https://doi.org/10.1007/978-3-540-70936-7_25

[57] Marek Winczewski、Tamoghna Das 和 Karol Horodecki。 “独立于设备的密钥的限制可以通过压制非局域性来抵御非信令对手”。物理。修订版 A 106, 052612 (2022)。

https:/ / doi.org/ 10.1103 / PhysRevA.106.052612

[58] 大卫·阿维斯、今井宏、伊藤刚和佐佐木悠也。 “通过三角消元法从组合数学中得出两方贝尔不等式”。 J. Phys。 A 38, 10971–10987 (2005)。

https://doi.org/10.1088/0305-4470/38/50/007

[59] 鲍里斯·S·西雷尔森 (Boris S. Cirel'son)。 “贝尔不等式的量子推广”。数学物理学通讯 4, 93–100 (1980)。

https:/ / doi.org/ 10.1007 / bf00417500

[60] 斯蒂芬·博伊德和利文·范登伯格。 “凸优化”。剑桥大学出版社。 (2004)。

https:/ / doi.org/ 10.1017 / CBO9780511804441

[61] 维克多·萨帕特罗和马科斯·柯蒂。 “长距离设备无关的量子密钥分发”。科学报告 9, 1–18 (2019)。

https://doi.org/10.1038/s41598-019-53803-0

[62] N.大卫·默明。 《EPR实验——关于“漏洞”的思考》。安.纽约学院。科学。 480, 422–427 (1986)。

https:///doi.org/10.1111/j.1749-6632.1986.tb12444.x

[63] Erik Woodhead、Jędrzej Kaniewski、Boris Bourdoncle、Alexia Salavrakos、Joseph Bowles、Antonio Acín 和 Remigiusz Augusiak。 “部分纠缠态的最大随机性”。物理。修订研究 2, 042028 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevResearch.2.042028

[64] 塔马斯·维特西、斯特凡诺·皮罗尼奥和尼古拉斯·布伦纳。 “使用 Qudits 堵住贝尔实验中的检测漏洞”。物理。莱特牧师。 104, 060401 (2010)。

https:/ / doi.org/ 10.1103 / PhysRevLett.104.060401

[65] 尼古拉斯·布伦纳和尼古拉斯·吉辛。 “具有四个二元设置的二分贝尔不等式的部分列表”。物理。莱特。 A 372, 3162–3167 (2008)。

https:///doi.org/10.1016/j.physleta.2008.01.052

[66] 阿丹·卡贝洛。 “两个观察者的‘全与无’不可分割”。物理。莱特牧师。 87, 010403 (2001)。

https:/ / doi.org/ 10.1103 / PhysRevLett.87.010403

[67] 张玉哲、甄一正、徐飞虎。 “在个体攻击下采用双向经典后处理实现与设备无关的量子密钥分发的上限”。新物理学杂志 24, 113045 (2022)。

https://doi.org/10.1088/1367-2630/aca34b

[68] 丹尼尔·柯林斯、尼古拉斯·吉辛、诺亚·林登、塞尔日·马萨尔和桑杜·波佩斯库。 “任意高维系统的贝尔不等式”。 物理。 莱特牧师。 88, 040404 (2002)。

https:/ / doi.org/ 10.1103 / PhysRevLett.88.040404

被引用

[1] Giuseppe Viola、Nikolai Miklin、Mariami Gachechiladze 和 Marcin Pawłowski,“使用不受信任的探测器进行纠缠见证”, 物理学杂志数学总学报56 42,425301(2023).

[2] Ignatius W. Primaatmaja、Koon Tong Goh、Ernest Y.-Z。谭,约翰·T.-F。 Khoo、Shouvik Ghorai 和 Charles C. -W. Lim,“独立于设备的量子密钥分发协议的安全性:回顾”, 量子7,932(2023).

[3] Eva M. González-Ruiz、Javier Rivera-Dean、Marina FB Cenni、Anders S. Sørensen、Antonio Acín 和 Enky Oudot,“具有现实单光子源实现的设备独立量子密钥分发”, 的arXiv:2211.16472, (2022).

[4] 张宇哲、甄一正、徐飞虎,“个体攻击下双向经典后处理与设备无关的量子密钥分布的上限”, 新物理学杂志24 11,113045(2022).

以上引用来自 SAO / NASA广告 (最近成功更新为2023-12-07 02:31:59)。 该列表可能不完整,因为并非所有发布者都提供合适且完整的引用数据。

On Crossref的引用服务 找不到有关引用作品的数据(上一次尝试2023-12-07 02:31:57)。

该论文发表在《量子》杂志上 国际知识共享署名署名4.0(CC BY 4.0) 执照。 版权归原始版权持有者所有,例如作者或其所在机构。

- :具有

- :是

- :不是

- ][p

- 01

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 1800

- 19

- 1949

- 20

- 2001

- 2005

- 2006

- 2008

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26%

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 35%

- 36

- 39

- 40

- 41

- 43

- 49

- 50

- 51

- 54

- 58

- 60

- 66

- 67

- 7

- 72

- 8

- 87

- 9

- 900

- 97

- 98

- a

- 关于

- 以上

- 摘要

- ACCESS

- 积累

- 阿德里安

- 背景

- 驳

- 协议

- 所有类型

- 允许

- 已经

- 还

- 时刻

- an

- 安娜

- 分析

- 和

- Anthony

- 任何

- 应用领域

- 的途径

- 保健

- AS

- At

- 攻击

- 攻击

- 达到

- 尝试

- 作者

- 作者

- 巴塞罗那

- 基于

- 基础

- BE

- 很

- 作为

- 钟

- 柏林

- 兵

- 鲍里斯

- 界

- 界限

- 午休

- 光明

- 棕色

- 但是

- by

- 剑桥

- CAN

- 不能

- 卡洛斯

- 中心

- 证书

- 挑战

- 通道

- 查尔斯

- 陈

- 基督教

- Christine (克莉丝汀)

- 索赔

- 关闭

- 集体

- 购买的订单均

- 评论

- 商业的

- 相当常见

- 共享

- 沟通

- 完成

- 计算

- 一台

- 计算机科学

- 条件

- 推测

- 考虑

- 约束

- 版权

- 相关

- 相关

- Counter

- 加密

- 加密技术

- 目前

- 丹尼尔

- data

- David

- 十二月

- 严格

- 演示

- 派生

- 检测

- 确定

- 设备

- 设备

- 讨论

- 讨论

- 分发

- 分配

- 不

- 门

- 动态

- e

- 易于使用

- 效率

- 效率

- 高效

- 纠葛

- 埃里克·

- 评估

- 甚至

- 事件

- 展览

- 存在

- 实验

- 试验

- 实验

- 解释

- 探索

- 探讨

- 功能有助于

- 远

- 最后

- 针对

- 发现

- 四

- 骨架

- 止

- fu

- 根

- 其他咨询

- 产生

- 代

- 特定

- 大

- 黑客

- 手

- 哈佛

- 帮助

- 等级制度

- 持有人

- 但是

- HTTPS

- i

- IEEE

- 履行

- 实现

- 改善

- in

- 的确

- 独立

- 个人

- 不平等

- 不等式

- 信息

- 输入

- 研究所

- 机构

- 有趣

- 国际

- 固有

- 涉及

- IT

- 它的

- 一月三十一日

- JavaScript的

- 潘建伟

- John

- 乔纳森

- 日志

- 只是

- 键

- 键

- 知道

- 王

- (姓氏)

- 离开

- 阅读

- Level

- 执照

- 范围

- 清单

- 本地

- 漏洞

- 离

- 降低

- 制成

- 玛丽亚

- 码头

- 标记

- 数学

- 数学的

- 数学

- 最大宽度

- 可能..

- 意

- 手段

- 数据监测

- 条未读消息

- Michael (中国)

- 模型

- 月

- 更多

- 最先进的

- 必须

- 相互

- 几乎

- 全新

- 新技术

- 萨科

- 没有

- 诺亚

- 没什么

- 现在

- 观察家

- of

- 奥马尔

- on

- 打开

- 打开

- 操作

- 最佳

- 优化

- or

- 原版的

- 我们的

- 输出

- 网页

- 纸类

- 特别

- 径

- 保罗

- 执行

- 彼得

- 菲利普

- 物理

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 可能性

- 潜力

- 实用

- 务实

- 都曾预测

- 当下

- express

- 车资

- 原理

- PROC

- Proceedings

- 处理

- 训练课程

- 证明

- 样张

- 协议

- 提供

- 优

- 国家

- 出版

- 发行人

- 出版商

- 放

- Qi

- 质量

- 量子

- 量子密码学

- 量子信息

- 量子比特

- R

- 随机

- 随机性

- 价格表

- 现实

- 实现

- 引用

- 关系

- 放宽

- 相应

- 遗迹

- 必须

- 岗位要求

- 需要

- 研究

- 检讨

- 理查德

- ROBERT

- 稳健性

- s

- 同

- 情景

- SCI

- 科学

- 科学与技术

- 秘密

- 安全

- 安全

- 保安

- 集

- 设置

- 共享

- 简易

- So

- 至今

- 独自

- 是

- 来源

- 来源

- 标准

- 国家的最先进的

- 州

- 静止

- 统计

- 斯特凡

- 干

- STEPHANIE

- 斯蒂芬·

- 严格

- 顺利

- 这样

- 足够

- 合适的

- 专题研讨会

- 系统

- 产品

- 量身定制

- 文案

- 技术

- 技术

- 专业技术

- test

- 比

- 谢谢

- 这

- 其

- 然后

- 理论

- 博曼

- 第三方

- Free Introduction

- 标题

- 至

- 信任

- 二

- 全功能包

- 不确定

- 不确定

- 下

- 联合的

- 大学

- 更新

- 网址

- 运用

- 供应商

- 验证

- 与

- 非常

- 通过

- 能见度

- 体积

- 的

- W

- 想

- 华沙

- 是

- 方法..

- we

- ,尤其是

- 是否

- 这

- 威廉

- 冬季

- 见证

- 狼

- 工作

- 合作

- X

- 年

- 纽约

- 和风网

- 赵